0001_20190327_使用frp搭建内网穿透

1. 环境

a) 公网服务器为阿里云的ECS Windows 2008 R2服务器, 有公网IP地址; 这个作为frp的服务器

b) 内网是开发服务器, Centos 7

c) 在https://github.com/fatedier/frp/releases 下载最新的frp包 ;当前最新的是0.25.3(2019年3月27日21:55:28)

d) 其中windows_amd64对应的就是windows 64位系统; linux_amd64对应的就是64位linux系统;

2. 先说配置windows服务器端:

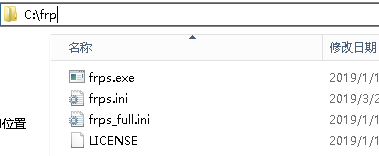

a) 把frp_0.25.3_windows_amd64.zip复制到服务器上, 解压到C:\frp的目录下, 没有用的删除, 下图:

b) 修改frps.ini文件, 输入以下内容:

[common]

bind_addr = 0.0.0.0

bind_port = 7000

dashboard_port = 7500

dashboard_user = admin

dashboard_pwd = admin

log_file = ./frps.log

log_level = error

token = 12345678

下图:

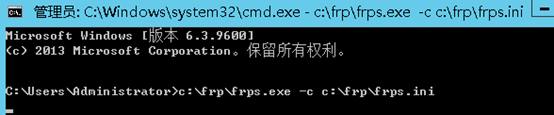

c) 管理员命令打开cmd, 输入下图命令回车, 启动frps服务:

C:\Users\Administrator>c:\frp\frps.exe -c c:\frp\frps.ini

d) 打开任务管理器, 看看frps.exe启动没有

e) 使用浏览器访问公网IP地址:7500,在输入admin/admin后将看到下图界面:

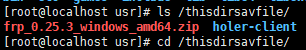

2. Frp服务器端配置完毕; 接下来配置frp客户端, 因为客户端是内网用的Centos 7开发服务器, 所以需要先下载frp_0.25.3_linux_amd64.tar.gz; 使用xftp工具上传到指定目录:

a) 这里上传到/thisdirsavfile/, 这个目录是我自己建的,当然使用wget也可以, 下图:

b)解压到指定目录:

[root@localhost thisdirsavfile]# mkdir /usr/frp

[root@localhost thisdirsavfile]# tar zxvf frp_0.25.3_linux_amd64.tar.gz -C /usr/frp

c) 编辑frpc.ini文件:

[root@localhost frp]# vim frp_0.25.3_linux_amd64/frpc.ini

#输入下面的内容

[common] server_addr =你的IP地址 server_port = 7000 token = 12345678(这个token一定要和服务器的对应) [ssh] type = tcp local_ip = 127.0.0.1 local_port = 22 remote_port = 6000

d) 启动客户端的frp服务:

[root@localhost frp]# cd frp_0.25.3_linux_amd64/

[root@localhost frp_0.25.3_linux_amd64]# ./frpc -c ./frpc.ini

2019/03/28 03:45:14 [I] [service.go:221] login to server success, get run id [8a139b4ec11a8e1b], server udp port [0 2019/03/28 03:45:14 [I] [proxy_manager.go:137] [8a139b4ec11a8e1b] proxy added: [ssh] 2019/03/28 03:45:14 [I] [control.go:144] [ssh] start proxy success

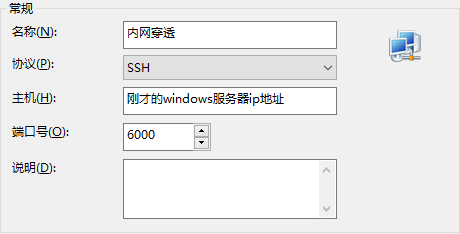

e)使用Xshell进行测试连接:

i. 新建会话

ii. 这里是输入内网linux服务器的用户名和密码:

iii.输入完密码之后即可穿透成功

f) 注意的问题:

i. 因为是阿里云的服务器, 所以一定要在安全组放行frp使用到的端口

ii. 我这里内网开发的服务器, 所以直接把Centos 的防火墙关了, 端口放行的问题根据自己的实际情况

iii. 注意服务端和客户端frp的token一定要对应

iv. 停止windows的服务器端, 到任务管理器中把frps.exe结束任务

v. 停止linux上的frpc, 则使用下面的命令:

[root@localhost frp_0.25.3_linux_amd64]# ps -aux|grep frp

root 793 0.0 0.0 112724 988 pts/1 S+ 04:39 0:00 grep --color=auto frp

root 32303 0.0 0.0 112648 12332 pts/0 Sl+ 04:22 0:00 ./frpc -c ./frpc.ini

[root@localhost frp_0.25.3_linux_amd64]# ps -aux|grep frp|grep -v grep

root 32303 0.0 0.0 112648 12332 pts/0 Sl+ 04:22 0:00 ./frpc -c ./frpc.ini

[root@localhost frp_0.25.3_linux_amd64]# kill -9 32303

vi. 作为后台服务启动, 如果不作为后台服务启动, 你的ssh一关闭, 服务也关闭了

[root@localhost ~]# nohup /usr/frp/frp_0.25.3_linux_amd64/frpc -c /usr/frp/frp_0.25.3_linux_amd64/frpc.ini

vii. 使用脚本设置开机启动, 并后台运行

[root@localhost ~]# vim /usr/lib/systemd/system/frpc.service [Unit]

Description=frpc

After=network.target [Service]

TimeoutStartSec=30 ExecStart=/usr/frp/frp_0.25.3_linux_amd64/frpc -c /usr/frp/frp_0.25.3_linux_amd64/frpc.ini

ExecStop=/bin/kill $MAINPID [Install]

WantedBy=multi-user.target

viii. 执行脚本命令:

[root@localhost ~]# systemctl enable frpc --开机启动

[root@localhost ~]# systemctl start frpc --启动frpc

[root@localhost ~]# systemctl stop frpc --停止frpc

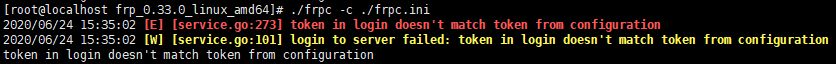

iv. token错误:

[root@localhost frp_0.33.0_linux_amd64]# ./frpc -c ./frpc.ini

2020/06/24 15:35:02 [E] [service.go:273] token in login doesn't match token from configuration

2020/06/24 15:35:02 [W] [service.go:101] login to server failed: token in login doesn't match token from configuration

token in login doesn't match token from configuration

不知道怎么回事, 后来把 frpc.ini里的token直接删了, 就可以了

0001_20190327_使用frp搭建内网穿透的更多相关文章

- 使用frp进行内网穿透,实现ssh远程访问Linux服务器

搭建一个完整的frp服务链需要: VPS一台(也可以是具有公网IP的实体机) 访问目标设备(就是你最终要访问的设备) 简单的Linux基础(如果基于Linux配置的话) 我这里使用了腾讯云服务器作为服 ...

- 疫情之下,使用FRP实现内网穿透,远程连接公司电脑进行办公

当前情况下,经常会有需要到公司电脑进行一些操作,比如连接内网OA,数据库或者提交文档.为了减少外出,将使用frp进行内网穿透的方法进行一个说明. 前提条件 1. 一台拥有公网 IP 的设备(如果没有, ...

- 基于frp的内网穿透实例4-为本地的web服务实现HTTPS访问

原文地址:https://wuter.cn/1932.html/ 一.想要实现的功能 目前已经实现将本地的web服务暴露到公网,现想要实现https访问.(前提:已经有相应的证书文件,如果没有就去申请 ...

- frp实现内网穿透

frp实现内网穿透 目标 通过外网访问内网设备,本文中实现通过手机的移动流量,可以访问到树莓派设备 设备准备 需要被访问的设备(本文中使用Raspberry Pi`).公网IP设备(本文中使用阿里云 ...

- frp+nginx内网穿透

frp+nginx内网穿透 背景:自己有台内网Linux主机,希望被外网访问(ssh.http.https): 准备工作 内网Linux主机-c,可以访问c主机和外网的主机-s(windows/lin ...

- frp 用于内网穿透的基本配置和使用

frp 用于内网穿透的基本配置和使用 今天是端午节,先祝端午安康! frp 是一个专注于内网穿透的高性能的反向代理应用,支持 TCP.UDP.HTTP.HTTPS 等多种协议.可以将内网服务以安全.便 ...

- 分享下超实用的用skura frp做内网穿透的经验

操作目的: 使无公网ip的主机能被外网访问,实现ssh对服务器的远程管理 硬件准备: 1.服务端:skura frp主机(skura frp 免费提供,有待创建) 2.客户端:接在无线路由器(内网)上 ...

- 使用FRP做内网穿透

Github地址:https://github.com/fatedier/frp 什么是FRP? frp 是一个可用于内网穿透的高性能的反向代理应用,支持 tcp, udp 协议,为 http 和 h ...

- 如何使用 frp 实现内网穿透

这有一个专注Gopher技术成长的开源项目「go home」 背景 作为一名程序员,家里多多少少会有一些落了灰的电脑,如果把闲置的电脑变成服务器,不仅有良好的配置,还能用来做各种测试,那就再好不过了. ...

随机推荐

- Nodejs在VSCode下代码智能提示

在学习Nodejs的过程中发现vscode下默认没有提示,在网上也测试了传统的一些方法,都不好用,最后找到这个npm install --save-dev @types/node

- 2.1获取Git仓库-2.2记录每次更新到仓库

2.1 获取 Git 仓库 获取 Git 仓库通常有两种方式 将尚未进行版本控制的本地目录转换为 Git 仓库: 从其它服务器 克隆 一个已存在的 Git 仓库. 在已存在目录中初始化仓库 首先进入该 ...

- 重磅解读:K8s Cluster Autoscaler模块及对应华为云插件Deep Dive

摘要:本文将解密K8s Cluster Autoscaler模块的架构和代码的Deep Dive,及K8s Cluster Autoscaler 华为云插件. 背景信息 基于业务团队(Cloud BU ...

- 正式班D25

2020.11.09星期一 正式班D25 目录 13.7 LVM 13.7.1 lvm简介 13.7.2 lvm基本使用 13.7.3 在线动态扩容 13.7.4 在线动态缩容与删除 13.7.5 快 ...

- 数据库会话数量过多,定期清理inactive会话

1.1现象 存在一套11.2.0.4 RAC 2节点,数据库存在5000个会话数量,其中active正在执行的会话500个,其余均为非活跃会话. 大量inactive会话过多给Oracle数据库带来什 ...

- 搭建面向NET Framework的CI/CD持续集成环境(一)

前言 网上大多数都是针对主流的Spring Cloud.NET Core的CI/CD方案.但是目前国内绝大部分的公司因为一些历史原因无法简单的把项目从NET Framework切换升级到NET Cor ...

- Python中的matplotlib xticks

文章来自 Claroja的CSDN博客,仅做搬运.原文链接 在matplotlib中ticks表示的是刻度,而刻度有两层意思,一个是刻标(locs),一个是刻度标签(tick labels).在作图时 ...

- tcp输入数据 慢速路径处理 tcp_data_queue_ofo

tcp_data_queue_ofo 在新内核的实现中ofo队列实际上是一颗红黑树.在tcp_data_queue_ofo中根据序号,查找到合适位置,合并或者添加到rbtree中.同时设置dsack和 ...

- 主动关闭 tcp_timewait_state_process 处理

正常情况下主动关闭连接的一端在连接正常终止后,会进入TIME_WAIT状态,存在这个状态有以下两个原因(参考<Unix网络编程>): 1.保证TCP连接关闭的可靠性.如果最终发送 ...

- [原题复现+审计][CISCN2019 华北赛区 Day1 Web2]ikun(逻辑漏洞、JWT伪造、python序列化)

简介 原题复现: 考察知识点:逻辑漏洞.JWT伪造.python反序列化 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台 ...