XDCMS审计(复现)

最近开始学习审计,拿一些简单cms的漏洞复现一下。源码在文末会分享出来。

0x01 index.php

<?php

if(!file_exists("data/config.inc.php")){header("location:install/index.php");exit();}

require dirname(__FILE__).'/system/common.inc.php';

?>

判断是否安装了该程序。接下来跟踪 "/system/common.inc.php"看一下。

0x02 浏览程序大致流程

/system/common.inc.php中定义了一些常量,且包含了两个文件。

include(DATA_PATH."config.inc.php");

include(FUN_PATH."fun.inc.php");

接下来看一下这两个文件。

/config.inc.php 中定义了连接数据库所需要的常量。这里就不贴出来了。

主要来看fun.inc.php这个文件,一般的web应用程序都会将函数打包在一个文件里,也就是这里的fun.inc.php

这里包含了大部分用到的函数,因为是复现,所以我们只需要注意waf函数就行了。

function safe_replace($string) {

$string = str_replace('%20','',$string);

$string = str_replace('%27','',$string);

$string = str_replace('%2527','',$string);

$string = str_replace('*','',$string);

$string = str_replace('"','"',$string);

$string = str_replace("'",'',$string);

$string = str_replace('"','',$string);

$string = str_replace(';','',$string);

$string = str_replace('<','<',$string);

$string = str_replace('>','>',$string);

$string = str_replace("{",'',$string);

$string = str_replace('}','',$string);

$string = str_replace('\\','',$string);

return $string;

}

function safe_html($str){

if(empty($str)){return;}

if (preg_match('/\b select\b |\b insert\b | \b update\b | \b and\b | \b in\b | \b on\b | \b left\b |\b joins\b | \b delete\b |\%|\=|\/\*|\*| \b union\b |\.\.\/|\.\/| \b from\b | \b where\b | \b group\b | \binto\b |\bload_file\b

|\boutfile\b/i',$str)){showmsg(C('error'),'-1');}

return htmlspecialchars($str, ENT_COMPAT ,'GB2312');

}

这两段函数基本上把xss sql注入的路堵死了,然而漏洞出现在注册页面的附加条件中。所以我们查看一下member/index.php文件。

public function register_save(){

$username=safe_html($_POST['username']);

$password=$_POST['password'];

$password2=$_POST['password2'];

$fields=$_POST['fields'];

if(empty($username)||empty($password2)||empty($password)){

showmsg(C('material_not_complete'),'-1');

}

if(!strlength($username,5)){

showmsg(C('username').C('str_len_error').'5','-1');

}

if(!strlength($password,5)){

showmsg(C('password').C('str_len_error').'5','-1');

}

if($password!=$password2){

showmsg(C('password_different'),'-1');

}

$password=md5(md5($password));

$user_num=$this->mysql->num_rows("select * from ".DB_PRE."member where `username`='$username'");

if($user_num>0){

showmsg(C('member_exist'),'-1');

}

$ip=safe_replace(safe_html(getip()));

$this->mysql->db_insert('member',"`username`='".$username."',`password`='".$password."',`creat_time`='".datetime()."',`last_ip`='".$ip."',`is_lock`='0',`logins`='0',`groupid`='1'");

$last_id=$this->mysql->insert_id();

$field_sql='';

foreach($fields as $k=>$v){

$f_value=$v;

if(is_array($v)){

$f_value=implode(',',$v);

}

$field_sql.=",`{$k}`='{$f_value}'";

}

$field_sql=substr($field_sql,1);//将","去掉,剩余的插入SQL语句。

$field_sql="update ".DB_PRE."member set {$field_sql} where userid={$last_id}";

$query=$this->mysql->query($field_sql);

showmsg(C('register_success'),'index.php?m=member&f=register');

}

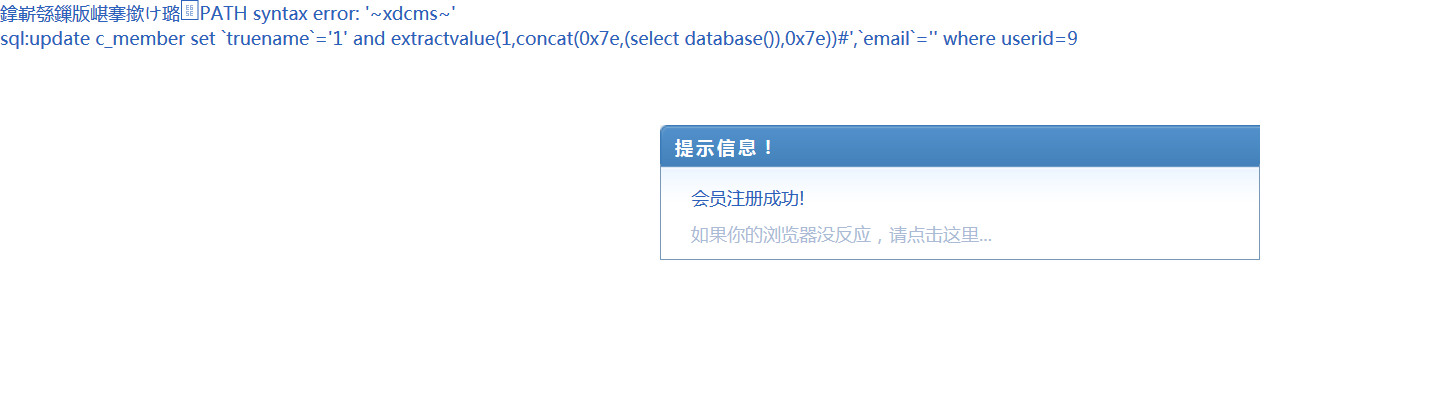

这是用户注册的函数片段,通过阅读代码发现传入的$fields值并没用经过waf函数过滤,继续往下看代码,发现该变量直接被带入sql语句。并利用query()函数来执行SQL语句,跟踪query()函数。

function query($sql){

if(!$res=@mysql_query($sql,$this->ConnStr)){

echo '操作数据库失败'.mysql_error()."<br>sql:{$sql}";

}

return $res;

}

发现该函数调用了mysql_error()函数返回错误信息,所以这里我们可以利用mysql报错注入来获取数据库信息。这里只用一种payload进行演示。

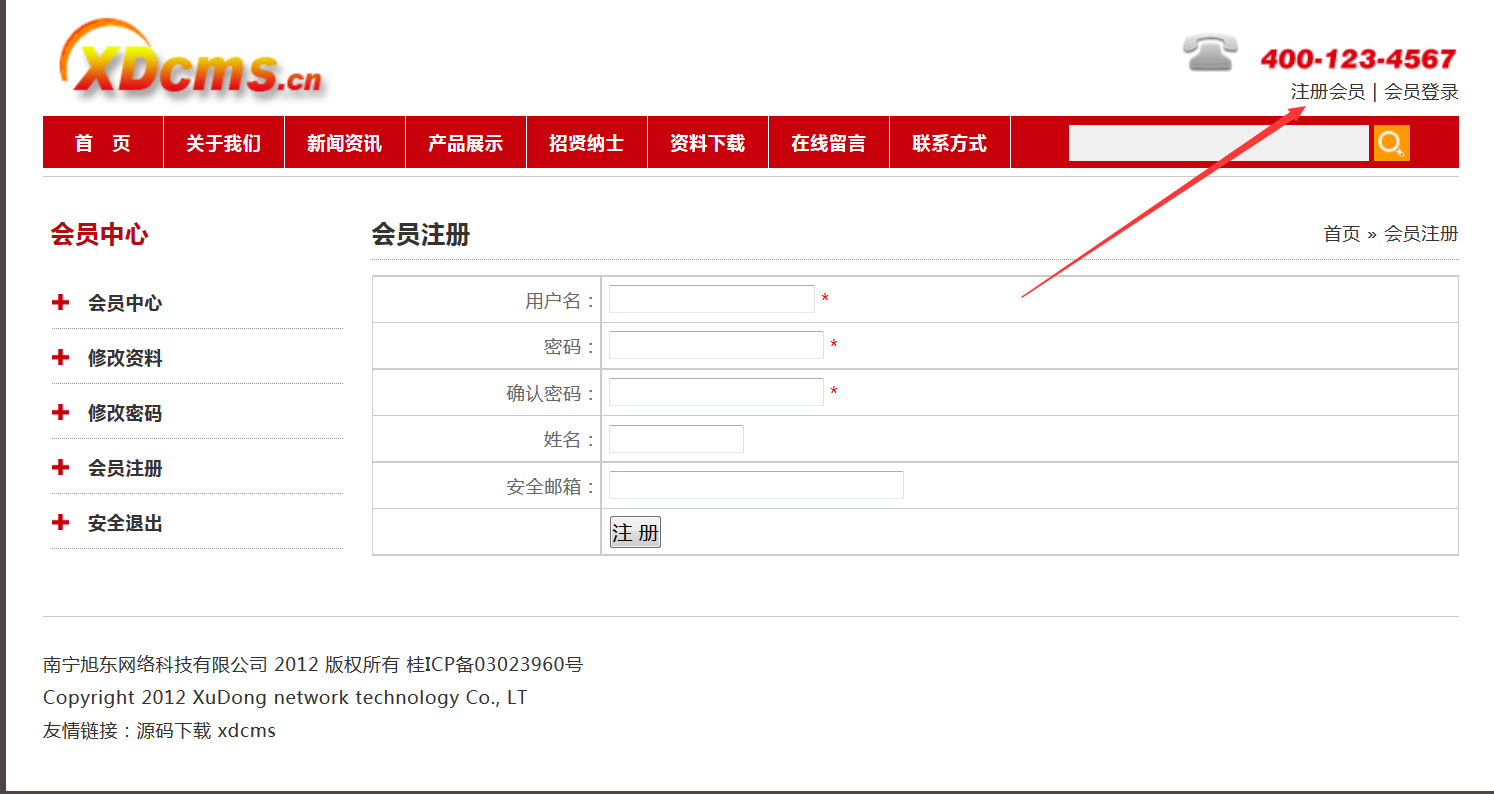

0x03 漏洞证明

首先进入注册页面

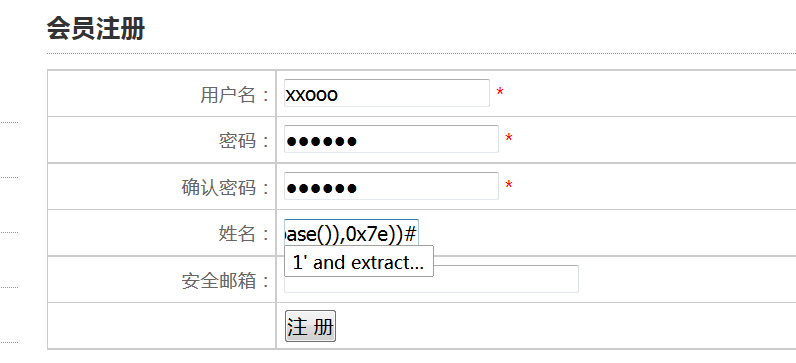

注入点在下面的姓名和安全邮箱两个附加信息处,选一个即可,填入以下信息:

1' and extractvalue(1,concat(0x7e,(select database()),0x7e))#

点击注册,得到报错回显信息。

漏洞成功复现,是一个很简单的漏洞复现过程,作为学习审计的开始,在此记录一下。

源码下载地址:链接:https://pan.baidu.com/s/13kUSWEao1_-_RK2X_Dk1UA 密码:4g6d

XDCMS审计(复现)的更多相关文章

- 蝉知CMS5.6反射型XSS审计复现

0x00 源起 最近在深入学习反射XSS时遇到蝉知CMS5.6反射型XSS这个案列,乍一看网上的漏洞介绍少之又少,也没有详细的审计复现流程.虽然是17年的漏洞了,不巧本人正是一个喜欢钻研的人.这个CM ...

- dedecmsv5.7sp1远程文件包含漏洞审计

dedecms5.7 sp1版本存在远程文件包含漏洞,在此记录审计复现漏洞过程. 漏洞在/install/index.php(index.php.bak)文件中,漏洞起因是$$符号使用不当,导致变量覆 ...

- [原题复现+审计][BUUCTF 2018]WEB Online Tool(escapeshellarg和escapeshellcmd使用不当导致rce)

简介 原题复现:https://github.com/glzjin/buuctf_2018_online_tool (环境php5.6.40) 考察知识点:escapeshellarg和escap ...

- [原题复现+审计][RoarCTF 2019]Easy Calc(http协议走私、php字符串解析漏洞)

简介 原题复现: 考察知识点:http协议走私.php字符串解析漏洞 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到 ...

- [原题复现+审计][CISCN2019 华北赛区 Day1 Web2]ikun(逻辑漏洞、JWT伪造、python序列化)

简介 原题复现: 考察知识点:逻辑漏洞.JWT伪造.python反序列化 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台 ...

- [原题复现+审计][ZJCTF 2019] WEB NiZhuanSiWei(反序列化、PHP伪协议、数组绕过)

简介 原题复现:https://github.com/CTFTraining/zjctf_2019_final_web_nizhuansiwei/ 考察知识点:反序列化.PHP伪协议.数组绕过 ...

- [原题复现+审计][0CTF 2016] WEB piapiapia(反序列化、数组绕过)[改变序列化长度,导致反序列化漏洞]

简介 原题复现: 考察知识点:反序列化.数组绕过 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题 漏洞学习 数组 ...

- [原题复现+审计][SUCTF 2019] WEB CheckIn(上传绕过、.user.ini)

简介 原题复现:https://github.com/team-su/SUCTF-2019/tree/master/Web/checkIn 考察知识点:上传绕过..user.ini 线上平台:h ...

- [原题复现+审计][网鼎杯 2018] WEB Fakebook(SSRF、反序列化、SQL注入)

简介 原题复现: 考察知识点:SSRF.反序列化.SQL注入 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题 过 ...

随机推荐

- Eclipse导入项目后JSP页面出现报红

Multiple annotations found at this line:- javax.servlet.jsp.JspException cannot be resolved to a typ ...

- 操作系统-存储管理(6)buffer/cache/swap

为了提高文件系统性能,内核利用一部分物理内存分配出缓冲区,用于缓存系统操作和数据文件,当内核收到读写的请求时,内核先去缓存区找是否有请求的数据,有就直接返回,如果没有则通过驱动程序直接操作磁盘. 缓存 ...

- 第4篇scrum冲刺(5.24)

一.站立会议 1.照片 2.工作安排 成员 昨天已完成的工作 今天的工作安排 困难 陈芝敏 完成云开发配置,初始化数据库: 线下模块(还剩下获取词的数据库) 倒计时模块的初加载还是有点慢 冯晓凤 ...

- 网站SEO优化技术转让奇人

http://www.wocaoseo.com/thread-111-1-1.html 本月假期我排到了今天星期二,由于工作性质原因经常会熬夜,养成一种不好的习惯"睡懒觉"视为享受 ...

- 起源seo为何要做seo培训

http://www.wocaoseo.com/thread-91-1-1.html 焦大,在2010年末左右开始接触seo,2011年3月份正式开始做seo,到如今做seo已经3年了,实话说我没有其 ...

- 位运算处理字符大小写转换 - 关联Leetcode 709. 转成小写字母

大写变小写.小写变大写 : 字符 ^= 32; 大写变小写.小写变小写 : 字符 |= 32; 小写变大写.大写变大写 : 字符 &= -33; 题目 实现函数 ToLowerCase(),该 ...

- 广度优先搜索(BFS)解题总结

定义 广度优先搜索算法(Breadth-First-Search),是一种图形搜索算法. 简单的说,BFS是从根节点开始,沿着树(图)的宽度遍历树(图)的节点. 如果所有节点均被访问,则算法中止. B ...

- 贝塞尔曲线(B-spline)的原理与应用

什么是贝塞尔曲线? 贝塞尔曲线(Bézier curve),又称贝兹曲线或贝济埃曲线,是应用于二维图形应用程序的数学曲线. 来源 贝塞尔曲线于1962,由法国工程师皮埃尔·贝塞尔(Pierre Béz ...

- Unity CommandLine

CommandLineArguments https://docs.unity3d.com/Manual/CommandLineArguments.html Unity3D游戏开发之“unity3D命 ...

- 【HttpRunner v3.x】笔记—7. 测试用例-teststeps-RunTestCase

以前我在写接口自动化用例的时候,为了保证用例的独立性,需要在setUp里调用各种满足用例的一些前置条件,其中就不乏调用了其他测试用例中的方法. 而httprunner也是支持了这一项很重要的特性,通过 ...