20155331《网络对抗》Exp7 网络欺诈防范

20155331《网络对抗》Exp7 网络欺诈防范

实验内容

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有:

简单应用SET工具建立冒名网站

ettercap DNS spoof

结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

实验过程

1.简单应用SET工具建立冒名网站

首先确认kali主机和靶机在同一网段,且能相互ping通。

为了使得apache开启后,靶机通过IP地址能直接访问到网页,apache需要修改监听端口。使用命令netstat -tupln |grep 80查看80端口是否被使用

可以看出正在被使用的进程代号为477,所以使用命令 kill 477结束该进程,并再次使用命令netstat -tupln |grep 80确认是否依然被占用。

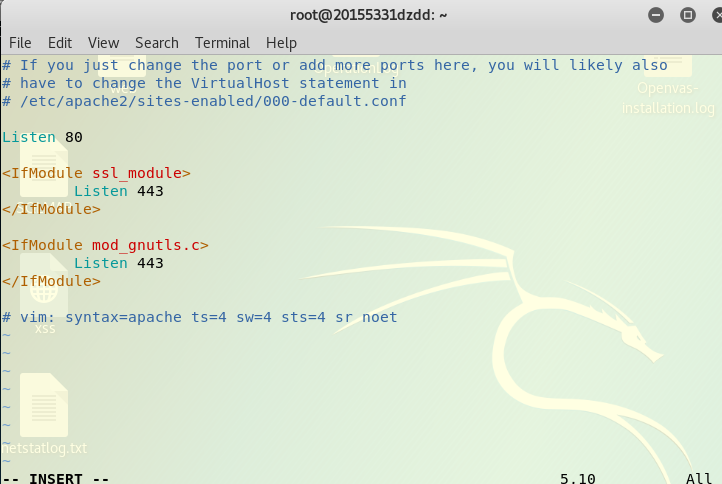

输入命令sudo vi /etc/apache2/ports.conf

之后在终端键入命令service apache2 start打开apache2软件

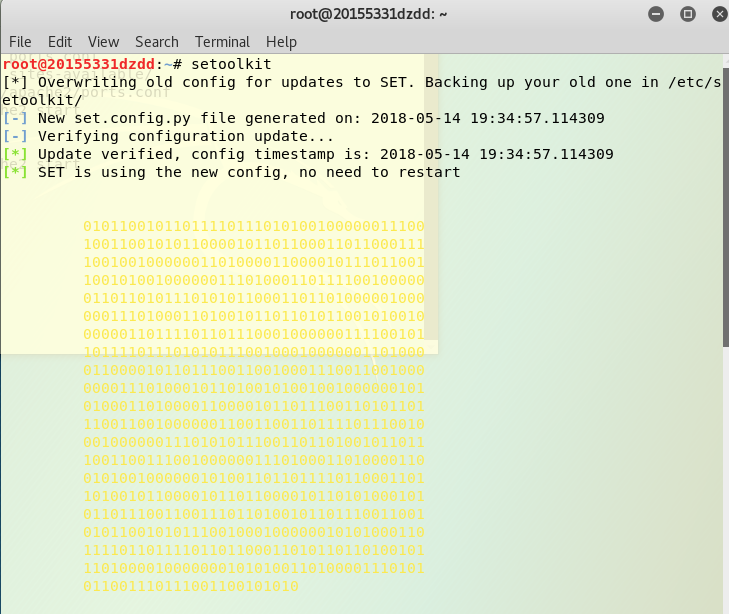

再重新打开一个终端,然后输入setoolkit

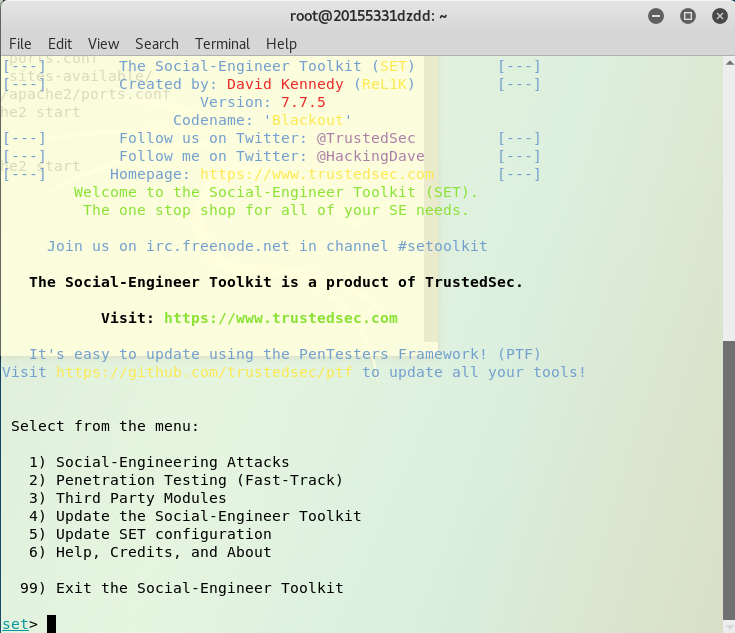

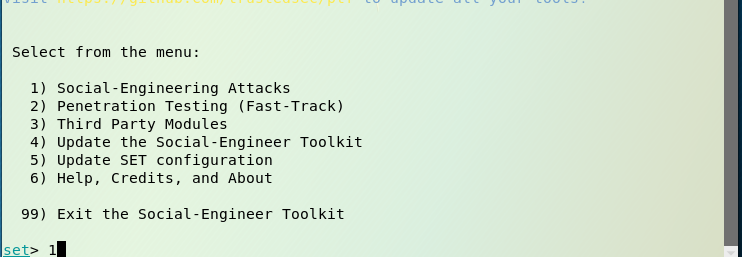

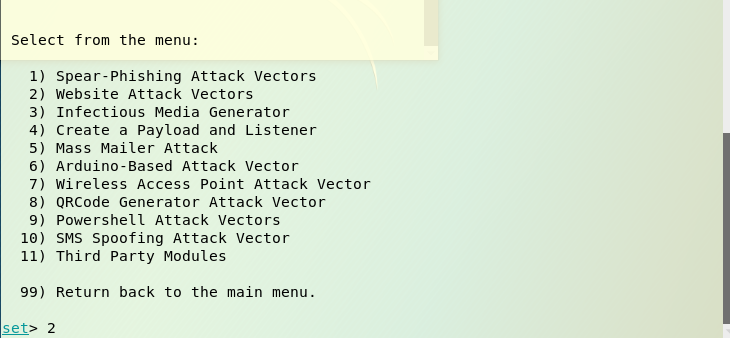

此处选择1 Social-Engineering Attacks

第二个选择2 Website Attack Vetors

第三个选择3 Credential Harvester Attack Mrthod

最后选择1 Web Templates

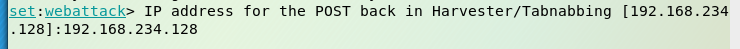

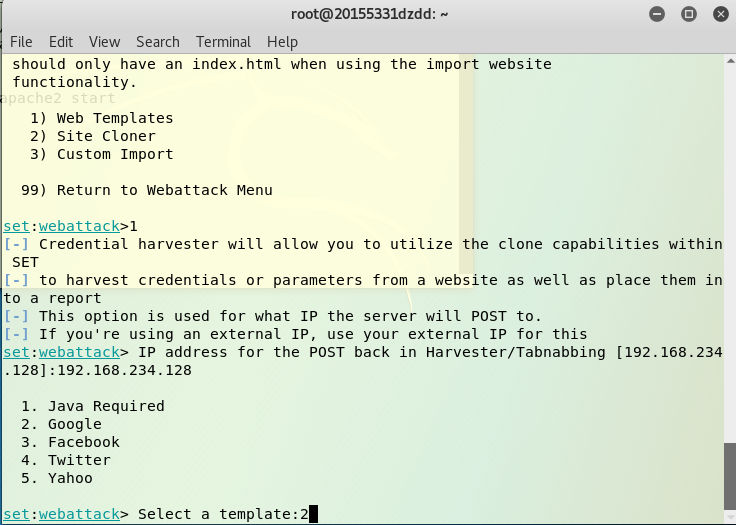

出现提示,需要输入ip地址,这里输入kali的IP。

此处我们选择2,然后开始进行克隆网页。

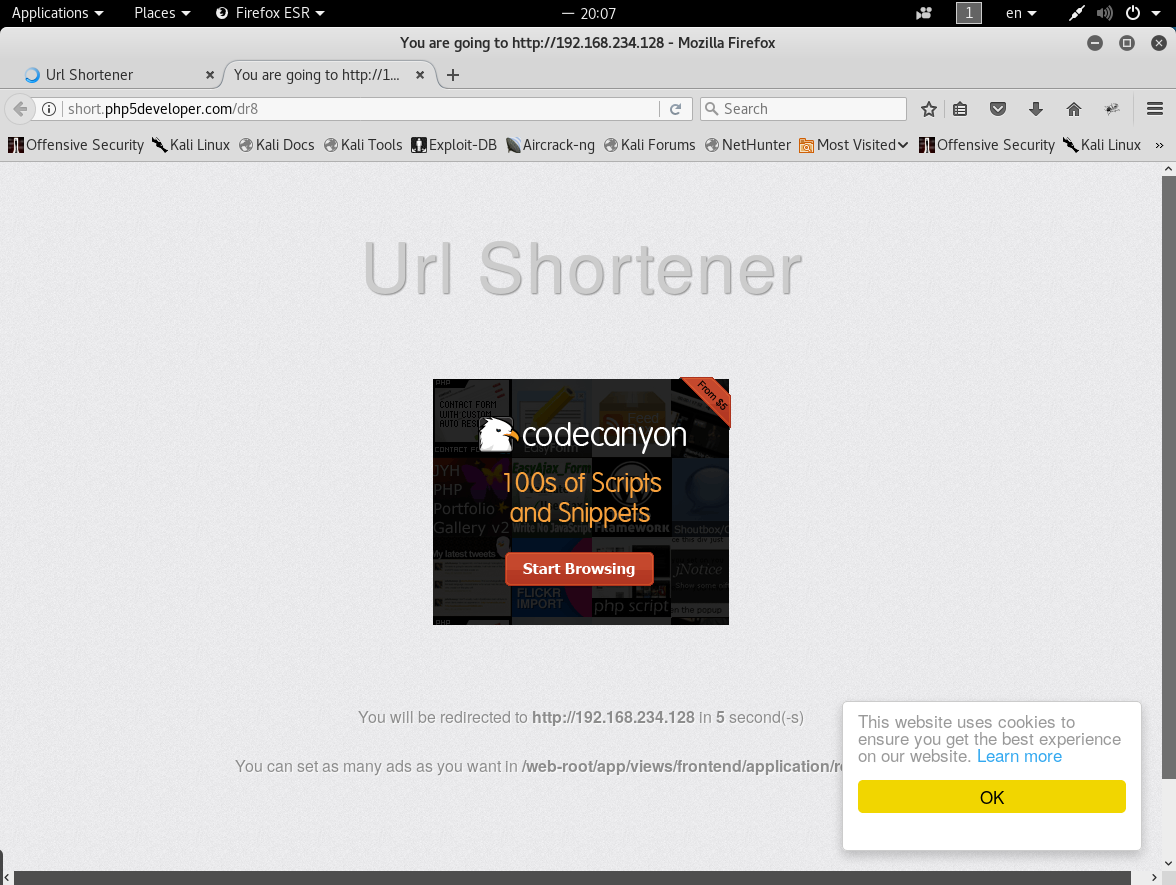

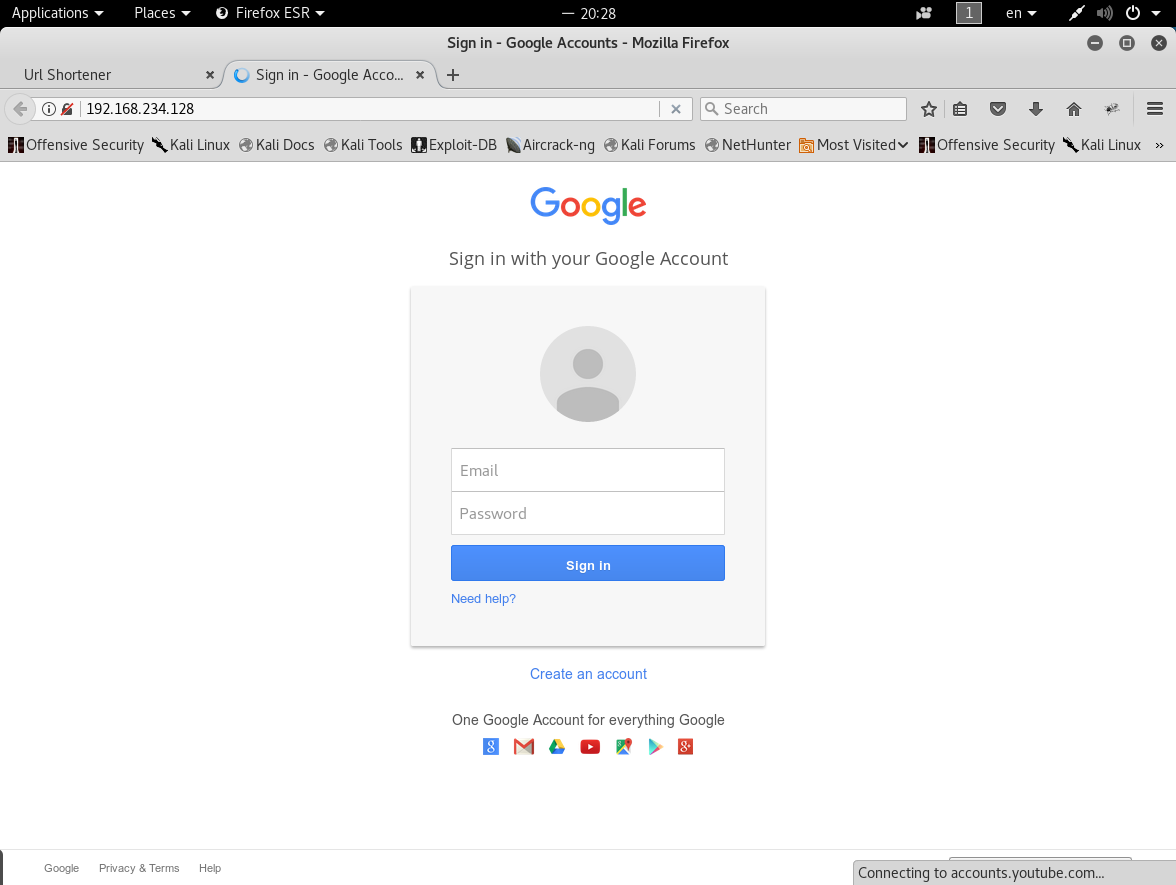

打开游览器,输入网址http://short.php5developer.com/,输入kali的ip后,点击short,得到伪装地址。

在靶机的浏览器中打开伪装地址(用Windows死活打不开,就继续用kali做了~)

等待10秒后自动跳转到伪装地址

输入账号和密码进行登录

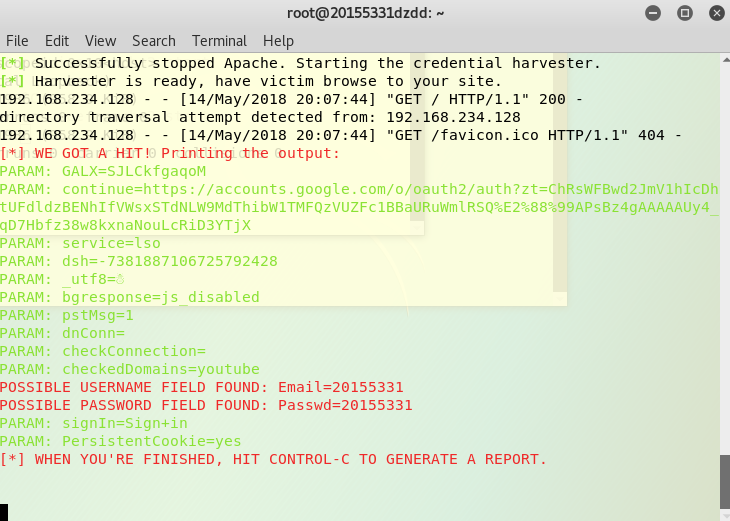

可以发现能够看到之前的账号和密码

2.ettercap DNS spoof

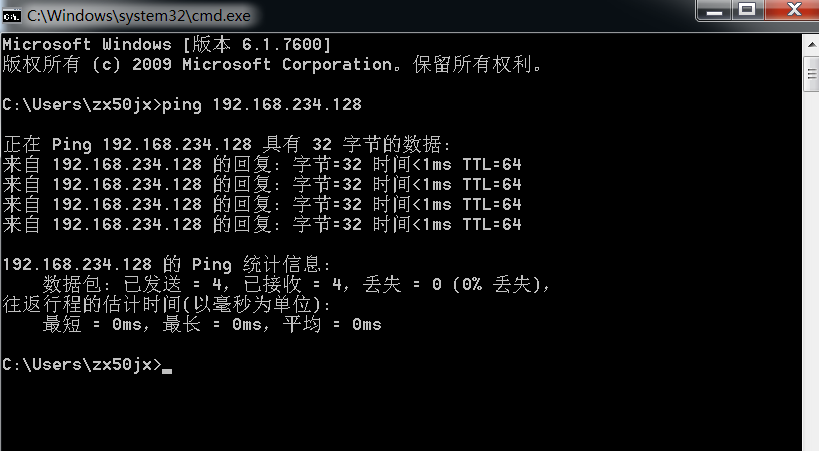

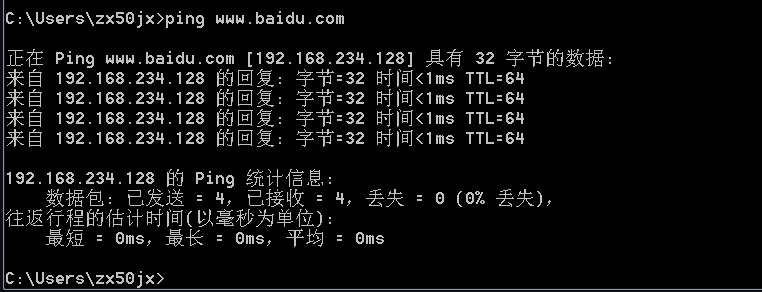

确认kali主机和windows靶机能相互ping 通

使用命令ifconfig eth0 promisc,将kali下网卡改为混杂模式。

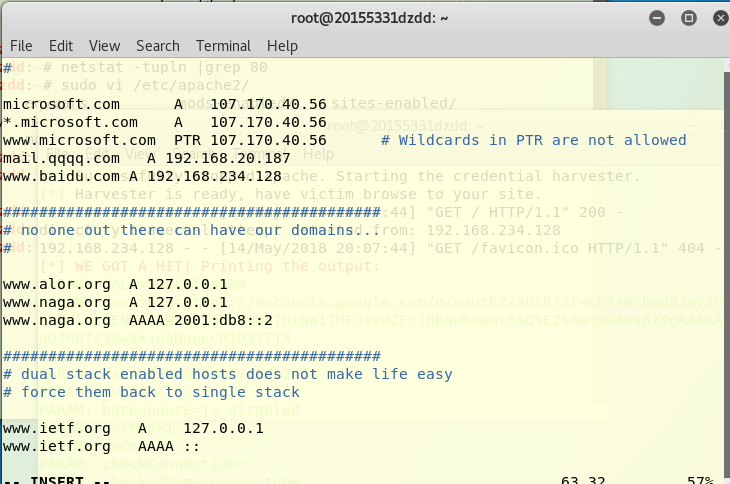

输入命令 vi /etc/ettercap/etter.dns对这个目录进行修改

记住windows靶机得ip地址和网关地址

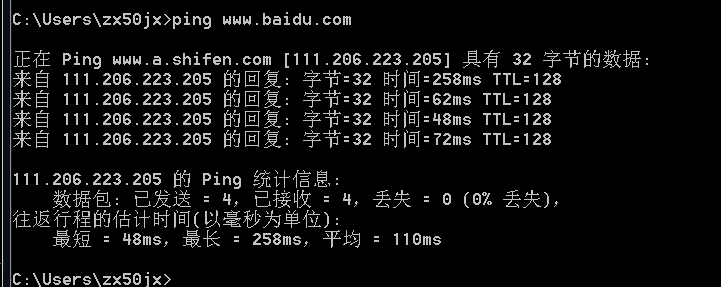

使用命令ping www.baidu.com,查看一下windows是否可以获得来自百度的信息。

在kali下键入命令ettercap -G打开etter图形化界面

点击sniff-unifled sniffing...

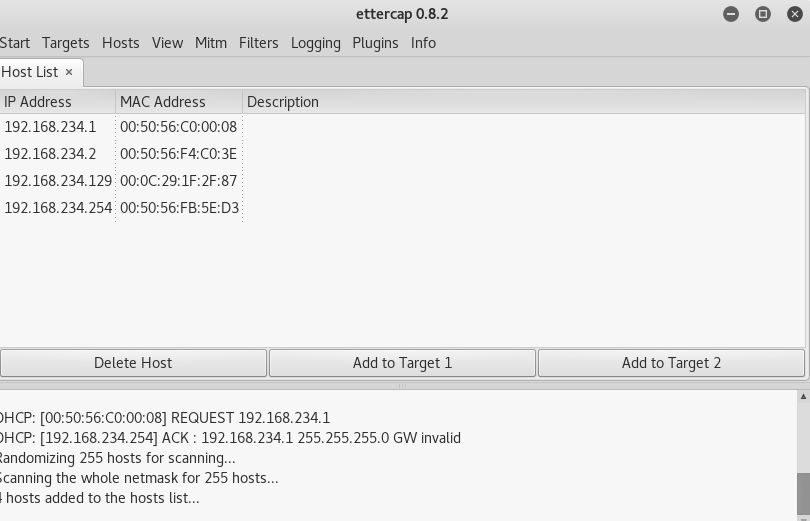

利用这个软件扫描活动主机点击:Hosts->Scan for hosts

扫描结束后点击Hosts List查看活动主机。

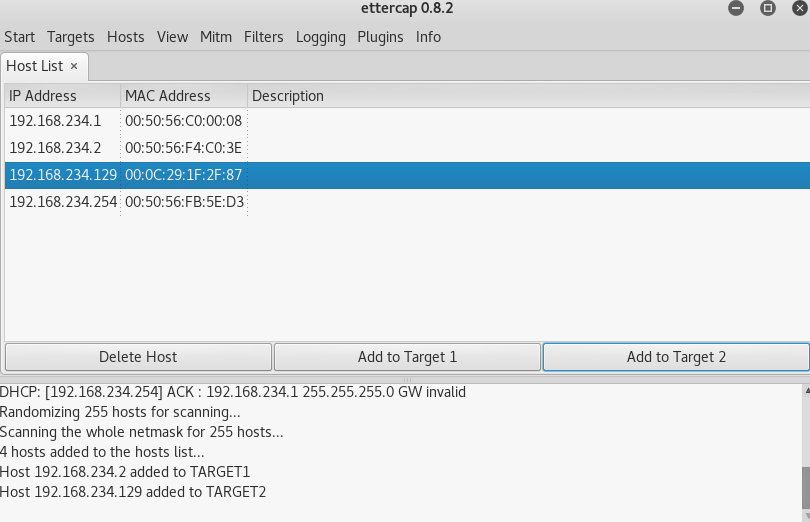

将kali网关的IP添加到target1,靶机IP添加到target2:

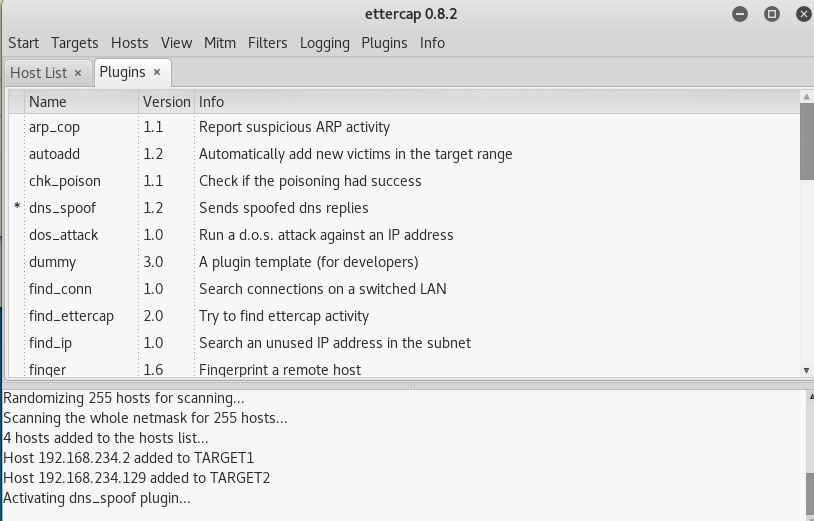

选择Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件:

然后点击左上角的start选项开始嗅探,此时在靶机中用命令行ping www.panda.tv会发现解析的地址是攻击机的IP地址也就是kali的IP地址:

在ettercap上也成功捕获了访问记录:

3.结合应用两种技术,用DNS spoof引导特定访问到冒名网站

通过第一个克隆一个网站,然后通过第二个实施DNS欺骗。

基础问题回答

通常在什么场景下容易受到DNS spoof攻击?

和其他主机在同一网段能够ping通的情况下容易受此类攻击,达到DNS欺骗的目的。所以一般在连接公用Wi-Fi的情况下电脑容易受到DNS spoof攻击。

在日常生活工作中如何防范以上两攻击方法?

加强自我防范意识,在打开网页的时候注意看一下网址有没有问题;不随便连接公共网络,选择信任的网络进行连接。

实验体会

这次的实验中间出了几个小差错,比如明明选了谷歌不过打开伪地址以后打开的是QQ邮箱登录,不过后来都解决了,整体而言没有出现大的问题。然后就是在做完这次实验以后感觉再也不敢随便连陌生的WiFi了,我们在日常的生活中需要提高自己的安全意识,保护好自己的隐私,防止泄露个人信息。

20155331《网络对抗》Exp7 网络欺诈防范的更多相关文章

- 20155309南皓芯 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 20155323刘威良 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 『网络对抗技术』Exp7:网络欺诈防范 --------CONTENTS-------- 一.原理与实践说明 1.实践目标 2.实践内容概述 3.基础问题回答 二.实践过程记录 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155204《网络对抗》Exp7 网络欺诈防范

20155204<网络对抗>Exp7 网络欺诈防范 一.基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击 在不安全的网络环境下访问网站. 2.在日常生活工作中如何防范以上两 ...

- 20155227《网络对抗》Exp7 网络欺诈防范

20155227<网络对抗>Exp7 网络欺诈防范 实践内容(3.5分) 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建 ...

随机推荐

- python学习笔记——python JSON

JSON(JavaScript Object Notation) 是一种轻量级的数据交换格式,易于人阅读和编写. 1.JSON 函数 使用 JSON 函数需要导入 json 库:import json ...

- android:首页点击返回键,两秒内再次点击退出系统

//记录用户首次点击返回键的时间 private long firstTime = 0; /** * 通过监听keyUp 实现双击返回键退出程序 * @param keyCode * @param e ...

- Expo大作战(十五)--expo中splash启动页的详细机制

简要:本系列文章讲会对expo进行全面的介绍,本人从2017年6月份接触expo以来,对expo的研究断断续续,一路走来将近10个月,废话不多说,接下来你看到内容,讲全部来与官网 我猜去全部机翻+个人 ...

- Todolist分别用React与Vue的实现与思考

源码查看: React 版的TodoList=> 点击跳转 Vue 版的TodoList=> 点击跳转 用React实现的思路: React使用注重的思想是少用state,纯函数实现功能思 ...

- 使用IDEA创建Java Web项目并部署

前面给大家介绍了IDEA的安装和基本配置,睡觉前Alan再给大家分享一下使用IDEA创建Java Web并部署访问. 打开IDEA,File>New>Project,进入Java Ente ...

- CSS样式----CSS属性:字体属性和文本属性(图文详解)

本文最初于2015-10-04发表于博客园,并在GitHub上持续更新前端的系列文章.欢迎在GitHub上关注我,一起入门和进阶前端. 以下是正文. 本文重要内容 CSS的单位 字体属性 文本属性 定 ...

- C# winform基础 1、Timer不起作用 2、 设置图片透明

1.设置图片透明 this.pibox.BackColor = System.Drawing.Color.Transparent; //将背景设置为透明 this.pibox.Parent = la ...

- sysbench安装、使用、结果解读

sysbench是一个模块化的.跨平台.多线程基准测试工具,主要用于评估测试各种不同系统参数下的数据库负载情况.目前sysbench代码托管在github上,项目地址:https://github.c ...

- IE 出现stack overflow 报错的原因归纳

1. 重定义了系统的触发事件名称作为自定义函数名如: onclick / onsubmit ... 都是系统保留的事件名称,不允许作为重定义函数名称: 2. IE缓存满了,无法写入.解决办法:清空 ...

- ES6中变量解构的用途—遍历Map结构