实用的DDos攻击工具

来源: http://www.safecdn.cn/linux/2018/12/ddos/95.html

特别提示:仅用于攻防演练及教学测试用途,禁止非法使用

Hyenae

是在windows平台上非常好用的一款ddos攻击工具,可以完成绝大多数的攻击操作。

download

Features

- ARP-Request flooding

- ARP-Cache poisoning

- PPPoE session initiation flooding

- Blind PPPoE session termination

- ICMP-Echo flooding

- ICMP-Smurf attack

- ICMP based TCP-Connection reset

- TCP-SYN flooding

- TCP-Land attack

- Blind TCP-Connection reset

- UDP flooding

- DNS-Query flooding

- DHCP-Discover flooding

- DHCP starvation attack

- DHCP-Release forcing

- Cisco HSRP active router hijacking

- Pattern based packet address configuration

- Intelligent address and address protocol detection

- Smart wildcard-based randomization

- Daemon for setting up remote attack networks – HyenaeFE QT-Frontend support

interface

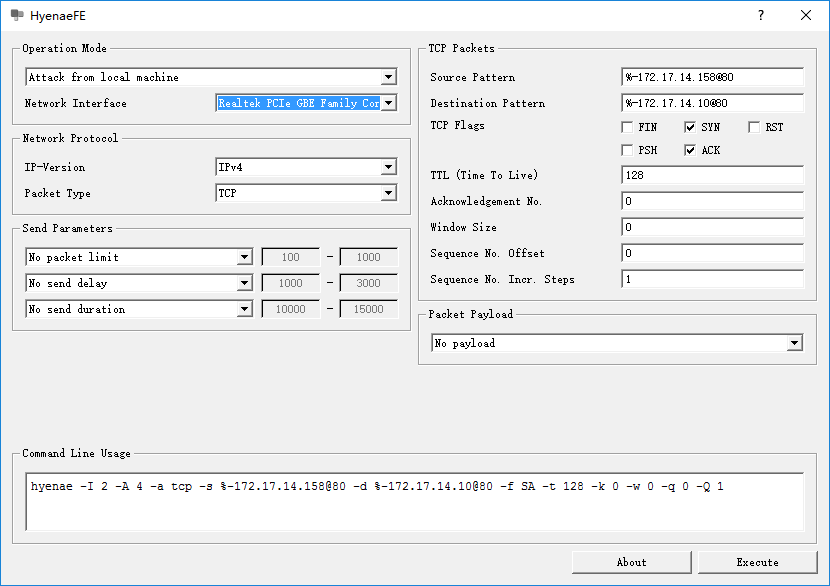

鬣狗界面

鬣狗界面

hyenae的界面比较简单,图中展示的是SYN/ACK洪泛攻击的配置选项。

- operation mode中可以选择网卡

- Network Protocol中可以选择攻击方式对应的网络协议,如SYN洪泛攻击对应传输层的TCP,IP协议可选IPv4, IPv6

- 攻击源的IP,MAC地址以及端口号可以非常灵活的设置,按MAC-IP@port的格式书写,如图中的攻击源匹配模式%-172.17.14.158@80

- % 代表任意,在此处代表任意的MAC地址

- 172.17.14.158为伪造的攻击源IP,可以修改为任意的合法IP

- 80为端口号,80同时也是网络服务器的默认端口

- 攻击目标的设置方式与攻击源一致,图中的%-172.17.14.10@80

- % 随机生成MAC地址

- 172.17.14.10代表被攻击的IP

- 80为攻击目标的被攻击端口号

- 针对TCP协议,右侧给出其对应的5个常见flags: FIN, SYN, RST, PSH, ACK

- 可以随意进行单选或多选,以实现不同的攻击方式

- 随意的组合可以产生正常通信过程中无法出现的数据包

- 软件下方可以设置数据包的发送速率,默认为无限速发送,这会暂用大量带宽,导致网络拥塞;当然啦,这个软件本就是为了攻击网络,导致网络瘫痪正是其目的所在

- 选择不同的攻击方式,会显示相应不同的配置选项

简单说,这幅图的作用是产生MAC地址随机,IP为172.17.14.158,端口为80的伪造源,去攻击目的MAC随机,IP为172.17.14.10的web server。

由于目的MAC随机,当MAC地址首字节为奇数时,生成的数据包为广播包,此时将产生广播风暴,局域网内的所有设备都将收到大量的广播包,当速率很高时,很容易导致局域网瘫痪,这是需要注意的。本人当时年少轻狂,有次测试,使用全速率的广播式SYN/ACK攻击,直接导致部门的局域网瘫痪断网,幸好是晚上,后来找人重置了部门内的网络设备才恢复,想想真是罪过啊。

Use cases

- Land Attack

- src: %-172.17.14.94@53

- des: %-172.17.14.94@80

1 |

DoS *** 3118 *** {Land Attack} are suppressed!

|

- SYN/ACK scan (TCP SYN ACK)

- src: %-172.17.14.8@80

- des: %-172.17.14.94@80

1 |

DoS *** 3896 *** {SYN/ACK Scan} are suppressed!

|

- ping flood (icmp echo)

- src: %-172.17.14.8

- des: %-172.17.14.94

1 |

DoS *** 1881 *** {Ping Flood} are suppressed!

|

- ping sweep (icmp echo)

- src: %-%

- des: %-%

1 |

DoS *** 1719 *** {Ping Sweep} are suppressed!

|

- RST Scan(TCP RST)

- src: %-172.17.14.8@80

- des: %-172.17.14.94@80

1 |

DoS *** 4023 *** {RST Scan} are suppressed!

|

- ACK scan (TCP ACK)

- src: %-172.17.14.8@80

- des: %-172.17.14.94@80

1 |

DoS *** 3989 *** {ACK Scan} are suppressed!

|

- FIN scan(TCP FIN)

- src: %-172.17.14.8@80

- des: %-172.17.14.94@80

1 |

DoS *** 3009 *** {FIN Scan} are suppressed!

|

hping3

用于生成和解析TCPIP协议数据包的开源工具

hping3同样可用于产生ddos攻击包,但与hyenae不同的是,hping3无法手动设置MAC地址,而是根据IP地址自动获取

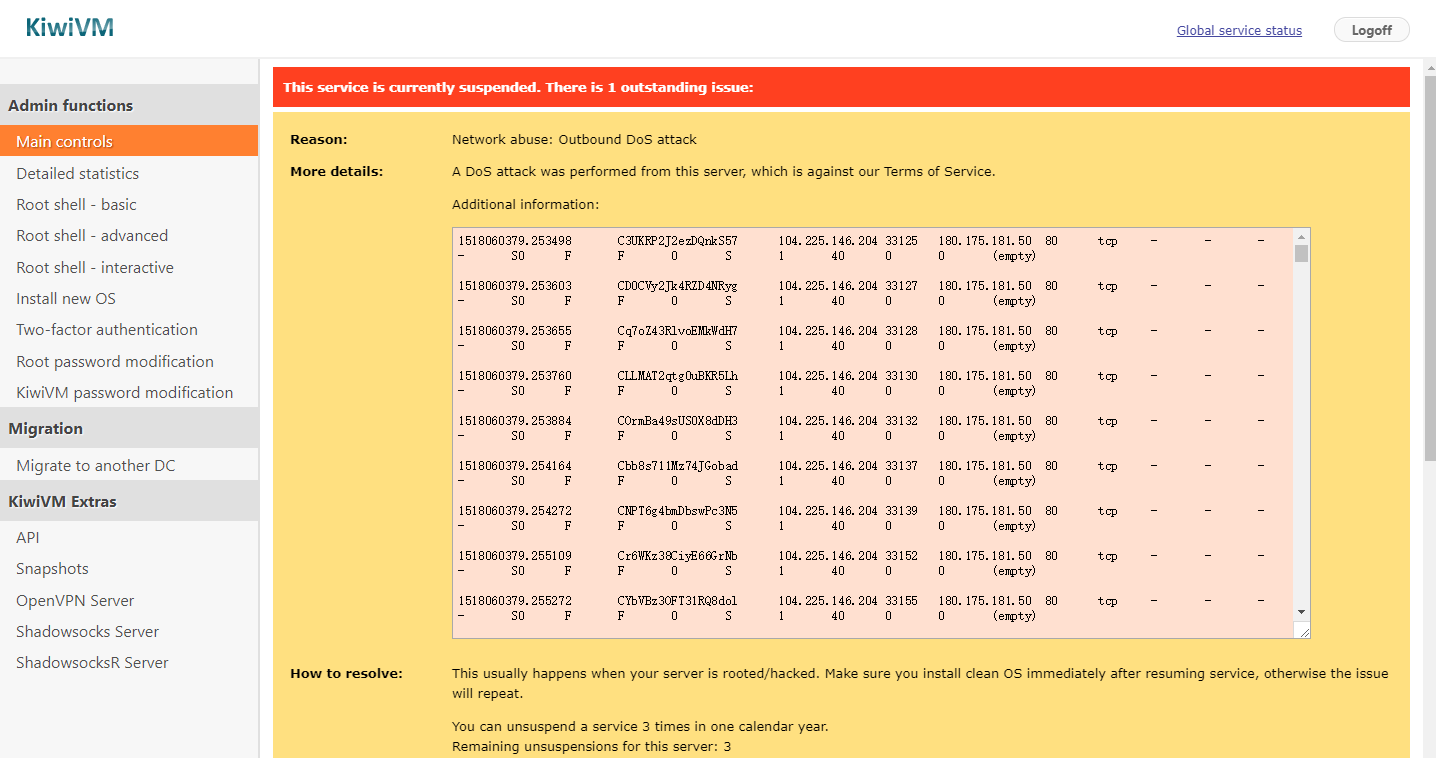

需要注意的是,如果使用搬瓦工购买的vps向公网IP执行hping3攻击的话,最好不要尝试,如果要用也一定记得限速,否则就会被警告并关停,当然你有3次机会重置

vps警告

vps警告

examples

1 |

# land attack |

reference

- 网络攻击工具

- ddos攻击说明

- https://security.radware.com/ddos-knowledge-center/ddospedia/syn-flood/

- 网络攻击:半连接攻击(SYN攻击)、全连接攻击、RST攻击、IP欺骗、DNS欺骗、DOS/DDOS攻击 http://blog.csdn.net/guowenyan001/article/details/11777361

实用的DDos攻击工具的更多相关文章

- DDOS 攻击工具

DDOS 攻击工具 使用github上的DDOS攻击工具 https://github.com/Ha3MrX/DDos-Attack 将python脚本拷贝到主机,使用 chmod +x ddos- ...

- DDoS攻击工具

DDoS攻击工具 综合性工具 综合性工具除了可以进行DDoS攻击外,还可用于其他的用途,例如:端口扫描.安全审计.防火墙等.实际上,大部分综合性工具开发的原始目的并不是用于DDoS,而是"网 ...

- 免费DDOS攻击测试工具大合集

FreeBuf微科普: DoS(Denial Of Service)攻击是指故意的攻击网络协议实现的缺陷或直接通过野蛮手段残忍地耗尽被攻击对象的资源,目的是让目标计算机或网络无法提供正常的服务或资源访 ...

- DDOS攻击方式总结以及免费DDOS攻击测试工具大合集

若有雷同或者不足之处,欢迎指正交流,谢谢! DoS(Denial Of Service)攻击是指故意的攻击网络协议实现的缺陷或直接通过野蛮手段残忍地耗尽被攻击对象的资源,目的是让目标计算机或网络无法提 ...

- 漫画告诉你什么是DDoS攻击?

本文作者:魏杰 文章转载自:绿盟科技博客,原文标题:看ADS如何治愈DDoS伤痛 根据<2015 H1绿盟科技DDoS威胁报告>指出,如今大流量网络攻击正逐渐呈现增长趋势,前不久锤子科技的 ...

- 程序员快递请查收,来自Python黑客大佬的一份DDOS攻击说明书!

DDoS攻击没有我们想象中的那么简单,并不是什么Python程序员都能够做到的. 若要知晓黑客利用DDOS攻击原理那么我们必须要知道是实行DDoS攻击比较难的原因是什么? 很简单的一句话概括:&quo ...

- 免费的DDos网络测试工具集合

今天晚上看YT上的hulk VS monster Dogs 然后想看电影资源,给我推送了hulk这款工具了解下,发现了一些东西,收藏下 1.卢瓦(LOIC) (Low Orbit Ion Canon) ...

- cc攻击和ddos攻击

DoS攻击.CC攻击的攻击方式和防御方法 DDoS介绍 DDoS是英文Distributed Denial of Service的缩写,意即“分布式拒绝服务”,那么什么又是拒绝服务(Denial of ...

- CC攻击工具list

从论文里抠出来的工具列表如下,后面有黑产的工具以及网络上摘录的工具: 分类:(1)有僵尸网络(是否代理服务器)&没有的==>(2)单一url&混合url(多线程,压测为主,dem ...

随机推荐

- 各种类型的Json格式化

using System; using System.Collections.Generic; using System.Text; using System.Data; using System.R ...

- Excel技巧--分类求和与空白批量填充

分类求和: 当我们要对以上多个分类空白求和时,可以巧用Alt+=键: 1.选择对应要求和的列: 2.点击“查找与选择”下拉列,选择“定位条件”,对话框选择“空值”,点确定.将列中的空白单元格选好: 3 ...

- mass种子模块看完了

作者当然也不容易,要考虑各种兼容问题,要考虑效率问题(他真的考虑过吗,我表示强烈怀疑,貌似仅仅是风格上模仿其他源码) 相当无语. 本来我是知道的,代码 调试的过程中逐渐完善,逐渐与各种兼容问题和预想不 ...

- 跟着未名学Office - 高效笔记OneNote

了解OneNote 2016年12月22日 19:57 OneNote Summary 理解OneNote中的笔记本.分区.页的概念 编写人:未名 感谢秦大: http://www.zloffi ...

- linux开机出现一下错误Give root password for maintenance (or type Control-D to continue):

由于错误的编辑/etc/fstab文件 而引起的不能正常进入系统.假如你将某一个分区或者磁盘最后一个参数设置为1或2时,系统默认会在开机过程中检查这个磁盘的扇区.假如系统检查不到这个磁盘,或者这个磁盘 ...

- hadoop 伪分布式安装

0. 关闭防火墙 重启后失效 service iptables start ;#立即开启防火墙,但是重启后失效. service iptables stop ;#立即关闭防火墙,但是重启后失效. 重启 ...

- 透过CAT,来看分布式实时监控系统的设计与实现

2011年底,我加入大众点评网,出于很偶然的机会,决定开发CAT,为各个业务线打造分布式实时监控系统,CAT的核心概念源自eBay闭源系统CAL----eBay的几大法宝之一. 在当今互联网时代,业务 ...

- Zabbix 告警内容配置

#配置媒介告警类型 #----------------------------------------------------------------------------------------- ...

- jdbi

JDBI是一个使用方便的SQL开发库,用符合Java语言习惯的集合.Bean等方式,提供关系数据库访问接口,同时保留了JDBC类似的信息.JDBI提供了链式和SQL两种风格的API. jdbi的网址是 ...

- HDOJ 2004 成绩转换

#include<cstdio> #include<iostream> using namespace std; int main() { int score; while ( ...