ngrep 比 tcpdump 更方便查看的抓包显示工具

ngrep 是grep(在文本中搜索字符串的工具)的网络版,他力求更多的grep特征,

用于搜寻指定的数据包

一: ngrep的安装 CentOS6.2 64位

wget http://nchc.dl.sourceforge.net/sourceforge/ngrep/ngrep-1.45.tar.bz2

下载下来是一个 bz2的包, 用bzip2命令加压成tar包,在用tar解压

bzip2 -d ngrep-1.45.tar.bz2

tar xf ngrep-1.45.tar

二:安装 ngrep

cd 进入目录 ngrep-1.45

./configure

make

make install

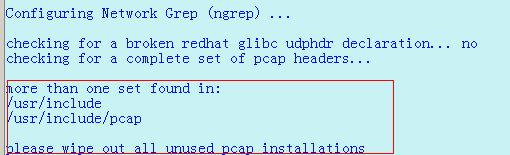

三:我这样安装的时候报错了, 如下:

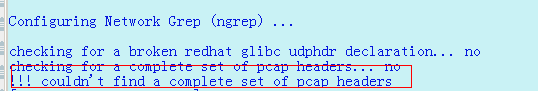

或者是这样的错误:

看错误说明,系统缺少 libpacp的包,那么yum安装 libpacp,

yum install libpcap libpcap-devel -y

重新安装ngrep

./configure --with-pcap-includes=/usr/local/include/pcap

make

make install

注意加上红色的部分,这样才正确的安装了

四:使用 http://blog.sina.com.cn/s/blog_4d14fb2b01012tqo.html

使用方法:()

usage: ngrep <-LhNXViwqpevxlDtTRM> <-IO pcap_dump> <-n num> <-d dev> <-A num>

<-s snaplen> <-S limitlen> <-W normal|byline|single|none> <-c cols>

<-P char> <-F file> <match expression> <bpf filter>

-h is help/usage

-V is version information

-q is be quiet (don't print packet reception hash marks)静默模式,如果没有此开关,未匹配的数据包都以“#”显示

-e is show empty packets 显示空数据包

-i is ignore case 忽略大小写

-v is invert match 反转匹配

-R is don't do privilege revocation logic

-x is print in alternate hexdump format 以16进制格式显示

-X is interpret match expression as hexadecimal 以16进制格式匹配

-w is word-regex (expression must match as a word) 整字匹配

-p is don't go into promiscuous mode 不使用混杂模式

-l is make stdout line buffered

-D is replay pcap_dumps with their recorded time intervals

-t is print timestamp every time a packet is matched在每个匹配的包之前显示时间戳

-T is print delta timestamp every time a packet is matched显示上一个匹配的数据包之间的时间间隔

-M is don't do multi-line match (do single-line match instead)仅进行单行匹配

-I is read packet stream from pcap format file pcap_dump 从文件中读取数据进行匹配

-O is dump matched packets in pcap format to pcap_dump 将匹配的数据保存到文件

-n is look at only num packets 仅捕获指定数目的数据包进行查看

-A is dump num packets after a match匹配到数据包后Dump随后的指定数目的数据包

-s is set the bpf caplen

-S is set the limitlen on matched packets

-W is set the dump format (normal, byline, single, none) 设置显示格式byline将解析包中的换行符

-c is force the column width to the specified size 强制显示列的宽度

-P is set the non-printable display char to what is specified

-F is read the bpf filter from the specified file 使用文件中定义的bpf(Berkeley Packet Filter)

-N is show sub protocol number 显示由IANA定义的子协议号

-d is use specified device (index) instead of the pcap default 使用哪个网卡,可以用-L选项查询

-L is show the winpcap device list index 查询网卡接口

五:应用示例:

1:捕获字符串".flv",比如要查看在Web Flash 视频中的flv文件的下载地址

ngrep -d3 -N -q \.flv

interface: \Device\TNT_40_1_{670F6B50-0A13-4BAB-9D9E-994A833F5BA9} (10.132.0.0/2

55.255.192.0)

match: \.flv

2:ngrep -W byline -d lo port 18080

捕捉cloudian:18080端口的request和response。-W byline用来解析包中的换行符,否则包里的所有数据都是连续的,可读性差。-d lo是监听本地网卡

ngrep -W byline -d eth0 port 80

捕捉amazon:80端口的request和response。-d eth0 是用来监听对外的网卡

3:可以用-d any来捕捉所有的包,这个很管用。

ngrep '[a-zA-Z]' -t -W byline -d any tcp port 18080

以下部分使用来自 这里:http://blog.58share.com/?p=37

4:ngrep -W byline -d lo port 18080

捕捉cloudian:18080端口的request和response。

-W byline : 用来解析包中的换行符,否则包里的所有数据都是连续的,可读性差。

-d lo : 是监听本地网卡

5:ngrep -W byline -d eth0 port 80

捕捉amazon:80端口的request和response。

-d eth0: 是用来监听对外的网卡

可以用-d any来捕捉所有的包,这个很管用。

6:ngrep ‘[a-zA-Z]‘ -t -W byline -d any tcp port 18080

抓取header头信息

ngrep 比 tcpdump 更方便查看的抓包显示工具的更多相关文章

- wireshark抓包分析工具的使用

# wireshark抓包分析工具的使用 ## 常用抓包指令 - `ip.src==192.168.60.26 and ip.dst==111.7.187.220 and tcp.port == 80 ...

- jmeter-Charles抓包显示的请求方式错误了,难道

抓包显示的请求方式为get,但是get一直报错见上图 将get修改为post就正确了

- Wireshark-配合tcpdump对Android(安卓)手机抓包

环境:Windows, 安装真机(可以获取Root权限), adb, Wireshark, tcpdump 原理: 使用 tcpdump 进行抓包, 然后用 Wireshark 进行分析 1.获取手机 ...

- Charles 抓包的工具

下面是整个链接. http://www.winshy.com/2013/08/something_about_charlesproxy/?utm_source=rss Charles:移动端抓包工具安 ...

- 用Web抓包分析工具Livepool 实现本地替换开发

这是官方的介绍: LivePool 是一个基于 NodeJS,类似 Fiddler 支持抓包和本地替换的 Web 开发调试工具,是 Tencent AlloyTeam 在开发实践过程总结出的一套的便捷 ...

- 安全测试6_Web安全工具第二节(代理抓包分析工具)

上节课讲了浏览器及扩展,这节课继续来学习下抓包分析. 首先看下下图,了解下代理工具的原理:代理就相当于收费站一样,任何要通过的车辆必须经过它. 浏览器的代理我们可以通过设置进行手动设置代理,或者通过P ...

- Wireshark网络抓包(四)——工具

一.基本信息统计工具 1)捕获文件属性(Summary) 1. File:了解抓包文件的各种属性,例如抓包文件的名称.路径.文件所含数据包的规模等信息 2. Time:获悉抓包的开始.结束和持续时间 ...

- 解决Charles https抓包显示<unknown>

用mac电脑开发安卓的都应该知道青花瓷吧~(不知道的都是小菜鸡,邪恶.jpg) Charles类似Windows版的Fiddler(没用过Fiddler的都是小菜鸡中的战斗机,嘲笑.png),基本用法 ...

- Charles抓包显示乱码解决方法

[问题现象] 在抓https协议请求时,Request和Response显示乱码了: [解决办法] 第一步:点击 [工具栏-->Proxy-->SSL Proxying Settings. ...

随机推荐

- Coolest Ski Route-不定起点和终点----在有向变的情况下---求最长路

这题最开始给你了N个点,M条边,边是单向边,问不指定起点和终点,最长路是什么??? 脑补一下,不定起点和终点的最短路,用弗洛伊德算法搞一搞,但是...那个垃圾算法的复杂度是N^3的,但是这个算法的M高 ...

- 基于SSH框架开发的《高校大学生选课系统》的质量属性的实现

基于SSH框架开发的<高校大学生选课系统>的质量属性的实现 对于可用性采取的是错误预防战术,即阻止错误演变为故障:在本系统主要体现在以下两个方面:(1)对于学生登录模块,由于初次登陆,学生 ...

- Prism6下的MEF:基于微软企业库的Cache

通常,应用程序可以将那些频繁访问的数据,以及那些需要大量处理时间来创建的数据存储在内存中,从而提高性能.基于微软的企业库,我们的快速创建一个缓存的实现. 新建PrismSample.Infrastru ...

- HDU 2033 人见人爱A+B

http://acm.hdu.edu.cn/showproblem.php?pid=2033 Problem Description HDOJ上面已经有10来道A+B的题目了,相信这些题目曾经是大家的 ...

- Linux列举所有隐藏文件

ll 命令是 ls -l的缩写 ls -a是列举所有(all)文件,包含隐藏文件,以.开头的文件. ls -l是以列表(list)方式列举文件. http://bbs.chinaunix.net/th ...

- eclipse里面找不到databaseexplorer

在window==>show view==>Other==>Data Management==>Database explorer配置:在右下方点击Database Sourc ...

- ultraEdit MAC 破解方法

安装了个UltraEdit 但是需要验证码,太麻烦了,破解方法: 拷贝附件(command +c )然后在MAC的底下点击访达==>应用程序==>UltraEdit==>右击 显示包 ...

- 常见的HTTP报头(头参数)

本内容摘抄自<RESTful WebServices> 中文译本附录C '常见的HTTP报头'. 原文作者:Leonard Ricbardson & Sam Ruby 翻译:徐涵. ...

- js輸出

js訪問html的某個元素,使用document.getElementByID(); document.write()僅僅向文檔輸出內容,如果在頁面已經加載后輸出,原來頁面的內容會被覆蓋. docum ...

- Oracle数据库导入导出 imp/exp备份还原

Oracle数据导入导出imp/exp Oracle数据导入导出imp/exp 在cmd的dos命令提示符下执行,而不是在sqlplus里面,但是格式一定要类似于: imp/exp 用户名/密 ...