攻防世界--logmein

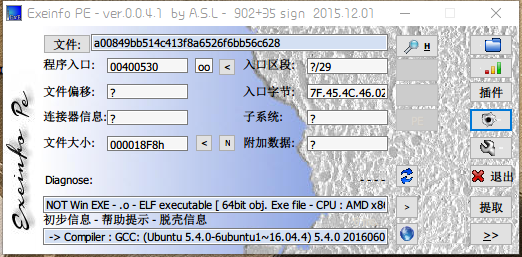

测试文件:https://adworld.xctf.org.cn/media/task/attachments/a00849bb514c413f8a6526f6bb56c628

1.准备

得到信息

- 64位文件

- obj文件

2.IDA打开

将main函数转换为C语言代码

void __fastcall __noreturn main(__int64 a1, char **a2, char **a3)

{

size_t v3; // rsi

int i; // [rsp+3Ch] [rbp-54h]

char s[]; // [rsp+40h] [rbp-50h]

int v6; // [rsp+64h] [rbp-2Ch]

__int64 v7; // [rsp+68h] [rbp-28h]

char v8[]; // [rsp+70h] [rbp-20h]

int v9; // [rsp+8Ch] [rbp-4h] v9 = ;

strcpy(v8, ":\"AL_RT^L*.?+6/46");

v7 = 28537194573619560LL;

v6 = ;

printf("Welcome to the RC3 secure password guesser.\n", a2, a3);

printf("To continue, you must enter the correct password.\n");

printf("Enter your guess: ");

__isoc99_scanf("%32s", s);

v3 = strlen(s);

if ( v3 < strlen(v8) )

sub_4007C0(v8);

for ( i = ; i < strlen(s); ++i )

{

if ( i >= strlen(v8) )

((void (*)(void))sub_4007C0)();

if ( s[i] != (char)(*((_BYTE *)&v7 + i % v6) ^ v8[i]) )

((void (*)(void))sub_4007C0)();

}

sub_4007F0();

}

2.1 分析代码

进入sub_4007C0)()

void __noreturn sub_4007C0()

{

printf("Incorrect password!\n");

exit();

}

进入sub_4007F0();

void __noreturn sub_4007F0()

{

printf("You entered the correct password!\nGreat job!\n");

exit();

}

通过第26行代码,我们了解到flag的获取

for(i =; i < strlen(v8); ++i){

s[i] != (char)(*((_BYTE *)&v7 + i % v6) ^ v8[i];

}

2.2 算法代码

通过分析,实现算法的代码

#include <stdio.h>

#include <stdlib.h>

#include <string.h> #define BYTE unsigned char int main(int argc, char* argv[]) {

unsigned int i;

char v8[] = ":\"AL_RT^L*.?+6/46";

__int64 v7 = ;

int v6 = ; char s[] = "";

for (i = ; i < strlen(v8); ++i) {

s[i] = (char)(*((BYTE*)&v7 + i % v6)^v8[i]);

} printf("%s\n", s); system("PAUSE");

return ;

}

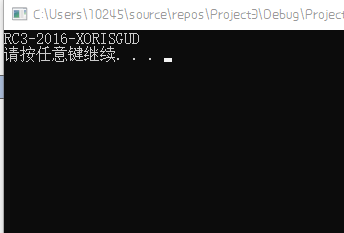

3. get flag!

攻防世界--logmein的更多相关文章

- 逆向-攻防世界-logmein

iDA载入程序,shift+F12查看关键字符串,找到双击来到所在地址,进入函数 然后进入主函数, 经过分析,可以得出:输入的字符要等于 经过处理的v7和v8的异或.v8很明显,但是v7是怎么回事呢 ...

- CTF--web 攻防世界web题 robots backup

攻防世界web题 robots https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=506 ...

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

- 攻防世界 web进阶练习 NewsCenter

攻防世界 web进阶练习 NewsCenter 题目是NewsCenter,没有提示信息.打开题目,有一处搜索框,搜索新闻.考虑xss或sql注入,随便输入一个abc,没有任何搜索结果,页面也没有 ...

- 【攻防世界】高手进阶 pwn200 WP

题目链接 PWN200 题目和JarvisOJ level4很像 检查保护 利用checksec --file pwn200可以看到开启了NX防护 静态反编译结构 Main函数反编译结果如下 int ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- 攻防世界 | CAT

来自攻防世界官方WP | darkless师傅版本 题目描述 抓住那只猫 思路 打开页面,有个输入框输入域名,输入baidu.com进行测试 发现无任何回显,输入127.0.0.1进行测试. 发现已经 ...

- 攻防世界 robots题

来自攻防世界 robots [原理] robots.txt是搜索引擎中访问网站的时候要查看的第一个文件.当一个搜索蜘蛛访问一个站点时,它会首先检查该站点根目录下是否存在robots.txt,如果存在, ...

- 【攻防世界】 高手进阶区 Recho WP

0x00 考察点 考察点有三个: ROP链构造 Got表劫持 pwntools的shutdown功能 0x01 程序分析 上来三板斧 file一下 checksec --file XXX chmod ...

随机推荐

- SpringBoot---事务支持

1.自动配置的事务管理器 1.1.使用JDBC 作为 数据访问技术 时,SpringBoot 为我们 定义了 PlatformTransactionManager的实现 DataSourc ...

- Python配置模块:configparser参数含义

https://blog.csdn.net/CoderPai/article/details/80420698

- C#语句,console,C#//,/**/

].

- LDD3 第15章 内存映射和DMA

本章内容分为三个部分: 第一部分讲述了mmap系统调用的实现过程.将设备内存直接映射到用户进程的地址空间,尽管不是所有设备都需要,但是能显著的提高设备性能. 如何跨越边界直接访问用户空间的内存页,一些 ...

- div页面布局基本布局知识

页面代码: <!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF ...

- 学习笔记11 EF查询相当于sql 中的 where in

两种写法 1. int[] Ids={1,2,3} DBContainer db=new DBContainer(); var list=db.表明.where(a=>Ids.Contains( ...

- 后端技术杂谈10:Docker 核心技术与实现原理

本系列文章将整理到我在GitHub上的<Java面试指南>仓库,更多精彩内容请到我的仓库里查看 https://github.com/h2pl/Java-Tutorial 喜欢的话麻烦点下 ...

- php面试专题---22、网站优化 总结

php面试专题---22.网站优化 总结 一.总结 一句话总结: 主要从前端.后端.数据库.资源四个方面开始发散 前端浏览器缓存和数据压缩前端优化(减少HTTP请求次数) 资源流量优化(防盗链处理)C ...

- php面试专题---mysql数据库分库分表

php面试专题---mysql数据库分库分表 一.总结 一句话总结: 通过数据切分技术将一个大的MySQLServer切分成多个小的MySQLServer,既攻克了写入性能瓶颈问题,同一时候也再一次提 ...

- Windows7系统C盘空间不足

C盘要满了,用WizTree发现:;两个大文件, ①睡眠有关的,用命令提示符(管理员身份运行), 命令窗口中输入 powercfg -h off,即可关闭休眠功能,同时 Hiberfil.sys 文件 ...