Burpsuite—渗透测试神器

- Google浏览器插件---SwitchyOmega

- Firefox浏览器插件---SwitchyOmega

- hosts代理工具---SwitchHosts【右击使用管理员权限打开】

- 双击burp-loader-keygen.jar,运行burpsuite

Https请求设置

在使用Burp Suite对Https进行拦截时会提示不是私密连接或此连接不信任,Burp默认只能抓Http请求,Https因为包含证书,因此不能抓取,需要设置可信证书。

注:SwitchHosts切换代理环境时,Burpsuite会存在缓存时间,大概5分钟,如想设置的代理马上生效,可以将Burpsuite关闭重新打开。

Foxfire

导入证书

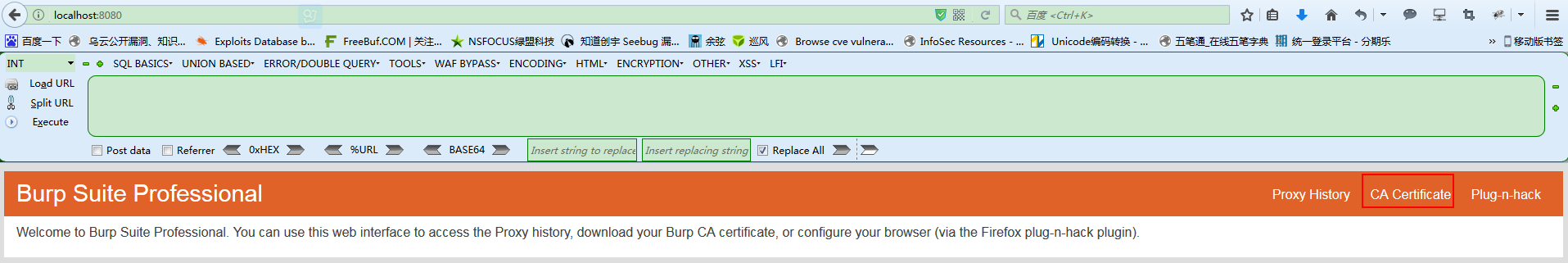

1. 在浏览器中输入http://localhost:8080或http://burp,点击页面右上角的CA Certificate,下载本地Burp证书(cacert.der)

2. Foxfire首选项->高级->证书->查看证书->证书机构->导入,选择cacert.der文件

代理

1. 在Foxfire浏览器中输入about:addons,进入附加组件列表页面;

2. 选择“扩展”,在搜索框中输入SwitchyOmega,点击安装;

3. 安装成功后,点击SwitchyOmega的图标,选项,输入代理信息。

Chrome

导入证书

1. 在浏览器中输入http://localhost:8080或http://burp,点击页面右上角的CA Certificate,下载本地Burp证书(cacert.der)

2. 双击cacert.der,安装证书。

代理

1. 因国内不能再访问chrome扩展程序列表,so只能手工下载SwitchyOmega;

2. 在chrome浏览器中输入chrome://extensions/,进入扩展程序页面,勾选【开发者模式】;

3. 点击【加载已解压的扩展程序】,选择扩展程序进行安装;【或者,直接将扩展文件拖进浏览器中】

4. 安装成功后,点击proxy switchysharp(地球图标),设置代理信息。

手机代理

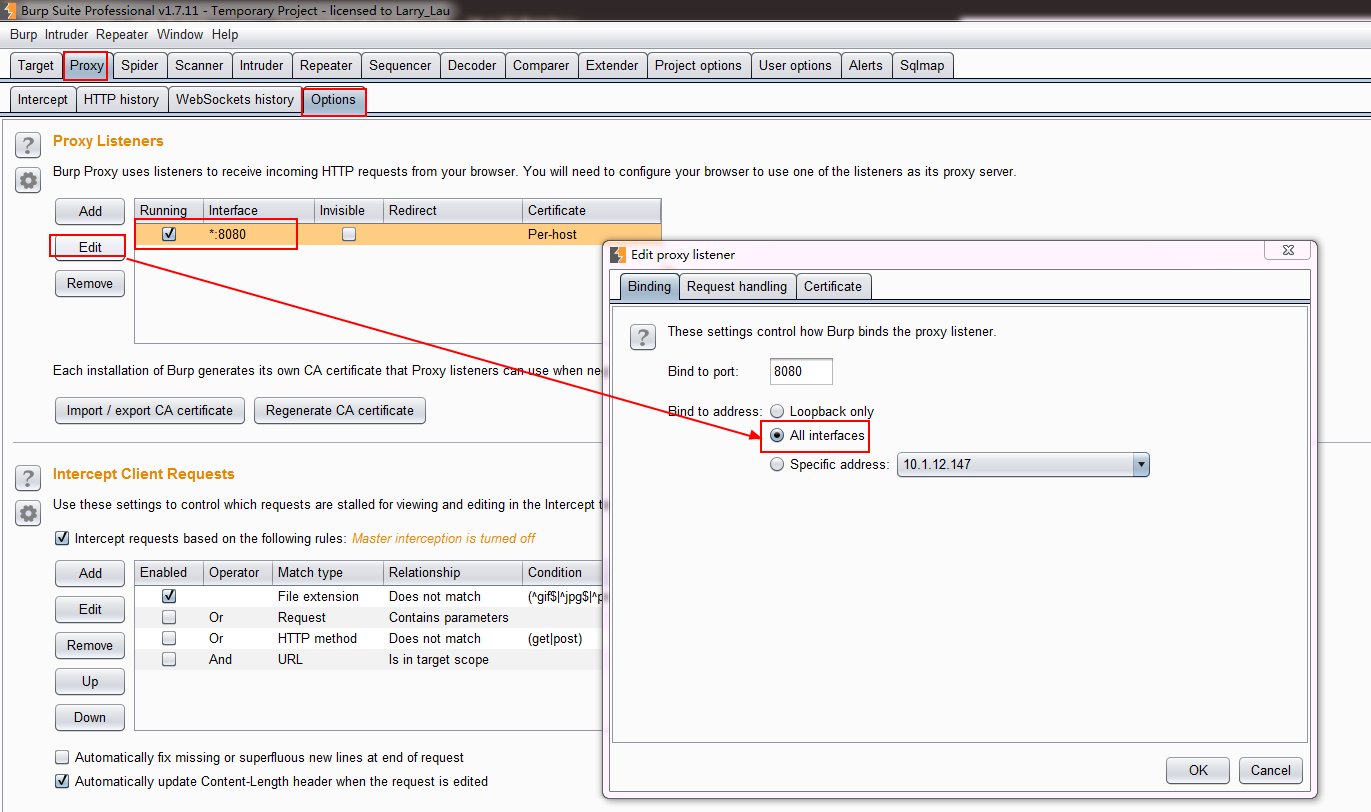

1. 在Burpsuite,Proxy->Options->Proxy Listeners,选中后点击Edit,修改代理端口信息,默认为8080,修改Bind to address为All interfaces;

2. 在IOS手机上,通过wifi代理上Burpsuite端口;打开手机浏览器,输入IP:8080,下载证书;

> 注意:IOS手机上证书安装成功后,还是无法抓取APP的https包,还需要设置【设置--通用--关于手机--证书信任设置,在此页面把证书开启即可】

3. 在Android手机上,需要通过电脑将XXX.cer/XXX.crt证书传送到SD卡中。

burpsuite激活步骤

https://www.cnblogs.com/AnSen001/p/10504999.html

Burpsuite使用

Proxy模块(代理模块)

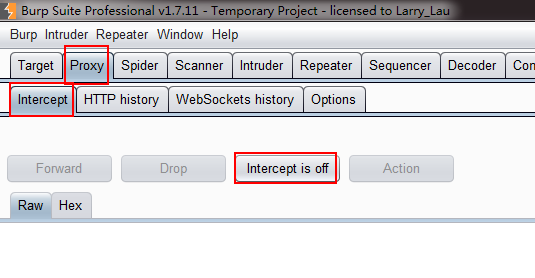

1. Proxy->Intercept,Intercept in on(默认开启,表示拦截请求),点击后变成Intercept id off(关闭拦截)。

2. Proxy->Options->Proxy Listeners,检查代理设置,设置成所有IP都能访问,点击127.0.0.1:8080,Edit,选择All interfaces,点击OK;

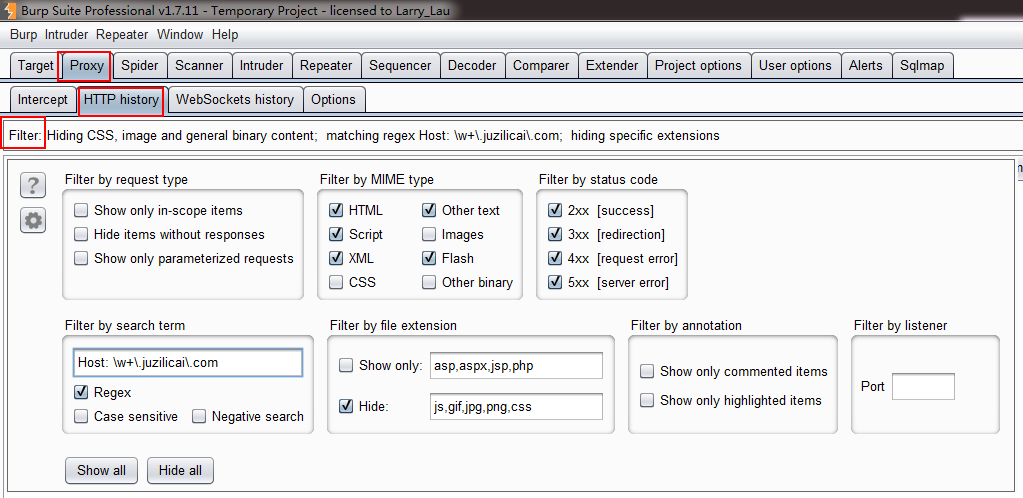

3. Proxy->HTTP history,点击Filter栏进行过滤设置。

> Filter by Search term(过滤查询搜索),在输入框中输入(Host: \w+\.xxxxx\.com),勾选Regex。【表示通过正则匹配host为*.xxxx.com的】

> Filter by file extension(过滤文件扩展名),勾选Hide。【表示过滤js,css,png等相关文件】

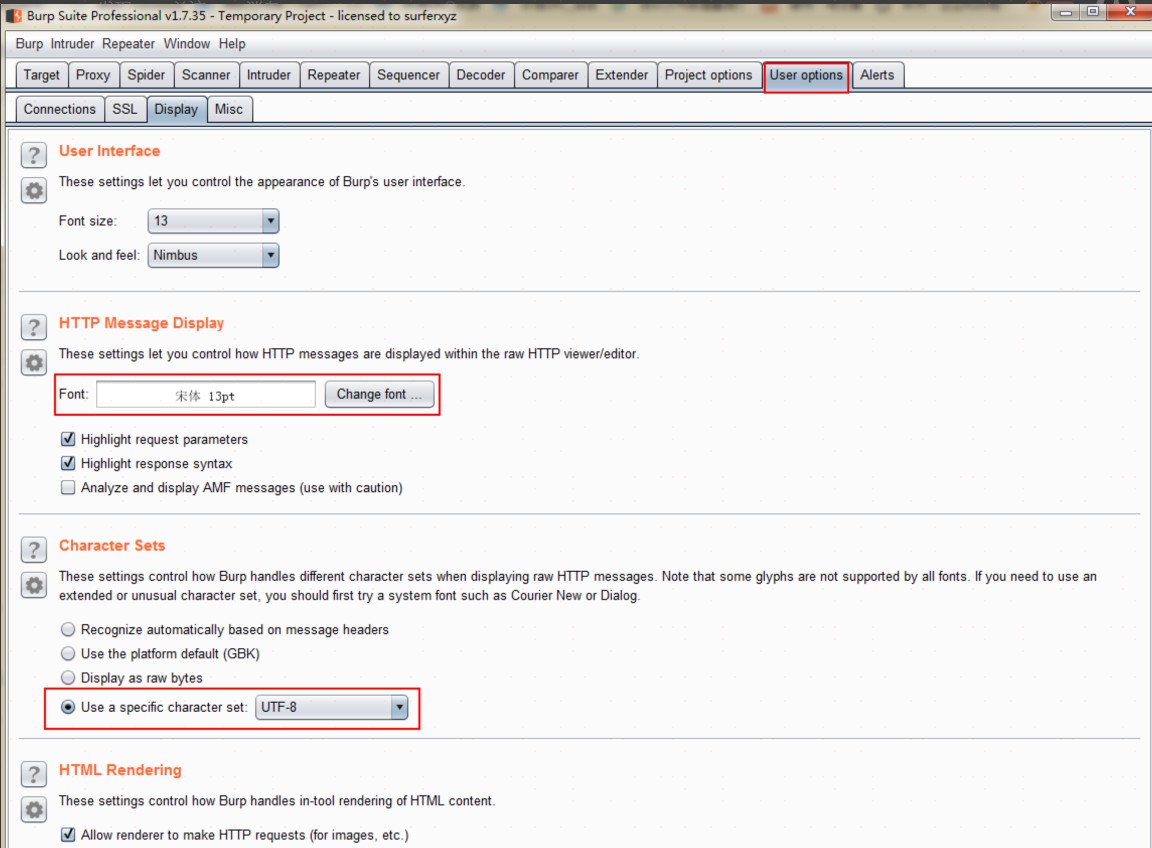

burpsuite抓包请求展示乱码

bs在抓包请求时,有时候请求里包含中文,展示不出来,则可以按照如下图所示修改,就可以展示中文。

SQLmap插件

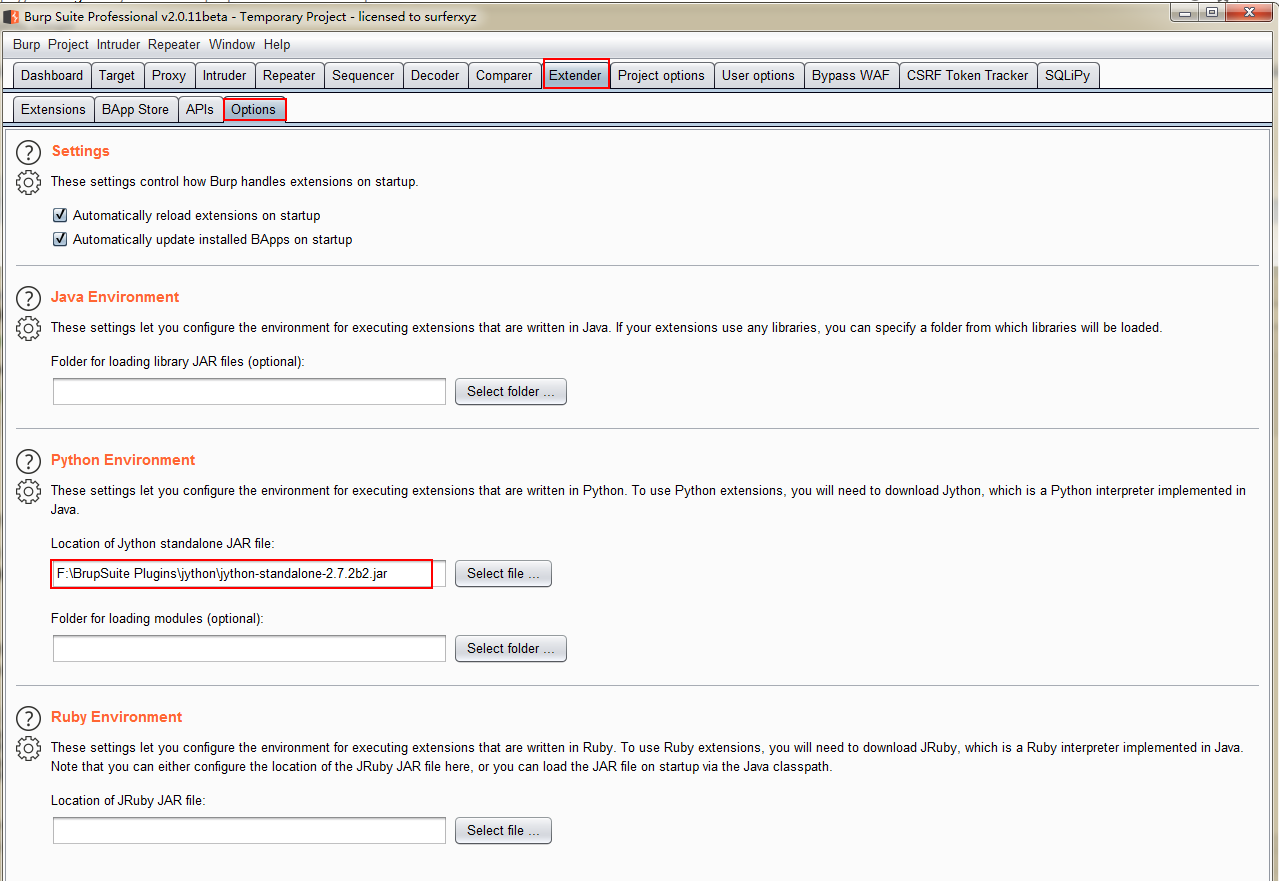

需要jython环境,下载jython和sqlipy插件

jython jar下载链接:https://www.jython.org/

sqlipy源码下载链接:https://github.com/portswigger/sqli-py

1. 配置jython jar路径

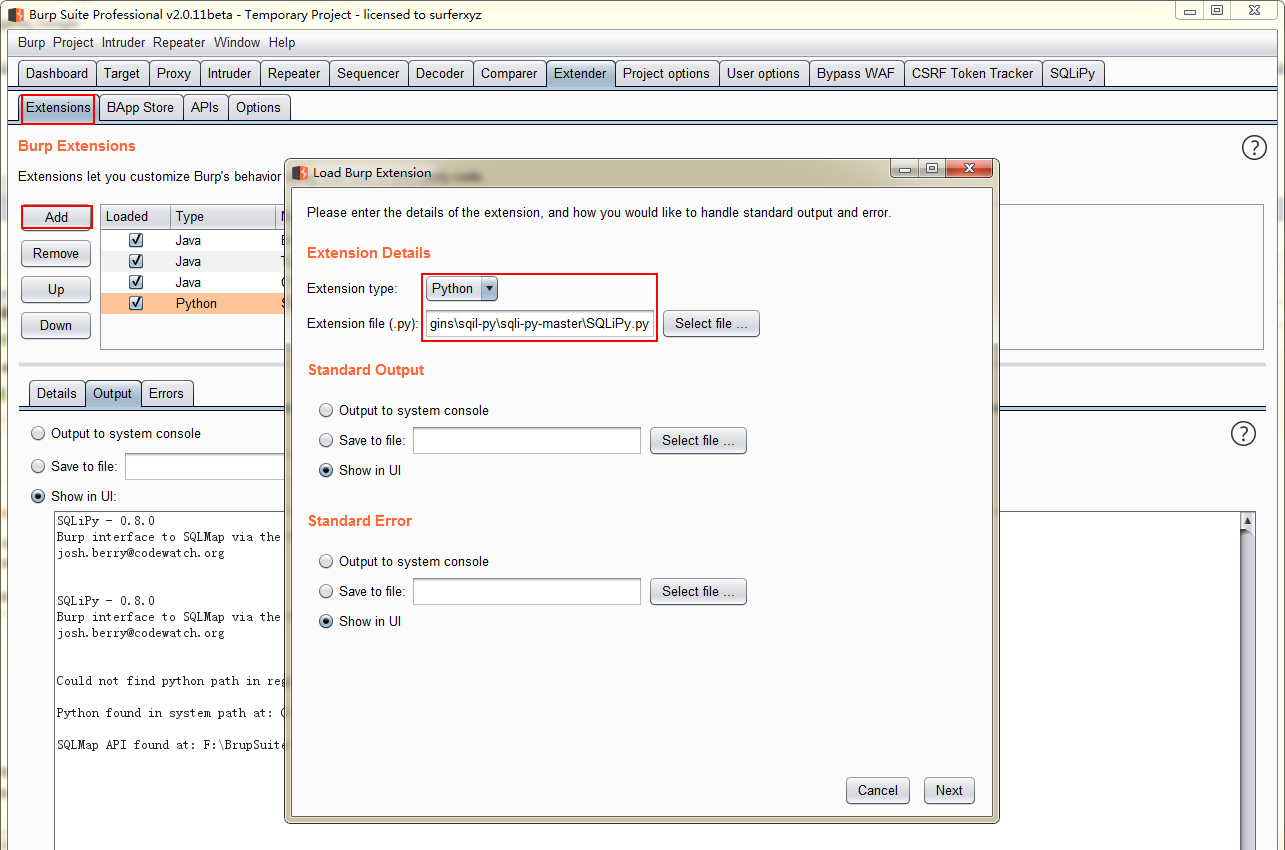

2. 安装sqlipy插件

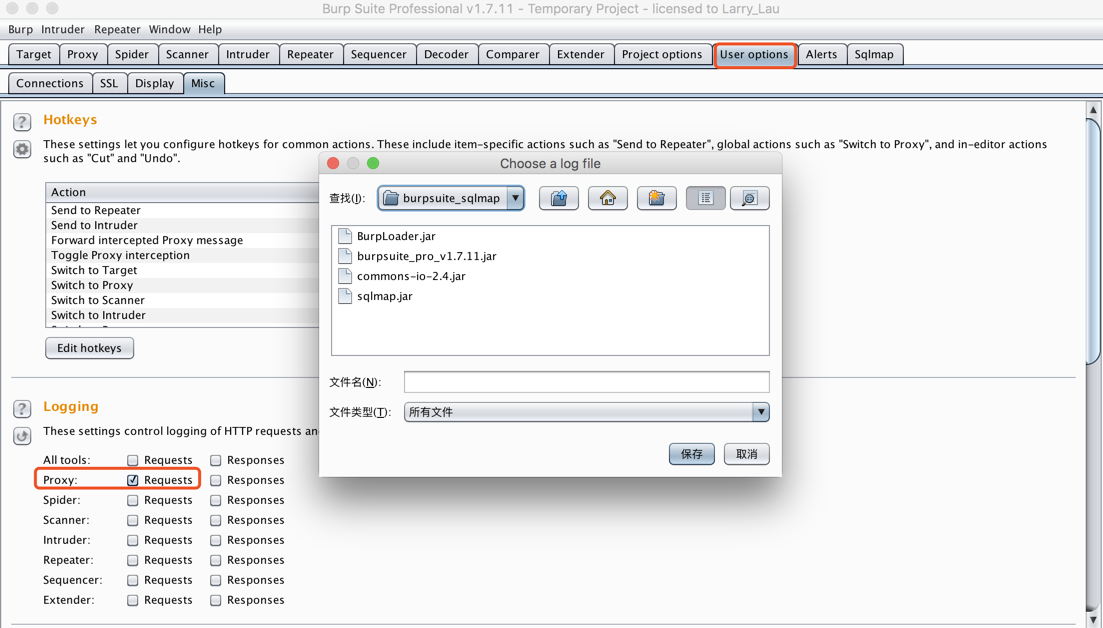

SQLmap批量扫描Burpsuite请求日志记录

1. Burp->user options->logging,点击Proxy的request,选择保存地址及文件。

2. 执行命令:python C:\Python27\sqlmap\sqlmap.py -l logging.txt --batch -smart --level=5 --dbms=mysql

> batch:自动选择yes

> smart:启发式快速判断,节省时间

> sqlmap扫描完成后,保存到C:\user\yoyo\\.sqlmap\output中

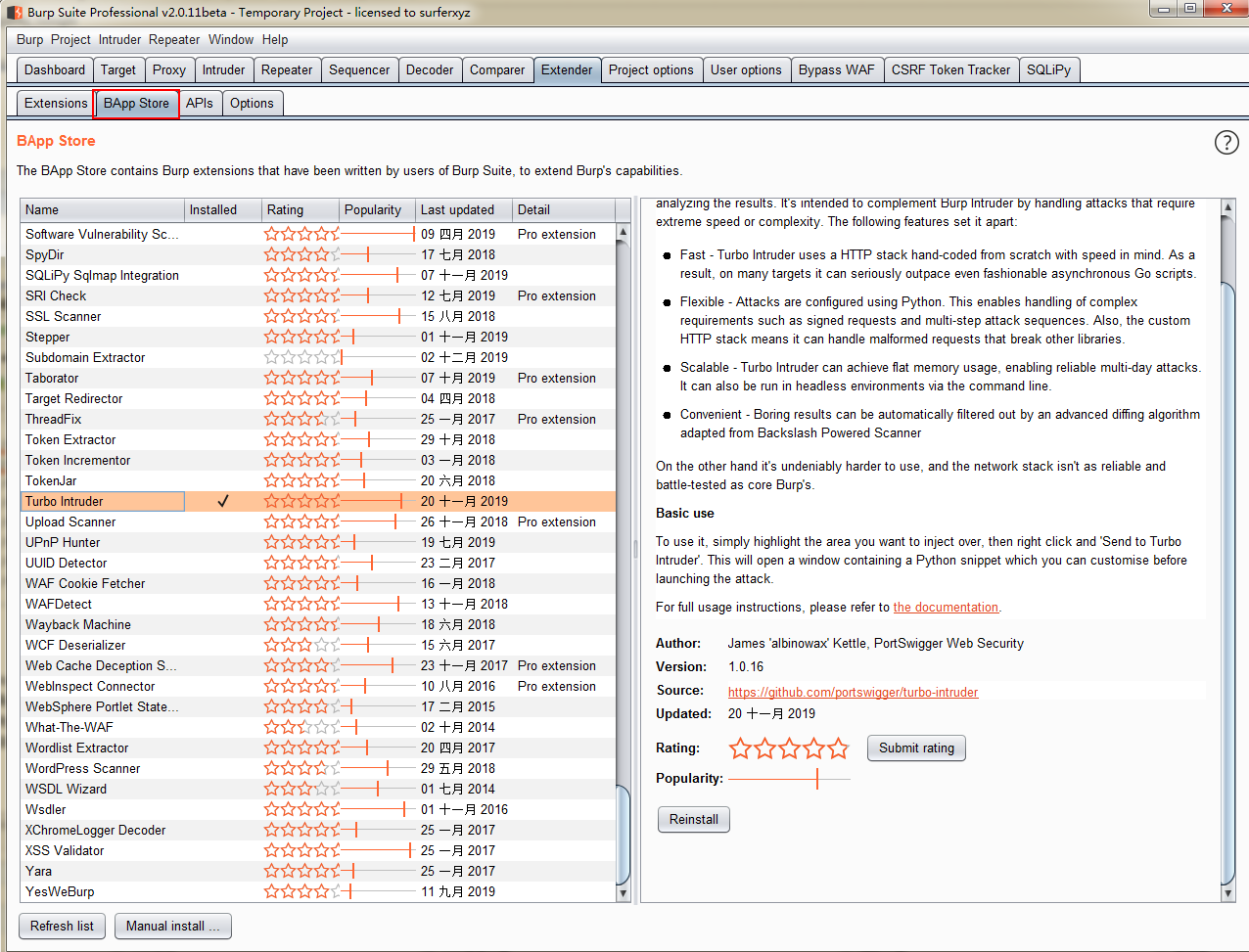

其它插件安装,在Extender-->BApp Store列表中选择-->Install

Burpsuite—渗透测试神器的更多相关文章

- [原创]Burp Suite web应用程序渗透测试神器

[原创]Burp Suite web应用程序渗透测试神器 一 Burp Suite介绍 Burp Suite是Web应用程序测试的最佳工具之一,其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描 ...

- 渗透测试神器Cobalt Strike使用教程

Cobalt Strike是一款渗透测试神器,常被业界人称为CS神器.Cobalt Strike已经不再使用MSF而是作为单独的平台使用,它分为客户端与服务端,服务端是一个,客户端可以有多个,可被团队 ...

- 渗透测试神器Burp Suite v1.7.11发布(含下载)

BurpSuite是一款信息安全从业人员必备的集成型的渗透测试工具,它采用自动测试和半自动测试的方式,包含了Proxy,Spider,Scanner,Intruder,Repeater,Sequenc ...

- 渗透测试神器——Burp的使用

公众号:白帽子左一 版本说明:Burp Suite2.1 下载地址: 链接:https://pan.baidu.com/s/1JPV8rRjzxCL-4ubj2HVsug 提取码:zkaq 使用环境: ...

- windows系统下的渗透测试神器 -pentestbox

Pentestbox介绍 PentestBox官网:https://pentestbox.org/zh/ 这是一个运行在windows环境下的终端,集成了绝大部分渗透测试所需要的环境 如python2 ...

- 渗透测试神器Cobalt Strike的使用

目录 Cobalt Strike Cobalt Strike的安装 Cobalt Strike的使用 创建监听器:

- Metasploit渗透测试魔鬼训练营

首本中文原创Metasploit渗透测试著作,国内信息安全领域布道者和资深Metasploit渗透测试专家领衔撰写,极具权威性.以实践为导向,既详细讲解了Metasploit渗透测试的技术.流程.方法 ...

- 《Metasploit渗透测试魔鬼训练营》第一章读书笔记

第1章 魔鬼训练营--初识Metasploit 20135301 1.1 什么是渗透测试 1.1.1 渗透测试的起源与定义 如果大家对军事感兴趣,会知道各国军队每年都会组织一些军事演习来锻炼军队的攻防 ...

- 渗透测试工具BurpSuite做网站的安全测试(基础版)

渗透测试工具BurpSuite做网站的安全测试(基础版) 版权声明:本文为博主原创文章,未经博主允许不得转载. 学习网址: https://t0data.gitbooks.io/burpsuite/c ...

随机推荐

- c# 关于mongo bson转json的问题

问题解决自:https://stackoverflow.com/questions/27132968/convert-mongodb-bsondocument-to-valid-json-in-c-s ...

- java前后分离了 controller接口GET和POST

通用 @RestController GET @RequestMapping("userbase/{userId}") public User selectById(@PathVa ...

- asp.net文件上传下载组件

以ASP.NET Core WebAPI 作后端 API ,用 Vue 构建前端页面,用 Axios 从前端访问后端 API ,包括文件的上传和下载. 准备文件上传的API #region 文件上传 ...

- b/s利用webuploader实现超大文件分片上传、断点续传

本人在2010年时使用swfupload为核心进行文件的批量上传的解决方案.见文章:WEB版一次选择多个文件进行批量上传(swfupload)的解决方案. 本人在2013年时使用plupload为核心 ...

- 2019-2020 ICPC, NERC, Southern and Volga Russian Regional Contest

目录 Contest Info Solutions A. Berstagram B. The Feast and the Bus C. Trip to Saint Petersburg E. The ...

- PHP 之查找字符串位置函数封装

/** * 正数查找字符串n次出现的位置 * @param $str * @param $find * @param $n * @return bool|int */ function str_n_p ...

- Sollin算法的C++实现 BY gremount

Sollin算法可以看作是Kruskal算法和Prim算法的综合 基本思想是: 1. 从所有节点都孤立的森林开始,通过合并树来得到最小生成树 2. 每次合并树的边都是用最小权重的割边 程序具体实现思路 ...

- 研途APP——项目需求分析

研途APP--项目需求分析 1.作业描述 项目 内容 课程 软件工程实践 作业链接 团队作业第二次-需求规格说明书 团队名称 8rookies 作业目标 作业正文 研途APP--项目需求分析 其他参考 ...

- IIS/VS IIS Express 添加MIME映射 svg、woff、woff2、json

出现问题 页面提示 font-awesome/fonts/fontawesome-webfont.woff2?v=4.3.0 Failed to load resource: the server r ...

- 【转】nodejs获取post请求发送的formData数据

前端post请求发送formData的类型数据时,需要服务端引入中间件body-parser,主要原因是post请求发送的数据,是在http的body里面,所以需要进行解析,否则获取不到数据(数据为空 ...