Linux Firewalld 基础实例

本次是一个Firewalld的基础操作实例,利用Firewalld图形操作界面进行访问控制操作。

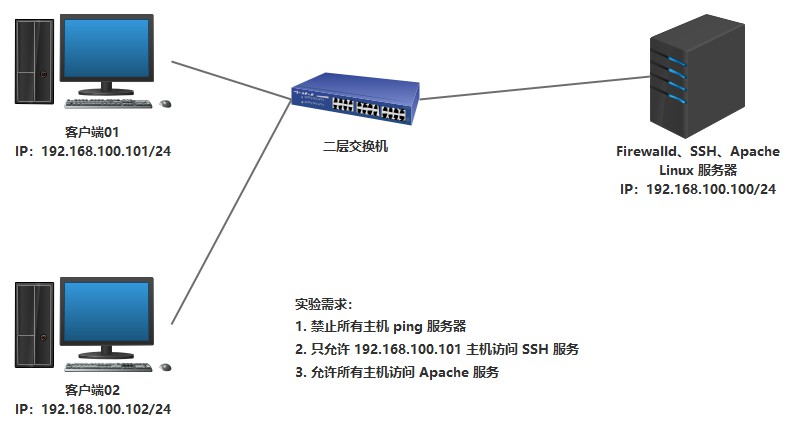

实验拓扑

需求分析

首先拓扑涉及到两个区域,这里使用work和public区域,分别做相应的规则。

1.work区域禁止icmp,允许192.168.100.101访问SSH服务,同时允许访问Apache服务。

2.public区域禁止icmp,禁止SSH服务,允许访问Apache服务。

分析方法:基于

Firewalld的数据处理流程,可参考上一篇博客。

操作过程

基础准备

server安装Apache服务,默认已存在SSH服务。

[root@server ~]# yum install -y httpd

[root@server ~]# echo "This is test page , all host can access" > /var/www/html/index.html

[root@server ~]# systemctl start httpd.service

- 默认不关闭防火墙的情况下,可以

ping、ssh,不可以访问apache。

[root@host01 ~]# ping -c4 192.168.100.100

PING 192.168.100.100 (192.168.100.100) 56(84) bytes of data.

64 bytes from 192.168.100.100: icmp_seq=1 ttl=64 time=0.573 ms

64 bytes from 192.168.100.100: icmp_seq=2 ttl=64 time=0.575 ms

64 bytes from 192.168.100.100: icmp_seq=3 ttl=64 time=1.15 ms

64 bytes from 192.168.100.100: icmp_seq=4 ttl=64 time=0.441 ms

--- 192.168.100.100 ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 3003ms

rtt min/avg/max/mdev = 0.441/0.686/1.156/0.277 ms

[root@host01 ~]# curl 192.168.100.100

curl: (7) Failed connect to 192.168.100.100:80; No route to host

[root@host01 ~]# ssh root@192.168.100.100

The authenticity of host '192.168.100.100 (192.168.100.100)' can't be established.

ECDSA key fingerprint is SHA256:5GGc1rmzWwjF+ozz/PPTyLO2s6NmFHSxbzCNsLazXhY.

ECDSA key fingerprint is MD5:0b:f5:62:d7:a4:1f:05:64:0b:7f:22:62:11:64:07:61.

Are you sure you want to continue connecting (yes/no)? yes

Warning: Permanently added '192.168.100.100' (ECDSA) to the list of known hosts.

root@192.168.100.100's password:

Last login: Wed Oct 23 09:55:12 2019

[root@server ~]# logout

Connection to 192.168.100.100 closed.

配置 Firewalld

[root@server ~]# firewall-config

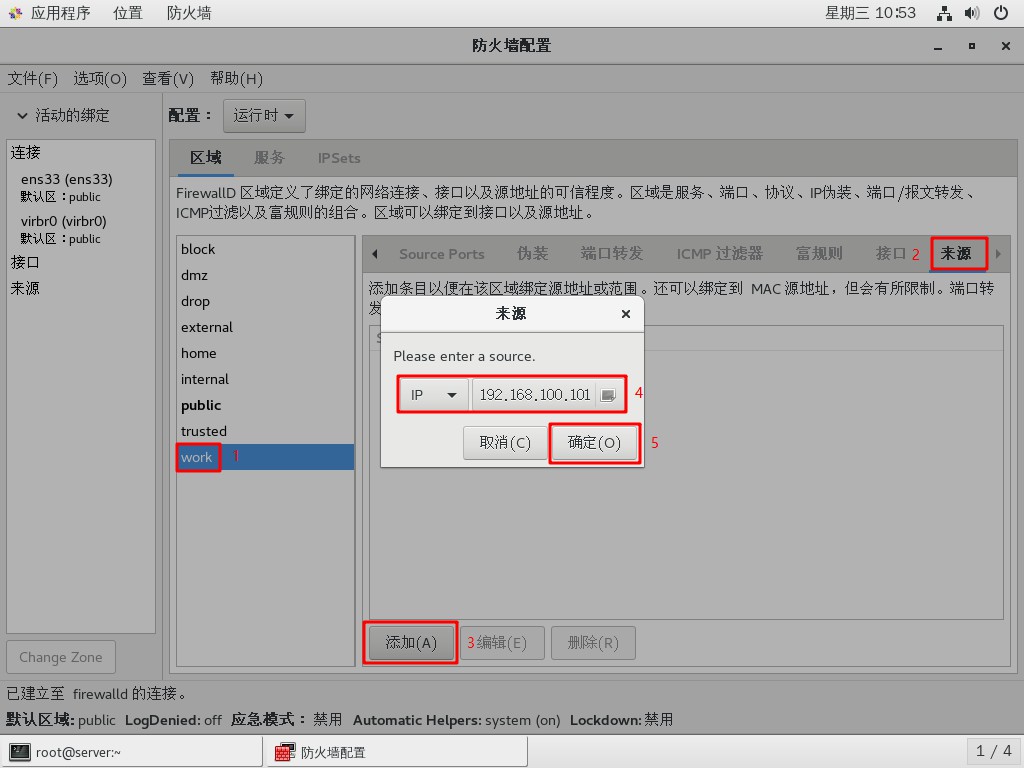

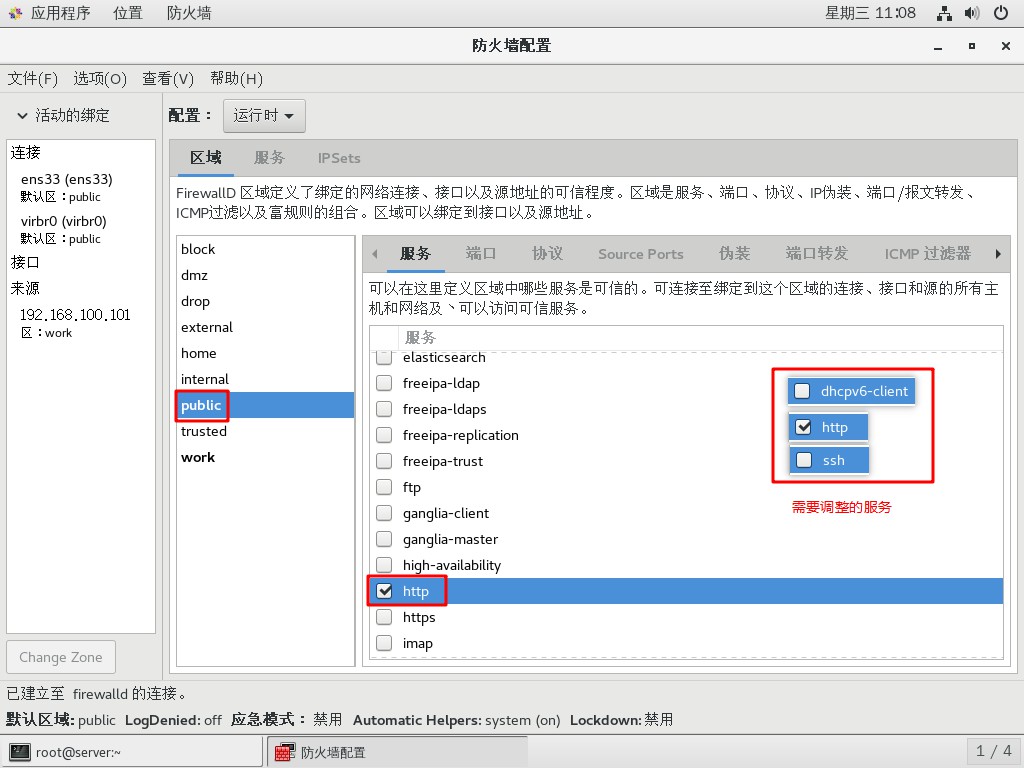

- 给

work区域添加来源:192.168.100.101

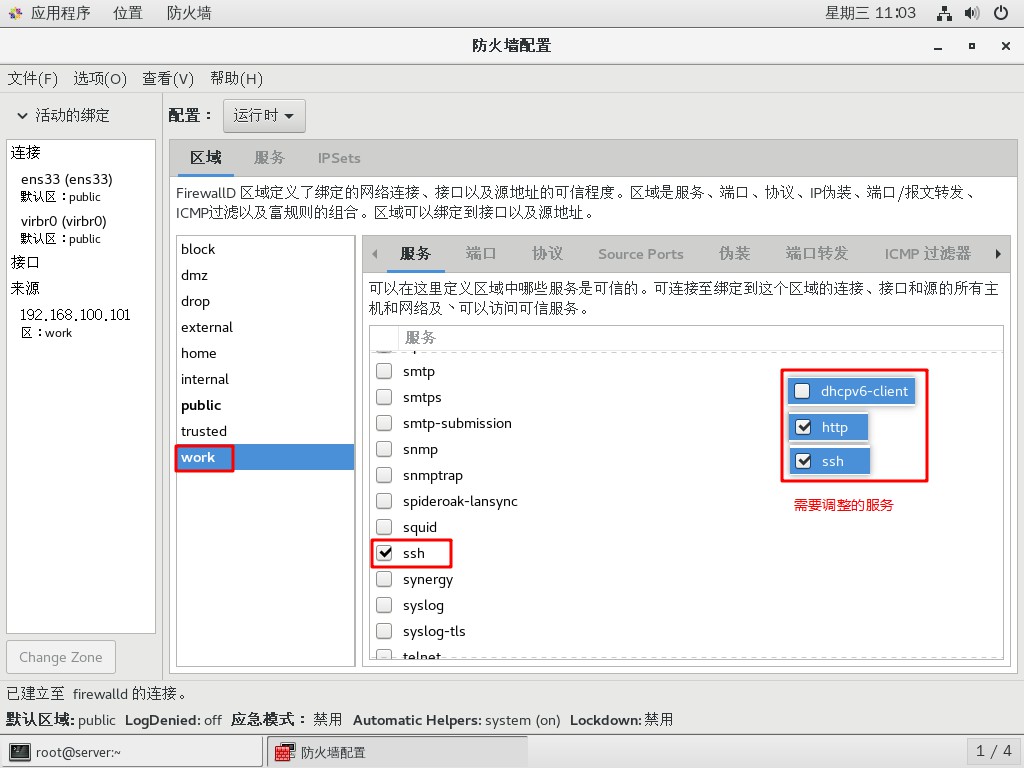

- 允许

work区域的http、ssh服务,禁止其他存在的服务

- 允许

public区域的http服务,禁止其他存在的服务

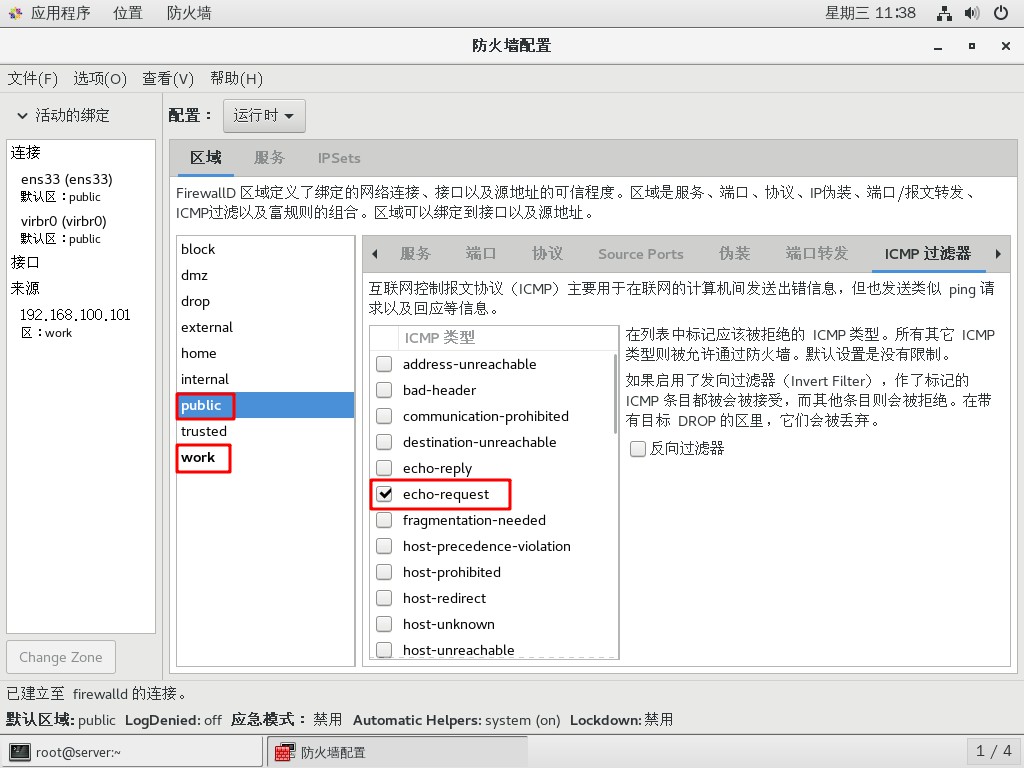

- 通过

ICMP过滤器禁止request请求,在两个区域都做。

结果验证

- 网站访问

[root@host01 ~]# curl 192.168.100.100

This is test page , all host can access

[root@host02 ~]# curl 192.168.100.100

This is test page , all host can access

SSH远程

[root@host01 ~]# ssh root@192.168.100.100

root@192.168.100.100's password:

Last login: Wed Oct 23 10:47:15 2019

[root@server ~]# logout

Connection to 192.168.100.100 closed.

[root@host02 ~]# ssh root@192.168.100.100

ssh: connect to host 192.168.100.100 port 22: No route to host

ping测试

[root@host01 ~]# ping -c4 192.168.100.100

PING 192.168.100.100 (192.168.100.100) 56(84) bytes of data.

From 192.168.100.100 icmp_seq=1 Destination Host Prohibited

From 192.168.100.100 icmp_seq=2 Destination Host Prohibited

From 192.168.100.100 icmp_seq=3 Destination Host Prohibited

From 192.168.100.100 icmp_seq=4 Destination Host Prohibited

--- 192.168.100.100 ping statistics ---

4 packets transmitted, 0 received, +4 errors, 100% packet loss, time 3001ms

[root@host02 ~]# ping -c4 192.168.100.100

PING 192.168.100.100 (192.168.100.100) 56(84) bytes of data.

From 192.168.100.100 icmp_seq=1 Destination Host Prohibited

From 192.168.100.100 icmp_seq=2 Destination Host Prohibited

From 192.168.100.100 icmp_seq=3 Destination Host Prohibited

From 192.168.100.100 icmp_seq=4 Destination Host Prohibited

--- 192.168.100.100 ping statistics ---

4 packets transmitted, 0 received, +4 errors, 100% packet loss, time 3002ms

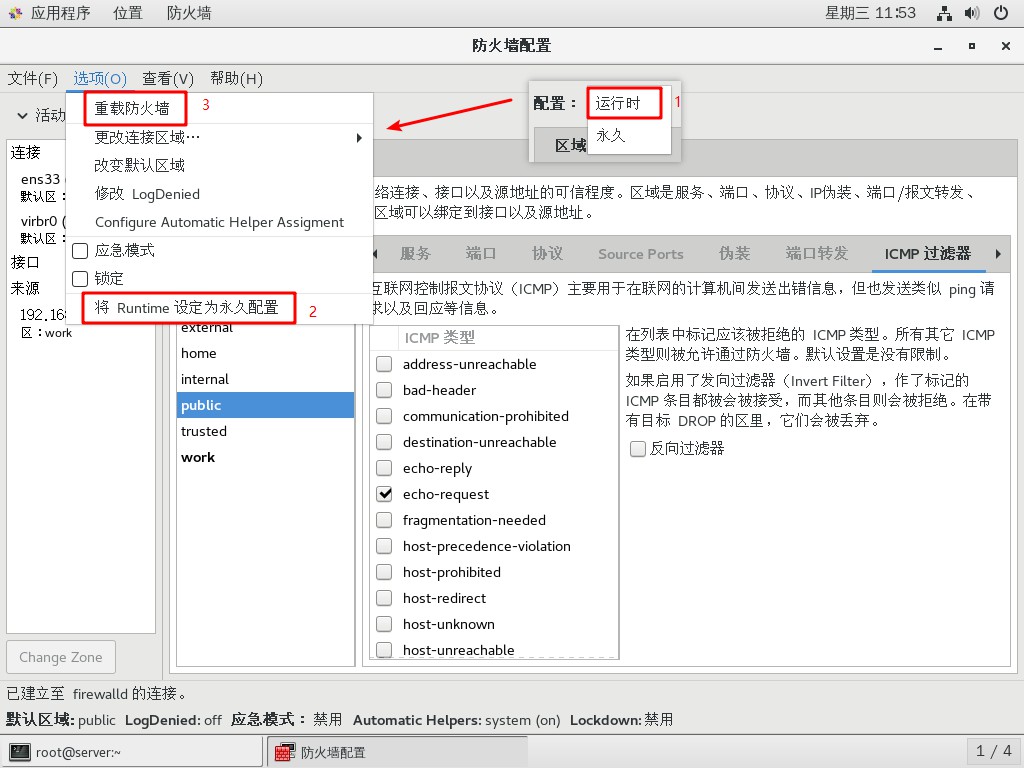

永久配置

- 设置永久配置

这里配置的是

运行时配置,若要更改永久配置需点击选项,首先将Runtime设定为永久配置,然后重载防火墙,直接重载防火墙会丢失运行时的配置。若是一开始就选择的永久配置,则可以直接重载防火墙使配置生效。

Linux Firewalld 基础实例的更多相关文章

- Linux Firewalld 基础介绍

互联网上提供了各种网络服务,而防火墙可以设置各种规则来限制访问,保护服务器. 概述 Linux的防火墙体系主要工作在网络层,针对TCP/IP数据包实施过滤和限制,属于典型的包过滤防火墙. Linux系 ...

- Linux 系统基础优化和常用命令

目录 Linux 系统基础优化和常用命令 软连接 tar解压命令 gzip命令 netstart命令 ps命令 kill命令 killall命令 SELinux功能 iptables防火墙 Linux ...

- linux(03)基础系统优化

Linux之基础系统优化 Linux基础系统优化 >>> https://www.cnblogs.com/pyyu/p/9355477.html Linux的网络功能相当强悍,一时之 ...

- 运维 07 Linux系统基础优化及常用命令

Linux系统基础优化及常用命令 Linux基础系统优化 引言没有,只有一张图. Linux的网络功能相当强悍,一时之间我们无法了解所有的网络命令,在配置服务器基础环境时,先了解下网络参数设定命令 ...

- Kali Linux渗透基础知识整理(四):维持访问

Kali Linux渗透基础知识整理系列文章回顾 维持访问 在获得了目标系统的访问权之后,攻击者需要进一步维持这一访问权限.使用木马程序.后门程序和rootkit来达到这一目的.维持访问是一种艺术形式 ...

- Kali Linux渗透基础知识整理(二)漏洞扫描

Kali Linux渗透基础知识整理系列文章回顾 漏洞扫描 网络流量 Nmap Hping3 Nessus whatweb DirBuster joomscan WPScan 网络流量 网络流量就是网 ...

- 5.linux内核模块基础,内核模块学习

linux内核模块基础 一.定义 Linux 内核的整体结构非常庞大,其包含的组件也非常多,如何使用这些组件呢: 方法 1:把所有的组件都编译进内核文件,即:zImage 或 bzImage,但这样会 ...

- Linux常用基础命令整理:关机命令、查看目录下文件命令等

Linux常用基础命令整理:关机命令.查看目录下文件命令等 整理了一些Linux常用基础命令,欢迎指正. 首先记住四个热键,学会这四个键,收益一辈子. Tab按键---命令补齐功能Ctrl+c按键-- ...

- 小朋友学Linux<一>基础篇

Linux最基础之<小朋友也能学会Linux>... 1.Linux 知识积累: Linux 英文解释为 Linux is not Unix.学习Linux必须要熟练使用的操作系统是Cen ...

随机推荐

- pinpoint 安装指南

tangcheng@ChenTang MINGW64 /c/Developer $ git clone https://github.com/naver/pinpoint.git Cloning in ...

- 2016年蓝桥别A组模拟训练

1. 网友年龄 某君新认识一网友. 当问及年龄时,他的网友说: “我的年龄是个2位数,我比儿子大27岁, 如果把我的年龄的两位数字交换位置,刚好就是我儿子的年龄” 请你计算:网友的年龄一共有多少种可能 ...

- vue_02day练习

目录 vue_02day 作业 vue 框架 :成绩单的实现 v-for 与 v-if 联用: 3.添加筛选规则(深入) : 留言功能的页面实现: vue_02day 作业 1. 先有一下成绩单数据 ...

- 【洛谷】P4594 [COCI2011-2012#5] BLOKOVI

本来已经有一个专门记录洛谷题目的博客了,但这个题之毒瘤...... 为你专门写一篇总行了吧...... 传送门 先说一句,这个题每次摆放都靠到最右边不一定是最优的 因为它可以这个亚子 就是说上面那个块 ...

- 在onclick事件中传递对象参数

1.传json对象 var obj = {id: 1, name: 'jimc', age: 20}; var jsonObj = '<a onclick="show(' + JSON ...

- 【linux】查看某个进程PID对应的文件句柄数量,查看某个进程当前使用的文件句柄数量

================================ 1.linux所有句柄查询 lsof -n|awk '{print $2}'|sort|uniq -c |sort -nr|more ...

- AspNet Core使用Mysql一些问题及解决方案

本文假设的你的AspNet Core 2.2的Web程序通过EntityFrameworkCore连接使用MSSQL数据库,能正常使用. 如何想转为使用Mysql,其实不难. 1.安装Mysql这个简 ...

- css权重等级

1.问题起因(在一次偶然编写css发现的,.div2 p>.div1 p>.p1,然后做了测试并找查相关资料) 2.解决方案 首先看哪一级的权重高 1.!important,加在样式属性值 ...

- git tag 常用笔记

git tag 常用笔记 查看 tag 列出现有 tag git tag 列出 v1.4.2 相关的 tag git tag -l "v1.4.2" 查看指定 tag 的信息 gi ...

- 深挖Jvm垃圾收集

垃圾收集(Garbage Collection,GC),它的任务是解决以下 3 件问题: 哪些内存需要回收? 什么时候回收? 如何回收? 其中第一个问题很好回答,在 Java 中,GC 主要发生在 J ...