【MOOC EXP】Linux内核分析实验六报告

程涵

原创博客

《Linux内核分析》MOOC课程http://mooc.study.163.com/course/USTC-1000029000

进程的描述和进程的创建

知识点梳理:

一、 进程的描述

(1)操作系统的三大管理功能包括

进程管理

内存管理

文件系统

(2)PCB task_struct中包含

进程状态

进程打开的文件

进程优先级信息

(3)通过唯一的进程标识PID来区别每个进程。

(4)进程状态(代码分析)

http://codelab.shiyanlou.com/xref/linux-3.18.6/include/linux/sched.h#1235

由以上代码可以看到task_struct的运行状态,进程标识符flags。

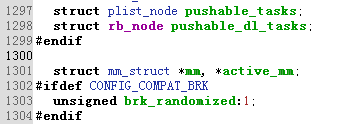

由以上代码可以看到地址空间。

可以看到进程父子关系。

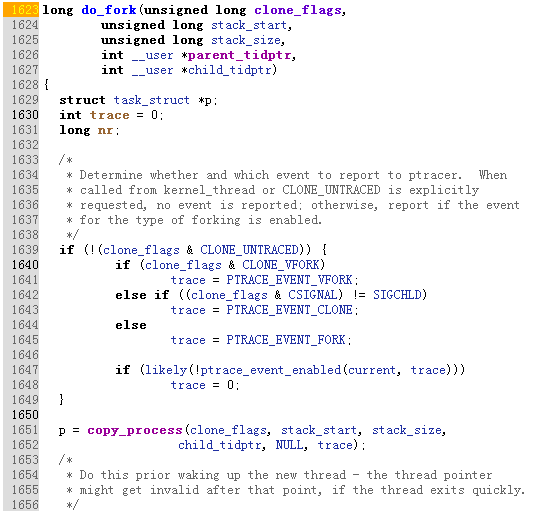

(5)分析fork函数对应的内核处理过程sys_clone

dup_thread复制父进程的PCB

copy_process修改复制的PCB以适应子进程的特点

二、 进程的创建

1.进程的创建概览及fork一个进程的用户态代码

(1)进程的起源

- 道生一(start_kernel...cpu_idle)

- 一生二(kernel_init和kthreadd)

- 二生三(即前面的0、1、2三个进程)

- 三生万物(1号进程是所有用户态进程的祖先,2号进程是所有内核线程的祖先)

(2)0号进程手工写,1号进程复制、加载init程序

(3)shell命令行是如何启动进程的

2.Linux中创建进程一共有三个函数:

- fork,创建子进程

- vfork,与fork类似,但是父子进程共享地址空间,而且子进程先于父进程运行。

- clone,主要用于创建线程

Linux中得线程是通过模拟进程实现的,较新的内核使用的线程库一般都是NPTL。

复制一个PCB——task_struct

err = arch_dup_task_struct(tsk, orig);

给新进程分配一个新的内核堆栈

ti = alloc_ thread_ info_ node(tsk, node);

tsk->stack = ti;

setup_ thread_ stack(tsk, orig); //这里只是复制thread_ info,而非复制内核堆栈

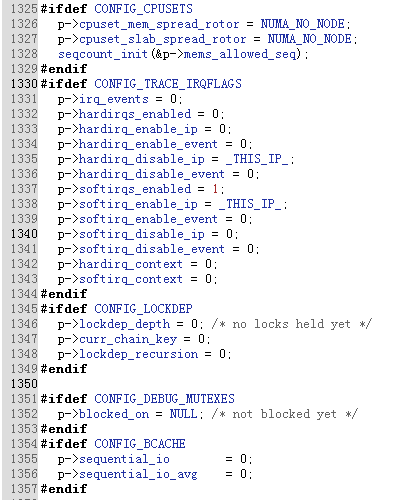

- 要修改复制过来的进程数据,比如pid、进程链表等。具体见copy _process内部

- 从用户态的代码看fork(),函数返回了两次,即在父子进程中各返回一次。

实验内容及截图

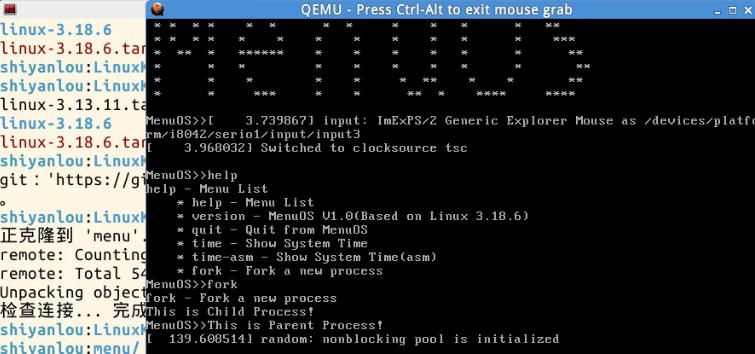

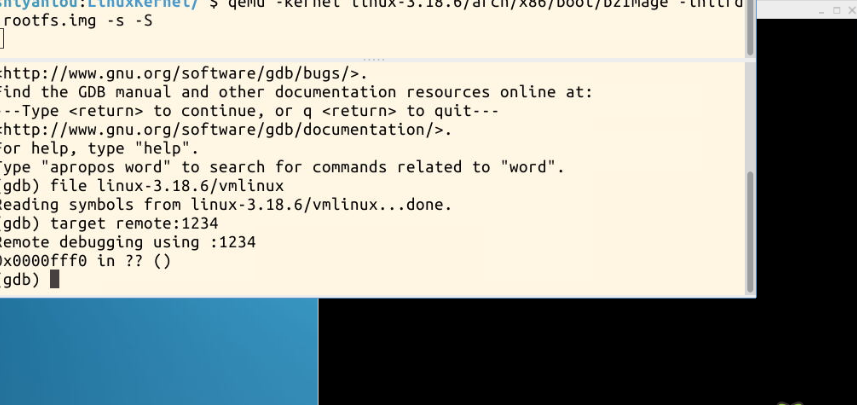

编译内核,可以看到fork命令

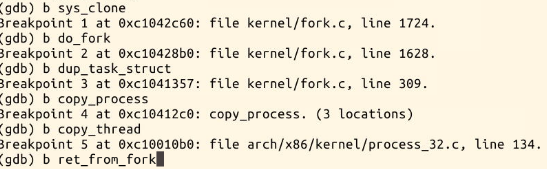

启动gdb调试,并对主要的函数设置断点

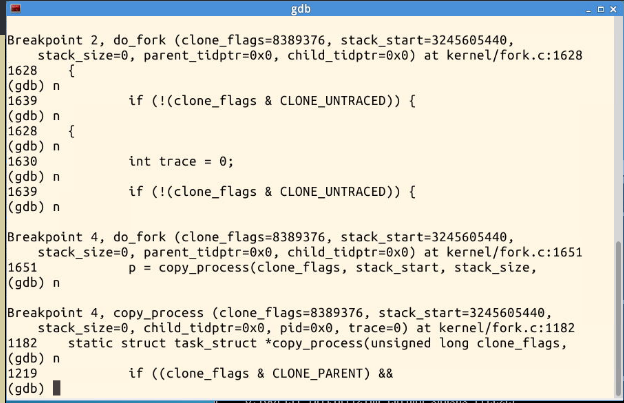

执行一个fork,会发现只输出一个fork的命令描述,后面并没有执行,因为它停在了sys_ clone这个位置。

新进程是从ret_from_fork开始执行的,决定了新进程的第一条指令地址。

因为在ret_ from_ fork之前,也就是在copy_ thread()函数中* childregs = * current_ pt_ regs();该句将父进程的regs参数赋值到子进程的内核堆栈。

* childregs的类型为pt_ regs,里面存放了SAVE_ ALL中压入栈的参数,因此在之后的RESTORE ALL中能顺利执行下去。

【MOOC EXP】Linux内核分析实验六报告的更多相关文章

- Linux内核分析实验六

Linux内核分析实验六 进程控制块PCB——task_struct(进程描述符) 为了管理进程,内核必须对每个进程进行清晰的描述,进程描述符提供了内核所需了解的进程信息. struct task_s ...

- 【MOOC EXP】Linux内核分析实验八报告

程涵 原创博客 <Linux内核分析>MOOC课程http://mooc.study.163.com/course/USTC-1000029000 进程的切换和系统的一般执行过程 知识点 ...

- 【MOOC EXP】Linux内核分析实验七报告

程涵 原创博客 <Linux内核分析>MOOC课程http://mooc.study.163.com/course/USTC-1000029000 可执行程序的装载 知识点梳理 一.预处 ...

- 【MOOC EXP】Linux内核分析实验一报告

程涵 原创博客 <Linux内核分析>MOOC课程http://mooc.study.163.com/course/USTC-1000029000 [反汇编一个简单的C程序] 实验 ...

- 【MOOC EXP】Linux内核分析实验二报告

程涵 原创博客 <Linux内核分析>MOOC课程http://mooc.study.163.com/course/USTC-1000029000 [操作系统是如何工作的] 教学内 ...

- 【MOOC EXP】Linux内核分析实验三报告

程涵 原创博客 <Linux内核分析>MOOC课程http://mooc.study.163.com/course/USTC-1000029000 [跟踪分析Linux内核的启动过程] ...

- 【MOOC EXP】Linux内核分析实验四报告

程涵 原创博客 <Linux内核分析>MOOC课程http://mooc.study.163.com/course/USTC-1000029000 [使用库函数API和C代码中嵌入汇编代 ...

- 【MOOC EXP】Linux内核分析实验五报告

程涵 原创博客 <Linux内核分析>MOOC课程http://mooc.study.163.com/course/USTC-1000029000 分析system_call中断处理过程 ...

- “Linux内核分析”实验一报告

张文俊 + 原创作品转载请注明出处 + <Linux 内核分析> MOOC 课程 实验要求: 1.总结部分要求阐明自己对“计算机是如何工作的”理解: 2.博客中需要使用实验截图: 实验内容 ...

随机推荐

- 6.1Python文件的操作(一)

目录 目录 前言 (一)基础类型 ==1.只读== ==2.只写== ==3.追加== (二)b二进制组合 ==1.读写二进制文件== (三)+ 附加组合 ==1.读附加== ==2.写附加== == ...

- 4.4Python数据类型(4)之字符串函数

返回总目录 目录: 1.字符串的查找计算 2.字符串的转换 3.字符串的填充压缩 4.字符串的分割拼接 5.字符串的判定 (一)字符串的查找计算 (1)len(str)计算字符串的总数 (2)find ...

- sys.argv[]使用

sys.argv[]说白了就是一个从程序外部获取参数的桥梁,这个"外部"很关键,所以那些试图从代码来说明它作用的解释一直没看明白.因为我们从外部取得的参数可以是多个,所以获得的是一 ...

- python下载脚本

#/usr/bin/env python#coding:UTF-8import timeimport os,sysimport urllib2 url = 'http://downloaduat.la ...

- UVA1599-Ideal Path(BFS进阶)

Problem UVA1599-Ideal Path Time Limit: 3000 mSec Problem Description New labyrinth attraction is ope ...

- Kubernetes中的Taint污点和Toleration容忍

Taint(污点)和 Toleration(容忍)可以作用于 node 和 pod master 上添加taint kubectl taint nodes master1 node-role.kube ...

- STM8

STM8L101F3P6查询发送中断接收 http://blog.csdn.net/sy_lixiang/article/details/34076317 STM8L103F3P6,内部时钟,16MH ...

- ethereum/EIPs-607 Hardfork Meta: Spurious Dragon硬分叉相关

eip title author type status created requires 607 Hardfork Meta: Spurious Dragon Alex Beregszaszi Me ...

- javascript 深度克隆对象

js一般有两种不同数据类型的值: 基本类型(包括undefined,Null,boolean,String,Number),按值传递: 引用类型(包括数组,对象),按址传递,引用类型在值传递的时候是内 ...

- Linux 从网卡到TCP IP协议栈数据流跟踪与审计

前沿 在学代码审计,然后最近做Linux协议栈的审计,发现Linux不愧是一个久经考验的系统,本来以为可以找到个DoS的,结果发现其在TCP/IP协议栈的链路层实现,利用了各种技术,用来提高性能与安全 ...