警惕!MySQL成数据勒索新目标

据最新报道显示,继MongoDB和Elasticsearch之后,MySQL成为下个数据勒索目标,从2月12日凌晨开始,已有成百上千个开放在公网的MySQL数据库被劫持,删除了数据库中的存储数据,攻击者留下勒索信息,要求支付比特币以赎回数据。

问题分析

遍观MongoDB和Elasticsearch以及现在的MySQL数据库勒索,可以发现都是基线安全问题导致被黑客劫持数据而勒索,原因在于这些服务都开放在公网上,并且存在空密码或者弱口令等使得攻击者可以轻易暴力破解成功,直接连上数据库从而下载并清空数据,特别是不正确的安全组配置导致问题被放大。

其实类似问题已不是第一次,近期云鼎实验室观测到多起案例,攻击呈现扩大态势,不仅仅是勒索,更多的是服务器被入侵,从而导致数据被下载。**基线安全问题已经成了Web漏洞之外入侵服务器的主要途径,特别是弱口令等情况。**错误的配置可以导致相关服务暴露在公网上,成为黑客攻击的目标,加上采用空密码等弱口令,黑客可以轻易入侵这些服务。

安全自查

值此事件爆发之际,建议对自己的服务器进行自查,避免相关数据丢失等问题,具体自查方式可参考如下:

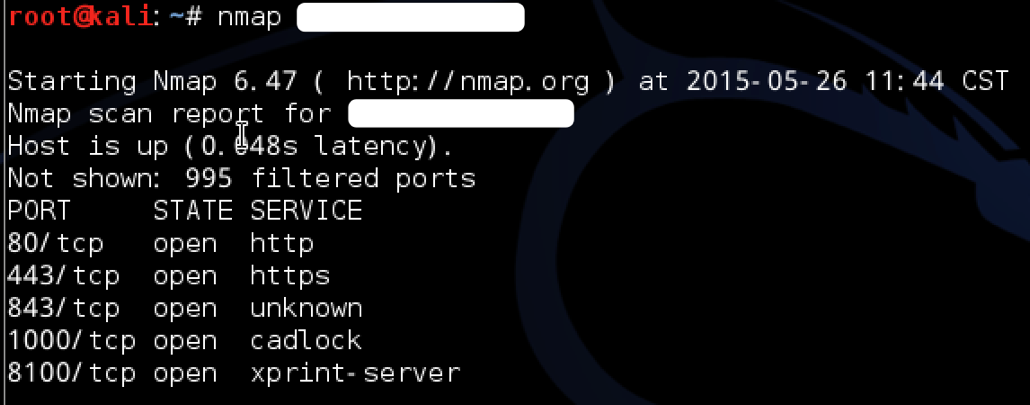

1、排查服务器开放的端口及对应的服务,如无必要,关闭外网访问;可以使用NMap 直接执行 nmap 服务器IP(在服务器外网执行),可得到以下结果即为开放在外网的端口和服务。

2、重点针对这些开放在公网上的服务进行配置的检查,检查相关服务是否设置密码,是否弱口令。

3、如无必要,均不要使用root或者其他系统高权限账号启动相关服务。

安全建议及修复方案

一、采用正确的安全组或者iptables等方式实现访问控制;

二、关闭相关服务外网访问和修改弱密码:

1、MongoDB

a. 配置鉴权

下面以3.2版本为例,给出 MongoDB设置权限认证,具体步骤如下:

1. 启动MongoDB进程是加上-auth参数或在MongoDB的配置文件中加上auth = true;

2. 带auth启动的MongoDB,如未创建用户,MongoDB会允许本地访问后创建管理员用户。创建步骤如下:

. 切换到 admin 库;

. 创建管理员用户,命令如下(user和pwd可以根据需要设置):

db.createUser({user: "root",pwd: "password",roles: [ "root" ]})

. 使用管理员用户登录后,根据角色创建您需要的用户

b. 关闭公网访问

可通过MongoDB的bind_ip参数进行配置,只需将IP绑定为内网IP即可,如下:

. 启动时增加bind_ip参数:mongod --bind_ip 127.0.0.1,.x.x.x

. 在配置文件mongodb.conf中添加以下内容:

bind_ip = 127.0.0.1,.x.x.x

其中10.x.x.x为您机器的内网IP.

2、Redis

a. 配置鉴权

1. 修改配置文件,增加 “requirepass 密码” 项配置(配置文件一般在/etc/redis.conf)

2. 在连接上Redis的基础上,通过命令行配置,config set requirepass yourPassword

b. 关闭公网访问

1. 配置bind选项,限定可以连接Redis服务器的IP,修改 Redis 的默认端口6379

c. 其他

1. 配置rename-command 配置项 “RENAME_CONFIG”,重名Redis相关命令,这样即使存在未授权访问,也能够给攻击者使用config 指令加大难度(不过也会给开发者带来不方便)

相关配置完毕后重启Redis-server服务

3、MySQL

a. 配置鉴权

MySQL安装默认要求设置密码,如果是弱命令,可通过以下几种方式修改密码:

1. UPDATE USER语句

//以root登录MySQL后,

USE mysql;

UPDATE user SET password=PASSWORD('新密码') WHERE user='root';

FLUSH PRIVILEGES;

2. SET PASSWORD语句

//以root登录MySQL后,

SET PASSWORD FOR root=PASSWORD('新密码');

3. mysqladmin命令

mysqladmin -u root -p 旧密码 新密码

b. 关闭公网访问

1. 启动参数或者配置文件中设置bind-address= IP绑定内部IP

2. 以root账号连接数据库,排查user表中用户的host字段值为%或者非localhost的用户,修改host为localhost或者指定IP或者删除没必要用户

4、其他服务

请参考以上方式或者官方文档进行配置

参考链接

1. 《避免 MongoDB 被勒索详解,腾讯云上更安全》http://t.cn/RiVUEdY

2. 《下一个猎杀目标:近期大量MySQL数据库遭勒索攻击》http://t.cn/Ri5ES1T

3. 《知名搜索引擎Elasticsearch成为勒索软件敲诈目标》http://t.cn/RiVUgFD

4. 《Redis 未授权访问配合 SSH key 文件利用分析》http://t.cn/RUO9UGY

本文首发腾云阁 警惕!MySQL成数据勒索新目标

警惕!MySQL成数据勒索新目标的更多相关文章

- 腾讯云报告——MySQL成勒索新目标,数据服务基线安全问题迫在眉睫

推荐理由 大数据时代,人类产生的数据越来越多,但数据越多的情况下,也会带来数据的安全性问题,如MySQL数据库上的数据,越来越多的黑客盯上了它,今天推荐的这篇文章来自于腾讯云技术社区,主要是针对MyS ...

- MySQL成勒索新目标,数据服务基线安全问题迫在眉睫

版权声明:本文由云鼎实验室原创文章,转载请注明出处: 文章原文链接:https://www.qcloud.com/community/article/519598001488335177 来源:腾云阁 ...

- MySQL用sql复制表数据到新表的方法

用sqlyog无法直接复制出一个不同表名的表来,只能copy到其他库上同名的表. 在MySQL数据库中,应该如何用sql将表数据复制到新表中呢? 本人通过试验测试成功了,而且相当简单易懂,速度也非常快 ...

- mysql如果数据不存在,则插入新数据,否则更新的实现方法

mysql如果数据不存在,则插入新数据,否则更新的实现方法 //如果不存在,则插入新数据 $sql = "INSERT INTO {$ecs->table('cat_lang')} ( ...

- 把mysql的数据导出成txt

把mysql的数据导出成txt select a from b into outfile '/sqlfile/a.txt'; my.ini里需要设置secure_file_priv = d:/sqlf ...

- 利用Flume将MySQL表数据准实时抽取到HDFS

转自:http://blog.csdn.net/wzy0623/article/details/73650053 一.为什么要用到Flume 在以前搭建HAWQ数据仓库实验环境时,我使用Sqoop抽取 ...

- 分享 : 警惕MySQL运维陷阱:基于MyCat的伪分布式架构

分布式数据库已经进入了全面快速发展阶段.这种发展是与时俱进的,与人的需求分不开,因为现在信息时代的高速发展,导致数据量和交易量越来越大.这种现象首先导致的就是存储瓶颈,因为MySQL数据库实质上还是一 ...

- Mysql高手系列 - 第27篇:mysql如何确保数据不丢失的?我们借鉴这种设计思想实现热点账户高并发设计及跨库转账问题

Mysql系列的目标是:通过这个系列从入门到全面掌握一个高级开发所需要的全部技能. 欢迎大家加我微信itsoku一起交流java.算法.数据库相关技术. 这是Mysql系列第27篇. 本篇文章我们先来 ...

- MySQL/RDS数据如何同步到MaxCompute之实践讲解

摘要:大数据计算服务(MaxCompute,原名ODPS)是阿里云提供的一种快速.完全托管的EB级数据仓库解决方案.本文章中阿里云MaxCompute公有云技术支持人员刘力夺通过一个实验向大家介绍了阿 ...

随机推荐

- 2015年15+最佳的响应式HTML5网站模板

015年最好的免费响应式HTML5模板通常用于创建新潮的网站. HTML5是HTML用于创建现代化网站的最新版本.随着这一现代标记语言的出现,网上冲浪的趋势变得越来越智能化越来越酷.几乎每个web开发 ...

- --@angularJS--路由插件UI-Router

UI-Router是angular路由插件,上一篇我们讲到了angularJS自带路由,可惜在路径嵌套上表现的有所欠缺,而angular-UI-Router插件正好弥补了这一点. [示例]: □.UI ...

- SQL查询今天、昨天、7天内、30天

今天的所有数据:select * from 表名 where DateDiff(dd,datetime类型字段,getdate())=0 昨天的所有数据:select * from 表名 where ...

- document.body.clientHeight的取值

http://www.cnblogs.com/fullhouse/archive/2012/01/05/2313800.html 有时候需要取页面的底部, 就会用到document.body.clie ...

- abstract、override、new、virtual、sealed使用和示例

abstract修饰类名为抽象类,修饰方法为抽象方法.如果一个类为抽象类,则这个类智能是其他某个类的基类.抽象方法在抽象类中没有函数体.抽象类中的抽象方法是没有方法体的,继承其的子类必须实现抽象类的抽 ...

- JDK1.8源码阅读系列之三:Vector

本篇随笔主要描述的是我阅读 Vector 源码期间的对于 Vector 的一些实现上的个人理解,用于个人备忘,有不对的地方,请指出- 先来看一下 Vector 的继承图: 可以看出,Vector 的直 ...

- .Net程序员学用Oracle系列(12):增删改查

1.插入语句 1.1.INSERT 1.2.INSERT ALL 2.删除语句 2.1.DELETE 2.2.TRUNCATE 3.更新语句 3.1.UPDATE 3.2.带子查询的 UPDATE 3 ...

- 【2(2N+1)魔方阵 】

/* 2(2N+1)魔方阵 */ #include<stdio.h> #include<stdlib.h> #define N 6 #define SWAP(x, y) {in ...

- Jasmine 的自定义部分

自定义toEqual toEqual mathers 支持用户自定义比较方法,使用的是jasmine.addCustomEquallyTester(myCustomEqualltyFunction)方 ...

- localStorage 如何存储JSON数据并读取JSON数据

localStorage是HTML5提供的再客户端实现本地存储的一种方法,但是localStorage方法只能存储字符串数据,有时候我们需要存储对象到本地比如:JSON:那么,localStorage ...