20155333 《网络对抗》 Exp7 网络欺诈防范

20155333 《网络对抗》 Exp7 网络欺诈防范

基础问题

- 通常在什么场景下容易受到DNS spoof攻击?

- 公共网络

- 在日常生活工作中如何防范以上两种攻击方法?

- DNS欺骗攻击是很难防御的,因为这种攻击大多数本质都是被动的,但抵御这种类型攻击方面还是有迹可循的:

- 保护内部设备

- 不要依赖DNS

- 使用入侵检测系统

- 使用DNSSEC

实践

简单应用SET工具建立冒名网站

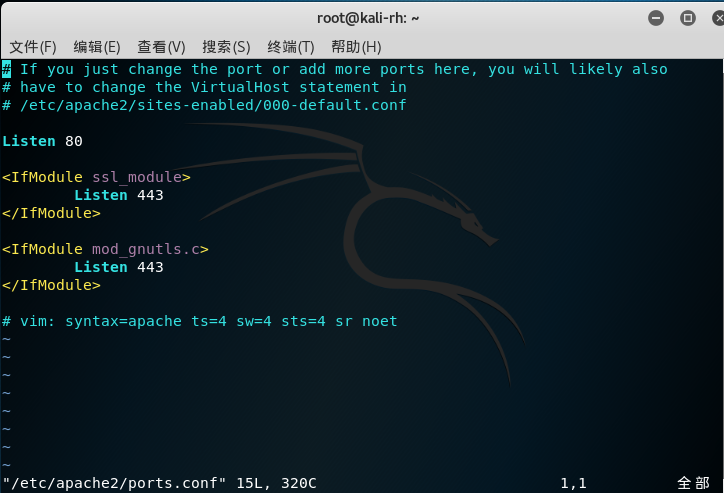

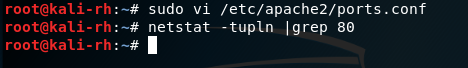

使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为http对应的80号端口

使用netstat -tupln |grep 80查看80端口是否被占用

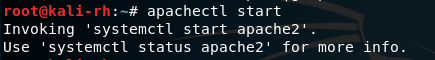

使用apachectl start开启Apache服务

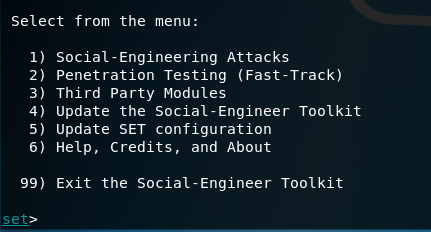

使用setoolkit打开SET工具

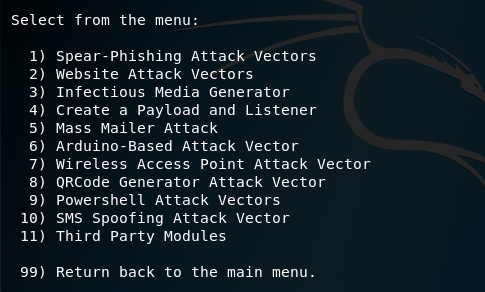

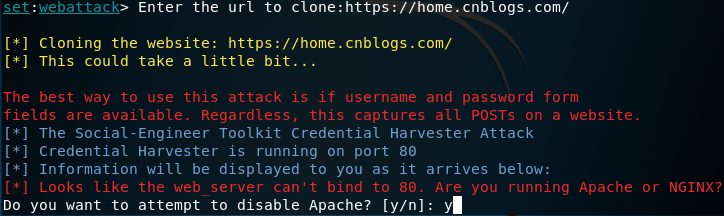

选择1Social-Engineering Attacks社会工程学攻击

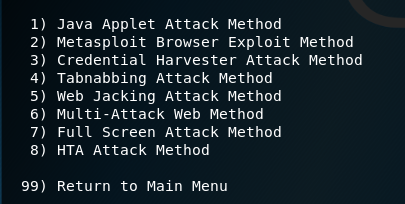

选择2Website Attack Vectors钓鱼网站攻击向量

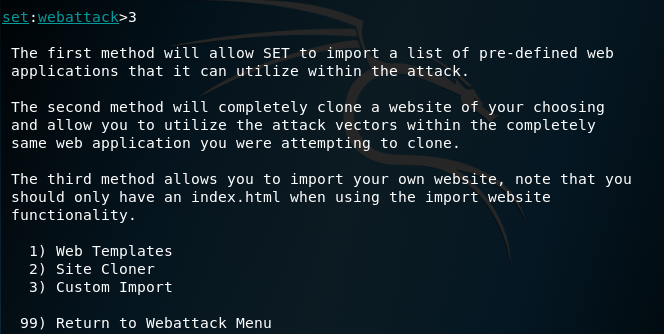

选择3Credential Harvester Attack Method登录密码截取攻击

选择2Site Cloner克隆网站

输入被克隆的url:https://home.cnblogs.com/

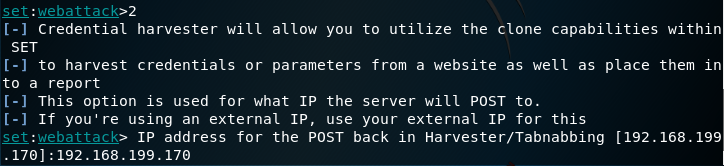

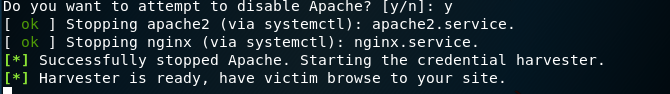

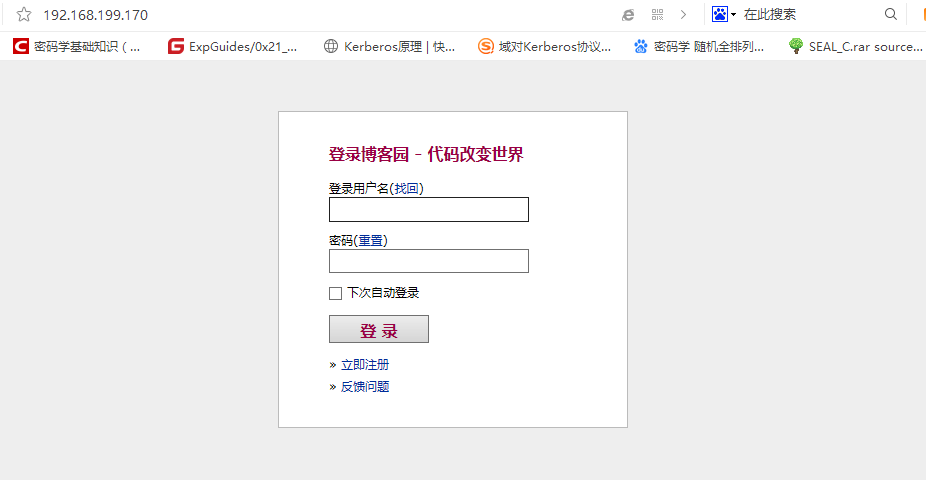

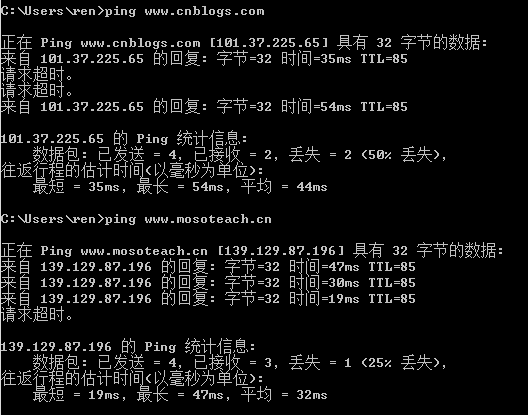

在靶机windows的浏览器上输入攻击机IP:192.168.199.170,回车后跳转到被克隆的网页

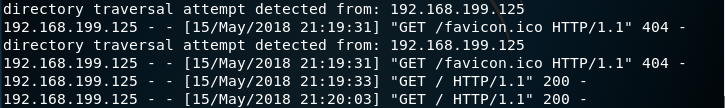

攻击机上显示如下:

假如克隆的是某个需要登录的网页,在靶机输入(可能是错误的)用户名和密码,攻击机可全部获取。

ettercap DNS spoof

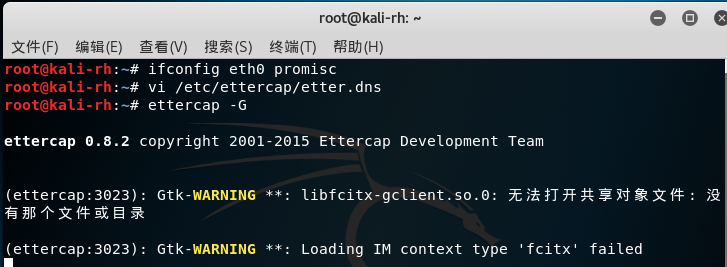

使用ifconfig eth0 promisc将kali网卡改为混杂模式;

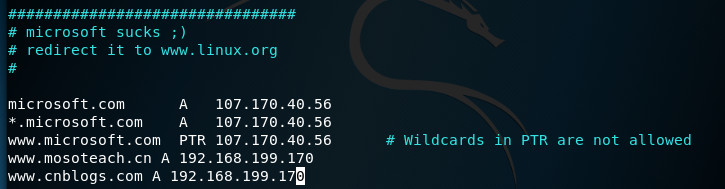

输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改

添加的两条记录是:

www.mosoteach.cn A 192.168.199.170

www.cnblogs.com A 192.168.199.170

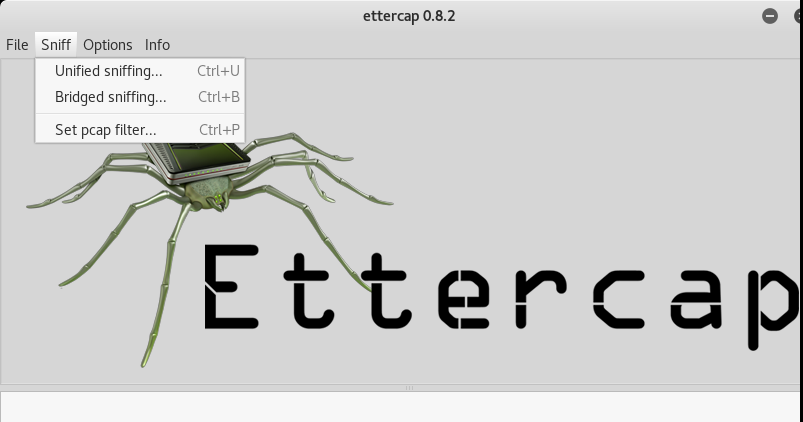

使用ettercap -G开启ettercap

点击工具栏中的Sniff——>unified sniffing

在弹出的界面中选择eth0——>确定,即监听eth0网卡

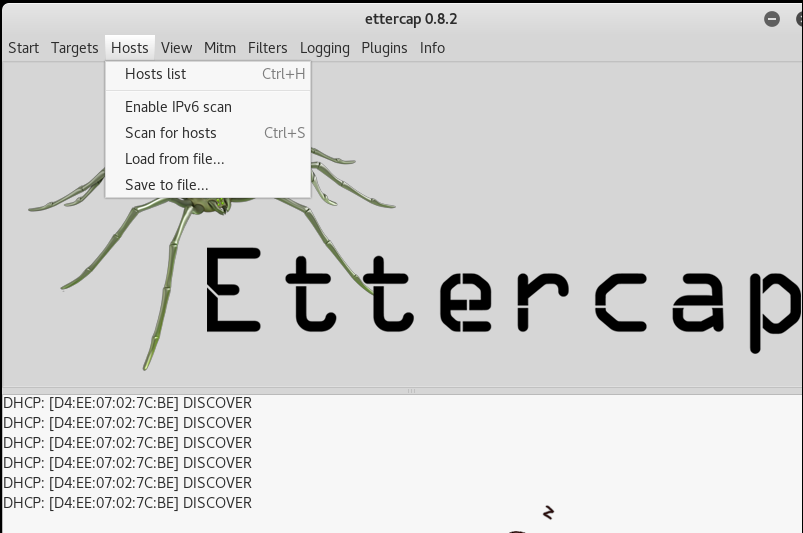

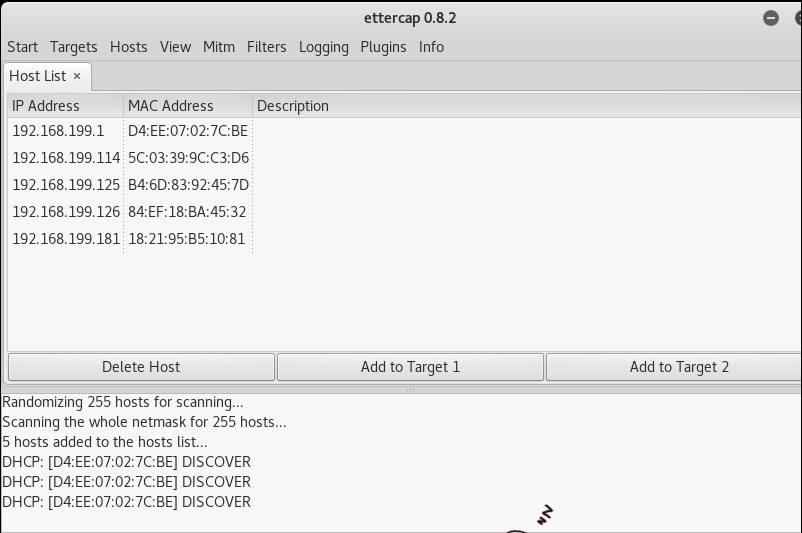

点击工具栏中的Hosts——>Scan for hosts扫描子网

点击工具栏中的Hosts——>Hosts list查看存活主机

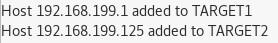

将kali网关的IP:192.168.199.1添加到target1,靶机IP:192.168.199.170添加到target2

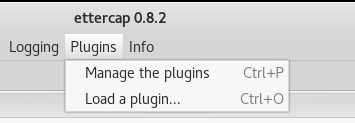

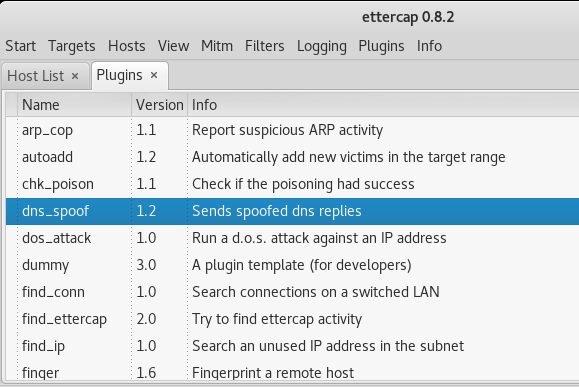

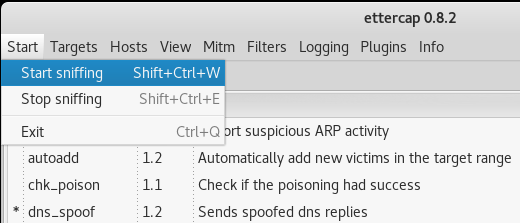

点击工具栏中的Plugins——>Manage the plugins

选择dns_spoof即DNS欺骗的插件

然后点击左上角的start——>Start sniffing选项开始嗅探

双击后提示:

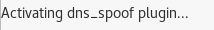

靶机上输入ping www.mosoteach.cn或ping www.cnblogs.com

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

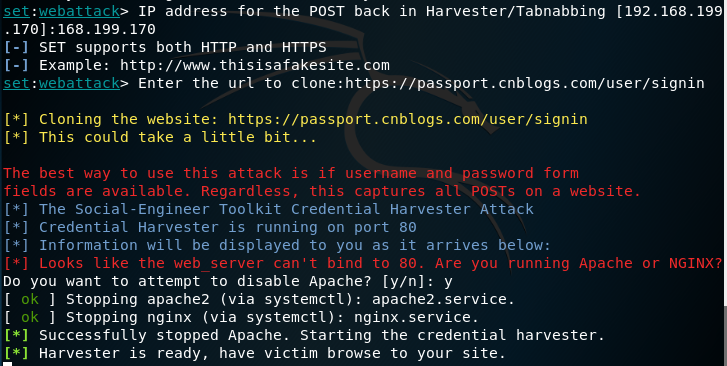

参照实验一,克隆教务处网站

通过实验二实施DNS欺骗,此时在靶机输入网址www.mosoteach.cn未能成功访问冒名网站

实践总结及体会

实验二、三均未成功,抽时间补上!

20155333 《网络对抗》 Exp7 网络欺诈防范的更多相关文章

- 20155309南皓芯 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 20155323刘威良 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 『网络对抗技术』Exp7:网络欺诈防范 --------CONTENTS-------- 一.原理与实践说明 1.实践目标 2.实践内容概述 3.基础问题回答 二.实践过程记录 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155204《网络对抗》Exp7 网络欺诈防范

20155204<网络对抗>Exp7 网络欺诈防范 一.基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击 在不安全的网络环境下访问网站. 2.在日常生活工作中如何防范以上两 ...

- 20155227《网络对抗》Exp7 网络欺诈防范

20155227<网络对抗>Exp7 网络欺诈防范 实践内容(3.5分) 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建 ...

随机推荐

- redis学习历程

redis只知道作用于缓存,其它一无所知,所以现在系统的 学习下,这样应用的时候可以考虑多面性和实用性 首先先了解一下redis的背景和概念 背景 Redis是一个开源的使用ANSI C语言编写.支持 ...

- SQLSERVER群集故障转移笔记

SQLSERVER群集故障转移笔记 出自<SQLSERVER2012实施与管理实战指南> SQLSERVER故障转移 P41 事实上,从sqlserver2000到sqlserver200 ...

- Angular 服务的简单使用

<!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF-8&quo ...

- Quick and Easy Installation of Oracle Database 12c on Oracle Linux in Oracle VM VirtualBox

发贴人 Sergio-Oracle 于2018-4-18 23:10:15在Oracle Linux Introduction How Does This Work? Requirements Bef ...

- [Spark RDD_add_1] groupByKey & reduceBykey 的区别

[groupByKey & reduceBykey 的区别] 在都能实现相同功能的情况下优先使用 reduceBykey Combine 是为了减少网络负载 1. groupByKey 是没有 ...

- Mysql学习---面试基础知识点总结

drop.truncate. delete区别 TRUNCATE TABLE 在功能上与不带 WHERE 子句的 DELETE 语句相同:二者均删除表中的全部行.但 TRUNCATE TABLE 比 ...

- Git如何永久删除文件(包括历史记录)

有些时候不小心上传了一些敏感文件(例如密码), 或者不想上传的文件(没及时或忘了加到.gitignore里的), 而且上传的文件又特别大的时候, 这将导致别人clone你的代码或下载zip包的时候也必 ...

- Go语言学习笔记(四)结构体struct & 接口Interface & 反射reflect

加 Golang学习 QQ群共同学习进步成家立业工作 ^-^ 群号:96933959 结构体struct struct 用来自定义复杂数据结构,可以包含多个字段(属性),可以嵌套: go中的struc ...

- Tidb进行缩减扩容tikv节点

这两天接到任务说是要进行测试缩减机器给集群带来的负面效果有哪些. 然后我就按照官方的教程将机器进行了缩减,主要是缩减tikv节点 我们先来看看官方的文章是怎么写的: 步骤都没有什么问题,就是进行到第二 ...

- Linux运维之系统性能瓶颈工具vmstat分析

vmstat是一个很好用的检测系统性能工具,没有过多的参数,直接一个vmstat命令即可,不过我们一般加上-w表示宽格式输出.然后再附加上侦测时间即可 例如: vmstat 表示每3秒检测一次并输出系 ...