CentOS7 Linux中通过加密grub防止黑客通过单用户系统破解root密码

如何防止别人恶意通过单用户系统破解root密码,进入系统窃取数据?

给grub加密,不让别人通过grub进入单用户。

17.3.1 基于centos6进行grub加密

[root@63 ~]# grub-md5-crypt

Password: 123456

Retype password: 123456

$1$oaqo5$3d/cmTosm68jTw6o1wCu31

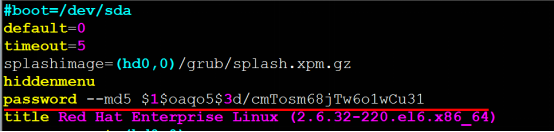

[root@localhost init]# vim /boot/grub/grub.conf

#boot=/dev/sda

default=0

timeout=5

splashimage=(hd0,0)/grub/splash.xpm.gz

hiddenmenu

password --md5 $1$oaqo5$3d/cmTosm68jTw6o1wCu31

title Red Hat Enterprise Linux (2.6.32-220.el6.x86_64)

root (hd0,0)

如图:

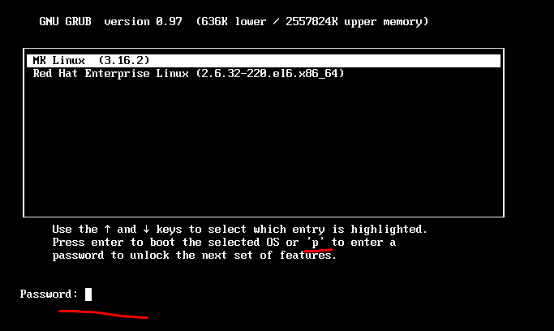

重启测试:

编辑grub时,需要按下p键,然后输入密码:123456

基于centos7进行grub加密

生成密码

[root@63 ~]# grub2-mkpasswd-pbkdf2

输入口令: 123456

Reenter password: 123456

PBKDF2 hash of your password is grub.pbkdf2.sha512.10000.8F355BAB512AFB7B8C990A1FEB887B8F2F3F1C54467E9B9F0535F2268E1FFC5F4E8D33F7633D7FBEC25B2039C6D8B3226A90528D4883AB9B99E391A4965D069F.DDE992693BE2C09FFEEC1149120B6B84DBAB933DE6CF7BFF718E1DDC858AB73EE32CFF45EB7F06AC45AA6792E91C4CD09E2B445FC288C47E79F537DBBABAD756

[root@63 ~]# vim /etc/grub.d/00_header #在最后后面添加如下内容,注mk这个用户名可以换成自己的用户名

cat <<EOF

set superusers='richqige'

password_pbkdf2 richqige grub.pbkdf2.sha512.10000.8F355BAB512AFB7B8C990A1FEB887B8F2F3F1C54467E9B9F0535F2268E1FFC5F4E8D33F7633D7FBEC25B2039C6D8B3226A90528D4883AB9B99E391A4965D069F.DDE992693BE2C09FFEEC1149120B6B84DBAB933DE6CF7BFF718E1DDC858AB73EE32CFF45EB7F06AC45AA6792E91C4CD09E2B445FC288C47E79F537DBBABAD756

EOF

[root@richqige63 ~]# grub2-mkconfig -o /boot/grub2/grub.cfg #更新grub信息

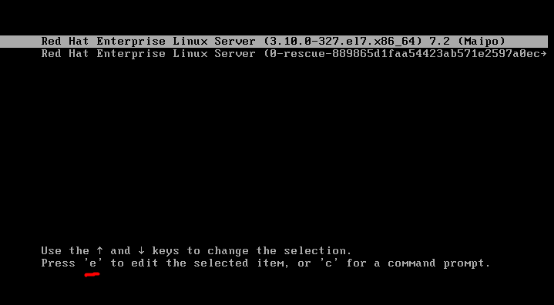

重启验证:

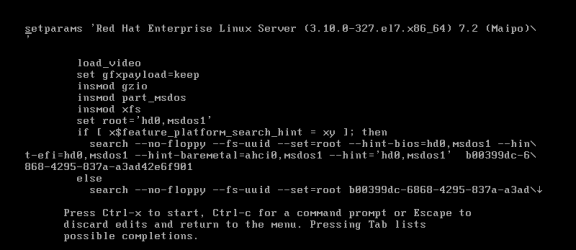

输入用户名和密码

看到可以进入GRUB菜单,就证明你加密成功了

按ctrl-x 开始启动

CentOS7 Linux中通过加密grub防止黑客通过单用户系统破解root密码的更多相关文章

- 实战-加密grub防止黑客通过单用户系统破解root密码

基于Centos8进行grub加密 加密grub 实战场景:给grub加密,不让别人通过grub进入单用户. 使用grub2-mkpasswd-pbkdf2创建密文 [root@localhost ~ ...

- 加密grub防止通过单用户模式破解root密码

(1).CentOS6 1)产生加密密码 [root@CentOS6 ~]# grub-md5-crypt Password: Retype password: $1$QPduF0$FNhzDUPQP ...

- Linux破解root密码

实验环境 虚拟机软件:VMware Workstation 操作系统:Read Hat Enteprise 6.3 1.破解r ...

- linux专题三之如何悄悄破解root密码(以redhat7.2x64为例)

root用户在linux系统中拥有至高无上的权限.掌握了root密码,差不对可以对linux系统随心所欲了,当然了,root用户也不是权限最高的用户. 但是掌握了root密码,基本上够我们用了.本文将 ...

- Linux系统初学-第一课 虚拟机安装CentOS6.5以及Root密码找回

Linux系统初学第一课 虚拟机安装CentOS6.5以及Root密码找回 虚拟机安装CentOS6.5 一.安装虚拟机 1-1.安装虚拟机VMware Station,新建虚拟机,选择典型配置. 1 ...

- Linux用root强制踢掉已登录用户;用fail2ban阻止ssh暴力破解root密码

Linux用root强制踢掉已登录用户 首先使用w命令查看所有在线用户: [root@VM_152_184_centos /]# w 20:50:14 up 9 days, 5:58, 3 use ...

- Centos7 禁止firewalld并使用iptables 作默认防火墙以及忘记root密码的处理方法

一.停止并禁用firewalld [root@test ~]# systemctl stop firewalld [root@test ~]# systemctl disable firewalld ...

- Linux 入门知识一(附上如何解决Ubuntu的root密码问题)

.centos有拥有七个控制台,其中第一到第六个是字符界面,第七个是图形界面 切换的快捷键是ctrl+shift+fn(n为自然数) 输入tty的话,可以检查当前处于哪个控制台 如何在cent ...

- 【linux】亲测成功_CentOS7.2/rhel7.2 忘记root密码及重置root密码的方法?

本文转自:https://www.jb51.net/article/146320.htm CentOS 7 root密码的重置方式和CentOS 6完全不一样,以进入单用户模式修改root密码为例. ...

随机推荐

- 生成免费SSL通配证书

通过Let's Encrypt 生成免费SSL证书 有效期是3个月 1.下载工具certbot-auto wget https://dl.eff.org/certbot-auto chmod +x c ...

- Net Framework 4.7.2 覆盖 Net Framework 4.5 解决办法

场景:由于c盘空间不够,本机pc又安装了 vs2013 和 vs2017 : 所以通过,github上的一个工具,把vs2013 卸载完毕,只留下vs2017: 导致问题由于项目需要net frame ...

- James Munkres Topology: Theorem 20.3 and metric equivalence

Proof of Theorem 20.3 Theorem 20.3 The topologies on \(\mathbb{R}^n\) induced by the euclidean metri ...

- 2018-2019-2 网络对抗技术 20165239 Exp2 后门原理与实践

一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, 任务计划启动 (0.5分) (3)使用MSF met ...

- java -ui自动化初体验

本文来讲一下ui自动化的环境搭建,以及最初级的打开网页操作 说起ui自动化,想想大概是前年的时候我开始接触和学习的吧,怎么说呢无论是pc还是app,ios还是android,确实很神奇而且很华丽,但是 ...

- WinForm 中 comboBox控件之数据绑定

一.IList 现在我们直接创建一个List集合,然后绑定 1 IList<string> list = new List<string>(); 2 list.Add(&quo ...

- [CSAcademy]Find the Tree

[CSAcademy]Find the Tree 题目大意: 交互题. 有一棵\(n(n\le2000)\)个结点的树,但是你并不知道树的形态.你可以调用\({\rm query}(x,y,z)\)( ...

- 推荐多线程下载工具axel替代wget

在爬数据的时候很多时候需要下载文件比如压缩文件,音频,视频,图片等等,这些文件通常有一个请求的url,这个时候使用request模块或者urllib模块都很慢,而且很不稳定,这个时候使用wget或者a ...

- RSP小组——团队冲刺博客六

RSP小组--团队冲刺博客六 冲刺日期:2018年12月18日 前言 各成员今日(12.18)完成的任务 李闻洲,赵乾宸代码合并 马瑞蕃图形后续支持,编写博客,燃尽图 蒋子行会议记录 各个成员的任务安 ...

- 调用获取学生信息的接口,保存到excel里面

# 2.http: // doc.nnzhp.cn / index.php?s = / 6 & page_id = 14# 调用获取学生信息的接口,保存到excel里面 import requ ...