ShellCode的编写入门

上次学习了下堆喷漏洞的原理,虽说之前有学习过缓冲区溢出的原理,但还没了解过堆喷这个概念,于是趁此机会学习了,顺便复习了缓冲区溢出这块知识,之前由于各种原因对Shellcode的编写只是了解个大概,并没有真正动手写过一个Shellcode。眼前遇到个堆喷漏洞找Shellcode时就下决定自己写个Shellcode,考虑到时间和精力的有限就写个计算器简单的练练手。

注:以下在XP SP3+VC6.0编译成功

一、首先写个简单的调用计算器的程序。

注:以下在XP SP3+VC6.0编译成功

一、首先写个简单的调用计算器的程序。

- #include "windows.h"

- int main()

- {

- LoadLibraryA("kernel32.dll");//4c801d7b

- WinExec("calc.exe",SW_SHOW);

- return 0;

- }

二、将WinExec("calc.exe",SW_SHOW);转化为汇编模样。

在WinExec("calc.exe",SW_SHOW);处下断点,点F5进行调试,运行到此处时程序会暂停下来,程序暂停后按Alt+8即可查看到对应的汇编代码,经整理后如下:

点击(此处)折叠或打开

- #include "windows.h"

- int main()

- {

- LoadLibraryA("kernel32.dll");//4c801d7b

- WinExec("calc.exe",SW_SHOW);

- __asm{

- mov esi,esp

- push 5

- push offset string "calc.exe" (0042201c)

- call dword ptr [__imp__WinExec@8 (0042a14c)]

- cmp esi,esp

- call __chkesp (00401090)

- }

- return 0;

- }

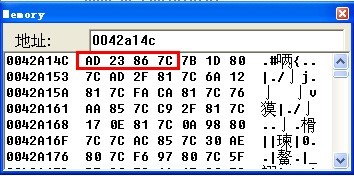

稍微懂那么一丢丢汇编的童鞋都知道0042a14c处放着WinExec的地址,这里要注意WinExec的地址不是现在看到的0042a14c,要在地址为0042a14c放着的东东才是WinExec的地址。打个比方0042a14c是个指针,指针所指的地方才是真正需要的东东,所以我们要取出地址为0042a14c存放的数据。在VC6.0下按Alt+6可调出内存窗口,输入0042a14c即可看到。

因此WinExec真正的地址是7C8623AD,注意,这里是要反过来读取。

三、现在有了汇编模样的语句和WinExec的地址,接下来就是要转化为具有Shellcode的汇编代码。在转化汇编时先了解汇编下面是如何完成一个函数调用的:

1、父函数将函数的实参按照从右至左顺序压入堆栈;

2、CPU将父函数中函数调用指令Call XXXXXXXX的下一条指令地址EIP压入堆栈;

3、父函数通过Push Ebp将基地指针Ebp值东方钽业堆栈,并通过Mov Ebp,Esp指令将当前堆栈指针Esp值传给Ebp;

4、通过Sub Esp,m(m是字节数)指令可以为存放函数中的局部变量开辟内存。函数在执行的时候如果需要访问实参或局部变量,都可以通过EBP指针来指引完成。

根据汇编调用函数特点,并使用压栈的方法将参数传递进行,便可得到如下代码:

点击(此处)折叠或打开

- #include "windows.h"

- int main()

- {

- LoadLibraryA("kernel32.dll");//4c801d7b

- //WinExec("calc.exe",SW_SHOW);

- __asm

- {

- push ebp;

- mov ebp,esp;

- xor eax,eax;

- push eax;

- sub esp,08h;

- mov byte ptr [ebp-0Ch],63h; //c

- mov byte ptr [ebp-0Bh],61h; //a

- mov byte ptr [ebp-0Ah],6Ch; //l

- mov byte ptr [ebp-09h],63h; //c

- mov byte ptr [ebp-08h],2Eh; //.

- mov byte ptr [ebp-07h],65h; //e

- mov byte ptr [ebp-06h],78h; //x

- mov byte ptr [ebp-05h],65h; //e

- lea eax,[ebp-0ch];

- push eax; //将calc.exe压入栈内

- mov eax,0x7C8623AD;

- call eax; //调用WinExec

- mov esp,ebp;

- pop ebp;

- }

- return 0;

- }

注意,字符串要以00H结束的哦,编译运行OK~~

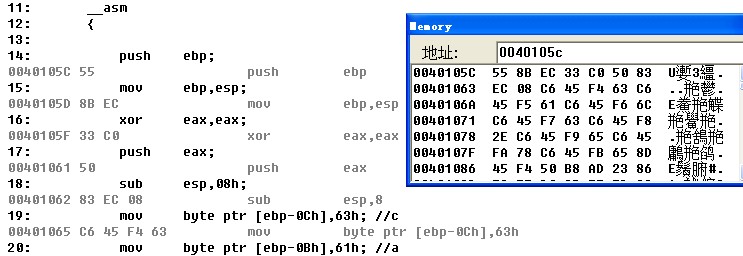

四、到这里已经完成最难的部分了,接下来的工作即是将汇编在内存中的代码,即是Shellcode拷出来就是了。同样,在汇编代码任意一处下断点,让程序在断点处停下来,按Alt+8即可看到程序所在的内存地址,再按Alt+6调出内存窗口即可。

将汇编代码范围内的东东全拷出来即得到传说中的Shellcode,这就是程序运行在内存中的模样了。一翻苦工后即可得到有Shellcode模样的Shellcode,同理将LoadLibraryA同样进行转化即可得到一个完整的Shellcode。

点击(此处)折叠或打开

- //LoadLibraryA("kernel32.dll");

- //WinExec("calc.exe",SW_SHOW);

- #include "windows.h"

- unsigned char shellcode[]=

- "x55x8BxECx33xC0x50x83"

- "xECx09xC6x45xF3x6BxC6"

- "x45xF4x65xC6x45xF5x72"

- "xC6x45xF6x6ExC6x45xF7"

- "x65xC6x45xF8x6CxC6x45"

- "xF9x33xC6x45xFAx32xC6"

- "x45xFBx2ExC6x45xFCx64"

- "xC6x45xFDx6CxC6x45xFE"

- "x6Cx8Dx45xF3x50xB8x7B"

- "x1Dx80x7CxFFxD0x8BxE5"

- "x33xC0x50x83xECx08xC6"

- "x45xF4x63xC6x45xF5x61"

- "xC6x45xF6x6CxC6x45xF7"

- "x63xC6x45xF8x2ExC6x45"

- "xF9x65xC6x45xFAx78xC6"

- "x45xFBx65x8Dx45xF4x50"

- "xB8xADx23x86x7CxFFxD0"

- "x8BxE5x5D";

- main()

- {

- __asm

- {

- lea eax,shellcode;

- call eax;

- }

- }

ShellCode的编写入门的更多相关文章

- Linux下shellcode的编写

Linux下shellcode的编写 来源 https://xz.aliyun.com/t/2052 EdvisonV / 2018-02-14 22:00:42 / 浏览数 6638 技术文章 技 ...

- Gulp:插件编写入门

之前挖了个坑,准备写篇gulp插件编写入门的科普文,之后迟迟没有动笔,因为不知道该肿么讲清楚Stream这货,毕竟,gulp插件的实现不像grunt插件的实现那么直观. 好吧,于是决定单刀直入了.文中 ...

- 异数OS 星星之火(三)--异数OS-织梦师云 微服务编写入门

. 异数OS 星星之火(三)–异数OS-织梦师云 微服务编写入门 本文来自异数OS社区 github: https://github.com/yds086/HereticOS 异数OS社区QQ群: 6 ...

- Servlet第一篇【介绍Servlet、HTTP协议、WEB目录结构、编写入门Servlet程序、Servlet生命周期】

什么是Serlvet? Servlet其实就是一个遵循Servlet开发的java类.Serlvet是由服务器调用的,运行在服务器端. 为什么要用到Serlvet? 我们编写java程序想要在网上实现 ...

- python棋类游戏编写入门

刚接触棋类游戏程序编写的朋友,往往比较迷惑,不知从何下手. 本文总结了棋类游戏的主程序流程.计算机走子策略.打分方式(以井字棋.黑白棋.五子棋为例),未使用minimax算法,比较简单,适合刚接触的朋 ...

- Spring Boot 编写入门程序

1. SpringBoot 入门 快速创建独立运行的Spring项目以及与主流框架集成; 使用嵌入式的Servlet容器,应用无需打成WAR包; starters自动依赖与版本控制; 大量的自动配置, ...

- 缓冲区溢出分析第04课:ShellCode的编写

前言 ShellCode究竟是什么呢,其实它就是一些编译好的机器码,将这些机器码作为数据输入,然后通过我们之前所讲的方式来执行ShellCode,这就是缓冲区溢出利用的基本原理.那么下面我们就来编写S ...

- linux设备驱动编写入门

linux设备驱动是什么,我个人的理解是liunx有用户态和内核态,用户空间中是不能直接对设备的外设进行使用而内核态中却可以,这时我们需要在内核空间中将需要的外设驱动起来供用户空间使用.linux的驱 ...

- mysql存储过程编写-入门案例-遁地龙卷风

(-1)写在前面 这篇文章只是简要的叙述了mysql存储过程编写的基本概念. 我使用的mysql版本是5.7.9-log. 参照<<深入浅出MySQL>>. (0) delim ...

随机推荐

- js中post中文参数转码和解码

作为基础知识和血淋林的教训,前端一定要记得post请求时将参数中带有中文的部分进行转码!! var str='宋宇·特弱夫斯基'; //转码: encodeURI(encodeURI(str)) ; ...

- 【LOJ】#2172. 「FJOI2016」所有公共子序列问题

题解 听说是什么序列自动机? 我们考虑对于每个位置的串,下面拼接相同的字符时,拼接最近的一个,这样可以保证不重不漏 为了实现这个我们需要什么呢,我们需要一个链表,记录一下每个位置的下一个字符会转移到哪 ...

- lr11_Vugen_Genrial Options选项介绍:

lr11_Vugen_Genrial Options选项介绍:

- Python爬虫笔记(一)

个人笔记,仅适合个人使用(大部分摘抄自python修行路) 1.爬虫Response的内容 便是所要获取的页面内容,类型可能是HTML,Json(json数据处理链接)字符串,二进制数据(图片或者视频 ...

- 《java虚拟机》----虚拟机字节码执行引擎

No1: 物理机的执行引擎是直接建立在处理器.硬件.指令集合操作系统层面上的,而虚拟机的执行引擎则是由自己实现的,因此可以自行制定指令集与执行引擎的结构体系,并且能够执行那些不被硬件直接支持的指令集格 ...

- 【记录】mysql 5.7.20安装 出现...mysql-5.7.20-winx64\data\is_writable’ Errcode: 2 - No such file or directory

新到一家公司,安装mysql5.7.20时候出现一个问题(安装步骤可以参考这个): ...mysql-5.7.20-winx64\data\is_writable’ Errcode: 2 - No s ...

- pycharm的安装教程及大坑

在根据网上的教程创建新工程后,发现不能调用第三方库,网上大多给的是print('hello world'),己适python解释器用的pycharm默认的也不能发现错误.后来浏览了一篇文章才恍然大悟, ...

- React Native踩坑之Unable to load script from assets

报错: Unable to load script from assets 'index.android.bundle'. Make sure your bundle is packaged corr ...

- linux-ARM的几个使用指令

1.u-boot.bin arm-linux-gnueabi-objdump -D -b binary -m arm u-boot.bin > u-boot.s arm-linux-gnueab ...

- 基于NMAP日志文件的暴力破解工具BruteSpray

基于NMAP日志文件的暴力破解工具BruteSpray 使用NMAP的-sV选项进行扫描,可以识别目标主机的端口对应的服务.用户可以针对这些服务进行认证爆破.为了方便渗透测试人员使用,Kali L ...