攻防世界 reverse 进阶 -gametime

19.gametime csaw-ctf-2016-quals

这是一个小游戏,挺有意思的

's'-->' ' 'x'-->'x' 'm'-->'m'

观察流程,发现检验函数在

1 char __usercall check_input_401507@<al>(int a1@<edx>, int a2@<ecx>, DWORD dwMilliseconds, int a4, int a5)

2 {

3 int v5; // esi

4 int v6; // ebx

5

6 v5 = a1;

7 v6 = a2;

8 print_401A73((int)"key is %s (%s)", a5, a4);

9 bks_401423();

10 print_401A73((int)"\r \r");

11 if ( v5 > 0 )

12 {

13 do

14 {

15 print_401A73((int)".");

16 Sleep(dwMilliseconds);

17 --v5;

18 }

19 while ( v5 );

20 }

21 if ( check_time_401260(v6, 500 * dwMilliseconds) )//关键

22 return 1;

23 print_401A73((int)"key is %s (%s)\r", a5, a4);

24 print_401A73((int)"UDDER FAILURE! http://imgur.com/4Ajx21P \n");

25 return 0;

26 }

检验工作交给了:401260()函数

1 bool __fastcall check_time_401260(int a1, int t)

2 {

3 int a1_2; // edi

4 int t_2; // esi

5 int input_c; // eax

6

7 a1_2 = a1;

8 t_2 = t;

9 if ( a1 == ' ' )

10 print_401A73((int)"s\n");

11 else

12 print_401A73((int)"%c\n", a1);

13 if ( t_2 )

14 {

15 while ( !_kbhit() )

16 {

17 if ( !--t_2 )

18 goto LABEL_7;

19 }

20 input_c = _getch(); // 输入

21 }

22 else

23 {

24 LABEL_7:

25 input_c = -1;

26 }

27 return input_c != -1 && input_c == a1_2; // 相应时间内输入,并判断是否正确

28 }

最简单的方法就是修改401260()函数的返回值,nop掉失败跳,ok

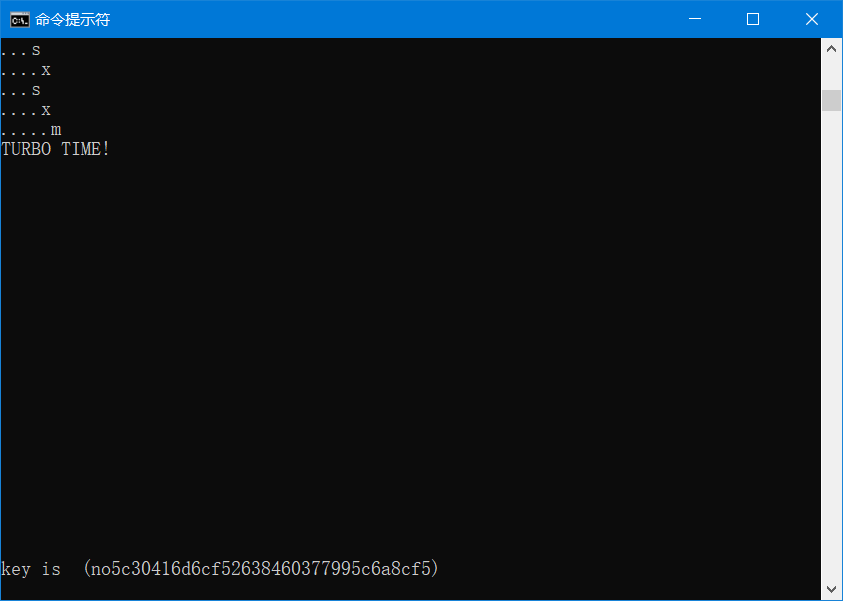

key is (no5c30416d6cf52638460377995c6a8cf5)

攻防世界 reverse 进阶 -gametime的更多相关文章

- 攻防世界 reverse 进阶 APK-逆向2

APK-逆向2 Hack-you-2014 (看名以为是安卓逆向呢0.0,搞错了吧) 程序是.net写的,直接祭出神器dnSpy 1 using System; 2 using System.Diag ...

- 攻防世界 reverse 进阶 10 Reverse Box

攻防世界中此题信息未给全,题目来源为[TWCTF-2016:Reverse] Reverse Box 网上有很多wp是使用gdb脚本,这里找到一个本地还原关键算法,然后再爆破的 https://www ...

- 攻防世界 reverse 进阶 9-re1-100

9.re1-100 1 if ( numRead ) 2 { 3 if ( childCheckDebugResult() ) 4 { 5 responseFalse(); 6 } 7 else if ...

- 攻防世界 reverse 进阶 8-The_Maya_Society Hack.lu-2017

8.The_Maya_Society Hack.lu-2017 在linux下将时间调整为2012-12-21,运行即可得到flag. 下面进行分析 1 signed __int64 __fastca ...

- 攻防世界 reverse 进阶 notsequence

notsequence RCTF-2015 关键就是两个check函数 1 signed int __cdecl check1_80486CD(int a1[]) 2 { 3 signed int ...

- 攻防世界 reverse 进阶 easyre-153

easyre-153 查壳: upx壳 脱壳: 1 int __cdecl main(int argc, const char **argv, const char **envp) 2 { 3 int ...

- 攻防世界 reverse 进阶 16-zorropub

16.zorropub nullcon-hackim-2016 (linux平台以后整理) https://github.com/ctfs/write-ups-2016/tree/master/nu ...

- 攻防世界 reverse 进阶 15-Reversing-x64Elf-100

15.Reversing-x64Elf-100 这题非常简单, 1 signed __int64 __fastcall sub_4006FD(__int64 a1) 2 { 3 signed int ...

- 攻防世界 reverse 进阶 12 ReverseMe-120

程序流程很清晰 1 int __cdecl main(int argc, const char **argv, const char **envp) 2 { 3 unsigned int v3; // ...

随机推荐

- 网站备案查询/ICP备案查询网

网站备案查询/ICP备案查询网 互联网站备案信息全国公安机关互联网站安全服务平台http://www.beian.gov.cn/portal/index 1 http://www.miitbeian. ...

- 如何通过 terminal 查看一个文件的 meta信息

如何通过 terminal 查看一个文件的 meta 信息 Linux shell stat 查看文件 meta 信息 stat stat指令:文件/文件系统的详细信息显示: 使用格式:stat 文件 ...

- 前端监控平台 & 架构

前端监控平台 & 架构 1px 透明的 gif 字节小, 43 bytes 支持跨域, 兼容场景多,零配置 https://en.wikipedia.org/wiki/GIF demo htt ...

- Beacon API All In One

Beacon API All In One Beacon API https://developer.mozilla.org/en-US/docs/Web/API/Beacon_API https:/ ...

- TypeScript & Advanced Types

TypeScript & Advanced Types https://www.typescriptlang.org/docs/handbook/advanced-types.html#typ ...

- git include只包含某些文件

.gitignore: * # include !.gitignore !a.txt !dir2

- 比特币跌破3.5万美元,巨鲸们将目光瞄向SPC算力币

比特币最近又迎来了大幅下跌,截至周三(1月20日),比特币跌幅超过5%,跌破3.5万美元.很显然,比特币没有预期那样顺顺利利地登顶4万美元,反而又出现了回调迹象.有些巨鲸们在大肆囤币,然而也有些巨鲸们 ...

- 人物传记:Mila Fletcher:如何勤于思考抓住关键?

Mila Fletcher于2007年毕业于耶鲁大学,她是一名真正意义上的法学博士,在校期间获得了马歇尔奖学金,毕业后曾在美国多家知名律师事务所任职,目前就职于星盟全球投资公司,专注于帮助公司和客户提 ...

- 金三银四助力面试-手把手轻松读懂HashMap源码

前言 HashMap 对每一个学习 Java 的人来说熟悉的不能再熟悉了,然而就是这么一个熟悉的东西,真正深入到源码层面却有许多值的学习和思考的地方,现在就让我们一起来探索一下 HashMap 的源码 ...

- 【PY从0到1】 一文掌握Pandas量化基础

# 2[PY从0到1] 一文掌握Pandas量化基础 # Numpy和pandas是什么关系呢? # 在我看来,np偏向于数据细节处理,pd更偏向于表格整体的处理. # 要记住的pd内部的数据结构采用 ...