nginx配置不当引起的错误

1.CRLF注入

1.1环境配置

apt install nginx

vi /etc/nginx/sites-available/default

location / {

return 302 https://$host$uri;

}service nginx restart

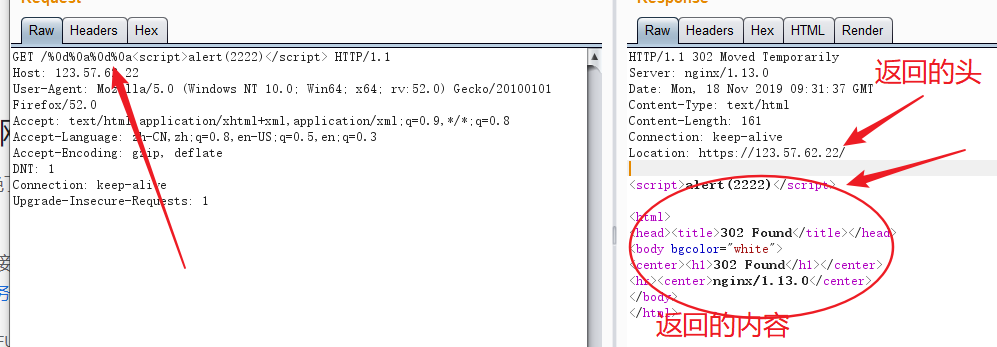

1.2原理

$uri为接收浏览器中的url的变量,并且会进行解码(比如传入url编码过的参数)

return 302 https://$host$uri;为返回对应的https页面。

如果返回$uri,当传入%0D%0A就会解码成换行和回车.

当访问

http://1.1.1.1/%0D%0Aset-cookie:JSPSESSID=123时,会跳转到

https://1.1.1.1/%0D%0Aset-cookie:JSPSESSID=123,返回的302跳转包头应该为

HTTP/1.1 302 Moved Temporarily

.........

.........

Location: https://1.1.1.1/%0D%0Aset-cookie:JSPSESSID=123但是因为配置文件利用的是$uri会对%0A%0D解码,所以实际的返回的跳转的包头

HTTP/1.1 302 Moved Temporarily

.........

.........

Location: https://1.1.1.1/

set-cookie:JSPSESSID=123所以cookie就可以修改了,如果给别人发送这样一个链接,就可以控制他的cookie了。

结合xss:

两个CRLF区分头部和内容部分,所以<script>alert(222)</script>就变成了返回的内容

这里是个302跳转,我也不知道这个xss会不会执行,在浏览器上是不会弹窗的。

我还看了师傅讲的 新浪某站CRLF注入,猜测:

并不是nginx的配置问题,而是一个http header函数的注入,php4.4开始header就限制只能处理一个头部,所以高版本是没有办法复现的。

1.3修复

location / {

return 302 https://$host$request_uri;

}或者过滤\r \n

$request_uri不会对参数进行编码

2.目录穿越漏洞

2.1配置

想让用户直接获取主机上的文件,可以修改nginx的配置文件

vi /etc/nginx/sites-available/default

location /files {

alias /home/;

autoindex on; //可以显示目录列表

}2.2原理

当访问http://1.1.1.1/files的时候,就可以访问/home下的文件了。

因为配置/files的别名是/home/,所以访问/files../相当于访问/home/../这样自然就到了上一级目录。

2.3 修复

根据原理,/files与他的别名相对应就可以了。

/files---/home

/files/---/home/

3.Http Header被覆盖的问题

3.1环境配置

vi /etc/nginx/sites-available/default

server {

...

add_header Content-Security-Policy "default-src 'self'";

add_header X-Frame-Options DENY;

location = /test1 {

rewrite ^(.*)$ /xss.html break;

}

location = /test2 {

add_header X-Content-Type-Options nosniff;

rewrite ^(.*)$ /xss.html break;

}

}在web目录下边新建xss.html,内容为

<script>alert(1)</script>

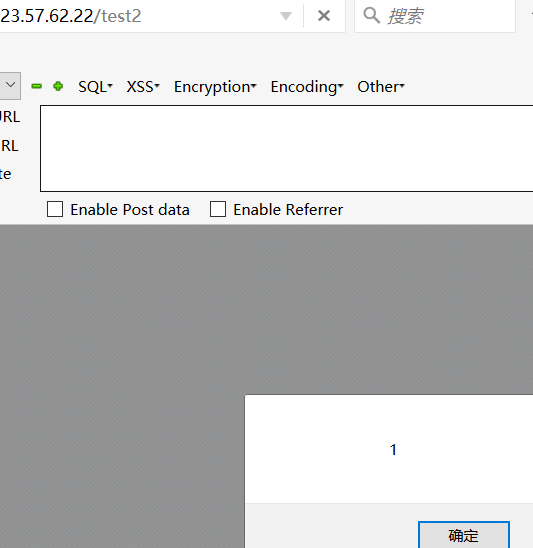

3.2原理

/test2子块中的策略会直接覆盖父块中的策略使其失效

3.3 复现

访问/test1,发现不弹窗,查看源码

发现CSP起了作用,访问/test2,发现直接弹窗

nginx配置不当引起的错误的更多相关文章

- Nginx配置不当可能导致的安全问题

Nginx配置不当可能导致的安全问题 Auther: Spark1e目前很多网站使用了nginx或者tenginx(淘宝基于Nginx研发的web服务器)来做反向代理和静态服务器,ningx的配置文件 ...

- nginx配置不当容易产生的安全问题

nginx一般用于做外网代理,配置也比较方便,但是配置不当的时候会产生一些安全问题.其中包括各个大厂也都出现过. intra server -> proxy -> nginx 一般正常的 ...

- Nginx配置不当(CRLF注入 、目录穿越)

基于vulhub漏洞环境 环境搭建参考:https://blog.csdn.net/qq_36374896/article/details/84102101 1.漏洞名称 CRLF注入 2.漏洞原理 ...

- nginx配置不当导致的目录遍历下载漏洞-“百度杯”CTF比赛 2017 二月场

题目:http://98fe42cede6c4f1c9ec3f55c0f542d06b680d580b5bf41d4.game.ichunqiu.com/login.php 题目内容: 网站要上线了, ...

- nginx 配置不当导致目录遍历下载漏洞

今天做百度杯的时候发现一个题很有意思. 点进题目,发现了一个js重定向到login.php,抓包发现请求的header中cookie=0,做过这种类似的题目,o==false,在请求头里面将cooki ...

- nginx解析漏洞,配置不当,目录遍历漏洞环境搭建、漏洞复现

nginx解析漏洞,配置不当,目录遍历漏洞复现 1.Ubuntu14.04安装nginx-php5-fpm 安装了nginx,需要安装以下依赖 sudo apt-get install libpcre ...

- NGINX 配置404错误页面转向

什么是404页面 如果碰巧网站出了问题,或者用户试图访问一个并不存在的页面时,此时服务器会返回代码为404的错误信息,此时对应页面就是404页面.404页面的默认内容和具体的服务器有关.如果后台用的是 ...

- nginx配置 的话注意几点 1.错误时注意看log 2.天威证书的话,有文档按照其文档一步步配置即可;3每句话的结尾注意千万别丢掉分号

nginx配置 的话注意几点 1.错误时注意看log 2.天威证书的话,有文档按照其文档一步步配置即可:3每句话的结尾注意千万别丢掉分号:4.配置https时 其转发可以转发到http上 pass_ ...

- NGINX 配置404错误页面转向

什么是404页面 如果碰巧网站出了问题,或者用户试图访问一个并不存在的页面时,此时服务器会返回代码为404的错误信息,此时对应页面就是404页面.404页面的默认内容和具体的服务器有关.如果后台用的是 ...

随机推荐

- jvm系列(十):如何优化Java GC「

转自:https://www.cnblogs.com/ityouknow/p/7653129.html 本文由CrowHawk翻译,地址:如何优化Java GC「译」,是Java GC调优的经典佳作. ...

- 1.NIO概述

/*Java NIO 简介*/ java NIO (New IO)是从 java1.4版本开始引入的一个新的IO API,可以替代标准的 java IO API (jdk1.7又对其进行了改进, 称为 ...

- flex布局下img图片变形的解决方法

图片正常效果 图片变形效果 一.flex-shrink: 0 给 img 设置 flex-shrink: 0; flex-shrink 的默认值为1,如果没有显示定义该属性,将会自动按照默认值 ...

- c# Format() 方法

- TCP的服务简单介绍

1 引言尽管T C P和U D P都使用相同的网络层(I P),T C P却向应用层提供与U D P完全不同的服务.T C P提供一种面向连接的.可靠的字节流服务.面向连接意味着两个使用 T C P的 ...

- MySQL中的with rollup的作用

个人理解: 文字性理解 ---> 大分组 group by 之后 在进行组内汇总with rollup.下面的例子我觉得写的不错,理解也很容易. 例子: 转 http://www.cnblog ...

- Idea中提交SVN或git时,忽略某些文件不提交

第一步:点击 setting 第二步:点击Editor下的File Types 第三步:编辑,在后面添加 *.iml;*.idea;*.gitignore;*.sh;*.classpath;*.pro ...

- stm32如何核对flash大小和sram大小

以stm32f103zet6为例,直接上图:

- C指针与数组

通过指针遍历数组的小把戏 #include<stdio.h> #include<stdlib.h> #include<Windows.h> void main() ...

- PHP---反射--继续剖析

首先定义一个类 <?phpInterface trainning{ public function exec();}class mma implements trainning{ public ...