使用AndroidKiller进行APK反编译

安装环境

- JDK

最好用JDK8,问就是坑太多了 - Android Studio

官网安装即可,安装教程如下

https://www.runoob.com/android/android-studio-install.html

实际上还有一些杂七杂八的东西,后面遇到的时候再安装

编写第一个Android APP

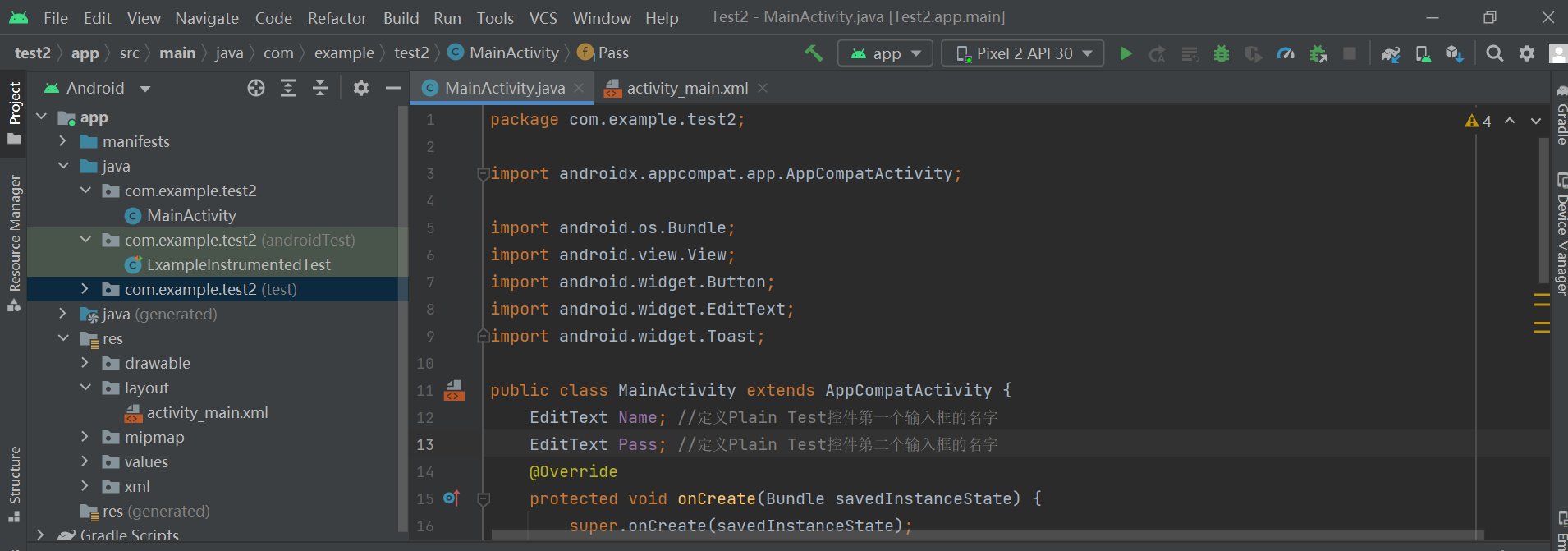

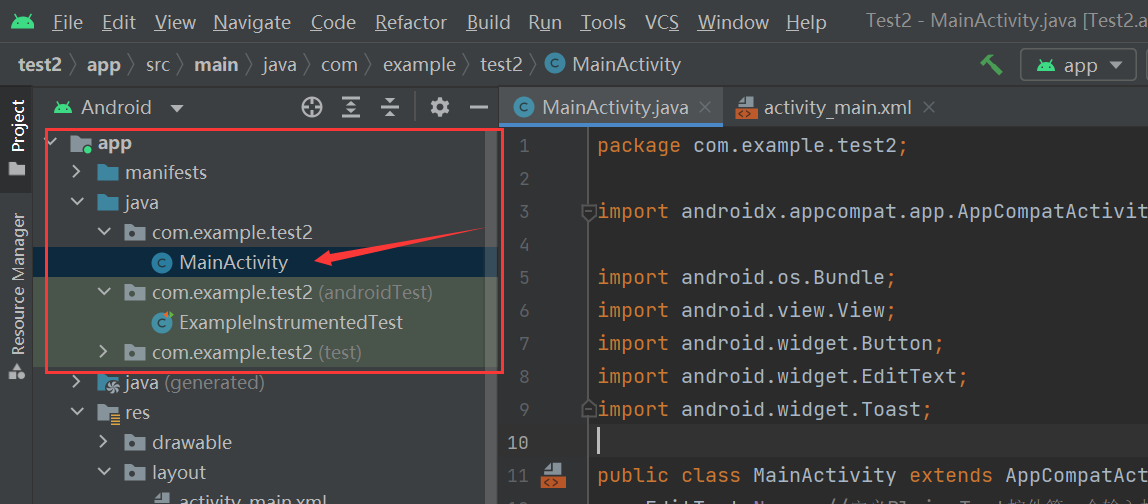

打开Android Studio,创建一个Empty Activity

编写MainActivity.java代码

package com.example.test2;

import androidx.appcompat.app.AppCompatActivity;

import android.os.Bundle;

import android.view.View;

import android.widget.Button;

import android.widget.EditText;

import android.widget.Toast;

public class MainActivity extends AppCompatActivity {

EditText Name; //定义Plain Test控件第一个输入框的名字

EditText Pass; //定义Plain Test控件第二个输入框的名字

@Override

protected void onCreate(Bundle savedInstanceState) {

super.onCreate(savedInstanceState);

setContentView(R.layout.activity_main);

Name = (EditText) findViewById(R.id.TEST_NAME); //通过findViewById找到输入框控件对应的id并给它起一个名字

Pass = (EditText) findViewById(R.id.TEST_PASS);//通过findViewById

// 找到输入框控件对应的id并给它起一个名字

Button Login = (Button) findViewById(R.id.BTN_Login);//通过findViewById找到按钮控件对应的id并给它起一个名字

Login.setOnClickListener(new View.OnClickListener() { //监听有没有点击按钮控件 如果点击了就会执行onClick函数

@Override

public void onClick(View view) {

check(Name.getText().toString().trim(),Pass.getText().toString().trim()); //调用check函数

}

});

}

public void check(String name,String pass)

{

if(name.equals("admin")&&pass.equals("admin123"))

{

Toast.makeText(MainActivity.this,"登录成功", Toast.LENGTH_SHORT).show();//弹框

}

else

Toast.makeText(MainActivity.this,"登录失败", Toast.LENGTH_SHORT).show();//弹框

}

}

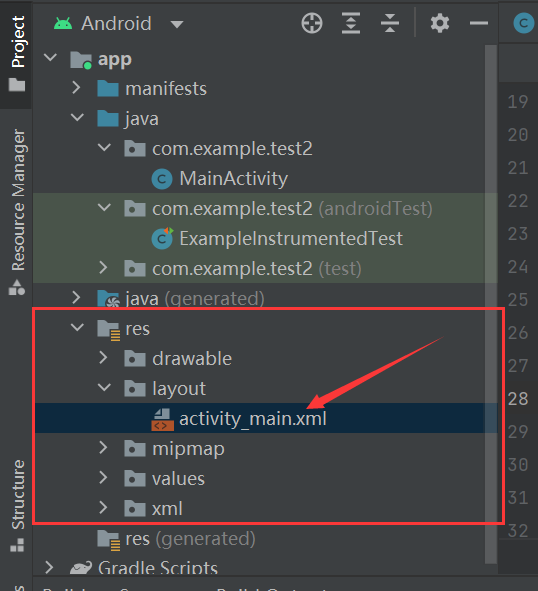

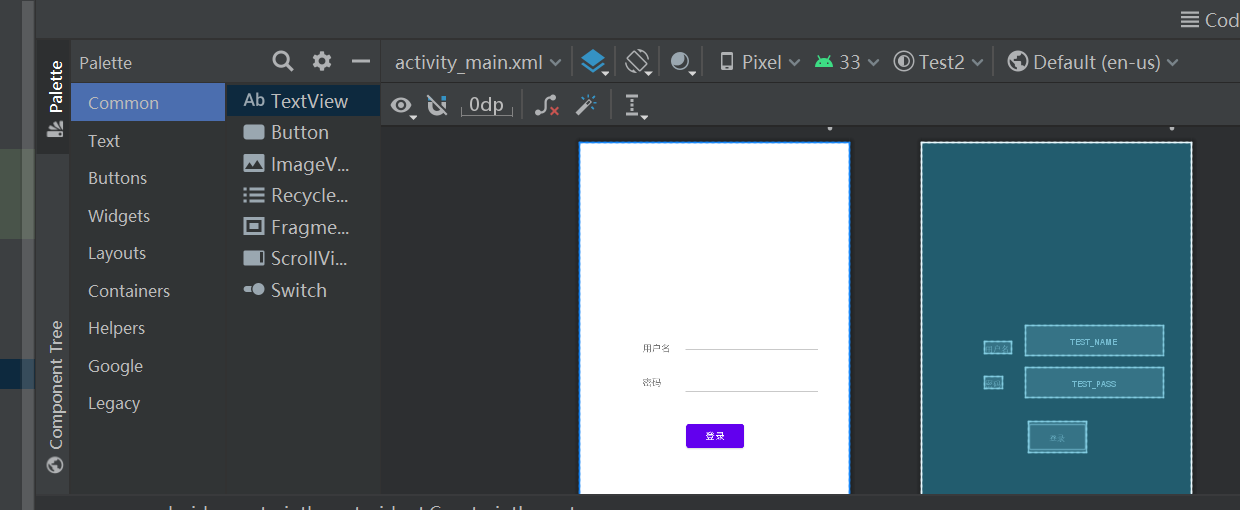

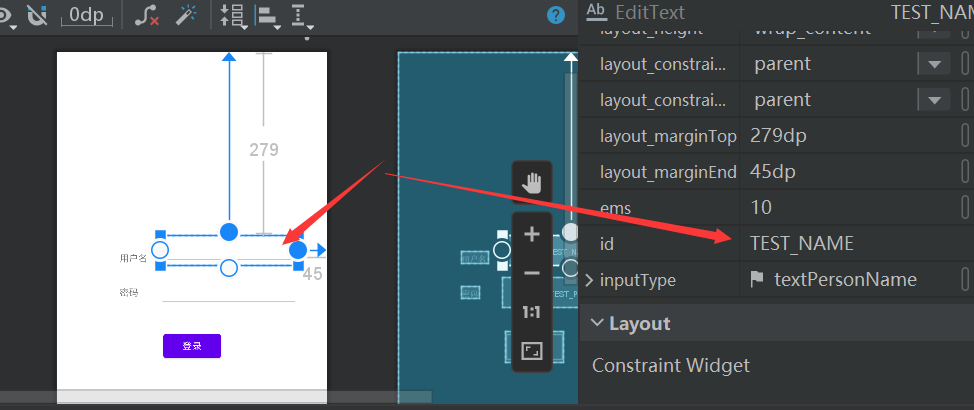

打开activity_main.xml,点击Design进行可视化拖拽编程

拖拽生成用户名和密码框,以及一个登录按钮

组件的属性需要跟上面的MainActivity.java中的对应

例如这里的用户名输入框的id是TEST_NAME,MainActivity.java中用户名输入框代码为:

Name = (EditText) findViewById(R.id.TEST_NAME);

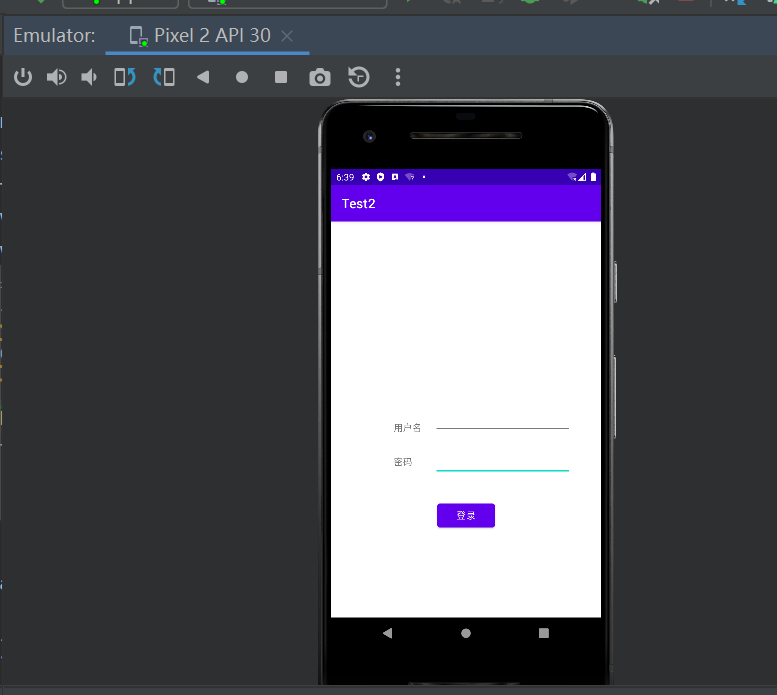

模拟运行、手机安装

选择一个对应的手机型号模板,开始运行

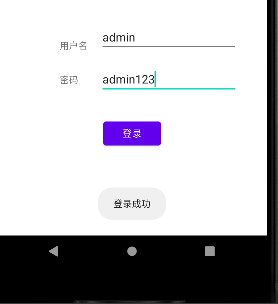

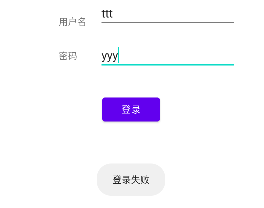

输入用户名密码正确时(admin/admin123),显示登录成功;输入用户名密码错误时(xxx/xxx),显示登陆失败

登陆成功

登陆失败

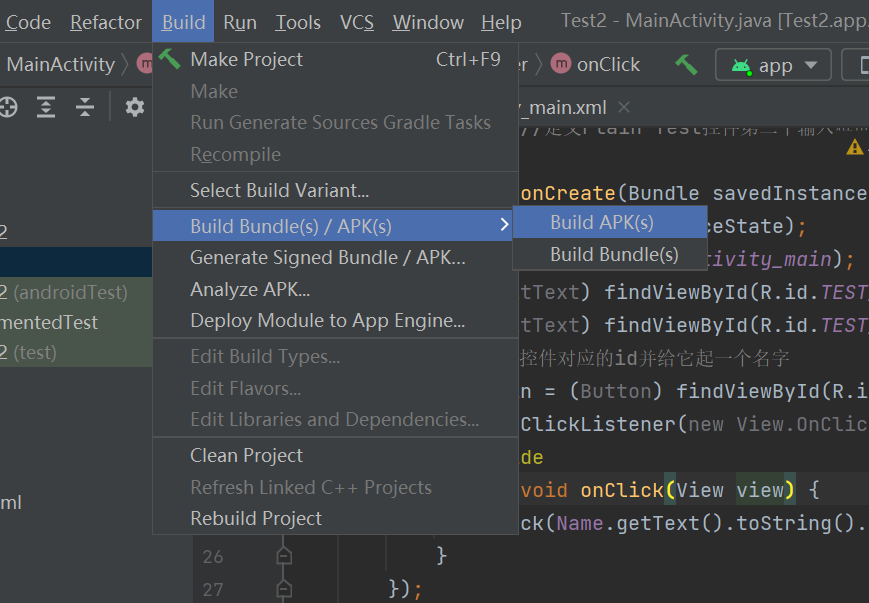

选择build apk,生成手机安装的apk文件

将生成的apk文件传给手机就能够安装运行了

Android逆向工具

安卓逆向的工具很多,这里我们使用Android Killer

链接:http://pan.baidu.com/s/1skClh3f 密码:6u0q

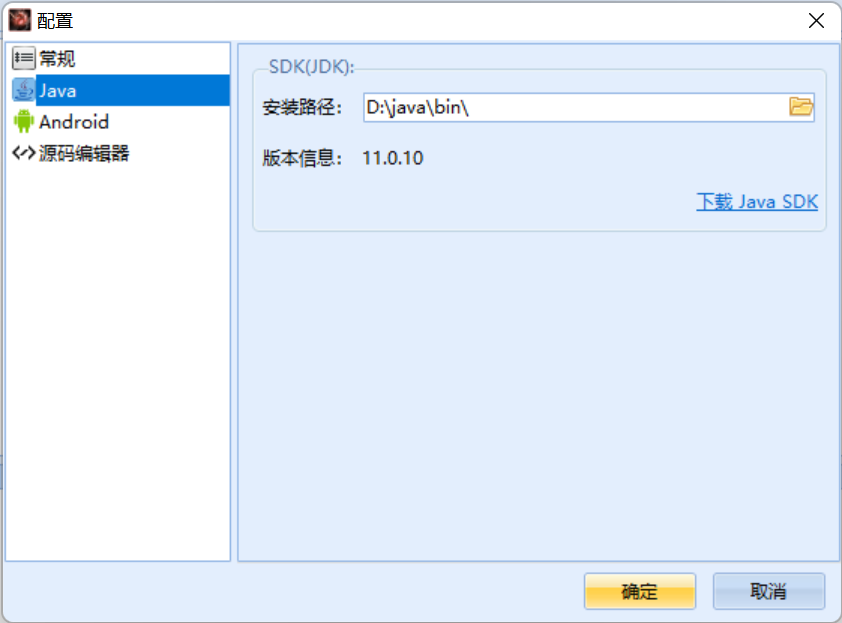

下载解压,配置JDK路径

现在就能够正常使用该工具了

逆向初体验

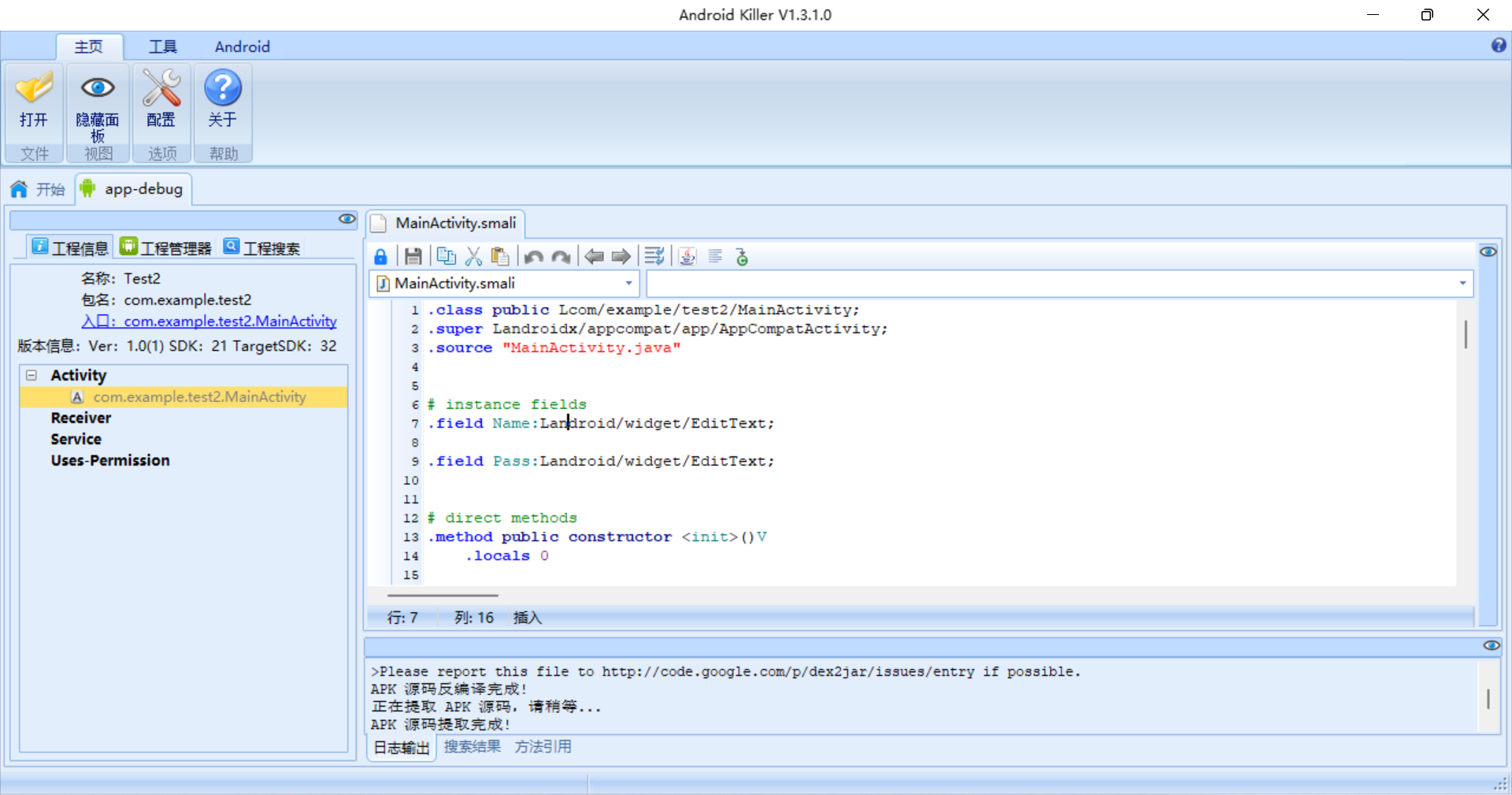

将我们刚才生成的apk文件拖进Android Killer,等待反编译结束

可以注意到这里是smali文件,smali是Android虚拟机的反汇编语言

我们都知道,Android代码一般是用java编写的,执行java程序一般需要用到java虚拟机,在Android平台上也不例外,但是出于性能上的考虑,并没有使用标准的JVM,而是使用专门的Android虚拟机(5.0以下为Dalvik,5.0以上为ART)。Android虚拟机的可执行文件并不是普通的class文件,而是再重新整合打包后生成的dex文件。dex文件反编译之后就是Smali代码,所以说,Smali语言是Android虚拟机的反汇编语言。

我们暂时不需要刻意去学习smali语法,看不懂的地方就先百度,看得多了常见的就会了

寻找smali文件中的check方法,也就是之前我们编写用来判断用户输入用户名密码是否正确的函数,下面对该部分代码逐行讲解

# virtual methods

在smali中函数分为两类:direct method和virtual method,direct method就是private私有方法,virtual method就是指其余的方法。

.method public check(Ljava/lang/String;Ljava/lang/String;)V check方法

.locals 2 指定了方法内局部变量的个数,这里是用户名和密码两个

两个变量

.param p1, "name" # Ljava/lang/String;

.param p2, "pass" # Ljava/lang/String;

.line 31 表示java源文件中指定行

const-string v0, "admin" 定义常量字符串,即 v0 = admin

invoke-virtual {p1, v0}, Ljava/lang/String;->equals(Ljava/lang/Object;)Z 把p1和v0的值进行比较

move-result v0 将上个函数的执行结果传递给v0,这里的上个函数是equals

const/4 v1, 0x0 将值0x0存到v1本地寄存器

if-eqz v0, :cond_0 如果v0等于0,则跳转到cond_0

cond_0部分的代码为登陆失败代码

:cond_0

const-string v0, "\u767b\u5f55\u5931\u8d25"

invoke-static {p0, v0, v1}, Landroid/widget/Toast;->makeText(Landroid/content/Context;Ljava/lang/CharSequence;I)Landroid/widget/Toast;

move-result-object v0

invoke-virtual {v0}, Landroid/widget/Toast;->show()V

检测密码的流程也类似,当检测通过后,就会进入登录成功逻辑

const-string v0, "\u767b\u5f55\u6210\u529f"

invoke-static {p0, v0, v1}, Landroid/widget/Toast;->makeText(Landroid/content/Context;Ljava/lang/CharSequence;I)Landroid/widget/Toast;

move-result-object v0

invoke-virtual {v0}, Landroid/widget/Toast;->show()V

所以整个逻辑就是用户名密码传递给了p1,p2,然后与硬编码的v0依次进行比较,如果不相等则v0为0,登录失败,如果用户名密码都正确,程序才会往下执行,显示登录成功

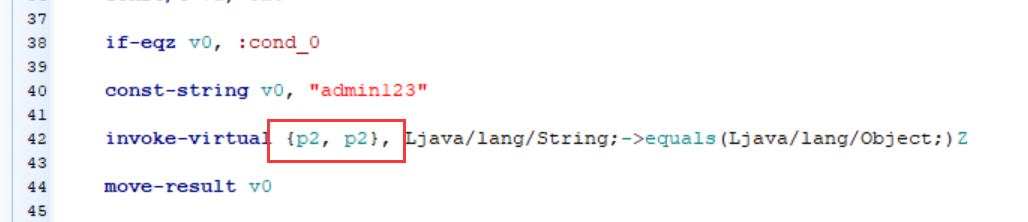

想要在不知道密码的情况下修改smali代码,从而登陆成功的方法有很多种,比如原文中给出了将if-eqz修改为if-nez;删除掉判断语句;使用goto语句直接跳转等方式

这里我们直接修改比较逻辑

然后重新编译为新的apk

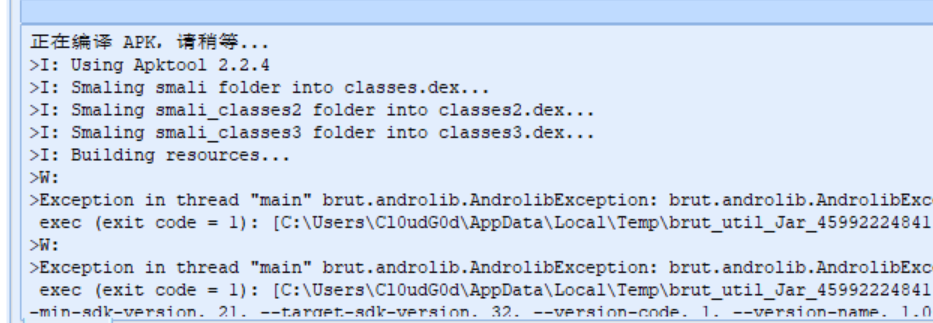

回编的时候报错了

Exception in thread "main" brut.androlib.AndrolibException: brut.androlib.AndrolibException: brut.common.BrutException: could not exec (exit code = 1)

出现这个问题一般是apktool.jar的版本太老了的原因,在官网下载最新版本即可:https://ibotpeaches.github.io/Apktool/install/

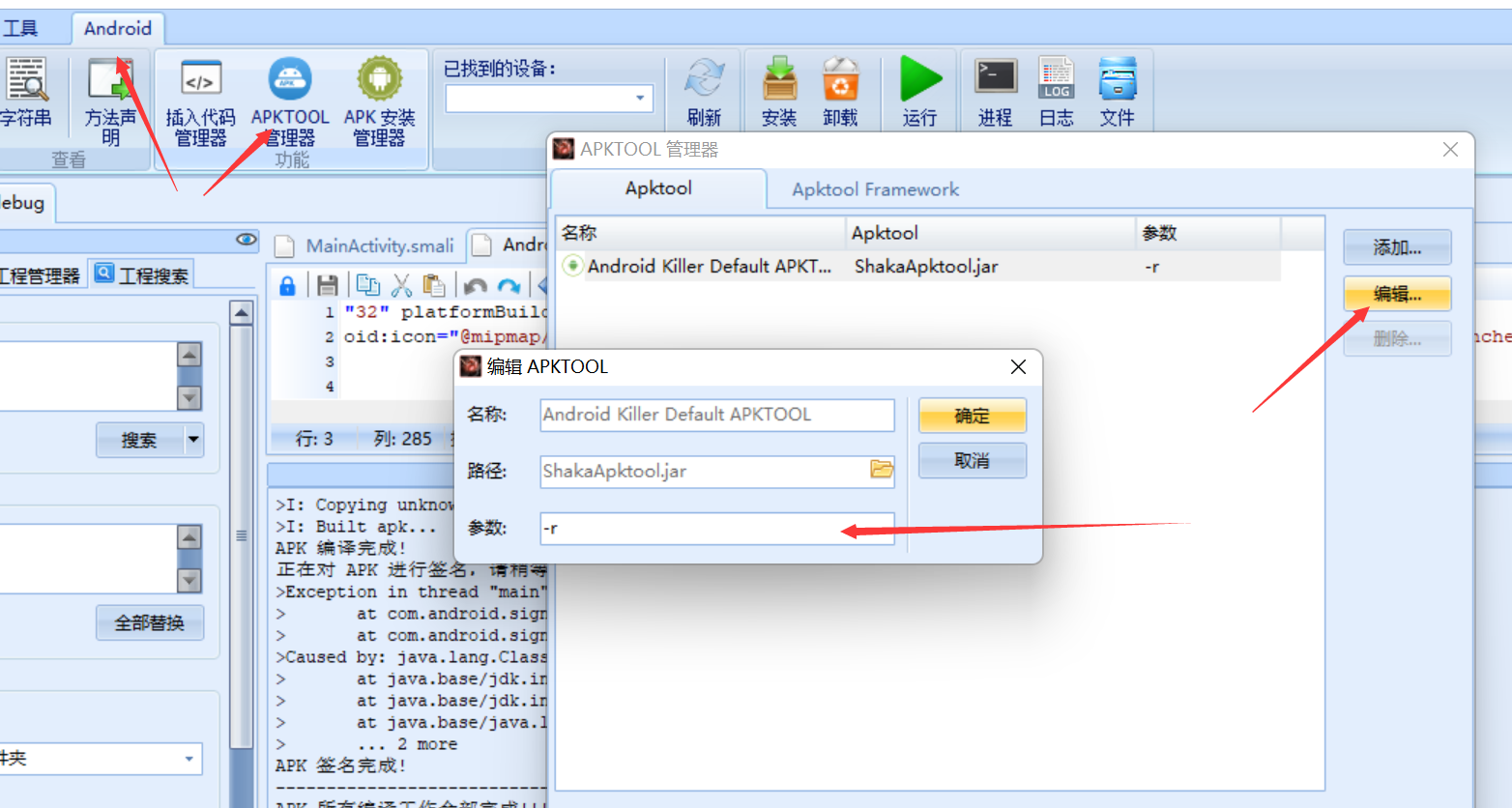

将下载的jar放置在AndroidKiller\bin\apktool\apktool文件夹下,并且重命名为ShakaApktool.jar,也就是将原来的那个过时jar覆盖掉

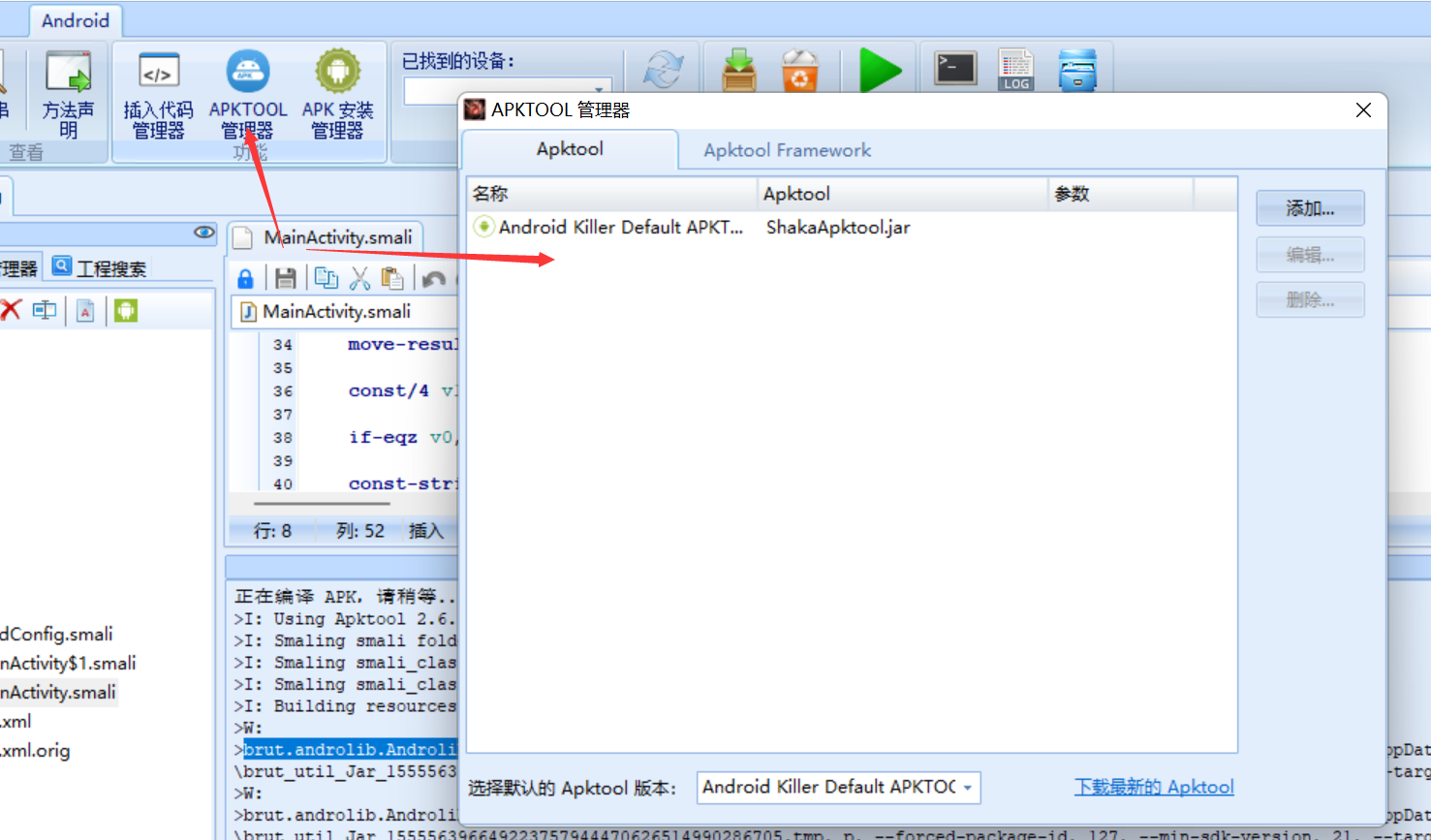

该问题也可以编辑APKTOOL管理器来进行指定apktool.jar进行操作

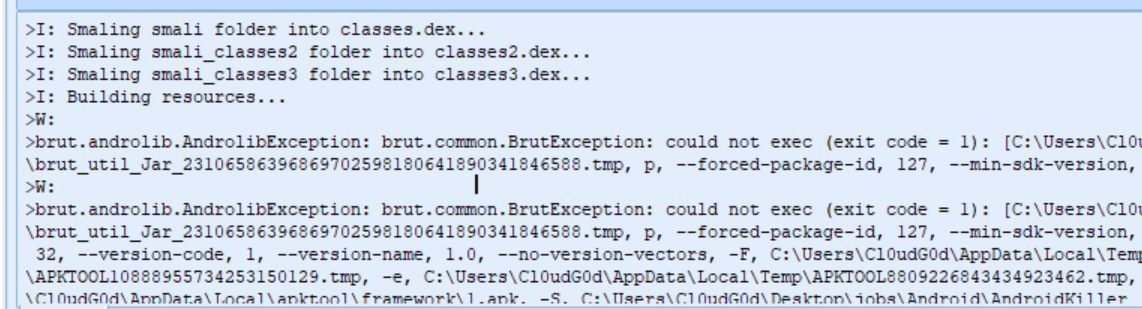

重新编译时出现新的问题:

brut.androlib.AndrolibException: brut.common.BrutException: could not exec (exit code = 1)

添加参数-r

添加后依然报错

删除掉C:\Users\<这里填自己的用户名>\AppData\Local\apktool\framework\1.apk文件,重新编译,无报错,修改成功

参考链接

- 教我兄弟学Android逆向系列课程+附件导航帖

- Android逆向基础:Smali语法

- Android Killer中apktool插件更新

- AndroidKiller回编译BrutException错误

END

建了一个微信的安全交流群,欢迎添加我微信备注进群,一起来聊天吹水哇,以及一个会发布安全相关内容的公众号,欢迎关注

使用AndroidKiller进行APK反编译的更多相关文章

- 解决AndroidKiller APK 反编译失败,无法继续下一步源码反编译!

报错背景 今天使用AndroidKiller V1.3.1,反编译一个APK,遇到如下报错: 当前 Apktool 使用版本:Android Killer Default APKTOOL 正在反编译 ...

- apk反编译工具

反编译工具: apktool:资源文件获取,可以提取出图片文件和布局文件进行使用查看 dex2jar:将apk反编译成Java源码(classes.dex转化成jar文件) jd-gui:查看APK中 ...

- apk 反编译

http://blog.csdn.net/vipzjyno1/article/details/21039349/ [置顶] Android APK反编译就这么简单 详解(附图) 标签: android ...

- apk反编译

在学习Android开发的过程你,你往往会去借鉴别人的应用是怎么开发的,那些漂亮的动画和精致的布局可能会让你爱不释手,作为一个开发者,你可能会很想知道这些效果界面是怎么去实现的,这时,你便可以对改应用 ...

- JAVA_Android APK反编译就这么简单 详解(附图)

在学习Android开发的过程你,你往往会去借鉴别人的应用是怎么开发的,那些漂亮的动画和精致的布局可能会让你爱不释手,作为一个开发者,你可能会很想知道这些效果界面是怎么去实现的,这时,你便可以对改应用 ...

- 【转】Android APK反编译就这么简单 详解(附图)

转载地址:http://blog.csdn.net/vipzjyno1/article/details/21039349 在学习Android开发的过程你,你往往会去借鉴别人的应用是怎么开发的,那些漂 ...

- apk反编译、smali修改、回编译笔记

最近下了一个apk程序,但是一启动会弹出一个流氓广告.这个广告不是原厂商加的,而是有人在原有apk程序的基础上,加了一个壳,让apk先启动他加的广告,再启动原来的程序,很恶心.于是想去掉它. 试了几个 ...

- Android APK反编译详解(附图)

转载自http://blog.csdn.net/sunboy_2050/article/details/6727581 这段时间在学Android应用开发,在想既然是用Java开发的应该很好反编译从而 ...

- Android APK反编译easy 详解

在学习Android开发的过程你,你往往会去借鉴别人的应用是怎么开发的,那些漂亮的动画和精致的布局可能会让你爱不释手,作为一个开发者,你可能会很想知道这些效果界面是怎么去实现的,这时,你便可以对改应用 ...

随机推荐

- 某空间下的令牌访问产生过程--Kubernetes Dashboard(k8s-Dashboard)

在面试中发现,有些运维人员基本的令牌访问方式都不知道,下面介绍下令牌的产生过程 某个空间下的令牌访问产生过程(空间名称为cc) ###创建命名空间[root@vms61 ccadmin]# kubec ...

- JAVA 进程线程详解

线程和进程 一.进程 进程是指运行中的程序,比如我们使用QQ,就启动该进程分配内存空间. 进程是程序的一次执行过程,或是正在运行的一个程序.是一个动态的过程:有它自升的产生,存在和消亡的过程 二.线程 ...

- 24张图攻克border-image

大家好,我是半夏,一个刚刚开始写文的沙雕程序员.如果喜欢我的文章,可以关注 点赞 加我微信:frontendpicker,一起学习交流前端,成为更优秀的工程师-关注公众号:搞前端的半夏,了解更多前端知 ...

- 音视频基本概念和FFmpeg的简单入门

写在前面 最近正好有音视频编辑的需求,虽然之前粗略的了解过FFmpeg不过肯定是不够用的,借此重新学习下: 基本概念 容器/文件(Conainer/File): 即特定格式的多媒体文件,一般来说一个视 ...

- js字符串操作方法集合

1.字符方法: str.charAt(): 可以访问字符串中特定的字符,可以接受0至字符串长度-1的数字作为参数,返回该位置下的字符,如果参数超出该范围,返回空字符串,如果没有参数,返回位置为0的字符 ...

- 攻防世界-MISC:give_you_flag

这是攻防世界新手练习区的第四题,题目如下: 点击附件一下载,打开后发现是一个gif动图 可以看到动图有一瞬间出现了一个二维码,找一个网站给他分离一下 得到一张不完整的二维码(然后就不知道该怎么办了,菜 ...

- [LBS学习笔记4]地理特征POI、AOI、路径轨迹

1 简述 今天继续LBS地理信息的学习,目标是写到10篇博客的时候,做出一个地图工具页面用,包含地图空间索引Geohash.S2.H3的可视化展示. 地理特征分为点(POI).线(路径).面(AOI) ...

- 流量录制回放工具jvm-sandbox-repeater入门篇——录制和回放

在上一篇文章中,把repeater服务部署介绍清楚了,详细可见:流量录制回放工具jvm-sandbox-repeater入门篇--服务部署 今天在基于上篇内容基础上,再来分享下流量录制和回放的相关内容 ...

- 浅尝Spring注解开发_Servlet3.0与SpringMVC

浅尝Spring注解开发_Servlet 3.0 与 SpringMVC 浅尝Spring注解开发,基于Spring 4.3.12 Servlet3.0新增了注解支持.异步处理,可以省去web.xml ...

- linux部署项目(前后端分离项目)

参考博客 技术栈 路飞学城部署 vue + nginx + uwsgi + django + mysql + redis(就是一个key - value型数据库,缓存型数据库,内存型数据库) 部署步骤 ...