协议形式化分析Scyther 资料整理

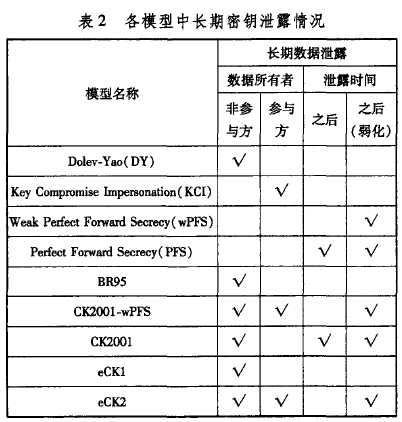

1、性能分析

目前来说形式化的分析已经成为安全协议的一种很流行的方法,但是每种工具都用其不同适合的协议,Scyther软件是一种形式化分析工具,极大的促进了协议的分析和设计,scyther工具在运行界面和安全模型以及搜索等方面的综合性优势,形式化分析的方法源自于数学原理和逻辑推理,使用严格的语法和与语义,可以准确的 、迅速的证明协议的安全性,并找到协议存在的漏洞。

scyther 可以针对协议的各个属性进行分析 。

。,

。,

2、Scyther协议形式化分析工具原理

使用描述性语言将要分析的洗衣、、协议进行拆分多个角度

3、EtherNet/IP 协议框架

4、Scyther 在linux在安装

提示: 形式化分析工具Scyther 依赖的解释器 Python 版本是2.7(不支持3.0以上),所以在ubuntu上安装的时配置Python2.7. 如果要在Windows上安装该工具。不仅要配置Python的环境变量还要配置Graphviz的环境,具体的参照官网上的说明文档。

首先在GitHub上下载Scyther 源代码 或者直接在Scyther tools 上下载 地址:https://people.cispa.io/cas.cremers/scyther/install-generic.html

将下载的 scyther-linux-v1.1.3 进行解压

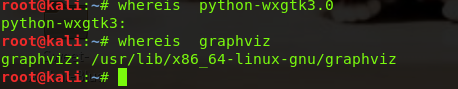

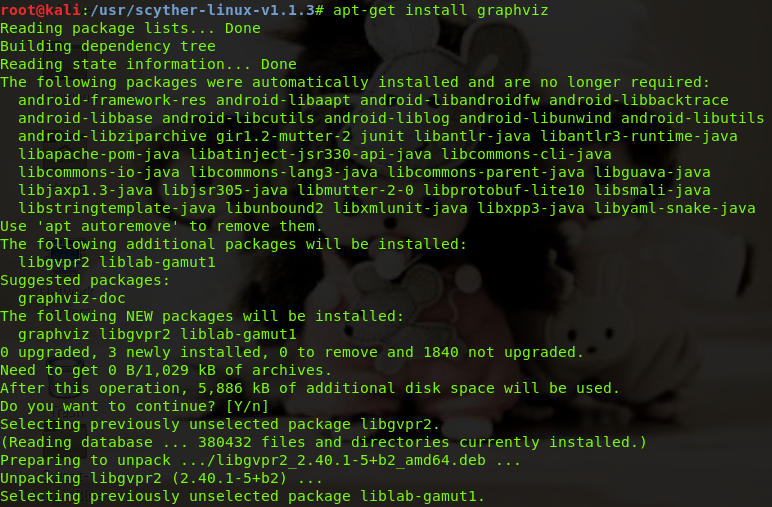

安装 图形工具 如果如下面文件依赖出现报错 ,按照提示的修复

修复安装

查看 图形文件是否存在

出现报错的时候是因为Python的图形库文件没有安装,存在依赖的dom 文件 。重新安装一次 Graphviz ,如果依赖文件存在问题 使用修复安装(remove 删除一次残留)

现在回到解压的scyther-linux-v1.1.3 文件的个目录下 执行 scyther-gui.py

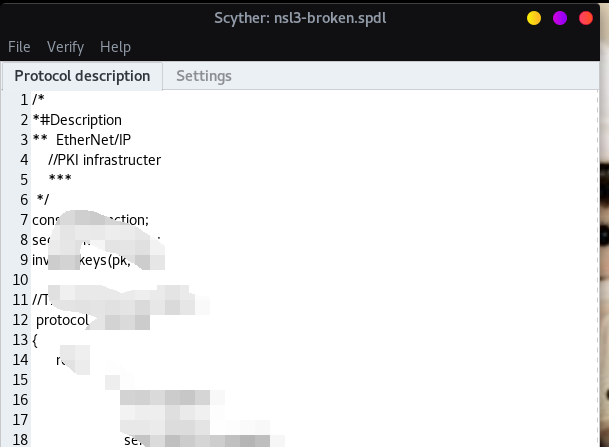

安装成功之后 显示界面如下:

分析协议的时候Scyther自身的编译语言 描述 协议的角色、执行体

攻击向量参数的设置界面如下:

5、使用Scyther来分析工业以太网EtherNet/IP

6、Scyther 协议安全模型的验证实例

第一部分: 打开协议模型 ,设置攻击变量的参数执行分析

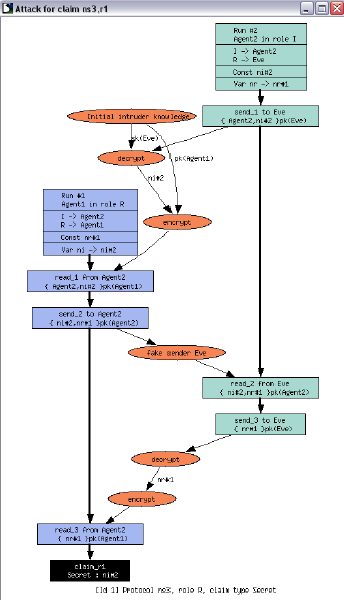

Scyther is a tool for the formal analysis o the security protocol under the perfect Cryptography , the result Window shows a summary of ths clamis in the proctol ,and the verfication results .here one can find whether the protocol is correct , or false, and explanation of the possible outcomes of the verfication process ,most important ,if a protocol claim is incorrect , then there exists at least one attack on the protocol , A button is show next to the claim .press this buttom to view the attacks on the claim .as show in the figure (it's not EtherNet/IP ) it's Needham-Schroeder encryption protocol

第二部分: Scyther 的描述性语言语法

Scyther 使用的描述性语言基于C/Java 语法,可以使用java语法的注释形式,空白的编译的时候会被忽略(提高程序的可读性)标识符说那个字符串+数字+^ 或者 -

1、Scyther 核心元素是在文件中的描述的协议定义,最小的一个协议定义如下,定义了连那个协议的角色,括号中可以定义角色的行为。

protocol ExampleProtocol(I,R) {

role I { };

role R { }

};

很多安全协议依赖随机生成的值,我么可以在一个角色中使用 fresh 关键字声明一个类型为Nonce的随机变量 Na

role X (...){

fresh Na : Nonce;

send_1(X, Y, Na);

}

代理可以使用变量来存储接收到的术语 ,列如我们收到一个临时变量 Na ,定义如下(变量一定要初始化,在发送事件中)

role Y (......){

var Na : Nonce;

recv_1(X ,Y , Na);

}

任意两个可以构造成一个属于对,可以将属于 x ,y 写成 (x, y),亦可以使用元祖的便是方式 (x, y ,z) ,在Scyther 中可以解释成((x , y), z)。

任意一个术语可以作为对称加密的秘钥,使用术语 kir 加密 ni 写成 { ni } kir 这样表示对称加密 ,除非kir 被明确的定义成非对称加密术语

协议形式化分析Scyther 资料整理的更多相关文章

- Scyther 形式化分析工具资料整理(三)

1.作者Cas Cremers在做TLS1.3的时候我么发现并没有使用Scyther 形式化丰分析工具对其进行分析,而是使用了 The Tamarin .作者建立了TLS.13的模型. 那么我的目标是 ...

- TLS1.3&TLS1.2形式化分析

本博客是对下面博客连接上的原文进行梳理+自己在其他方面资料做个整理 https://blog.csdn.net/andylau00j/article/details/79269499 https:// ...

- 协议形式化安全分析 Scyther 并非所有协议可以照抄就搬

1.Scyther 形式化分析工具可以对协议进行形式化描述,验证协议的机密性和可认证性是否存在安全威胁.在攻击时支持会话轮数无限次执行,同时支持在强安全模型和Delov-Yao模型.在对要形式化分析的 ...

- 《OAuth2.0协议安全形式化分析-》----论文摘抄整理

---恢复内容开始--- 本篇论文发表在计算机工程与设计,感觉写的还是很有水准的.实验部分交代的比较清楚 本篇论文的创新点: 使用Scyther工具 主要是在 DY模型下面 形式化分析了 OAuth2 ...

- 《形式化分析工具Scyther性能研究》------摘抄整理

本篇论文的主要创新点在--------使用 Scyther工具发现对部分 KCI攻击搜索出现漏报的现象,并给出了存在的原因, 介绍了 形式化分析工具 AVispa全称是 Automated V ...

- 工业以太网EtherNet/IP协议安全分析整理

1. EtherNet/IP : 设备可以用户数据报协议(UDP)的隐式报文传送基于IO的资料 ,用户传输控制协议(TCP)显示报文上传和下参数,设定值,程式 ,用户主站的轮询 从站周期性的更 ...

- Scyther-Compromise 协议形式化安全分析如何改进协议

1.最终的目的是如何将协议的不安全因素进行改进,提升安全性能.对协议中有关的加密和认证的过程进行形式化分析验证的时候通过添加敌手模型的(DY模型和eCK强安全模型),接受者和发送者之间的通信过程可能存 ...

- 1、Android项目框架搭建 (分析需求、整理资料)

闲来无事.想搭个框架试试 分析一般应用 将资料整理整理 粗略统计 须要下面资料 1.android-pulltorefresh 一个强大的拉动刷新开源项目,支持各种控件下拉刷新 ListView.Vi ...

- TLS1.3&TLS1.2形式化分析(二)

1.下面是TLS1.2和TLS1.3握手协议过程 ,明显的可以看出存在不同 . 我们先说TLS1.2的握手过程明显是比TLS1.3的握手过多了一次.在TLS1.3中舍弃了之前RSA的协商过程,然后基于 ...

随机推荐

- call(),apply(),bind()区别?

每个函数都包含两个非继承而来的方法,apply()和call(),这两方法的用途都是在特定的作用域中调用函数,实际上等于设置函数数体内的this对象的值. apply()和call()第一个参数都一样 ...

- 清北学堂4.28Day1(重大更新详见贪心例一)

枚举 用题目中给定的检验条件判定哪些是无用的,哪些是有用 的.能使命题成立的即为其解 . 例一 一棵苹果树上有n个苹果,每个苹果长在高度为Ai的地方.小明的身高为x 他想知道他最多能摘到多少苹果 数据 ...

- 洛谷P3480 KAM-Pebbles

题目大意: 有N堆石子,除了第一堆外,每堆石子个数都不少于前一堆的石子个数.两人轮流操作每次操作可以从一堆石子中移走任意多石子,但是要保证操作后仍然满足初始时的条件.谁没有石子可移时输掉游戏.问先手是 ...

- (N叉树 BFS) leetcode429. N-ary Tree Level Order Traversal

Given an n-ary tree, return the level order traversal of its nodes' values. (ie, from left to right, ...

- ROS time stamp and sync

1. https://answers.ros.org/question/189867/what-is-the-timestamp/ In ROS messages timestamp is taken ...

- 安装windows server 2008r2服务器操作系统

R4900 G2 UEFI使用RAID-1000配置阵列 http://123.57.42.60/12755.html 首先进入到进到UEFI中阵列配置界面, 1Legacy BIOS Mode进入阵 ...

- [面试]synchronized

synchronized 把面试中遇到的问题进行了整理. 本篇文章copy+整理自: 1. http://www.cnblogs.com/lingepeiyong/archive/2012/10/30 ...

- 080、Weave Scope 容器地图(2019-04-28 周日)

参考https://www.cnblogs.com/CloudMan6/p/7655294.html Weave Scope 的最大特点是会自动生成一张 Docker 容器地图,让我们能够直接的理 ...

- 半导体知识讲解:IC基础知识及制造工艺流程

本文转载自微信公众号 - 中国半导体论坛 , 链接 https://mp.weixin.qq.com/s/VhCsVGyEDrgc2XJ0jxLvaA

- 小米5如何支持AT&T网络运营商

最近在美帝生活,买了一张H2O的电话卡,但是很不幸,没有办法连接到网络. 在网上翻看了好多帖子,提到说修改APN,但是基本上都没提怎么修改,不知道这些大神都是怎么修改的.于是寻求google帮助,最后 ...