渗透测试(theharvester >>steghide)

1、不喜欢自己搭建平台来做测试,所以啦。。。。。

网络信息安全漏洞的威胁总结起来就是人的漏洞,拿DNS服务器来说,一般不出现问题就不会管他,所以很多会被黑客利用,DNS服务器保存了企业内部的IP地址列表,信息收集的之一就是收集目标的IP地址。利用host命令可以将主机名翻译成IP地址。

我给theharvester起了一个霸气的名字叫做邮箱掘进机。

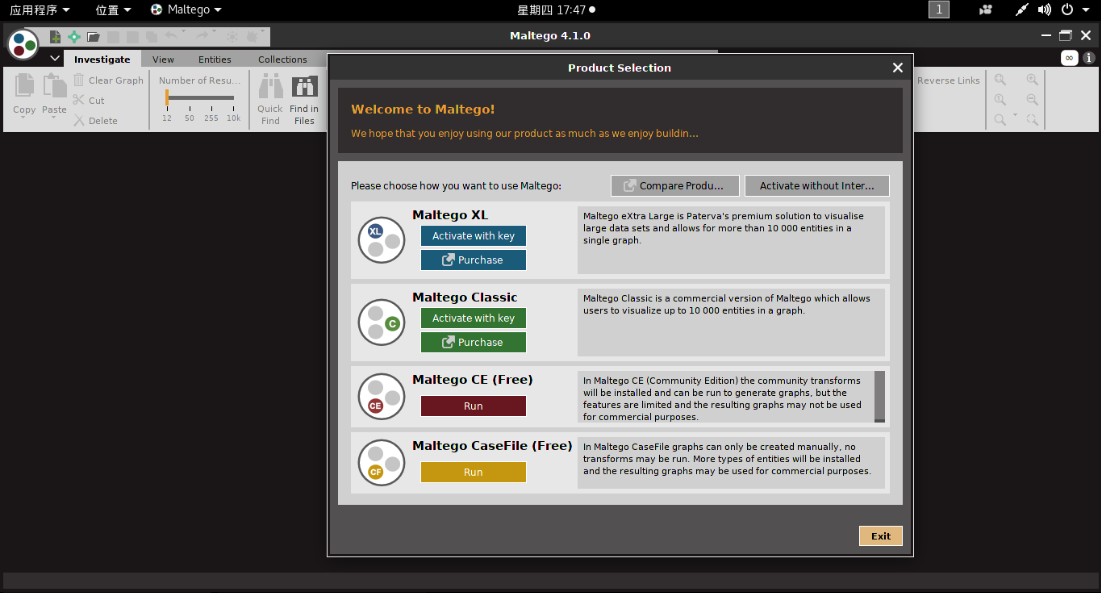

maltego信息收集很全的工具,但是免费版本基本很多实体都被禁止使用。对服务器的信息收集很全。

3、抄点笔记。。。。。。

web端权限维持。。。。

0x01构造文件包含漏洞,,包括基本文件包含姿势,制作图片木马,文件包含漏洞是代码注入的一种,其原理就是注入一段用户能够控制的脚步或代码,并在服务器段执行,代码输入的典型代表即使“文件包含” ,文件包含可能出现在JSP、PHP、ASP等语言中,其原理基本都是一样的。如下拿PHP来做个例子

前提条件,成功利用文件包含漏洞,

其一、 web采用include() 等文件包含函数通过动态变量的方式引入需要包含的文件,

其二、用户能够控制动态变量

在PHP中有四个包含文件的函数,当使用这些函数包含文件时,文件中的PHP代码会执行,

》 include() 当使用该函数包含文件时,只有代码执行到include()函数体时文件包含进来,发生错误时给出警告,继续执行下去。

》include_once()功能和include()相同。区别就是当重复调用同一文件时,程序只调用一次。

》require()与include()的区别就是,require()执行如果发生错误,函数输出错误信息,并终止脚步的运行,使用require()函数包含文件时,只用程序一执行,立即调用文件,而include()只有执行到include()函数的时候才会调用。

基本文件包含姿势:

--------取得目标机权限情况之下:

假设我们已经经过渗透测试拿到了目标主机的一句话webshell

假设目标主机上服务器上存在文件包含漏洞,比方说: 。。。。。。/clude.php?file=index.php

其上面的参数file没用进过很好的过滤。可以包含任何文件 我门可以构造罗东文件 clude.php 同目录再新建一个文件 getshell.php 内容是PHP一句话木马

1 <?php @eval($_GET["code"])?>

2 <?php @system($_POST["cmd"])?>

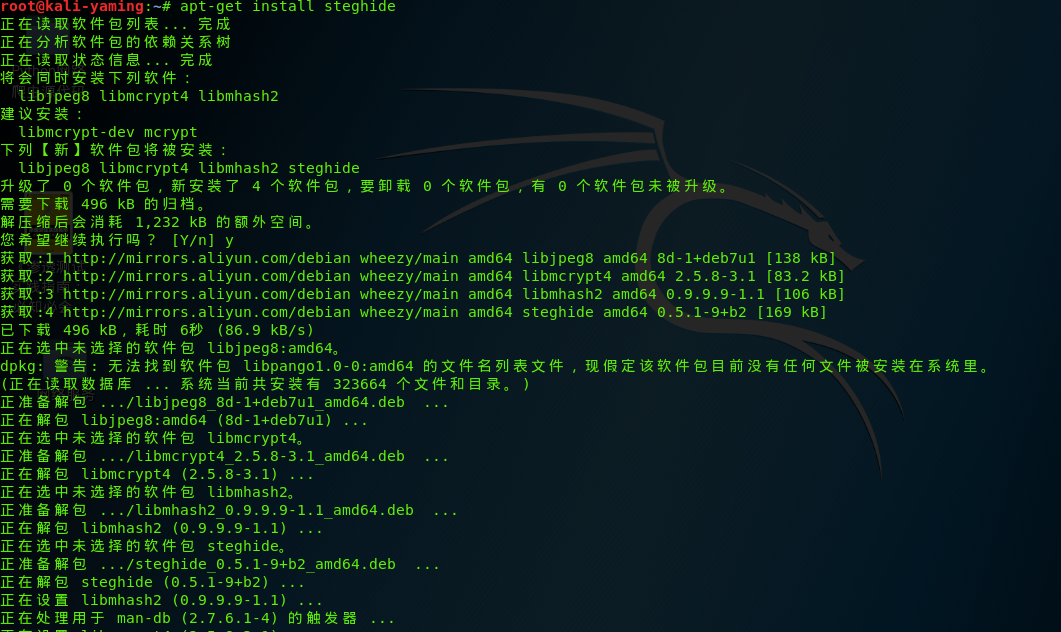

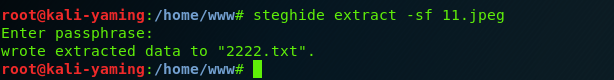

4、文件信息隐藏,之前我写过在Windows 上使用批处理命令将文件隐藏的图片中的,大家可以查看,现在使用kali机中附带的steghide工具,该工具不仅可以将文件隐藏到图片还可以隐藏到视屏当中。附带加密和提取功能

首先安装一下:

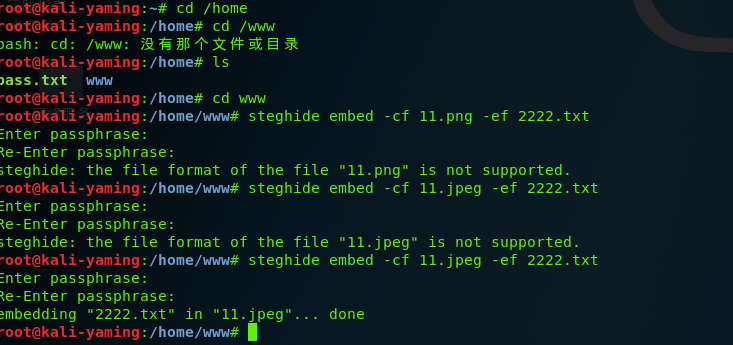

使用举例如下:

首先选择一个文件填充一些信息,然后选择一张图片。其实这个软件编写是拿python写的。真的佩服。。。。。其支持的图片格式和视屏格式还是有限制的,这个大家自己调用man函数可以查看软件手册说明

具体操作,可以看到之前我使用的是png格式的图片不支持,所以之后换了一张JPEG的图片

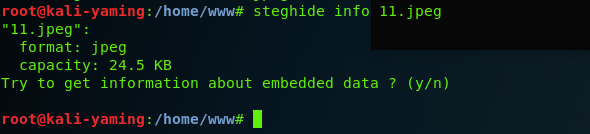

接下来查看图片中隐藏的信息

接下来提取文件信息,提取文件的时候要输入之前加密的密码

其余的命令可以借助man 或者help 自己来查询使用。

渗透测试(theharvester >>steghide)的更多相关文章

- github渗透测试工具库

本文作者:Yunying 原文链接:https://www.cnblogs.com/BOHB-yunying/p/11856178.html 导航: 2.漏洞练习平台 WebGoat漏洞练习平台: h ...

- github渗透测试工具库[转载]

前言 今天看到一个博客里有这个置顶的工具清单,但是发现这些都是很早以前就有文章发出来的,我爬下来后一直放在txt里吃土.这里一起放出来. 漏洞练习平台 WebGoat漏洞练习平台:https://gi ...

- 黑盒渗透测试【转自HACK学习-FoxRoot】

因 搜到一篇写渗透测试步骤比较详细的文章,转过来学习,方便时常看看. 内容如下: 一.信息搜集 主动/被动搜集 信息搜集分为主动信息搜集和被动信息搜集. 主动信息搜集就是通过直接访问和扫描信息的方式进 ...

- 渗透测试工具BurpSuite做网站的安全测试(基础版)

渗透测试工具BurpSuite做网站的安全测试(基础版) 版权声明:本文为博主原创文章,未经博主允许不得转载. 学习网址: https://t0data.gitbooks.io/burpsuite/c ...

- 渗透测试-信息收集-c段收集

平时做渗透测试我比较喜欢用lijiejie 写的 subDomainsBrute来爆破子域名 那么爆破完成后就想收集一下网站的c段信息 下面以平安为例 爆破得到子域名为 i.pingan.com.cn ...

- xss之渗透测试

跨站脚本攻击:cross site script execution(通常简写为xss,因css与层叠样式表同名,故改为xss),是指攻击者利用网站程序对用户输入过滤不足,输入可以显示在页面上对其他用 ...

- ms08-067漏洞--初识渗透测试--想必很多初学者都会遇到我文中提及的各种问题

最近读了一本书--<<渗透测试实践指南>>,测试了书中的一些例子后,开始拿ms08-067这个经典的严重漏洞练手,实践当中遇到诸多问题,好在一一解决了,获益匪浅. 在谷歌搜索的 ...

- 渗透测试工具Nmap从初级到高级使用教程

本文由阿德马翻译自国外网站,请尊重劳动成果,转载请注明出处,谢谢 Nmap是一款网络扫描和主机检测的非常有用的工具.Nmap是不局限于仅仅收集信息和枚举,同时可以用来作为一个漏洞探测器或安全扫描器.它 ...

- chapter1 渗透测试与metasploit

网络对抗技术课程学习 chapter1 渗透测试与metasploit 一.读书笔记 二.渗透测试 通过模拟恶意攻击者的技术与方法进行攻击,挫败目标系统安全控制措施,取得访问控制权,并发现具备业务影响 ...

随机推荐

- Luogu P3700「CQOI2017」小Q的表格

为什么我连分块都想不到啊... 题意 定义一个矩阵$f$满足 $ f(a,b)=f(b,a)$ $ b·f(a,a+b)=(a+b)·f(a,b)$ 初始$ f(a,b)=ab$ 有$ m$次修改,每 ...

- vue通俗易懂的子组件向父组件传值

不多BB直接上图: 如上图:为子组件绑定点击事件 如上图:send方法触发父组件绑定的事件 如上图:为父组件绑定触发事件@myEvent="aa" aa方法接受子组件传过来的值

- Linux中的libc和glibc

现在centos6.8-x64系统里的c标准库已经成了glibc,glibc取代了libc,c标准库的位置在/lib64/libc.so.6 以下为转载 一.libc库 Linux平台提供的C标准库包 ...

- mongodb 案例 ~ 经典故障案例

一 简介:此文汇总遇到过和搜集过的故障案例 二 场景案例 1 问题描述: mongo集群在无任何业务情况下,mongos所在服务器cpu突然被打满,内核日志报错 mongos被hung住,非常奇怪的问 ...

- shiro--《跟我学Shiro》网友学习系列

第八章 拦截器机制——<跟我学Shiro> - 开涛的博客—公众号:kaitao-1234567,一如既往的干货分享 - ITeye博客http://jinnianshilongnian. ...

- Fresco,Glide,Picasso

1.Picasso和Glide的with后面的参数不同 Picasso.with(这里只能传入上下文) . Glide.with,后面可以传入上下文,Application实例,Activit ...

- Linux 磁盘分区,文件系统创建、挂载、开机自动挂载和卸载

创建分区 (fdisk): 第一步先在Linux的虚拟机上添加一块硬盘,添加完成后需要重启虚拟机才能够检测识别到新硬盘. 重启系统后可以使用 fdisk -l 命令查看当前所有磁盘分区情况,sdb为我 ...

- RabbitMQ应用场景

1.背景 RabbitMQ是一个由erlang开发的AMQP(Advanved Message Queue)的开源实现. 2.应用场景 2.1异步处理 场景说明:用户注册后,需要发注册邮件和注册短信, ...

- 安装mysql8.0.12以及修改密码和Navicat的连接

mysql8.0+与安装其他版本不同一.安装mysql8.0.121.到官网https://www.mysql.com/ 下载mysql-8.0.12-winx64.zip(不要.mis),直接解压 ...

- Fragment和FragmentActivity的使用方法

认识:首先我们知道Fragment是我们在单个Activity上要切换多个UI界面,显示不同内容.模块化这些UI面板以便提供给其他Acitivity使用便利.同时我们显示的Fragment也会受到当前 ...