# 20155337《网络对抗》Exp7 网络欺诈防范

20155337《网络对抗》Exp7 网络欺诈防范

实践目标

- 实践内容

- 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

(1)简单应用SET工具建立冒名网站

(2)ettercap DNS spoof

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

一、基础问题回答

- 通常在什么场景下容易受到DNS spoof攻击

公共WiFI或者同一个局域网下

- 在日常生活工作中如何防范以上两攻击方法

钓鱼网站大家都有一定的防范意识,不点击来路不明的网址,比如在QQ实时通讯中,即使网址相同,官方网站一般都会有“对勾”,而自定义的前面是“?”,这时就要小心了。还有在浏览网页、或者下载软件时弹出的各种窗口,抑或类似QQ中奖、重大补丁什么的不能点击。涉及身份信息的http网站不可以点击。

DNS欺骗比较难防范,毕竟是被动的。但是我们可以,保护内部设备、使用DNSSEC等。日常生活的话,就需要登陆公共WiFi要谨慎

二、实验内容

简单应用SET工具建立冒名网站

- 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端口改为

80,

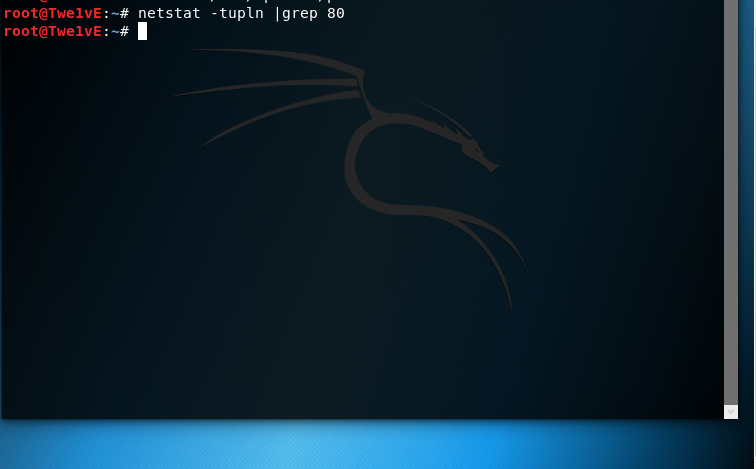

tstat -tupln |grep80指令查看80端口是否被占用,如图所示是我之前打开的Apache服务,如果有其他服务在运行的话,用kill+进程ID`杀死该进程

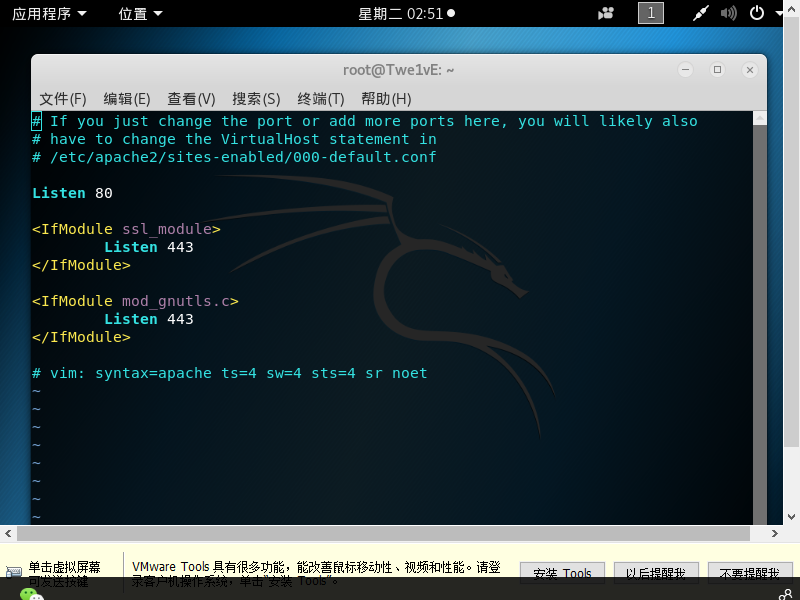

使用sudo vi /etc/apache2/ports.conf指令修改Apache的端口配置文件,如图所示,将端口改为80

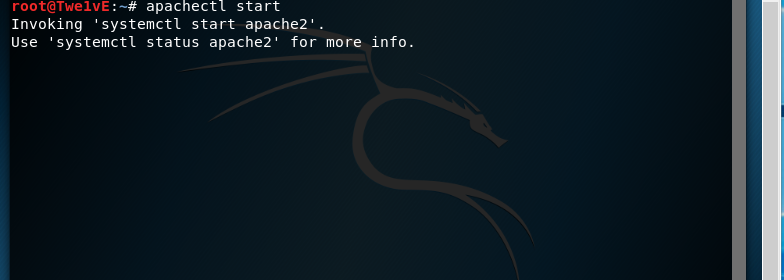

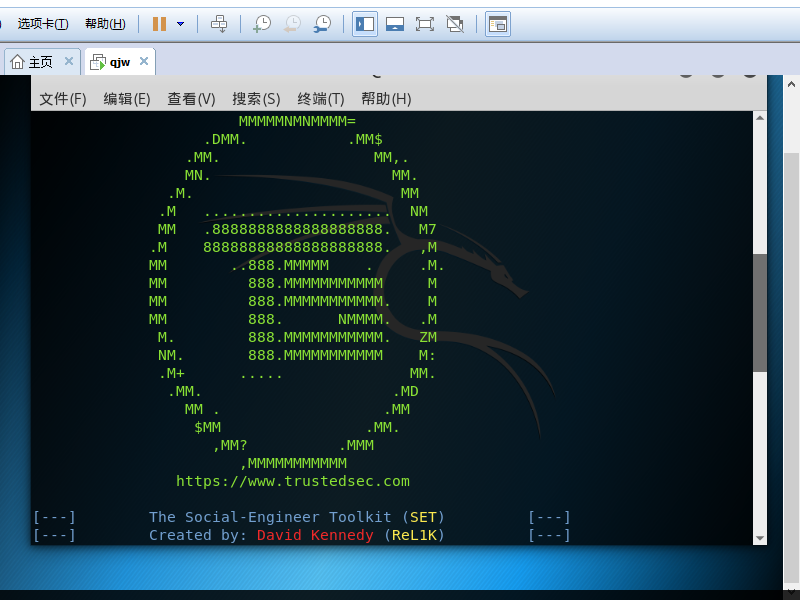

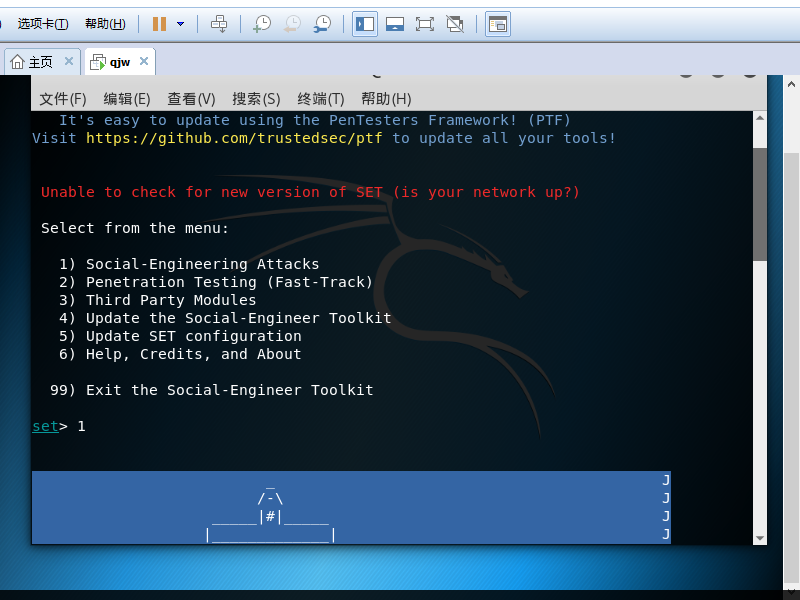

输入命令apachectl start开启Apache服务,接着打开一个新的终端窗口,输入setoolkit打开SET工具:

然后开始按照步骤选择。

选择1进行社会工程学攻击;

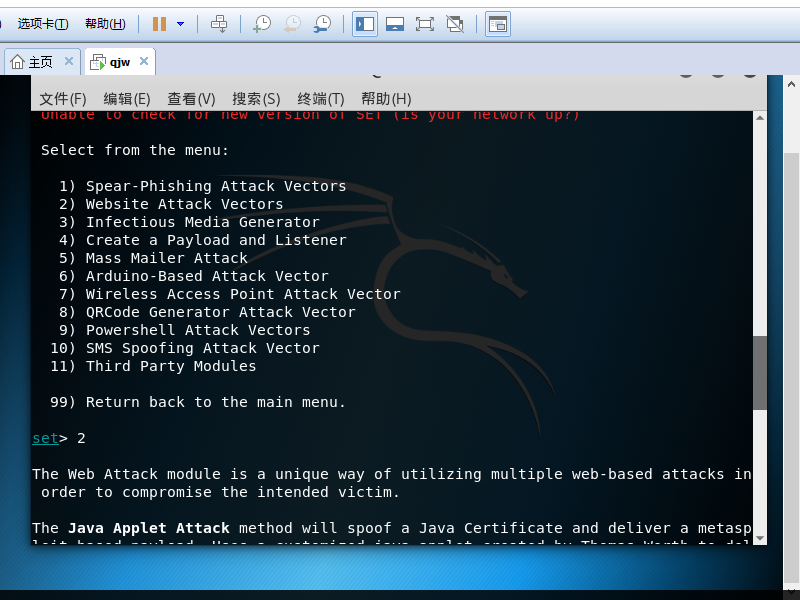

接着选择2即钓鱼网站攻击向量;

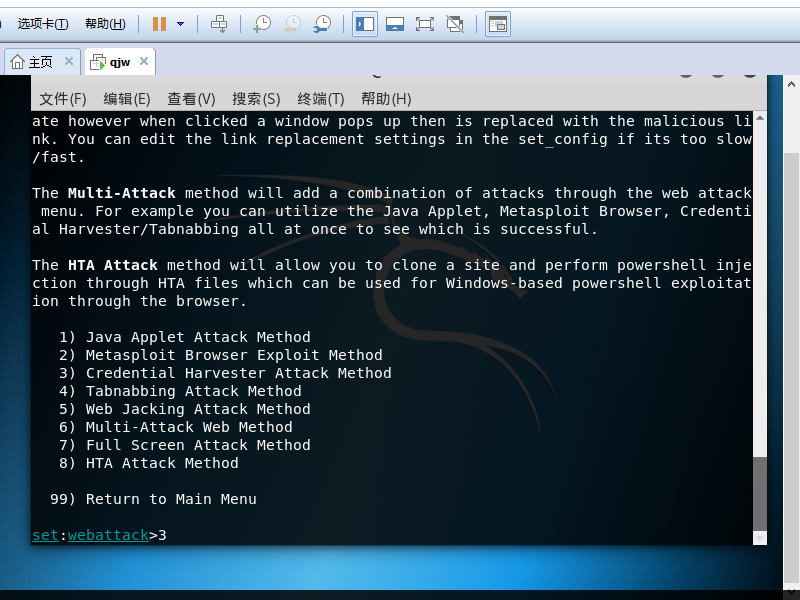

选择3即登录密码截取攻击;

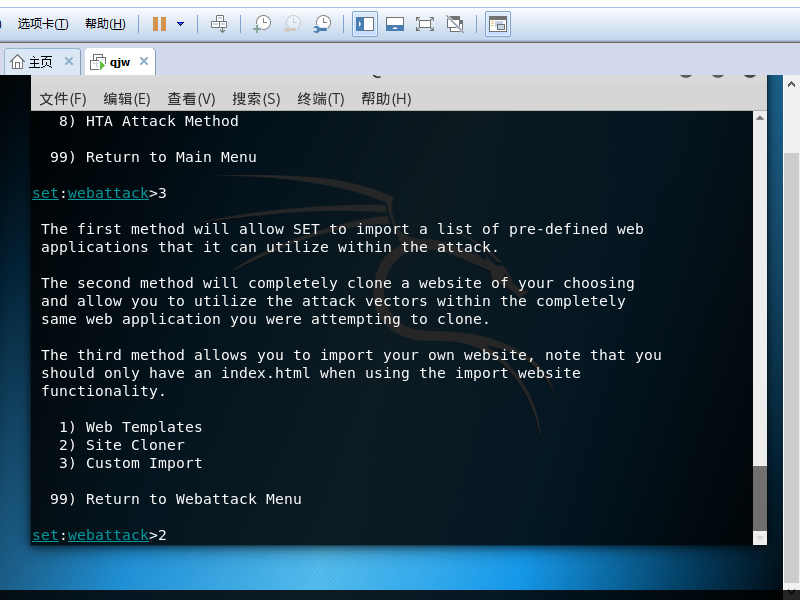

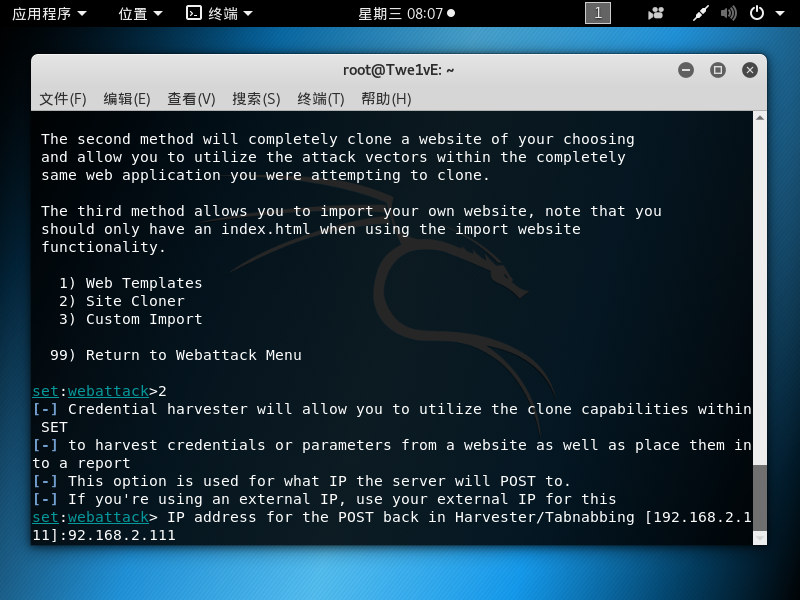

选择2进行克隆网站;

接着输入攻击机的IP地址,也就是kali的IP地址:

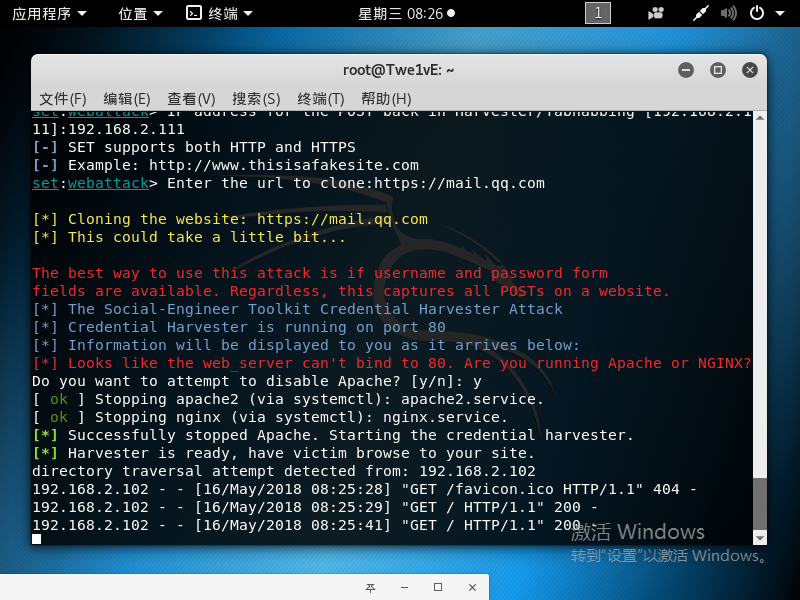

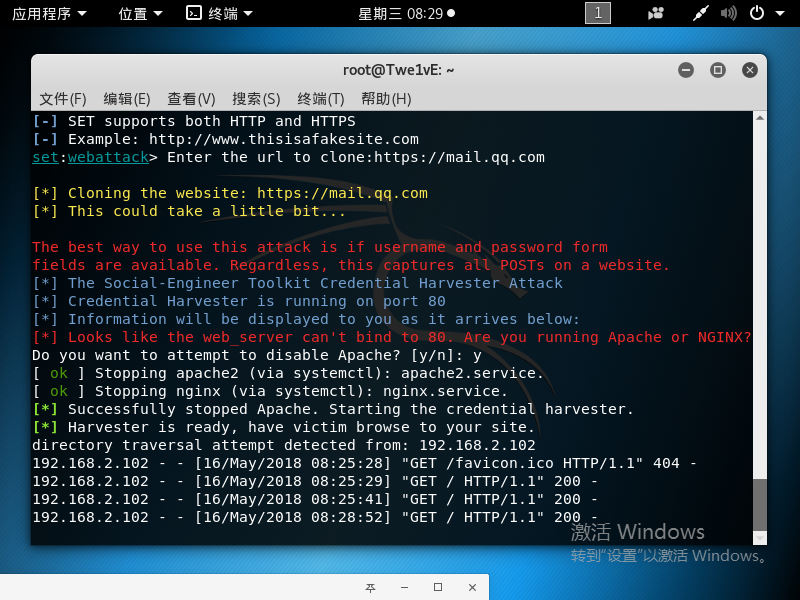

按照提示输入要克隆的url之后,用户登录密码截取网页已经在攻击机的80端口上准备就绪:

看到如下提示表示钓鱼网站搭建成功,可以在kali攻击机下输入网址:192.168.2.111查看钓鱼网站是否设置成功:

输入网址http://short.php5developer.com/,如下图所示输入kali的ip后,点击short,得到伪装地址

测试:在浏览器中输入地址http://short.php5developer.com/drg 会发现有一个跳转提示,等待10秒后会接入Kali的IP地址能正常显示自己搭建的钓鱼网站,表示初步成功:

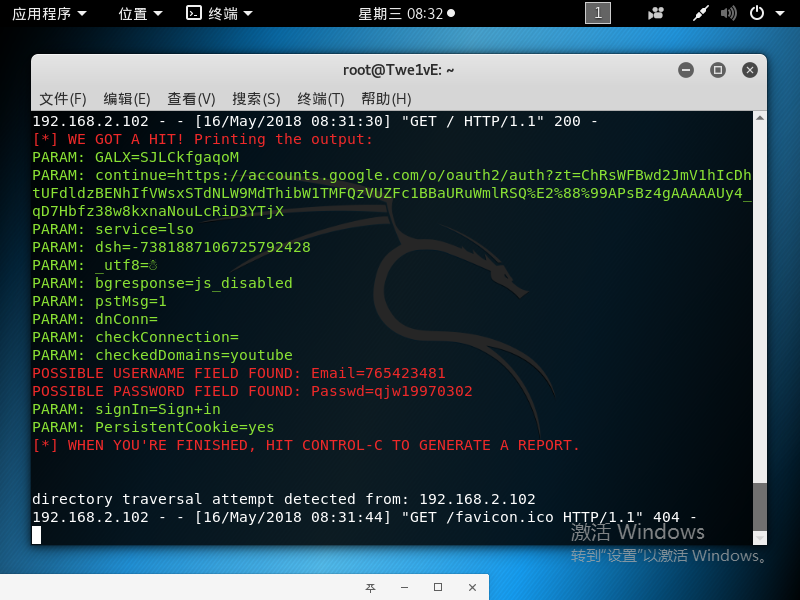

攻击方会收到靶机输入的信息然后生成时间为名的文件

选择2.google

攻击成功:

实验二 dns spoof攻击

因为需要结合两个工具实现用DNS spoof引导特定访问到冒名网站,千万不要关闭apache2,否则被解析出来的kali的ip不能关联到冒名网站上。

首先用ifconfig eth0 promisc指令把kali变成混杂模式

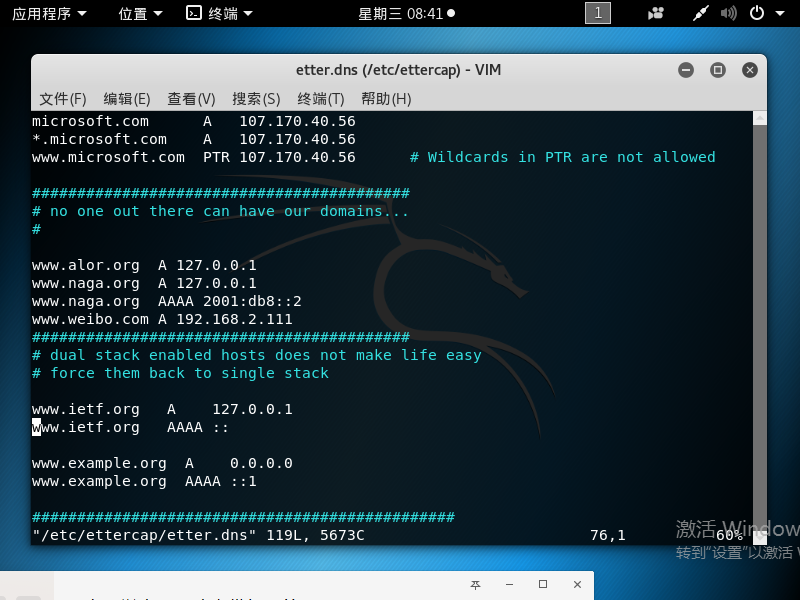

输入命令vi /etc/ettercap/etter.dns文件添加下面的指令,将微博的网页导向自己Kali的地址:

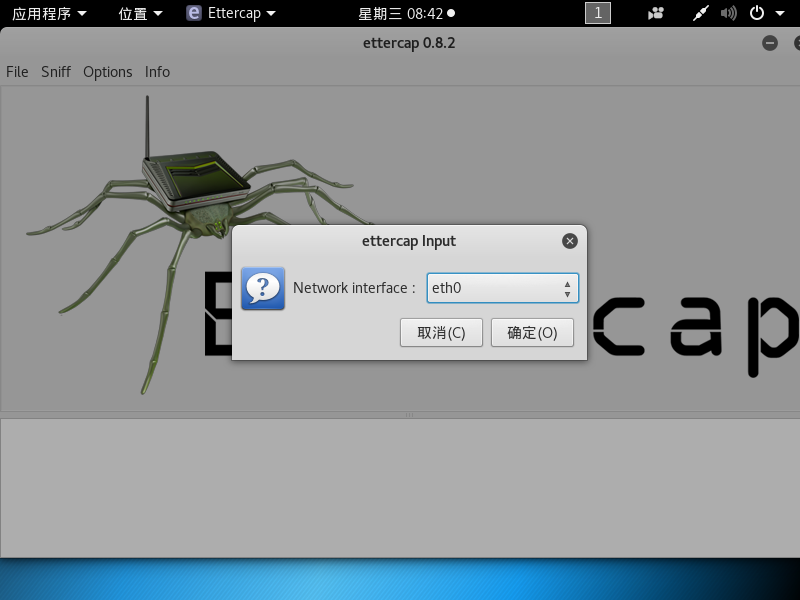

在kali中输入ettercap -G打开ettercap,点击工具栏中Sniff——>unified sniffin,选eth0——>ok:

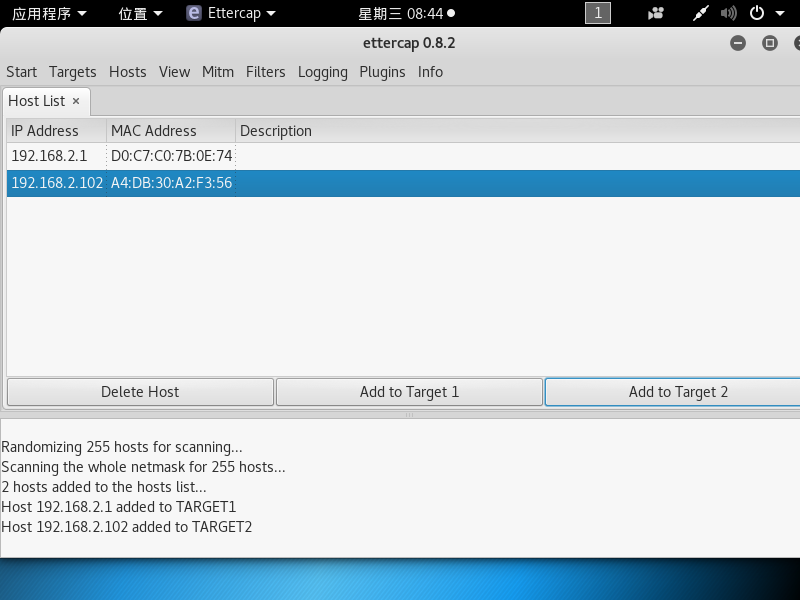

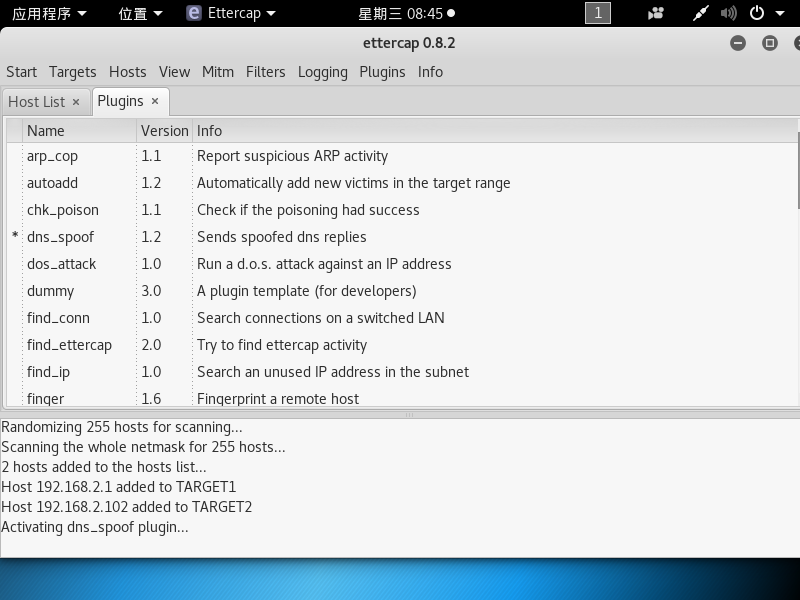

在工具栏中的host下点击扫描子网,并查看存活主机,将kali网观的ip加入Target 1,将靶机ip添加到Target 2;选择添加一个dns欺骗的插件。双击就可以使用。

先利用第一步的步骤克隆一个登录页面,然后再通过第二个实验实施DNS欺骗,接着在靶机上输入微博的网址 www.mailqq.com ,可以发现成功登录了我们的冒名网站:

# 20155337《网络对抗》Exp7 网络欺诈防范的更多相关文章

- 20155309南皓芯 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 20155323刘威良 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 『网络对抗技术』Exp7:网络欺诈防范 --------CONTENTS-------- 一.原理与实践说明 1.实践目标 2.实践内容概述 3.基础问题回答 二.实践过程记录 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155204《网络对抗》Exp7 网络欺诈防范

20155204<网络对抗>Exp7 网络欺诈防范 一.基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击 在不安全的网络环境下访问网站. 2.在日常生活工作中如何防范以上两 ...

- 20155227《网络对抗》Exp7 网络欺诈防范

20155227<网络对抗>Exp7 网络欺诈防范 实践内容(3.5分) 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建 ...

随机推荐

- 学习MVC之租房网站(十一)-定时任务和云存储

学习MVC之租房网站(十一)-定时任务和云存储 在上一篇<学习MVC之租房网站(十)-预约和跟单>完成了用户的预约看房以及后台操作员对预约看房的跟单操作.接下来会做定时发邮件的功能,并且用 ...

- 数组、ArrayList、链表、LinkedList

数组 数组 数组类型 不可重复 无序(线性查找) 可重复(找到第一个即可) 无序(线性查找) 不可重复 有序(二分查找) 可重复(找到第一个即可) 有序(二分查找) 插入 O(N) O(1) O( ...

- 【转】boost库之geometry

#include <boost/assign.hpp> #include <boost/geometry/geometry.hpp> #include <boost/ge ...

- python 复制文件到其他路径

#!/usr/bin/env/python # -*- coding: utf-8 -*- # @Time : 2018/11/7 16:34 # @Author : ChenAdong # @Ema ...

- Coursera-AndrewNg(吴恩达)机器学习笔记——第三周编程作业(逻辑回归)

一. 逻辑回归 1.背景:使用逻辑回归预测学生是否会被大学录取. 2.首先对数据进行可视化,代码如下: pos = find(y==); %找到通过学生的序号向量 neg = find(y==); % ...

- Servlet 核心接口

在Servlet体系结构中,除了用于实现Servlet的Servlet接口.GenericServlet类和HttpServlet类外,还有一些辅助Servlet获取相关资源信息的重要接口,了解这些接 ...

- 1.数据结构&算法的引言+时间复杂度

一.什么是计算机科学? 首先明确的一点就是计算机科学不仅仅是对计算机的研究,虽然计算机在科学发展的过程中发挥了重大的作用,但是它只是一个工具,一个没有灵魂的工具而已.所谓的计算机科学实际上是对问题.解 ...

- [BeiJing2006]狼抓兔子

题面 一眼看就是最小割板子题,建图也很直观,注意每一条边建双向边其实不用建4条边,只要反向边的容量和正边相同就行.然后直接跑最大流板子就行.不过此题拿vector存图会MLE……而拿链前存图就能卡过去 ...

- go变量和常量

一.变量 1. 命名规则:字母或者_下划线开头 2.“:=” 这种模式只能用于函数内部,常量const不能用这种模式来定义 二.常量 1. 常量const必须在定义的时候就赋值 2. 常量的值在整个过 ...

- 【转】Android 4.4中播放HTML5视频<video>的Bug

近期Nexus 4手机自动升级到Android4.4,本来挺好的一件事儿,结果发现自己的应用中出现一个Bug,应用中使用了Webview播放HTML5视频,代码如下: <video width= ...