Exp6 信息搜集与漏洞扫描 20164312 马孝涛

1.实践内容

(1)各种搜索技巧的应用

(2)DNS IP注册信息的查询

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

2.实验步骤

2.1各种搜索技巧的应用

搜索引擎

在搜索栏内输入 site:com filetype:doc 计算机网络

可搜索到域名文件类型为doc的与计算机网络相关的数据。

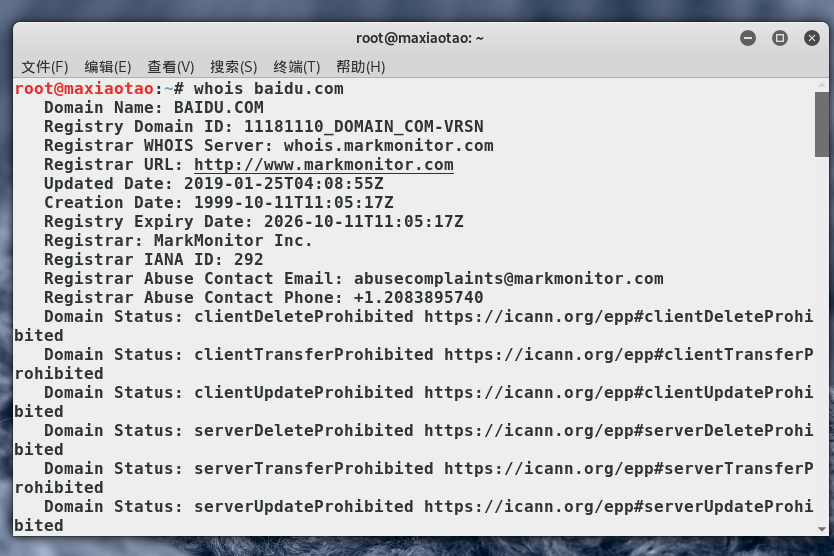

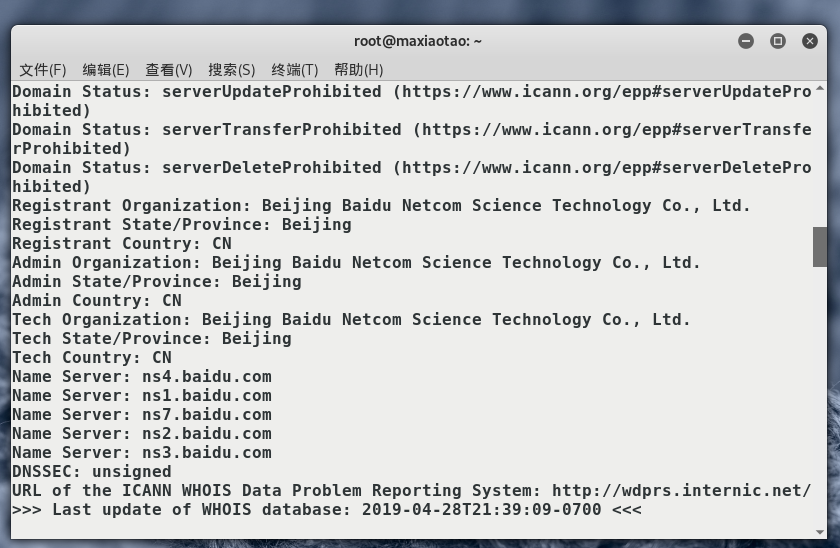

2.2 DNS IP注册信息的查询

whois的使用:

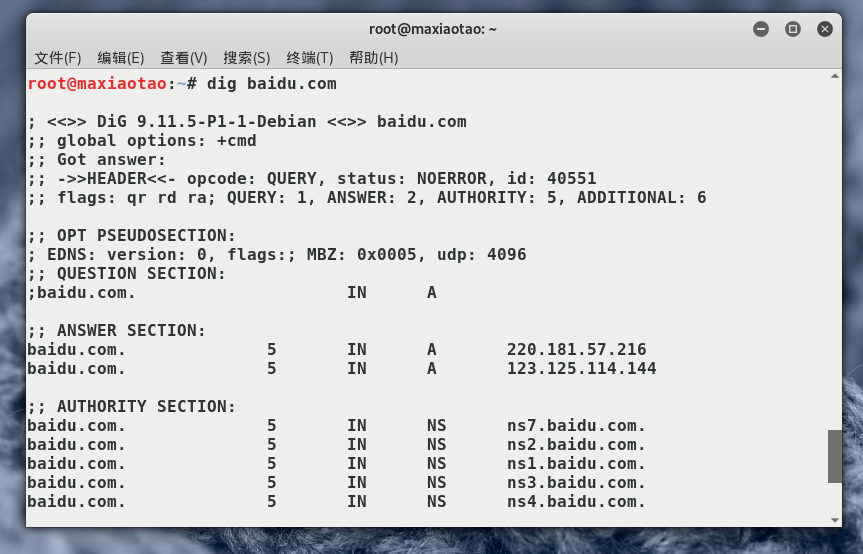

dig域名查询:

nslookup使用:nslookup可以得到DNS解析服务器保存的Cache的结果。

2.3基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

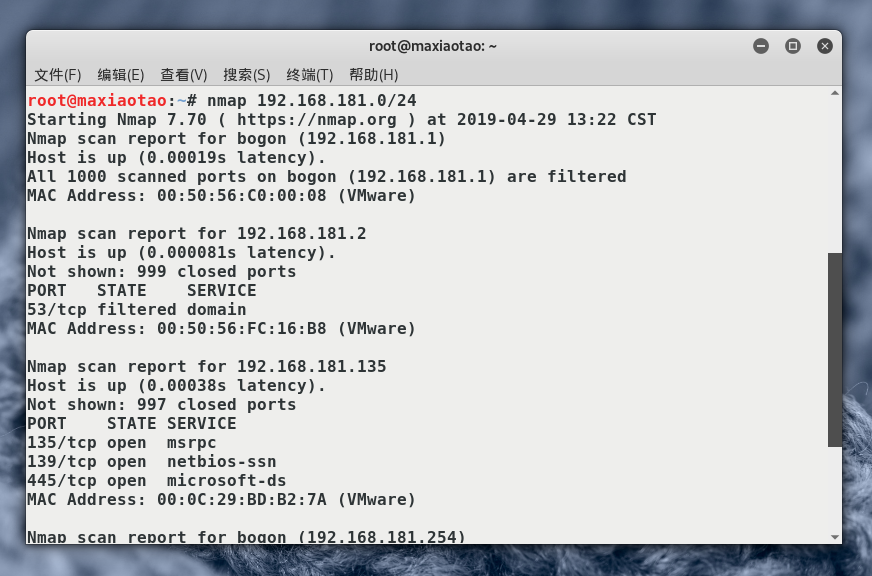

nmap 192.168.181.0/24:扫描整个网段活跃的主机:

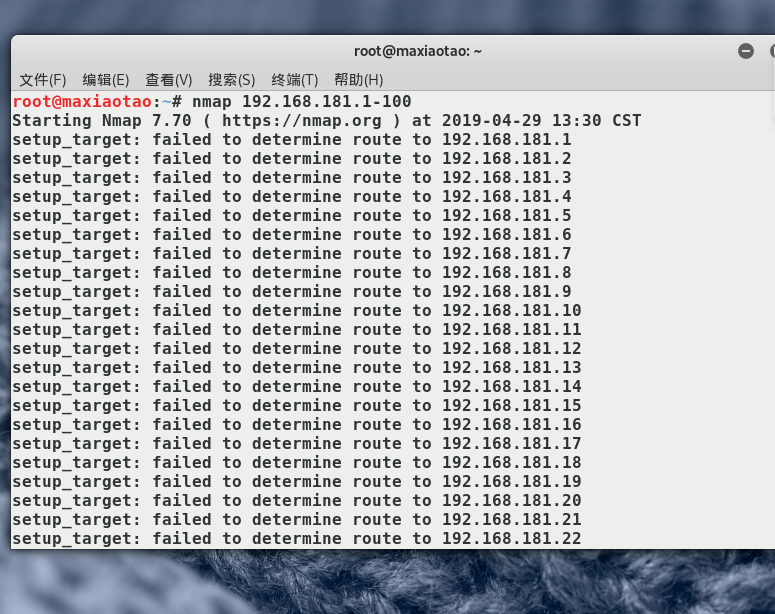

在网段192.168.181.1-192.168.181.100网段中查询:

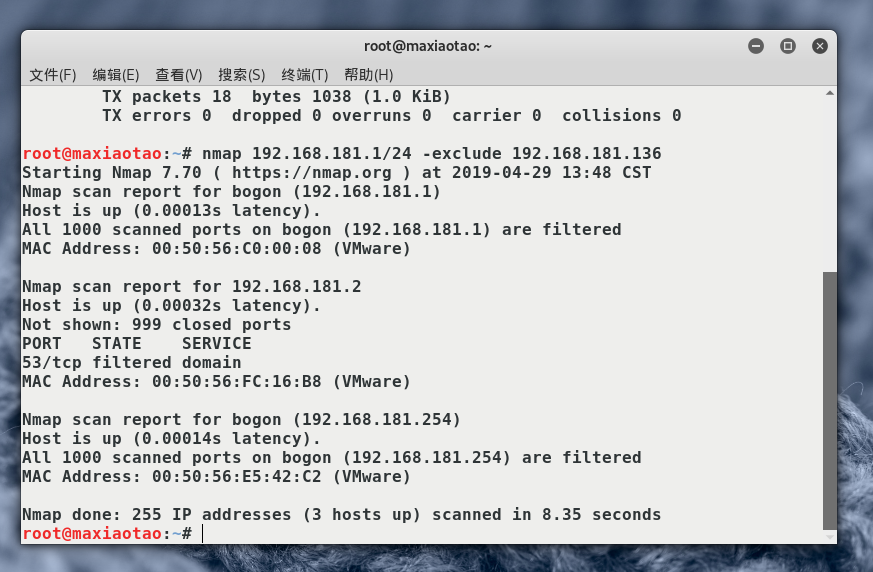

扫描除了某个ip外的所有子网主机:

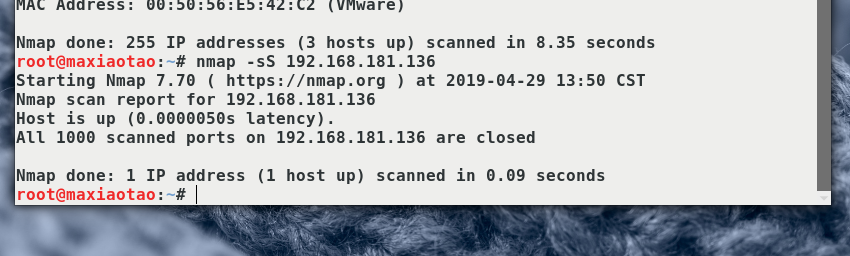

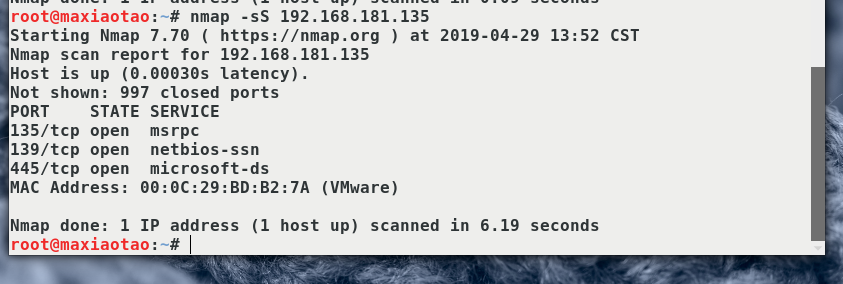

端口扫描Tcp SYN Scan (sS) :

首先是Linux:

扫描win10虚拟机:

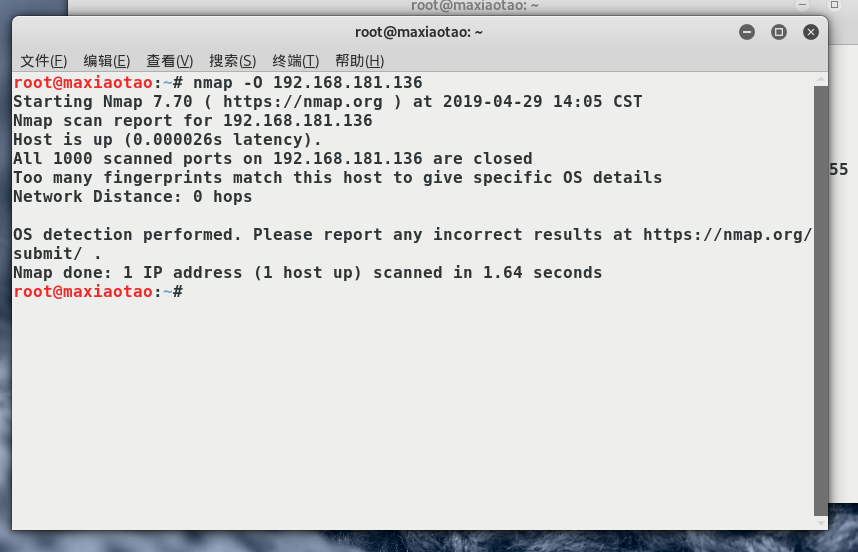

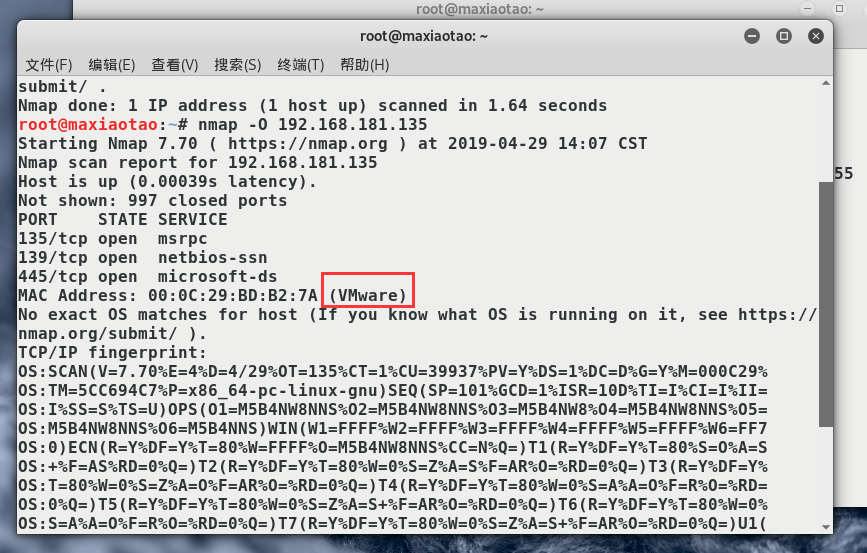

OS及服务版本探测

nmap -O命令启用TCP/IP协议栈的指纹特征信息扫描以获取远程主机的操作系统信息:

kali的:

win10虚拟机:

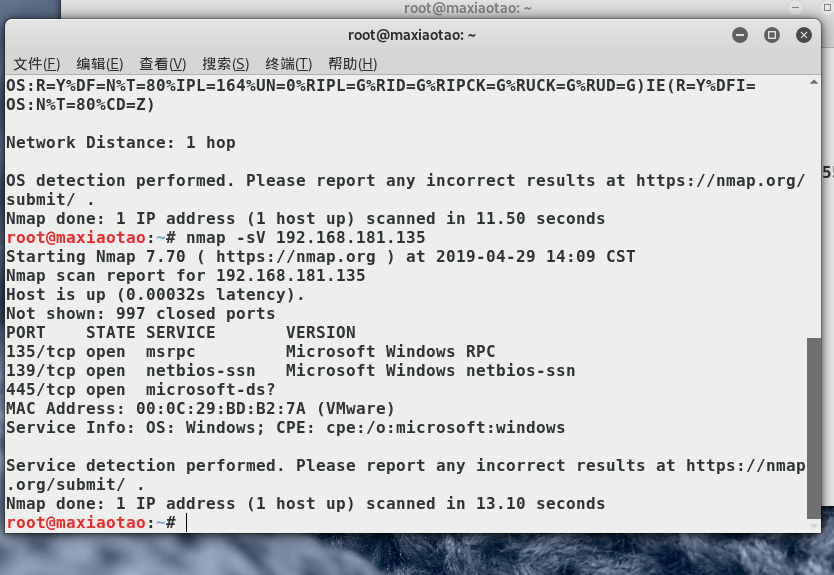

nmap -sV查看目标主机详细服务信息:

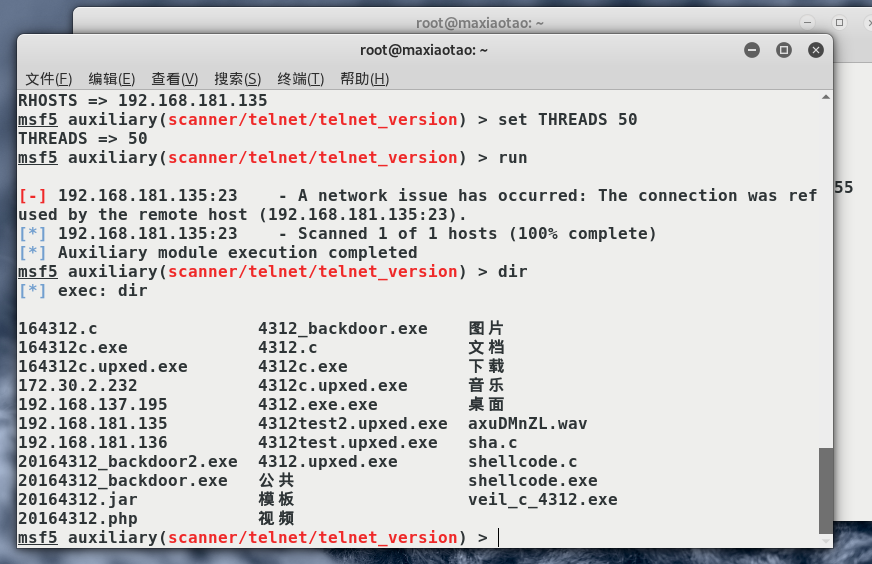

具体服务的查点:

telnet服务扫描:输入指令:

msfconsole use auxiliary/scanner/telnet/telnet_version set RHOSTS 192.168.181.135 set THREADS 50 run

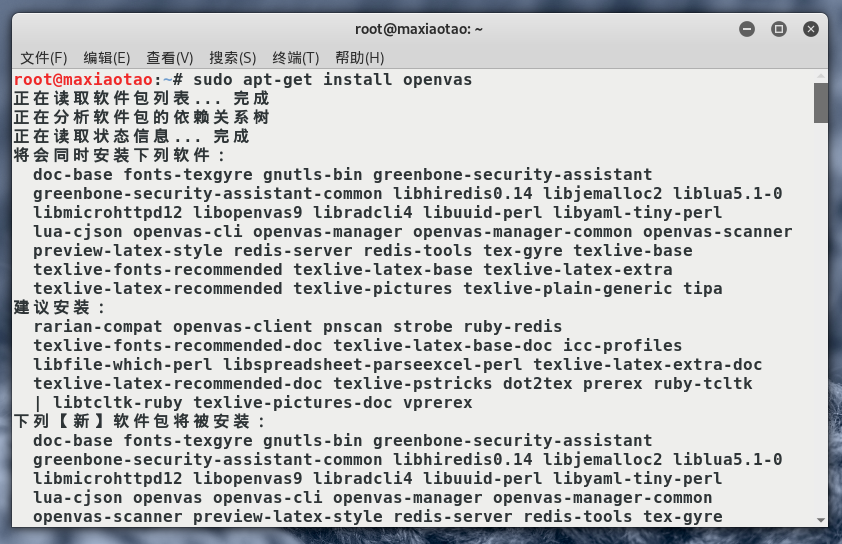

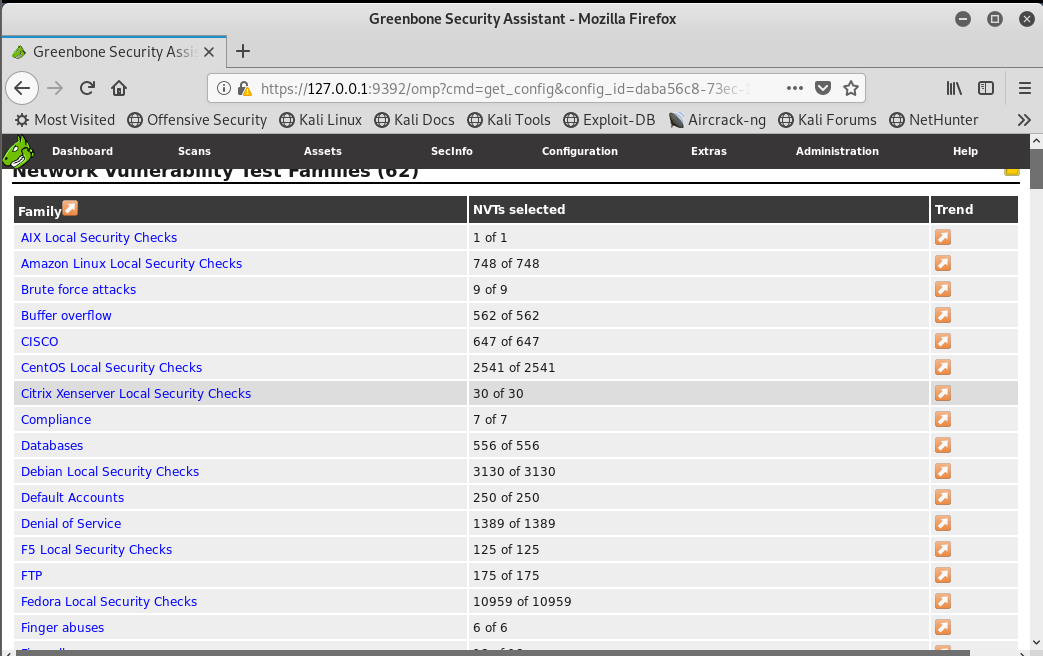

2.4漏洞扫描

安装openvas:

输入指令:sudo apt-get install openvas

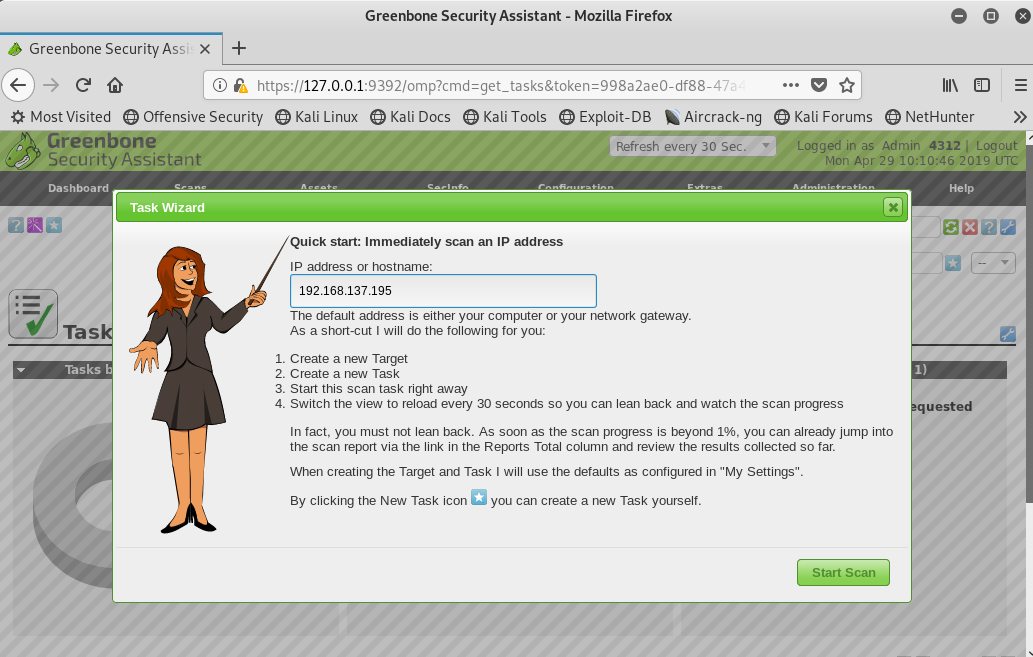

输入指令:openvas-start :

在菜单栏选择"Scans"->"Tasks":

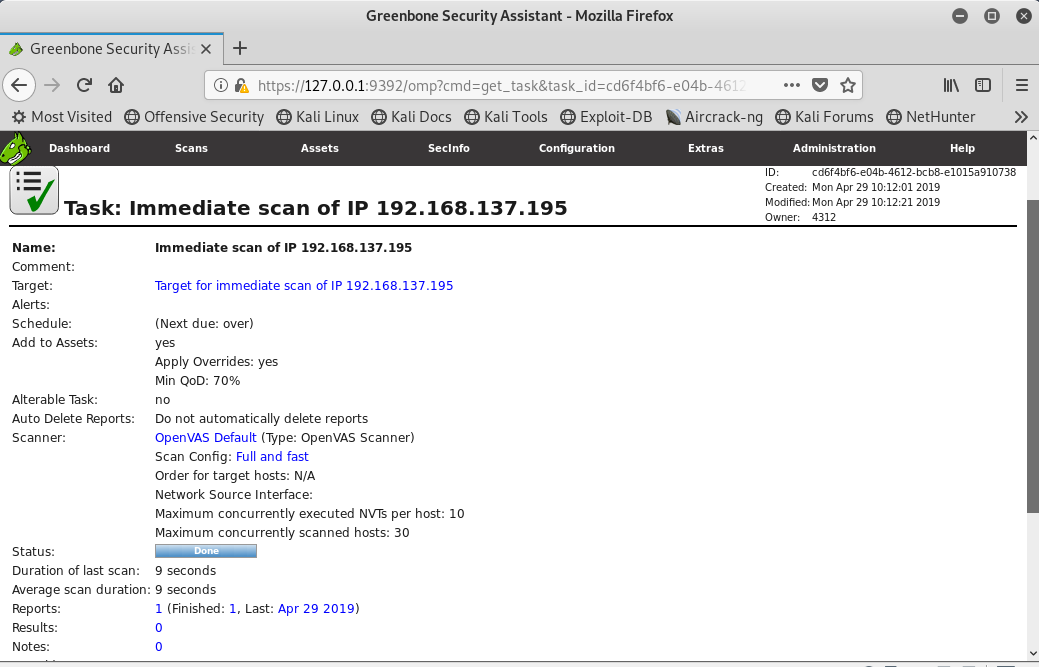

进入后点击"Task Wizard"新建一个任务向导,在栏里输入待扫描主机的IP地址"192.168.137.195",并单击"Start Scans"确认,开始扫描:

会查漏洞说明

点击“AIX Local Security Checks”、“AIX maintenance level”查看漏洞说明:

会修补漏洞

3.报告内容

3.1实验后回答问题

(1)哪些组织负责DNS,IP的管理。

DNS和IP均由ICANN统一管理,分为三个部分,ASO负责IP地址系统的管理,DNSO负责互联网上的域名系统的管理

(2)什么是3R信息。

注册人(Registrant);注册商(Registrar);官方注册局(Registry)

(3)评价下扫描结果的准确性。

扫描还是比较准确,openvas扫描对漏洞分析的很全面,也会告诉我们此漏洞可能会带来的什么影响,以及它的解决方法

3.2实验感想

本次实验主要学习常用的信息收集、漏洞扫描方式,巩固了以前学过的方法,也自己摸索出了新的方法,对以后的渗透测试起到了很大的帮助作用。

Exp6 信息搜集与漏洞扫描 20164312 马孝涛的更多相关文章

- 2018-2019-2 20165232 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165232 <网络对抗技术> Exp6 信息搜集与漏洞扫描 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容. 各种搜索技巧的应 D ...

- 2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描 实验目标 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术: 主机发现.端口扫描.O ...

- 2018-2019-2 20165221 【网络对抗技术】-- Exp6 信息搜集与漏洞扫描

2018-2019-2 20165221 [网络对抗技术]-- Exp6 信息搜集与漏洞扫描 目录 1. 实践目标 2. 实践内容 3. 各种搜索技巧的应用 a. 搜索网址的目录结构 b.使用IP路由 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165325 <网络对抗技术> Exp6 信息搜集与漏洞扫描 实验内容(概要) 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术 ...

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描 - 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口 ...

- 2018-2019-2 20165235 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165235 <网络对抗技术> Exp6 信息搜集与漏洞扫描 1.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 2.实践内容 (1)各种搜索技巧的应 ...

- 网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描

网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.OS及服务版本探测.具体服 ...

- 2018-2019-2 网络对抗技术 20162329 Exp6 信息搜集与漏洞扫描

目录 Exp6 信息搜集与漏洞扫描 一.实践原理 1. 间接收集 2. 直接收集 3. 社会工程学 二.间接收集 1. Zoomeye 2. FOFA 3. GHDB 4. whois 5. dig ...

- Exp6 信息搜集与漏洞扫描 20165110

Exp6 信息搜集与漏洞扫描 20165110 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描 ...

随机推荐

- pydev 下Django 1.7 undefined variables from import问题的解决

参考:http://stackoverflow.com/questions/24951029/pydev-django-undefined-variables-from-import 参考上面的帖子认 ...

- Webpack的配置与使用

一.什么是Webpack? WebPack可以看做是模块打包机.用于分析项目结构,找到JavaScript模块以及其它的一些浏览器不能直接运行的拓展语言(Scss,TypeScript等),将 ...

- QString与string的相互转换

1.QString转换String string s = qstr.toStdString(); 2.String转换QString QString qstr2 = QString::fromStdS ...

- jieba库词频统计练习

在sypder上运行jieba库的代码: import matplotlib.pyplot as pltfracs = [2,2,1,1,1]labels = 'houqin', 'jiemian', ...

- DX11 Without DirectX SDK--使用Windows SDK来进行开发

在看龙书(Introduction to 3D Game Programming with Directx 11)的时候,里面所使用的开发工具包为Microsoft DirectX SDK(June ...

- Linux下的磁盘分区和逻辑卷

一.硬盘接口类型 硬盘的接口主要有IDE.SATA.SCSI .SAS和光纤通道等五种类型.其中IDE和SATA接口硬盘多用于家用产品中,也有部分应用于服务器,SATA是一种新生的硬盘接口类型,已经取 ...

- Spring Security 集成 CAS(基于HTTP协议版本)

Spring Security 集成 CAS(基于HTTP协议版本) 近段时间一直研究Spring Security 集成 CAS,网上资料相关资料也很多,不过大都是基于Https的安全认证;使用ht ...

- 消息中间件activemq的使用场景介绍(结合springboot的示例)

一.消息队列概述 消息队列中间件是分布式系统中重要的组件,主要解决应用耦合,异步消息,流量削锋等问题.实现高性能,高可用,可伸缩和最终一致性架构.是大型分布式系统不可缺少的中间件. 目前在生产环境,使 ...

- 超实用的JavaScript代码段 Item5 --图片滑动效果实现

先上图 鼠标滑过那张图,显示完整的哪张图,移除则复位: 简单的CSS加JS操作DOM实现: <!doctype html> <html> <head> <me ...

- JavaScript设计模式Item 1—多态

多态的实际含义是:同一操作作用于不同的对象上面,可以产生不同的解释和不同的执行结果.换句话说,给不同的对象发送同一个消息的时候,这些对象会根据这个消息分别给出不同的反馈. 从字面上来理解多态不太容易, ...