Exp6 信息搜集与漏洞扫描 20164312 马孝涛

1.实践内容

(1)各种搜索技巧的应用

(2)DNS IP注册信息的查询

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

2.实验步骤

2.1各种搜索技巧的应用

搜索引擎

在搜索栏内输入 site:com filetype:doc 计算机网络

可搜索到域名文件类型为doc的与计算机网络相关的数据。

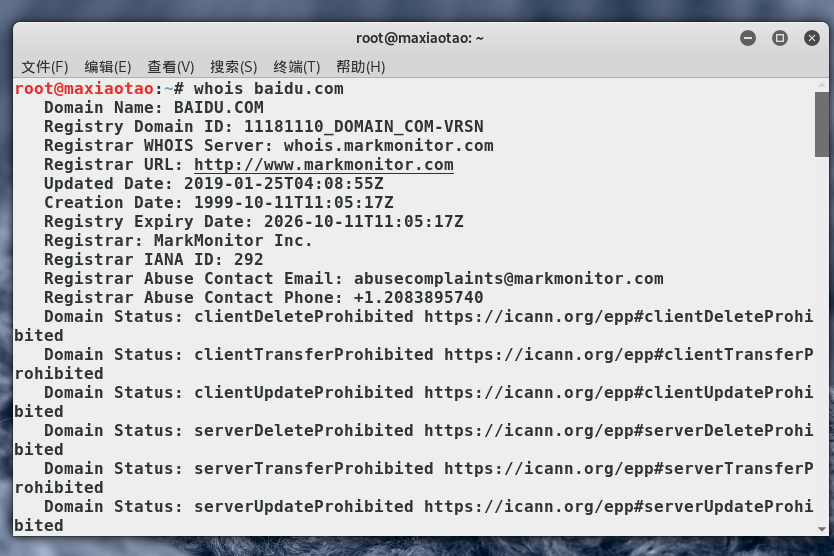

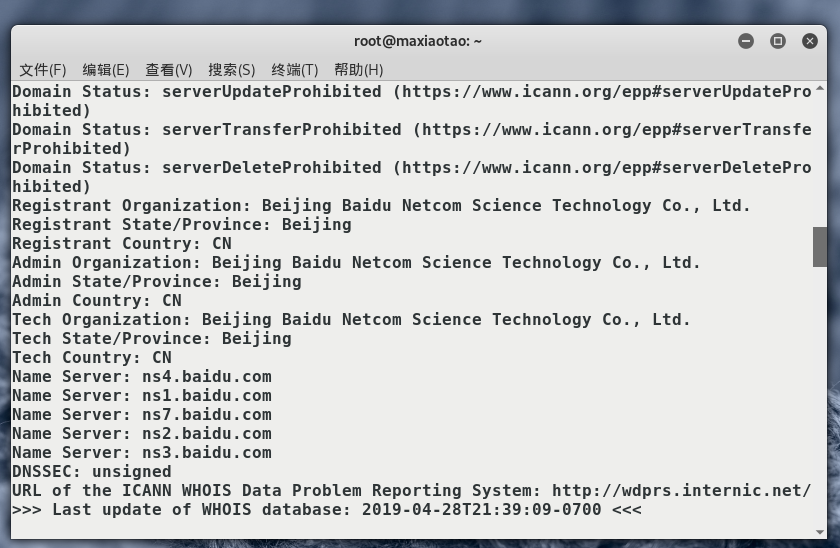

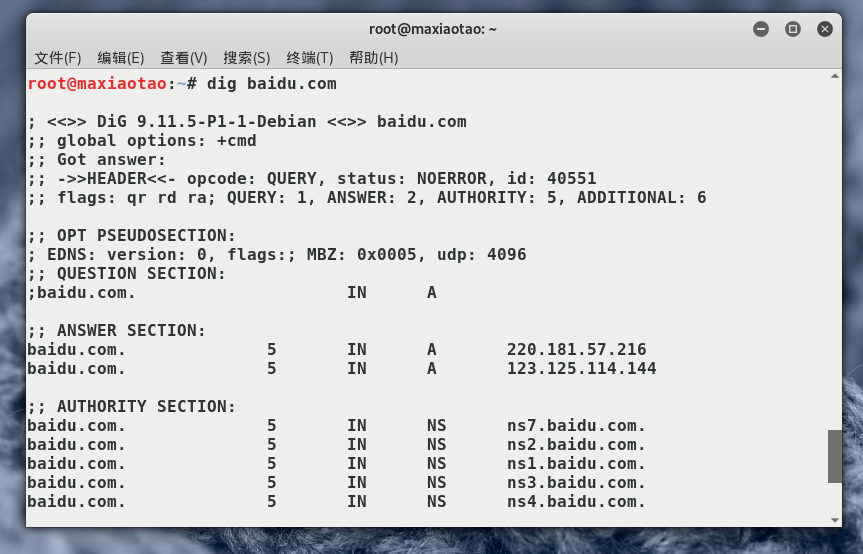

2.2 DNS IP注册信息的查询

whois的使用:

dig域名查询:

nslookup使用:nslookup可以得到DNS解析服务器保存的Cache的结果。

2.3基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

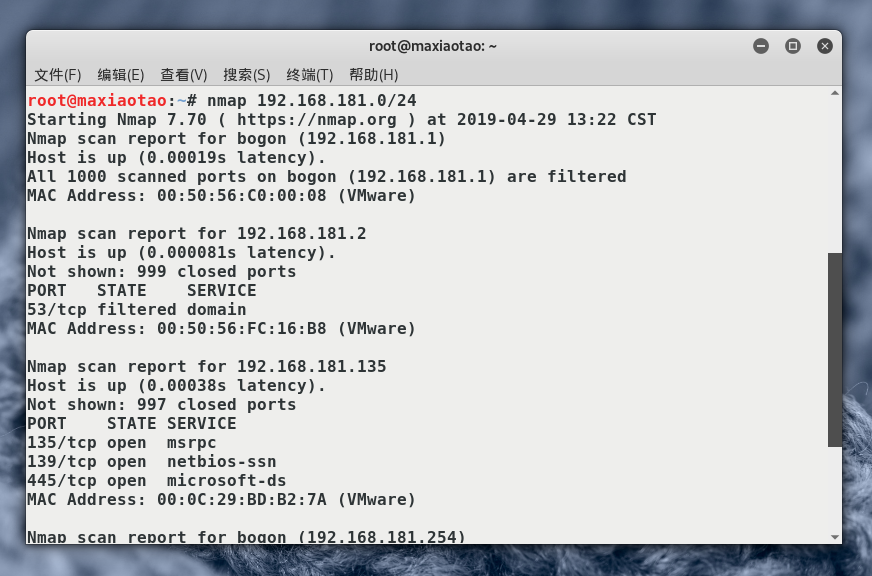

nmap 192.168.181.0/24:扫描整个网段活跃的主机:

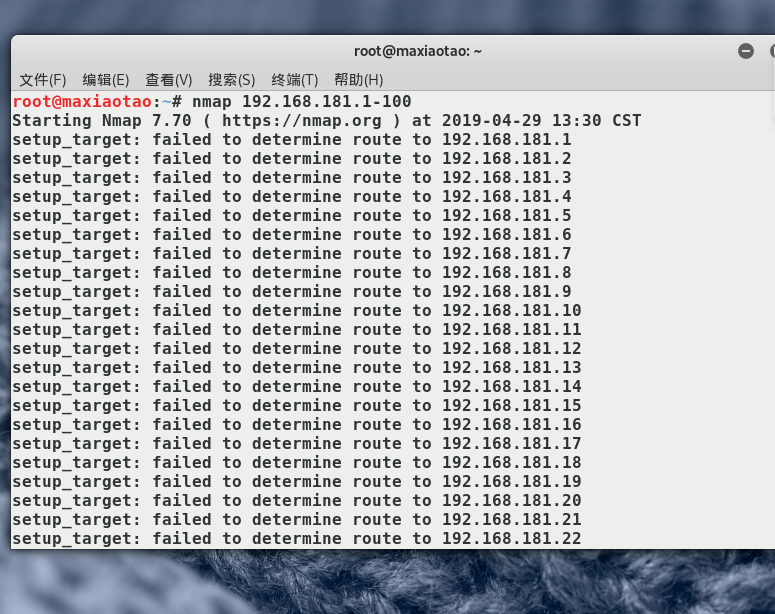

在网段192.168.181.1-192.168.181.100网段中查询:

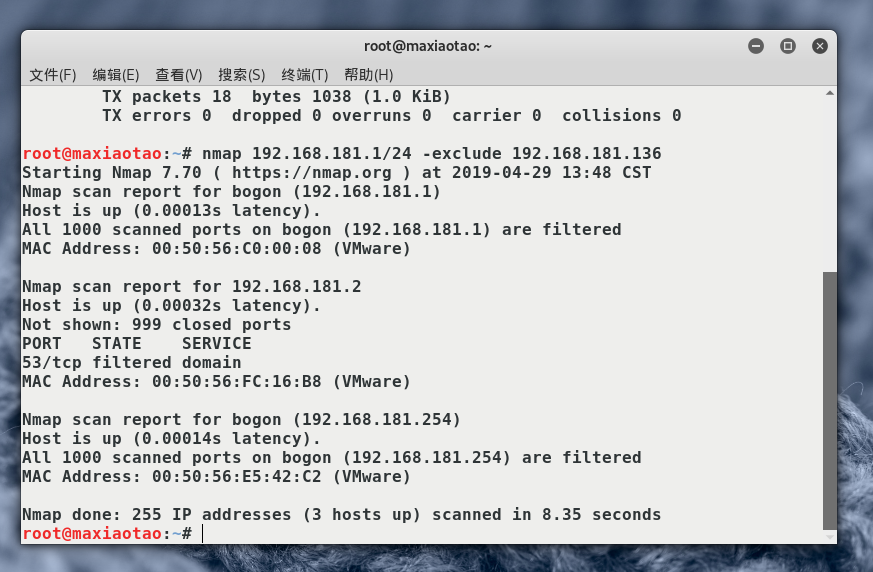

扫描除了某个ip外的所有子网主机:

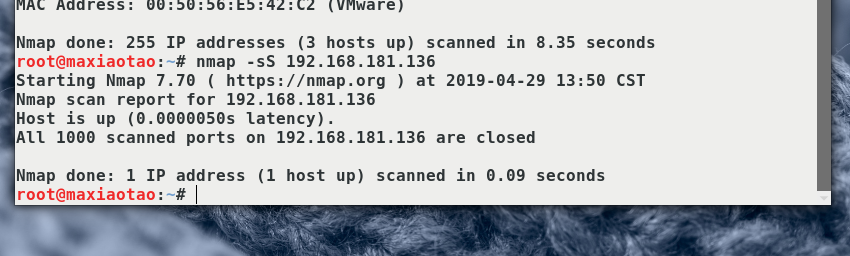

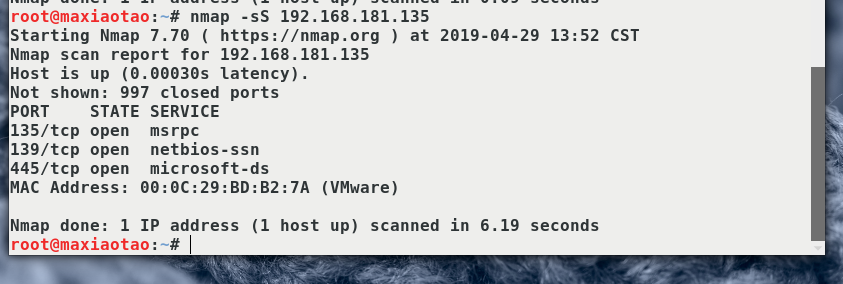

端口扫描Tcp SYN Scan (sS) :

首先是Linux:

扫描win10虚拟机:

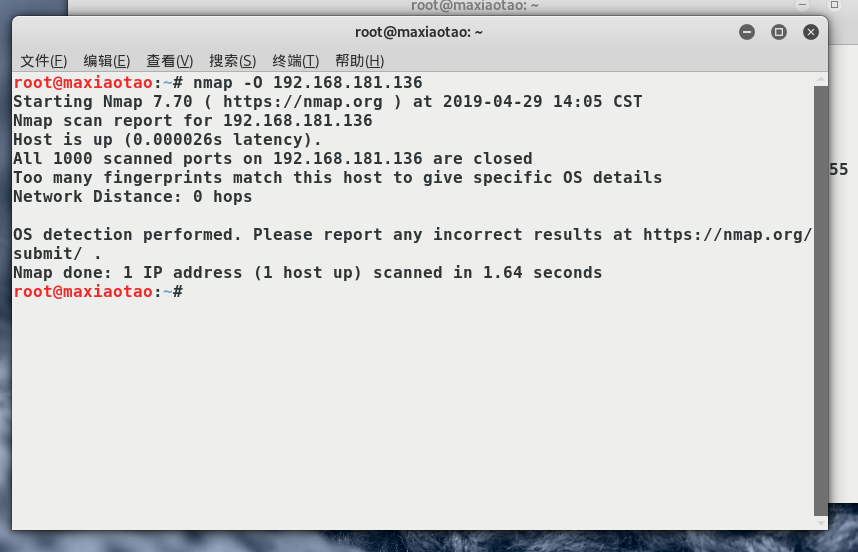

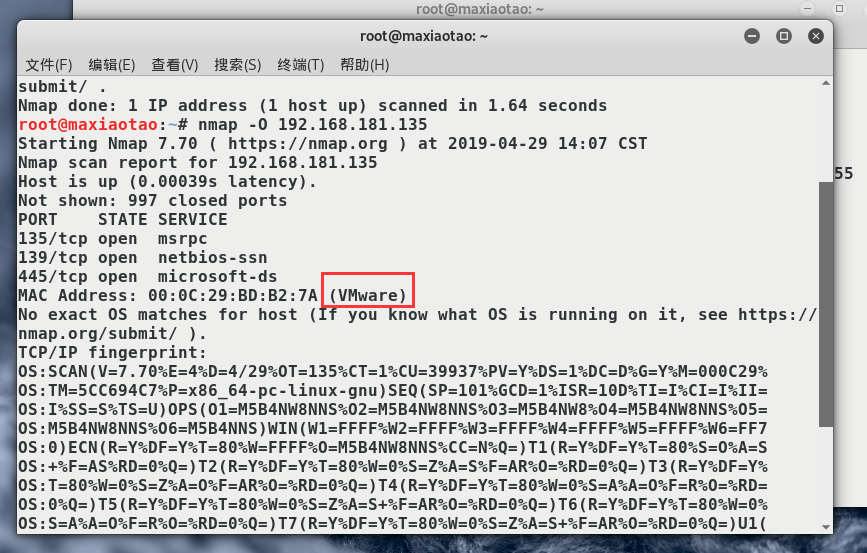

OS及服务版本探测

nmap -O命令启用TCP/IP协议栈的指纹特征信息扫描以获取远程主机的操作系统信息:

kali的:

win10虚拟机:

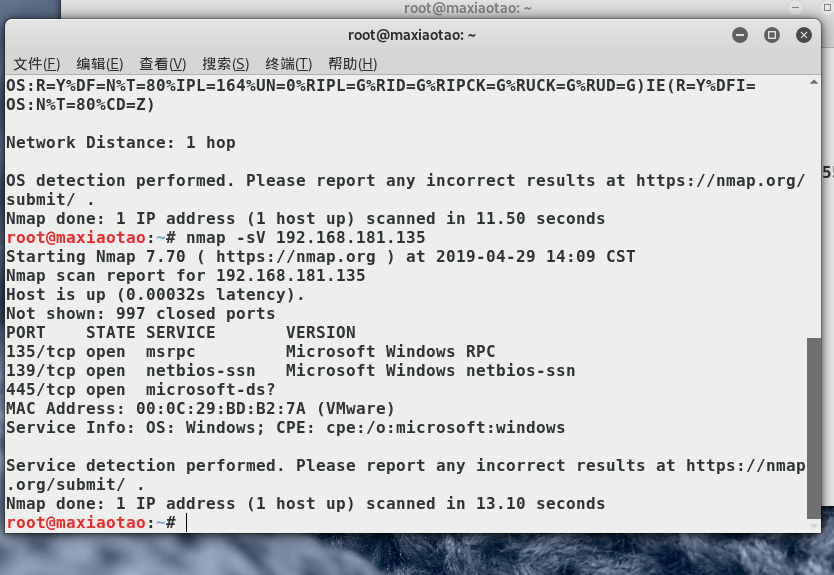

nmap -sV查看目标主机详细服务信息:

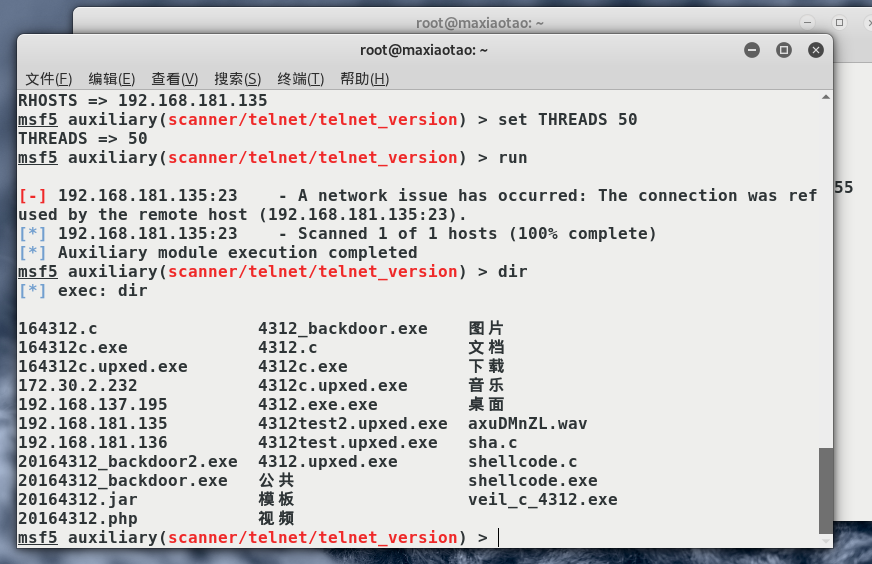

具体服务的查点:

telnet服务扫描:输入指令:

msfconsole use auxiliary/scanner/telnet/telnet_version set RHOSTS 192.168.181.135 set THREADS 50 run

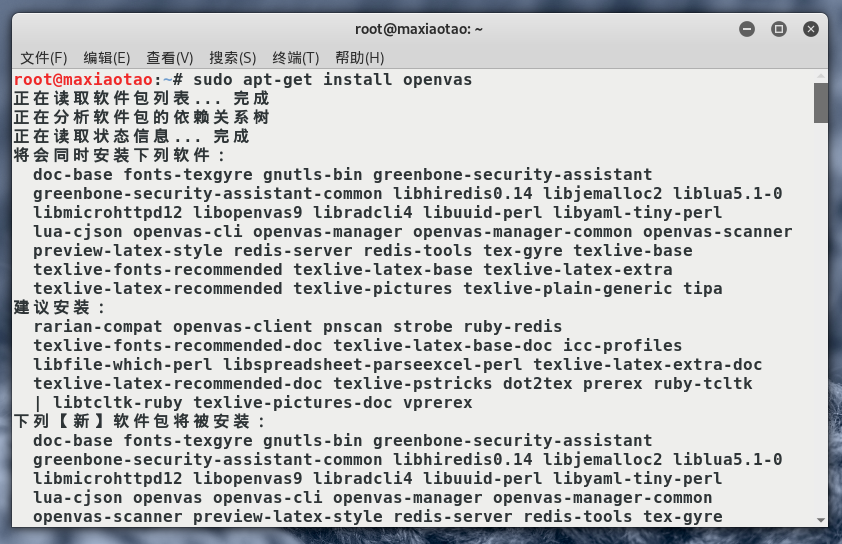

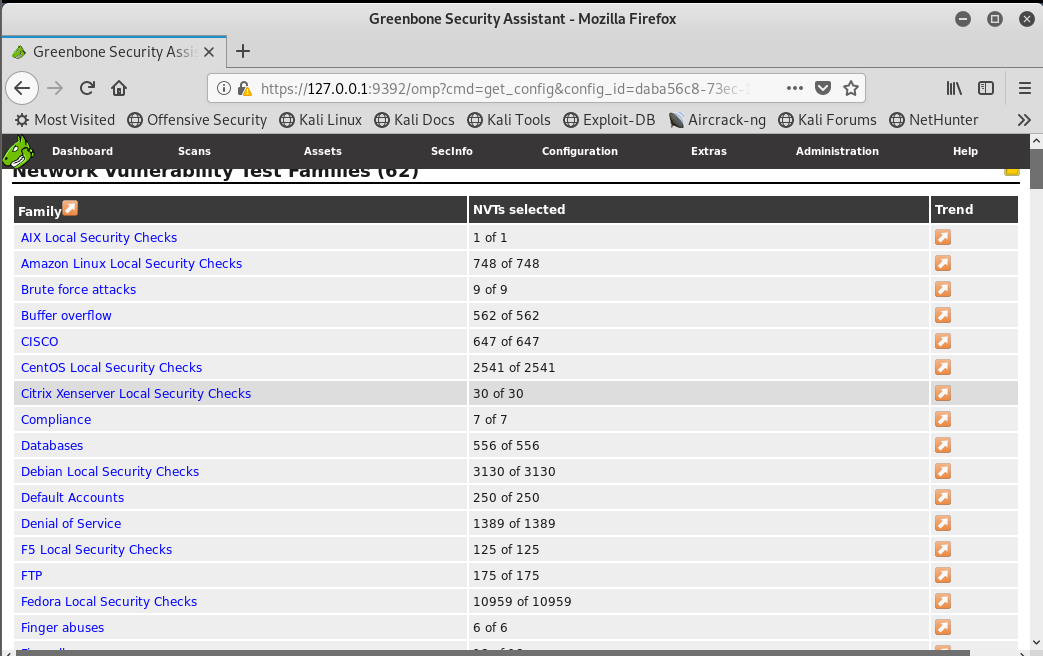

2.4漏洞扫描

安装openvas:

输入指令:sudo apt-get install openvas

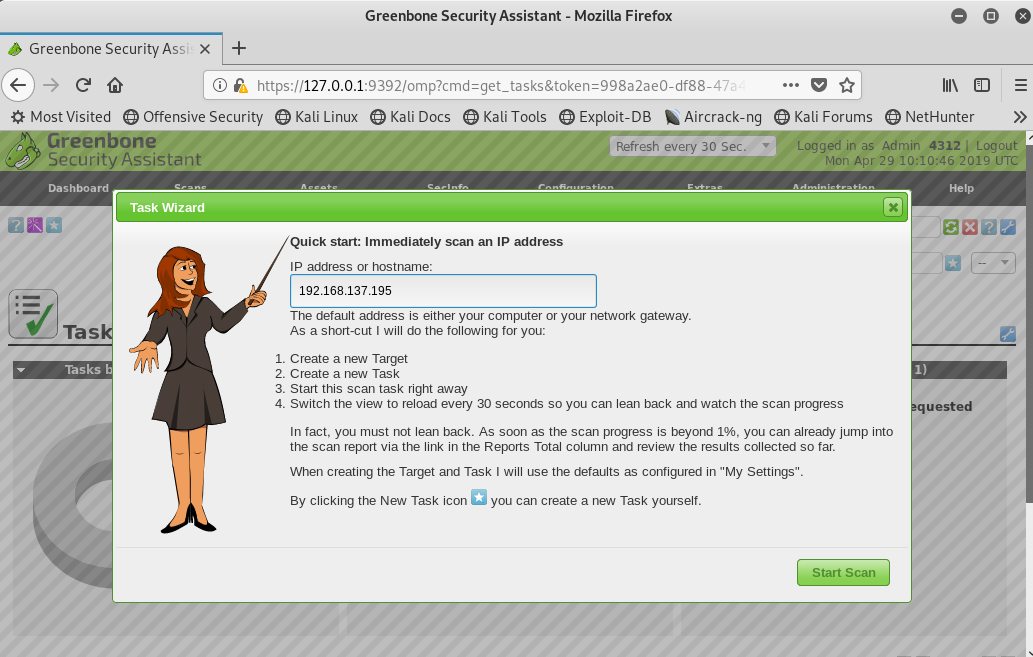

输入指令:openvas-start :

在菜单栏选择"Scans"->"Tasks":

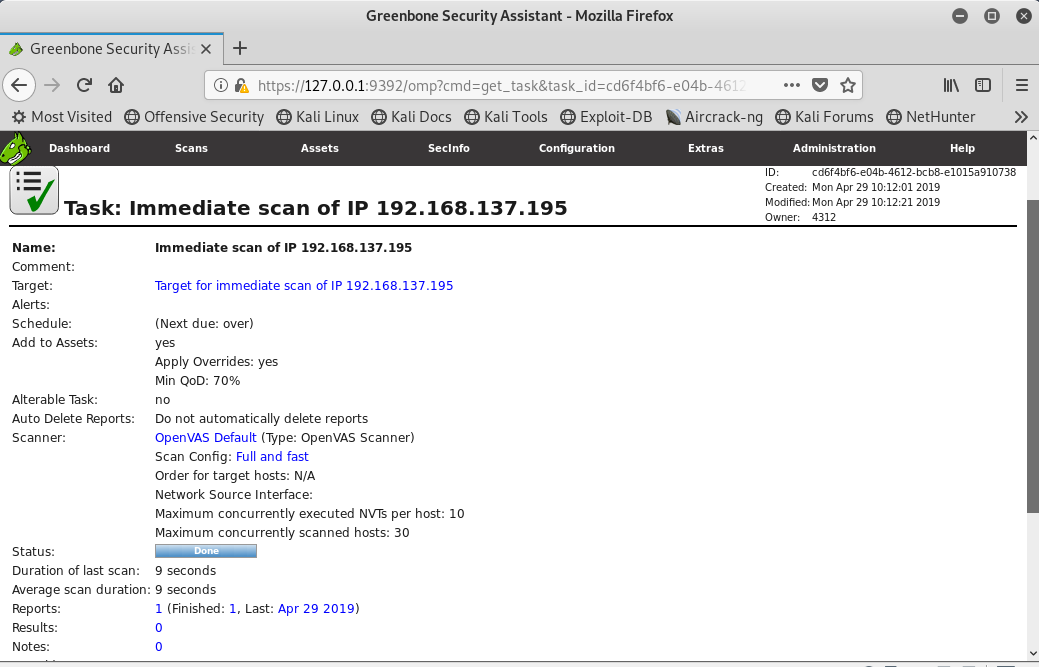

进入后点击"Task Wizard"新建一个任务向导,在栏里输入待扫描主机的IP地址"192.168.137.195",并单击"Start Scans"确认,开始扫描:

会查漏洞说明

点击“AIX Local Security Checks”、“AIX maintenance level”查看漏洞说明:

会修补漏洞

3.报告内容

3.1实验后回答问题

(1)哪些组织负责DNS,IP的管理。

DNS和IP均由ICANN统一管理,分为三个部分,ASO负责IP地址系统的管理,DNSO负责互联网上的域名系统的管理

(2)什么是3R信息。

注册人(Registrant);注册商(Registrar);官方注册局(Registry)

(3)评价下扫描结果的准确性。

扫描还是比较准确,openvas扫描对漏洞分析的很全面,也会告诉我们此漏洞可能会带来的什么影响,以及它的解决方法

3.2实验感想

本次实验主要学习常用的信息收集、漏洞扫描方式,巩固了以前学过的方法,也自己摸索出了新的方法,对以后的渗透测试起到了很大的帮助作用。

Exp6 信息搜集与漏洞扫描 20164312 马孝涛的更多相关文章

- 2018-2019-2 20165232 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165232 <网络对抗技术> Exp6 信息搜集与漏洞扫描 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容. 各种搜索技巧的应 D ...

- 2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描 实验目标 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术: 主机发现.端口扫描.O ...

- 2018-2019-2 20165221 【网络对抗技术】-- Exp6 信息搜集与漏洞扫描

2018-2019-2 20165221 [网络对抗技术]-- Exp6 信息搜集与漏洞扫描 目录 1. 实践目标 2. 实践内容 3. 各种搜索技巧的应用 a. 搜索网址的目录结构 b.使用IP路由 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165325 <网络对抗技术> Exp6 信息搜集与漏洞扫描 实验内容(概要) 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术 ...

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描 - 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口 ...

- 2018-2019-2 20165235 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165235 <网络对抗技术> Exp6 信息搜集与漏洞扫描 1.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 2.实践内容 (1)各种搜索技巧的应 ...

- 网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描

网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.OS及服务版本探测.具体服 ...

- 2018-2019-2 网络对抗技术 20162329 Exp6 信息搜集与漏洞扫描

目录 Exp6 信息搜集与漏洞扫描 一.实践原理 1. 间接收集 2. 直接收集 3. 社会工程学 二.间接收集 1. Zoomeye 2. FOFA 3. GHDB 4. whois 5. dig ...

- Exp6 信息搜集与漏洞扫描 20165110

Exp6 信息搜集与漏洞扫描 20165110 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描 ...

随机推荐

- Ocelot中文文档-服务发现

Ocelot允许您指定服务发现提供程序,并使用它来查找Ocelot正在将请求转发给下游服务的主机和端口.目前,这仅在GlobalConfiguration部分中受支持,这意味着所有ReRoute将使用 ...

- 哈夫曼树【最优二叉树】【Huffman】

[转载]只为让价值共享,如有侵权敬请见谅! 一.哈夫曼树的概念和定义 什么是哈夫曼树? 让我们先举一个例子. 判定树: 在很多问题的处理过程中,需要进行大量的条件判断,这些判断结构的设 ...

- 如何用plugman编辑和添加cordova插件

1.安装工具 进入nodejs, 安装工具plugman,管理插件,输入命令npm install -g plugman 等待下载安装 2.使用plugman命令生成插件框架 cmd 进入用于生成插件 ...

- Python_文件与文件夹操作

''' os模块除了提供使用操作系统功能和访问文件系统的简便方法之外,还提供了大量文件与文件夹操作的方法. os.path模块提供了大量用于路径判断.切分.连接以及文件夹遍历的方法. shutil模块 ...

- Cookie SQL注入

转自http://blog.sina.com.cn/s/blog_6b347b2a0101379o.html cookie注入其原理也和平时的注入一样,只不过说我们是将提交的参数已cookie方式提交 ...

- linux dialog详解(图形化shell)

liunx 下的dialog 工具是一个可以和shell脚本配合使用的文本界面下的创建对话框的工具.每个对话框提供的输出有两种形式: 1. 将所有输出到stderr 输出,不显示到屏幕. 2 ...

- Tiny4412之蜂鸣器驱动与led灯驱动

一:LED驱动编写 要编写LED驱动,首先的知道开发板的构造:开发板分为核心板与底板:编写驱动的第一步就是要看开发板,找到LED灯在开发板上的位置及所对应的名字:第一步就要查看核心板电路图,以及底板电 ...

- 集成学习之Boosting —— AdaBoost原理

集成学习大致可分为两大类:Bagging和Boosting.Bagging一般使用强学习器,其个体学习器之间不存在强依赖关系,容易并行.Boosting则使用弱分类器,其个体学习器之间存在强依赖关系, ...

- Scrapy 1.4 文档 01 初窥 Scrapy

初窥 Scrapy Scrapy 是用于抓取网站并提取结构化数据的应用程序框架,其应用非常广泛,如数据挖掘,信息处理或历史存档. 尽管 Scrapy 最初设计用于网络数据采集(web scraping ...

- tkinter中布局pack、place和grid(八)

tkinter中布局pack.place和grid pack布局 import tkinter wuya = tkinter.Tk() wuya.title("wuya") wuy ...