ichunqiu在线挑战--网站综合渗透实验 writeup

- 挑战链接:http://www.ichunqiu.com/tiaozhan/111

- 知识点:后台弱口令,md5破解,SQL Injection,写一句话木马,敏感信息泄露, 提权,登陆密码破解

这个挑战与“我很简单,请不要欺负我”相比稍难一些,但大同小异,前面的一些思路这里仍然可以用到。但是一定要注意的是,看清楚问题问的是论坛还是网站,不然就呵呵了……

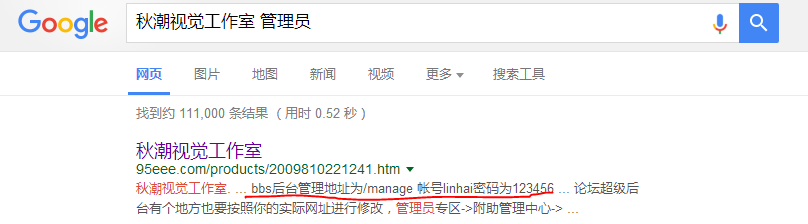

第一个问题问的是“本实验中论坛管理员linhai的密码是?”。首先要看到“论坛”二字,论坛管理员与网站管理员不是一回事哦。不论网站标题还是网站中都出现了“秋潮视觉工作室”的字样,感觉又是个老的CMS啊,拿出谷歌一搜,果不其然,见下图。拿linhai,123456作为账号密码登录一下后台,成功了!

第二个问题是“本实验中论坛可否获得Webshell?”。登录到论坛后台后,尝试寻找能写一句话的地方。图片上传限制的非常严格,不仅限制后缀还会完全改写文件名。也没有能改写网站文件的地方。从目前来看,论坛应该是不能获得Webshell了。

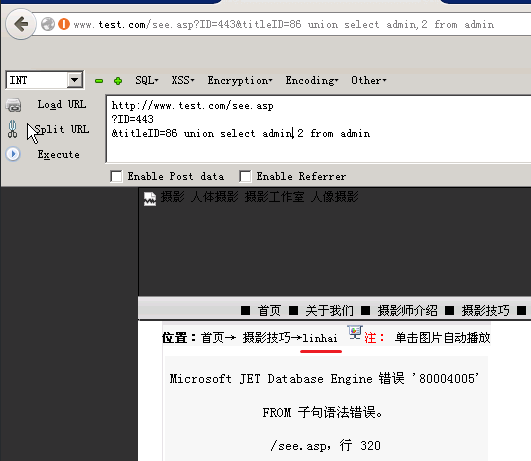

第三个问题是“本实验中SQL Server数据库sa账号的密码是?”。说实话从第二题到第三题感觉跳跃性有点大……从网站的底部可以看见有一个网站后台入口,试了几次弱口令没成功,想想应该不会又是弱口令(否则这挑战邮电无聊……),那看看有没有SQL注入吧。由于网站后台上已经表明了“Asp+Access”,知道是Access数据库,在论坛这边找诸如点(用and 1=1和and 1=2测),毛也没找到……在网站上找,感觉好多地方应该有,然而并没有这么理想……终于,找到了一个注入点,手工瞎猜试试,表名,列名倒是挺好猜的,如下图获得登录名linhai,不过有点碰运气的感觉……

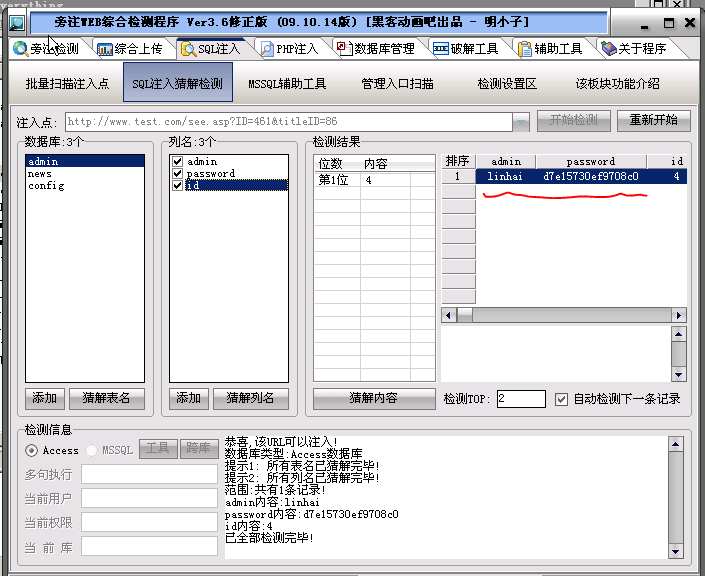

还是用工具爆一下比较靠谱,请出Domain3.6,很快出结果了,见下图,把password解md5得linhai19760812,我是用在线md5解密得到的,如果离线破解的话,可能就要用到社会工程学字典生成器,结合linhai出生在唐山大地震时期(1976年),还有他的邮箱头(torrow0812)来生成字典,然后用MD5Crack2加载字典破解,不过生成字典也是个巧活……

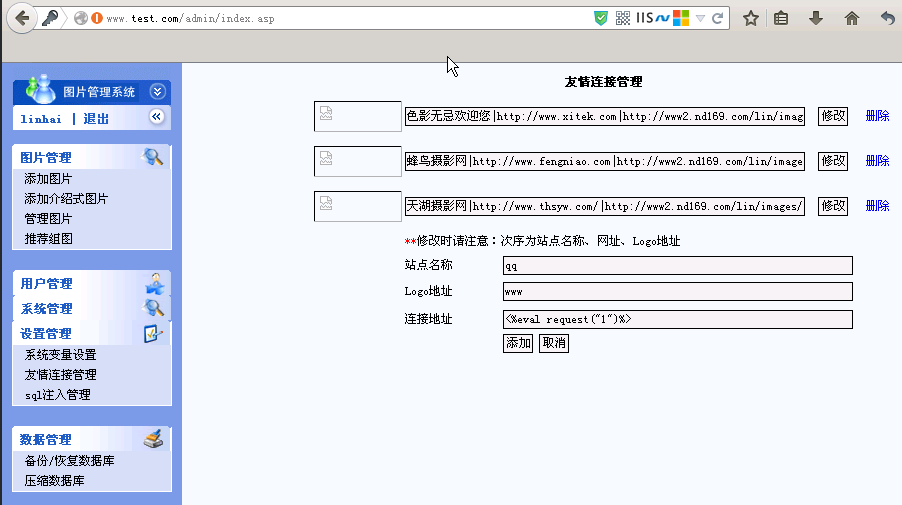

有了账号密码可以登录网站后台了,看看后台都有什么功能。“系统管理”,“数据管理”这两个应该是很重要的功能,“系统管理”中的功能应该会更改网站的文件,而“数据管理”提供了数据库文件的路径(开始我以为数据库文件里会保存sa账号密码呢,结果一看乱码一堆……),猜测这个数据库文件应该也会保存“系统管理”中的配置,于是我们在“系统管理”下的“友情链接管理”功能中写入一句话,见下图。

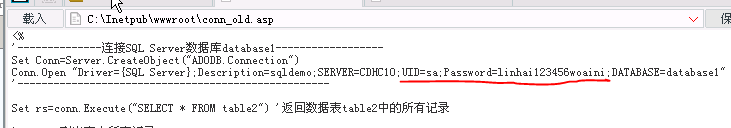

路径是http://www.test.com/db/bear.asp ,密码为1,菜刀连接!现在我们可以看到该网站的所有文件了,那么问题就来了,怎么找到数据库中sa账户的密码呢?由于自己以前也动手做过简单的网站,通常为了省事就把数据库的口令直接写连接数据库的语句中,这个网站会不会也是这样呢?我们查找网站目录下的文件,发现了conn.asp与conn_old.asp两个可能跟数据库连接相关的文件,分别打开看看,在conn_old.asp中发现了端倪,如下图所示,sa的密码出现了!

接下来便是最后一个问题了,“获取管理目标服务器密码”。已经有菜刀获取的Webshell了,接下来的工作就跟ichunqiu在线挑战—我很简单,请不要欺负我 writeup一样了,提权,获取Administrator用户的密码HASH,然后解密,就能得到密码88hvpebv,提交,OK!

ichunqiu在线挑战--网站综合渗透实验 writeup的更多相关文章

- ichunqiu在线挑战--我很简单,请不要欺负我 writeup

挑战链接: http://www.ichunqiu.com/tiaozhan/114 知识点: 后台目录扫描,SQL Injection,一句话木马, 提权,登陆密码破解 这个挑战是为像我这种从来都没 ...

- 一道综合渗透题引发的updatexml()注入思考

MYSQL数据库updatexml报错注入UPDATEXML (XML_document, XPath_string, new_value); 第一个参数:XML_document是String格式, ...

- 初学者福音——10个最佳APP开发入门在线学习网站

根据Payscale的调查显示,现在的APP开发人员的年薪达到:$66,851.这也是为什么那么多初学的开发都想跻身到APP开发这行业的主要原因之一.每当你打开App Store时候,看着琳琅满目的A ...

- 转载--无弹窗APT渗透实验

转载--无弹窗APT渗透实验 文章作者:亚信安全,转载自 FreeBuf.COM APT攻击方式花样繁多,我研究最近的流行的APT攻击方式,在本地搭建环境模拟一次简单的APT攻击,在模拟攻击过程中发现 ...

- 在线音乐网站【04】Part two 功能实现

上一篇博客里面已近总结了三个功能的具体实现,今天把剩余功能的具体实现补充总结,如果你想对整个小项目有清楚的了解,建议去看下前几篇博客. 1.在线音乐网站(1)需求和功能结构 2.在线音乐网站(2 ...

- 在线音乐网站【03】Part one 功能实现

今天打算把网站功能的具体实现给总结一下,如果你想了解整个小项目,建议你先看看前面2篇博客. 1.在线音乐网站(1)需求和功能结构 2.在线音乐网站(2)数据库和开发环境 7.网站主要模块实现 a.在线 ...

- 我是怎么开发一个小型java在线学习网站的

2016/1/27 11:55:14 我是怎么开发一个小型java在线学习网站的 一直想做一个自己的网站(非博客),但是又不知道做什么内容的好,又一次看到了w3schools,就萌发了开发一个在线ja ...

- HTML5初学者福利!11个在线学习网站推荐

HTML5初学者福利!11个在线学习网站推荐 HTML5的强大及流行趋势,让更多的人想要系统的对它进行学习.而大多数人获取HTML5知识的重要途径都是网络,不过面对五花八门的搜索结果,是不是觉得摸不着 ...

- 六:在线工具网站,让你PC上要装的软件少一半!

记住这几个在线工具网站,让你PC上要装的软件少一半! 一.uzer.me——丰富的云端应用聚合 这个云平台将我们常用的Office系列软件.Adobe家族的系列软件……乃至CAD制图都整合在了云端,随 ...

随机推荐

- 构造函数与new的汇编实现

this指针,通常是通过ecx传递:gcc是通过堆栈传递的,是最后一个被压栈.传递this指针是为了访问成员变量.除了虚函数,所有成员函数被编译之后都是全局函数.mov eax,[ecx] ; 将第一 ...

- jQuery淡入淡出瀑布流效果

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/ ...

- Rsync+sersync部署

内核版本:2.6.32-431.el6.x86_64 系统采用最小化安装,系统经过了基本优化,selinux 为关闭状态,iptables 为无限制模式 源码包存放位置:/root Rsync 客户端 ...

- 如何在Linux下手动编译安装gcc

如果可以通过apt来安装的话,尽量不要手工编译了,手工编译是最后的选择.用apt安装,只需要输入一条命令: sudo apt-get install gcc 手工编译的话,gcc和其他软件包存在如下的 ...

- Linux 内核层和 用户层 配置 GPIO 引脚

Linux BSP 开发的基础就是和GPIO打交道, 下面总结下这几天对某家开发板的GPIO控制的知识. 公司的开发板用的是 DTB 模式 ,首先,进入 dts,dtsi文件查看关于GPIO 的模块 ...

- 解决SVN异常 cleanup failed

winndows上偶尔使用SVN的时候就会整出一些有的没的问题,比如"cleanup failed to process the following paths previous opera ...

- numpy中tile的用法

a=arange(1,3) #a的结果是: array([1,2]) 1,当 tile(a,1) 时: tile(a,1) #结果是 array([1,2]) tile(a,2) #结果是 array ...

- [POJ3694]Network(Tarjan,LCA)

[POJ3694]Network Description A network administrator manages a large network. The network consists o ...

- alert(1) to win 11

- 前端面试题1(HTML篇)

HTML 语义化 HTML标签的语义化是指:通过使用包含语义的标签(如h1-h6)恰当地表示文档结构 css命名的语义化是指:为html标签添加有意义的class 为什么需要语义化: 去掉样式后页面呈 ...