JCTF 2014 小菜两碟

测试文件:https://static2.ichunqiu.com/icq/resources/fileupload//CTF/JCTF2014/re200

参考文章:https://blog.csdn.net/chenlycly/article/details/53378196

1.程序分析

检测时发现不是PE文件,但是打开16进制却发现了MZ标识,因此我们能够判断文件中存在错误。

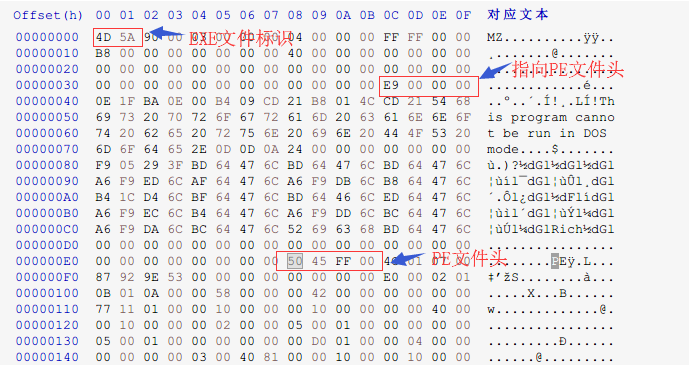

1.1 第一处错误

通过观察,发现指向PE文件头的地址为E9,但是实际的地址却是E8。

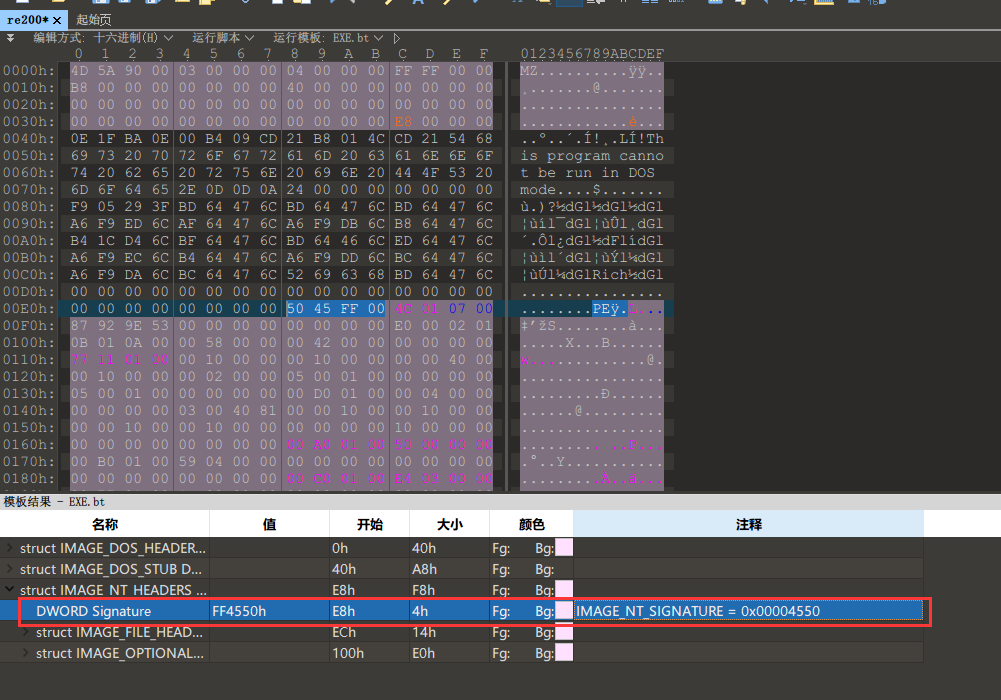

1.2 第二处错误

将地址修改正确之后,在010Editor打开文件,导入EXE模板

可以看到,正确的PE文件标识应该是0x00004550,但是文件中是0x00FF4550,修改FF为00

将修改后的文件保存为EXE文件

2.IDA打开

定位到main函数

__int64 __cdecl main_0()

{

int v0; // eax

__int64 v1; // rax

int v2; // eax

int v3; // ST08_4

int v4; // eax

int v5; // eax

int v6; // eax

int v7; // eax

int v8; // eax

int v9; // eax

int v11; // [esp-10h] [ebp-170h]

int v12; // [esp-Ch] [ebp-16Ch]

char *v13; // [esp-8h] [ebp-168h]

int v14; // [esp-4h] [ebp-164h]

int *v15; // [esp+Ch] [ebp-154h]

int k; // [esp+D4h] [ebp-8Ch]

int j; // [esp+E0h] [ebp-80h]

int i; // [esp+ECh] [ebp-74h]

char v19; // [esp+FBh] [ebp-65h]

int v20; // [esp+104h] [ebp-5Ch]

int Dst; // [esp+108h] [ebp-58h]

int v22; // [esp+10Ch] [ebp-54h]

int v23; // [esp+110h] [ebp-50h]

int v24; // [esp+114h] [ebp-4Ch]

int v25; // [esp+118h] [ebp-48h]

char Str1; // [esp+14Ch] [ebp-14h]

int v27; // [esp+14Dh] [ebp-13h]

int v28; // [esp+151h] [ebp-Fh]

char v29; // [esp+155h] [ebp-Bh] v0 = sub_411154(std::cout, "欢迎来到数字游戏 请输入9个数字");

std::basic_ostream<char,std::char_traits<char>>::operator<<(v0, std::endl);

Str1 = ;

v27 = ;

v28 = ;

v29 = ;

v20 = ;

j_memset(&Dst, , 0x3Cu);

for ( i = ; i < ; ++i )

std::basic_istream<char,std::char_traits<char>>::operator>>(std::cin, &v20 + i);// v20中输入9个数字

if ( v22 * Dst * v20 / != ) // 需要满足条件1

goto LABEL_31;

if ( (Dst ^ v20) != v22 - ) // 需要满足条件2

goto LABEL_31;

HIDWORD(v1) = (v22 + Dst + v20) % ; // v1的计算表达式,反向推倒,需要满足条件3

if ( HIDWORD(v1) != ) // v1 = 34

goto LABEL_31;

if ( v23 == ) // v23=80

{

for ( j = ; j < ; ++j )

{

HIDWORD(v1) = (j + ) % ;

for ( *(&Str1 + j) = *((_BYTE *)&v20 + * HIDWORD(v1)) + *(&v20 + j % ); ; *(&Str1 + j) /= )

{

while ( *(&Str1 + j) < )

{

HIDWORD(v1) = j;

*(&Str1 + j) *= ;

}

if ( *(&Str1 + j) <= )

break;

v1 = *(&Str1 + j);

}

}

if ( v24 == && v25 == ) // v24=94,v25=98

{

for ( k = ; k < ; ++k )

{

for ( *(&Str1 + k) = *(&Str1 + (k + ) % ) + *(&Str1 + k % ); ; *(&Str1 + k) /= )

{

while ( *(&Str1 + k) < )

*(&Str1 + k) *= ;

if ( *(&Str1 + k) <= )

break;

}

}

if ( !j_strcmp(&Str1, "*&8P^bP^b") )

{

v2 = sub_411154(std::cout, "success!");

std::basic_ostream<char,std::char_traits<char>>::operator<<(v2, std::endl);

v14 = std::endl; // 换行

v13 = "abc}";

v12 = v22;

v11 = Dst;

v3 = v20;

v15 = &v11;

v4 = sub_411154(std::cout, "jlflag{");

v5 = std::basic_ostream<char,std::char_traits<char>>::operator<<(v4, v3);

v6 = std::basic_ostream<char,std::char_traits<char>>::operator<<(v5, v11);

v7 = std::basic_ostream<char,std::char_traits<char>>::operator<<(v6, v12);

v8 = sub_411154(v7, v13);

std::basic_ostream<char,std::char_traits<char>>::operator<<(v8, v14);// 以上输出的组合为v4 v3 v11 v12 v13 v14

sub_4112D0(std::cin, &v19);

goto LABEL_32;

}

LABEL_31:

v9 = sub_411154(std::cout, "please try again!");

std::basic_ostream<char,std::char_traits<char>>::operator<<(v9, std::endl);

goto LABEL_32;

}

}

LABEL_32:

v14 = HIDWORD(v1);

v13 = ;

return *(_QWORD *)&v13;

}

2.1 代码分析

通过第90~94行代码,我们知道正确的flag为组合[v4 v3 v11 v12 v13 v14],其中v4="jlflag{",v13="abc}",v14=std::endl

因此我们只需要求出v3,v11,v12即可,通过第85~87行代码,我们知道v12 = v22;v11 = Dst;v3 = v20;

我们能够通过这三个变量满足的三个表示,求出三个数的值。

3.脚本获取

for v22 in range(100):

for dst in range(100):

for v20 in range(100):

if v22*dst*v20//11 == 106 and (v22 + dst + v20) % 100 == 34:

if (dst^v20) == v22 - 4:

if (v22 + dst + v20) % 100 == 34:

print("jlflag{%d%d%dabc}"%(v22, dst, v20), end='\n')

jlflag{61315abc}

jlflag{61513abc}

jlflag{13615abc}

jlflag{13156abc}

jlflag{15613abc}

jlflag{15136abc}

将这6组得到的flag一组一组试,就能得到正确flag。(记得去掉jl)

4.get flag!

flag{15613abc}

JCTF 2014 小菜两碟的更多相关文章

- JCTF 2014 小菜一碟

测试文件:https://static2.ichunqiu.com/icq/resources/fileupload//CTF/JCTF2014/re100 1.准备 获得信息 ZIP文件 Java文 ...

- JCTF 2014(Reverse)

小菜一碟: 点击下载附件 下载的附件没有后缀,用c32打开看看 是apk文件,用Smali2JavaUI打开 程序把输入框的字符串反转,然后进行MD5加密,最后进行base64编码,与NzU2ZDJm ...

- ▲教你如何轻易的做linux计划任务▲——小菜一碟

一次性计划任务的安排: at :安排作业在某一时刻执行一次(一般都是用它) batch:安排作业在系统负载不重时执行一次 第一步: #service atd start 开启一次性计划任务 at ...

- JCTF 2014(Misc)

小试身手: 点击下载附件 res/raw/hehe,打开 得到flag

- java制作二维码的两种方式

原博:http://www.importnew.com/15028.html Zebra Crossing(ZXing)是一个很棒的,几乎可以在所有平台(Android.JavaSE.iPhone.R ...

- SQL Server 2014与TFS 2013的错误(TF53001:管理员已取消数据库操作)

服务器环境: - TFS 2013 with Update 2 - SQL Server 2014(两个节点数据库服务器配置了AlwaysOn高可用性) - Windows Server 2012 R ...

- 转载:iOS开发之让你的应用“动”起来

在iOS中随处都可以看到绚丽的动画效果,实现这些动画的过程并不复杂,今天将带大家一窥iOS动画全貌.在这里你可以看到iOS中如何使用图层精简非交互式绘图,如何通过核心动画创建基础动画.关键帧动画.动画 ...

- iOS开发系列--让你的应用“动”起来

--iOS核心动画 概览 在iOS中随处都可以看到绚丽的动画效果,实现这些动画的过程并不复杂,今天将带大家一窥iOS动画全貌.在这里你可以看到iOS中如何使用图层精简非交互式绘图,如何通过核心动画创建 ...

- [翻译]用 Puppet 搭建易管理的服务器基础架构(4)

我通过伯乐在线翻译了一个Puppet简明教程,一共分为四部分,这是第四部分. 原文地址:http://blog.jobbole.com/89214/ 本文由 伯乐在线 - Wing 翻译,黄利民 校稿 ...

随机推荐

- Python3学习笔记(九):赋值,浅拷贝和深拷贝区别

一.变量赋值 在Python可变数据类型(列表,字典,集合)中,把一个可变数据类型的变量赋给另一个变量,这两个变量引用的是同一个对象,内存地址是一样的,修改当中的一个变量,另一个变量相应也会被修改 & ...

- 用命令行编译运行java文件的乱码问题

之前在写的时候没有遇到过这个问题,用惯了eclipse之后突然用Notepad++就出现乱码了 我在编写的时候 指定Noepad++的编码是 UTF-8编码,然后进入命令行,编译的时候就出现了乱码 然 ...

- Ubuntu15下Qt+libusb开发

下载和安装libusb-1.0 在Ubuntu15中可以从软件仓库安装libusb,当前的libusb版本为1.0.可以使用如下命令安装libusb的全部内容. $sudo apt-get insta ...

- Linux驱动开发9——kfifo缓冲队列

Kfifo是Linux内核缓冲队列 #include <linux/kfifo.h> 分配kfifo队列,返回值为0表示成功,其他值表示失败 int kfifo_alloc(struct ...

- gson转换json到bean时重命名

@Expose @SerializedName("0001") public Map<String,ChannelBean> c0001 = new HashMap ...

- python插件快速安装

windows下安装python插件没有linux那样方便. 可以先安装easy_install.我的是win64 下载地址 直接下载py文件运行,将对应目录添加到环境变量,我的是D:\dev_t ...

- 【linux】cp 批量复制文件

[需求]: 有2个文件夹a,b,现在需要将a文件夹下的所有文件(aa.py,a2.py,a3.py)都复制到b文件夹(空文件夹) [解决办法]: 首先想到的是使用正则表达式,但是发现在linux中,只 ...

- 阶段3 1.Mybatis_06.使用Mybatis完成DAO层的开发_9 typeAliases标签和package标签

配置别名 上面制定了好了别名后,映射文件就可以简写了.不区分大小写 皆可以小写也可以大写 大小写混着也可以 测试 package 直接把com.itheima.domain下面所有的类都注册了 可以使 ...

- Python学习之==>日志模块

一.logging模块介绍 logging是Python中自带的标准模块,是Python中用来操作日志的模块. 1.控制台输出日志 import logging logging.basicConfig ...

- 【MM系列】SAP 的库存管理

公众号:SAP Technical 本文作者:matinal 原文出处:http://www.cnblogs.com/SAPmatinal/ 原文链接:[MM系列]SAP 的库存管理 前言部分 大 ...