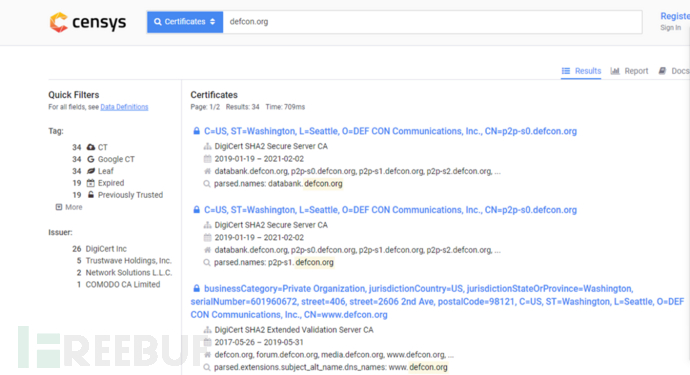

APT 信息收集——shodan.io ,fofa.so、 MX 及 邮件。mx记录查询。censys.io查询子域名。

信息收集

目标是某特殊机构,外网结构简单,防护严密。经探测发现其多个子机构由一家网站建设公司建设。 对子域名进行挖掘,确定目标ip分布范围及主要出口ip。 很多网站主站的访问量会比较大。往往主站都是挂了CDN的,但是分站就不一定了,所以可能一些分站就没有挂CDN,所以有时候可以尝试通过查看分站IP,可能是同个IP或者同个站。shodan.io ,fofa.so、 MX 及 邮件。mx记录查询,一般会是c段。 一些网提供注册服务,可能会验证邮件。 还有RSS订阅邮件、忘记密码、利用crossdomain.xml的跨域设置特性,域传送漏洞等。 也可以通过ssl证书进行域名探测,使用censys.io判断是机房还是公司机构。

真人公司ip归属段。通过公网判断目标是否存在内网。我个人认为这个比较重要:

漏洞利用

在此说明一下,不方便截图,今天我来和大家分享一下这个渗透思路。这个公司供应商,我们要搞的是供应商的其中一个客户。

对子域名进行模糊探测,可以使用常见扫描器进行轻扫描。确定其服务器类型,使用脚本类型,常用cms。 发现一个文件包含,通过phpinfo获取网站跟目录及ip,经过检测发现该系统有任意文件读取漏洞。利用这个漏洞获取linux常见配置文件,web数据库配置文件。通过读取各类配置文件密码组合生成字典,爆破主站管理、ssh、FTP 及找到的各种登陆口,从FTP上传php脚本目标,拿到shell。

横向渗透

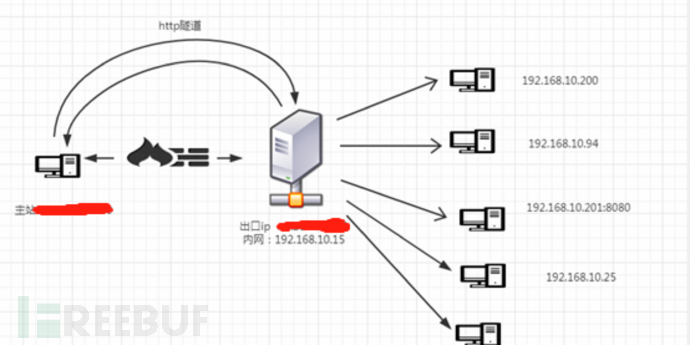

先确定获取的服务器所在网络位置有无内网,从数据区读取管理员账号密码,其他配置文件及备份文件,发现xxip登陆频繁。(拿到shell第一时间是信息获取) 该ip处于子域名另外一个网段,通过主站做代理,登录xxip机器,该主机有存在内网ip,处于内网边界处。

代理:绕过防火墙及包过滤、协议过滤防火墙做代理及端口转发几个方式:系统自带,ssh iptables netsh第三方: lcx ht socks phpsocks metasploit reg ew在找到内网入口注意几点: 1 不要第一时间进行深入 2 要第一时间巩固入口权限 3 获取和分析这台机器的数据和在网络中的作用 4 分析管理员的登录习惯,避免与管理员同时操作 5 制定下一步的工作目标。 6 开始做代理通道进行横向扩展。(能不做代理就不要做代理) 通过代理,本地打开邮件服务器管理登陆,管理所有通讯邮件,备份出邮件服务器数据,本地恢复分析出该公司与客户的通讯信息。

内网渗透

在内网机器中搜索信息进行横向移动,组合字典爆破内网机器。在内网机器上翻阅相关文件及以控制数据库中可能存储配置口令(别忘了回收站),服务器当前所在网段的所有主机端口,服务器ARP缓存,服务器上的服务,内网中其他HTTP服务。

下载mstsc文件,查看登录记录。通过cmdkey /list 查看本地保存的登录凭证。

内网渗透:

1 想要获取的目标信息:邮件服务器,文件服务器,人员数据。

2 关键用户凭证:域管,it管理员,默认管理账号。

3 关键计算机:连接各个网段的机器。

4 内网机器后门:域管,it管理员等管理账号经常登录的机器。

域渗透:

1 获取域信息(域管,邮件服务器,文件服务器)。

2 尝试抓取域管账号密码。

3 利用普通域用户提权到域管理员。

4 利用ms17010永恒之蓝获取用户帐户密码。

5 导出域hash,为以后再次进入做准备。

6 尝试找出该机构vpn账号密码和登录口。

工作组渗透:

1 尽可能获取机器的默认管理账号密码。

2 利用ms17010永恒之蓝获取用户帐户密码。

3 尝试找出该机构vpn账号密码和登录口。

补充:

内网再次准备:上远控,找vpn,出口webshell。

通过内网渗透控制该公司,掌握与该公司目标客户通讯渠道,邮件等。

权限维持:

1.通过数据流建立隐藏webshell,设置权限防改防删,端口复用 建立万能后门(iis apache tomcat)

2.dns/icmp/http远控,对windows/linux权限维持,windows马无进程无端口

3.挖掘源码漏洞,修改源码及备份文件加入已知后门或建立有漏洞文件,并建立不死文件

4.域渗透金钥匙,控制域内机器

5.msf persistence/metsvc模块

6.powershell脚本

进入目标客户的方式:

1 通过系统更新渠道推送马

2 通过客户登陆的WEB服务页面定向挂马(过滤来源IP)

3 通过管理页面挂马,马的使用 炮灰马 大量撒网挂马, 长期控制隐蔽马

4 远程维护,很多企业要给客户开内网权限进行系统维护

5 代码审计发现系统通杀漏洞

由于我们这次的目标是迂回渗透,对该公司的资料不感兴趣。如果要是需要大量文件(5g以上)就需要文件回传。(例如科技公司的研发文件服务器)。

文件处理:

1 文件筛选:把文件的目录树取回来,分析需要的文件目录。

2 文件回传:文件分卷加密压缩,多台内网机器进行ipc多层中转,本地组建拖文件集群,每个IP回传一定大小文件,哈希校验,边传边删,本地解压重建。

日志清理:

由于我的习惯,我操作的我自己清理,大部分都是文件,简单的清理,动作也不大。估计是我对自己有信心二次进入吧。

总结

内网渗透注意事项:

扫描

远程登录

爆破

溢出提权

能手工尽量不用工具,能不使用交互模式尽量不用交互,能不上传文件尽量不要上传,能一把菜刀cmd命令行下解决的就不要用其他的。

APT 信息收集——shodan.io ,fofa.so、 MX 及 邮件。mx记录查询。censys.io查询子域名。的更多相关文章

- Kali Linux渗透测试实战 2.1 DNS信息收集

目录 2.1 DNS信息收集1 2.1.1 whois查询3 2.1.2 域名基本信息查询4 Dns服务器查询4 a记录查询4 mx记录查询5 2.1.3 域名枚举5 fierse 5 dnsdict ...

- ★Kali信息收集~4.DNS系列

★.1host:DNS信息 参数: 一般情况下,host查找的是A,AAAA,和MX的记录 案例: DNS服务器查询 host -t ns 域名 A记录和MX记录查询 host 域名(host - ...

- DNS信息收集工具dig使用

Dig是域信息搜索器的简称(Domain Information Groper),使用dig命令可以执行查询域名相关的任务 常见域名记录: A(主机记录 把一个域名解析成IP地址) C name(别名 ...

- 信息收集-DNS

首先更正一个小白很普遍的错误观点,www.baidu.com(严格上是www.baidu.com. 这个点是根的意思,所有的记录从这里开始)并不是一个真正意义上的域名,而是百度服务器的A记录,baid ...

- DNS详解: A记录,子域名,CNAME别名,PTR,MX,TXT,SRV,TTL

DNS DNS,Domain Name System或者Domain Name Service(域名系统或者域名服务).域名系统为Internet上的主机分配域名地址和IP地址.由于网络中的计算机都必 ...

- Web信息收集之搜索引擎-Shodan Hacking

Web信息收集之搜索引擎-Shodan Hacking 一.Shodan Hacking简介 1.1 ip 1.2 Service/protocol 1.3 Keyword 1.4 Cuuntry 1 ...

- 小白日记4:kali渗透测试之被动信息收集(三)--Shodan、Google

搜索引擎 公司新闻动态 重要雇员信息 机密⽂文档 / 网络拓扑 用户名密码 目标系统软硬件技术架构一.Shodan Shodan只搜网络设备.很多设备并不应该接入互联网,却由于本地网络管理员的疏忽和懒 ...

- [信息收集]11种绕过CDN查找真实IP方法【转载】

今天在看一些有关CDN的文章的时候,发现一篇写的蛮好的文章,故转载过来. 原文链接:https://www.cnblogs.com/qiudabai/p/9763739.html 0x01 验证是否存 ...

- 菜鸡试飞----SRCの信息收集手册

whois信息 微步在线 https://x.threatbook.cn/ 站长之家 http://whois.chinaz.com/ dns信息-----检测是否存在dns域传送漏洞 子域名的收集 ...

随机推荐

- kubernetes之Scheduler原理分析

scheduler在整个系统承担了承上启下的重要功能 承上值负责接受Controller Manager创建新的pod,安排目标Node 旗下指安置工作完成后,目标Node上的kubelet服务进程接 ...

- 微服务, 架构, 服务治理, 链路跟踪, 服务发现, 流量控制, Service Mesh

微服务, 架构, 服务治理, 链路跟踪, 服务发现, 流量控制, Service Mesh 微服务架构 本文将介绍微服务架构和相关的组件,介绍他们是什么以及为什么要使用微服务架构和这些组件.本文侧 ...

- Oracle Spatial分区应用研究之四:不同分区粒度+全局空间索引效率对比

1.实验目的 在实验之前先回答这样一个问题——对同一份数据使用不同的分区粒度,但均创建全局空间索引,问:它们的全局空间索引一致吗? 怎样算是一致的呢?R-TREE的树结构一致算一致吗?空间索引条目数及 ...

- 在ensp上配置基于接口地址池的DHCP

原理 实验模拟 实验拓扑 相关参数 开启dhcp服务 开启接口的dhcp服务功能,指定从接口地址池分配(接口1一样) 配置接口DHCP服务租期(租期默认是一天) 设置保留地址 设置dns 我们在pc1 ...

- [EXP]CVE-2019-9621 Zimbra<8.8.11 GetShell Exploit(配合Cscan可批量)

发现时间 2019年03月18日 威胁目标 采用Zimbra邮件系统的企业 主要风险 远程代码执行 攻击入口 localconfig.xml 配置文件 使用漏洞 CVE-2019-9621 受影响应 ...

- LeetCode 921. 使括号有效的最少添加(Minimum Add to Make Parentheses Valid) 48

921. 使括号有效的最少添加 921. Minimum Add to Make Parentheses Valid 题目描述 给定一个由 '(' 和 ')' 括号组成的字符串 S,我们需要添加最少的 ...

- CentOS 使用 prename修改文件名大小写的方法

1. CentOS和ubuntu的rename的命令是不一样的. CentOS的rename 使用的是c语言版本的 而ubuntu的rename使用的是 perl的版本,意味着很多ubuntu上面的扩 ...

- maven系列:archetype项目模板_create-from-project

主要介绍create-from-project插件在命令行下的使用. [第一步:生成模板项目] 新建一个maven项目,比如叫 :groupId=com.abc.demo,artifactId=com ...

- MongoDB和Java(3):Java操作MongoB

最近花了一些时间学习了下MongoDB数据库,感觉还是比较全面系统的,涉及了软件安装.客户端操作.安全认证.副本集和分布式集群搭建,以及使用Spring Data连接MongoDB进行数据操作,收获很 ...

- HTTP协议的认识

1.内容回顾 1.HTTP协议消息的格式: 1.请求(request) 请求方法 路径 HTTP/1.1 \r\n k1:v1\r\n ...\r\n \r\n 请求体 <--这里可以有可以没有 ...