【逆向工具】IDA使用2-VS2015版本release查找main函数入口,局部变量

VS2015版本release查找main函数入口

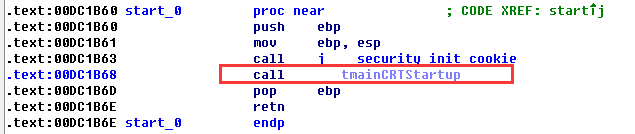

vc++开发的程序main或WinMain函数是语法规定的用户入口,而不是应用程序入口。入口代码是mainCRTstartup、wmainCRTStartup、WinMainCRTSartup或wWinMainCRTStarup,具体情况由编译器制定。

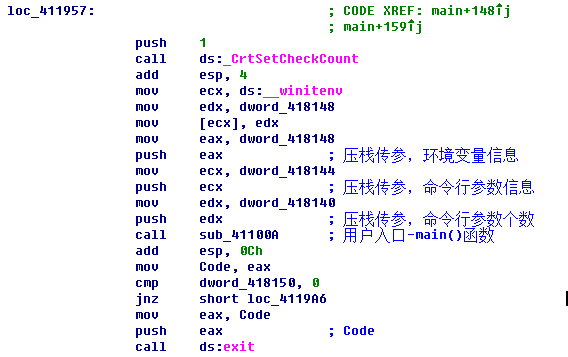

VS2015版本debug查找main函数在《VS程序反汇编找main函数》。release版本找main函数入口有所区别的地方在于一开始就单步步过一个call指令,jmp跳转。然后经过三个push,进入call内到达用户入口,而且需要注意用户入口点是程序员自己也是可以修改的。

VC编译器的版本不同,mainCRTSartup函数也可能会有所不同,IDA中将mainCRTSartup函数命名为___tmainCRTStartup。

main函数有三个参数,分别为命令行参数个数、命令行参数信息和环境变量信息。根据main函数调用的特征会将3个参数压入栈内作为函数的参数。所以查找用户入口main()前必然会有3个push指令。

IDA中的基本数据类型-局部变量

测试代码

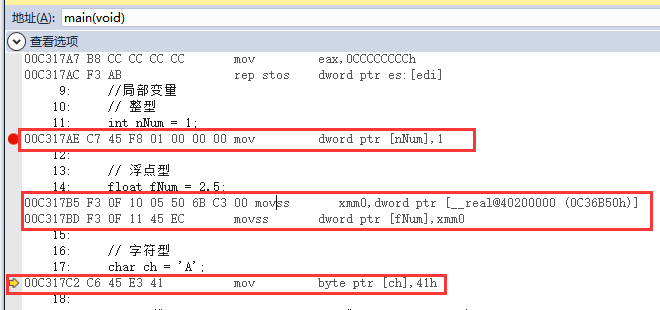

局部变量有三个int、float、char。分别赋值。

int main()

{

//局部变量

// 整型

int nNum = 1;

// 浮点型

float fNum = 2.5;

// 字符型

char ch = 'A';

printf("int %d , float %f ,char %c", nNum, fNum, ch);

return 0;

}

vs反汇编结果

在掌握IDA反汇编工具之前,先调试VS编译的debug版本程序熟悉int 型变量、float型变量、char型变量反汇编后的指令,因为经过VS编译器优化过所以看起来比较容易理解。VS快捷键【alt+8】打开反汇编窗口。

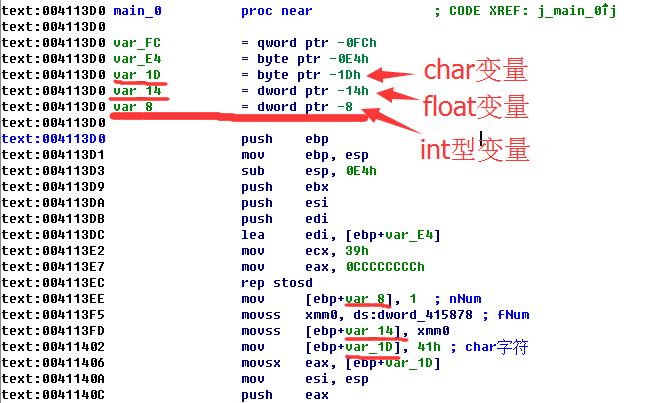

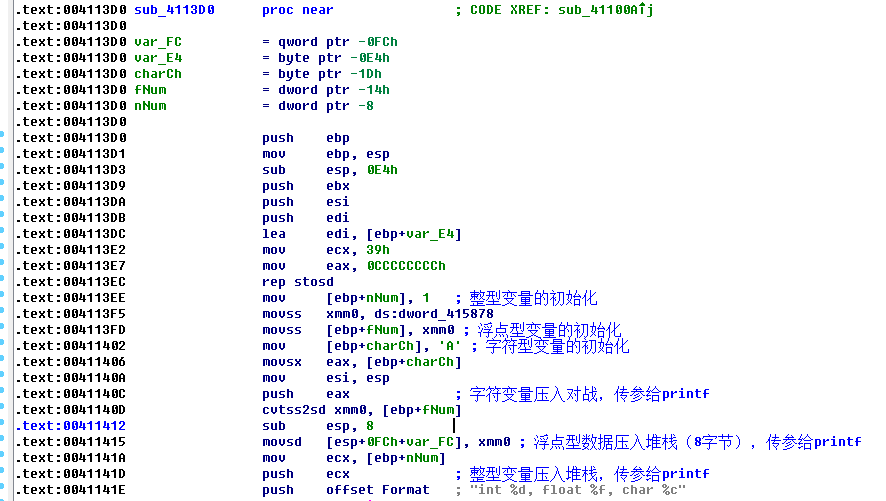

IDA汇编结果

IDA的逆向结果中 var_ 是局部变量,为了让逆向时更容易弄懂这些参数。可以使用快捷键【n】将变量改名。

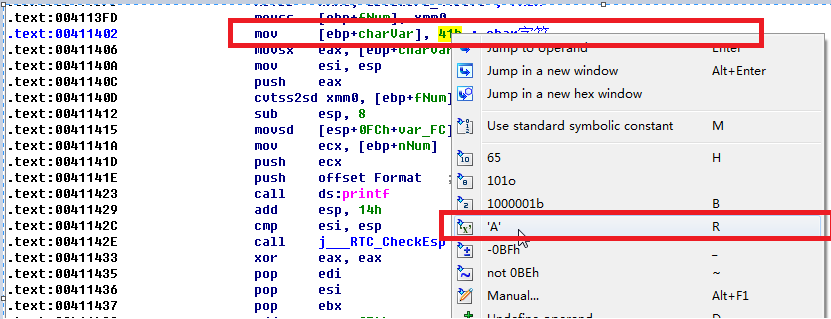

在IDAF5键大法转换为源码前,可以看到float型变量是16进制,char变量是16进制。那么我们可以点击数值,右键或者R键将char型变量的值直接显示出来。

而float型变量双击dword_415878,在IDA中【edit】->【Operand type】->【Number】->【Floatingpoint】,将值改为float显示。这里将40200000h转换成了2.5。

.text:004113F5 movss xmm0, ds:dword_415878 ; fNum

修改之后的反汇编代码。

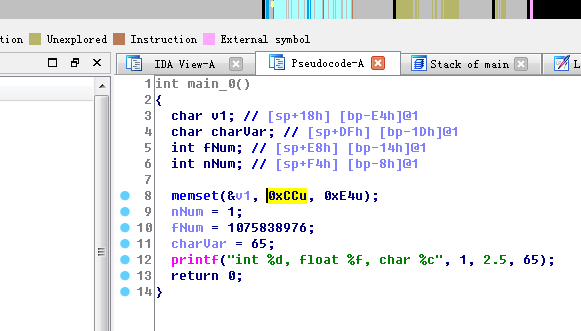

再次按F5后,IDA将反汇编的源码转换后我们可以得到与源码近乎相同的伪C代码,但是变量类型上还有一些偏差。

参考:

C++反汇编与逆向分析技术揭秘,46页

【逆向工具】IDA使用2-VS2015版本release查找main函数入口,局部变量的更多相关文章

- 【逆向工具】IDA使用1-VS2015版本debug查找Main函数,加载符号文件

IDA 常见操作 空格,切换反汇编视图 选择CALL或是跳转 进入函数内部或是跳转处 返回键 ESC daq.exe 分析32位程序 ,生成的IDA数据库文件是 .idb Idap64.exe 分析6 ...

- 利用detours写了一个工具用于instrument任意指定dll的任意指定函数入口

目录 wiki Disas Dtest Simple withdll load一个dll到指定进程 tracebld显示相关进程涉及的文件读写操作 My Instrumentation tool: w ...

- 【逆向工具】IDA使用4-控制台逆向分析 Reverse004.exe 获取密码

工具 吾爱破解版本OD.IDA6.8 OD使用-动态分析 OD快捷方式 F2 下断点,也就是指定断点的地址F3加载一个可执行程序,进行调试分析F4程序执行到光标处 F5 缩小.还原当前窗口 F7 单步 ...

- 【逆向工具】IDA使用3-全局变量、数组、结构体

全局变量 测试代码 全局变量既可以是某对象函数创建,也可以是在本程序任何地方创建.全局变量是可以被本程序所有对象或函数引用.下面这段代码中将int.float.char变量定义在main函数之外. / ...

- 逆向中静态分析工具——IDA初学者笔记之字符串分析

逆向中静态分析工具——IDA初学者笔记之字符串分析 程序中往往包含很多字符串资源,这些资源存在于PE文件的rdata段,使用IDA反编译后,可以查找到这些字符串, 逆向破解程序通常需要一个突破点,而这 ...

- 逆向中静态分析工具——IDA初学者笔记

逆向中静态分析工具——IDA初学者笔记 //****************************************************************************** ...

- 几种Android混淆和逆向工具介绍

针对Android面临的安全风险,一些防止逆向的方法应运而生.代码混淆在X86架构上曾经被广泛研究,他被用于保护软件的只是产权,但是恶意软件也常常使用他来对抗杀毒软件或者对抗逆向分析者,代码混淆可以给 ...

- Android常用逆向工具+单机游戏破解

android开发环境搭建 我理解的学习路线是首先要掌握和了解常见的工具.搭建环境.然后就是缓慢的积累特征,通过长期的练习使自己进步,通过android逆向课程的学习.常用的工具如下: android ...

- java里poi操作excel的工具类(兼容各版本)

转: java里poi操作excel的工具类(兼容各版本) 下面是文件内具体内容,文件下载: import java.io.FileNotFoundException; import java.io. ...

随机推荐

- MT【207】|ax^2+bx+c|中判别式$\Delta$的含义

已知$a,b\in R^+,a+b=2$且对任意的$x\in R$,均有$|2x^2+ax-b|\ge|x^2+cx+d|$则$\dfrac{d-4c}{cd}$的最小值______ 提示:注意到$\ ...

- [转]GDB

gdb调试coredump文件 gcc -g main.c //在目标文件加入源代码的信息 gdb a.out (gdb) start //开始调试 (gdb) n //一条一条执行 (gdb) st ...

- 自学Aruba7.2-Aruba安全认证-Portal认证(web页面配置)

点击返回:自学Aruba之路 自学Aruba7.2-Aruba安全认证-Portal认证(web页面配置) 步骤1 建立AP Group,命名为testportal-group 步骤2 将AP加入到 ...

- luogu3320 寻宝游戏 (dfs序+倍增lca+set)

一定是从随便某个点开始,然后按着dfs序的顺序跑一圈是最好的 所以说,新加一个点x,就减少了dis(pre,next),增加了dis(pre,x),dis(x,nxt) 删掉一个点同理 这个可以用se ...

- 2018 ACM 网络选拔赛 北京赛区

A Saving Tang Monk II #include <bits/stdc++.h> using namespace std; ; struct node { int x,y,z, ...

- MATLAB:图形加法运算(imadd函数)

close all; %关闭当前所有图形窗口,清空工作空间变量,清除工作空间所有变量 clear all; clc; I=imread('rice.png'); %读入图像rice,赋值给I J=im ...

- QtCreator添加第三方头文件和类库

在Qt Creator的项目中添加头文件和库 在Qt Creator中的工程中,工程通过.pro文件管理. 额外需要连接的连接库 unix:LIBS += -L your_lib_path -lyou ...

- Redis之RDB与AOF

AOF定义:以日志的形式记录每个操作,将Redis执行过的所有指令全部记录下来(读操作不记录),只许追加文件但不可以修改文件,Redis启动时会读取AOF配置文件重构数据 换句话说,就是Redis重启 ...

- 理解 PHP 依赖注入

Laravel框架的依赖注入确实很强大,并且通过容器实现依赖注入可以有选择性的加载需要的服务,减少初始化框架的开销,下面是我在网上看到的一个帖子,写的很好拿来与大家分享,文章从开始按照传统的类设计数据 ...

- [持续更新] 文章列表 Last Update: 8/21/2017

1.前端 HTML5快速学习二 Canvas@20141125 HTML5快速学习一@20141122 2.ASP.NET(MVC) MVC5+EF6 完整教程17--升级到EFCore2.0@201 ...